数据访问治理

通过了解敏感数据、控制访问和强制执行来降低泄露风险。

受信任

问题

组织缺乏对敏感数据的持续、以身份为驱动的控制,这使得过度授权的身份和人工智能能够迅速扩大暴露并加速企业数据丢失。

对敏感数据的无控制访问

组织缺乏持续的、身份感知的可见性,无法了解谁可以访问文件共享、云平台和协作工具中的敏感数据。权限过多的身份、嵌套组和过期账户悄然扩大了攻击面。

在动态环境中失败的静态访问审查

手动的、时点的认证无法跟上不断变化的权限和不断发展的数据敏感性。当访问被审查时,暴露已经发生了变化或增长。

人工智能和内部风险加剧数据暴露

过度授权的身份与AI助手结合,显著提高了敏感数据被呈现、总结或外泄的速度,缩短了访问与丢失之间的时间。

无法证明谁有访问权限以及原因

当监管机构、执行官或事件响应者要求答案时,安全团队努力将数据敏感性、身份权限和实际活动关联成可辩护的证据。

用例

持续的、以身份为中心的数据访问治理实践

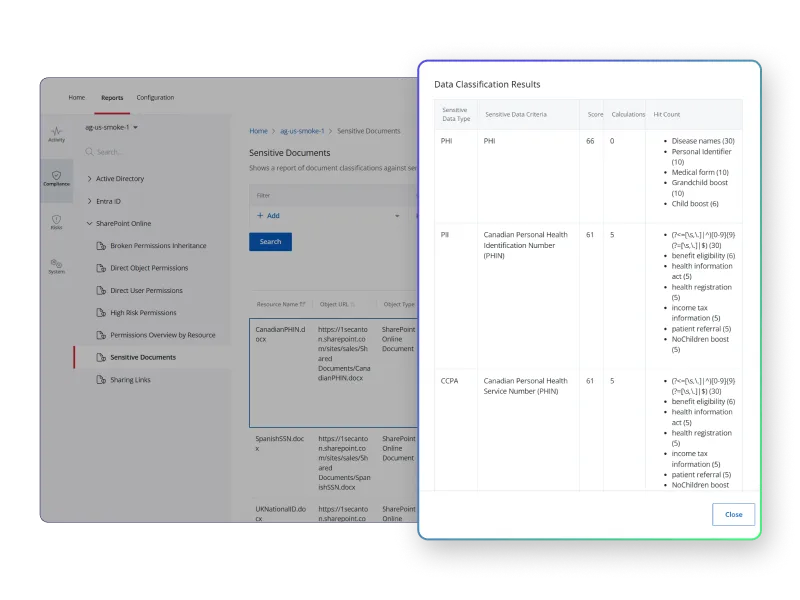

识别和评估敏感数据风险

发现和分类敏感、受监管和业务关键的数据,然后将其与身份权限关联,以了解实际暴露情况并根据影响优先进行修复。

减少过度访问

消除文件服务器和云存储库中的过时、重复和过多的权限,以缩小攻击面并防止敏感数据被广泛访问。

在所有环境中实施最小权限

通过删除继承的或过时的权限,并限制被破坏或误用身份的爆炸半径,持续将访问与业务需求对齐。

自动化基于风险的访问审查

优先考虑使用数据敏感性、访问路径和身份上下文的认证,以便首先审查和修复最高风险的暴露,包括可供AI工具访问的存储库。

检测异常访问和数据滥用

监控异常的访问模式、大量读取和未经授权的权限更改,以便及早识别内部威胁、被入侵的账户和AI加速的外泄尝试。

加速事件响应和恢复

快速确定哪些敏感数据被暴露,哪些身份被涉及,并自动化控制措施以减少企业影响并加强持续治理。

Netwrix 方法