Aproveche al máximo Exchange Online Advanced Threat Protection

Jan 24, 2019

Los atacantes utilizan una variedad de trayectorias para infiltrarse en las organizaciones con virus y malware en la actualidad. Existe un servicio premium de Microsoft Exchange llamado Exchange Online Advanced Threat Protection (ATP) que ofrece cinco características distintas que añaden capas adicionales de seguridad a su correo electrónico y documentos:

- Enlaces seguros

- Adjuntos seguros

- Inteligencia de suplantación

- Cuarentena

- Capacidades avanzadas contra el phishing

Esta entrada de blog describe las primeras tres de estas características.

Contenido relacionado seleccionado:

Disponibilidad

ATP solo está incluido para usuarios que tienen licencia para Office 365 Enterprise E5, Office 365 Education A5 y planes de Microsoft 365 Business. Si no desea actualizar a todos a uno de estos planes, puede comprar ATP como una licencia adicional por US$2 por usuario al mes. Puede agregar ATP a los siguientes planes de suscripción de Exchange y Office 365:

- Exchange Online Plan 1

- Exchange Online Plan 2

- Exchange Online Kiosk

- Exchange Online Protection

- Office 365 Business Essentials

- Office 365 Business Premium

- Office 365 Enterprise E1

- Office 365 Enterprise E3

- Office 365 Enterprise F1

- Office 365 A1

- Office 365 A3

Requisitos

ATP se puede utilizar con cualquier agente de transferencia de correo SMTP, como Microsoft Exchange Server 2013. Para más información, consulte las secciones “Navegadores compatibles” y “Idiomas compatibles” en el Exchange Admin Center en Exchange Online Protection.

Enlaces seguros

La función Safe Links de ATP protege contra enlaces maliciosos en correos electrónicos y documentos de Office en tiempo real. Es similar a la gestión unificada de amenazas de los antiguos firewalls de protección perimetral y protección web, en la que las URLs en las que los usuarios hacían clic eran interceptadas por el firewall y sometidas a un proceso de escaneo e higiene antes de permitir que el contenido ingresara a la red. Con Safe Links, el correo electrónico que entra o sale de la organización pasa por Exchange Online Protection (EOP), que filtra el spam y los mensajes de phishing que conoce y escanea cada mensaje a través de una variedad de motores de detección de antimalware.

Cuando los usuarios hacen clic en enlaces en mensajes que llegan a sus bandejas de entrada, el servicio ATP verifica el enlace y realiza una de las siguientes acciones:

- Si la URL ha sido considerada segura por el servicio ATP, se permite su apertura.

- Si la URL está en la lista de “no reescribir” de su organización, el sitio web simplemente se abre cuando el usuario hace clic en el enlace. Una lista de “no reescribir” es buena para sistemas internos y aplicaciones de línea de negocio que realizan ciertas acciones basadas en URLs, como aprobaciones de informes de gastos con un solo clic.

- Si la URL está en una lista de bloqueo personalizada que configuró su organización, se muestra una página de advertencia al usuario.

- Si el servicio ATP determina que la URL es maliciosa, se muestra una página de advertencia al usuario.

- Si la URL conduce a un archivo descargable y las políticas de ATP Safe Links de su organización están configuradas para escanear dicho contenido, el servicio ATP escaneará el archivo antes de descargarlo.

Para modificar su política de Safe Links, siga los siguientes pasos:

- Navegue a https://protection.office.com. Bajo la gestión de amenazas, elija Política y luego haga clic en Enlaces seguros.

- En la sección “Políticas que se aplican a toda la organización”, seleccione Default y luego haga clic en el botón de lápiz para editar la configuración de la política.

- En la sección “Bloquear las siguientes URLs”, puede agregar sitios a los que nadie en su organización debería poder visitar. (Esto no les impedirá ir al sitio ingresando directamente su dirección en la barra de direcciones de su navegador web, pero evitará que hagan clic en un enlace en un correo electrónico o documento para visitarlo.)

- En la sección “Configuraciones que se aplican al contenido excepto al correo electrónico”, deje todo marcado.

- Haga clic en Save.

Cuando un usuario hace clic en un enlace en un correo electrónico o documento de Office, verá un mensaje como este:

Figura 1. Cómo Safe Links notifica a un usuario que está escaneando un enlace

Adjuntos seguros

Los motores de escaneo pueden no detectar malware y virus desconocidos cuando aparecen por primera vez, antes de que hayan sido clasificados y las firmas actualizadas. Con Safe Attachments, los mensajes con adjuntos inseguros — aquellos que no coinciden con firmas conocidas — se envían a un entorno virtual aislado donde se abren de manera segura. Si el servicio detecta actividad sospechosa como un virus o malware intentando ejecutarse, el mensaje es rechazado o puesto en cuarentena. Si no se detecta actividad sospechosa, el mensaje se libera al usuario.

Figura 2. Escaneando adjuntos con el servicio ATP safe attachments

Para configurar las políticas de Safe Attachments, siga estos pasos:

- Vaya a https://protection.office.com. En el panel izquierdo, bajo Administración de amenazas, elija Política y luego haga clic en Adjuntos Seguros. Asegúrese de que si se le presenta la opción de “Activar ATP para SharePoint, OneDrive y Microsoft Teams”, lo haga. (Querrá permitir al menos 30 minutos para que esto surta efecto en todos los centros de datos globales de Office 365 de Microsoft.)

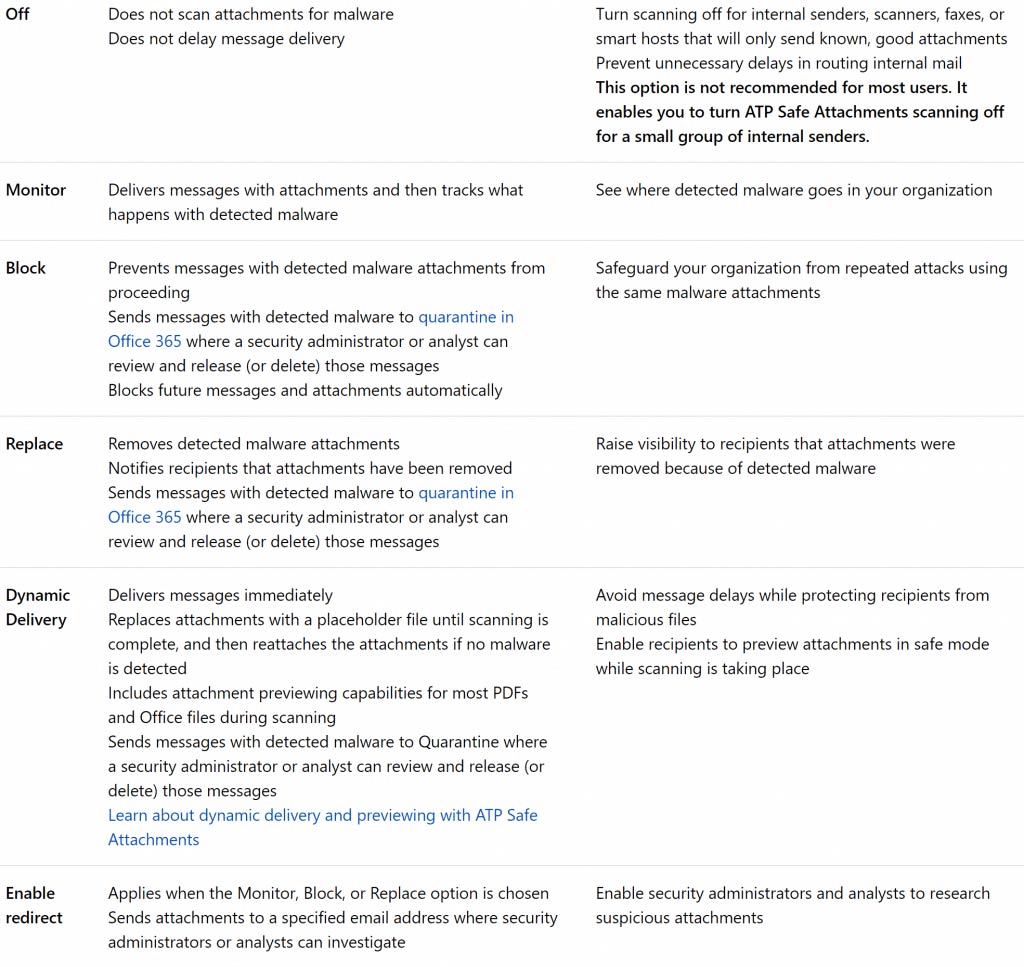

- Haga clic en el signo + para crear una nueva Política de Adjuntos Seguros, y luego ingrese un nombre y descripción para la política. La tabla a continuación explica los ajustes disponibles. Recomiendo la entrega dinámica para la mayoría de los destinatarios. Es la más segura, no retrasará el cuerpo de un correo electrónico y es prácticamente transparente para los usuarios que no están frente a su computadora todo el tiempo.

Figura 3. Opciones de política de Safe Attachments (imagen cortesía de Microsoft Corporation)

Spoof Intelligence

La inteligencia de suplantación identifica correos que parecen provenir de una cuenta de usuario dentro de los dominios de su organización. Específicamente, detecta correos con una dirección De (o con un campo de remitente en los encabezados de un mensaje) que coincide con uno de los dominios configurados en su inquilino de Office 365. A veces estos mensajes pueden ser legítimos — por ejemplo, podría enviar un boletín de marketing desde un servicio separado como Aweber o Mailchimp, o su copiadora y escáner podrían enviar correos electrónicos a su inquilino y tener una dirección “De” en su inquilino. Pero otras veces es alguien que se hace pasar por un usuario interno con el fin de engañar a las personas para que envíen un cheque para pagar una factura falsa, iniciar una transferencia bancaria internacional y así sucesivamente.

La inteligencia de suplantación recopila todos los remitentes sospechosos que detecta en el flujo de correo y los presenta en un lugar conveniente, donde puede decidir qué remitentes permitirá enviar correos a su inquilino y cuáles deben ser bloqueados. Para revisar esta lista, vaya a la página de Seguridad y Cumplimiento y haga clic en Anti-spam settings.

Contenido relacionado seleccionado:

Conclusión

El ATP no puede detener todos los ataques maliciosos, pero es una buena herramienta que proporciona una sólida protección contra amenazas desconocidas y virus. Si estás listo para aprender sobre otros servicios de Office 365 que ayudan a proteger datos sensibles, consulta esta Managing Office 365 Data Loss Prevention entrada de blog.

FAQ

¿Qué es Microsoft Defender para Office 365?

Microsoft Defender para Office 365 (anteriormente Protección Avanzada contra Amenazas) es un servicio de seguridad de correo electrónico basado en la nube que protege contra amenazas sofisticadas como malware de día cero, phishing y compromiso de correo electrónico empresarial. Extiende la Protección en Línea de Exchange con características avanzadas que incluyen Safe Attachments, Safe Links y capacidades de investigación de amenazas. Safe Attachments abre los archivos adjuntos de correo electrónico en un entorno virtual para detectar comportamientos maliciosos antes de su entrega. Safe Links reescribe las URL para verificarlas contra la base de datos de inteligencia de amenazas de Microsoft cuando los usuarios hacen clic en ellas. El servicio también proporciona inteligencia de suplantación, protección contra la suplantación de identidad y análisis detallados de amenazas. El Plan 1 cubre la protección de correo electrónico mientras que el Plan 2 añade la búsqueda de amenazas, investigación automatizada y capacidades de respuesta. Este enfoque integral aborda la realidad de que los atacantes están iniciando sesión, no forzando la entrada, haciendo que la seguridad del correo electrónico sea crucial para proteger los datos organizativos y las identidades.

¿Cómo configurar Exchange Online Protection?

Configurar Exchange Online Protection requiere acceso administrativo al centro de seguridad de Microsoft 365 y la licencia adecuada. Comience accediendo al Centro de Seguridad & Cumplimiento en protection.office.com y navegue hasta las políticas de Gestión de Amenazas. Configure políticas anti-spam para establecer niveles de confianza en spam, acciones de cuarentena y listas de remitentes permitidos/bloqueados. Establezca políticas anti-malware para definir el filtrado de adjuntos, respuestas a la detección de malware y notificaciones administrativas. Cree reglas de flujo de correo para manejar escenarios específicos como advertencias de correo electrónico externo o bloqueo de adjuntos. Configure el filtrado de conexiones para permitir o bloquear direcciones IP específicas y habilite el bloqueo de borde basado en directorio. Pruebe su configuración utilizando el probador de políticas integrado de Microsoft y monitoree el tablero de estado de protección contra amenazas. Recuerde configurar notificaciones para los usuarios sobre mensajes en cuarentena y capacitar a los usuarios en la revisión de contenidos en cuarentena. Revisiones regulares de políticas aseguran que la protección avance al ritmo de las amenazas evolutivas.

¿Cómo habilitar Microsoft Defender para Office 365?

Habilitar Microsoft Defender para Office 365 requiere una licencia adecuada y configuración a través del centro de seguridad de Microsoft 365. Primero, asegúrese de que los usuarios tengan asignadas licencias de Defender para Office 365 a través del centro de administración de Microsoft 365. Acceda al centro de seguridad en security.microsoft.com y navegue hasta las políticas de Email & Collaboration. Cree políticas de Safe Attachments definiendo usuarios protegidos, acción de escaneo de adjuntos (bloquear, reemplazar o entrega dinámica) y configuraciones de tiempo de espera. Configure políticas de Safe Links para proteger contra URLs maliciosas en correos electrónicos y documentos de Office, habilitando el escaneo de URLs en tiempo real y protección de clics de usuarios. Establezca políticas de protección contra suplantación de identidad para detectar intentos de suplantación de dominios y usuarios. Active la inteligencia contra suplantación para protegerse contra remitentes falsificados. Pruebe las políticas utilizando el analizador de configuración y simule ataques con el entrenamiento de simulación de ataques de Microsoft. Monitoree la efectividad de la protección a través de los informes de estado de protección contra amenazas y ajuste las políticas basándose en las necesidades organizativas y los cambios en el panorama de amenazas.

¿Está incluido Exchange Online Protection en Office 365?

Exchange Online Protection (EOP) se incluye automáticamente con todas las suscripciones de Exchange Online y la mayoría de los planes de Microsoft 365 sin costo adicional. Esta protección básica proporciona filtrado anti-spam y anti-malware para todo el tráfico de correo electrónico. Sin embargo, EOP ofrece protección básica en comparación con Microsoft Defender for Office 365, que requiere licencias separadas para funciones avanzadas. EOP incluye filtrado de conexiones, filtrado de destinatarios, validación del marco de políticas del remitente y protección básica contra phishing. No incluye Safe Attachments, Safe Links, ni capacidades avanzadas de búsqueda de amenazas que se encuentran en Defender for Office 365. Las organizaciones con requisitos de seguridad estándar a menudo encuentran que EOP es suficiente, mientras que aquellas que enfrentan amenazas sofisticadas o que requieren capacidades de cumplimiento necesitan las funciones avanzadas de Defender for Office 365. Comprender esta distinción ayuda a las organizaciones a elegir niveles de protección adecuados sin comprar más licencias de las que necesitan.

Cómo solucionar los problemas de Safe Attachments que no funcionan?

La resolución de problemas de Safe Attachments requiere una verificación sistemática de la configuración de políticas, licencias de usuario y flujo de correo. Primero, confirme que los usuarios afectados tienen asignadas licencias de Defender for Office 365 y que las políticas están aplicadas correctamente. Verifique la configuración de la política de Safe Attachments en el centro de seguridad para asegurarse de que la acción correcta esté configurada (bloquear, reemplazar o entrega dinámica). Verifique que los tipos de archivos adjuntos no estén excluidos del escaneo y que no se hayan superado los límites de tamaño de archivo. Revise las cabeceras de los mensajes para X-MS-Exchange-Organization-SkipSafeAttachmentProcessing a fin de identificar mensajes omitidos. Compruebe si las reglas de transporte u otras reglas de flujo de correo están interfiriendo con el procesamiento de Safe Attachments. Monitoree el informe de estado de protección contra amenazas para confirmar que los archivos adjuntos están siendo procesados. Para problemas persistentes, utilice el rastreo de mensajes para seguir correos electrónicos específicos a través del canal de protección. Recuerde que Safe Attachments añade tiempo de procesamiento, por lo que la entrega dinámica ayuda a equilibrar la seguridad con la experiencia del usuario. Pruebe con archivos conocidos como maliciosos para verificar que la protección funcione correctamente.

Compartir en

Aprende más

Acerca del autor

Jonathan Hassell

Consultor

Autor, consultor y orador en una variedad de temas de TI. Jonathan ha escrito libros sobre Windows Server y productos relacionados y ha hablado en todo el mundo sobre temas que van desde redes y seguridad hasta administración de Windows.

Aprende más sobre este tema

Identidades no humanas (NHIs) explicadas y cómo asegurarlas

12 Riesgos Críticos de Seguridad de Shadow AI que Su Organización Necesita Monitorear en 2026

Leyes de Privacidad de Datos por Estado: Diferentes Enfoques para la Protección de la Privacidad

Ejemplo de Análisis de Riesgos: Cómo Evaluar los Riesgos

El Triángulo de la CIA y su Aplicación en el Mundo Real