Comandos para guardar los cambios de configuración en sus dispositivos de red Cisco

Dec 23, 2023

Cada vez que implementas un nuevo dispositivo Cisco, ya sea para manejar el crecimiento de la red o como parte de un ciclo de renovación de productos, alguien necesita configurarlo para satisfacer tus necesidades únicas. Pero configurar switches o routers no es un evento único — los equipos de soporte a menudo necesitan agregar un nuevo VLAN, cambiar un puerto de acceso a un troncal o añadir una nueva ruta a la tabla de enrutamiento.

Este artículo explica por qué este tipo de cambios son temporales y detalla los comandos que necesita usar para que permanezcan vigentes después de que el dispositivo se reinicie.

Cómo se almacenan los cambios en un dispositivo Cisco

En un dispositivo Cisco, la configuración en ejecución es el conjunto de ajustes de configuración que el dispositivo está utilizando activamente. La config en ejecución se almacena en la memoria de acceso aleatorio (RAM) del dispositivo y dicta cómo se comporta el dispositivo en términos de enrutamiento, conmutación, configuración de interfaces y otras funciones de red. La configuración en ejecución es dinámica, lo que significa que puede ser modificada por técnicos privilegiados durante la operación.

Cualquier modificación de la configuración permanece intacta mientras el dispositivo esté encendido. Sin embargo, la configuración en ejecución no se guarda automáticamente en un almacenamiento más permanente. Si realizas cambios y el dispositivo se reinicia o pierde energía por alguna razón, todos esos cambios se perderán a menos que hayas tomado medidas adicionales para guardar tus cambios. Esto se debe a que, al reiniciar, el dispositivo carga su configuración desde la configuración de inicio, que está almacenada en la memoria de acceso aleatorio no volátil (NVRAM) del dispositivo. En otras palabras, la config de inicio es a lo que el dispositivo vuelve tras un reinicio.

Netwrix Auditor for Network Devices

Mejore la visibilidad, asegure el cumplimiento y mejore la seguridad en toda su red

Por qué siempre debes guardar tus cambios

Considere el peor de los casos: Se han realizado cambios en los dispositivos Cisco durante el transcurso de un año pero ninguno de ellos ha sido guardado en la configuración de inicio. Luego hay un fallo de energía y todos los dispositivos se reinician.

¿Y ahora qué haces? ¿Tu organización tiene siquiera documentados todos esos cambios? Sería como las historias de terror de antes de que las aplicaciones de Office guardaran los documentos automáticamente, donde los escritores perdían manuscritos enteros. En resumen, es imperativo que guardes los cambios realizados en la configuración en ejecución.

¡Pruebe antes de guardar! Recuerde que realizar cualquier cambio en la configuración de un dispositivo Cisco puede afectar significativamente el rendimiento y la seguridad de la red. Por lo tanto, es vital probar a fondo cualquier nueva configuración antes de guardarla en el archivo de configuración de inicio.

Cómo guardar tus cambios

Aquí está la buena noticia: Puedes guardar los cambios de configuración utilizando un simple comando de dos palabras:

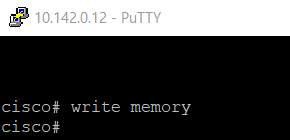

write memory

A continuación se muestra una ilustración del comando en una sesión de Putty:

Cómo ver la configuración en ejecución y copiarla en el archivo de configuración de inicio

Otra estrategia que puedes utilizar es sobrescribir el archivo de configuración de inicio completo con los ajustes de configuración en ejecución.

Puede ver la configuración de inicio utilizando el comando:

show startup-config

Para sobrescribir el archivo de configuración de inicio actual con los ajustes de configuración en ejecución, utilice el siguiente comando:

copy running-config startup-config

Alternativamente, puede usar esta versión abreviada del comando:

copy run start

Asegúrate de estar en el modo Cisco correcto

Los dispositivos Cisco utilizan un conjunto jerárquico de modos para asegurar que cuando un usuario se conecta a un dispositivo, solo pueda ejecutar los comandos que se alinean con sus niveles de permiso. El modo actual de un usuario se indica por el tipo de prompt que se muestra después del nombre del dispositivo Cisco, como se muestra en la tabla a continuación.

Para modificar el archivo de configuración activo, necesitas estar en modo de Configuración Global.

Modo | Descripción | Indicación | Cómo acceder |

|---|---|---|---|

|

Modo de ejecución |

Permite un acceso limitado para ver la configuración y realizar comandos básicos de resolución de problemas, como ping y traceroute para probar la conectividad. |

Router> |

Este es el modo inicial o predeterminado cuando un usuario inicia sesión en un dispositivo Cisco. |

|

Modo Exec Privilegiado |

Permite al usuario ver todos los ajustes y ejecutar comandos, como reload, que indica al switch reiniciar el Cisco IOS. El acceso privilegiado debe estar protegido por contraseña para evitar el acceso no autorizado. |

Router# |

Mientras esté en modo Exec, emita el comando enable. |

|

Modo de configuración global |

Proporciona acceso de escritura para modificar el archivo de configuración activo. |

Router(config)# |

Desde el modo Privileged Exec, ingrese el comando configure terminal. |

Cómo puede ayudar Netwrix

Para garantizar operaciones normales y seguras para su negocio, no es suficiente con guardar los cambios en la configuración en ejecución — también necesita monitorear la actividad en sus dispositivos Cisco y en la infraestructura de red más amplia.

Netwrix Auditor for Network Devices proporciona una visibilidad completa de lo que está sucediendo en su infraestructura de red y le alerta sobre los eventos que considera más riesgosos. Ofrece información clara y accionable que simplifica enormemente la investigación y permite una respuesta rápida y eficaz.

Aquí hay solo algunas de las cosas que puede hacer con esta solución de Netwrix:

- Audite intentos de iniciar sesión en network devices para detectar rápidamente eventos sospechosos.

- Monitoree los restablecimientos de contraseñas y los cambios de configuración para detectar amenazas en sus etapas iniciales.

- Reciba alertas sobre fallos de hardware para que pueda responder con prontitud y minimizar el impacto en el negocio.

- Realice un seguimiento de la actividad de escaneo para detectar atacantes que realizan reconocimiento para ayudarles a violar su red y robar datos sensibles.

Obtén la guía para mejorar la seguridad de la red

¡Descargue el eBook de Mejores Prácticas de Seguridad de Red hoy mismo!

Aprende másCompartir en

Aprende más

Acerca del autor

Tyler Reese

VP de Gestión de Producto, CISSP

Con más de dos décadas en la industria de la seguridad de software, Tyler Reese conoce íntimamente los desafíos de identidad y seguridad que evolucionan rápidamente a los que se enfrentan las empresas hoy en día. Actualmente, se desempeña como director de producto para el portafolio de Netwrix Identity and Access Management, donde sus responsabilidades incluyen evaluar tendencias del mercado, establecer la dirección de la línea de productos IAM y, finalmente, satisfacer las necesidades de los usuarios finales. Su experiencia profesional abarca desde la consultoría de IAM para empresas Fortune 500 hasta trabajar como arquitecto empresarial de una gran compañía de venta directa al consumidor. Actualmente posee la certificación CISSP.

Aprende más sobre este tema

Protección de PII: marco de 8 pasos desde el descubrimiento hasta la seguridad

Las 7 mejores soluciones de DSPM para 2026

Protección de CUI: Manejo seguro de información no clasificada controlada

Confianzas en Active Directory

Cómo configurar un túnel VPN de punto a sitio en Azure