UEBA (User and Entity Behavior Analytics): guía completa sobre detección, casos de uso e implementación

Apr 22, 2026

El análisis del comportamiento de usuarios y entidades (UEBA) es una tecnología de ciberseguridad que utiliza aprendizaje automático y puntuación de riesgos para detectar amenazas mediante el análisis de patrones de comportamiento de usuarios y entidades. UEBA establece líneas base de comportamiento para usuarios, dispositivos y aplicaciones, y luego identifica anomalías que pueden indicar amenazas internas, cuentas comprometidas o ataques avanzados que las herramientas de seguridad tradicionales no detectan.

¿Qué es UEBA?

El análisis del comportamiento de usuarios y entidades (UEBA) es una tecnología de ciberseguridad diseñada para detectar amenazas que pueden evadir las herramientas de seguridad tradicionales. Analiza continuamente cómo se comportan los usuarios y entidades en el entorno de una organización y señala las actividades que se desvían de la norma.

UEBA utiliza inteligencia artificial (AI), aprendizaje automático (ML) y puntuación de riesgos para establecer una línea base de comportamiento para usuarios y entidades (como endpoints, servidores, aplicaciones, cuentas de servicio e incluso dispositivos IoT). Cuando el comportamiento cambia repentinamente, como un usuario accediendo a datos sensibles en horas inusuales o un servidor realizando conexiones salientes inesperadas, UEBA activa la alarma antes de que ocurra un daño.

UEBA surgió en respuesta a un problema creciente: no todas las amenazas parecen ataques.

- Las amenazas internas suelen implicar credenciales legítimas, lo que las hace invisibles para las defensas basadas en perímetros.

- Las amenazas persistentes avanzadas (APT) se mueven lenta y silenciosamente, mezclándose con la actividad normal para evitar la detección.

- Las herramientas basadas en reglas y firmas tienen dificultades con amenazas desconocidas, fatiga de alertas y falsos positivos.

UEBA aborda estas brechas centrándose en el comportamiento, no solo en los eventos. En lugar de preguntar “¿Está esta acción en una lista de bloqueo?”, UEBA plantea una pregunta más poderosa: “¿Tiene sentido este comportamiento para este usuario o entidad en este momento?” Al proporcionar una vista contextualizada de la actividad en toda la organización, la tecnología de ciberseguridad UEBA es un escudo eficaz contra las amenazas de seguridad actuales.

UEBA vs. UBA: ¿cuál es la diferencia?

UBA es un subconjunto de UEBA. Mientras que el análisis del comportamiento del usuario (UBA) se centra únicamente en los usuarios humanos y sus acciones, UEBA analiza el comportamiento en:

- Usuarios humanos, incluidos empleados, contratistas, consultores, proveedores y usuarios privilegiados

- Entidades no humanas como servidores, bases de datos, aplicaciones, cuentas de servicio y dispositivos

Este alcance ampliado se alinea con los entornos modernos donde las máquinas superan en número a las personas, y las cuentas de servicio comprometidas o los sistemas que se comportan mal pueden ser tan peligrosos como los insiders malintencionados.

Descubra cómo prevenir ataques basados en la identidad, reducir riesgos y responder más rápido con Netwrix ITDR. Solicite una demostración.

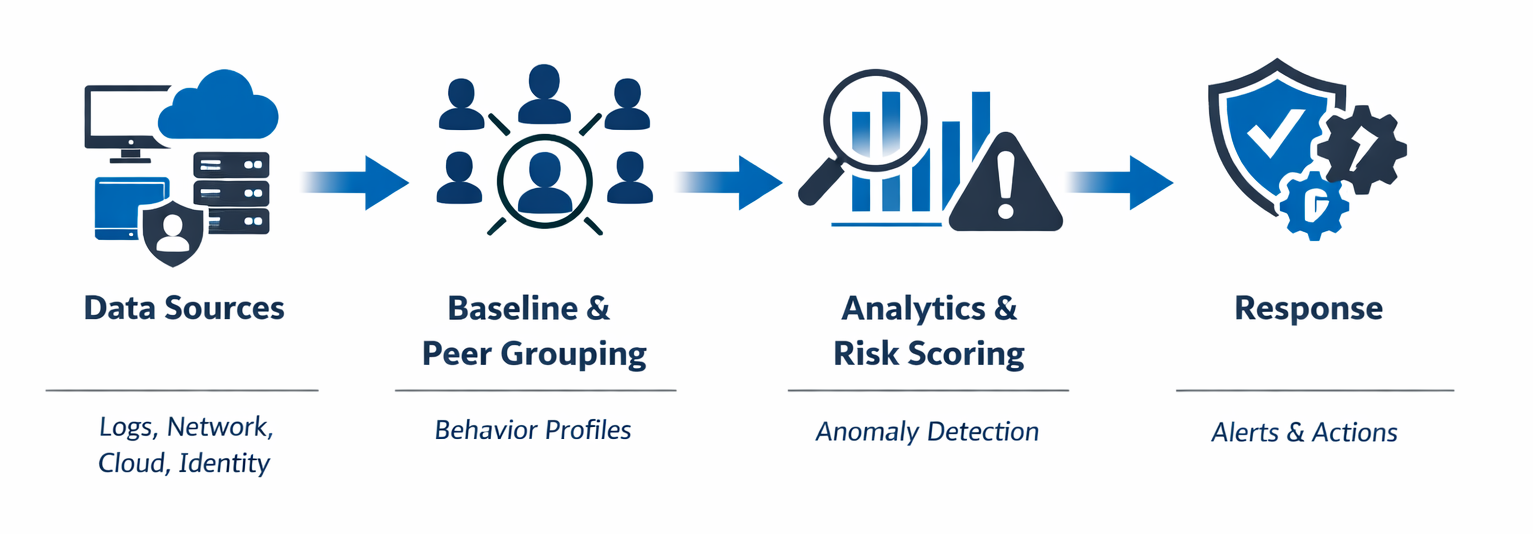

Cómo funciona UEBA

UEBA funciona mediante la monitorización continua de la actividad en el entorno digital de una organización, incluyendo la actividad de usuarios, dispositivos, aplicaciones y redes. Aprende cómo es lo “normal” e identifica comportamientos que se salen de esos patrones. En lugar de analizar eventos aislados, UEBA conecta señales de múltiples fuentes para construir contexto, facilitando la detección de actividades sutiles y de alto riesgo.

Aquí hay una discusión detallada sobre cómo funciona UEBA.

Recopilación de datos y fuentes

Los sistemas UEBA comienzan agregando y correlacionando datos de todo el ecosistema de TI. Al recopilar actividad de múltiples fuentes, crean una vista unificada de cómo los usuarios y entidades interactúan con los sistemas y los datos. Las fuentes de datos típicas incluyen:

- Sistemas de Identity como Active Directory para eventos de autenticación de usuarios

- Sistemas IAM para registros de gestión de acceso

- Conexiones VPN para patrones de acceso remoto

- Registros de acceso a bases de datos, servidores de archivos, proxies web y registros específicos de aplicaciones

- Herramientas de correo electrónico y colaboración para comportamientos de comunicación

- Soluciones de Endpoint detection and response (EDR) para actividades a nivel de dispositivo

- Servicios en la nube y plataformas SaaS

- Tráfico de red y datos SIEM existentes

Esto posiciona a UEBA para detectar patrones que serían invisibles si cada sistema analizara los eventos de forma aislada. Esto también garantiza que las actividades sospechosas se detecten incluso cuando los atacantes intentan mezclar acciones maliciosas a través de múltiples sistemas.

Establecer líneas base y grupos de pares

Una vez que se recopilan los datos, UEBA construye líneas base de comportamiento dinámicas para cada usuario y entidad. Estas líneas base reflejan el comportamiento normal, como los horarios de inicio de sesión, ubicaciones geográficas, patrones de acceso, patrones de uso de aplicaciones, dispositivos utilizados, volúmenes de transferencia de datos y cargas de trabajo típicas. Estas líneas base evolucionan a medida que el comportamiento cambia con el tiempo, como cuando alguien asume nuevas responsabilidades o cambia a diferentes horarios de trabajo.

UEBA también utiliza el análisis de grupos pares, donde compara el comportamiento entre usuarios o entidades con roles, niveles de acceso o funciones similares. Por ejemplo, un analista de marketing que accede a bases de datos financieras podría ser inusual en comparación con sus pares de marketing. O un usuario de finanzas que accede a sistemas de ingeniería puede ser normal en un rol pero sospechoso en otro. La agrupación por pares añade un contexto crítico, permitiendo que UEBA detecte anomalías significativas en lugar de variaciones inofensivas.

Análisis y detección de anomalías

UEBA utiliza modelos de aprendizaje automático que analizan continuamente los comportamientos de usuarios y entidades en comparación con líneas base establecidas y normas del grupo de pares. Cuando el comportamiento se desvía significativamente (como acceso inusual a datos o ubicaciones anormales de inicio de sesión), UEBA asigna una puntuación de riesgo basada en numerosos factores, incluyendo:

- Gravedad de la desviación respecto a la línea base

- Sensibilidad de los recursos accedidos

- Frecuencia de anomalías concurrentes

- Contexto histórico

- Correlación de inteligencia sobre amenazas

Una sola desviación menor genera una puntuación de riesgo baja, mientras que múltiples actividades sospechosas que ocurren en secuencia desencadenan una alerta de alta prioridad.

Porque UEBA se centra en el comportamiento y el riesgo en lugar de en eventos individuales, reduce los falsos positivos. Los análisis contextuales reducen el ruido de alertas al comprender las circunstancias que rodean cada evento. Por ejemplo, un inicio de sesión desde una ubicación inusual podría activar una alerta, pero si el usuario presentó recientemente una solicitud de viaje y está trabajando durante el horario laboral, el contexto sugiere una actividad legítima.

Alertas y respuesta

Cuando UEBA detecta anomalías que superan los umbrales de puntuación de riesgo, genera alertas enriquecidas con contexto forense, incluyendo líneas de tiempo, sistemas afectados, el comportamiento específico que desencadenó la alerta, comparaciones relevantes con la línea base, la puntuación de riesgo calculada y las acciones de respuesta sugeridas. Esto permite a los equipos de seguridad entender rápidamente qué sucedió y por qué es importante. Dependiendo de la integración y configuración, UEBA también puede activar respuestas automáticas, tales como:

- Bloqueo o desactivación temporal de cuentas

- Aplicación de la autenticación escalonada

- Limitando el acceso a recursos sensibles

- Terminación de sesión para conexiones activas

- Escalando incidentes a los equipos de seguridad

Además de la alerta y respuesta en tiempo real, el sistema conserva registros detallados de auditoría de las actividades de los usuarios, patrones de comportamiento históricos, resultados de investigaciones y acciones de respuesta tomadas. Esto respalda investigaciones a largo plazo, búsqueda de amenazas y reportes de cumplimiento.

Casos de uso de UEBA

UEBA es más efectivo cuando se aplica a desafíos de seguridad del mundo real donde los controles tradicionales no son suficientes. El análisis avanzado proporciona visibilidad sobre cambios sutiles en el comportamiento que indican compromiso o intención maliciosa.

Amenazas internas (maliciosas o negligentes)

Las amenazas internas no siempre son intencionales. UEBA puede identificar tanto a insiders maliciosos como a empleados bien intencionados y privileged users que cometen errores arriesgados. Los ejemplos incluyen acceso excesivo a archivos sensibles, escalada inusual de privilegios y descarga de datos fuera de las funciones normales del trabajo. Al comprender el comportamiento base, UEBA puede señalar señales de advertencia antes de que ocurra un incidente grave.

Cuentas comprometidas y intentos de fuerza bruta

Las credenciales robadas son uno de los vectores de ataque más comunes. UEBA detecta cuentas comprometidas identificando patrones de inicio de sesión anormales, como viajes imposibles, horarios de acceso inusuales, fallos de autenticación repetidos seguidos de éxito y accesos desde dispositivos desconocidos. El sistema también reconoce patrones de ataques de fuerza bruta en múltiples cuentas, incluso cuando los intentos fallidos individuales están por debajo de los umbrales tradicionales. Incluso cuando las credenciales son válidas, UEBA puede detectar comportamientos que no coinciden con el perfil del usuario.

Detección de APT y movimiento lateral

Las amenazas persistentes avanzadas (APT) están diseñadas para evadir las defensas perimetrales moviéndose lenta y deliberadamente a través de un entorno. UEBA puede detectarlas al identificar movimientos laterales, abuso de privilegios, actividades de reconocimiento y rutas de acceso inusuales entre sistemas. Por ejemplo, una cuenta de usuario que accede a servidores que nunca había accedido antes puede indicar que un atacante está expandiendo su posición.

Exfiltración de datos y correlación DLP

UEBA juega un papel fundamental en la detección de exfiltración de datos. Puede correlacionar el comportamiento del usuario con los patrones de movimiento de datos para identificar accesos anormales a datos, transferencias de archivos grandes, cargas inusuales o impresión de documentos sensibles fuera de los patrones normales. Al combinar alertas DLP con contexto conductual, los equipos de seguridad pueden distinguir entre actividades comerciales legítimas y robo de datos.

Visibilidad de compromisos en IoT o servidores

La monitorización de seguridad tradicional tiende a pasar por alto las entidades no humanas. UEBA, por otro lado, amplía la visibilidad a servidores, cuentas de servicio y dispositivos IoT. Identifica anomalías como patrones de comunicación inusuales, uso anormal de recursos, patrones de ejecución de servicios y tráfico saliente inesperado. Esto ayuda a detectar dispositivos comprometidos que de otro modo podrían operar sin ser detectados dentro de la red.

Monitoreo de privacidad para entornos regulados

En industrias altamente reguladas como la atención médica, las finanzas y el gobierno, UEBA ayuda en los esfuerzos de cumplimiento al monitorear el acceso a datos sensibles. Rastrea quién accedió a información personal identificable (PII), registros de salud protegidos y datos financieros, detectando accesos no autorizados o excesivos que pueden indicar violaciones de privacidad. De esta manera, UEBA ayuda a las empresas a cumplir con regulaciones como GDPR, HIPAA y PCI DSS mientras apoya investigaciones efectivas de incidentes.

Habilitación estratégica de Zero Trust y marcos de cumplimiento

UEBA soporta Zero Trust validando continuamente la confianza basada en el comportamiento en lugar de una autenticación única. Las puntuaciones de riesgo generadas por UEBA pueden influir dinámicamente en las decisiones de acceso y proporcionar la inteligencia contextual necesaria para aplicar el principio de menor privilegio. La plataforma también soporta marcos de cumplimiento como NIST, ISO 27001, PCI DSS y GDPR mediante el mantenimiento de registros detallados de actividad, demostrando controles de seguridad y proporcionando evidencia de la debida diligencia en la protección de información sensible.

Beneficios de implementar UEBA

UEBA transforma las operaciones de seguridad de la gestión reactiva de alertas a la caza proactiva de amenazas y la mitigación de riesgos. Ayuda a las empresas a lograr mejoras medibles en detección de amenazas, respuesta a incidentes y cumplimiento.

Detecta amenazas que las herramientas tradicionales no detectan

Las herramientas UEBA sobresalen en la detección de amenazas sutiles y sofisticadas que evaden las herramientas de seguridad tradicionales. Pueden identificar amenazas internas, uso indebido de credenciales, adversarios que se mezclan con la actividad normal de la red, exploits de día cero sin firmas, cuentas legítimas comprometidas que operan dentro de permisos autorizados y robo de datos. Al analizar patrones de comportamiento en lugar de indicadores conocidos de compromiso, UEBA cierra brechas críticas de detección que los atacantes explotan.

Proporciona priorización basada en riesgos

UEBA asigna puntuaciones de riesgo contextuales basadas en factores como el historial de comportamiento del usuario, la sensibilidad del recurso accedido, comparaciones con grupos pares y actividades sospechosas concurrentes. Este enfoque basado en el riesgo permite a los centros de operaciones de seguridad (SOCs) centrarse en amenazas de alta prioridad que representan un riesgo empresarial real en lugar de investigar cada anomalía menor.

Mejora la velocidad de respuesta y automatiza los flujos de trabajo de contención

Al combinar análisis en tiempo real, flujos de trabajo automatizados y playbooks predefinidos para escenarios comunes de amenazas, y al integrarse con plataformas SOAR para una respuesta orquestada, UEBA reduce significativamente los tiempos de detección y respuesta a incidentes. Las acciones automatizadas de contención, como la suspensión de cuentas, la autenticación reforzada y las restricciones de acceso, pueden minimizar el tiempo de permanencia del atacante y limitar el daño potencial.

Mejora la preparación para auditorías y la elaboración de informes de cumplimiento

El cumplimiento regulatorio requiere demostrar monitoreo continuo, controles de acceso y capacidades de respuesta ante incidentes. UEBA registra datos de comportamiento y actividad de acceso, mantiene registros de auditoría de las actividades y patrones de acceso de los usuarios, proporciona evidencia de los controles de seguridad en operación, genera informes de cumplimiento para marcos como HIPAA, PCI DSS, GDPR y SOX, y documenta los procesos de investigación para consultas regulatorias.

Reduce la exposición general al riesgo y el costo operativo

Al detectar amenazas temprano y reducir los falsos positivos, UEBA disminuye la probabilidad e impacto de incidentes de seguridad, como los costos de brechas asociados con la pérdida de datos, multas regulatorias y daños a la reputación. Al mismo tiempo, la automatización y una priorización más inteligente reducen el esfuerzo manual para los equipos de seguridad, ayudando a las organizaciones a mejorar la seguridad mientras controlan los costos operativos.

Netwrix Identity Threat Detection and Response

La solución Netwrix Identity Threat Detection and Response (ITDR) adopta un enfoque integral para la seguridad de la identidad: previniendo amenazas de forma proactiva, detectando y conteniendo ataques en tiempo real, y permitiendo una recuperación rápida. En lugar de depender únicamente de la detección reactiva, Netwrix ITDR evalúa automáticamente Active Directory y Microsoft Entra ID en busca de vulnerabilidades y configuraciones erróneas, eliminando las vías de ataque antes de que puedan ser explotadas. La solución incorpora análisis de comportamiento que se alinean con los principios UEBA, además de añadir bloqueo proactivo de amenazas para detener amenazas basadas en la identidad como Kerberoasting, DCShadow, password spraying y ataques Golden Ticket en su origen.

Netwrix ITDR mejora la detección al estilo UEBA con cuatro capacidades clave:

- Identificación proactiva de riesgos: La solución evalúa continuamente los entornos AD y Entra ID en busca de configuraciones incorrectas, privilegios excesivos y brechas de seguridad que los atacantes explotan. Al identificar vulnerabilidades antes de que se conviertan en vectores de ataque, los equipos de seguridad pueden remediar riesgos a gran escala en lugar de reaccionar a incidentes después de que ocurren.

- Bloqueo proactivo de amenazas: Usando tecnología patentada, Netwrix ITDR bloquea cambios riesgosos y actividades privilegiadas no autorizadas en tiempo real. Esto incluye prevenir modificaciones a grupos Tier 0 como Domain Admins, bloquear intentos de DCSync e interceptar técnicas de robo de credenciales antes de que los atacantes puedan establecer persistencia.

- Detección y respuesta en tiempo real: La solución aplica análisis de comportamiento y principios UEBA para detectar anomalías tanto en usuarios humanos como en identidades no humanas como cuentas de servicio. Cuando ocurre una actividad sospechosa, ya sea movimiento lateral, abuso de privilegios o señales de credenciales comprometidas, Identity Threat Detection & Response genera alertas contextuales y puede activar acciones automáticas de contención como deshabilitar cuentas o aplicar autenticación reforzada.

- Capacidades de recuperación rápida: Cuando ocurren ataques, Netwrix ITDR permite la rápida restauración de AD y Entra ID revirtiendo cambios no deseados o realizando una recuperación completa del bosque. Esto minimiza el tiempo de inactividad y reduce el impacto comercial de ransomware o incidentes destructivos, asegurando que las organizaciones puedan reanudar sus operaciones rápidamente.

Ventajas clave

- Protección unificada de identidad: Netwrix ITDR protege tanto AD como Entra ID desde una única plataforma, eliminando la proliferación de herramientas y proporcionando visibilidad completa en entornos de identidad híbridos.

- Tiempo más rápido para obtener valor: Con lógica de detección preconstruida para amenazas comunes de identidad, capacidades de remediación masiva y una implementación sencilla en comparación con las plataformas tradicionales de análisis, las organizaciones pueden lograr rápidamente conocimientos alineados con UEBA sin una personalización extensa.

Desafíos y consideraciones

Implementar UEBA requiere una planificación cuidadosa y expectativas realistas. Al comprender los desafíos, las organizaciones pueden evitar errores comunes.

Falsos positivos y ajuste

UEBA se basa en líneas base de comportamiento, por lo que requiere un período inicial de aprendizaje para distinguir con precisión entre actividad normal y anormal. Durante el despliegue inicial, las organizaciones pueden experimentar tasas más altas de falsos positivos y volúmenes de alertas mientras el sistema calibra el comportamiento normal de cada usuario y entidad. Los equipos de seguridad deben invertir tiempo en ajustar los umbrales de detección, refinar los parámetros de puntuación de riesgo y proporcionar retroalimentación sobre las alertas para mejorar la precisión de la detección con el tiempo.

Privacidad y cumplimiento

Debido a que UEBA analiza el comportamiento de los usuarios y los patrones de acceso, las organizaciones deben asegurarse de que la recopilación y el procesamiento de datos cumplan con las normativas de privacidad como GDPR y las políticas internas de uso aceptable. Esto incluye implementar políticas adecuadas de retención de datos, restringir el acceso a los análisis de comportamiento, anonimizar los datos cuando sea posible y mantener la transparencia sobre las actividades de monitoreo.

Complejidad de implementación

La complejidad del despliegue de UEBA depende de la madurez de los datos de una organización y de la infraestructura de seguridad existente. Integrar múltiples fuentes de datos, como plataformas de identidad, endpoints, servicios en la nube y redes, requiere un esfuerzo inicial. Las organizaciones con sistemas de registro fragmentados y formatos de datos inconsistentes enfrentan desafíos de despliegue más difíciles que aquellas con entornos de registro y monitoreo bien integrados.

Los esfuerzos de integración deben tener en cuenta la conexión de diversas fuentes de datos, la normalización de formatos de registro entre sistemas, garantizar un ancho de banda de red suficiente para la ingestión de datos y, potencialmente, actualizar la infraestructura para manejar mayores demandas de procesamiento. Una planificación cuidadosa y despliegues por fases ayudan a gestionar esta complejidad.

Cobertura y calidad de los datos

UEBA es tan efectivo como los datos que analiza. Datos de registro incompletos, inconsistentes o de baja calidad pueden generar líneas base inexactas, limitar la precisión de la detección, reducir la comprensión contextual y activar alertas poco fiables. Para obtener resultados sólidos, las organizaciones deben garantizar una cobertura de datos completa y de alta calidad desde sistemas de identidad, endpoints, infraestructura de red, servicios en la nube y aplicaciones SaaS, y sistemas empresariales críticos.

UEBA en la pila de seguridad

UEBA mejora la pila de seguridad y la postura general de seguridad de una empresa al agregar inteligencia conductual y contexto de identidad que otras soluciones no tienen. Mientras que las herramientas tradicionales se centran en firmas, reglas o patrones de red, UEBA analiza cómo se comportan realmente los usuarios y las entidades a lo largo del tiempo.

UEBA, SIEM, EDR, XDR: una comparación rápida

La siguiente tabla presenta una comparación entre UEBA, SIEM, EDR y XDR.

Capability | UEBA | SIEM | EDR | XDR |

|---|---|---|---|---|

|

Primary focus |

User and entity behavior |

Logs and events |

Endpoint activity |

Cross-domain threat detection |

|

What it analyzes |

Behavioral patterns across users, service accounts, and systems |

Security events and logs from multiple sources |

Processes, files, and activity on endpoints |

Endpoints, network, identities, cloud workloads, email |

|

Detection approach |

ML-driven baselines, anomaly detection, risk scoring |

Rule-based correlation and known indicators |

Signature and behavior-based endpoint detection |

Correlated analytics across multiple security layers |

|

Strengths |

Insider threat detection, account compromise, lateral movement |

Centralized visibility and compliance reporting |

Malware detection and endpoint response |

Unified detection and response with broad context |

|

Limitations alone |

Requires quality data and integrations |

Limited behavioral context, high alert noise |

Narrow endpoint scope |

Depends on quality of integrated signals, can be complex to deploy |

|

How it complements others |

Adds behavioral and identity context |

Acts as a data backbone for UEBA and XDR |

Supplies endpoint telemetry to UEBA and XDR |

Combines UEBA, SIEM, EDR, and NTA insights |

Hoja de ruta de implementación

Para implementar UEBA, las organizaciones deben seguir un enfoque por fases y basado en casos de uso que construya una base sólida para el análisis de comportamiento a largo plazo.

1. Definir el alcance y priorizar los casos de uso clave

Comience definiendo primero los problemas de seguridad que UEBA debe abordar. Los casos de uso comunes de alto valor incluyen amenazas internas, cuentas comprometidas y exfiltración de datos. Al centrarse primero en un pequeño número de escenarios claramente definidos, puede validar la efectividad, ajustar las detecciones y demostrar éxitos tempranos. Las organizaciones deben involucrar a las operaciones de seguridad, cumplimiento y unidades de negocio para garantizar que los casos de uso seleccionados se alineen con los riesgos de seguridad potenciales y las prioridades comerciales.

2. Garantizar la preparación de los datos en sistemas críticos

La efectividad de UEBA depende de datos de alta calidad de todo su entorno. Antes del despliegue, las organizaciones deben verificar que los registros y los datos de actividad estén disponibles y sean fiables en los sistemas de identidad y plataformas IAM, endpoints, correo electrónico, tráfico de red, servicios en la nube, incluidas las aplicaciones SaaS, y repositorios de datos sensibles. Los registros deben contener detalles suficientes para el análisis del comportamiento, incluidos sellos de tiempo, identidades de usuario, información de origen y destino, y tipos de acción.

3. Configure líneas base y análisis de pares durante la fase de aprendizaje

Durante la implementación inicial, UEBA requiere un período de aprendizaje para establecer líneas base de comportamiento para usuarios y entidades. Esto suele abarcar de dos a cuatro semanas de datos de actividad normal, aunque entornos complejos pueden necesitar períodos más largos. Durante esta fase, configure grupos pares, como usuarios con roles o niveles de acceso similares, para añadir contexto y mejorar la detección de anomalías. Los equipos de seguridad deben monitorear esta fase de cerca y ajustar la configuración a medida que surgen patrones.

4. Integrarse con SIEM, EDR, IAM y DLP

Las organizaciones deben integrar los sistemas UEBA con sus controles de seguridad existentes para obtener el máximo valor. Conecte UEBA con:

- SIEM para ingerir alertas y enriquecerlas con contexto comportamental.

- Plataformas EDR para correlacionar amenazas en endpoints con el comportamiento del usuario.

- Sistemas IAM para decisiones de control de acceso en tiempo real.

- Soluciones DLP para mejorar la protección de datos con información basada en el comportamiento.

Estas integraciones ayudan a correlacionar el comportamiento con los eventos en toda la pila de seguridad, proporcionando visibilidad de extremo a extremo.

5. Defina la ruta de alertas y los flujos de trabajo de investigación

Los flujos de trabajo claros garantizan que las alertas UEBA sean accionables en lugar de disruptivas. Las organizaciones deben:

- Defina flujos de trabajo sobre cómo se enrutan las alertas, quién las investiga y qué acciones de respuesta son apropiadas según los niveles de riesgo.

- Establezca procedimientos de escalamiento para detecciones de alto riesgo.

- Cree guías de investigación que orienten a los analistas a través de escenarios comunes.

- Implemente acciones de respuesta automatizadas para escenarios claros como viajes imposibles o compromisos evidentes de credenciales para reducir el tiempo de respuesta.

6. Medir el éxito

Mida los programas UEBA utilizando métricas como el tiempo medio para detectar amenazas, tasas de falsos positivos, porcentaje de alertas que conducen a incidentes confirmados, cobertura de sistemas críticos y fuentes de datos, y reducción en compromisos de cuentas y violaciones de datos. Use los conocimientos de las revisiones para refinar las reglas de detección, ajustar la puntuación de riesgo y ampliar las fuentes de datos. La mejora continua mantiene UEBA alineado con las amenazas y operaciones comerciales en evolución.

Lista de verificación para compradores: selección de una solución UEBA

Para elegir la solución UEBA adecuada entre las muchas soluciones UEBA disponibles, las organizaciones deben evaluar si esta satisface sus necesidades de seguridad e infraestructura. Use esta lista de verificación para evaluar proveedores y obtener un valor duradero en su inversión.

Análisis conductual escalable en usuarios, dispositivos y cargas de trabajo en la nube

☐ Soporta el análisis de cuentas de usuario, cuentas de servicio e identidades privilegiadas

☐ Supervisa endpoints, servidores, dispositivos IoT e infraestructura de red

☐ Cubre entornos multi-nube incluyendo AWS, Microsoft Entra y Google Cloud

☐ Maneja su volumen de datos actual con espacio para crecer

☐ Mantiene el rendimiento a medida que su entorno se vuelve complejo

Líneas base dinámicas y agrupación por pares

☐ Establece automáticamente líneas base de comportamiento para cada usuario y entidad

☐ Se adapta continuamente a las líneas base a medida que evolucionan los comportamientos

☐ Crea grupos de pares basados en roles, departamentos y patrones de acceso

☐ Permite la detección contextual de comportamientos anómalos mediante comparaciones entre pares

☐ Permite el ajuste manual de grupos de pares

Puntuación y priorización de riesgos transparentes

☐ Proporciona puntuaciones de riesgo explicables y accionables para las anomalías detectadas

☐ Muestra qué factores contribuyeron a cada cálculo de riesgo y qué comportamiento contribuyó a ello

☐ Permite la personalización de los parámetros de puntuación de riesgo

☐ Prioriza las alertas según el impacto comercial y la gravedad de la amenaza

☐ Reduce la fatiga de alertas mediante la reducción inteligente de ruido

Integración con la pila de seguridad existente

☐ Ofrece conectores preconstruidos para su plataforma SIEM (Splunk, QRadar, Sentinel, etc.)

☐ Se integra con EDR, sistemas de identidad, cloud IAM y soluciones DLP

☐ Soporta APIs estándar para integraciones personalizadas

☐ Proporciona documentación clara y guías de integración

Capacidades de automatización para acciones de respuesta

☐ Activa acciones automatizadas de contención para anomalías de alto riesgo

☐ Soporta bloqueo de cuenta, terminación de sesión, restricciones de acceso y autenticación escalonada

☐ Permite la personalización de guiones de respuesta automatizados

Salvaguardas de privacidad y cumplimiento

☐ Incluye funciones de minimización de datos, anonimización y seudonimización

☐ Soporta controles de acceso basados en roles para datos de comportamiento

☐ Proporciona políticas configurables de retención de datos

☐ Cumple con GDPR, CCPA y las regulaciones relevantes de la industria

☐ Genera registros de auditoría e informes de cumplimiento

☐ Documenta las prácticas de manejo de datos de forma transparente

Tiempo para obtener valor y soporte de ajuste

☐ Ofrece una implementación sencilla con cambios mínimos en la infraestructura

☐ Incluye modelos de detección preconfigurados para amenazas comunes

☐ Proporciona un período razonable de aprendizaje básico (normalmente 2-4 semanas)

☐ Ofrece resultados rápidos con casos de uso de alta prioridad

☐ Incluye servicios profesionales y soporte para la configuración inicial

Innovación del proveedor y transparencia en la hoja de ruta

☐ Demuestra compromiso con el desarrollo y mejora del producto

☐ Comparte la hoja de ruta del producto y las capacidades próximas

☐ Mantiene una comunidad activa de usuarios y una base de conocimientos

☐ Proporciona soporte al cliente confiable y recursos técnicos

Escenarios del mundo real

El análisis de comportamiento UEBA demuestra su valor mediante la detección de amenazas que de otro modo pasarían desapercibidas por los controles de seguridad tradicionales. Estos ejemplos prácticos muestran cómo el análisis de comportamiento identifica actividades sospechosas temprano, convirtiendo análisis en bruto en información procesable.

Transferencias de datos inusuales fuera del horario laboral

Un usuario que normalmente accede a un conjunto limitado de archivos durante el horario laboral comienza repentinamente a descargar grandes volúmenes de datos sensibles a altas horas de la noche. Aunque no se viola técnicamente ninguna política de seguridad, el comportamiento se desvía de la línea base establecida del usuario. Soluciones como Netwrix ITDR detectan estas amenazas internas en tiempo real correlacionando el momento inusual de acceso con un volumen anormal de datos y la sensibilidad de los recursos, alertando a los equipos de seguridad sobre actividades riesgosas.

Primer inicio de sesión desde un país extranjero fuera del grupo de pares

Se produce un inicio de sesión exitoso desde un país extranjero, una ubicación desde la que ni el usuario ni su grupo de pares habían accedido antes. Ocurre durante el horario laboral normal del usuario en la oficina, creando un escenario de viaje imposible. Aunque las credenciales son válidas, UEBA reconoce esto como una posible compromisión de cuenta basada en el comportamiento histórico, anomalías de ubicación y análisis del grupo de pares. Netwrix ITDR detecta esta desviación y puede activar respuestas automáticas (como autenticación reforzada y bloqueo temporal de la cuenta) mediante integración con controles de identidad y seguridad.

Aumento en solicitudes de acceso a repositorios sensibles

Un usuario comienza repentinamente a acceder a repositorios sensibles no relacionados con su rol, lo que provoca un aumento en la actividad de acceso. Aunque las solicitudes individuales pueden parecer legítimas de forma aislada, UEBA correlaciona este comportamiento a través de sistemas de identidad y datos, comparándolo con la línea base del usuario y el comportamiento del grupo de pares, identificando un posible intento de exfiltración de datos. Netwrix ITDR apoya este caso de uso correlacionando la actividad de identidad con el acceso a recursos sensibles, destacando patrones de acceso anormales y el uso indebido de privilegios que indican riesgo de exfiltración de datos. La detección temprana permite a los equipos restringir el acceso y evaluar si se ha producido una exposición de datos.

Múltiples intentos fallidos de inicio de sesión seguidos de escalada de privilegios

Una cuenta de servicio muestra intentos repetidos de autenticación fallida en múltiples sistemas, seguidos de un inicio de sesión exitoso y una escalada de privilegios inesperada. UEBA correlaciona estos eventos a través de sistemas de identidad y señala el comportamiento como actividad de fuerza bruta o intentos de movimiento lateral. La puntuación de riesgo del sistema prioriza esta cadena de eventos de alta gravedad, permitiendo a los equipos de seguridad contenerla rápidamente. Netwrix ITDR proporciona información contextual sobre la línea de tiempo y las cuentas afectadas, mejorando la respuesta.

Mejores prácticas

Las mejores prácticas como una configuración cuidadosa, la colaboración interfuncional y la mejora continua son esenciales para un despliegue efectivo del software UEBA.

Supervise tanto a los usuarios privilegiados como a los no privilegiados

Aunque los administradores y las cuentas privilegiadas representan el mayor riesgo, los atacantes a menudo apuntan o abusan de cuentas no privilegiadas como puntos de entrada. UEBA debe monitorear el comportamiento de todos los tipos de usuarios, cuentas de servicio y procesos automatizados para una visibilidad completa.

Alinear la gravedad de la alerta con el impacto empresarial

No todas las anomalías conllevan el mismo nivel de riesgo. Por ejemplo, un inicio de sesión inusual en un entorno de prueba requiere una urgencia diferente que un acceso anormal a registros financieros. Configure UEBA para mapear la gravedad de las alertas según el impacto empresarial, la sensibilidad de los datos y el contexto del usuario. Esto ayuda a los equipos de seguridad a centrarse en los incidentes que más importan.

Promover la colaboración entre equipos

Los análisis de comportamiento son más efectivos cuando los hallazgos técnicos se enriquecen con el contexto organizacional. Los equipos de seguridad necesitan contexto de TI sobre cambios planificados en el sistema, ventanas de mantenimiento y actividades administrativas legítimas que podrían generar alertas. Recursos Humanos proporciona información sobre eventos del ciclo de vida del empleado, como cambios de rol, transferencias de departamento y terminaciones que explican los cambios de comportamiento. La colaboración entre seguridad, TI y Recursos Humanos permite una mejor interpretación del comportamiento del usuario, reduciendo falsos positivos y apoyando las investigaciones.

Utilice UEBA como un control complementario

UEBA añade inteligencia conductual a su ecosistema de seguridad. Cuando se integra con soluciones SIEM, EDR e IAM, UEBA proporciona contexto conductual e de identidad que mejora la precisión de la detección y la respuesta en toda la pila de seguridad.

Revisar y perfeccionar continuamente los modelos

El comportamiento del usuario evoluciona con el tiempo debido a cambios de rol, nuevas aplicaciones y cambios en los patrones de trabajo. Documente los cambios en los procesos empresariales, la estructura organizativa y las plataformas tecnológicas que puedan afectar los patrones de comportamiento, y ajuste las configuraciones de UEBA en consecuencia. Revise regularmente las líneas base, los grupos de pares y los modelos de puntuación de riesgos para mantener la precisión.

Prevenga proactivamente las amenazas, detecte y contenga ataques más rápido, y recupérese rápidamente para mantener su negocio resiliente con Netwrix ITDR. Solicite una demostración.

Preguntas frecuentes

Compartir en

Aprende más

Acerca del autor

Tyler Reese

VP de Gestión de Producto, CISSP

Con más de dos décadas en la industria de la seguridad de software, Tyler Reese conoce íntimamente los desafíos de identidad y seguridad que evolucionan rápidamente a los que se enfrentan las empresas hoy en día. Actualmente, se desempeña como director de producto para el portafolio de Netwrix Identity and Access Management, donde sus responsabilidades incluyen evaluar tendencias del mercado, establecer la dirección de la línea de productos IAM y, finalmente, satisfacer las necesidades de los usuarios finales. Su experiencia profesional abarca desde la consultoría de IAM para empresas Fortune 500 hasta trabajar como arquitecto empresarial de una gran compañía de venta directa al consumidor. Actualmente posee la certificación CISSP.

Aprende más sobre este tema

Ejemplo de Análisis de Riesgos: Cómo Evaluar los Riesgos

El Triángulo de la CIA y su Aplicación en el Mundo Real

Crear usuarios de AD en masa y enviar sus credenciales por correo electrónico usando PowerShell

Cómo agregar y eliminar grupos de AD y objetos en grupos con PowerShell

Atributos de Active Directory: Último inicio de sesión