Guide ultime des attaques Golden SAML

Golden SAML est une attaque où des hackers utilisent un certificat de signature IdP volé pour falsifier des jetons SAML, leur permettant d'usurper l'identité des utilisateurs tout en contournant les mots de passe et la MFA. Cette technique a attiré l'attention suite à son utilisation lors de la faille SolarWinds et reste une menace dans les environnements d'identité hybrides.

Attribut | Détails |

|---|---|

|

Type d'attaque |

Attaque Golden SAML |

|

Niveau d'impact |

Critique

|

|

Cible |

Entreprises, gouvernement, infrastructures critiques

|

|

Vecteur d'attaque principal |

Fournisseur d'identité compromis (IdP)/élévation de privilèges

|

|

Motivation |

Espionnage, gain financier, perturbation

|

|

Méthodes courantes de prévention |

Rotation des certificats, durcissement AD FS, surveillance SIEM |

Facteur de risque | Niveau |

|---|---|

|

Dommage potentiel |

Critique

|

|

Facilité d'exécution |

Difficile (mais facile après compromission du domaine ou de l'IdP)

|

|

Probabilité |

Modérée à élevée (selon la maturité de l'organisation cible) |

Les attaquants n'ont pas besoin de mots de passe s'ils peuvent falsifier la confiance.

Parlez à nos experts pour détecter les attaques Golden SAML et protéger vos systèmes d'authentification.

Qu'est-ce qu'une attaque Golden SAML ?

Golden SAML est une cyberattaque qui cible les systèmes d'authentification fédérée comme Active Directory Federation Services (AD FS). Elle se produit lorsqu'un attaquant vole la clé privée ou le certificat utilisé par un fournisseur d'identité (IdP), tel que AD FS, pour signer les jetons SAML (security assertion markup language). Cela permet à l'attaquant de créer de faux jetons SAML qui semblent totalement légitimes pour tous les services connectés.

Avec des jetons SAML falsifiés, les attaquants peuvent usurper l'identité de n'importe quel utilisateur, y compris les administrateurs, et accéder à des services cloud tels que Microsoft 365. Parce que les jetons SAML falsifiés sont cryptographiquement valides, ils contournent les méthodes d'authentification traditionnelles comme l'authentification multifactorielle (MFA) et les vérifications de mot de passe, rendant les contrôles de sécurité conventionnels inefficaces. La méthode est similaire aux Kerberos Golden Tickets mais cible les systèmes d'identité fédérée.

L'objectif principal d'une attaque Golden SAML est d'obtenir un accès furtif, à long terme et de haut niveau au réseau et aux services cloud d'une organisation sans déclencher d'alertes. Armés du pouvoir d'usurper l'identité de n'importe quel utilisateur et de contourner l'authentification, les attaquants peuvent consulter des données sensibles, modifier des configurations et se déplacer latéralement à travers les systèmes tout en restant sous le radar. Même si l'organisation force la réinitialisation des mots de passe ou fait tourner les identifiants des utilisateurs, l'attaquant peut maintenir l'accès tant qu'il détient le certificat ou la clé de signature volée.

Systèmes d’authentification fédérée : comment fonctionnent-ils

L’authentification fédérée permet aux utilisateurs de se connecter une seule fois et d’accéder à plusieurs applications, à la fois sur site et dans le cloud, sans avoir à gérer plusieurs mots de passe. Voici le déroulement habituel :

- Un utilisateur tente d’accéder à une application cloud comme Microsoft 365.

- L’application redirige la demande vers le fournisseur d’identité (IdP) de l’organisation, tel que AD FS ou Okta.

- L’IdP vérifie les informations d’identification de l’utilisateur et émet un jeton SAML signé numériquement confirmant son identité et ses autorisations.

- L’application cloud vérifie la signature du jeton et, si elle est valide, accorde l’accès à l’utilisateur sans nécessiter de connexions supplémentaires.

Comment les attaquants l'exploitent-ils ?

Les attaquants Golden SAML ciblent l’étape de signature. En volant le certificat de signature de jeton et la clé privée de l’IdP, ils peuvent créer leurs propres jetons SAML qui semblent parfaitement légitimes, leur permettant ainsi d’accéder à toute application connectée.

Comment fonctionne une attaque Golden SAML ?

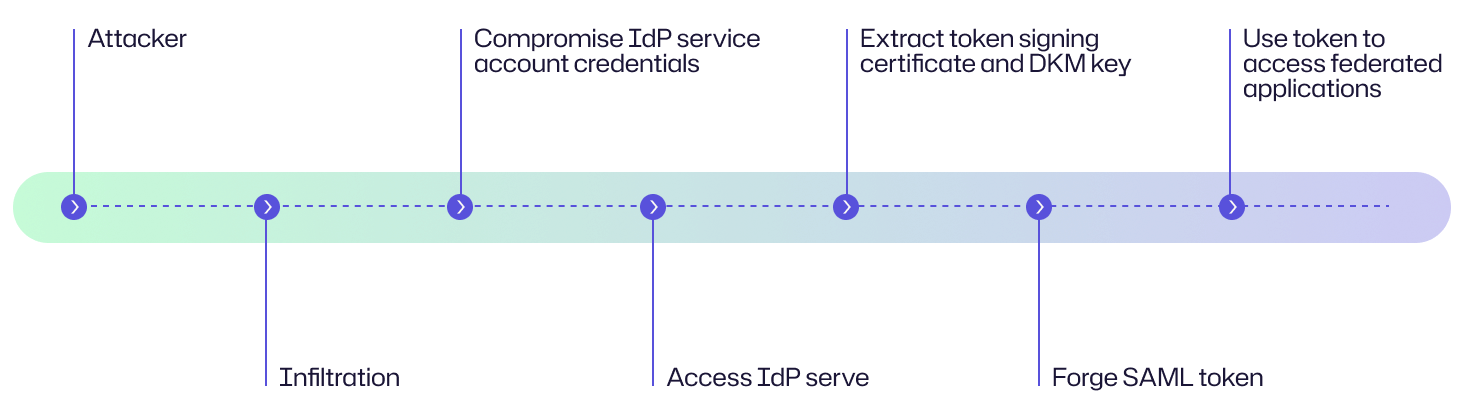

Une attaque Golden SAML se déroule en plusieurs étapes, commençant par l'obtention d'un accès privilégié et se terminant par un contrôle furtif à long terme des ressources cloud et sur site. Voici les différentes phases de l'attaque :

1. Obtenir des privilèges administratifs

Les attaquants commencent par pénétrer le réseau pour atteindre le serveur AD FS ou tout autre fournisseur d'identité SAML, puis escaladent leurs droits jusqu'à ceux d'administrateur local ou de domaine. Ils peuvent exploiter des vulnérabilités non corrigées, voler des identifiants privilégiés via des techniques de phishing ou de pass-the-hash, ou tirer parti de mauvaises configurations permettant une escalade de privilèges.

2. Extraire le certificat de signature de jeton et la clé privée

Avec le contrôle administrateur, les attaquants utilisent des outils comme ADFSdump, Mimikatz et les modules PowerShell intégrés pour extraire ce qui suit de la base de données de configuration AD FS, du magasin de certificats Windows ou d'Active Directory, selon leur emplacement.

- Certificat de signature de jeton et sa clé privée : la « clé maîtresse » pour émettre des jetons SAML

- Clé Distributed Key Manager (DKM) : essentielle pour déchiffrer les données de certificat stockées dans les clusters AD FS multi-serveurs

- Liste des parties de confiance : donne aux attaquants la feuille de route de toutes les applications et services auxquels ils peuvent accéder avec des jetons falsifiés

Les outils qu'ils utilisent peuvent lire le matériel de clé privée s'il n'est pas protégé par un module de sécurité matériel (HSM).

3. Forger des jetons SAML

En utilisant la clé privée volée, l'attaquant utilise des outils comme ADFSpoof pour générer des assertions SAML frauduleuses qui semblent être légitimement émises par l'IdP. Ils peuvent définir n'importe quel nom d'utilisateur ou appartenance à un groupe dans l'assertion. De cette manière, ils peuvent s'octroyer un accès administrateur global ou au niveau root.

4. Accéder aux applications fédérées

L'adversaire doit désormais simplement utiliser le jeton SAML falsifié pour se connecter aux services cloud (tels que Microsoft 365, Microsoft Entra, AWS et Salesforce) ou aux applications sur site qui font confiance à l'IdP. Parce que les jetons sont cryptographiquement valides, ces services les acceptent sans contestation, accordant un accès complet aux e-mails, au stockage et aux portails administratifs sans demande de mot de passe ou de MFA.

5. Maintain persistence

Puisque l’attaque repose sur le certificat de signature volé plutôt que sur les mots de passe, les réinitialisations normales de mot de passe ou les modifications de MFA ne bloquent pas l’accès de l’attaquant. Vous devez remplacer le certificat compromis pour empêcher l’attaquant d’émettre de nouveaux jetons falsifiés.

Diagramme du flux d'attaque

L'attaque Golden SAML suit une chaîne d'événements prévisible. Examinons un scénario d'attaque exemple et visualisons les étapes de l'attaque pour comprendre comment un attaquant peut passer d'une brèche initiale à un accès libre aux applications cloud ou sur site.

Une entreprise de services financiers de taille moyenne remarque une activité inhabituelle de balayage réseau mais rien de sérieux. Quelques semaines plus tard, des attaquants attirent un administrateur IT privilégié avec un email de phishing et volent les identifiants du compte de service AD FS.

En les utilisant, ils accèdent à distance au serveur AD FS, exportent le certificat de signature de jetons et l’utilisent pour créer leurs propres assertions SAML qui usurpent l’identité d’un administrateur global. Avec ces jetons falsifiés, et sans avoir besoin de mots de passe ni de MFA, ils se connectent à Microsoft 365 et AWS, téléchargeant des données sensibles des clients et créant des règles de transfert de courrier cachées pour maintenir la persistance.

L'intrusion reste invisible jusqu'à ce que l'entreprise remarque un transfert de boîte aux lettres inexpliqué et le corrèle avec des schémas anormaux d'émission de jetons.

Exemples d’attaque Golden SAML

Ces exemples bien connus aident à illustrer comment les attaques Golden SAML se déroulent dans le monde réel.

Cas | Impact |

|---|---|

|

Violation de la chaîne d'approvisionnement SolarWinds (2020) |

Le groupe de hackers Nobelium (également connu sous les noms APT29 ou Cozy Bear) a compromis les mises à jour du logiciel Orion comme vecteur initial d'attaque, lançant une intrusion majeure dans la chaîne d'approvisionnement. Ils ont ensuite utilisé Golden SAML pour se déplacer latéralement à travers des environnements fédérés, accédant discrètement à Microsoft 365, Microsoft Entra ID et d'autres services cloud. Les victimes comprenaient des agences gouvernementales américaines et des entreprises du Fortune 500. |

|

Vol de certificat de signature de jeton AD FS documenté par Microsoft (2021–2022) |

Dans un incident documenté, des adversaires se sont déplacés latéralement vers un serveur AD FS/fédération, ont exporté le certificat de signature de jeton sur site, puis ont forgé des assertions SAML pour s'authentifier dans Microsoft 365 et Microsoft Entra sans avoir besoin de mots de passe ni de MFA. Les intrus ont maintenu l'accès même après les réinitialisations de mot de passe, forçant les victimes à remplacer les certificats et à remédier à l'accès Tier-0 sur site. Les victimes comprenaient des clients Microsoft anonymisés du secteur privé et public. |

Conséquences d'une attaque Golden SAML

Une attaque Golden SAML réussie peut avoir des effets étendus qui se répercutent dans toute l'organisation. Elle compromet non seulement la sécurité immédiate, mais menace également la continuité opérationnelle, la stabilité financière, la conformité réglementaire et la confiance à long terme des parties prenantes.

Zone d’impact | Description |

|---|---|

|

Financier |

Les organisations subissent des pertes directes dues au vol de données, des enquêtes médico-légales coûteuses, des amendes réglementaires pour violations de données, ainsi que des dépenses élevées liées à la réponse aux incidents et aux efforts de récupération. Les pertes de revenus dues aux temps d'arrêt peuvent aggraver les dommages, tandis que les primes d'assurance cybernétique ont tendance à augmenter après un tel événement.

|

|

Opérationnel |

Les attaquants peuvent perturber ou bloquer l'accès aux services cloud critiques, tels que les e-mails, les outils de collaboration et les applications destinées aux clients, interrompant ainsi les processus métier quotidiens et retardant les projets. Les équipes de réponse aux incidents peuvent alors devoir mettre les systèmes hors ligne, changer les clés et reconstruire les fournisseurs d'identité, ce qui ajoute encore aux interruptions de service, aux délais manqués et aux chaînes d'approvisionnement perturbées. |

|

Réputationnel |

Une violation érode la confiance des clients et des investisseurs, met à rude épreuve les relations avec les partenaires et nuit à la marque de l’entreprise. La perte de clients, la couverture médiatique négative et la chute de la valeur des actions peuvent durer des mois, tandis que les concurrents peuvent utiliser l’incident pour gagner un avantage sur le marché.

|

|

Juridique/réglementaire |

Les données personnelles ou sensibles compromises peuvent entraîner des violations du RGPD, des enquêtes de la SEC et d’autres sanctions de conformité, exposant l’organisation à des poursuites judiciaires et à une surveillance à long terme. |

Cibles courantes de l'attaque Golden SAML : Qui est à risque ?

Les attaques Golden SAML ciblent les organisations qui utilisent le single sign-on (SSO) et les fournisseurs d'identité cloud. Elles savent que voler un certificat de signature de fédération peut débloquer un accès large et à long terme. Les groupes suivants sont particulièrement attractifs pour les attaquants :

Agences gouvernementales

Les gouvernements gèrent d'importantes quantités de données sensibles des citoyens et d'informations classifiées, ce qui en fait des cibles privilégiées pour l'espionnage et la perturbation. Leurs infrastructures d'identité complexes et leurs systèmes interconnectés créent des opportunités pour les attaquants d'exploiter des contrôles de fédération faibles.

Environnements cloud (AWS, Microsoft Entra)

Les plateformes cloud concentrent d'importantes infrastructures et données critiques pour l'entreprise. Si un attaquant compromet la clé de signature SAML, il peut usurper l'identité des administrateurs, manipuler les ressources et exfiltrer des données à travers les déploiements cloud. La grande valeur des actifs hébergés dans le cloud fait des environnements comme AWS et Microsoft Entra des cibles attrayantes.

Applications SaaS d'entreprise

Les suites de productivité et les applications métier telles que Microsoft 365, Salesforce et ServiceNow reposent sur l'authentification unique basée sur SAML. Un jeton SAML falsifié peut accorder aux attaquants un accès persistant et privilégié aux emails, aux données clients et à la propriété intellectuelle.

Évaluation des risques

Une attaque Golden SAML représente une menace à fort impact car elle exploite le modèle de confiance même qui soutient le SSO et l'authentification fédérée. En comprenant sa probabilité, les dommages potentiels, la complexité technique et les failles de sécurité existantes, les organisations peuvent évaluer leur exposition et renforcer leurs défenses.

Facteur de risque | Niveau |

|---|---|

|

Probabilité |

Modéré pour les organisations ayant des pratiques matures en matière de gestion des identités et des clés. Élevé dans les organisations où les clés privées AD FS/signing sont mal protégées, la rotation des certificats est peu fréquente et les contrôles d'accès privilégiés sont faibles.

|

|

Gravité |

Sévère pour les organisations qui utilisent des services cloud (comme AWS, Office 365 et Microsoft Entra) et dépendent de l'authentification fédérée, car un jeton SAML falsifié peut accorder aux attaquants un accès administratif persistant aux applications et données critiques.

|

|

Sophistication de l'attaque |

Avancée ; les adversaires ont besoin de compétences techniques expertes pour obtenir un accès au niveau administratif et extraire les certificats de signature. Mais une fois obtenu, cela permet une persistance furtive et est difficile à détecter et à remédier.

|

|

Lacunes actuelles |

Les niveaux de risque restent élevés en raison de faiblesses telles que la protection inadéquate des clés privées AD FS, le défaut de rotation des certificats de signature, une surveillance limitée des endpoints et une corrélation insuffisante des journaux entre les systèmes fédérés. Ces lacunes rendent la détection et la remédiation difficiles. |

Comment prévenir une attaque Golden SAML

Prévenir une attaque Golden SAML consiste à protéger les clés de signature, à renforcer le Privileged Access et à réduire les risques que des attaquants puissent abuser de l'infrastructure d'identité.

- Faites régulièrement pivoter les certificats de signature et les clés privées : Planifiez une rotation fréquente des certificats de signature de jetons et des clés privées associées. Ainsi, les identifiants volés deviennent rapidement inutilisables pour un attaquant.

- Stockez les clés privées AD FS en toute sécurité : Conservez les certificats de signature de jetons et les clés privées dans des emplacements dotés de contrôles d'accès stricts et de chiffrement. Cela empêchera les attaquants de les copier même s'ils obtiennent un accès partiel au système.

- Utilisez des modules de sécurité matériels (HSM) pour la protection des clés : Placez la clé de signature à l’intérieur d’un HSM afin qu’elle ne quitte jamais le matériel sécurisé. Cela complique l’exportation ou l’utilisation abusive du certificat par des attaquants.

- Restreindre l'accès administratif à AD FS : Limitez les personnes pouvant gérer AD FS, appliquez le principe du moindre privilège et surveillez toutes les actions administratives pour réduire les risques de vol de certificat.

- Appliquez un patching strict et un renforcement des fournisseurs d'identité : Gardez AD FS et les autres serveurs de fédération entièrement patchés et supprimez les services inutiles. Les organisations doivent également mettre en œuvre les meilleures pratiques de renforcement pour fermer toute vulnérabilité pouvant permettre une élévation au niveau administrateur.

- Activer la MFA partout : Activez la MFA pour tous les comptes privilégiés et utilisateurs, y compris les administrateurs des systèmes d'identité. Bien que cela ne prévient pas en soi une attaque Golden SAML, cela rend au moins la compromission initiale et le mouvement latéral beaucoup plus difficiles.

Outils de sécurité recommandés

Les outils de sécurité suivants peuvent aider à détecter et bloquer les tentatives de vol de certificats de signature et de falsification de jetons :

- Détection et réponse des endpoints (EDR) : Les outils EDR fournissent une surveillance en temps réel des serveurs et postes de travail, détectant les comportements suspects tels que les tentatives de vidage des identifiants, la manipulation d’AD FS ou l’exfiltration de clés privées. Une action rapide de l’EDR peut arrêter un attaquant avant qu’il n’atteigne l’infrastructure d’identité.

- Privileged Access Management (PAM) : Les solutions PAM contrôlent et surveillent strictement les comptes administratifs, appliquent l'accès juste-à-temps et enregistrent les sessions privilégiées. Cela limite les opportunités pour les attaquants de voler les identifiants nécessaires pour extraire un certificat de signature de jeton.

- Gestion des informations et des événements de sécurité (SIEM) : Une plateforme SIEM agrège et corrèle les journaux des fournisseurs d'identité, des services cloud et des endpoints. En signalant les schémas d'authentification inhabituels, les exportations de certificats et les activités administratives inattendues, elle peut révéler les mouvements latéraux et l'escalade de privilèges qui précèdent une attaque Golden SAML.

Comment Netwrix peut aider

Netwrix fournit une défense complète axée sur l’identité pour prévenir, détecter et répondre aux attaques Golden SAML et autres menaces basées sur l’identité en combinant l’audit continu, les contrôles d’accès privilégiés, la sécurité des certificats et des clés, ainsi que la détection d’anomalies :

Netwrix Privilege Secure

Privilege Secure aide à réduire les privilèges permanents en utilisant un accès juste-à-temps, la surveillance des sessions et des coffres-forts de mots de passe sécurisés. Si les attaquants ne peuvent pas détenir des identifiants ou un accès administrateur persistants, il est beaucoup plus difficile de voler un certificat de signature.

Netwrix Identity Manager (IGA basé sur SaaS)

En automatisant le cycle de vie des identités (arrivées, mutations, départs), en exigeant que les droits privilégiés soient révisés, et en appliquant le principe du moindre privilège ainsi que la séparation des tâches, Identity Manager aide à garantir que personne n’a plus d’accès que nécessaire. Il détecte les rôles à haut risque et les permissions mal alignées, vous permettant de repérer les comptes sur-privilégiés ou inutilisés qui pourraient autrement offrir une porte d’entrée à un attaquant.

Netwrix Auditor

Auditor offre une visibilité sur les modifications dans Active Directory (y compris les configurations liées à AD FS), les changements d’appartenance aux groupes, les modifications des comptes privilégiés et les schémas de connexion. Avec un bon audit, les modifications inhabituelles ou non autorisées (par exemple, l’exportation de certificats, les privilèges modifiés) peuvent être détectées plus rapidement.

Netwrix Identity Threat Detection and Response (ITDR)

Netwrix ITDR aide les organisations à détecter et arrêter les attaques basées sur l’identité comme Golden SAML avant qu’elles ne s’aggravent. En combinant la détection des menaces en temps réel avec la réduction proactive des risques et la réponse automatisée, ITDR permet aux équipes de sécurité d’identifier rapidement les comportements d’authentification anormaux, les abus de privilèges et les usages frauduleux de jetons dans Active Directory et Entra ID.

Grâce à une surveillance continue et à l'analyse comportementale, ITDR détecte rapidement les activités suspectes et déclenche des actions automatisées de confinement pour limiter les mouvements des attaquants. En travaillant en collaboration avec Privileged Access Management et les contrôles de sécurité des annuaires, il réduit la probabilité d'attaques par falsification de jetons tout en minimisant le temps de présence des attaquants et l'impact global.

Détectez et réagissez aux attaques Golden SAML avec Netwrix Identity Threat Detection & Response (ITDR). Téléchargez votre essai gratuit.

Stratégies de détection, d'atténuation et de réponse

Les attaques Golden SAML sont difficiles à détecter. Les organisations doivent combiner une surveillance attentive, une gestion stricte des certificats et un plan de réponse rapide pour les détecter, les contenir et les prévenir.

Détection

Les attaques Golden SAML sont difficiles à détecter car les jetons SAML falsifiés semblent parfaitement légitimes. Mais une surveillance attentive des serveurs de fédération et des journaux associés peut vous aider à repérer une activité inhabituelle.

Surveillez les journaux d’authentification de fédération et cloud

Lorsqu’un utilisateur se connecte à une application cloud via AD FS, deux choses se produisent généralement :

- AD FS enregistre une entrée de journal montrant qu'il a émis un jeton SAML pour cet utilisateur.

- L’application cloud enregistre la connexion réussie de l’utilisateur en utilisant ce jeton.

Si vous voyez une connexion enregistrée par le service cloud sans un événement d’authentification AD FS correspondant, ou si le jeton ne contient pas l’ID de corrélation attendu qui relie les deux journaux, cela suggère que le jeton ne provient pas de votre AD FS. Cette incohérence peut être un signal d’alerte indiquant que quelqu’un a falsifié un jeton SAML (comme dans une attaque Golden SAML) et a accédé à l’application cloud.

Suivre les modifications des certificats et de la confiance

Activez l’audit détaillé sur AD FS et surveillez les tentatives d’exportation de certificats ou les modifications non autorisées des paramètres de confiance de fédération. Ces ID d’événements Windows et AD FS vous aident à détecter une activité suspecte de certificats pouvant indiquer une tentative de Golden SAML :

- ID d'événement 70 (serveur AD FS) : Enregistré lorsqu'un certificat de signature ou de déchiffrement de jeton AD FS est exporté ou sauvegardé. Une exportation inattendue peut signifier que quelqu'un tente de voler la clé privée.

- ID d'événement 1007 (serveur AD FS) : Indique une modification de la configuration AD FS, comme l'ajout ou la suppression d'un certificat de signature ou la modification des relations de confiance. Les modifications non autorisées peuvent permettre la falsification de jetons.

- ID d'événement 4662 (contrôleur de domaine) : Généré lorsqu'un objet d'annuaire est accédé avec des autorisations spécifiques. S'il fait référence au compte de service AD FS ou au magasin de certificats, cela peut indiquer des tentatives de lecture ou de copie de la clé privée.

- ID d'événement 18 (serveur AD FS) : Déclenché lorsqu'une connexion par canal nommé à la base de données WID est établie par un processus autre que l'exécutable AD FS. Sa détection nécessite que Sysmon soit correctement installé et configuré.

Détecter l'émission inhabituelle de jetons et l'activité des administrateurs

Corrélez les heures d’émission des jetons, les adresses IP et les géolocalisations avec le comportement normal des utilisateurs pour détecter les anomalies. Surveillez également les actions suspectes des administrateurs, telles que l’élévation de privilèges inattendue, l’utilisation anormale du service principal ou les connexions inhabituelles aux serveurs AD FS et depuis le compte de service AD FS.

Surveillez les anomalies système de bas niveau

Enquêter sur les accès inattendus par canal nommé à la base de données AD FS (ID d'événement Sysmon 18) et autres activités système irrégulières.

Les canaux nommés sont des canaux de communication spéciaux que Windows utilise pour que les processus puissent communiquer entre eux. Dans des conditions normales, seuls AD FS et ses services associés doivent accéder à la base de données AD FS via ces canaux. L’ID d’événement 18 de Sysmon enregistre lorsqu’un processus se connecte à un canal nommé. Si vous voyez un processus inattendu accéder au canal de la base de données AD FS, cela peut signifier qu’un attaquant tente de lire ou de copier les clés de signature de jetons qui y sont stockées.

Réponse immédiate

Lorsque vous suspectez une compromission Golden SAML, agissez rapidement pour couper l'accès de l'attaquant, sécuriser de nouvelles informations d'identification de signature et enquêter en profondeur.

Contenir et enquêter

- Isolez immédiatement les serveurs AD FS ou fournisseurs d'identité affectés pour empêcher toute manipulation supplémentaire.

- Préservez les preuves volatiles telles que les captures de mémoire, les connexions réseau actuelles et les processus en cours d'exécution.

- Commencez une analyse médico-légale détaillée pour savoir comment le certificat de signature ou la clé privée a été accédé et pour identifier tout mouvement latéral.

Remplacer le certificat de signature de jeton

- Révoquez immédiatement le certificat compromis. C’est la seule façon de briser la capacité de l’attaquant à générer des jetons.

- Réémettre un nouveau certificat de signature et reconfigurer chaque partie dépendante (services cloud comme Microsoft 365, AWS, Salesforce, etc.) pour ne faire confiance qu'au nouveau certificat.

- Auditez toutes les sessions SAML actives et révoquez ou invalidez tout jeton suspect.

- Faites pivoter toutes les relations de confiance fédérées et les clés.

- Désactivez ou faites pivoter les identifiants des comptes de service compromis.

Communiquer et récupérer

- Informez les fournisseurs de cloud/service concernés et demandez leur aide pour révoquer ou invalider toute session active falsifiée.

- Informez les parties prenantes internes, les équipes juridiques/de conformité, et (si nécessaire) les régulateurs.

- Alertez votre équipe de réponse aux incidents et commencez les procédures de confinement.

- Après le confinement, effectuez une analyse complète des causes profondes et mettez à jour les plans d'intervention en cas d'incident.

Atténuation à long terme

Pour réduire le risque d'une attaque Golden SAML et renforcer la sécurité globale de l'identité, adoptez une stratégie qui limite les opportunités des attaquants et améliore la visibilité.

- Appliquez le principe du moindre privilège et renforcez les serveurs AD FS/IdP, y compris le stockage sécurisé des clés et les mises à jour régulières.

- Mettez en œuvre une surveillance et une alerte améliorées en temps réel pour les activités d'authentification suspectes.

- Activez un audit complet et très détaillé sur AD FS, les services de certificats et Sysmon, en transférant les journaux vers un SIEM.

- Corrélez les journaux d’authentification AD FS et des fournisseurs cloud dans le SIEM et effectuez régulièrement des exercices de chasse aux menaces.

- Faites régulièrement tourner les certificats de signature des jetons et mettez à jour toutes les parties prenantes.

Les conseils dans la section Comment prévenir une attaque Golden SAML peuvent servir de stratégies efficaces de mitigation à long terme.

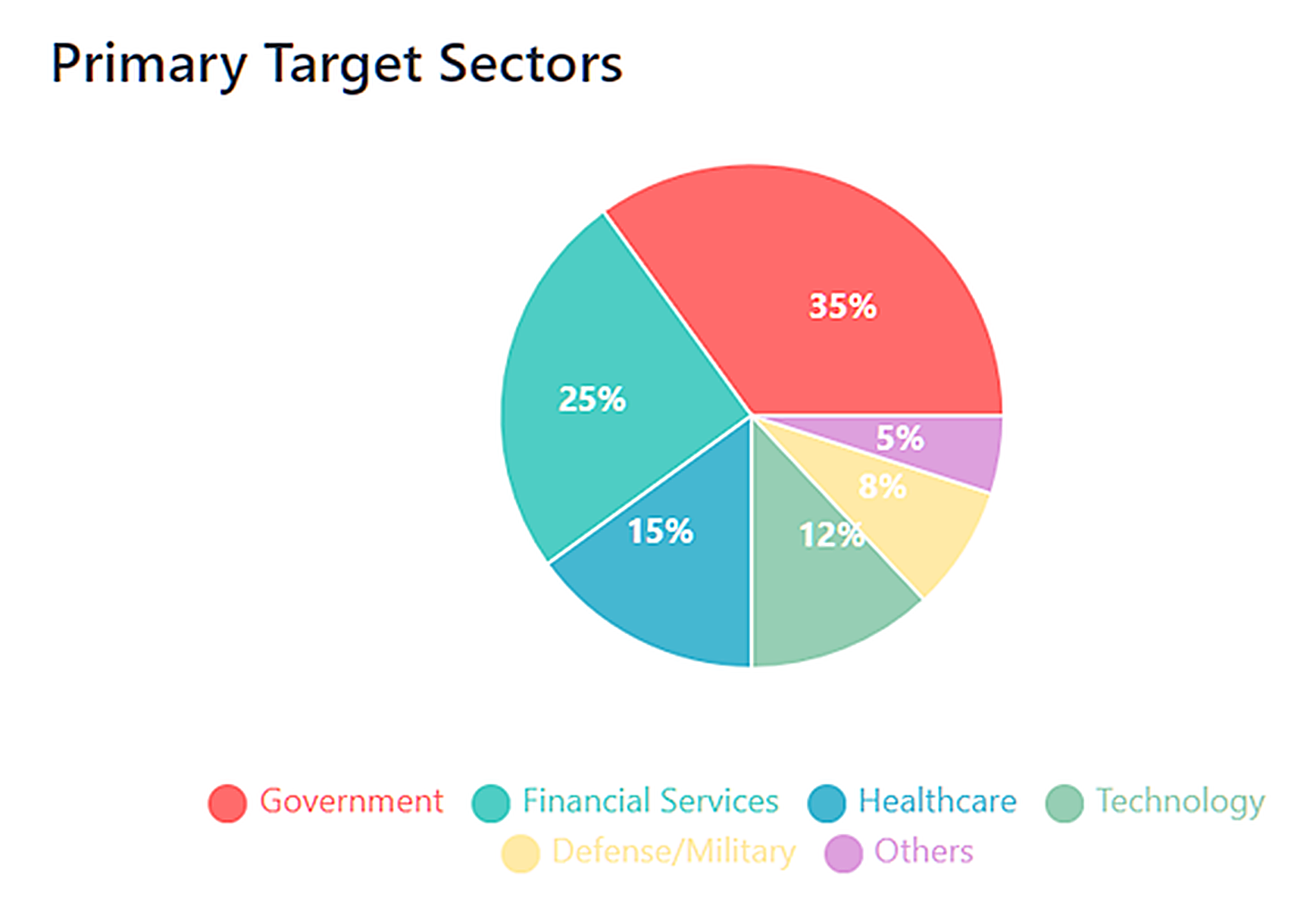

Impact spécifique à l'industrie

Les attaques Golden SAML peuvent toucher tous les secteurs qui dépendent de l’identité fédérée et de la connexion unique, mais les conséquences varient selon l’industrie. Cela peut inclure des violations de données, des infractions réglementaires et des pertes financières liées aux risques spécifiques à chaque secteur.

Secteur | Impact |

|---|---|

|

Santé |

Une faille Golden SAML peut permettre aux attaquants de se faire passer pour des cliniciens ou des administrateurs afin d'accéder aux dossiers de santé électroniques, exposant des informations sensibles sur les patients et créant de graves violations de la conformité HIPAA. Un tel accès non autorisé peut également perturber les opérations cliniques et éroder la confiance des patients.

|

|

Finance |

Avec des jetons SAML falsifiés, les attaquants peuvent se faire passer pour du personnel bancaire ou de courtage, permettant des transactions frauduleuses, le vol de données financières et une possible manipulation des comptes clients. Cela entraîne des pertes financières directes, des sanctions réglementaires et un préjudice à la réputation.

|

|

Commerce de détail |

Des identifiants SAML compromis permettent aux adversaires d'infiltrer les systèmes de point de vente et les portails fournisseurs, conduisant au vol de données de cartes de paiement, à la perturbation des plateformes de commerce électronique et à des retards dans la chaîne d'approvisionnement. Le résultat peut être des pertes financières à grande échelle et une perte de confiance des clients. |

Évolution des attaques et tendances futures

Alors que de plus en plus d’organisations adoptent des configurations hybrides et multi-cloud, les attaquants ciblent de plus en plus l’infrastructure de fédération comme AD FS. Ils affinent leurs techniques et recherchent de nouvelles cibles, ce qui rend essentiel pour les organisations de comprendre comment les attaques Golden SAML évoluent.

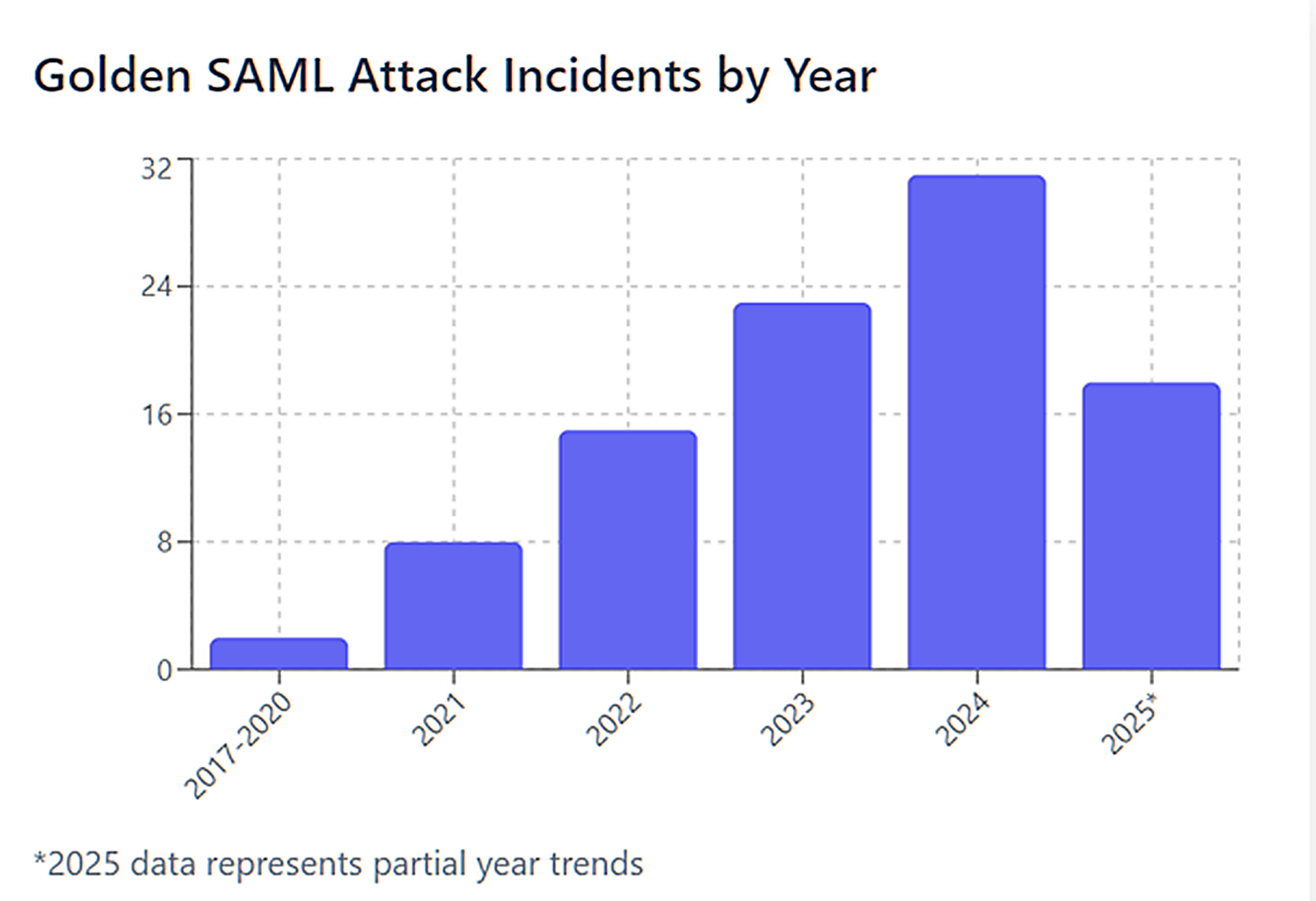

Statistiques clés et infographies

Cette section met en lumière des chiffres essentiels et des visuels qui illustrent l’ampleur et l’impact des menaces Golden SAML.

- Selon le Global Cybersecurity Outlook 2023 report du Forum économique mondial, plus de 93 % des experts en cybersécurité et 86 % des dirigeants d'entreprise estiment qu’« un événement cyber catastrophique et de grande ampleur est probable dans les deux prochaines années ».

- SolarWinds et les rapports du gouvernement américain indiquent que jusqu'à 18 000 clients SolarWinds ont téléchargé la mise à jour Orion compromise, les exposant potentiellement (voir le rapport complet ici). Plusieurs analyses et avis autorisés notent que Golden SAML est l'une des techniques post-compromission notables utilisées par les acteurs de la menace lors de l'attaque SolarWinds.

Graphique à barres montrant les incidents d'attaque Golden SAML par année

La technique Golden SAML a été signalée pour la première fois en 2017 par CyberArk. L'incident SolarWinds marque la première fois qu'elle est connue pour avoir été utilisée dans la nature.

Diagramme circulaire montrant les industries les plus fréquemment ciblées

Réflexions finales

Les attaques Golden SAML exposent une vulnérabilité critique dans la sécurité des entreprises modernes : les systèmes mêmes destinés à sécuriser nos identités numériques peuvent devenir des armes puissantes entre de mauvaises mains.

À mesure que les organisations s'appuient de plus en plus sur l'authentification fédérée pour les services cloud et l'accès à distance, il est impératif de sécuriser les infrastructures d'identité. Les organisations doivent mettre en œuvre des défenses sophistiquées, telles qu'une gestion robuste des certificats, une surveillance continue des jetons SAML, et un renforcement de la sécurité d'AD FS ou d'autres fournisseurs d'identité.

À une époque où l'identité est la nouvelle frontière, protéger nos systèmes fédérés revient à protéger l'ensemble de notre écosystème numérique.

FAQ

Partager sur

Voir les attaques de cybersécurité associées

Abus des autorisations d'application Entra ID – Fonctionnement et stratégies de défense

Modification de AdminSDHolder – Fonctionnement et stratégies de défense

Attaque AS-REP Roasting - Fonctionnement et stratégies de défense

Attaque Hafnium - Fonctionnement et stratégies de défense

Attaques DCSync expliquées : Menace pour la sécurité d'Active Directory

Attaque Pass the Hash

Comprendre les attaques Golden Ticket

Attaques d'exploitation gMSA et attaques Golden gMSA expliquées

Attaque DCShadow – Fonctionnement, exemples concrets et stratégies de défense

Injection de prompt ChatGPT : Comprendre les risques, exemples et prévention

Explication des attaques d'extraction NTDS.dit

Attaque Kerberoasting – Fonctionnement et stratégies de défense

Explication de l'attaque Pass-the-Ticket : Risques, Exemples et Stratégies de Défense

Attaque par pulvérisation de mots de passe

Attaque d'extraction de mot de passe en clair

Vulnérabilité Zerologon expliquée : Risques, Exploits et Atténuation

Un guide complet des attaques par ransomware

Un guide complet des attaques Skeleton Key

Mouvement latéral : Qu'est-ce que c'est, comment ça fonctionne et préventions

Attaques de l'homme du milieu (MITM) : ce qu'elles sont et comment les prévenir

Pourquoi PowerShell est-il si populaire auprès des attaquants ?

4 attaques de compte de service et comment s'en protéger

Comment prévenir les attaques de logiciels malveillants d'affecter votre entreprise

Qu'est-ce que le Credential Stuffing ?

Compromettre SQL Server avec PowerUpSQL

Qu'est-ce que les attaques de Mousejacking et comment se défendre contre elles

Vol de credentials avec un fournisseur de support de sécurité (SSP)

Attaques par tables arc-en-ciel : leur fonctionnement et comment se défendre

Un regard approfondi sur les attaques par mot de passe et comment les arrêter

Reconnaissance LDAP

Contournement de l'authentification multifacteur avec l'attaque Pass-the-Cookie

Attaque Silver Ticket