Un guide complet des attaques Skeleton Key

Une attaque Skeleton Key se produit lorsqu’un malware implante une « master » credential, ou mot de passe, en mémoire dans un système d’authentification afin qu’un attaquant puisse se connecter avec cette credential tout en laissant tous les comptes AD intacts.

Attribute | Details |

|---|---|

|

Attack type

|

Skeleton Key malware: Active Directory authentication bypass |

|

Impact level |

Critical

|

|

Target |

Businesses, government, organizations using Active Directory

|

|

Primary attack vector |

Compromised domain controller or administrative access

|

|

Motivation |

Financial gain, espionage, disruption

|

|

Common prevention methods |

Timely patching, least privilege access, EDR, SIEM, enhanced AD monitoring |

Risk factor | Level |

|---|---|

|

Potential damage |

Critical |

|

Ease of execution |

Medium |

|

Likelihood |

Medium to high |

Qu'est-ce que le malware Skeleton Key ?

Le malware Skeleton Key est une porte dérobée furtive en mémoire qui modifie le processus d’authentification d’Active Directory, permettant à un attaquant de s’authentifier en utilisant une seule « identification maître » (mot de passe). Il ne vole ni ne remplace les mots de passe des utilisateurs ; il modifie la logique d’authentification sur un contrôleur de domaine pour accepter l’identification maître falsifiée avec n’importe quel nom d’utilisateur valide.

Pour altérer le processus d’authentification, un malware injecte du code malveillant dans LSASS (Local Security Authority Subsystem Service) sur un contrôleur de domaine compromis, qui modifie ou accroche la routine d’authentification. Une fois implanté, LSASS acceptera la crédential maître de l’attaquant lors des demandes d’authentification, permettant ainsi à l’attaquant de se connecter en tant que n’importe quel utilisateur existant. Comme cette vérification se fait en mémoire LSASS, la crédential maître n’a pas besoin d’être enregistrée dans la base de données Active Directory (NTDS.dit). Active Directory reste inchangé et les identifiants normaux continuent de fonctionner, rendant l’implant difficile à détecter.

Il y a cependant un piège. Si un site Active Directory possède plusieurs contrôleurs de domaine, l’implant Skeleton Key doit être présent sur chaque DC pour garantir que le mot de passe maître Skeleton Key soit accepté comme mot de passe valide de l’utilisateur. Les clients découvrent un contrôleur de domaine en utilisant DCLocator, qui choisit effectivement un contrôleur de domaine au hasard. Donc, si un client s’authentifie auprès d’un contrôleur de domaine qui n’a pas installé Skeleton Key, le mot de passe maître échouera.

Le processus d'authentification normal et comment Skeleton Key le contourne

Skeleton Key ne contourne pas la vérification de l'existence du compte ; il contourne uniquement l'étape de validation du mot de passe. Lorsqu'un utilisateur se connecte :

- Le DC vérifie d'abord si le nom d'utilisateur existe dans Active Directory (cette étape n'est pas contournée).

- Ensuite, LSASS demande normalement à AD (ou au paquet d’authentification) de valider le mot de passe fourni par rapport aux hachages stockés ou aux clés Kerberos. C’est là que Skeleton Key intervient. Avant que la validation normale n’ait lieu, le code malveillant recherche la crédential maître de l’attaquant (mot de passe spécial ou jeton). Si elle est présentée, LSASS renvoie un succès et la connexion se poursuit (même si aucune telle crédential n’existe dans Active Directory).

En bref, Skeleton Key permet que le mot de passe principal soit accepté comme valide pour tout compte existant. Le compte lui-même doit être un objet utilisateur AD légitime.

Gravité de l'attaque

L'objectif principal d'une attaque Skeleton Key est de maintenir un accès persistant, indétecté et quasi total au domaine d'un réseau, l'attaquant se déplaçant latéralement et abusant des privilèges sans avoir à compromettre les comptes. Comme la modification est en mémoire, la détection nécessite un EDR et une analyse médico-légale de la mémoire, des contrôles d'intégrité LSASS, ainsi qu'une surveillance attentive d'AD et du comportement, plutôt que de simples analyses de fichiers ou journaux de changement de mot de passe.

Comment fonctionne le malware Skeleton Key ?

Voici un aperçu du cycle de vie de l'attaque Skeleton Key et ce que chaque étape signifie concrètement.

Compromission initiale

L'attaque commence lorsqu'un attaquant obtient un accès privilégié à un contrôleur de domaine ou à un compte disposant des autorisations pour installer du code sur un contrôleur de domaine. Les vecteurs courants d'une brèche initiale incluent le spear-phishing, des identifiants volés ou réutilisés, l'exploitation d'une vulnérabilité non corrigée ou l'utilisation abusive d'outils d'administration à distance (RDP, VPN, consoles de gestion à distance).

Déploiement de logiciels malveillants

Après avoir obtenu l'accès, l'attaquant télécharge généralement le fichier DLL Skeleton Key dans un répertoire de préparation sur un jump host dans le réseau de la victime. Ensuite, il utilise des identifiants privilégiés, tels que Domain Administrator, pour copier le binaire Skeleton Key sur le contrôleur de domaine et l'exécuter afin de l'injecter dans le processus LSASS. LSASS gère l'authentification Windows, donc en injectant du code qui modifie ou accroche la routine d'authentification en mémoire, le malware peut intercepter les demandes d'authentification en mémoire. Il ne modifie pas les fichiers ni ne change les hachages des mots de passe des utilisateurs dans Active Directory ; il change plutôt ce que le contrôleur de domaine accepte lors de l'authentification. En conséquence, le contrôleur de domaine continuera à signaler un comportement d'authentification normal pour les identifiants légitimes, tout en acceptant également le mot de passe maître de la porte dérobée.

Une fois que Skeleton Key est déployé avec succès, les attaquants suppriment le fichier DLL Skeleton Key des contrôleurs de domaine ciblés et du répertoire de staging sur l'hôte de saut.

Remplacement de l'authentification

Avec son code s'exécutant à l'intérieur de LSASS, le malware intercepte les tentatives de connexion et met en œuvre un contournement : si un mot de passe présenté correspond au mot de passe « maître » secret de l'attaquant, le contrôleur de domaine renvoie une authentification réussie pour n'importe quel nom d'utilisateur fourni. De cette façon, l'attaquant peut s'authentifier en tant que n'importe quel compte de domaine (y compris les comptes à privilèges élevés). Parce que l'attaque ne modifie pas les hachages de mot de passe stockés dans Active Directory, les audits de mot de passe standard et les inspections de l'annuaire ne montreront rien d'anormal, rendant cette substitution furtive et dangereuse.

Mouvement latéral

Armé d'un mot de passe maître, l'attaquant peut usurper l'identité de n'importe quel utilisateur, demander des tickets Kerberos, accéder aux services et utiliser le RDP sur les hôtes. Cette capacité accélère l'escalade des privilèges et les déplacements latéraux dans l'environnement. Des actions qui nécessitaient autrement un vol ou un compromis de crédentiels chronophage peuvent désormais être accomplies rapidement, permettant à un attaquant d'atteindre des systèmes sensibles avant que les défenseurs ne réalisent la violation.

Persistance

Une attaque Skeleton Key reste active jusqu’au redémarrage du contrôleur de domaine ou du processus LSASS, car un redémarrage supprime les hooks en mémoire. Cependant, cela ne garantit pas que l’attaquant n’a plus de points d’ancrage. Par exemple, les attaquants peuvent déjà avoir créé des comptes AD frauduleux en guise de secours ou installé d’autres mécanismes de persistance tels que des tâches planifiées, des services malveillants ou des portes dérobées basées sur le registre qui survivent aux redémarrages. Ils peuvent également re-compromettre le contrôleur de domaine et redéployer des malwares.

Cacher ses traces

Les attaquants se concentrent sur l'intégration de leur activité dans le trafic normal pour éviter la détection. Ils utilisent des outils d'administration légitimes (Living off the Land) pour éviter d'introduire de nouveaux artefacts, utilisent des protocoles et comptes normaux, imitent les schémas de connexion typiques, altèrent ou suppriment les journaux, et évitent les comportements bruyants (par exemple, limitent les activités à volume élevé ou inhabituelles).

Diagramme du flux d'attaque

Voici un flux visuel de l'attaque Skeleton Key et une histoire d'exemple du point de vue d'une organisation montrant la chaîne typique des événements, depuis une compromission initiale jusqu'à l'usurpation d'identité, jusqu'à ce que les attaquants atteignent des données précieuses et les exfiltrent.

Attaquant → Compromission initiale → Injection LSASS → Contournement de l'authentification avec mot de passe maître → Mouvement latéral → Exfiltration de données

Imaginez Acom Manufacturing, qui s’appuie sur Active Directory pour l’identité et l’accès. Un attaquant cible un administrateur helpdesk qui a réutilisé des identifiants provenant d’un site compromis. En utilisant ces identifiants, l’attaquant se connecte à une station de travail de gestion, élève ses privilèges jusqu’à un contrôleur de domaine et déploie un malware Skeleton Key. Avec le mot de passe maître accepté par le contrôleur de domaine, l’attaquant demande des tickets Kerberos, accède aux serveurs de fichiers, déploie des outils pour collecter des données sensibles de propriété intellectuelle et financières, et exfiltre les données sans modifier aucun hash de mot de passe AD.

Exemples d'attaques Skeleton Key

L'attaque Skeleton Key apparaît dans quelques analyses techniques et rapports de renseignement sur les menaces, mais les divulgations publiques avec les noms des victimes sont rares. De nombreuses organisations et fournisseurs considèrent ces intrusions comme sensibles et retiennent les détails. L'incident le plus largement documenté est l'attaque contre les semi-conducteurs et le gouvernement de Taïwan.

Case | Impact |

|---|---|

|

Dell SecureWorks' Counter Threat Unit (CTU) discovery of Skeleton Key (Jan 2015) |

CTU researchers discovered a malware family on a customer network and published the first public technical analysis in January 2015. They named it ‘Skeleton Key’ and described how it patches domain controllers in memory to accept an attacker-chosen password for any account. CTU observed that two 64-bit DLL variants were used in deployments. The malware lacked persistence on disk and was removed after a DC reboot, so attackers redeployed it after reboots. |

|

Operation Skeleton Key: Taiwan semiconductor and government attacks |

Taiwanese cybersecurity firm CyCraft reported a targeted, multi-victim cyber-espionage campaign where APT actors used Skeleton Key-style malware to bypass authentication and maintain persistent access for data exfiltration without triggering password-based alerts, primarily targeting intellectual property. Timeframe: Late 2018 to late 2019 Suspected threat actor: APT Chimera, a suspected China-based threat group Primary targets:

Attack objectives: The main objective was the exfiltration of intellectual property, such as documents on integrated circuits (IC), software development kits (SDKs), IC designs, and source code. Technical details:

|

Conséquences des attaques Skeleton Key

Puisque le malware Skeleton Key compromet le cœur du système d’authentification d’une organisation, son impact va au-delà d’un incident isolé, avec des conséquences étendues qui affectent les opérations, les finances et la réputation de l’organisation.

Impact area | Description |

|---|---|

|

Financial

|

Organizations may face direct financial losses from theft or fraudulent transactions facilitated by unauthorized access. Additional costs include forensic investigations, system restoration, security improvements, and potential ransom or extortion payments. |

|

Operational |

By compromising domain controllers, attackers can gain access to nearly every system and user account. This can disrupt authentication services, hinder daily business operations, and require extensive remediation efforts to restore trust in Active Directory infrastructure.

|

|

Reputational |

A breach of this scale can damage customer and partner trust. News of a compromised authentication system, especially in financial or government sectors, can lead to negative publicity and tarnish brand repute. |

|

Legal/regulatory |

Unauthorized access to sensitive data may trigger mandatory breach disclosures and investigations by regulatory bodies. Non-compliance with data protection laws such as GDPR, HIPAA, or other regional regulations can result in significant fines and legal action. |

Cibles courantes des attaques Skeleton Key : Qui est à risque ?

Les attaques Skeleton Key ciblent principalement les organisations qui s'appuient sur Active Directory pour l'authentification. Ces attaques sont particulièrement efficaces contre les environnements informatiques vastes et complexes où il peut être difficile de détecter des anomalies subtiles d'authentification. Voici quelques-uns des types d'organisations les plus courants à risque :

|

Large enterprises with AD environments |

Large organizations with extensive Active Directory infrastructures present ideal conditions for Skeleton Key attacks. Multiple domain controllers, distributed sites, and thousands of user accounts create a broad attack surface that cannot be monitored consistently. |

|

Organizations with single-factor authentication |

Skeleton Key exploits weaknesses in password-based authentication. This means that companies that have not implemented MFA and rely solely on passwords for authentication are particularly vulnerable because the malware bypasses standard credential checks.

|

|

Entities with many privileged accounts |

Administrators, service accounts, and IT staff have elevated permissions across systems. Each high-privileged account increases the chance for an attacker to impersonate a high-value identity to access sensitive data, deploy further payloads, and disable security tools. Hence, companies with a greater number of privileged accounts are more attractive targets. |

|

Government agencies and critical infrastructure |

Public-sector networks and critical infrastructure entities (such as energy, defense, and telecommunications) are high-value targets for threat actors, particularly for espionage. By compromising domain controllers in these environments, attackers can gain wide-reaching access to classified data and operational systems.

|

|

Organizations without strong endpoint or memory monitoring |

Skeleton Key operates entirely in memory and does not persist on disk, so antivirus solutions fail to detect it. Networks that do not have advanced endpoint detection and response (EDR) or memory integrity monitoring are less likely to detect the intrusion.

|

|

Companies with outdated Windows Server versions |

Older or unpatched Windows Server installations have weaker defenses and limited logging or visibility into LSASS processes. These weaknesses give attackers more opportunities to inject and maintain the Skeleton Key malware. |

Évaluation des risques

Skeleton Key représente un risque important pour les organisations car il compromet Active Directory, qui est le fondement même de l'authentification réseau.

Risk factor | Level |

|---|---|

|

Potential damage

|

Extremely high |

|

Ease of execution |

Medium |

|

Likelihood |

Medium to high |

Comment prévenir les attaques Skeleton Key

Pour prévenir les attaques Skeleton Key, les organisations ont besoin d’un mélange de contrôles d’accès solides, de surveillance proactive et de mesures de sécurité pour protéger les systèmes d’authentification.

- Appliquez les derniers correctifs : Maintenez les contrôleurs de domaine et les systèmes d'authentification à jour avec les correctifs de sécurité pour éviter l'exploitation des vulnérabilités connues. La mise à jour réduit la surface d'attaque et ferme les points d'entrée que les attaquants pourraient utiliser pour obtenir une première prise.

- Appliquer le principe du moindre privilège : Limitez les droits administratifs uniquement à ceux qui en ont réellement besoin. Mettez en œuvre le contrôle d'accès basé sur les rôles (RBAC), utilisez Privileged Access Management en mode just-in-time et appliquez la MFA à tous les comptes administrateurs. Les administrateurs doivent utiliser des comptes séparés pour le travail de routine et les tâches administratives, et effectuer toutes les opérations privilégiées depuis des postes de travail renforcés et isolés.

- Surveiller l'activité LSASS : Surveillez en continu les comportements inhabituels dans LSASS, tels que les accès mémoire ou les tentatives d'injection de processus, qui sont des indicateurs d'attaques Skeleton Key.

- Mettez en œuvre une protection avancée des endpoints : Déployez une solution de détection et de réponse des endpoints (EDR) capable de détecter les attaques en mémoire, les appels système suspects et la manipulation des identifiants que l'antivirus peut manquer.

- Exploitez la corrélation SIEM : Utilisez une plateforme de gestion des informations et des événements de sécurité (SIEM) pour corréler les tentatives d’authentification suspectes, en particulier plusieurs authentifications réussies avec des adresses IP source non correspondantes ou des connexions en dehors des heures ouvrables.

Comment Netwrix peut aider

Netwrix propose des solutions qui peuvent aider à se défendre contre les attaques basées sur les identifiants, y compris Skeleton Key, grâce à la détection, aux contrôles d'accès et à la surveillance.

Netwrix Threat Manager

L'application Threat Manager permet aux organisations de se protéger contre les attaques Skeleton Key grâce aux fonctionnalités suivantes :

- Utilise l'analyse comportementale et les heuristiques pour détecter les attaques en mémoire (y compris Skeleton Key et autres outils de vol d'identifiants).

- Déploie une détection basée sur la tromperie, telle que des leurres et des identifiants honeytoken, pour attirer les attaquants et générer des alertes lorsqu’ils sont utilisés.

- Corrèle les événements et anomalies suspects (tels que tentatives de connexion inhabituelles, schémas de mouvement latéral, utilisation de credentials honeytoken) pour signaler d’éventuelles attaques sur les credentials ou la mémoire.

Netwrix Threat Prevention

L'application Threat Prevention comprend des fonctionnalités spécialement conçues pour surveiller et protéger le processus LSASS (qui est une cible principale pour Skeleton Key et d'autres outils de vol d'identifiants).

- La fonctionnalité LSASS Guardian Monitor surveille les demandes de poignée non autorisées (lecture, écriture, création de thread) provenant de processus non autorisés ciblant LSASS, et génère des alertes lorsqu'elle détecte des opérations suspectes d'accès à la mémoire.

- Lorsqu’un processus non fiable tente d’ouvrir un handle vers le processus LSASS avec des permissions de lecture, écriture ou création de threads, la fonction LSASS Guardian Protect de Threat Prevention interceptera cette demande et bloquera les attaques malveillantes en mémoire sans faire planter le processus.

Netwrix Identity Threat Detection & Response (ITDR)

Le logiciel Threat Manager et Threat Prevention fait partie de la solution Netwrix ITDR. Dans l’ensemble, la plateforme ITDR offre une fonctionnalité robuste qui :

- Surveille le comportement des identités privilégiées (comptes administratifs, comptes de service) pour détecter les anomalies dans les schémas d’authentification, les heures de connexion inhabituelles, les adresses IP source et les tentatives d’usurpation.

- Signale les abus d'identifiants, l'usurpation d'identifiants et les schémas d'utilisation suspecte des comptes de manière cohérente avec les tactiques de Skeleton Key.

- Fournit des pistes d’audit complètes et des historiques de session pour soutenir l’enquête sur les incidents.

Netwrix Privileged Access Management (PAM)

La solution Privileged Access Management aide à minimiser la fenêtre pendant laquelle les attaquants peuvent exploiter des comptes privilégiés. En l’utilisant, les organisations peuvent :

- Appliquer un accès just-in-time (JIT), accordant des privilèges élevés uniquement lorsque nécessaire et les révoquant peu après.

- Appliquez le principe du privilège zéro permanent, afin qu’aucun compte de haut niveau ne soit utilisé en continu.

- Mettez en œuvre un contrôle d'accès basé sur les rôles (RBAC) pour limiter la capacité des comptes à se déplacer latéralement ou à escalader, ainsi que pour limiter la portée et le potentiel de mouvement latéral des sessions à privilèges élevés.

Stratégies de détection, d'atténuation et de réponse

Pour se défendre contre les attaques Skeleton Key, les organisations doivent détecter la manipulation en mémoire dès les premières étapes, contenir rapidement toute compromission et éliminer la persistance.

Détection

Skeleton Key fonctionne entièrement en mémoire et ne génère pas de trafic réseau, c’est pourquoi il laisse à peine de traces dans les journaux conventionnels et échappe à la détection IDS/IPS basée sur le réseau conventionnel. Par conséquent, la surveillance et l’analyse comportementale sont essentielles pour identifier les activités suspectes indiquant une compromission. Les organisations devraient considérer ce qui suit :

- Effectuez une analyse de la mémoire sur les contrôleurs de domaine pour détecter l'injection de code LSASS ou les modules non autorisés. Des outils tels que Volatility, Sysinternals RAMMap et la télémétrie EDR peuvent identifier des DLL anormales ou des threads injectés. Recherchez spécifiquement des modules non signés, des modules chargés à partir de chemins de fichiers inattendus (comme les répertoires temporaires) ou des hooks placés sur les fonctions d'authentification. Les organisations doivent établir une base de référence de l'état normal de la mémoire LSASS, ce qui peut les aider à identifier des écarts indiquant une compromission potentielle.

- Corréler les anomalies d'authentification, ce qui peut détecter l'utilisation de l'identifiant maître Skeleton Key. Surveillez les journaux des événements de sécurité et les serveurs d'authentification pour des schémas tels que des connexions réussies avec des mots de passe incorrects saisis.

- Surveiller les demandes de tickets Kerberos qui dévient des schémas normaux. Par exemple, des demandes de tickets de service sans demandes correspondantes de Ticket-Granting Ticket (TGT) ou des TGS-REQ répétées provenant d’hôtes inattendus.

- Inspectez les journaux d’événements Windows pour détecter tout accès inhabituel à LSASS ou redémarrages inattendus des services. Les ID d’événements clés incluent 4624 et 4672 pour les sessions de connexion privilégiées, 4688 pour la création suspecte de processus avec interaction LSASS, et 7036 et 7034 pour les changements d’état des services ou terminaisons inattendues. Tout processus non système accédant à la mémoire LSASS est un signal d’alerte.

- Intégrer avec des outils SIEM et ITDR (par exemple, Netwrix Threat Manager et Threat Prevention) pour corréler les anomalies comportementales, l’utilisation abusive des identifiants et les indicateurs de compromission au niveau mémoire. Configurez des règles de détection qui corrèlent plusieurs signaux faibles en alertes à haute confiance, telles que l’activité des comptes privilégiés depuis des géolocalisations inhabituelles ou en dehors des heures de bureau combinées avec des alertes d’accès mémoire LSASS. Cette approche filtre les faux positifs tout en détectant les attaques qui contournent les mécanismes de détection ponctuels.

- SecureWorks CTU a observé un symptôme opérationnel subtil d'une attaque Skeleton Key. Peu de temps après le déploiement du malware, les contrôleurs de domaine rencontrent des échecs inexpliqués de réplication Active Directory. Ce sont des problèmes que le support Microsoft n'a pas pu expliquer ni résoudre de manière définitive avant que les contrôleurs de domaine ne soient redémarrés. Les organisations devraient considérer de telles anomalies de réplication comme un signal d'alerte potentiel d'une compromission cachée.

- Les chercheurs du CTU ont également développé des signatures YARA pour aider à détecter le Skeleton Key DLL et le code spécifique qu'il injecte dans la mémoire du processus LSASS. L'utilisation de ces signatures avec des outils de détection endpoint et des scanners forensiques peut aider à identifier les artefacts en mémoire des infections Skeleton Key. C'est l'une des rares méthodes techniques fiables pour la détection.

Étapes d'atténuation

L'atténuation se concentre sur la réduction de la surface d'attaque, le renforcement des contrôles d'authentification et le déploiement de défenses empêchant les attaquants d'injecter du code ou d'obtenir des privilèges élevés. Les organisations devraient mettre en œuvre les contrôles suivants :

- Appliquez les derniers correctifs de sécurité à tous les contrôleurs de domaine et systèmes d'authentification pour éliminer les vulnérabilités connues d'escalade de privilèges. Privilégiez les mises à jour qui traitent l'exécution de code à distance, l'escalade de privilèges et les vulnérabilités liées à LSASS.

- Appliquer MFA pour tous les comptes privilégiés, y compris Domain Admins, Enterprise Admins et comptes de service avec des autorisations élevées. Ils doivent également étendre les exigences MFA aux protocoles administratifs tels que RDP, PowerShell remoting et l'accès à la console du contrôleur de domaine, ainsi qu'à toutes les solutions d'accès à distance comme les VPN et le webmail. MFA ne bloque pas complètement une attaque Skeleton Key, mais peut réduire le risque d'accès non autorisé et de mouvement latéral à travers le réseau.

- Restreindre les privilèges Domain Admin et Enterprise Admin uniquement au personnel essentiel et appliquer l’élévation just-in-time (JIT) via des solutions de Privileged Access Management. Autoriser des sessions limitées dans le temps qui révoquent automatiquement les permissions élevées après l’achèvement de la tâche.

- Déployez des outils de détection d'attaques en mémoire tels que Netwrix Threat Prevention (LSASS Guardian) ou des agents EDR pour surveiller et bloquer l'accès non autorisé à LSASS en temps réel.

- Renforcez les configurations d'Active Directory par les mesures suivantes :

- Désactivez les services inutiles sur les contrôleurs de domaine (comme Print Spooler, Server service si non requis).

- Mettez en œuvre des politiques de contrôle des services qui empêchent les redémarrages ou modifications non autorisés des services.

- Désactivez les comptes qui ne sont plus nécessaires.

- Auditez et restreignez les paramètres de délégation pour empêcher les attaquants d’abuser de la délégation.

- Activez la Configuration Avancée de la Politique d'Audit pour capturer des événements détaillés d'authentification et d'utilisation des privilèges.

- Segmentez les postes de travail administratifs en utilisant des postes de travail de privileged access (PAWs) pour garantir que les sessions administratives se déroulent dans des environnements isolés et contrôlés. Envisagez de mettre en œuvre une hiérarchisation des identifiants (niveau 0 pour les contrôleurs de domaine, niveau 1 pour les serveurs, niveau 2 pour les postes de travail) afin d’éviter que le vol d’identifiants des niveaux inférieurs n’affecte les systèmes à privilèges plus élevés.

Réponse

Une réponse rapide et bien planifiée aux incidents est cruciale si vous suspectez une infection par Skeleton Key. L'objectif est de contenir la violation, de restaurer l'intégrité du mécanisme d'authentification et de supprimer la persistance.

- Isolez immédiatement le contrôleur de domaine affecté du réseau pour empêcher tout mouvement latéral et toute utilisation abusive supplémentaire des identifiants. Si plusieurs contrôleurs de domaine sont suspectés d’être compromis, isolez-les simultanément. Avant l’isolement, capturez un dump mémoire du processus LSASS pour une analyse médico-légale, car ces preuves seront perdues lors du redémarrage ou de l’arrêt.

- Supprimez le malware en effectuant une reconstruction système fiable ou en restaurant à partir de sauvegardes propres vérifiées. Après la suppression, vérifiez que LSASS fonctionne normalement en contrôlant les modules chargés, en surveillant le comportement d'authentification et en confirmant qu'aucun code non autorisé ne reste en mémoire. Cela garantit que l'intégrité de LSASS et d'Active Directory est restaurée.

- Faites pivoter toutes les informations d'identification privilégiées, y compris les mots de passe Domain Admin, service et KRBTGT, pour invalider tout jeton volé ou falsifié.

- Effectuez un audit complet d’Active Directory pour détecter les adhésions de groupe non autorisées, les modifications de privilèges ou les portes dérobées persistantes (comme l’abus de Golden Ticket ou SIDHistory). Des outils tels que Netwrix Auditor peuvent aider à identifier des relations de privilèges inhabituelles et des mauvaises configurations.

- Menez une enquête médico-légale en utilisant la médecine légale des endpoints et les journaux d'Active Directory pour identifier la cause profonde et l'étendue de la compromission. Concentrez-vous sur les preuves d'accès à la mémoire LSASS, les connexions non autorisées et les outils de vidage des identifiants.

- Renforcez la surveillance à long terme post-incident avec des règles de corrélation Identity threat detection & response (ITDR) et SIEM ajustées pour l'accès LSASS et les schémas d'authentification anormaux.

Impact spécifique à l'industrie

Les attaques Skeleton Key peuvent avoir des conséquences graves et variées selon les secteurs, en fonction de la sensibilité de leurs données. Quel que soit le secteur, l'attaque donne aux attaquants un accès illimité aux systèmes critiques, permettant des vols massifs de données et des perturbations des opérations.

Industry | Impact |

|---|---|

|

Healthcare

|

Attackers can gain unauthorized access to patient records, electronic health systems, and prescription data. This can lead to HIPAA violations, identity theft, and loss of patient trust. Compromise of authentication systems may also disrupt medical services and hospital operations. Attackers may also manipulate medical records and alter treatment plans, potentially endangering patient safety. |

|

Finance |

By authenticating as any user, an attacker can alter financial records, make unauthorized fund transfers, launder money, manipulate internal banking systems, and abuse the SWIFT network. This can lead to regulatory and reputational damage. Financial institutions may face severe penalties from regulatory bodies, compounded by volatility in stock prices and long-term customer attrition. Attackers may also exploit trading systems to manipulate markets, making detection and recovery extremely difficult.

|

|

Government |

Skeleton Key infections in government networks can lead to classified data theft, espionage, and sabotage of essential services like power grids and water treatment facilities. Attackers may impersonate privileged users to access restricted systems and exfiltrate sensitive intelligence data. Such breaches have long-term geopolitical implications. |

Évolution des attaques et tendances futures

Les acteurs malveillants intègrent de plus en plus la technique Skeleton Key dans des campagnes d’attaque plus vastes et en plusieurs étapes pour maintenir leur persistance, escalader les privilèges et prendre le contrôle du domaine. De nouveaux outils automatisés et des techniques d’évasion alimentées par l’IA rendent ces attaques plus rapides à déployer, plus difficiles à détecter et plus faciles à propager. Voici quelques tendances récentes :

Intégration avec les charges utiles de ransomware

Les tendances récentes montrent que Skeleton Key est associé aux opérations de ransomware pour maximiser l'impact. En maintenant un accès d'authentification silencieux à l'échelle du domaine, les attaquants peuvent retarder la détection tout en déployant des ransomwares sur des systèmes critiques. Cette double approche leur permet de chiffrer les données tout en conservant un accès privilégié pour des extorsions secondaires et le vol de données.

Adoption par des groupes de menaces persistantes avancées (APT)

De plus en plus de campagnes APT ont été observées utilisant des techniques de Skeleton Key, car leur objectif est une infiltration à long terme plutôt qu'un profit rapide. Les acteurs APT exploitent Skeleton Key pour maintenir l'accès aux réseaux gouvernementaux, de défense et d'entreprise sans déclencher d'alarmes.

Automatisation via des frameworks de malware

Emerging malware platforms and offensive frameworks (such as Cobalt Strike and Mimikatz derivatives) now include automated modules that simplify Skeleton Key deployment. This lowers the technical barrier for threat actors and increases the likelihood of mass exploitation across unpatched or poorly monitored Active Directory environments.

Key statistics and infographics

Let’s look at some facts and visuals that capture the scale and impact of Skeleton Key attacks.

- Dans les premiers cas de Skeleton Key (vers 2013 à 2015), les chercheurs ont observé que Skeleton Key était utilisé conjointement avec Backdoor.Winnti, ce qui suggère qu'il faisait partie d'une utilisation plus large d'outils d'intrusion et de portes dérobées.

- Un HYPR/Vanson Bourne report de 2022 a révélé que les institutions financières subissaient en moyenne 2,19 millions de dollars de pertes annuelles dues à des violations liées à des faiblesses d'authentification.

- Selon le Rapport IBM 2024 sur le coût d'une violation de données, les violations résultant de l'utilisation d'identifiants volés ou compromis ont été les plus longues à identifier et à contenir, avec une durée moyenne de 292 jours. Cela permet aux attaquants près de 10 mois d'accès sans restriction avant la découverte.

- Les experts s'accordent à dire que les coûts de récupération en cas de compromission du contrôleur de domaine sont nettement plus élevés que pour les violations standard en raison de la nécessité d'une reconstruction complète d'Active Directory.

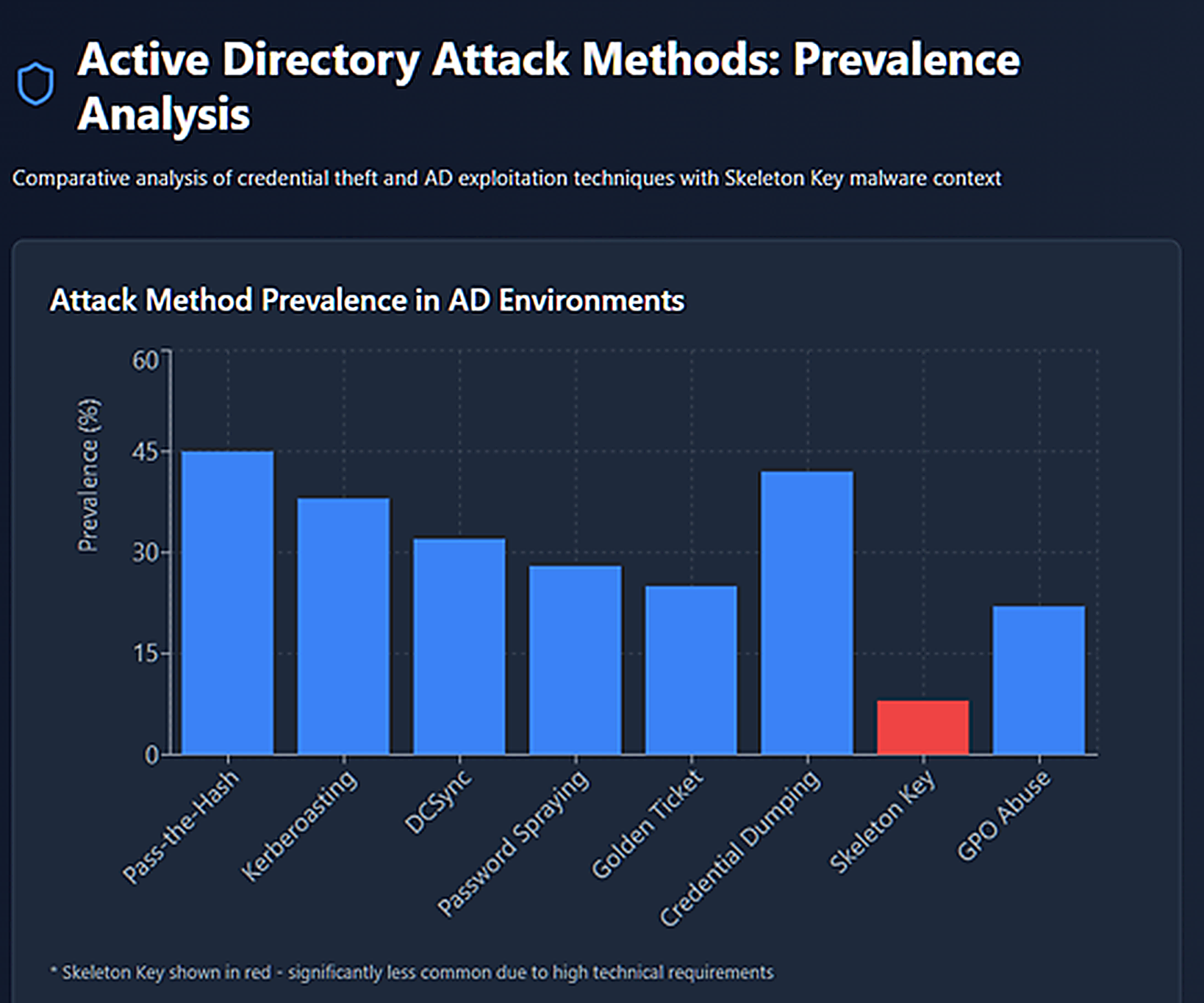

Méthodes d'attaque d'Active Directory : analyse de prévalence

Le graphique suivant montre que le malware Skeleton Key a une prévalence de seulement 8 %, ce qui le rend moins courant que d'autres attaques sur Active Directory. Pass-the-Hash (45 %), credential dumping (42 %) et Kerberoasting (38 %) sont beaucoup plus répandus car ils sont plus faciles à exécuter et ne nécessitent pas d'accès administrateur préalable.

Réflexions finales

Comme les clés passe-partout d’autrefois qui pouvaient ouvrir n’importe quelle porte d’un bâtiment, l’attaque Skeleton Key donne aux acteurs malveillants un accès illimité à l’ensemble de votre domaine. Une fois insérée dans votre Active Directory, cette clé maîtresse numérique ouvre tous les comptes, contourne tous les mots de passe et offre un accès illimité, silencieusement et invisiblement.

La différence ? Dans le monde physique, vous remarqueriez si quelqu’un forçait vos serrures. Mais dans votre réseau, une Skeleton Key peut rester cachée pendant des mois, tournant silencieusement pendant que votre équipe de sécurité surveille la porte d’entrée. La bonne nouvelle, c’est que cette attaque laisse des traces. Avec une surveillance appropriée, des correctifs et des contrôles de privileged access, vous pouvez détecter l’attaque et fermer la porte avant que des dégâts réels ne surviennent.

La sécurité de votre domaine n’est aussi forte que son point d’authentification le plus faible. Assurez-vous qu’une Skeleton Key ne puisse pas l’ouvrir.

FAQ

Partager sur

Voir les attaques de cybersécurité associées

Abus des autorisations d'application Entra ID – Fonctionnement et stratégies de défense

Modification de AdminSDHolder – Fonctionnement et stratégies de défense

Attaque AS-REP Roasting - Fonctionnement et stratégies de défense

Attaque Hafnium - Fonctionnement et stratégies de défense

Attaques DCSync expliquées : Menace pour la sécurité d'Active Directory

Attaque Pass the Hash

Comprendre les attaques Golden Ticket

Attaques d'exploitation gMSA et attaques Golden gMSA expliquées

Attaque DCShadow – Fonctionnement, exemples concrets et stratégies de défense

Injection de prompt ChatGPT : Comprendre les risques, exemples et prévention

Explication des attaques d'extraction NTDS.dit

Attaque Kerberoasting – Fonctionnement et stratégies de défense

Explication de l'attaque Pass-the-Ticket : Risques, Exemples et Stratégies de Défense

Attaque par pulvérisation de mots de passe

Attaque d'extraction de mot de passe en clair

Vulnérabilité Zerologon expliquée : Risques, Exploits et Atténuation

Un guide complet des attaques par ransomware

Attaque Silver Ticket

Mouvement latéral : Qu'est-ce que c'est, comment ça fonctionne et préventions

Attaques de l'homme du milieu (MITM) : ce qu'elles sont et comment les prévenir

Pourquoi PowerShell est-il si populaire auprès des attaquants ?

4 attaques de compte de service et comment s'en protéger

Comment prévenir les attaques de logiciels malveillants d'affecter votre entreprise

Qu'est-ce que le Credential Stuffing ?

Compromettre SQL Server avec PowerUpSQL

Qu'est-ce que les attaques de Mousejacking et comment se défendre contre elles

Vol de credentials avec un fournisseur de support de sécurité (SSP)

Attaques par tables arc-en-ciel : leur fonctionnement et comment se défendre

Un regard approfondi sur les attaques par mot de passe et comment les arrêter

Reconnaissance LDAP

Contournement de l'authentification multifacteur avec l'attaque Pass-the-Cookie

Guide ultime des attaques Golden SAML