Explication des attaques d'extraction NTDS.dit

Lors d'une attaque d'extraction NTDS.dit, les adversaires exfiltrent le fichier de base de données Active Directory depuis un contrôleur de domaine et extraient le matériel d'identification. Ils craquent ensuite et réutilisent les identifiants pour un accès étendu et persistant à travers le réseau.

Attribut | Détails |

|---|---|

|

Type d'attaque |

Accès aux identifiants (extraction NTDS.dit) |

|

Niveau d'impact |

Critique, compromission complète de AD possible |

|

Cible |

Contrôleurs de domaine (AD DS) |

|

Vecteur d'attaque principal |

Accès privilégié + exfiltration NTDS.dit |

|

Motivation |

Espionnage, ransomware, persistance |

|

Méthodes courantes de prévention |

Segmentation des administrateurs, MFA pour comptes privilégiés, rotation krbtgt, sauvegardes chiffrées, surveillance des activités de copie shadow |

Facteur de risque | Niveau |

|---|---|

|

Dommage potentiel |

Critique |

|

Facilité d'exécution |

Moyen |

|

Probabilité |

Moyen-Élevé |

Données sensibles de l'annuaire en danger dans votre environnement ?

Parlez avec nos experts pour apprendre comment détecter l'accès à NTDS.dit et protéger les données d'identité critiques.

Qu'est-ce que NTDS.dit et quel est son rôle dans Active Directory ?

Le fichier NTDS.dit est la base de données principale d'Active Directory (AD) qui stocke des informations critiques sur tous les objets AD, tels que les utilisateurs, les identifiants, les ordinateurs, les groupes et leurs appartenances, ainsi que les hachages de mots de passe. Ces données permettent l'authentification, l'autorisation et les services d'annuaire à travers un domaine Windows, c'est pourquoi les attaquants ciblent souvent ce fichier dans les campagnes de vol d'identifiants.

Voici quelques faits intéressants sur le fichier NTDS.dit :

- Par défaut, le fichier NTDS.dit se trouve à : C:\Windows\NTDS\ntds.dit.

- Techniquement, NTDS.dit est construit sur l'Extensible Storage Engine (ESE), un moteur de base de données léger qui organise son contenu en tables, index et journaux de transactions pour des requêtes rapides et une récupération fiable.

- Le fichier lui-même ne peut pas être lu isolément. Il dépend des ruche SYSTEM et SECURITY du registre, car la Boot Key (syskey) de ces ruches est nécessaire pour déchiffrer des champs sensibles tels que les hachages de mots de passe.

- La taille du fichier dépend de l’environnement. Dans les petites organisations, elle peut ne faire que quelques mégaoctets, tandis que dans les grandes entreprises avec des milliers de comptes et d’objets, la base de données peut atteindre plusieurs gigaoctets.

Comment fonctionne l’extraction de NTDS.dit

Cette section décrit l'exécution étape par étape de l'attaque d'extraction NTDS.dit, présente les méthodes d'attaque courantes et explique pourquoi l'extraction des mots de passe NTDS.dit est un objectif principal pour les attaquants cherchant des identifiants à l'échelle du domaine pour un accès persistant et à fort impact dans toute l'entreprise.

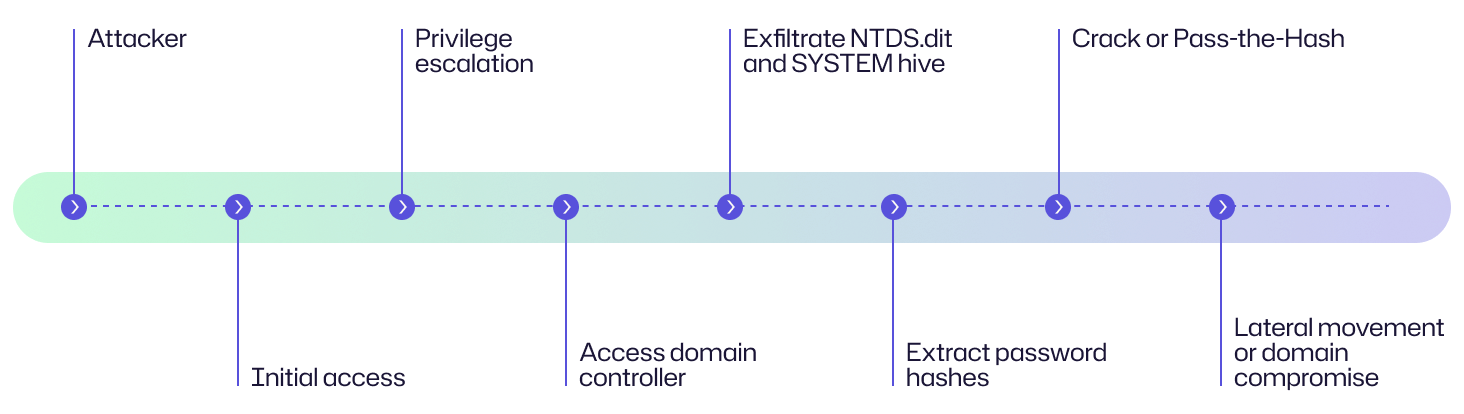

Exécution étape par étape

Une attaque d'extraction NTDS.dit se déroule en plusieurs étapes. L'attaque commence par une brèche initiale, vole le fichier NTDS.dit (et la ruche SYSTEM) en en faisant une copie depuis un contrôleur de domaine, récupère et déchiffre les hachages de mots de passe, craque ou réutilise ces identifiants, et finit par compromettre l'ensemble du domaine.

- Accès initial : Les attaquants obtiennent un accès initial au réseau cible par des méthodes telles que les campagnes de phishing, l'exploitation des vulnérabilités logicielles, l'utilisation d'identifiants volés et l'exploitation de mauvaises configurations.

- Acquisition de privilèges : L’attaquant obtient alors des privilèges élevés (Domain Admin ou SYSTEM local sur un contrôleur de domaine).

- Accès au contrôleur de domaine : Avec des droits élevés, l’acteur obtient l’accès au système de fichiers et aux ruche de registre du contrôleur de domaine, que ce soit sur un hôte actif, un instantané ou une image de sauvegarde.

- Acquisition de NTDS.dit : L'adversaire obtient une copie du fichier NTDS.dit (ou un extrait logique de son contenu) via des mécanismes de snapshot/sauvegarde, des utilitaires administratifs, ou en volant une image de disque virtuel. L'objectif est d'avoir une copie hors ligne pouvant être analysée en dehors de l'environnement DC en direct.

- Récupération de la ruche SYSTEM : L’attaquant acquiert également la ruche de registre SYSTEM (et parfois SECURITY) car elles contiennent le matériel de clé de démarrage nécessaire pour interpréter ou déchiffrer certains champs protégés dans NTDS.dit.

- Analyse hors hôte / déchiffrement : En utilisant les fichiers copiés et le matériel clé, l'adversaire analyse la base de données et extrait les hachages de mots de passe ainsi que les blobs d'identifiants. Des outils comme

secretsdump.py(Impacket) etDSInternalssont couramment utilisés à cet effet. La ruche SYSTEM contient la Boot Key (SYSKEY), que les attaquants utilisent pour déchiffrer la Password Encryption Key (PEK) stockée dans NTDS.dit. Cette PEK est ensuite utilisée pour déchiffrer les hachages NTLM, les clés Kerberos et d'autres données d'identifiants protégées de la base de données. - Exploitation des identifiants : Après avoir extrait les hachages de mots de passe, les attaquants cassent soit les hachages NTLM à l’aide d’outils comme Hashcat ou John the Ripper pour obtenir les mots de passe en clair, soit utilisent des techniques Pass-the-Hash (PtH) pour s’authentifier directement avec les hachages sans les casser, ce qui permet un déplacement latéral plus rapide à travers le réseau.

- Objectifs post-exploitation : Avec des identifiants, les attaquants se déplacent latéralement dans l’environnement AD, accèdent à des ressources sensibles, persistent et peuvent pivoter vers des identités cloud et des systèmes externes.

Méthodes d'attaque

Les attaquants utilisent des techniques sournoises et apparemment légitimes pour obtenir NTDS.dit et les données de répertoire associées. Ils choisissent une méthode qui équilibre au mieux discrétion, facilité et impact pour l’environnement cible.

Méthode | Description |

|---|---|

|

Copie hors ligne directe (risquée) |

Les adversaires peuvent arrêter les services AD et copier directement la base de données. Cette méthode fournit une copie propre mais est perturbatrice et facilement détectable. Les adversaires choisissent rarement cette méthode sauf s'ils contrôlent le DC. |

|

Volume Shadow Copy Service (VSS) / abus de snapshot |

Les acteurs de la menace exploitent les mécanismes de snapshot et de sauvegarde (tels que vssadmin, ntdsutil) pour obtenir une copie de fichiers verrouillés comme NTDS.dit et la ruche SYSTEM sans arrêter les services. Alternativement, les attaquants disposant de privilèges suffisants peuvent utiliser DCSync pour extraire les identifiants, évitant ainsi le besoin d'exfiltration de fichiers. Ces méthodes sont moins perturbatrices et échappent à une détection naïve. |

|

Abus de PowerShell et des outils administratifs |

Les attaquants détournent des outils d'administration légitimes, tels que les modules PowerShell (y compris |

|

Compromission de la virtualisation / vol d'image disque |

Les attaquants peuvent voler un VMDK/VHD ou un snapshot d'un DC depuis des hyperviseurs ou des systèmes de sauvegarde, afin d'analyser une image hors ligne en dehors de l'environnement de production. |

|

Compromission des sauvegardes |

Les sauvegardes contiennent des artefacts AD comme NTDS.dit et des ruches du registre. Si les attaquants peuvent accéder à ces sauvegardes, ils disposent d'une méthode à faible risque pour obtenir une copie de la base de données. |

Persistance

Les données extraites de NTDS.dit restent exploitables par les attaquants longtemps après la violation, leur permettant de réutiliser les identifiants, de falsifier des tickets et de maintenir l'accès à travers l'environnement.

- Durée de vie de la valeur : Le matériel NTDS.dit extrait reste utile longtemps après une compromission initiale. Les attaquants peuvent casser les mots de passe hors ligne et exécuter des attaques telles que pass-the-hash à tout moment.

- Sauvegardes comme capsules temporelles : Les anciennes sauvegardes peuvent inclure des identifiants et les clés krbtgt pendant de longues périodes. Comme de nombreuses organisations ne font pas fréquemment pivoter la clé, même des copies obsolètes peuvent faciliter une compromission à long terme.

- Conséquences à l'échelle du domaine : Avec les hachages des comptes à privilèges élevés ou du compte krbtgt, les attaquants peuvent falsifier des tickets Kerberos, usurper des comptes et maintenir un accès persistant à l'échelle du domaine.

- Pivotement inter-environnements : Les identifiants volés à partir de AD peuvent fonctionner en dehors du réseau d'entreprise (pour SSO, fédérations cloud et VPN), permettant aux attaquants de passer à d'autres systèmes et de voler des données.

Diagramme du flux d’attaque

Pour vous aider à comprendre l'attaque d'extraction NTDS.dit, voici un diagramme de flux expliquant la chaîne des événements, accompagné d'un exemple du point de vue d'une organisation.

Dans une usine de fabrication, un employé clique sur un lien malveillant et l’attaquant obtient un accès initial à un poste de travail utilisateur. L’attaquant élève ses privilèges et se déplace latéralement jusqu’à obtenir les droits administrateur sur un serveur pouvant atteindre un contrôleur de domaine. En utilisant l’accès de sauvegarde du serveur, il copie discrètement un instantané Volume Shadow contenant NTDS.dit et la ruche SYSTEM. Hors site, il extrait les hachages de mots de passe et récupère les identifiants de plusieurs comptes à privilèges élevés. Avec ces identifiants, il forge un accès aux services liés au cloud et se déplace latéralement à travers le réseau d’entreprise, exfiltrant des propriétés intellectuelles sensibles.

Exemples d'extraction de NTDS.dit

Les incidents réels montrent que le dump NTDS.dit est une voie à fort impact pour la persistance à long terme, le mouvement latéral et le vol de données.

Cas | Impact |

|---|---|

|

Ransomware Akira (2024) |

Le ransomware Akira est apparu en mars 2023 et, en janvier 2024, il avait touché plus de 250 organisations en Amérique du Nord, en Europe et en Australie, générant environ 42 millions de dollars de recettes liées au ransomware. Les acteurs ont fréquemment tenté de copier la ruche de registre SYSTEM et le fichier NTDS.dit des contrôleurs de domaine pour obtenir les comptes utilisateurs et leurs hachages de mots de passe. Dans un incident notable de 2024, les opérateurs du ransomware Akira ont ciblé la base de données AD en arrêtant la machine virtuelle du contrôleur de domaine, en copiant les fichiers VMDK vers une autre VM, puis en extrayant les fichiers NTDS.dit et la ruche SYSTEM. En utilisant des identifiants volés, ils ont escaladé leurs privilèges jusqu'à un administrateur de domaine et compromis d'autres systèmes en quelques heures. |

|

Mustang Panda (2023) |

Mustang Panda (également connu sous le nom de Stately Taurus) est un groupe APT chinois qui a mené une campagne de cyber-espionnage pluriannuelle d'au moins le deuxième trimestre 2021 au troisième trimestre 2023, ciblant un gouvernement d'Asie du Sud-Est. Les acteurs de la menace ont utilisé l'outil vssadmin pour créer une copie shadow du volume du lecteur C:\ sur le DC, puis ont récupéré le fichier NTDS.dit de la copie shadow ainsi que le fichier SYSTEM contenant la clé de démarrage pour déchiffrer NTDS.dit. Les attaquants ont collecté et exfiltré des documents sensibles des réseaux compromis. Ils se sont concentrés sur le maintien d'un accès à long terme pour une collecte continue de renseignements auprès des fonctionnaires et employés gouvernementaux ciblés. |

|

Volt Typhoon (2023) |

Volt Typhoon, un groupe de menace parrainé par l'État chinois, a mené une campagne de cyber-espionnage ciblant des organisations d'infrastructures critiques aux États-Unis d'au moins 2021 à 2023, avec des preuves indiquant qu'ils ont maintenu un accès persistant dans certains environnements victimes pendant au moins cinq ans. La campagne ciblait les secteurs des communications, de l'énergie, des transports, ainsi que de l'eau et des eaux usées aux États-Unis et dans les territoires américains, y compris Guam. Pour parvenir à une compromission complète du domaine, les acteurs de Volt Typhoon se sont déplacés latéralement vers les contrôleurs de domaine, puis ont exécuté la commande native Windows vssadmin pour créer des copies shadow de volume. Ils ont copié NTDS.dit et la ruche de registre SYSTEM à partir des copies shadow, puis ont exfiltré ces fichiers pour casser les mots de passe hors ligne. |

|

RA World (2024) |

RA World, anciennement connu sous le nom de RA Group, a impacté des organisations dans les secteurs de la fabrication et de la santé aux États-Unis, en Europe et en Asie du Sud-Est à partir de mars 2024. Après une compromission initiale, RA World a utilisé l'outil Impacket pour exécuter des commandes à distance qui ont copié la base de données NTDS des contrôleurs de domaine et exporté les ruches SYSTEM et SAM. Ces fichiers ont permis à RA World de casser les identifiants hors ligne et d'obtenir des privilèges d'administrateur de domaine, soutenant leurs opérations de ransomware à multi-extorsion où ils volaient des données sensibles, chiffrant les systèmes et menaçaient de publier les informations volées sur leur site de fuite si les demandes de rançon n'étaient pas satisfaites. |

Conséquences de l'extraction de NTDS.dit

Le fichier NTDS.dit agit comme la clé du système d’authentification d’une organisation. Avec chaque hash de mot de passe et ticket Kerberos à la disposition d’un attaquant, les conséquences peuvent se répercuter sur les finances, les opérations, la réputation et l’exposition réglementaire.

Zone d’impact | Description |

|---|---|

|

Financier |

L’extraction de NTDS.dit peut entraîner des pertes financières importantes, tant par des coûts directs qu’indirects. Les organisations doivent faire face à des dépenses immédiates liées à la réponse aux incidents, à l’enquête judiciaire et à la restauration des systèmes. Elles encourent également des coûts indirects dus à la fraude potentielle et aux temps d’arrêt prolongés qui perturbent les opérations commerciales. En cas de ransomware, les paiements de rançon, le vol de données ou la revente de justificatifs peuvent amplifier encore davantage les pertes. |

|

Opérationnel |

Un environnement Active Directory compromis avec des justificatifs et des hachages de mots de passe volés peut paralyser les processus d’authentification et d’accès essentiels ainsi que d’autres opérations du contrôleur de domaine, perturbant les connexions des utilisateurs, les stratégies de groupe et les applications jointes au domaine. Cette panne opérationnelle peut arrêter les services automatisés, les flux de travail critiques et même des unités commerciales entières qui dépendent de l’accès basé sur l’identité. |

|

Réputation |

L’exposition des justificatifs et l’accès non autorisé aux systèmes sensibles peuvent gravement nuire à la réputation d’une organisation. Les clients, partenaires et parties prenantes peuvent perdre confiance dans la capacité de l’entreprise à protéger leurs données, ce qui entraîne des contrats perdus, une publicité négative et une érosion durable de la marque. |

|

Légal/réglementaire |

Le vol de données d’identifiants Active Directory peut déclencher des lois sur les violations de données telles que le RGPD, HIPAA ou d’autres réglementations régionales sur la confidentialité. Dans ce cas, les organisations peuvent être tenues d’informer les autorités et les utilisateurs affectés dans un délai spécifique. Au-delà des amendes ou poursuites potentielles, elles peuvent également faire face à des répercussions sur leur réputation et à un contrôle renforcé des régulateurs. |

Cibles courantes de l'extraction NTDS.dit : Qui est à risque ?

Toute organisation utilisant Active Directory est une cible potentielle pour une attaque d’extraction NTDS.dit, et cela concerne presque tout le monde. Voyons qui est le plus à risque.

Entreprises utilisant Active Directory

Presque toutes les grandes entreprises s'appuient sur Active Directory pour gérer les utilisateurs, les appareils et les accès. En effet, 99 % des entreprises du Fortune 500 l'utilisent. Parce qu'AD est profondément intégré aux opérations quotidiennes, les attaquants savent que le compromettre signifie un contrôle instantané et étendu. Une fois qu'ils mettent la main sur NTDS.dit, ils peuvent se déplacer latéralement à travers tout le réseau avec une résistance minimale.

Organisations avec des configurations hybrides AD et Entra ID

Les environnements hybrides, où AD sur site se synchronise avec Microsoft Entra ID, élargissent la surface d'attaque. En compromettant le fichier NTDS.dit sur site, les attaquants n'obtiennent pas seulement un accès local ; ils peuvent pivoter vers vos ressources cloud. La synchronisation des hachages de mots de passe, l'authentification fédérée et l'authentification en passage créent tous des voies d'accès. Au moment où un comportement suspect dans le cloud apparaît, les attaquants ont déjà craqué les mots de passe, escaladé les privilèges et établi une persistance dans les deux environnements.

Secteurs à haute valeur

Les secteurs de la santé, du gouvernement, de la finance, de la défense et de l'éducation détiennent d'importantes quantités de données sensibles (dossiers patients, informations financières, propriété intellectuelle et actifs classifiés), ce qui en fait des cibles privilégiées pour l'espionnage et les rançongiciels. Les attaquants savent également que les temps d'arrêt dans ces industries sont coûteux, ce qui leur donne plus de pouvoir pour forcer les victimes à payer.

Cibles spécifiques : contrôleurs de domaine, dépôts de sauvegarde et DC virtualisés

Les contrôleurs de domaine sont toujours le principal objectif, mais les attaquants cherchent aussi des moyens indirects pour s'emparer de NTDS.dit. Les sauvegardes, les instantanés système et les images de contrôleurs de domaine virtualisés (comme les fichiers VMDK ou Hyper-V) contiennent des copies exactes des bases de données AD. Si ces sauvegardes ne sont pas chiffrées ou isolées, elles deviennent le chemin le plus facile vers un vol complet d'identifiants.

Évaluation des risques

Pour évaluer le risque d'une attaque d'extraction NTDS.dit, considérez trois facteurs clés : l'impact potentiel si des attaquants obtiennent votre base de données Active Directory, la difficulté pour eux de réaliser l'extraction, et la probabilité qu'une telle tentative se produise dans votre environnement. Ensemble, ces facteurs soulignent l'importance de protéger et de surveiller les contrôleurs de domaine et les artefacts AD pour la sécurité de l'entreprise.

Facteur de risque | Niveau |

|---|---|

|

Dommage potentiel |

Critique |

|

Facilité d'exécution |

Moyen |

|

Probabilité |

Moyenne à élevée |

Comment empêcher l'extraction de NTDS.dit

La protection de la base de données Active Directory nécessite une défense en couches qui limite l'exposition des privilèges, impose une authentification forte et surveille en continu les comportements suspects. Les mesures suivantes peuvent réduire considérablement le risque d'extraction du fichier NTDS.dit.

Limiter l'accès privilégié

Les attaquants ne peuvent extraire NTDS.dit que s'ils obtiennent des droits administratifs ou au niveau SYSTEM, il est donc crucial de minimiser l'exposition aux privilèges.

- Limitez l'appartenance aux groupes Domain Admins, Enterprise Admins et autres groupes à privilèges élevés au personnel essentiel uniquement.

- Appliquez un modèle d'administration par niveaux (Niveau 0–2) pour isoler les comptes et serveurs critiques.

Ces mesures empêchent les mouvements latéraux et garantissent que la compromission d'un niveau inférieur (comme un poste de travail) ne mène pas directement à un contrôleur de domaine.

Appliquer une authentification forte

Les identifiants faibles ou réutilisés restent l'un des points d'entrée les plus faciles pour les adversaires. Vous devriez :

- Appliquez l’authentification multi-facteurs (MFA) pour tous les comptes privilégiés et les administrateurs de service afin de bloquer la réutilisation des identifiants et les attaques par force brute.

- Désactivez ou bloquez les protocoles d’authentification hérités tels que NTLM et l’authentification basique que les attaquants peuvent exploiter pour contourner les contrôles de sécurité.

Renforcer les contrôleurs de domaine

La meilleure défense contre l’extraction de NTDS.dit commence par rendre les contrôleurs de domaine aussi difficiles à compromettre que possible. Considérez les points suivants :

- Exécutez les contrôleurs de domaine sur des serveurs dédiés et sécurisés isolés dans leur propre segment réseau, sans partages de fichiers, sans services web, rien d’exposé à Internet.

- Appliquez régulièrement les correctifs du système d'exploitation et d'Active Directory pour combler les vulnérabilités connues.

- Désactivez tous les services et ports inutiles, en commençant par Print Spooler, qui a été exploité à plusieurs reprises pour obtenir un accès SYSTEM. Utilisez des règles de pare-feu strictes qui n'autorisent que le trafic AD essentiel. Chaque service supplémentaire, port ouvert et partage administratif sur un contrôleur de domaine peut exposer NTDS.dit à un accès non autorisé.

Surveillez les activités suspectes

La détection précoce peut faire la différence entre une intrusion et une compromission totale du domaine.

- Activez la journalisation et l’audit en ligne de commande pour des outils comme ntdsutil.exe, vssadmin.exe, wmic.exe, et d’autres utilitaires de capture instantanée souvent utilisés pour accéder ou copier NTDS.dit.

- Surveillez les ID d’événements Windows tels que 325, 327 et 4104, qui peuvent révéler des tentatives suspectes d’accès ou de copie du fichier NTDS.dit.

- ID d'événement 325 : Enregistré par ESENT lorsqu'une base de données comme ntds.dit est attachée ou accédée. Cela peut indiquer un accès non autorisé à la base de données AD.

- ID d'événement 327 : événement ESENT indiquant la détache ou l'arrêt de la base de données. Il est utile pour détecter une copie ou un vidage de NTDS.dit.

- ID d'événement 4104 : événement de journalisation des blocs de script PowerShell. Il révèle l'exécution de scripts ou commandes suspects (tels que ntdsutil, vssadmin) utilisés pour l'extraction de NTDS.dit.

- Utilisez des solutions EDR et SIEM pour détecter et alerter sur des modèles d'accès inhabituels aux fichiers ou aux ruche de registre.

Protéger les sauvegardes

Parce que les fichiers NTDS.dit et SYSTEM hive sont souvent inclus dans les sauvegardes, protéger ces sauvegardes est tout aussi important que de protéger le contrôleur de domaine lui-même.

- Chiffrez toujours les sauvegardes AD, limitez l'accès aux emplacements de stockage des sauvegardes et assurez-vous que votre infrastructure de sauvegarde est renforcée contre toute altération.

- Changez régulièrement le mot de passe du compte krbtgt pour invalider tout ticket Kerberos volé qui pourrait être utilisé pour la persistance.

Adoptez des cadres de sécurité

Des cadres comme le zero trust et le modèle Enterprise Access de Microsoft offrent des moyens structurés pour renforcer la sécurité AD.

- Mettez en œuvre les principes du zero trust pour vérifier chaque demande d'accès, même depuis l'intérieur du réseau.

- Utilisez Microsoft LAPS (Local Administrator Password Solution) ou des outils similaires pour garantir que les mots de passe des administrateurs locaux sont uniques et tournés automatiquement. Cela peut limiter les déplacements latéraux si un hôte est compromis.

Audit et tests réguliers

Même avec des contrôles en place, une validation continue est essentielle. Vous devez :

- Effectuez des audits réguliers d'Active Directory pour identifier les escalades de privilèges non autorisées, les modifications des membres des groupes et les mauvaises configurations.

- Planifiez des tests de pénétration ou des exercices de red team axés sur AD et les scénarios de vol d’identifiants afin de vérifier les défenses et de détecter toute faille de détection.

Comment Netwrix peut aider

Netwrix propose plusieurs produits et fonctionnalités qui peuvent aider à atténuer ou détecter les conditions menant aux attaques d’extraction de NTDS.dit. Il se concentre sur la détection et la réponse, la piste d’audit, la gouvernance des accès, la visibilité des risques et les alertes, comblant les lacunes que les outils traditionnels peuvent manquer. Le tableau suivant montre comment les offres Netwrix peuvent soutenir votre défense contre le vol de NTDS.dit :

Produit / solution Netwrix | Comment il aide à prévenir ou détecter l'extraction de NTDS.dit |

|---|---|

|

Ce produit fournit un journal d'audit des modifications de configuration, des modifications des objets AD et de l'activité utilisateur à travers Active Directory, Windows Server et d'autres systèmes informatiques. Il peut détecter les modifications anormales des contrôleurs de domaine, des appartenances aux groupes et les accès non autorisés aux fichiers critiques et au registre. Il peut également détecter les tentatives d'accès non autorisées aux contrôleurs de domaine et signaler l'activité du service Volume Shadow Copy (souvent utilisé dans l'extraction de NTDS.dit). |

|

|

Ce produit offre un accès privilégié juste-à-temps, gère et applique l'utilisation des comptes privilégiés, et élimine les comptes privilégiés permanents. Il restreint qui peut initier des sessions privilégiées sur les contrôleurs de domaine et applique des workflows d'approbation pour l'accès aux DC. En limitant quels comptes peuvent agir sur les DC (et pour combien de temps), il contrôle directement le type d'accès dont un attaquant a besoin pour extraire NTDS.dit. |

|

|

Ce produit évalue le risque des permissions d'accès, aide à identifier les comptes sur-privilégiés et les chemins d'accès risqués. Il est utile pour restreindre qui peut accéder à quoi, et réduire le nombre de comptes pouvant atteindre un DC. |

|

|

Ce produit automatise et contrôle les modifications de l'annuaire (utilisateurs, groupes, permissions). Il peut aider à appliquer les meilleures pratiques autour de l'appartenance aux groupes et prévenir la dérive des privilèges, afin que moins de comptes soient dans des rôles à haut risque. |

|

|

La solution ITDR surveille en temps réel les chemins d'identité, les escalades et les comportements inhabituels basés sur l'identité. Les schémas anormaux d'abus de crédentiels ou d'AD peuvent apparaître ici, surtout lorsqu'ils sont combinés avec d'autres contrôles de détection. La solution bloque les changements risqués et fournit des actions de réponse automatisées pour les environnements Active Directory sur site et hybrides. |

Protégez les données sensibles d'Active Directory et détectez les accès non autorisés avec Netwrix Identity Threat Detection & Response (ITDR). Téléchargez votre essai gratuit.

Stratégies de détection, d'atténuation et de réponse

Pour se défendre contre l'extraction de NTDS.dit et les tentatives de compromission associées d'Active Directory, les organisations ont besoin d'une stratégie globale couvrant la détection, l'atténuation et la réponse. Voici quelques mesures pratiques.

Détection

En détectant tôt les activités suspectes ciblant le fichier NTDS.dit, les équipes de sécurité peuvent prévenir une compromission totale du domaine. Les mesures de détection précoce incluent :

- Surveillez l'utilisation suspecte des outils : Suivez les exécutions inhabituelles de ntdsutil.exe, esentutl.exe, vssadmin.exe et des utilitaires de sauvegarde. Les attaquants ont tendance à abuser de ces outils pour créer ou copier des instantanés de la base de données AD.

- Examinez les événements de création de copies instantanées : Recherchez les ID d'événement 7036 (démarrage/arrêt du service) et 8222 (création de copie instantanée VSS), en particulier lorsque ces événements sont initiés en dehors des fenêtres de maintenance ou par des utilisateurs non administrateurs.

- Suivez les tentatives d'accès au fichier NTDS.dit : Configurez l’audit sur les contrôleurs de domaine pour détecter les lectures directes, copies ou déplacements du fichier NTDS.dit et de la ruche de registre SYSTEM.

- Détecter les abus de réplication (DCSync) : Surveillez les demandes de réplication de l’annuaire provenant de systèmes non-DC. Des alertes doivent être déclenchées si les API DRSUAPI ou DS de réplication sont invoquées par des hôtes ou comptes non autorisés.

- Corréler les comportements administratifs inhabituels : Enquêter sur des anomalies telles que des escalades de privilèges soudaines, de nouvelles tâches de shadow copy ou la réplication de domaine à partir de points de terminaison inattendus.

Atténuation

Les contrôles d'atténuation réduisent la probabilité que des attaquants obtiennent ou exploitent les données du contrôleur de domaine. Les étapes clés incluent :

- Appliquez un modèle de hiérarchisation administrative : Mettez en œuvre la structure Tier 0/1/2 de Microsoft pour isoler les comptes à privilèges élevés (comme les administrateurs DC) des systèmes à moindre confiance. Cela empêche qu’une compromission dans les niveaux inférieurs atteigne les niveaux supérieurs.

- Utilisez l'accès privilégié just-in-time (JIT) : Accordez des droits élevés temporaires aux administrateurs ou à des comptes spécifiques uniquement lorsque cela est nécessaire, via des solutions comme Netwrix Privilege Secure. Cela minimise les privilèges permanents, limite le temps d'exposition aux accès de haut niveau et réduit le risque de vol ou d'utilisation abusive des identifiants.

- Faites régulièrement pivoter le mot de passe krbtgt deux fois : Faites pivoter le mot de passe du compte krbtgt deux fois consécutives pour invalider tous les tickets Kerberos falsifiés ou mis en cache, comme ceux créés lors d’attaques Golden Ticket. Cela garantit que les tickets émis précédemment deviennent inutilisables.

- Exiger l'authentification multi-facteurs (MFA) : Appliquer la MFA pour toutes les connexions privilégiées et administratives, y compris RDP, PowerShell à distance et consoles de gestion AD.

- Sauvegardes sécurisées : Chiffrez les sauvegardes AD et limitez l'accès à celles-ci. Cela empêche les attaquants de récupérer NTDS.dit via les données de sauvegarde.

- Désactivez les méthodes d'authentification héritées : Désactivez les protocoles obsolètes tels que NTLM, LM ou Basic Authentication lorsque cela est possible afin de réduire les vecteurs de vol d'identifiants. Imposer plutôt Kerberos ou des mécanismes d'authentification modernes (OAuth, SAML ou basés sur certificat).

- Appliquez la segmentation du réseau : Isolez les contrôleurs de domaine sur un segment réseau dédié et restreint. Seuls les serveurs de saut administratifs autorisés ou les systèmes Tier 0 doivent avoir un accès réseau aux DC.

Réponse

Si une extraction de NTDS.dit ou une compromission de domaine est détectée, prenez des mesures de réponse rapides et structurées.

- Isoler les contrôleurs de domaine compromis : Déconnectez immédiatement les systèmes affectés du réseau pour contenir la violation et empêcher tout mouvement latéral ou exfiltration de données supplémentaire. Désactivez leurs connexions de réplication et bloquez la communication avec les autres DC.

- Faire pivoter les identifiants privilégiés : Réinitialisez tous les comptes administratifs, de service et partagés, en commençant par les identités de niveau 0 telles que Domain Admins, Enterprise Admins, et les comptes de service liés aux contrôleurs de domaine. Après la confinement, envisagez de faire pivoter à nouveau la clé krbtgt pour invalider complètement tous les tickets Kerberos ou jetons non autorisés restants.

- Reconstruire l'infrastructure compromise : Si des mécanismes de persistance ou une altération des DC sont confirmés, reconstruisez les contrôleurs de domaine affectés à partir de sources propres et fiables plutôt que de restaurer à partir de sauvegardes potentiellement infectées. Après la reconstruction, réappliquez les bases de sécurité et appliquez les correctifs à tous les systèmes avant de les remettre en ligne.

- Effectuer une analyse médico-légale : Examinez les copies shadow, les données de sauvegarde, les journaux d’événements et les vidages de mémoire pour retracer l’activité de l’attaquant, identifier les mécanismes de persistance et détecter toute tentative d’exfiltration de données. Concentrez-vous sur l’analyse de l’accès à NTDS.dit, des événements de réplication et de l’utilisation de PowerShell ou d’outils administratifs pour détecter des signes de vol d’identifiants. Corrélez les résultats avec le renseignement sur les menaces.

- Informez les régulateurs en cas de violation de données : Si des identifiants sensibles ou des données utilisateur ont été exposés, suivez les procédures de réponse aux incidents et de notification légale de votre organisation. Certaines réglementations, telles que le GDPR (72 heures) et HIPAA (60 jours), exigent de signaler une violation confirmée dans des délais spécifiques. Informez les autorités réglementaires concernées, les clients affectés et les partenaires selon les exigences.

Impact spécifique à l'industrie

Les cyberattaques ciblant NTDS dans Windows et d'autres systèmes d'identité peuvent avoir des conséquences dévastatrices dans tous les secteurs. L'impact varie selon le secteur, mais inclut généralement des violations réglementaires, des pertes financières et des dommages réputationnels à long terme.

Secteur | Impact |

|---|---|

|

Santé |

Une violation dans les environnements de santé enfreint la conformité HIPAA, expose les Protected Health Information (PHI) et permet aux attaquants de voler, manipuler ou chiffrer les données des patients via des rançongiciels. Les attaquants peuvent également utiliser des identifiants AD compromis pour perturber les systèmes hospitaliers, retarder les soins aux patients et accéder aux dispositifs médicaux, mettant potentiellement des vies en danger. |

|

Finance |

Les institutions financières sont confrontées à des violations PCI-DSS, des transferts de fonds non autorisés et au vol des identifiants bancaires ou des informations de trading des clients. Les attaquants peuvent escalader les privilèges à travers les systèmes de paiement, conduisant à des fraudes à grande échelle, des vols d’identité et des sanctions réglementaires. Les interruptions prolongées ou l’exposition des données peuvent également gravement nuire à la crédibilité et à la confiance des clients. |

|

Gouvernement |

Dans le secteur public, les compromissions AD peuvent entraîner de l’espionnage, du vol de données et du sabotage d’infrastructures critiques. Les attaquants peuvent obtenir un accès persistant à des dossiers sensibles, perturber des services essentiels et même manipuler les systèmes d’authentification entre départements. Globalement, de telles violations peuvent représenter de graves menaces à la sécurité nationale. |

Évolution des attaques et tendances futures

Les défenseurs sont désormais confrontés à un paysage de menaces NTDS.dit beaucoup plus complexe. Des attaques qui nécessitaient autrefois un accès local et des outils spécialisés peuvent désormais se produire via des environnements cloud et hybrides. Les attaquants modernes intègrent l’extraction NTDS.dit dans les scénarios de ransomware et utilisent des utilitaires Windows légitimes pour dissimuler leur activité, rendant ces attaques plus rapides, plus furtives et plus difficiles à détecter.

Statistiques clés et infographies

Les chiffres suivants montrent clairement à quel point Active Directory reste central dans les attaques modernes et pourquoi l'extraction de NTDS.dit continue d'être une technique à fort impact.

- Le DBIR de Verizon (2024) montre que l’utilisation de credentials volés était l’action initiale dans environ 24 % des violations globales. Dans le schéma « Basic Web Application Attacks » du DBIR 2024, les credentials volés représentaient environ 77 % des actions de piratage. Cela souligne à quel point les magasins de credentials AD sont précieux pour les attaquants.

- Microsoft les données de télémétrie montrent que plus de 99,9 % des comptes que leurs systèmes ont observés comme compromis n’avaient pas l’authentification multifactorielle activée. C’est un indicateur frappant de l’efficacité de l’authentification multifactorielle pour bloquer les attaques automatisées et basées sur les identifiants.

- Les données d’incidents de Coveware montrent que les incidents de ransomware impliquant Active Directory ont causé en moyenne environ 21 jours d’interruption d’activité (analyse Coveware T4 2020), soulignant à quel point la compromission d’identité perturbe profondément les opérations et la récupération.

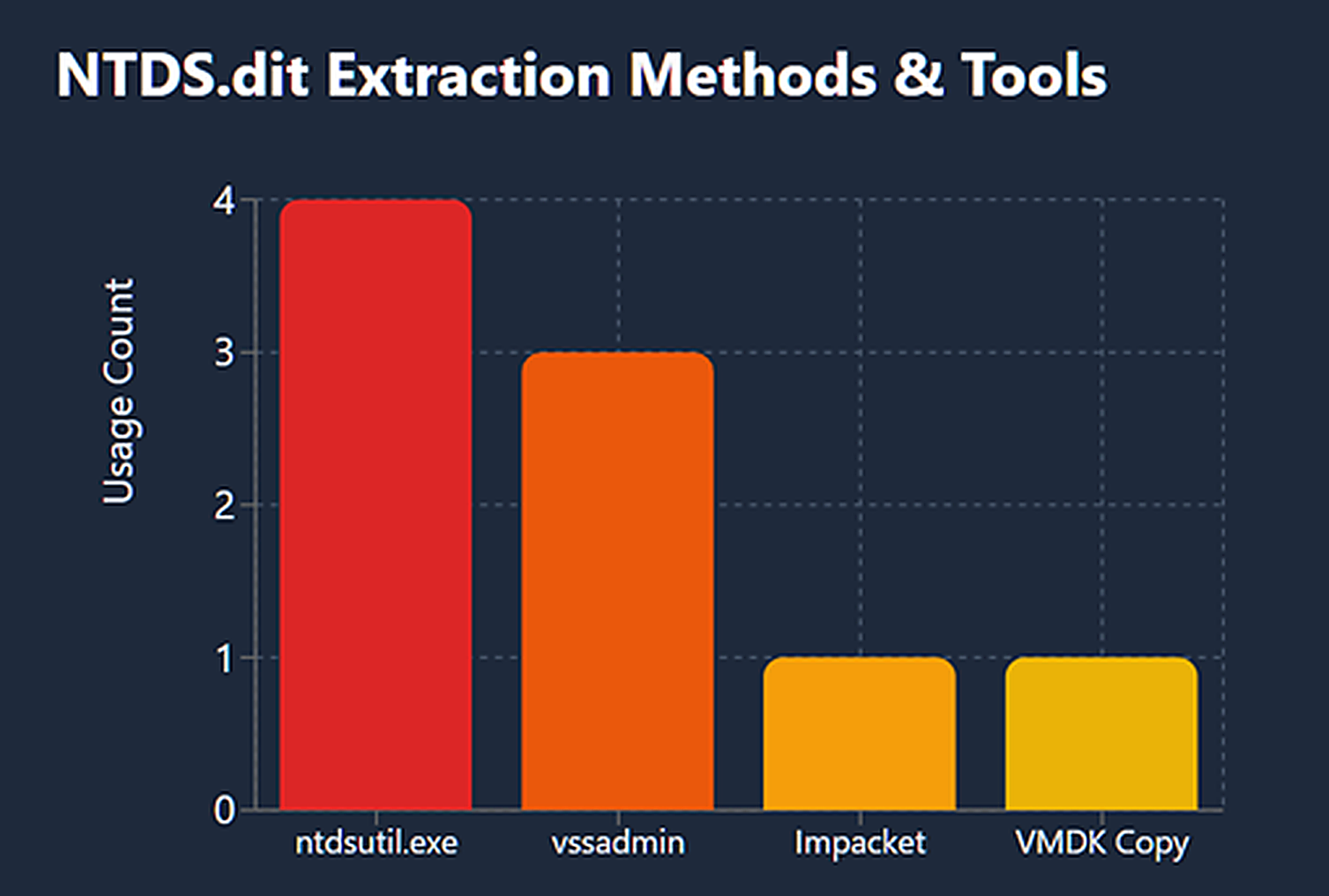

Diagramme à barres des méthodes d'extraction

Le graphique à barres suivant montre les outils les plus couramment utilisés dans les attaques d'extraction NTDS.dit, basées sur des incidents documentés de 2022 à 2024.

Notez que ces données sont basées uniquement sur des incidents documentés publiquement. La fréquence réelle de ces méthodes dans la nature est probablement beaucoup plus élevée.

Réflexions finales

La base de données NTDS Active Directory (NTDS.dit) stocke toutes les informations de l'annuaire, y compris les comptes utilisateurs, les mots de passe et les configurations de domaine, ce qui en fait un composant critique de la sécurité de Windows Server.

L’extraction NTDS.dit est un moyen rapide et à fort impact pour les attaquants de transformer des identités volées en prise de contrôle complète du domaine. Dans les environnements hybrides actuels, ce risque ne fait que croître. Pour protéger votre infrastructure d’identité, appliquez la MFA, sécurisez et surveillez Microsoft Entra Connect et les opérations de synchronisation, détectez les activités Living off the Land (LOTL) et les accès inhabituels à SYSTEM/NTDS, et intégrez la forensic AD dans vos plans d’intervention en cas d’incident. Cela réduira considérablement les chances qu’un vol de justificatif unique devienne une panne majeure.

FAQ

Partager sur

Voir les attaques de cybersécurité associées

Abus des autorisations d'application Entra ID – Fonctionnement et stratégies de défense

Modification de AdminSDHolder – Fonctionnement et stratégies de défense

Attaque AS-REP Roasting - Fonctionnement et stratégies de défense

Attaque Hafnium - Fonctionnement et stratégies de défense

Attaques DCSync expliquées : Menace pour la sécurité d'Active Directory

Attaques d'exploitation gMSA et attaques Golden gMSA expliquées

Guide ultime des attaques Golden SAML

Comprendre les attaques Golden Ticket

Attaque DCShadow – Fonctionnement, exemples concrets et stratégies de défense

Injection de prompt ChatGPT : Comprendre les risques, exemples et prévention

Attaque Kerberoasting – Fonctionnement et stratégies de défense

Attaque Pass the Hash

Explication de l'attaque Pass-the-Ticket : Risques, Exemples et Stratégies de Défense

Attaque par pulvérisation de mots de passe

Attaque d'extraction de mot de passe en clair

Vulnérabilité Zerologon expliquée : Risques, Exploits et Atténuation

Un guide complet des attaques par ransomware

Un guide complet des attaques Skeleton Key

Mouvement latéral : Qu'est-ce que c'est, comment ça fonctionne et préventions

Attaques de l'homme du milieu (MITM) : ce qu'elles sont et comment les prévenir

Pourquoi PowerShell est-il si populaire auprès des attaquants ?

4 attaques de compte de service et comment s'en protéger

Comment prévenir les attaques de logiciels malveillants d'affecter votre entreprise

Qu'est-ce que le Credential Stuffing ?

Compromettre SQL Server avec PowerUpSQL

Qu'est-ce que les attaques de Mousejacking et comment se défendre contre elles

Vol de credentials avec un fournisseur de support de sécurité (SSP)

Attaques par tables arc-en-ciel : leur fonctionnement et comment se défendre

Reconnaissance LDAP

Contournement de l'authentification multifacteur avec l'attaque Pass-the-Cookie

Attaque Silver Ticket