Un guide complet des attaques par ransomware

Une attaque par ransomware chiffre les fichiers ou systèmes d’une victime et exige un paiement pour restaurer l’accès. Elle peut perturber les opérations, provoquer une perte de données et entraîner des dommages financiers et réputationnels importants.

Attribut | Détails |

|---|---|

|

Type d'attaque |

Rançongiciel |

|

Niveau d'impact |

Critique |

|

Cible |

Entreprises, gouvernements, santé, éducation, infrastructures critiques, PME |

|

Vecteur d'attaque principal |

Emails de phishing, exploitation de vulnérabilités (RDP, VPN, systèmes non patchés), identifiants volés, malware précurseur, chaîne d'approvisionnement/MSP |

|

Motivation |

Gain financier, espionnage, perturbation, hacktivisme |

|

Méthodes courantes de prévention |

Authentification multi-facteurs (MFA), gestion des correctifs, détection et réponse des endpoints (EDR/XDR), pare-feux, formation à la sensibilisation à la sécurité, segmentation réseau, sauvegardes immuables |

Facteur de risque | Niveau |

|---|---|

|

Dommage potentiel |

Critique

|

|

Facilité d'exécution |

Moyen-Élevé

|

|

Probabilité |

Élevée |

Vous ne savez pas à quelle vitesse vous pouvez détecter une activité de ransomware ?

Parlez avec nos experts pour renforcer la détection et la réponse dans tout votre environnement.

Qu'est-ce qu'une attaque par ransomware ?

Le ransomware est un type de logiciel malveillant qui bloque l'accès à un système informatique ou chiffre des données précieuses jusqu'au paiement d'une rançon. Il se propage à travers le réseau via des emails de phishing, des téléchargements malveillants et l'exploitation de vulnérabilités non corrigées. Une fois activé, il verrouille des fichiers ou des systèmes et exige un paiement (principalement en cryptomonnaie) pour débloquer l'accès.

Le ransomware est l'une des formes de logiciels malveillants les plus destructrices qui menace les organisations de toutes tailles car il impacte directement la continuité des activités, perturbe les opérations et cause des dommages financiers et réputationnels.

Variantes de ransomware

Les ransomwares se présentent sous plusieurs formes et types, chacun utilisant différentes tactiques pour pousser les victimes à payer. Voici lesquelles :

- Rançongiciel de chiffrement (crypto) : Chiffre les fichiers et exige un paiement pour la clé de déchiffrement.

- Rançongiciel Locker : Refuse l'accès à l'ensemble du système, bloquant complètement les utilisateurs.

- Leakware/doxware : Menace de publier des données sensibles si une rançon n’est pas payée.

- Scareware : Affiche de fausses alertes ou avertissements de sécurité pour tromper les utilisateurs et les inciter à payer.

- Effaceurs : Détruit définitivement les données au lieu de demander une rançon, causant une perte irréversible.

Les ransomwares ont évolué de manière spectaculaire, depuis le cheval de Troie AIDS en 1989 (qui se propageait via des disquettes) jusqu’à WannaCry en 2017 (qui a paralysé les systèmes mondiaux grâce à une faille exploitable en mode ver). En 2025, les attaquants ont adopté l’extorsion triple, qui combine le chiffrement des données, les fuites de données et les menaces directes aux clients et partenaires des victimes. Cela rend les ransomwares modernes plus agressifs et plus étendus que jamais.

Comment fonctionne un ransomware ?

Les attaques par ransomware suivent un cycle de vie structuré : infiltration, chiffrement et extorsion. En comprenant chaque étape du fonctionnement des ransomwares, les organisations peuvent reconnaître les signes avant-coureurs tôt et réagir avant que des dommages importants ne surviennent.

Étape 1 : Infection

L'attaque commence par une compromission initiale. Les points d'entrée courants incluent :

- Emails de phishing avec des pièces jointes ou des liens malveillants

- Téléchargements à la volée depuis des sites compromis

- Exploitation des services accessibles depuis Internet tels que Remote Desktop Protocol (RDP)

- Abus d’identifiants volés ou faibles

- Vulnérabilités non corrigées dans les logiciels, VPN ou services tiers

- Déploiement de malwares précurseurs/chargeurs de commodité, tels que Emotet, QakBot, Bumblebee

- Compromettre les fournisseurs de services gérés (MSPs) et les partenaires de la chaîne d'approvisionnement pour distribuer largement des ransomwares

Une fois à l'intérieur, le malware établit une base dans l'environnement cible et procède à des déplacements latéraux et à une escalade.

Étape 2 : Exécution

Après l'infiltration, le ransomware exécute sa charge utile. Il commence par scanner les disques locaux et réseau à la recherche de fichiers précieux, supprime les copies shadow et les sauvegardes pour empêcher la récupération, et vole parfois des identifiants pour une élévation de privilèges. Certaines variantes utilisent des outils intégrés comme PowerShell ou Windows Management Instrumentation (WMI) pour une exécution furtive. Les ransomwares modernes peuvent également déployer des outils ou scripts supplémentaires pour désactiver les défenses de sécurité, telles que les antivirus et autres outils de sécurité, avant de poursuivre.

Étape 3 : Chiffrement et extorsion

Cette phase de l'attaque répond à la question : que fait un ransomware aux fichiers qu'il contrôle ? Dans cette phase, le malware utilise un chiffrement hybride pour verrouiller les fichiers et systèmes critiques. Le chiffrement hybride combine un chiffrement symétrique rapide pour sécuriser les données avec un chiffrement asymétrique fort pour protéger les clés, qui sont contrôlées par les attaquants à l'aide d'une clé privée. Avant ou pendant le chiffrement, les attaquants volent des données sensibles pour renforcer leur levier. Ils exigent ensuite un paiement en échange de la clé de déchiffrement nécessaire pour déverrouiller les fichiers. Au fil du temps, les tactiques ont évolué de l'extorsion simple (chiffrement des fichiers) à l'extorsion double (chiffrement + vol de données) et maintenant à l'extorsion triple, qui ajoute une pression par des menaces telles que cibler les clients et partenaires de la victime ou lancer des attaques par déni de service distribué (DDoS).

Étape 4 : Demande de rançon

Une fois le chiffrement terminé, une note de rançon apparaît sur les systèmes infectés avec les instructions de paiement et les délais. Les attaquants exigent principalement un paiement en cryptomonnaies telles que Bitcoin ou Monero pour garantir l'anonymat. Pour cacher leur identité et leur localisation, ils acheminent la communication via des portails basés sur Tor. Ces portails sont également utilisés pour héberger des sites de paiement de rançon ou des « sites de fuite » et fournir des instructions de déchiffrement après le paiement.

Étape 5 : Expansion

Dans les attaques avancées, les ransomwares se propagent latéralement à travers le réseau en utilisant des identifiants volés et en exploitant les relations de confiance entre domaines. Les attaquants compromettent ensuite des points de terminaison supplémentaires pour étendre leur contrôle et chiffrer davantage de systèmes. Ils peuvent également cibler ou chiffrer les sauvegardes, les environnements cloud et les chaînes d'approvisionnement connectées afin de maximiser les dégâts et de réduire les options de récupération. Ces tactiques augmentent le pouvoir de négociation de l'attaquant lors des négociations de rançon.

Étape 6 : Résultat

Une fois l'attaque terminée, la victime paie soit (sans garantie de récupération des données), soit refuse de payer, optant pour une récupération via des sauvegardes, des déchiffreurs, ainsi que le soutien des forces de l'ordre ou de la réponse aux incidents. Chaque voie comporte des coûts, des risques et des actions à suivre.

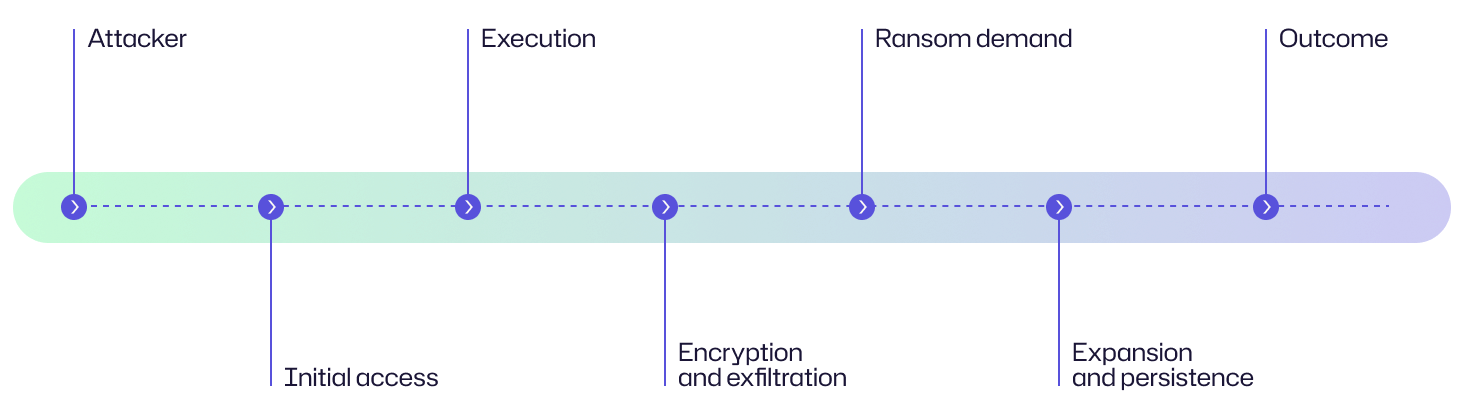

Diagramme du flux d'attaque

Le schéma suivant et une histoire d'exemple montrent la progression d'une campagne de ransomware depuis l'intrusion initiale de l'attaquant jusqu'aux résultats commerciaux finaux.

Dans une entreprise de services financiers, une attaque par ransomware a commencé lorsqu'un employé a ouvert un courriel de phishing qui a installé un logiciel malveillant et a donné aux attaquants l'accès au réseau. Peu après, des fichiers critiques ont été chiffrés et des données sensibles ont été exfiltrées vers les serveurs des attaquants.

Des notes de rançon ont été affichées sur les systèmes affectés, exigeant un paiement et menaçant de divulguer des données volées. L'équipe informatique a contenu l'attaque, restauré les systèmes à partir de sauvegardes hors ligne et impliqué les forces de l'ordre.

Au lieu de payer la rançon, l'organisation a reconstruit les systèmes affectés et renforcé les défenses avec de meilleures sauvegardes, MFA et formation du personnel.

Exemples d'attaques par ransomware

Voici des exemples concrets et médiatisés d’incidents majeurs de ransomware qui illustrent différentes tactiques, impacts et motivations.

Cas | Impact |

|---|---|

|

WannaCry (2017) |

L’attaque WannaCry (2017) a exploité la vulnérabilité EternalBlue dans les systèmes Windows non corrigés. Elle s’est rapidement propagée dans plus de 150 pays et a infecté plus de 200 000 ordinateurs en quelques jours, les attaquants réclamant souvent une rançon de 300 à 600 dollars par machine infectée. Mais compte tenu de l’ampleur de l’infection, peu de victimes ont payé la rançon. L’attaque a gravement perturbé des secteurs critiques tels que la santé, le National Health Service (NHS) du Royaume-Uni ayant été particulièrement touché. À l’échelle mondiale, l’impact financier total a été estimé entre 4 et 8 milliards de dollars américains, faisant de WannaCry l’une des épidémies cybernétiques les plus dévastatrices de l’histoire. |

|

NotPetya (2017) |

L’attaque NotPetya (2017) a suivi peu après celle de WannaCry mais a été bien plus destructrice. Il s’agissait d’un ransomware fonctionnant comme un wiper, conçu pour causer des dégâts irréversibles plutôt que de collecter une rançon. Originaire d’Ukraine via des mises à jour compromises de logiciels comptables, il s’est rapidement propagé dans le monde entier, paralysant des entreprises multinationales telles que Maersk, Merck, Mondelez et TNT Express de FedEx. Les pertes mondiales totales ont dépassé 10 milliards de dollars américains, Maersk ayant à lui seul déclaré environ 300 millions de dollars de dommages.

|

|

Attaque Colonial Pipeline (2021) |

En 2021, le groupe de ransomware DarkSide a mené l’attaque contre Colonial Pipeline qui a frappé une infrastructure énergétique critique aux États-Unis. Cela a forcé la fermeture pendant plusieurs jours du plus grand pipeline de carburant du pays, qui fournit près de 45 % du carburant de la côte Est. Cela a déclenché des pénuries de carburant, des achats paniques et des perturbations généralisées. L’entreprise a payé une rançon de 4,4 millions de dollars, dont une partie a été récupérée plus tard par le FBI.

|

|

Attaque du gouvernement du Costa Rica (2022) |

L’attaque du gouvernement du Costa Rica (2022) a démontré comment un ransomware peut perturber une nation entière. Le groupe Conti a ciblé 27 agences gouvernementales, y compris les ministères des Finances et du Travail, perturbant l’activité économique, la collecte des impôts, les services d’exportation/importation, les douanes et les paiements de salaires. Le président costaricien a déclaré l’état d’urgence nationale alors que l’attaque causait des dommages estimés à plus de 200 millions de dollars américains. |

Conséquences des attaques par ransomware

Les attaques par ransomware ont des conséquences de grande portée qui vont au-delà du chiffrement des données et des paiements de rançon. Leur impact sur les finances, les opérations, la réputation et la situation juridique d’une organisation peut engendrer des défis à long terme.

Zone d’impact | Description |

|---|---|

|

Financier |

Les incidents de ransomware entraînent une pression financière importante par le biais de paiements directs de rançon, des coûts d’enquête médico-légale, de restauration des systèmes et des temps d’arrêt prolongés. Même si les organisations ne paient pas la rançon, elles doivent faire face à des millions en frais de réponse aux incidents, en dépenses de récupération, en pertes de revenus et en sanctions juridiques. De plus, les victimes peuvent voir leurs primes d’assurance cybernétique augmenter.

|

|

Opérationnel |

La perturbation des processus et opérations commerciales est immédiate et sévère. Les systèmes critiques deviennent inaccessibles, entraînant l’arrêt des chaînes de production, des opérations de la chaîne d’approvisionnement et des services essentiels. Les organisations peuvent devoir revenir à des processus manuels, inefficaces et lents. Les efforts de récupération peuvent prendre des jours ou des semaines, impactant la productivité et la continuité des activités.

|

|

Réputationnel |

Les incidents de ransomware peuvent également nuire à la réputation d’une organisation. Les clients perdent confiance dans la capacité de l’entreprise à protéger leurs données, et une couverture médiatique négative peut éroder la confiance du public. Les effets à long terme incluent la perte de clients, la difficulté à attirer de nouveaux clients et des relations tendues avec les partenaires et les investisseurs.

|

|

Juridique/réglementaire |

Les attaques par ransomware peuvent entraîner des conséquences juridiques et réglementaires. Le vol de données sensibles peut entraîner des violations des lois sur la protection des données telles que le GDPR ou HIPAA, obligeant l’organisation à signaler la violation et à faire face à d’éventuelles enquêtes, poursuites et amendes réglementaires. Dans les secteurs réglementés, de telles violations peuvent également conduire à la suspension de licences, des audits de conformité supplémentaires et des sanctions des organismes de contrôle. |

Cibles courantes des attaques par ransomware : Qui est à risque ?

Soyons francs, toute organisation qui dépend des systèmes numériques pour stocker des données ou fournir des services peut succomber à une attaque par ransomware. Cependant, certains secteurs sont plus exposés en raison de la valeur de leurs données, de la nature critique de leurs opérations ou de leurs ressources limitées en cybersécurité. Voici quelques-unes des cibles les plus courantes des attaques par ransomware.

Organisations de santé

Les hôpitaux, cliniques et instituts de recherche médicale sont des cibles privilégiées pour les attaquants de ransomware. Ces organisations gèrent des données patients hautement sensibles telles que les dossiers médicaux électroniques (EHRs) et les informations personnelles identifiables (PII). Parce que les systèmes de santé doivent rester opérationnels pour assurer la sécurité des patients, les attaquants exploitent cette urgence pour forcer les victimes à payer une rançon.

Gouvernement et secteur public

Les municipalités, ministères et agences d'État gèrent des services essentiels aux citoyens comme la collecte des impôts, la sécurité publique et les services publics. Les attaques par ransomware contre ces entités peuvent paralyser les opérations essentielles, provoquer des perturbations à grande échelle affectant des communautés entières et éroder la confiance du public. De nombreux organismes gouvernementaux utilisent encore des systèmes hérités et disposent de budgets cybersécurité limités, ce qui en fait des cibles faciles pour les cybercriminels.

Secteur de l'éducation

Les écoles, universités et centres de recherche détiennent de grandes quantités de données personnelles appartenant aux étudiants, au personnel et aux anciens élèves, ainsi que des données de recherche précieuses qui peuvent attirer les cybercriminels. L'essor de l'enseignement à distance et hybride pendant la pandémie de COVID-19 a encore élargi leurs surfaces d'attaque. Avec des budgets informatiques limités et une dépendance numérique croissante, de nombreuses institutions éducatives sont devenues des victimes fréquentes de ransomware, faisant face à des temps d'arrêt coûteux, au vol de données et à la perte potentielle de travaux de recherche critiques.

Institutions financières

Les banques, compagnies d'assurance et entreprises fintech attirent les attaquants en raison de leur accès aux actifs financiers et aux données sensibles des clients. Une violation peut leur rapporter un gain monétaire direct et des informations volées précieuses pour la fraude ou la revente. De plus, le secteur financier doit se conformer à des réglementations strictes, ce qui amplifie les conséquences d'un incident de ransomware par des pénalités, une perte de clients et un préjudice à la réputation.

Infrastructures critiques

Les fournisseurs d'énergie, services publics, réseaux de transport et entreprises de télécommunications forment l'épine dorsale de la société. Une attaque par ransomware dans ce secteur peut provoquer des perturbations majeures, comme l'arrêt de la distribution de carburant, la coupure d'électricité ou la désactivation des systèmes de communication. L'attaque de Colonial Pipeline en 2021, par exemple, a entraîné des pénuries de carburant à grande échelle aux États-Unis, soulignant comment un ransomware peut avoir des conséquences au niveau national.

Petites et moyennes entreprises (PME)

Les PME sont parmi les victimes les plus fréquentes de ransomware. Beaucoup n'ont pas les budgets nécessaires pour mettre en place des infrastructures de sécurité avancées, ce qui en fait des « fruits à portée de main » attrayants. Les attaquants préfèrent les exploiter comme tremplins dans des attaques sur la chaîne d'approvisionnement pour infiltrer des cibles plus importantes. L'impact financier sur les PME peut être dévastateur, car des temps d'arrêt prolongés et des demandes de rançon peuvent menacer leur survie.

Industrie manufacturière et commerce de détail

Les usines, prestataires logistiques et entreprises de vente au détail dépendent de systèmes interconnectés tels que les terminaux POS (point de vente), les logiciels de chaîne d'approvisionnement et les réseaux de production. Une attaque par ransomware peut arrêter les lignes de production et geler les transactions de commerce électronique, entraînant d'énormes pertes de revenus. Les attaquants profitent de ces situations où chaque heure d'arrêt coûte de l'argent aux entreprises.

Évaluation des risques

Pour comprendre le niveau de risque des attaques par ransomware, vous devez évaluer leur impact potentiel, leur facilité d'exécution et leur probabilité globale. Voici une discussion de chaque facteur de risque et de sa justification.

Facteur de risque | Niveau |

|---|---|

|

Dommages potentiels |

Critique

|

|

Facilité d'exécution |

Moyen à élevé

|

|

Probabilité |

Élevée Selon Statista, 72,7 % des organisations dans le monde ont déclaré avoir été affectées par le ransomware en 2023. |

Comment prévenir les attaques par ransomware

Pour prévenir les attaques par ransomware, les entreprises doivent mettre en place une stratégie de défense qui combine des contrôles techniques solides, la sensibilisation des employés et une planification proactive. Aucun outil unique ne peut arrêter une attaque, mais les organisations peuvent considérablement réduire leur exposition au risque en traitant les vulnérabilités dans les systèmes, les identifiants et le comportement humain.

Systèmes exposés à Internet

Il a été observé que des attaquants exploitent des services exposés et des systèmes non corrigés pour obtenir un accès initial. Les organisations devraient :

- Appliquez régulièrement des correctifs et des mises à jour aux systèmes d'exploitation, aux applications web et au firmware pour combler les vulnérabilités connues.

- Désactivez les protocoles obsolètes tels que SMBv1, qui sont exploités dans la propagation des rançongiciels.

- Effectuez des analyses de vulnérabilité et des tests de pénétration de routine pour identifier les points faibles.

- Limitez l'accès public aux ports de gestion à distance (tels que RDP, SSH) et utilisez des VPN ou des passerelles sécurisées pour les connexions à distance.

Identifiants

Les identifiants compromis servent de point d'entrée facile pour les opérateurs de ransomware. Les organisations devraient :

- Appliquez une MFA résistante au phishing, en particulier pour les comptes privilégiés et distants.

- Adoptez des contrôles d’identity and access management (IAM) pour gérer les autorisations des utilisateurs et automatiser la provision/déprovision.

- Utilisez des gestionnaires de mots de passe pour générer et stocker des mots de passe forts et uniques.

- Les administrateurs doivent utiliser un compte standard pour les tâches quotidiennes et ne passer à leurs comptes administrateurs que lorsqu'ils ont réellement besoin des privilèges d'administrateur, afin de limiter le risque de mouvement latéral.

Hameçonnage et ingénierie sociale

Le phishing est la méthode de livraison de ransomware la plus utilisée. Pour renforcer vos défenses :

- Formez les employés à reconnaître les e-mails de phishing, les fausses pages de connexion et les pièces jointes suspectes.

- Mettez en œuvre des normes d’authentification des e-mails telles que DMARC, SPF et DKIM pour bloquer les domaines usurpés.

- Filtrez les pièces jointes et les liens des e-mails en utilisant des outils de sandboxing et de protection avancée contre les menaces.

- Réalisez des exercices de phishing simulés pour tester et renforcer la sensibilisation.

Protection des points de terminaison

Les endpoints sont des cibles de choix pour les charges utiles de ransomware. Pour les protéger :

- Déployez des outils de détection et de réponse des endpoints (EDR) pour surveiller le comportement et bloquer les activités malveillantes en temps réel.

- Mettez en œuvre une liste blanche et une liste noire des applications pour empêcher l'exécution de programmes non autorisés.

- Utilisez des systèmes de détection d'intrusion (IDS) et des configurations Sysmon pour enregistrer et analyser les événements système suspects.

- Gérez de manière centralisée et mettez régulièrement à jour tous les agents endpoint.

Sauvegardes

Vous devez élaborer une stratégie solide pour sauvegarder vos systèmes et vos données. Cela vous aidera à vous remettre rapidement d'une attaque et à minimiser les dégâts. Comme les attaquants tentent de supprimer les sauvegardes, vous devez vous assurer que les sauvegardes sont stockées en toute sécurité.

- Maintenez des sauvegardes hors ligne ou immuables qui ne peuvent pas être modifiées ou supprimées par des attaquants.

- Créez des images maîtresses des systèmes critiques afin qu'ils puissent être restaurés rapidement.

- Utilisez des solutions de sauvegarde cloud-à-cloud pour les charges de travail SaaS et cloud.

- Sécurisez les systèmes où vos sauvegardes résident en utilisant des systèmes d'Identity and Access Management (IAM) tels que MFA et les pare-feu.

- Testez régulièrement les processus de restauration des sauvegardes pour vous assurer qu'ils fonctionnent lorsque cela est nécessaire.

Renforcement général

Renforcez votre posture de sécurité globale pour réduire la surface d'attaque.

- Adoptez une architecture zero trust, où chaque utilisateur et appareil doit être vérifié, quel que soit l’emplacement.

- Segmentez les réseaux pour contenir la propagation potentielle de ransomware entre les départements ou les systèmes.

- Maintenez un inventaire des actifs pour suivre tous les appareils, logiciels et services connectés à votre environnement.

- Limitez les privilèges administratifs et appliquez le principe du moindre privilège sur tous les comptes.

Logiciels malveillants précurseurs et protection des endpoints

De nombreuses attaques par ransomware sont précédées par d'autres malwares, tels que TrickBot, Emotet ou QakBot, qui préparent les systèmes au déploiement de ransomware. Les organisations devraient :

- Utilisez des solutions antivirus et EDR gérées de manière centralisée avec détection heuristique et comportementale.

- Mettez en œuvre une liste blanche et une liste noire des applications pour bloquer les scripts et exécutables non approuvés.

- Surveillez avec des systèmes de détection d'intrusion (IDS) et des configurations Sysmon pour des signes d'alerte précoce.

- Agissez rapidement pour éliminer les logiciels malveillants à un stade précoce et isoler les systèmes affectés afin d'empêcher la propagation de l'attaque.

Tiers et fournisseurs de services gérés (MSP)

Les attaquants aiment cibler les fournisseurs de confiance et les MSP pour atteindre plusieurs clients à la fois.

- Rédigez des contrats qui précisent clairement les obligations de sécurité pour tout tiers qui gère vos données ou votre infrastructure.

- Appliquez un accès au moindre privilège pour les fournisseurs afin de limiter leur visibilité sur le réseau.

- Exiger des pratiques cloud sécurisées (SCP) telles que des comptes dédiés, le chiffrement et l'isolation multi-locataires dans les environnements cloud.

- Surveillez en continu l'activité des fournisseurs et les journaux d'accès pour détecter les anomalies.

Se préparer aux incidents de ransomware

Même avec les meilleures défenses, les organisations doivent être préparées aux incidents de ransomware. Votre préparation détermine la rapidité avec laquelle vous pouvez récupérer.

- Élaborez et testez un plan de réponse aux incidents (IRP) qui définit les rôles, les voies d'escalade et les procédures de confinement.

- Élaborez un plan de communication interne et externe qui devrait inclure des notifications aux médias et aux clients.

- Enregistrez des copies des contacts critiques et des documents IRP hors ligne. Ceux-ci peuvent inclure des cadres, le personnel informatique, les forces de l'ordre (comme le FBI et la CISA), ainsi que les centres pertinents de partage et d'analyse d'informations (ISACs).

- Comprenez les exigences de notification des violations de données selon les lois étatiques, fédérales et internationales.

- Définir le rôle de l'assurance cyber et du conseil juridique pour orienter les décisions de rançon et la récupération après incident.

Comment Netwrix peut aider

Netwrix propose une suite d’outils de sécurité qui renforcent vos défenses et améliorent la réponse aux incidents contre les ransomwares. Alors que Netwrix Threat Manager sert de première ligne de défense, les autres solutions de la société protègent également contre les ransomwares en renforçant la visibilité, en limitant le rayon d’impact et en permettant une récupération plus rapide.

Netwrix Threat Manager

Threat Manager fournit une détection des menaces en temps réel et une réponse automatisée.

- Il surveille en continu les activités liées au système de fichiers et à l’identité en temps réel. Il détecte les comportements similaires aux ransomwares (tels que les opérations massives sur les fichiers, l’utilisation suspecte d’outils RMM, les écritures ou suppressions inhabituelles, et les schémas de chiffrement anormaux) grâce à ses modèles avancés de détection des menaces. L’application identifie également les tentatives d’escalade de privilèges, les anomalies de comptes et les authentifications suspectes dans Active Directory, et s’intègre parfaitement avec Microsoft Entra ID pour les environnements hybrides.

- Il déclenche des actions de confinement automatisées, telles que la désactivation des comptes compromis, la réinitialisation des mots de passe, la fermeture des sessions actives et le marquage des comptes comme « compromis ».

- Il génère également des alertes en temps réel qui sont envoyées par e-mail ou notifications mobiles.

- Il peut également être intégré et personnalisé via des scripts PowerShell, des webhooks et des systèmes SIEM/d’alerte (Slack, ServiceNow, Teams).

- Threat Manager étend les protections à Microsoft Entra ID en plus des environnements AD sur site.

Netwrix Threat Prevention

Netwrix Threat Prevention ajoute une couche préventive en alertant ou en bloquant les modifications suspectes dans Active Directory, les événements d'authentification à risque et les modifications critiques d'objets avant qu'elles ne dégénèrent en violations.

Netwrix Endpoint Protector

Endpoint Protector fournit un contrôle des endpoints et prévient la perte de données. Il surveille et contrôle le transfert de données en bloquant les périphériques USB non autorisés et autres appareils non autorisés, et en contrôlant les transferts de fichiers. Il applique également le chiffrement et peut même fonctionner hors ligne, réduisant ainsi le risque d'exfiltration de données.

Netwrix Auditor

Auditor suit et rapporte les modifications du système, l'activité des utilisateurs et les modifications de fichiers. Il vous donne une visibilité sur qui a fait quoi et quand, ce qui est utile pour détecter les premiers signes d'activité de ransomware et pour les enquêtes post-incident.

Détectez et réagissez aux ransomwares avec Netwrix Threat Manager. Téléchargez l'essai gratuit.

Stratégies de détection, d'atténuation et de réponse

Les organisations qui détectent et répondent rapidement aux attaques par ransomware peuvent limiter les dégâts et le temps de récupération.

Détection

La détection précoce est importante pour arrêter l'infection par ransomware avant qu'elle ne se propage. Les équipes de sécurité doivent surveiller en continu les systèmes et les réseaux à la recherche de signes avant-coureurs tels que :

- Activité suspecte de fichiers, y compris le renommage massif de fichiers, le chiffrement ou la suppression de copies shadow (qui sont utilisées pour la restauration du système).

- Trafic réseau anormal, comme des pics inattendus dans le transfert de données ou la communication avec des serveurs de commandement et contrôle (C2) connus.

- Tentatives d'extraction d'identifiants utilisant des outils comme Mimikatz ou l'accès LSASS.

- Activité inhabituelle d’outils de remote monitoring and management (RMM) ou de balises Cobalt Strike, pouvant indiquer un mouvement latéral ou une persistance de l’attaquant.

Les solutions EDR, SIEM et Sysmon permettent une surveillance proactive, ce qui peut aider à détecter ces indicateurs tôt et déclencher des alertes pour enquête.

Étapes d'atténuation

Lors de la détection d’un incident de ransomware, les équipes de sécurité doivent agir rapidement pour contenir la menace et préserver les preuves. Les équipes IT, juridiques et exécutives doivent se coordonner pour garantir une réponse efficace et conforme.

- Isolez immédiatement les systèmes infectés (ordinateurs individuels, serveurs, etc.) du réseau pour empêcher toute propagation supplémentaire.

- Si nécessaire, mettez hors ligne les segments de réseau affectés pour les isoler de la communication avec les appareils non compromis. Faites cela lorsque vous soupçonnez que la compromission s'est propagée à plusieurs appareils au sein d'un segment de réseau particulier, ou lorsque vous ne pouvez pas identifier immédiatement tous les systèmes affectés.

- Après avoir identifié et déconnecté les appareils infectés, utilisez des outils anti-malware pour supprimer le ransomware. Évitez de reprendre les opérations normales tant que tous les systèmes ne sont pas propres, car des malwares cachés peuvent réapparaître et infecter davantage de fichiers.

- Une fois que vous êtes sûr que votre réseau est exempt de ransomware, lancez une analyse complète du système pour détecter tout malware restant pouvant causer des problèmes après la récupération.

- Essayez de localiser la source du ransomware ou du malware. Cela facilitera la détermination de la manière dont l'infection se propage. Demandez aux employés s'ils ont remarqué un comportement inhabituel sur leurs ordinateurs ou s'ils ont cliqué sur des pièces jointes ou des liens dans des e-mails suspects.

- Conservez les preuves judiciaires, y compris les images système, les vidages de mémoire et les fichiers journaux, pour une analyse et une enquête ultérieures.

- Informez les autorités compétentes, telles que le FBI, la CISA ou le Centre de partage et d’analyse des informations (ISAC) de votre secteur.

Réponse

Après avoir contenu la menace, l’attention se porte sur la restauration des systèmes et la prévention des récidives :

- Réinitialisez tous les mots de passe et révoquez les identifiants compromis pour bloquer l'accès des attaquants.

- Corrigez les vulnérabilités exploitées et renforcez les systèmes pour combler les failles de sécurité.

- Effectuez une reconstruction propre des machines affectées en utilisant des images golden (bases de référence système fiables vérifiées comme étant exemptes de logiciels malveillants).

- Si les fichiers de sauvegarde ont été piratés ou supprimés, recherchez des déchiffreurs potentiels. Plusieurs organisations offrent un soutien avec des outils et programmes gratuits qui peuvent aider à déchiffrer les données, comme expliqué dans la section Resources and government support.

- Partagez les indicateurs de compromission (IOC) avec la communauté élargie via des plateformes fiables comme StopRansomware.gov ou l’ISAC de votre secteur. Cela peut aider d’autres à se défendre contre des attaques similaires.

Devriez-vous payer la rançon ?

Le FBI, la CISA et la NSA conseillent vivement aux organisations de ne pas payer la rançon. Le paiement comporte des risques sérieux.

- Il n’y a aucune garantie que les données seront décryptées ou que les attaquants ne frapperont pas à nouveau.

- Les paiements financent des opérations criminelles et encouragent de nouvelles attaques.

- Certains groupes de ransomware sont des entités sanctionnées, ce qui signifie que le paiement pourrait violer les lois fédérales et entraîner des sanctions.

Au lieu de payer, envisagez des alternatives plus sûres telles que :

- Restaurer à partir de sauvegardes sécurisées conservées hors ligne ou dans un stockage immuable.

- Utilisez les déchiffreurs gratuits disponibles via le projet No More Ransom.

- Faites appel aux forces de l'ordre, qui peuvent aider à la récupération ou à la négociation avec les attaquants sans enfreindre les réglementations.

Le gouvernement britannique est allé jusqu'à proposer une interdiction des paiements de rançon, selon laquelle les organismes du secteur public et les opérateurs d'infrastructures nationales critiques (y compris le NHS, les conseils locaux et les écoles) seraient interdits de se conformer aux demandes de rançon.

Ressources et soutien gouvernemental

Les organisations ne doivent pas affronter les ransomwares seules. De nombreuses ressources gouvernementales et industrielles offrent assistance, renseignements et outils de récupération.

|

Agences gouvernementales américaines |

|

|

Ressources publiques gratuites |

|

|

Cadres de référence |

|

|

ISAC sectoriels |

En rejoignant un ISAC spécifique à un secteur, les organisations peuvent partager des renseignements, recevoir des alertes en temps utile et coordonner les efforts de défense dans leur secteur. Vous pouvez consulter la liste complète ici : National Council of ISACs |

Impact spécifique à l'industrie

Les ransomwares affectent chaque secteur différemment, mais leurs conséquences sont universellement graves. Chaque industrie fait face à des risques opérationnels, financiers et réglementaires uniques qui peuvent perturber les services, nuire à la réputation et éroder la confiance du public.

Secteur | Impact |

|---|---|

|

Santé |

Une attaque par ransomware peut paralyser les opérations hospitalières en chiffrant ou en bloquant l'accès aux dossiers médicaux électroniques (EHR), ce qui peut entraîner des retards dans les interventions chirurgicales et perturber les soins aux patients. Si des informations de santé protégées (PHI) sont exposées, cela peut déclencher des violations de la HIPAA, entraînant des amendes coûteuses. Les organisations peuvent également subir des dommages réputationnels à long terme. |

|

Finance |

Les attaques contre les institutions financières peuvent entraîner le vol de données financières, des transactions non autorisées et des interruptions prolongées de service. Ces incidents conduisent à des pertes financières, des échecs de conformité PCI DSS et une érosion de la confiance des clients.

|

|

Gouvernement |

Les ransomwares ciblant les agences gouvernementales peuvent interrompre des services publics critiques tels que les interventions d'urgence, les transports et les services publics. Ce secteur est fortement ciblé car interférer avec des infrastructures critiques, comme l'électricité ou l'eau, peut provoquer un chaos généralisé. L'exposition des données des citoyens et des informations classifiées peut poser des risques pour la sécurité nationale et diminuer la confiance du public dans les institutions. |

|

Éducation |

Les écoles, universités et institutions de recherche stockent d'importantes quantités de données personnelles et de recherche. Les attaques peuvent perturber les cours, exposer les dossiers des étudiants et du personnel, et chiffrer des propriétés intellectuelles précieuses pour obtenir une rançon.

|

|

Fabrication |

Les fabricants dépendent de lignes de production continues et de systèmes industriels connectés (IoT et SCADA). Une attaque par ransomware peut arrêter les opérations, entraînant d'importantes pertes financières. Étant donné que les temps d'arrêt sont très coûteux, de nombreuses entreprises préfèrent payer rapidement la rançon pour reprendre la production.

|

|

Technologie et services informatiques |

Les entreprises technologiques et les fournisseurs de services sont des cibles attrayantes car ils gèrent les données et l'infrastructure pour plusieurs clients. Une seule compromission peut se propager dans la chaîne d'approvisionnement et affecter des centaines d'organisations. Les attaquants exploitent ce levier pour provoquer des perturbations plus larges et exiger une rançon plus élevée. |

Comment Netwrix Data Classification peut aider

En classifiant et en étiquetant les données sensibles (dossiers médicaux, informations financières, données gouvernementales) à travers les environnements sur site et cloud, Netwrix Data Classification permet aux organisations de rediriger les efforts de protection et de sauvegarde vers ce qui compte le plus. La solution peut également simplifier les activités de conformité. Elle cartographie et étiquette les données soumises à des réglementations (HIPAA, GDPR, PCI DSS), facilitant ainsi la génération de rapports, la réponse aux demandes des personnes concernées et la preuve des politiques de gestion des données.

Évolution des attaques et tendances futures

Les attaques par ransomware risquent de devenir plus rapides, plus adaptatives et plus automatisées. En raison de l'utilisation croissante de l'IA, de l'expansion dans les environnements cloud et de la cible des infrastructures critiques, il deviendra plus difficile pour les organisations de détecter et de contenir ces attaques. En restant en avance sur les tendances du ransomware, les organisations peuvent préparer des défenses tout aussi solides pour faire face à la menace.

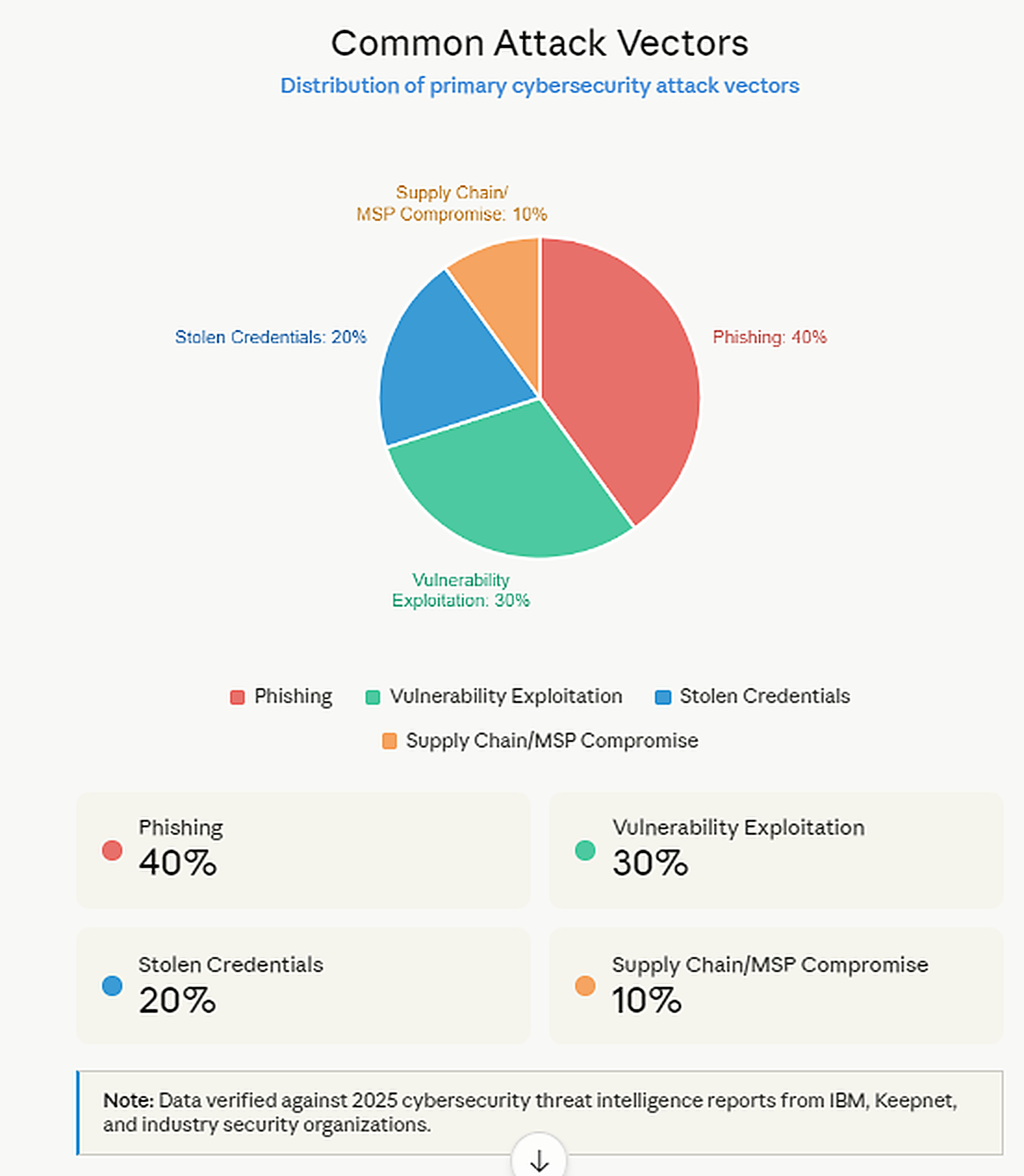

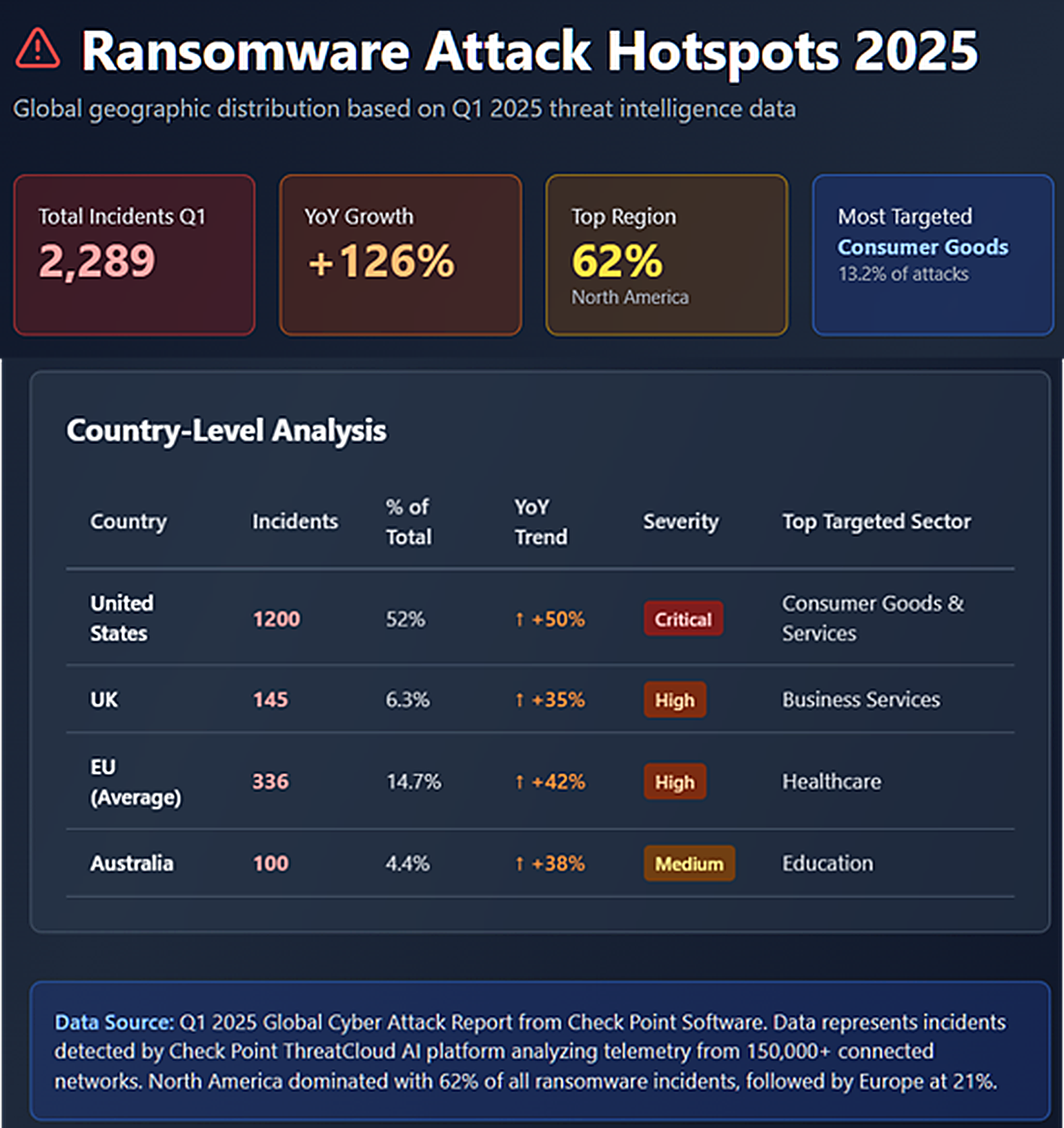

Statistiques clés et infographies

Le nombre d'attaques par ransomware et les demandes de rançon augmentent d'année en année. Les statistiques clés et graphiques suivants mettent en lumière les tendances récentes et les impacts financiers, offrant une analyse basée sur les données pour expliquer pourquoi le ransomware reste une préoccupation majeure pour les organisations de tous les secteurs.

- Les recherches montrent que le phishing est en effet un vecteur d'attaque dominant. 33 statistiques sur les attaques de phishing en 2024 affirme que 9 violations de données sur 10 en 2023 proviennent d'attaques de phishing ciblant les employés.

- StationX déclare que le phishing est la méthode la plus courante pour livrer des ransomwares, responsable de 45 % de toutes les attaques par ransomware.

- Les ransomwares étaient responsables de plus de 70 % des incidents cyber signalés en 2023, selon Cyberint. Cependant, Bright Defense mentionne qu'en 2024, les ransomwares représentaient 32 % des incidents de logiciels malveillants signalés, montrant une baisse significative.

- Les paiements moyens de rançon ont augmenté de manière significative en 2024. Par exemple, Sophos rapporte que le paiement moyen de rançon est passé d'environ 400 000 $ en 2023 à environ 2 millions de dollars en 2024 pour les organisations qui ont payé, indiquant une forte augmentation par rapport aux années précédentes. Cependant, les paiements totaux ont notablement diminué en 2024, tant en valeur globale que dans la proportion des victimes ayant payé, même si les demandes de rançon sont restées élevées.

- Les dommages mondiaux causés par les ransomwares devraient coûter 265 milliards de dollars par an d'ici 2031. Ces estimations sont basées sur des prévisions largement citées selon lesquelles le coût augmentera de 30 % chaque année.

- Le secteur de la santé reste l'industrie la plus ciblée, suivi par la finance, le gouvernement et l'éducation. Selon le Rapport sur la cybercriminalité sur Internet 2024 du FBI, la santé a subi plus de cybermenaces que toute autre industrie d'infrastructure critique. Avec 444 incidents signalés, 238 étaient des menaces de ransomware. Cependant, la fabrication critique a connu plus d'incidents de ransomware, avec 258.

Diagramme circulaire montrant les vecteurs d'attaque courants

Points chauds géographiques des attaques par ransomware (US, UK, EU, Australie)

Réflexions finales

Revenons à ce que sont les attaques par ransomware. La définition d'une attaque par ransomware ne représente pas seulement ses implications criminelles. Elle suggère également une lutte pour le contrôle à une époque où les données définissent le pouvoir.

Aucune organisation n’est à l’abri de cette menace, quelle que soit sa taille ou son secteur d’activité. Bien que les statistiques soient alarmantes, la bonne nouvelle est que la plupart des attaques par ransomware sont évitables.

La lutte contre les ransomwares ne peut pas être gagnée avec une seule solution, mais plutôt grâce à une combinaison de contrôles techniques, de sensibilisation des employés et d'une mentalité de sécurité proactive. En fin de compte, la survie dépendra non pas de ceux qui évitent la prochaine attaque, mais de ceux qui sont prêts à s'en remettre.

FAQs

Partager sur

Voir les attaques de cybersécurité associées

Abus des autorisations d'application Entra ID – Fonctionnement et stratégies de défense

Modification de AdminSDHolder – Fonctionnement et stratégies de défense

Attaque AS-REP Roasting - Fonctionnement et stratégies de défense

Attaque Hafnium - Fonctionnement et stratégies de défense

Attaques DCSync expliquées : Menace pour la sécurité d'Active Directory

Attaque Pass the Hash

Comprendre les attaques Golden Ticket

Attaques d'exploitation gMSA et attaques Golden gMSA expliquées

Attaque DCShadow – Fonctionnement, exemples concrets et stratégies de défense

Injection de prompt ChatGPT : Comprendre les risques, exemples et prévention

Explication des attaques d'extraction NTDS.dit

Attaque Kerberoasting – Fonctionnement et stratégies de défense

Explication de l'attaque Pass-the-Ticket : Risques, Exemples et Stratégies de Défense

Attaque par pulvérisation de mots de passe

Attaque d'extraction de mot de passe en clair

Vulnérabilité Zerologon expliquée : Risques, Exploits et Atténuation

Un guide complet des attaques Skeleton Key

Attaque Silver Ticket

Mouvement latéral : Qu'est-ce que c'est, comment ça fonctionne et préventions

Attaques de l'homme du milieu (MITM) : ce qu'elles sont et comment les prévenir

Pourquoi PowerShell est-il si populaire auprès des attaquants ?

4 attaques de compte de service et comment s'en protéger

Comment prévenir les attaques de logiciels malveillants d'affecter votre entreprise

Qu'est-ce que le Credential Stuffing ?

Compromettre SQL Server avec PowerUpSQL

Qu'est-ce que les attaques de Mousejacking et comment se défendre contre elles

Vol de credentials avec un fournisseur de support de sécurité (SSP)

Attaques par tables arc-en-ciel : leur fonctionnement et comment se défendre

Un regard approfondi sur les attaques par mot de passe et comment les arrêter

Reconnaissance LDAP

Contournement de l'authentification multifacteur avec l'attaque Pass-the-Cookie

Guide ultime des attaques Golden SAML