Ataques de extração NTDS.dit explicados

Em um ataque de extração NTDS.dit, os adversários exfiltram o arquivo do banco de dados do Active Directory de um controlador de domínio e despejam material de credenciais. Eles então quebram e reutilizam as credenciais para acesso amplo e persistente em toda a rede.

Atributo | Detalhes |

|---|---|

|

Tipo de ataque |

Acesso a credenciais (extração NTDS.dit) |

|

Nível de impacto |

Crítico, comprometimento total do AD possível |

|

Alvo |

Controladores de domínio (AD DS) |

|

Vetor de ataque primário |

Acesso privilegiado + exfiltração NTDS.dit |

|

Motivação |

Espionagem, ransomware, persistência |

|

Métodos comuns de prevenção |

Admin tiering, MFA para contas privilegiadas, rotação krbtgt, backups criptografados, monitoramento de atividade de shadow copy |

Fator de risco | Nível |

|---|---|

|

Dano potencial |

Crítico |

|

Facilidade de execução |

Médio |

|

Probabilidade |

Médio-Alto |

Dados sensíveis do diretório em risco no seu ambiente?

Converse com nossos especialistas para aprender como detectar o acesso ao NTDS.dit e proteger dados críticos de identidade.

O que é NTDS.dit e qual é seu papel no Active Directory?

O arquivo NTDS.dit é o banco de dados principal do Active Directory (AD) que armazena informações críticas sobre todos os objetos do AD, como usuários, credenciais, computadores, grupos e suas associações, e hashes de senhas. Esses dados permitem autenticação, autorização e serviços de diretório em todo um domínio Windows, razão pela qual os atacantes frequentemente miram esse arquivo em campanhas de roubo de credenciais.

Aqui estão alguns fatos interessantes sobre o arquivo NTDS.dit:

- Por padrão, o arquivo NTDS.dit está localizado em: C:\Windows\NTDS\ntds.dit.

- Tecnicamente, o NTDS.dit é construído sobre o Extensible Storage Engine (ESE), um mecanismo de banco de dados leve que organiza seu conteúdo em tabelas, índices e logs de transação para consultas rápidas e recuperação confiável.

- O arquivo em si não pode ser lido isoladamente. Ele depende dos hives de registro SYSTEM e SECURITY, pois a Boot Key (syskey) desses hives é necessária para descriptografar campos sensíveis, como hashes de senha.

- O tamanho do arquivo depende do ambiente. Em organizações pequenas, pode ser apenas alguns megabytes, enquanto em grandes empresas com milhares de contas e objetos, o banco de dados pode crescer para gigabytes.

Como funciona a extração do NTDS.dit

Esta seção descreve a execução passo a passo do ataque de extração do NTDS.dit, discute os métodos comuns de ataque e explica por que a extração de senhas do NTDS.dit é um objetivo principal para atacantes que buscam credenciais em todo o domínio para acesso persistente e de alto impacto em toda a empresa.

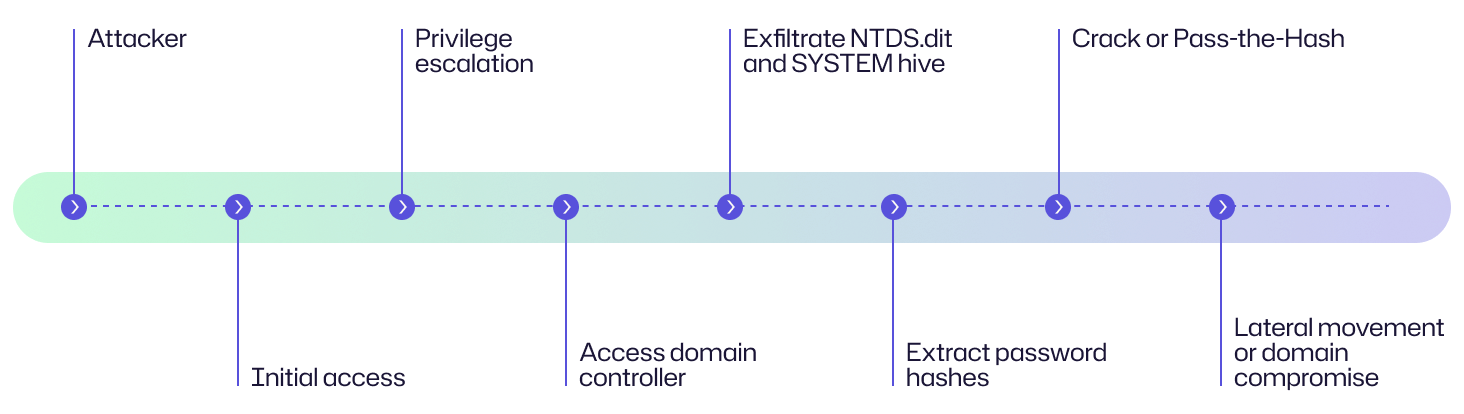

Execução passo a passo

Um ataque de extração NTDS.dit ocorre em uma série de etapas. O ataque começa com uma violação inicial, rouba o arquivo NTDS.dit (e o hive SYSTEM) fazendo uma cópia destes de um controlador de domínio, recupera e descriptografa hashes de senha, quebra ou reutiliza essas credenciais e, finalmente, alcança a comprometimento em toda a rede do domínio.

- Acesso inicial: Os atacantes obtêm acesso inicial à rede alvo por meio de métodos como campanhas de phishing, exploração de vulnerabilidades de software, uso de credenciais roubadas e aproveitamento de configurações incorretas.

- Aquisição de privilégios: O invasor então obtém privilégios elevados (Domain Admin ou SYSTEM local em um controlador de domínio).

- Acesso ao controlador de domínio: Com direitos elevados, o ator obtém acesso ao sistema de arquivos e às hives do registro do controlador de domínio, seja em um host ativo, um snapshot ou uma imagem de backup.

- Aquisição do NTDS.dit: O adversário obtém uma cópia do arquivo NTDS.dit (ou um extrato lógico de seu conteúdo) por meio de mecanismos de snapshot/backup, utilitários administrativos ou roubando uma imagem de disco virtual. O objetivo é uma cópia offline que pode ser analisada fora do ambiente ativo do DC.

- Recuperação da hive SYSTEM: O invasor também obtém a hive do registro SYSTEM (e às vezes SECURITY) porque elas contêm o material da chave de inicialização necessário para interpretar ou descriptografar certos campos protegidos no NTDS.dit.

- Análise / descriptografia fora do host: Usando os arquivos copiados e o material da chave, o adversário analisa o banco de dados e extrai hashes de senha e blobs de credenciais. Ferramentas como

secretsdump.py(Impacket) eDSInternalssão comumente usadas para esse propósito. O hive SYSTEM contém a Boot Key (SYSKEY), que os atacantes usam para descriptografar a Password Encryption Key (PEK) armazenada no NTDS.dit. Essa PEK é então usada para descriptografar hashes NTLM, chaves Kerberos e outros dados de credenciais protegidas do banco de dados. - Exploração de credenciais: Após extrair hashes de senha, os atacantes ou quebram os hashes NTLM usando ferramentas como Hashcat ou John the Ripper para obter senhas em texto simples, ou utilizam técnicas Pass-the-Hash (PtH) para autenticar diretamente usando os hashes sem quebrá-los, permitindo um movimento lateral mais rápido pela rede.

- Objetivos pós-exploração: Com credenciais, os atacantes se movem lateralmente dentro do ambiente AD, acessam recursos sensíveis, persistem e podem pivotar para identidades na nuvem e sistemas externos.

Métodos de ataque

Os atacantes usam técnicas sorrateiras e que parecem legítimas para obter o NTDS.dit e dados relacionados ao diretório. Eles escolhem um método que melhor equilibra discrição, facilidade e impacto para o ambiente alvo.

Método | Descrição |

|---|---|

|

Cópia offline direta (arriscada) |

Adversários podem parar os serviços do AD e copiar o banco de dados diretamente. Este método gera uma cópia limpa, mas é disruptivo e facilmente detectado. Adversários raramente escolhem este método a menos que controlem o DC. |

|

Abuso do Volume Shadow Copy Service (VSS) / snapshot |

Atores de ameaça utilizam mecanismos de snapshot e backup (como vssadmin, ntdsutil) para obter uma cópia de arquivos bloqueados como NTDS.dit e o hive SYSTEM sem parar os serviços. Alternativamente, atacantes com privilégios suficientes podem usar DCSync para extrair credenciais, evitando a necessidade de exfiltração de arquivos. Esses métodos são menos disruptivos e evitam detecção ingênua. |

|

Abuso de PowerShell e ferramentas administrativas |

Atacantes transformam ferramentas administrativas legítimas, como módulos PowerShell (incluindo o |

|

Comprometimento de virtualização / roubo de imagem de disco |

Atacantes podem roubar um VMDK/VHD ou snapshot de um DC de hipervisores ou sistemas de backup, para analisar uma imagem offline fora do ambiente de produção. |

|

Comprometimento de backup |

Backups contêm artefatos do AD como NTDS.dit e hives do registro. Se atacantes conseguirem acessar esses backups, eles têm uma maneira de baixo risco para obter uma cópia do banco de dados. |

Persistência

Os dados extraídos do NTDS.dit funcionam para os atacantes muito tempo após a violação, permitindo que reutilizem credenciais, forjem tickets e mantenham o acesso em todo o ambiente.

- Longevidade do valor: O material extraído do NTDS.dit permanece útil muito tempo após uma violação inicial. Os atacantes podem quebrar senhas offline e executar ataques como pass-the-hash a qualquer momento.

- Backups como cápsulas do tempo: Backups antigos podem incluir credenciais e as chaves krbtgt por longos períodos. Como muitas organizações não rotacionam a chave com frequência, até mesmo cópias antigas podem facilitar um comprometimento a longo prazo.

- Consequências em todo o domínio: Com hashes para contas de alto privilégio ou a conta krbtgt, os invasores podem forjar tickets Kerberos, se passar por contas e manter acesso persistente em todo o domínio.

- Pivotagem entre ambientes: Credenciais roubadas do AD podem funcionar fora da rede corporativa (para SSO, federações em nuvem e VPNs), permitindo que invasores acessem outros sistemas e roubem dados.

Diagrama do fluxo de ataque

Para ajudá-lo a entender o ataque de extração NTDS.dit, aqui está um diagrama de fluxo explicando a cadeia de eventos, acompanhado por um exemplo da perspectiva de uma organização.

Em uma instalação de fabricação, um funcionário clica em um link malicioso e o atacante obtém acesso inicial a uma estação de trabalho do usuário. O atacante eleva privilégios e se move lateralmente até obter direitos de administrador em um servidor que pode alcançar um controlador de domínio. Usando o acesso de backup do servidor, eles copiam silenciosamente uma snapshot do Volume Shadow contendo NTDS.dit e o hive SYSTEM. Fora do local, eles extraem hashes de senha e recuperam credenciais para várias contas de alto privilégio. Com essas credenciais, eles forjam acesso a serviços vinculados à nuvem e se movem lateralmente pela rede corporativa, exfiltrando propriedade intelectual sensível.

Exemplos de extração de NTDS.dit

Incidentes do mundo real mostram que o despejo do NTDS.dit é um caminho de alto impacto para persistência a longo prazo, movimento lateral e roubo de dados.

Caso | Impacto |

|---|---|

|

Ransomware Akira (2024) |

O ransomware Akira surgiu em março de 2023 e, em janeiro de 2024, já havia impactado mais de 250 organizações na América do Norte, Europa e Austrália, arrecadando aproximadamente 42 milhões de dólares em receitas de ransomware. Os agentes frequentemente tentavam copiar o hive do registro SYSTEM e o arquivo NTDS.dit dos controladores de domínio para obter contas de usuário e seus hashes de senha. Em um incidente notável de 2024, os operadores do ransomware Akira atacaram o banco de dados AD desligando a máquina virtual do controlador de domínio, copiando os arquivos VMDK para outra VM e extraindo os arquivos NTDS.dit e do hive SYSTEM. Usando credenciais roubadas, eles escalaram privilégios para um administrador de domínio e comprometeram sistemas adicionais em poucas horas. |

|

Mustang Panda (2023) |

Mustang Panda (também conhecido como Stately Taurus) é um grupo APT chinês que conduziu uma campanha de ciberespionagem de vários anos, de pelo menos o segundo trimestre de 2021 até o terceiro trimestre de 2023, visando um governo do Sudeste Asiático. Os agentes de ameaça usaram a ferramenta vssadmin para criar uma cópia sombra do volume do drive C:\ no DC, depois recuperaram o arquivo NTDS.dit da cópia sombra junto com o arquivo SYSTEM contendo a chave de boot para descriptografar o NTDS.dit. Os atacantes coletaram e exfiltraram documentos sensíveis de redes comprometidas. Eles focaram em manter acesso de longo prazo para coleta contínua de inteligência de funcionários e oficiais do governo alvo. |

|

Volt Typhoon (2023) |

Volt Typhoon, um grupo de ameaça patrocinado pelo estado chinês, conduziu uma campanha de ciberespionagem visando organizações de infraestrutura crítica nos Estados Unidos de pelo menos 2021 até 2023, com evidências indicando que mantiveram acesso persistente em alguns ambientes vítimas por pelo menos cinco anos. A campanha focou nos setores de comunicações, energia, transporte e água e esgoto nos Estados Unidos e territórios americanos, incluindo Guam. Para alcançar o comprometimento total do domínio, os agentes do Volt Typhoon moveram-se lateralmente para os controladores de domínio, depois executaram o comando nativo do Windows vssadmin para criar cópias sombra de volume. Copiaram NTDS.dit e o hive do registro SYSTEM das cópias sombra de volume, depois exfiltraram esses arquivos para quebrar senhas offline. |

|

RA World (2024) |

RA World, anteriormente conhecido como RA Group, impactou organizações nos setores de manufatura e saúde nos Estados Unidos, Europa e Sudeste Asiático a partir de março de 2024. Após um comprometimento inicial, RA World usou a ferramenta Impacket para executar comandos remotos que copiaram o banco de dados NTDS dos controladores de domínio e exportaram os hives SYSTEM e SAM. Esses arquivos permitiram que RA World quebrasse credenciais offline e obtivesse privilégios de administrador de domínio, apoiando suas operações de ransomware de múltipla extorsão onde roubavam dados sensíveis, criptografavam sistemas e ameaçavam publicar informações roubadas em seu site de vazamento caso as demandas de resgate não fossem atendidas. |

Consequências da extração do NTDS.dit

O arquivo NTDS.dit atua como a chave para o sistema de autenticação de uma organização. Com cada hash de senha e ticket Kerberos à disposição de um atacante, os efeitos podem se espalhar pelas áreas financeira, operacional, reputação e exposição regulatória.

Área de impacto | Descrição |

|---|---|

|

Financeiro |

A extração do NTDS.dit pode levar a perdas financeiras significativas por meio de custos diretos e indiretos. As organizações enfrentam despesas imediatas com resposta a incidentes, investigação forense e restauração do sistema. Também incorrem em custos indiretos devido a possíveis fraudes e tempo de inatividade prolongado que interrompe as operações comerciais. Se ransomware estiver envolvido, pagamentos de resgate, roubo de dados ou revenda de credenciais podem amplificar ainda mais as perdas. |

|

Um ambiente Active Directory comprometido com credenciais roubadas e hashes de senha pode paralisar os processos centrais de autenticação e acesso, além de outras operações do controlador de domínio, interrompendo logins de usuários, políticas de grupo e aplicações associadas ao domínio. Essa falha operacional pode interromper serviços automatizados, fluxos de trabalho críticos e até unidades de negócios inteiras que dependem do acesso baseado em identidade. |

|

|

Reputacional |

A exposição de credenciais e o acesso não autorizado a sistemas sensíveis podem prejudicar gravemente a reputação de uma organização. Clientes, parceiros e partes interessadas podem perder a confiança na capacidade da empresa de proteger seus dados, levando à perda de contratos, publicidade negativa e erosão da marca a longo prazo. |

|

Legal/regulatório |

O roubo de dados de credenciais do Active Directory pode acionar leis de violação de dados como GDPR, HIPAA ou outras regulamentações regionais de privacidade. Quando isso ocorre, as organizações podem ser obrigadas a informar as autoridades e os usuários afetados dentro de um prazo específico. Além de multas ou processos judiciais potenciais, elas também podem enfrentar danos reputacionais e maior fiscalização por parte dos reguladores. |

Alvos comuns da extração NTDS.dit: Quem está em risco?

Qualquer organização que utilize Active Directory é um alvo potencial para um ataque de extração NTDS.dit, e isso inclui quase todos. Vamos ver quem está mais em risco.

Empresas com Active Directory

Quase todas as grandes empresas dependem do Active Directory para gerenciar usuários, dispositivos e acessos. De fato, 99% das empresas da Fortune 500 o fazem. Como o AD está profundamente integrado às operações diárias, os atacantes sabem que comprometer ele significa controle amplo e imediato. Uma vez que obtêm o arquivo NTDS.dit, podem se mover lateralmente por toda a rede com resistência mínima.

Organizações com configurações híbridas de AD e Entra ID

Ambientes híbridos, onde o AD local sincroniza com o Microsoft Entra ID, ampliam a superfície de ataque. Ao comprometer o arquivo NTDS.dit local, os atacantes não obtêm apenas acesso local; eles podem pivotar para seus recursos na nuvem. A sincronização de hashes de senha, autenticação federada e autenticação pass-through criam todos caminhos de acesso. Quando comportamentos suspeitos na nuvem surgem, os atacantes já quebraram senhas, escalaram privilégios e estabeleceram persistência em ambos os ambientes.

Setores de alto valor

Os setores de saúde, governo, finanças, defesa e educação possuem grandes quantidades de dados sensíveis (registros de pacientes, informações financeiras, propriedade intelectual e ativos classificados), tornando-os alvos principais de espionagem e ransomware. Os atacantes também sabem que o tempo de inatividade nesses setores é caro, o que lhes dá mais poder para forçar as vítimas a pagar.

Alvos específicos: controladores de domínio, repositórios de backup e DCs virtualizados

Controladores de domínio são sempre o prêmio principal, mas os atacantes também procuram maneiras indiretas de obter o NTDS.dit. Backups, snapshots do sistema e imagens de controladores de domínio virtualizados (como arquivos VMDK ou Hyper-V) contêm cópias exatas dos bancos de dados do AD. Se esses backups não forem criptografados ou isolados, tornam-se o caminho mais fácil para o roubo completo de credenciais.

Avaliação de risco

Para avaliar o risco de um ataque de extração do NTDS.dit, considere três fatores principais: o impacto potencial caso invasores obtenham seu banco de dados Active Directory, a dificuldade que eles terão para realizar a extração e a probabilidade de tal tentativa ocorrer em seu ambiente. Juntos, esses fatores destacam a importância de proteger e monitorar controladores de domínio e artefatos do AD para a segurança empresarial.

Fator de risco | Nível |

|---|---|

|

Dano potencial |

Crítico |

|

Facilidade de execução |

Médio |

|

Probabilidade |

Médio–Alto |

Como prevenir a extração do NTDS.dit

Proteger o banco de dados do Active Directory requer uma defesa em camadas que limite a exposição de privilégios, imponha autenticação forte e monitore continuamente comportamentos suspeitos. As seguintes medidas podem reduzir significativamente o risco de extração do NTDS.dit.

Limitar o acesso privilegiado

Os atacantes só podem extrair o NTDS.dit se obtiverem direitos administrativos ou de nível SYSTEM, portanto, minimizar a exposição de privilégios é fundamental.

- Limite a adesão aos grupos Domain Admins, Enterprise Admins e outros grupos de alto privilégio apenas ao pessoal essencial.

- Aplique um modelo de administração em camadas (Tier 0–2) para isolar contas e servidores críticos.

Essas medidas impedem o movimento lateral e garantem que a violação de um nível inferior (como uma estação de trabalho) não leve diretamente a um controlador de domínio.

Implemente autenticação forte

Credenciais fracas ou reutilizadas continuam sendo um dos pontos de entrada mais fáceis para adversários. Você deve:

- Implemente autenticação multifator (MFA) para todas as contas privilegiadas e administradores de serviço para bloquear a reprodução de credenciais e ataques de força bruta.

- Desative ou bloqueie protocolos de autenticação legados, como NTLM e autenticação básica, que os atacantes podem abusar para contornar os controles de segurança.

Fortalecer controladores de domínio

A melhor defesa contra a extração do NTDS.dit começa tornando os controladores de domínio o mais difícil possível de serem comprometidos. Considere o seguinte:

- Execute controladores de domínio em servidores dedicados e seguros, isolados em seu próprio segmento de rede, sem compartilhamento de arquivos, sem serviços web, nada exposto à internet.

- Aplique patches regulares do sistema operacional e do Active Directory para fechar vulnerabilidades conhecidas.

- Desative todos os serviços e portas desnecessários, começando pelo Print Spooler, que tem sido explorado repetidamente para obter acesso SYSTEM. Use regras de firewall rigorosas que permitam apenas o tráfego essencial do AD. Cada serviço extra, porta aberta e compartilhamento administrativo em um controlador de domínio pode expor o NTDS.dit a acessos não autorizados.

Monitorar atividade suspeita

A detecção precoce pode fazer a diferença entre uma intrusão e um comprometimento total do domínio.

- Ative o registro e auditoria de linha de comando para ferramentas como ntdsutil.exe, vssadmin.exe, wmic.exe e outras utilidades de snapshot que são frequentemente usadas para acessar ou copiar NTDS.dit.

- Monitore os IDs de eventos do Windows, como 325, 327 e 4104, que podem revelar tentativas suspeitas de acessar ou copiar o NTDS.dit.

- ID do Evento 325: Registrado pelo ESENT quando um banco de dados como ntds.dit é anexado ou acessado. Pode indicar acesso não autorizado ao banco de dados AD.

- ID do Evento 327: Evento ESENT mostrando destacamento ou desligamento do banco de dados. É útil para identificar atividade de cópia ou despejo do NTDS.dit.

- ID do Evento 4104: Evento de registro de bloco de script do PowerShell. Revela a execução de scripts ou comandos suspeitos (como ntdsutil, vssadmin) usados para extração do NTDS.dit.

- Use soluções EDR e SIEM para detectar e alertar sobre padrões incomuns de acesso a arquivos ou hives do registro.

Proteger backups

Como os arquivos NTDS.dit e SYSTEM hive costumam ser incluídos nos backups, proteger esses backups é tão importante quanto proteger o próprio controlador de domínio.

- Sempre criptografe os backups do AD, restrinja o acesso aos locais de armazenamento dos backups e garanta que sua infraestrutura de backup esteja protegida contra adulterações.

- Altere regularmente a senha da conta krbtgt para invalidar quaisquer tickets Kerberos roubados que possam ser usados para persistência.

Adote frameworks de segurança

Frameworks como zero trust e o Enterprise Access Model da Microsoft fornecem formas estruturadas para fortalecer a segurança do AD.

- Implemente princípios de zero trust para verificar cada solicitação de acesso, mesmo de dentro da rede.

- Use o Microsoft LAPS (Local Administrator Password Solution) ou ferramentas similares para garantir que as senhas dos administradores locais sejam únicas e rotacionadas automaticamente. Isso pode limitar o movimento lateral se um host for comprometido.

Auditoria e testes regulares

Mesmo com controles implementados, a validação contínua é essencial. Você deve:

- Realize auditorias regulares do Active Directory para identificar escalonamentos de privilégios não autorizados, alterações na associação de grupos e configurações incorretas.

- Agende testes de penetração ou exercícios de red team focados em cenários de AD e roubo de credenciais para verificar as defesas e identificar quaisquer lacunas de detecção.

Como a Netwrix pode ajudar

Netwrix oferece vários produtos e capacidades que podem ajudar a mitigar ou detectar as condições que levam a ataques de extração de NTDS.dit. Ele se concentra em detecção e resposta, trilha de auditoria, governança de acesso, visibilidade de risco e alertas, preenchendo lacunas que ferramentas tradicionais podem não cobrir. A tabela a seguir mostra como as ofertas da Netwrix podem apoiar sua defesa contra o roubo de NTDS.dit:

Netwrix product / solution | Como ajuda a prevenir ou detectar a extração do NTDS.dit |

|---|---|

|

Este produto fornece registro de auditoria de alterações de configuração, alterações de objetos do AD e atividade do usuário em Active Directory, Windows Server e outros sistemas de TI. Ele pode detectar alterações anormais em controladores de domínio, membros de grupos e acessos não autorizados a arquivos críticos e registro. Também pode detectar tentativas não autorizadas de acesso a controladores de domínio e sinalizar atividade do serviço Volume Shadow Copy (comumente usado na extração do NTDS.dit). |

|

|

Este produto oferece acesso privilegiado just-in-time, gerencia e aplica o uso de contas privilegiadas e elimina contas privilegiadas permanentes. Ele restringe quem pode iniciar sessões privilegiadas em controladores de domínio e aplica fluxos de aprovação para acesso ao DC. Ao limitar quais contas podem agir nos DCs (e por quanto tempo), controla diretamente o tipo de acesso que um invasor precisa para extrair o NTDS.dit. |

|

|

Este produto avalia o risco das permissões de acesso, ajuda a identificar contas com privilégios excessivos e caminhos de acesso arriscados. É útil para restringir quem pode acessar o quê e reduzir o número de contas que poderiam alcançar um DC. |

|

|

Este produto automatiza e controla alterações no diretório (usuários, grupos, permissões). Pode ajudar a aplicar as melhores práticas em torno da associação a grupos e prevenir o aumento de privilégios, para que menos contas estejam em funções de alto risco. |

|

|

A solução ITDR monitora caminhos de identidade, escalonamentos e comportamentos incomuns baseados em identidade em tempo real. Padrões anormais de abuso de credenciais ou AD podem ser detectados aqui, especialmente quando combinados com outros controles de detecção. A solução bloqueia alterações arriscadas e fornece ações automatizadas de resposta para ambientes Active Directory locais e híbridos. |

Proteja dados sensíveis do Active Directory e detecte acessos não autorizados com Netwrix Identity Threat Detection & Response (ITDR). Baixe sua avaliação gratuita.

Estratégias de detecção, mitigação e resposta

Para se defender contra a extração de NTDS.dit e tentativas relacionadas de comprometimento do Active Directory, as organizações precisam de uma estratégia abrangente que cubra detecção, mitigação e resposta. Aqui estão algumas medidas práticas.

Detecção

Ao detectar precocemente atividades suspeitas direcionadas ao arquivo NTDS.dit, as equipes de segurança podem prevenir o comprometimento total do domínio. As medidas de detecção precoce incluem:

- Monitore o uso suspeito de ferramentas: Acompanhe execuções incomuns de ntdsutil.exe, esentutl.exe, vssadmin.exe e utilitários de backup. Os atacantes tendem a abusar dessas ferramentas para criar ou copiar snapshots do banco de dados AD.

- Revise os eventos de criação de cópia sombra: Procure pelos IDs de Evento 7036 (início/parada do serviço) e 8222 (criação de cópia sombra VSS), especialmente quando forem iniciados fora das janelas de manutenção ou por usuários não administrativos.

- Acompanhe tentativas de acesso ao arquivo NTDS.dit: Configure a auditoria nos controladores de domínio para detectar leituras diretas, cópias ou movimentações do arquivo NTDS.dit e do hive de registro SYSTEM.

- Detectar abuso de replicação (DCSync): Monitore solicitações de replicação de diretório de sistemas que não sejam DC. Alertas devem ser acionados se DRSUAPI ou APIs de replicação DS forem invocadas por hosts ou contas não autorizadas.

- Correlacione comportamentos administrativos incomuns: Investigue anomalias como escalonamentos súbitos de privilégios, novas tarefas de shadow copy ou replicação de domínio a partir de endpoints inesperados.

Mitigação

Os controles de mitigação reduzem a probabilidade de invasores obterem ou explorarem dados do controlador de domínio. As etapas principais incluem:

- Implemente um modelo de escalonamento administrativo: Utilize a estrutura Tier 0/1/2 da Microsoft para isolar contas de alto privilégio (como administradores de DC) de sistemas de menor confiança. Isso evita que uma violação em níveis inferiores alcance os níveis superiores.

- Use acesso privilegiado just-in-time (JIT): Forneça direitos elevados temporários a administradores ou contas específicas somente quando necessário, por meio de soluções como Netwrix Privilege Secure. Isso minimiza privilégios permanentes, limita o tempo de exposição para acessos de alto nível e reduz o risco de roubo ou uso indevido de credenciais.

- Gire regularmente a senha krbtgt duas vezes: Gire a senha da conta krbtgt duas vezes consecutivas para invalidar quaisquer tickets Kerberos forjados ou armazenados em cache, como aqueles criados em ataques Golden Ticket. Isso garante que os tickets emitidos anteriormente se tornem inutilizáveis.

- Exigir autenticação multifator (MFA): Aplique MFA para todos os logons privilegiados e administrativos, incluindo RDP, PowerShell remoting e consoles de gerenciamento do AD.

- Backups seguros: Criptografe os backups do AD e restrinja o acesso a eles. Isso impede que invasores recuperem o NTDS.dit por meio dos dados de backup.

- Desative métodos de autenticação legados: Desligue protocolos desatualizados como NTLM, LM ou Basic Authentication sempre que possível para reduzir vetores de roubo de credenciais. Em vez disso, aplique Kerberos ou mecanismos modernos de autenticação (OAuth, SAML ou baseados em certificado).

- Aplique segmentação de rede: Isole os controladores de domínio em um segmento de rede dedicado e restrito. Apenas servidores de salto administrativos autorizados ou sistemas Tier 0 devem ter acesso de rede aos DCs.

Resposta

Se for detectada uma extração de NTDS.dit ou comprometimento do domínio, tome ações de resposta rápidas e estruturadas.

- Isole os controladores de domínio comprometidos: Desconecte imediatamente os sistemas afetados da rede para conter a violação e evitar movimentos laterais adicionais ou exfiltração de dados. Desative suas conexões de replicação e bloqueie a comunicação com outros DCs.

- Gire as credenciais privilegiadas: Redefina todas as contas administrativas, de serviço e compartilhadas, começando pelas identidades Tier 0, como Domain Admins, Enterprise Admins e contas de serviço vinculadas a controladores de domínio. Após a contenção, considere girar a chave krbtgt novamente para invalidar completamente quaisquer tickets Kerberos remanescentes ou tokens não autorizados.

- Reconstrua a infraestrutura comprometida: Se forem confirmados mecanismos de persistência ou adulteração do DC, reconstrua os controladores de domínio afetados a partir de fontes limpas e confiáveis, em vez de restaurar a partir de backups potencialmente infectados. Após a reconstrução, reaplique as linhas de base de segurança e atualize todos os sistemas antes de colocá-los online novamente.

- Realize análise forense: Examine cópias sombra, dados de backup, logs de eventos e dumps de memória para rastrear a atividade do invasor, identificar mecanismos de persistência e detectar quaisquer tentativas de exfiltração de dados. Concentre-se na análise do acesso ao NTDS.dit, eventos de replicação e uso do PowerShell ou ferramentas administrativas para sinais de roubo de credenciais. Correlacione as descobertas com a inteligência de ameaças.

- Notifique os reguladores se ocorreu uma violação de dados: Se credenciais sensíveis ou dados de usuários foram expostos, siga os procedimentos de resposta a incidentes e notificação legal da sua organização. Algumas regulamentações, como o GDPR (72 horas) e o HIPAA (60 dias), exigem a comunicação de uma violação confirmada dentro de prazos específicos. Notifique as autoridades regulatórias relevantes, clientes afetados e parceiros conforme necessário.

Impacto específico da indústria

Ciberataques direcionados ao NTDS no Windows e outros sistemas de identidade podem ter consequências devastadoras em vários setores. O impacto varia conforme o setor, mas comumente inclui violações regulatórias, perdas financeiras e danos reputacionais de longo prazo.

Indústria | Impacto |

|---|---|

|

Saúde |

Uma violação em ambientes de saúde infringe a conformidade com HIPAA, expõe Protected Health Information (PHI) e permite que atacantes roubem, manipulem ou criptografem dados de pacientes por meio de ransomware. Os atacantes também podem usar credenciais AD comprometidas para interromper sistemas hospitalares, atrasar o atendimento ao paciente e acessar dispositivos médicos, potencialmente colocando vidas em risco. |

|

Finanças |

Instituições financeiras enfrentam violações PCI-DSS, transferências não autorizadas de fundos e roubo de credenciais bancárias de clientes ou informações de negociação. Atacantes podem escalar privilégios em sistemas de pagamento, levando a fraudes em grande escala, roubo de identidade e penalidades regulatórias. Tempo de inatividade prolongado ou exposição de dados também podem prejudicar severamente a credibilidade e a confiança dos clientes. |

|

Governo |

No setor público, compromissos do AD podem levar a espionagem, roubo de dados e sabotagem de infraestrutura crítica. Atacantes podem obter acesso persistente a registros sensíveis, interromper serviços essenciais e até manipular sistemas de autenticação entre departamentos. No geral, tais violações podem representar sérias ameaças à segurança nacional. |

Evolução dos ataques e tendências futuras

Os defensores agora enfrentam um cenário de ameaças NTDS.dit muito mais complexo. Ataques que antes exigiam acesso local e ferramentas especializadas agora podem ocorrer por meio de ambientes em nuvem e híbridos. Atacantes modernos incorporam a extração de NTDS.dit em roteiros de ransomware e usam utilitários legítimos do Windows para ocultar suas atividades, tornando esses ataques mais rápidos, furtivos e difíceis de detectar.

Estatísticas e infográficos principais

Os números a seguir mostram claramente como o Active Directory continua sendo central em ataques modernos e por que a extração do NTDS.dit continua sendo uma técnica de alto impacto.

- Verizon’s DBIR (2024) mostra que o uso de credenciais roubadas foi a ação inicial em cerca de 24% das violações no geral. No padrão “Basic Web Application Attacks” do DBIR 2024, as credenciais roubadas representaram aproximadamente 77% das ações de hacking. Isso destaca o quão valiosos os armazenamentos de credenciais do AD são para os atacantes.

- Microsoft a telemetria mostra que mais de 99,9% das contas que seus sistemas observaram sendo comprometidas não tinham MFA ativado. Isso é um indicador impressionante de quão eficazmente o MFA bloqueia ataques automatizados e baseados em credenciais.

- Os dados de incidentes da Coveware mostram que incidentes de ransomware envolvendo Active Directory causaram uma média de cerca de 21 dias de interrupção dos negócios (Análise Coveware Q4 2020), destacando o quão profundamente o comprometimento de identidade interrompe as operações e a recuperação.

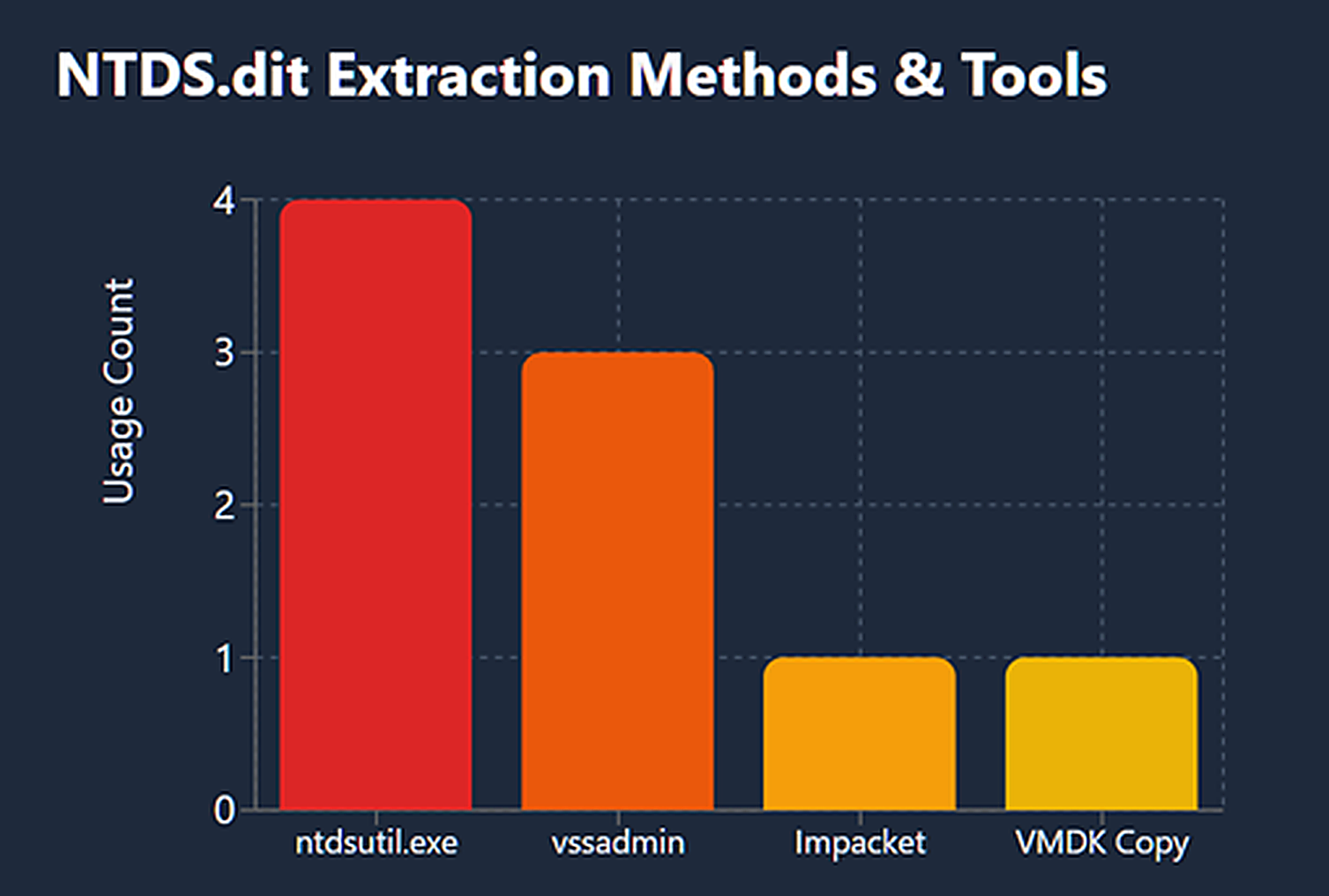

Gráfico de barras dos métodos de extração

O gráfico de barras a seguir mostra as ferramentas mais comuns usadas em ataques de extração NTDS.dit, com base em incidentes documentados de 2022 a 2024.

Observe que esses dados são baseados apenas em incidentes documentados publicamente. A frequência real desses métodos no ambiente real provavelmente é muito maior.

Considerações finais

O banco de dados NTDS Active Directory (NTDS.dit) armazena todas as informações do diretório, incluindo contas de usuário, senhas e configurações de domínio, o que o torna um componente crítico da segurança do Windows Server.

A extração de NTDS.dit é uma forma rápida e de alto impacto para atacantes transformarem identidades roubadas em um controle total do domínio. Nos ambientes híbridos atuais, esse risco só aumenta. Para proteger sua infraestrutura de identidade, aplique MFA, bloqueie e monitore Microsoft Entra Connect e operações de sincronização, detecte atividades Living off the Land (LOTL) e acessos incomuns a SYSTEM/NTDS, e incorpore forense de AD em seus planos de resposta a incidentes. Isso reduzirá drasticamente as chances de que o roubo de uma única credencial se torne uma interrupção completa.

Perguntas Frequentes

Compartilhar em

Ver ataques de cibersegurança relacionados

Abuso de Permissões de Aplicativos Entra ID – Como Funciona e Estratégias de Defesa

Modificação do AdminSDHolder – Como Funciona e Estratégias de Defesa

Ataque AS-REP Roasting - Como Funciona e Estratégias de Defesa

Ataque Hafnium - Como Funciona e Estratégias de Defesa

Ataques DCSync Explicados: Ameaça à Segurança do Active Directory

Ataques de exploração gMSA e ataques Golden gMSA explicados

Guia definitivo para ataques Golden SAML

Entendendo ataques Golden Ticket

Ataque DCShadow – Como Funciona, Exemplos Reais e Estratégias de Defesa

Injeção de Prompt do ChatGPT: Entendendo Riscos, Exemplos e Prevenção

Ataque de Kerberoasting – Como Funciona e Estratégias de Defesa

Ataque Pass the Hash

Ataque Pass-the-Ticket Explicado: Riscos, Exemplos e Estratégias de Defesa

Ataque de Password Spraying

Ataque de Extração de Senha em Texto Simples

Vulnerabilidade Zerologon Explicada: Riscos, Explorações e Mitigação

Um guia completo para ataques de ransomware

Um guia completo para ataques Skeleton Key

Movimento Lateral: O que é, Como Funciona e Prevenções

Ataques Man-in-the-Middle (MITM): O que São & Como Preveni-los

Por que o PowerShell é tão popular entre os atacantes?

4 ataques a contas de serviço e como se proteger contra eles

Como Prevenir que Ataques de Malware Afetem o Seu Negócio

O que é Credential Stuffing?

Comprometendo o SQL Server com PowerUpSQL

O que são ataques de Mousejacking e como se defender contra eles

Roubando Credenciais com um Provedor de Suporte de Segurança (SSP)

Ataques de Rainbow Table: Como Funcionam e Como se Defender Contra Eles

Reconhecimento LDAP

Bypassando MFA com o ataque Pass-the-Cookie

Ataque Silver Ticket