Um guia completo para ataques Skeleton Key

Um ataque Skeleton Key ocorre quando um malware implanta uma credencial "master" em memória, ou senha, em um sistema de autenticação para que um invasor possa entrar com essa credencial deixando todas as contas AD intactas.

Attribute | Details |

|---|---|

|

Attack type

|

Skeleton Key malware: Active Directory authentication bypass |

|

Impact level |

Critical

|

|

Target |

Businesses, government, organizations using Active Directory

|

|

Primary attack vector |

Compromised domain controller or administrative access

|

|

Motivation |

Financial gain, espionage, disruption

|

|

Common prevention methods |

Timely patching, least privilege access, EDR, SIEM, enhanced AD monitoring |

Risk factor | Level |

|---|---|

|

Potential damage |

Critical |

|

Ease of execution |

Medium |

|

Likelihood |

Medium to high |

O que é o malware Skeleton Key?

O malware Skeleton Key é uma backdoor furtiva na memória que altera o processo de autenticação do Active Directory, permitindo que um invasor se autentique usando uma única credencial “mestre” (senha). Ele não rouba nem substitui senhas de usuários; ele altera a lógica de autenticação em um controlador de domínio para aceitar a credencial mestre forjada com qualquer nome de usuário válido.

Para alterar o processo de autenticação, malware injeta código malicioso no LSASS (Local Security Authority Subsystem Service) em um controlador de domínio comprometido, que corrige ou conecta a rotina de autenticação. Uma vez implantado, o LSASS aceitará a credencial mestre do invasor durante as solicitações de autenticação, permitindo efetivamente que o invasor faça login como qualquer usuário existente. Como essa verificação ocorre na memória do LSASS, a credencial mestre não precisa ser registrada no banco de dados do Active Directory (NTDS.dit). O Active Directory permanece inalterado e as credenciais normais continuam funcionando, tornando o implante difícil de detectar.

No entanto, há um problema aqui. Se um site do Active Directory tiver vários controladores de domínio, o implante Skeleton Key deve estar presente em cada DC para garantir que a senha mestre do Skeleton Key seja aceita como a senha válida do usuário. Os clientes descobrem um controlador de domínio usando DCLocator, que efetivamente escolhe um controlador de domínio aleatoriamente. Portanto, se um cliente se autenticar em um controlador de domínio que não tenha o Skeleton Key instalado, a senha mestre falhará.

O processo normal de autenticação e como o Skeleton Key o contorna

Skeleton Key não ignora a verificação da existência da conta; ele apenas ignora a etapa de validação da senha. Quando um usuário faz login:

- O DC verifica primeiro se o nome de usuário existe no Active Directory (esta etapa não é ignorada).

- Em seguida, o LSASS normalmente solicita ao AD (ou ao pacote de autenticação) que valide a senha fornecida contra hashes armazenados ou chaves Kerberos. É aqui que o Skeleton Key intervém. Antes da validação normal ocorrer, o código malicioso procura a credencial mestre do atacante (senha especial ou token). Se for apresentada, o LSASS retorna sucesso e o login prossegue (mesmo que tal credencial não exista no Active Directory).

Em resumo, Skeleton Key permite que a senha mestre seja aceita como válida para qualquer conta existente. A conta em si deve ser um objeto de usuário AD legítimo.

Gravidade do ataque

O objetivo principal de um ataque Skeleton Key é manter um acesso persistente, não detectado e quase total ao domínio de uma rede, com o invasor movendo-se lateralmente e abusando de privilégios sem precisar comprometer contas. Como a modificação está na memória, a detecção requer EDR e análise forense de memória, verificações de integridade do LSASS e monitoramento cuidadoso do AD e do comportamento, em vez de apenas varreduras de arquivos ou logs de alteração de senha.

Como funciona o malware Skeleton Key?

Aqui está uma explicação do ciclo de vida do ataque Skeleton Key e o que cada etapa significa na prática.

Comprometimento inicial

O ataque começa quando um invasor obtém acesso privilegiado a um controlador de domínio ou a uma conta com permissões para instalar código em um controlador de domínio. Vetores comuns de uma violação inicial incluem spear-phishing, credenciais roubadas ou reutilizadas, exploração de uma vulnerabilidade não corrigida ou uso indevido de ferramentas de administração remota (RDP, VPNs, consoles de gerenciamento remoto).

Implantação de malware

Após obter acesso, o invasor normalmente carrega o arquivo DLL Skeleton Key em um diretório de preparação em um jump host na rede da vítima. Em seguida, ele usa credenciais privilegiadas, como Domain Administrator, para copiar o binário Skeleton Key para o controlador de domínio e executá-lo para injetá-lo no processo LSASS. O LSASS gerencia a autenticação do Windows, então, ao injetar código que corrige ou conecta a rotina de autenticação na memória, o malware pode interceptar solicitações de autenticação na memória. Ele não modifica arquivos nem altera os hashes de senha dos usuários no Active Directory; em vez disso, altera o que o controlador de domínio aceita durante a autenticação. Como resultado, o controlador de domínio continuará a relatar um comportamento normal de autenticação para credenciais legítimas, enquanto também aceita a senha mestre da backdoor.

Uma vez que o Skeleton Key é implantado com sucesso, os atacantes excluem o arquivo DLL do Skeleton Key dos controladores de domínio alvo e do diretório de preparação no host de salto.

Substituição de autenticação

Com seu código rodando dentro do LSASS, o malware intercepta tentativas de login e implementa uma bypass: se uma senha apresentada corresponder à “master” password secreta do atacante, o controlador de domínio retorna uma autenticação bem-sucedida para qualquer nome de usuário fornecido. Dessa forma, o atacante pode se autenticar como qualquer conta de domínio (incluindo contas altamente privilegiadas). Como o ataque não modifica os hashes de senha armazenados no Active Directory, auditorias padrão de senha e inspeções de diretório não mostrarão nada errado, tornando essa substituição furtiva e perigosa.

Movimentação lateral

Com uma senha mestre, o invasor pode se passar por qualquer usuário, solicitar tickets Kerberos, acessar serviços e usar RDP em hosts. Essa capacidade acelera a escalada de privilégios e o movimento lateral pelo ambiente. Ações que normalmente exigem roubo ou comprometimento de credenciais demorados agora podem ser realizadas rapidamente, permitindo que o invasor alcance sistemas sensíveis antes que os defensores percebam a violação.

Persistência

Um ataque Skeleton Key permanece ativo até que o controlador de domínio ou o processo LSASS seja reiniciado, pois uma reinicialização remove os hooks na memória. No entanto, isso não garante que o invasor não tenha mais pontos de apoio. Por exemplo, os invasores podem já ter criado contas AD falsas como reserva ou instalado outros mecanismos de persistência, como tarefas agendadas, serviços maliciosos ou backdoors baseados no registro que sobrevivem às reinicializações. Eles também podem comprometer novamente o controlador de domínio e reimplantar malware.

Apagando rastros

Os atacantes focam em misturar suas atividades ao tráfego normal para evitar detecção. Eles usam ferramentas administrativas legítimas (Living off the Land) para evitar a introdução de novos artefatos, utilizam protocolos e contas normais, imitam padrões típicos de login, adulteram ou excluem logs e evitam comportamentos ruidosos (por exemplo, limitam atividades de alto volume ou incomuns).

Diagrama de fluxo de ataque

Aqui está um fluxo visual do ataque Skeleton Key e uma história de exemplo da perspectiva de uma organização que mostra a cadeia típica de eventos, desde uma comprometimento inicial até a personificação do usuário, até que os atacantes alcancem dados valiosos e os exfiltriem.

Atacante → Comprometimento inicial → Injeção LSASS → Substituição de autenticação com senha mestre → Movimento lateral → Exfiltração de dados

Imagine a Acom Manufacturing, que depende do Active Directory para identidade e acesso. Um invasor mira um administrador de helpdesk que reutilizou credenciais de um site comprometido. Usando essas credenciais, o invasor faz login em uma estação de trabalho de gerenciamento, eleva o acesso a um controlador de domínio e implanta o malware Skeleton Key. Com a senha mestre aceita pelo controlador de domínio, o invasor solicita tickets Kerberos, acessa servidores de arquivos, implanta ferramentas para coletar registros sensíveis de propriedade intelectual e financeiros, e exfiltra os dados sem alterar nenhum hash de senha do AD.

Exemplos de ataques Skeleton Key

O ataque Skeleton Key aparece em algumas análises técnicas e relatórios de inteligência de ameaças, mas divulgações públicas com nomes das vítimas são raras. Muitas organizações e fornecedores tratam essas intrusões como sensíveis e retêm detalhes. O incidente mais amplamente documentado é o ataque ao setor de semicondutores e governo de Taiwan.

Case | Impact |

|---|---|

|

Dell SecureWorks' Counter Threat Unit (CTU) discovery of Skeleton Key (Jan 2015) |

CTU researchers discovered a malware family on a customer network and published the first public technical analysis in January 2015. They named it ‘Skeleton Key’ and described how it patches domain controllers in memory to accept an attacker-chosen password for any account. CTU observed that two 64-bit DLL variants were used in deployments. The malware lacked persistence on disk and was removed after a DC reboot, so attackers redeployed it after reboots. |

|

Operation Skeleton Key: Taiwan semiconductor and government attacks |

Taiwanese cybersecurity firm CyCraft reported a targeted, multi-victim cyber-espionage campaign where APT actors used Skeleton Key-style malware to bypass authentication and maintain persistent access for data exfiltration without triggering password-based alerts, primarily targeting intellectual property. Timeframe: Late 2018 to late 2019 Suspected threat actor: APT Chimera, a suspected China-based threat group Primary targets:

Attack objectives: The main objective was the exfiltration of intellectual property, such as documents on integrated circuits (IC), software development kits (SDKs), IC designs, and source code. Technical details:

|

Consequências dos ataques Skeleton Key

Como o malware Skeleton Key compromete o núcleo do sistema de autenticação de uma organização, seu impacto vai além de um único incidente, com consequências de longo alcance que afetam as operações, as finanças e a reputação da organização.

Impact area | Description |

|---|---|

|

Financial

|

Organizations may face direct financial losses from theft or fraudulent transactions facilitated by unauthorized access. Additional costs include forensic investigations, system restoration, security improvements, and potential ransom or extortion payments. |

|

Operational |

By compromising domain controllers, attackers can gain access to nearly every system and user account. This can disrupt authentication services, hinder daily business operations, and require extensive remediation efforts to restore trust in Active Directory infrastructure.

|

|

Reputational |

A breach of this scale can damage customer and partner trust. News of a compromised authentication system, especially in financial or government sectors, can lead to negative publicity and tarnish brand repute. |

|

Legal/regulatory |

Unauthorized access to sensitive data may trigger mandatory breach disclosures and investigations by regulatory bodies. Non-compliance with data protection laws such as GDPR, HIPAA, or other regional regulations can result in significant fines and legal action. |

Alvos comuns de ataques Skeleton Key: Quem está em risco?

Os ataques Skeleton Key têm como alvo principalmente organizações que dependem do Active Directory para autenticação. Esses ataques são especialmente eficazes contra ambientes de TI grandes e complexos, onde detectar anomalias sutis de autenticação pode ser difícil. Aqui estão alguns dos tipos mais comuns de organizações em risco:

|

Large enterprises with AD environments |

Large organizations with extensive Active Directory infrastructures present ideal conditions for Skeleton Key attacks. Multiple domain controllers, distributed sites, and thousands of user accounts create a broad attack surface that cannot be monitored consistently. |

|

Organizations with single-factor authentication |

Skeleton Key exploits weaknesses in password-based authentication. This means that companies that have not implemented MFA and rely solely on passwords for authentication are particularly vulnerable because the malware bypasses standard credential checks.

|

|

Entities with many privileged accounts |

Administrators, service accounts, and IT staff have elevated permissions across systems. Each high-privileged account increases the chance for an attacker to impersonate a high-value identity to access sensitive data, deploy further payloads, and disable security tools. Hence, companies with a greater number of privileged accounts are more attractive targets. |

|

Government agencies and critical infrastructure |

Public-sector networks and critical infrastructure entities (such as energy, defense, and telecommunications) are high-value targets for threat actors, particularly for espionage. By compromising domain controllers in these environments, attackers can gain wide-reaching access to classified data and operational systems.

|

|

Organizations without strong endpoint or memory monitoring |

Skeleton Key operates entirely in memory and does not persist on disk, so antivirus solutions fail to detect it. Networks that do not have advanced endpoint detection and response (EDR) or memory integrity monitoring are less likely to detect the intrusion.

|

|

Companies with outdated Windows Server versions |

Older or unpatched Windows Server installations have weaker defenses and limited logging or visibility into LSASS processes. These weaknesses give attackers more opportunities to inject and maintain the Skeleton Key malware. |

Avaliação de risco

Skeleton Key representa um risco significativo para as organizações porque compromete o Active Directory, que é a própria base da autenticação de rede.

Risk factor | Level |

|---|---|

|

Potential damage

|

Extremely high |

|

Ease of execution |

Medium |

|

Likelihood |

Medium to high |

Como prevenir ataques Skeleton Key

Para prevenir ataques Skeleton Key, as organizações precisam de uma combinação de controles de acesso fortes, monitoramento proativo e medidas de segurança para proteger os sistemas de autenticação.

- Aplique os patches mais recentes: Mantenha os controladores de domínio e os sistemas de autenticação atualizados com patches de segurança para evitar a exploração de vulnerabilidades conhecidas. Aplicar patches reduz a superfície de ataque e fecha pontos de entrada que os invasores podem usar para obter uma primeira vantagem.

- Implemente o princípio do menor privilégio: Limite os direitos administrativos apenas àqueles que realmente precisam deles. Implemente controle de acesso baseado em função (RBAC), use Privileged Access Management just-in-time e aplique MFA a todas as contas de administrador. Os administradores devem usar contas separadas para trabalho rotineiro e tarefas administrativas, e realizar todas as operações privilegiadas a partir de estações de trabalho reforçadas e isoladas.

- Monitorar a atividade do LSASS: Observe continuamente comportamentos incomuns no LSASS, como acesso à memória ou tentativas de injeção de processos, que são indicadores de ataques Skeleton Key.

- Implemente proteção avançada de endpoint: Implante uma solução de detecção e resposta de endpoint (EDR) que possa detectar ataques em memória, syscalls suspeitas e manipulação de credenciais que o antivírus pode não detectar.

- Aproveite a correlação SIEM: Use uma plataforma de gerenciamento de informações e eventos de segurança (SIEM) para correlacionar tentativas de autenticação suspeitas, especialmente múltiplas autenticações bem-sucedidas com IPs de origem incompatíveis ou logins fora do horário comercial.

Como a Netwrix pode ajudar

Netwrix oferece soluções que podem ajudar a defender contra ataques baseados em credenciais, incluindo Skeleton Key, por meio de detecção, controles de acesso e monitoramento.

Netwrix Threat Manager

O aplicativo Threat Manager capacita as organizações a se protegerem contra ataques Skeleton Key com as seguintes capacidades:

- Utiliza análises comportamentais e heurísticas para detectar ataques em memória (incluindo Skeleton Key e outras ferramentas de roubo de credenciais).

- Implanta detecção baseada em engano, como iscas e credenciais honeytoken, para atrair atacantes e gerar alertas quando são usadas.

- Correlaciona eventos e anomalias suspeitas (como tentativas incomuns de login, padrões de movimento lateral, uso de credenciais honeytoken) para sinalizar possíveis ataques a credenciais ou memória.

Netwrix Threat Prevention

O aplicativo Threat Prevention inclui recursos especificamente projetados para monitorar e proteger o processo LSASS (que é um alvo principal para Skeleton Key e outras ferramentas de roubo de credenciais).

- O recurso LSASS Guardian Monitor monitora solicitações de handle não autorizadas (leitura, gravação, criação de thread) provenientes de processos não autorizados que têm como alvo o LSASS e gera alertas quando operações suspeitas de acesso à memória são observadas.

- Quando um processo não confiável tenta abrir um handle para o processo LSASS com permissões de leitura, gravação ou criação de threads, o recurso LSASS Guardian Protect do Threat Prevention interceptará essa solicitação e bloqueará ataques maliciosos em memória sem travar o processo.

Netwrix Identity Threat Detection & Response (ITDR)

O software Threat Manager e Threat Prevention faz parte da solução Netwrix ITDR. No geral, a plataforma ITDR oferece uma funcionalidade robusta que:

- Monitora o comportamento de identidade privilegiada (contas administrativas, contas de serviço) para detectar anomalias em padrões de autenticação, horários incomuns de login, IPs de origem e tentativas de personificação.

- Sinaliza abuso de credenciais, personificação de credenciais e padrões suspeitos de uso de contas de forma consistente com as táticas do Skeleton Key.

- Fornece trilhas completas de auditoria e históricos de sessão para apoiar a investigação de incidentes.

Netwrix Privileged Access Management (PAM)

A solução de Privileged Access Management ajuda a minimizar a janela em que atacantes podem explorar contas privilegiadas. Usando-a, as organizações podem:

- Aplicar acesso just-in-time (JIT), concedendo privilégios elevados apenas quando necessário e revogando-os logo em seguida.

- Aplique privilégios zero permanentes, para que nenhuma conta de alto nível esteja em uso constante.

- Implemente o controle de acesso baseado em função (RBAC) para limitar o grau em que as contas podem se mover lateralmente ou escalar, bem como limitar o escopo e o potencial de movimento lateral de sessões com privilégios elevados.

Estratégias de detecção, mitigação e resposta

Para se defender contra ataques Skeleton Key, as organizações devem detectar manipulações na memória nas fases iniciais, conter rapidamente qualquer comprometimento e eliminar a persistência.

Detecção

Skeleton Key opera inteiramente na memória e não gera tráfego de rede, por isso quase não deixa rastros nos logs convencionais e evita a detecção convencional baseada em IDS/IPS de rede. Portanto, monitoramento e análise comportamental são essenciais para identificar atividades suspeitas que indicam comprometimento. As organizações devem considerar o seguinte:

- Realize a análise de memória em controladores de domínio para detectar injeção de código LSASS ou módulos não autorizados. Ferramentas como Volatility, Sysinternals RAMMap e telemetria EDR podem identificar DLLs anômalas ou threads injetados. Especificamente, procure por módulos não assinados, módulos carregados de caminhos de arquivos inesperados (como diretórios temporários) ou hooks colocados em funções de autenticação. As organizações devem estabelecer uma linha de base do estado normal da memória LSASS, o que pode ajudá-las a identificar desvios que indicam possível comprometimento.

- Correlacione anomalias de autenticação, que podem detectar o uso da credencial mestre Skeleton Key. Monitore os logs de eventos de segurança e servidores de autenticação em busca de padrões como logons bem-sucedidos onde senhas incorretas foram inseridas.

- Monitorar solicitações de tickets Kerberos que desviam dos padrões normais. Por exemplo, solicitações de tickets de serviço sem solicitações correspondentes de Ticket-Granting Ticket (TGT) ou TGS-REQs repetidas de hosts inesperados.

- Inspecione os logs de eventos do Windows para acessos incomuns ao LSASS ou reinicializações inesperadas de serviços. Os IDs de eventos principais incluem 4624 e 4672 para sessões de login privilegiadas, 4688 para criação suspeita de processos com interação LSASS, e 7036 e 7034 para alterações no estado do serviço ou terminações inesperadas. Qualquer processo que não seja do sistema acessando a memória LSASS é um sinal de alerta.

- Integrar com ferramentas SIEM e ITDR (por exemplo, Netwrix Threat Manager e Threat Prevention) para correlacionar anomalias comportamentais, uso indevido de credenciais e indicadores de comprometimento em nível de memória. Configure regras de detecção que correlacionem múltiplos sinais fracos em alertas de alta confiança, como atividade de contas privilegiadas de geolocalizações incomuns ou fora do horário comercial combinadas com alertas de acesso à memória LSASS. Essa abordagem filtra falsos positivos enquanto captura ataques que contornam mecanismos de detecção pontuais.

- SecureWorks CTU observou um sintoma operacional sutil de um ataque Skeleton Key. Pouco depois da implantação do malware, os controladores de domínio apresentam falhas inexplicáveis na replicação do Active Directory. São problemas que o suporte da Microsoft não conseguiu explicar ou resolver definitivamente até que os controladores de domínio fossem reiniciados. As organizações devem considerar tais anomalias de replicação como um possível sinal de alerta de uma comprometimento oculto.

- Pesquisadores do CTU também desenvolveram assinaturas YARA para ajudar a detectar o Skeleton Key DLL e o código específico que ele injeta na memória do processo LSASS. Usar essas assinaturas com ferramentas de detecção de endpoint e scanners forenses pode ajudar a identificar artefatos na memória de infecções por Skeleton Key. Este é um dos poucos métodos técnicos confiáveis para detecção.

Etapas de mitigação

A mitigação foca na redução da superfície de ataque, no fortalecimento dos controles de autenticação e na implantação de defesas que impedem que atacantes injetem código ou obtenham privilégios elevados. As organizações devem implementar os seguintes controles:

- Aplique os patches de segurança mais recentes a todos os controladores de domínio e sistemas de autenticação para eliminar vulnerabilidades conhecidas de escalonamento de privilégios. Dê preferência às atualizações que tratam da execução remota de código, escalonamento de privilégios e vulnerabilidades relacionadas ao LSASS.

- Aplicar MFA para todas as contas privilegiadas, incluindo Domain Admins, Enterprise Admins e contas de serviço com permissões elevadas. Também devem estender os requisitos de MFA para protocolos administrativos como RDP, PowerShell remoting e acesso ao console do controlador de domínio, bem como para todas as soluções de acesso remoto, como VPNs e webmail. MFA não bloqueia totalmente um ataque Skeleton Key, mas pode reduzir o risco de acesso não autorizado e movimento lateral pela rede.

- Restringir privilégios de Domain Admin e Enterprise Admin apenas ao pessoal essencial e aplicar elevação just-in-time (JIT) por meio de soluções de Privileged Access Management. Permitir sessões com limite de tempo que revogam automaticamente permissões elevadas após a conclusão da tarefa.

- Implemente ferramentas de detecção de ataques em memória como Netwrix Threat Prevention (LSASS Guardian) ou agentes EDR para monitorar e bloquear o acesso não autorizado ao LSASS em tempo real.

- Reforce as configurações do Active Directory por meio das seguintes medidas:

- Desative serviços desnecessários nos controladores de domínio (como Print Spooler, Server service se não forem necessários).

- Implemente políticas de controle de serviço que impeçam reinicializações ou modificações não autorizadas do serviço.

- Desative contas que não são mais necessárias.

- Audite e restrinja as configurações de delegação para evitar que invasores abusem da delegação.

- Ative a Configuração Avançada de Política de Auditoria para capturar eventos detalhados de autenticação e uso de privilégios.

- Segmente as estações de trabalho administrativas usando estações de trabalho de privileged access (PAWs) para garantir que as sessões administrativas ocorram em ambientes isolados e controlados. Considere implementar a hierarquia de credenciais (nível 0 para controladores de domínio, nível 1 para servidores, nível 2 para estações de trabalho) para evitar que o roubo de credenciais de níveis inferiores afete sistemas com privilégios mais altos.

Resposta

Uma resposta rápida e bem planejada a incidentes é crítica se você suspeitar de uma infecção por Skeleton Key. O objetivo é conter a violação, restaurar a integridade do mecanismo de autenticação e remover a persistência.

- Isole imediatamente o controlador de domínio afetado da rede para evitar movimentos laterais e uso indevido adicional de credenciais. Se houver suspeita de comprometimento de vários controladores de domínio, isole-os simultaneamente. Antes da isolação, capture um despejo de memória do processo LSASS para análise forense, pois essa evidência será perdida após reinicialização ou desligamento.

- Remova o malware realizando uma reconstrução confiável do sistema ou restaurando a partir de backups limpos verificados. Após a remoção, verifique se o LSASS está operando normalmente, verificando os módulos carregados, monitorando o comportamento de autenticação e confirmando que nenhum código não autorizado permanece na memória. Isso garante que a integridade do LSASS e do Active Directory seja restaurada.

- Gire todas as credenciais privilegiadas, incluindo senhas de Domain Admin, serviço e KRBTGT, para invalidar quaisquer tokens roubados ou falsificados.

- Realize uma auditoria completa do Active Directory para detectar associações de grupo não autorizadas, alterações de privilégios ou backdoors persistentes (como abuso de Golden Ticket ou SIDHistory). Ferramentas como Netwrix Auditor podem ajudar a identificar relações de privilégios incomuns e configurações incorretas.

- Conduza uma investigação forense usando análise forense de endpoint e logs do Active Directory para identificar a causa raiz e o escopo da violação. Foque em evidências de acesso à memória LSASS, logons não autorizados e ferramentas de despejo de credenciais.

- Reforce o monitoramento a longo prazo pós-incidente com regras de correlação de Identity threat detection & response (ITDR) e SIEM ajustadas para acesso LSASS e padrões de autenticação anormais.

Impacto específico do setor

Os ataques Skeleton Key podem ter consequências graves e variadas em diferentes setores, dependendo da sensibilidade dos seus dados. Independentemente do setor, o ataque concede aos invasores acesso irrestrito a sistemas críticos, permitindo roubo de dados em grande escala e operações interrompidas.

Industry | Impact |

|---|---|

|

Healthcare

|

Attackers can gain unauthorized access to patient records, electronic health systems, and prescription data. This can lead to HIPAA violations, identity theft, and loss of patient trust. Compromise of authentication systems may also disrupt medical services and hospital operations. Attackers may also manipulate medical records and alter treatment plans, potentially endangering patient safety. |

|

Finance |

By authenticating as any user, an attacker can alter financial records, make unauthorized fund transfers, launder money, manipulate internal banking systems, and abuse the SWIFT network. This can lead to regulatory and reputational damage. Financial institutions may face severe penalties from regulatory bodies, compounded by volatility in stock prices and long-term customer attrition. Attackers may also exploit trading systems to manipulate markets, making detection and recovery extremely difficult.

|

|

Government |

Skeleton Key infections in government networks can lead to classified data theft, espionage, and sabotage of essential services like power grids and water treatment facilities. Attackers may impersonate privileged users to access restricted systems and exfiltrate sensitive intelligence data. Such breaches have long-term geopolitical implications. |

Evolução dos ataques e tendências futuras

Os agentes de ameaça estão integrando cada vez mais a técnica Skeleton Key em campanhas de ataque maiores e em múltiplas etapas para manter a persistência, escalar privilégios e assumir o controle do domínio. Novas ferramentas automatizadas e técnicas de evasão alimentadas por IA estão tornando esses ataques mais rápidos de implantar, mais difíceis de detectar e mais fáceis de espalhar. Aqui estão algumas tendências recentes:

Integração com cargas úteis de ransomware

Tendências recentes mostram que Skeleton Key está sendo combinado com operações de ransomware para maximizar o impacto. Ao manter acesso silencioso de autenticação em todo o domínio, os atacantes podem atrasar a detecção enquanto implantam ransomware em sistemas críticos. Essa abordagem dupla permite que eles criptografem dados enquanto mantêm acesso privilegiado para extorsão secundária e roubo de dados.

Adoção por grupos de ameaça persistente avançada (APT)

Cada vez mais campanhas APT têm sido observadas usando técnicas de Skeleton Key, pois seu objetivo é infiltração a longo prazo em vez de lucro rápido. Os atores APT aproveitam o Skeleton Key para manter o acesso a redes governamentais, de defesa e empresariais sem disparar alarmes.

Automação através de frameworks de malware

Emerging malware platforms and offensive frameworks (such as Cobalt Strike and Mimikatz derivatives) now include automated modules that simplify Skeleton Key deployment. This lowers the technical barrier for threat actors and increases the likelihood of mass exploitation across unpatched or poorly monitored Active Directory environments.

Key statistics and infographics

Let’s look at some facts and visuals that capture the scale and impact of Skeleton Key attacks.

- Em casos anteriores de Skeleton Key (por volta de 2013 a 2015), pesquisadores observaram o uso de Skeleton Key em conjunto com Backdoor.Winnti, o que sugere que fazia parte de um uso mais amplo de ferramentas de intrusão e backdoor.

- Um HYPR/Vanson Bourne report de 2022 constatou que instituições financeiras sofreram perdas anuais médias de US$ 2,19 milhões devido a violações relacionadas a fraquezas na autenticação.

- De acordo com o Relatório de Custo de Violação de Dados 2024 da IBM, as violações resultantes de credenciais roubadas ou comprometidas levaram mais tempo para serem identificadas e contidas, com uma duração média de 292 dias. Isso permite que os invasores tenham quase 10 meses de acesso irrestrito antes da descoberta.

- Especialistas concordam fortemente que os custos de recuperação por comprometimento do controlador de domínio são significativamente maiores do que os de violações padrão devido à necessidade de reconstrução completa do Active Directory.

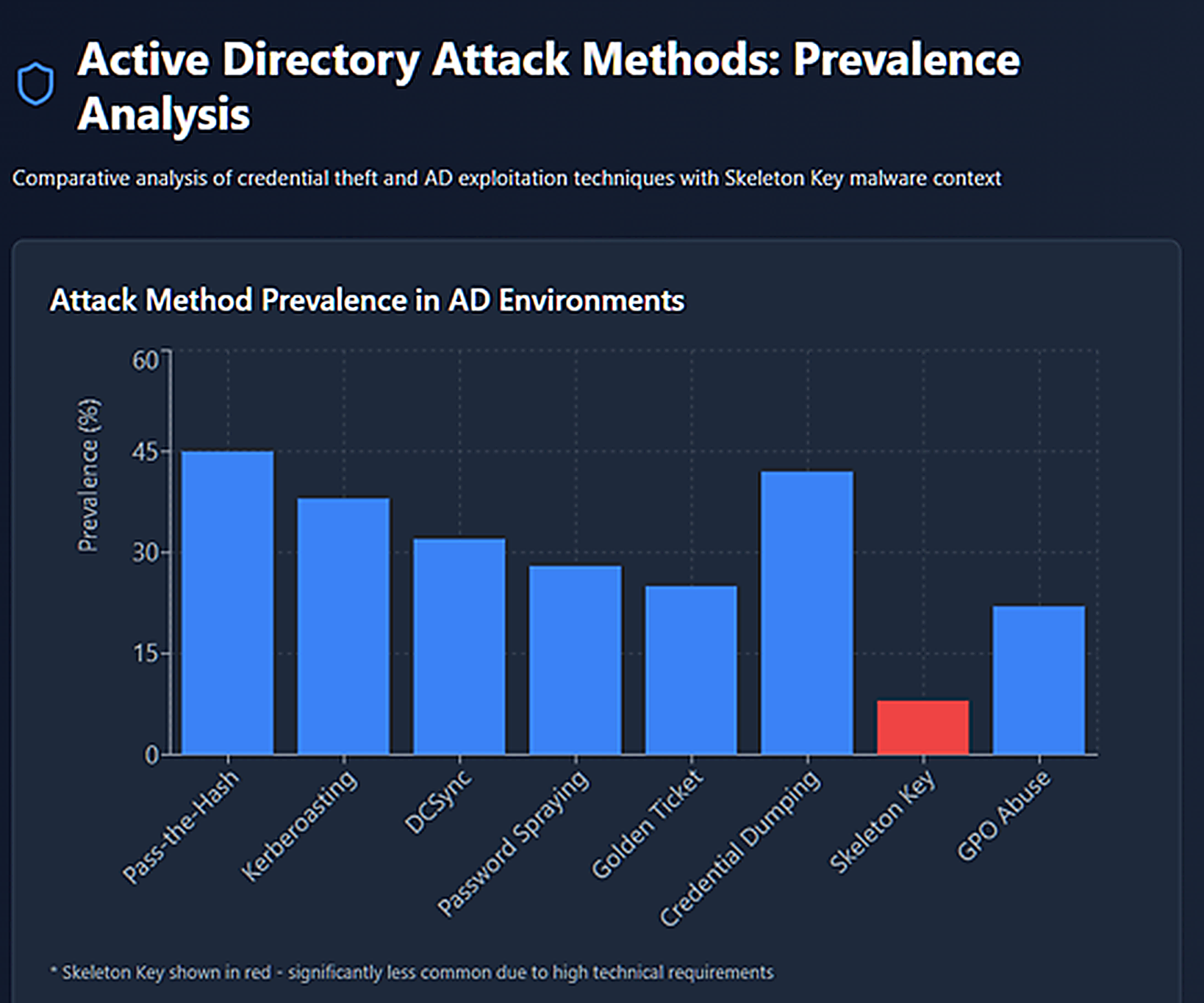

Métodos de ataque ao Active Directory: análise de prevalência

O gráfico a seguir mostra que o malware Skeleton Key tem apenas 8% de prevalência, tornando-o menos comum do que outros ataques ao Active Directory. Pass-the-Hash (45%), credential dumping (42%) e Kerberoasting (38%) são muito mais prevalentes porque são mais fáceis de executar e não exigem acesso administrativo prévio.

Considerações finais

Como as chaves mestras antigas que podiam abrir qualquer porta em um prédio, o ataque Skeleton Key dá aos agentes de ameaça acesso irrestrito a todo o seu domínio. Uma vez inserida no seu Active Directory, essa chave mestra digital abre todas as contas, ignora todas as senhas e concede entrada ilimitada, silenciosa e invisivelmente.

A diferença? No mundo físico, você perceberia se alguém estivesse arrombando suas fechaduras. Mas na sua rede, uma Skeleton Key pode ficar escondida por meses, girando silenciosamente enquanto sua equipe de segurança vigia a porta da frente. A boa notícia é que esse ataque deixa rastros. Com monitoramento adequado, aplicação de patches e controles de privileged access, você pode detectar o ataque e fechar a porta antes que danos reais ocorram.

A segurança do seu domínio é tão forte quanto o seu ponto de autenticação mais fraco. Certifique-se de que uma Skeleton Key não possa abri-lo.

Perguntas frequentes

Compartilhar em

Ver ataques de cibersegurança relacionados

Abuso de Permissões de Aplicativos Entra ID – Como Funciona e Estratégias de Defesa

Modificação do AdminSDHolder – Como Funciona e Estratégias de Defesa

Ataque AS-REP Roasting - Como Funciona e Estratégias de Defesa

Ataque Hafnium - Como Funciona e Estratégias de Defesa

Ataques DCSync Explicados: Ameaça à Segurança do Active Directory

Ataque Pass the Hash

Entendendo ataques Golden Ticket

Ataques de exploração gMSA e ataques Golden gMSA explicados

Ataque DCShadow – Como Funciona, Exemplos Reais e Estratégias de Defesa

Injeção de Prompt do ChatGPT: Entendendo Riscos, Exemplos e Prevenção

Ataques de extração NTDS.dit explicados

Ataque de Kerberoasting – Como Funciona e Estratégias de Defesa

Ataque Pass-the-Ticket Explicado: Riscos, Exemplos e Estratégias de Defesa

Ataque de Password Spraying

Ataque de Extração de Senha em Texto Simples

Vulnerabilidade Zerologon Explicada: Riscos, Explorações e Mitigação

Um guia completo para ataques de ransomware

Ataque Silver Ticket

Movimento Lateral: O que é, Como Funciona e Prevenções

Ataques Man-in-the-Middle (MITM): O que São & Como Preveni-los

Por que o PowerShell é tão popular entre os atacantes?

4 ataques a contas de serviço e como se proteger contra eles

Como Prevenir que Ataques de Malware Afetem o Seu Negócio

O que é Credential Stuffing?

Comprometendo o SQL Server com PowerUpSQL

O que são ataques de Mousejacking e como se defender contra eles

Roubando Credenciais com um Provedor de Suporte de Segurança (SSP)

Ataques de Rainbow Table: Como Funcionam e Como se Defender Contra Eles

Um Olhar Abrangente sobre Ataques de Senha e Como Impedi-los

Reconhecimento LDAP

Bypassando MFA com o ataque Pass-the-Cookie

Guia definitivo para ataques Golden SAML