Um guia completo para ataques de ransomware

Um ataque de ransomware criptografa os arquivos ou sistemas da vítima e exige pagamento para restaurar o acesso. Pode interromper as operações, causar perda de dados e levar a danos financeiros e reputacionais significativos.

Atributo | Detalhes |

|---|---|

|

Tipo de ataque |

Ransomware |

|

Nível de impacto |

Crítico |

|

Alvo |

Empresas, governos, saúde, educação, infraestrutura crítica, PMEs |

|

Vetor de ataque primário |

E-mails de phishing, exploração de vulnerabilidades (RDP, VPN, sistemas não atualizados), credenciais roubadas, malware precursor, cadeia de suprimentos/MSPs |

|

Motivação |

Ganhos financeiros, espionagem, interrupção, hacktivismo |

|

Métodos comuns de prevenção |

Autenticação multifator (MFA), gerenciamento de patches, endpoint detection and response (EDR/XDR), firewalls, treinamento de conscientização em segurança, segmentação de rede, backups imutáveis |

Fator de Risco | Nível |

|---|---|

|

Dano potencial |

Crítico

|

|

Facilidade de execução |

Médio-Alto

|

|

Probabilidade |

Alto |

Não tem certeza de quão rapidamente você pode detectar atividade de ransomware?

Fale com nossos especialistas para fortalecer a detecção e resposta em todo o seu ambiente.

O que é um ataque de ransomware?

Ransomware é um tipo de software malicioso que bloqueia o acesso a um sistema de computador ou criptografa dados valiosos até que um resgate seja pago. Ele se espalha pela rede por meio de e-mails de phishing, downloads maliciosos e exploração de vulnerabilidades não corrigidas. Uma vez ativado, bloqueia arquivos ou sistemas e exige pagamento (principalmente em criptomoeda) para desbloquear o acesso.

Ransomware é uma das formas mais prejudiciais de malware que ameaça organizações de todos os tamanhos porque impacta diretamente a continuidade dos negócios, interrompe as operações e causa danos financeiros e reputacionais.

Variantes de ransomware

Ransomware vem em várias formas e tipos, cada um usando táticas diferentes para pressionar as vítimas a pagarem. São elas:

- Ransomware de criptografia (crypto): Criptografa arquivos e exige pagamento pela chave de descriptografia.

- Ransomware Locker: Nega o acesso a todo o sistema, bloqueando completamente os usuários.

- Leakware/doxware: Ameaça publicar dados sensíveis se um resgate não for pago.

- Scareware: Exibe avisos falsos ou alertas de segurança para enganar os usuários e fazê-los pagar.

- Wipers: Destrói permanentemente os dados em vez de exigir resgate, causando perda irreversível.

O ransomware evoluiu dramaticamente, desde o Trojan AIDS em 1989 (que se espalhava via disquetes) até o WannaCry em 2017 (que paralisou sistemas globais usando uma exploração wormable). Até 2025, os atacantes adotaram a extorsão tripla, que combina criptografia de dados, vazamentos de dados e ameaças diretas aos clientes e parceiros das vítimas. Isso torna o ransomware moderno mais agressivo e abrangente do que nunca.

Como funciona o ransomware?

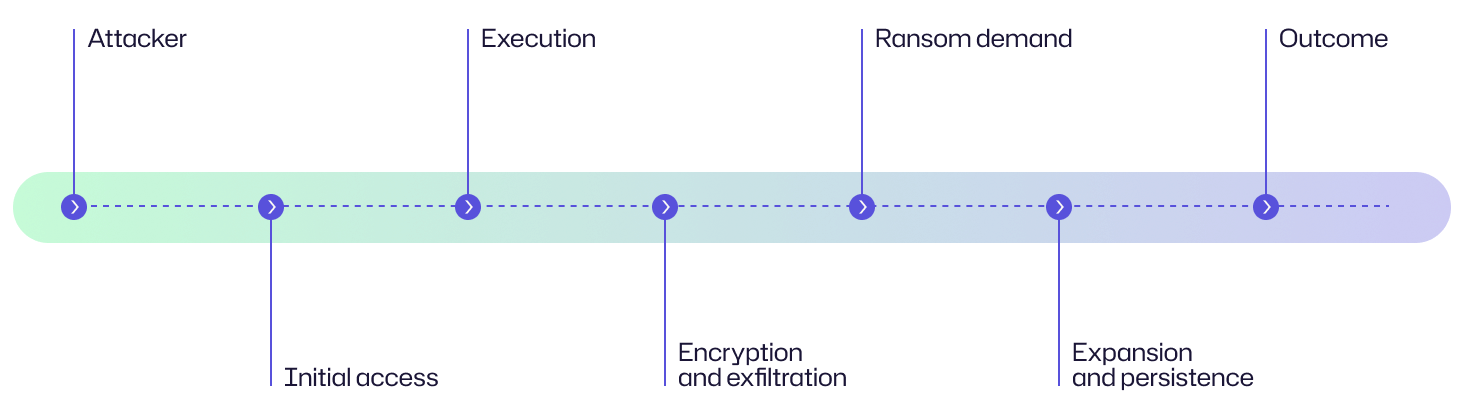

Os ataques de ransomware seguem um ciclo de vida estruturado: infiltrar, criptografar e extorquir. Ao entender cada etapa de como o ransomware funciona, as organizações podem reconhecer os sinais de alerta cedo e responder antes que danos generalizados ocorram.

Passo 1: Infecção

O ataque começa com uma violação inicial. Pontos de entrada comuns incluem:

- E-mails de phishing com anexos ou links maliciosos

- Downloads automáticos de sites comprometidos

- Exploração de serviços expostos à internet, como o Remote Desktop Protocol (RDP)

- Abuso de credenciais roubadas ou fracas

- Vulnerabilidades não corrigidas em software, VPNs ou serviços de terceiros

- Implantação de malwares precursores/carregadores comuns, como Emotet, QakBot, Bumblebee

- Comprometer provedores de serviços gerenciados (MSPs) e parceiros da cadeia de suprimentos para distribuir ransomware amplamente

Uma vez dentro, o malware estabelece uma base no ambiente alvo e prossegue com o movimento lateral e a escalada.

Passo 2: Execução

Após a infiltração, o ransomware executa sua carga útil. Ele começa escaneando unidades locais e de rede em busca de arquivos valiosos, excluindo cópias sombra e backups para impedir a recuperação e, às vezes, roubando credenciais para escalonamento de privilégios. Algumas variantes usam ferramentas integradas como PowerShell ou Windows Management Instrumentation (WMI) para uma execução furtiva. Ransomware moderno também pode implantar ferramentas ou scripts adicionais para desabilitar defesas de segurança, como antivírus e outras ferramentas de segurança, antes de prosseguir.

Passo 3: Criptografia e extorsão

Esta fase do ataque responde à pergunta: o que o ransomware faz com os arquivos que controla? Nesta fase, o malware usa criptografia híbrida para bloquear arquivos e sistemas críticos. A criptografia híbrida combina criptografia simétrica rápida para proteger os dados com criptografia assimétrica forte para proteger as chaves, que são controladas pelos atacantes usando uma chave privada. Antes ou durante a criptografia, os atacantes roubam dados sensíveis para aumentar seu poder de negociação. Em seguida, exigem pagamento em troca da chave de descriptografia necessária para desbloquear os arquivos. Com o tempo, as táticas evoluíram de extorsão simples (criptografia de arquivos) para extorsão dupla (criptografia + roubo de dados) e agora extorsão tripla, que adiciona pressão por meio de ameaças como direcionar os clientes e parceiros da vítima ou lançar ataques de negação de serviço distribuída (DDoS).

Passo 4: Demanda de resgate

Uma vez que a criptografia é concluída, uma nota de resgate aparece nos sistemas infectados com instruções de pagamento e prazos. Os atacantes geralmente exigem pagamento em criptomoedas como Bitcoin ou Monero para garantir anonimato. Para ocultar sua identidade e localização, eles roteiam a comunicação por meio de portais baseados em Tor. Esses portais também são usados para hospedar sites de pagamento de resgate ou "sites de vazamento" e fornecer instruções de descriptografia após o pagamento.

Passo 5: Expansão

Em ataques avançados, o ransomware se espalha lateralmente pela rede usando credenciais roubadas e explorando relações de confiança de domínio. Os atacantes então comprometem endpoints adicionais para expandir o controle e criptografar mais sistemas. Eles também podem visar ou criptografar backups, ambientes em nuvem e cadeias de suprimentos conectadas para maximizar os danos e reduzir as opções de recuperação. Essas táticas aumentam o poder de negociação do atacante durante as negociações de resgate.

Passo 6: Resultado

Após a conclusão do ataque, a vítima ou paga (sem garantia de recuperação dos dados) ou se recusa a pagar, optando pela recuperação por meio de backups, descriptografadores e suporte das autoridades policiais ou de resposta a incidentes. Cada caminho envolve custos, riscos e ações subsequentes.

Diagrama do fluxo de ataque

O diagrama a seguir e uma história-exemplo mostram a progressão de uma campanha de ransomware desde a intrusão inicial do atacante até os resultados comerciais finais.

Em uma empresa de serviços financeiros, um ataque de ransomware começou quando um funcionário abriu um e-mail de phishing que instalou malware e deu aos atacantes acesso à rede. Logo depois, arquivos críticos foram criptografados e dados sensíveis foram exfiltrados para servidores dos atacantes.

Notas de resgate foram exibidas nos sistemas afetados, exigindo pagamento e ameaçando vazar dados roubados. A equipe de TI conteve o ataque, restaurou os sistemas a partir de backups offline e envolveu as autoridades.

Em vez de pagar o resgate, a organização reconstruiu os sistemas afetados e fortaleceu as defesas com backups melhores, MFA e treinamento da equipe.

Exemplos de ataques de ransomware

Aqui estão exemplos reais e de grande destaque de incidentes importantes de ransomware que demonstram diferentes táticas, impactos e motivações.

Caso | Impacto |

|---|---|

|

WannaCry (2017) |

O ataque WannaCry (2017) explorou a vulnerabilidade EternalBlue em sistemas Windows sem patch. Ele se espalhou rapidamente por mais de 150 países e infectou mais de 200.000 computadores em poucos dias, com os atacantes exigindo entre US$ 300 e US$ 600 por máquina infectada como resgate em muitos casos. Mas, considerando a escala da infecção, poucas vítimas pagaram o resgate. O ataque causou sérios transtornos em setores críticos, como a saúde, com o Serviço Nacional de Saúde do Reino Unido (NHS) sendo particularmente afetado. Globalmente, o impacto financeiro total foi estimado entre US$ 4 e US$ 8 bilhões, tornando o WannaCry um dos surtos cibernéticos mais danosos da história. |

|

NotPetya (2017) |

O ataque NotPetya (2017) ocorreu logo após o ataque WannaCry, mas foi muito mais destrutivo. Foi um ransomware que funcionava como um wiper, projetado para causar danos irreversíveis em vez de coletar resgate. Originou-se na Ucrânia por meio de atualizações comprometidas de software contábil e se espalhou rapidamente pelo mundo, paralisando empresas multinacionais como Maersk, Merck, Mondelez e TNT Express da FedEx. As perdas globais totais ultrapassaram US$ 10 bilhões, e a Maersk sozinha relatou cerca de US$ 300 milhões em danos.

|

|

Ataque ao Colonial Pipeline (2021) |

Em 2021, o grupo de ransomware DarkSide liderou o ataque ao Colonial Pipeline que atingiu a infraestrutura energética crítica nos Estados Unidos. Isso forçou o fechamento do maior oleoduto de combustível do país por vários dias, que abastece quase 45% do combustível da Costa Leste. Isso provocou escassez de combustível, compras em pânico e ampla interrupção. A empresa pagou US$ 4,4 milhões em resgate, parte do qual foi posteriormente recuperada pelo FBI.

|

|

Ataque ao governo da Costa Rica (2022) |

O ataque ao governo da Costa Rica (2022) mostrou como o ransomware pode paralisar uma nação inteira. O grupo Conti mirou 27 agências governamentais, incluindo os Ministérios das Finanças e do Trabalho, interrompendo a atividade econômica, a arrecadação de impostos, os serviços de exportação/importação, a alfândega e o pagamento de salários. O presidente da Costa Rica declarou estado de emergência nacional, pois o ataque causou danos estimados em mais de US$ 200 milhões. |

Consequências dos ataques de ransomware

Os ataques de ransomware têm consequências de longo alcance que vão além da criptografia de dados e dos pagamentos de resgate. Seu efeito nas finanças, operações, reputação e situação legal de uma organização pode criar desafios a longo prazo.

Área de impacto | Descrição |

|---|---|

|

Financeiro |

Incidentes de ransomware causam um impacto financeiro significativo por meio de pagamentos diretos de resgate, custos de investigação forense, restauração do sistema e tempo de inatividade prolongado. Mesmo que as organizações não paguem o resgate, enfrentam milhões em despesas de resposta a incidentes, recuperação, perda de receita e penalidades legais. Além disso, as vítimas podem enfrentar prêmios mais altos de seguro cibernético.

|

|

Operacional |

A interrupção nos processos e operações comerciais é imediata e severa. Sistemas críticos tornam-se inacessíveis, resultando na paralisação das linhas de produção, operações da cadeia de suprimentos e serviços essenciais. As organizações podem ter que recorrer a processos manuais, que são ineficientes e lentos. Os esforços de recuperação podem levar dias ou semanas, impactando a produtividade e a continuidade dos negócios.

|

|

Reputacional |

Incidentes de ransomware também podem prejudicar a reputação de uma organização. Os clientes perdem a confiança na capacidade da empresa de proteger seus dados, e a cobertura negativa da mídia pode corroer a confiança pública. Os efeitos a longo prazo incluem perda de clientes, dificuldade em atrair novos clientes e relações tensas com parceiros e investidores.

|

|

Legal/regulatório |

Ataques de ransomware podem desencadear consequências legais e regulatórias. O roubo de dados sensíveis pode resultar em violações de leis de proteção de dados como GDPR ou HIPAA, obrigando a organização a reportar a violação e enfrentar possíveis investigações, processos judiciais e multas regulatórias. Em indústrias reguladas, tais violações também podem levar à suspensão de licenças, auditorias extras de conformidade e penalidades de órgãos fiscalizadores. |

Alvos comuns de ataques de ransomware: Quem está em risco?

Sejamos francos, qualquer organização que dependa de sistemas digitais para armazenar dados ou fornecer serviços pode sucumbir a um ataque de ransomware. No entanto, certos setores enfrentam riscos maiores devido ao valor de seus dados, à natureza crítica de suas operações ou aos seus recursos limitados de cibersegurança. Aqui estão alguns dos alvos mais comuns de ataques de ransomware.

Organizações de saúde

Hospitais, clínicas e instituições de pesquisa médica são alvos principais para atacantes de ransomware. Essas organizações lidam com dados altamente sensíveis de pacientes, como registros eletrônicos de saúde (EHRs) e informações pessoais identificáveis (PII). Como os sistemas de saúde devem permanecer operacionais para garantir a segurança dos pacientes, os atacantes exploram essa urgência para forçar as vítimas a pagarem o resgate.

Governo e setor público

Municípios, ministérios e agências estaduais gerenciam serviços críticos para os cidadãos, como arrecadação de impostos, segurança pública e utilidades. Ataques de ransomware nessas entidades podem paralisar operações essenciais, causar grandes interrupções que afetam comunidades inteiras e corroer a confiança pública. Muitos órgãos governamentais ainda operam sistemas legados e possuem orçamentos limitados para cibersegurança, tornando-os alvos fáceis para cibercriminosos.

Setor educacional

Escolas, universidades e centros de pesquisa possuem grandes quantidades de dados pessoais de estudantes, funcionários e ex-alunos, além de dados valiosos de pesquisa que podem atrair cibercriminosos. O aumento do ensino remoto e híbrido durante a pandemia de COVID-19 expandiu ainda mais suas superfícies de ataque. Com orçamentos de TI limitados e dependências digitais crescentes, muitas instituições educacionais tornaram-se vítimas frequentes de ransomware, enfrentando períodos de inatividade caros, roubo de dados e a possível perda de trabalhos de pesquisa críticos.

Instituições financeiras

Bancos, companhias de seguros e empresas fintech atraem atacantes devido ao seu acesso a ativos financeiros e dados sensíveis de clientes. Uma violação pode beneficiá-los com ganho monetário direto e informações valiosas roubadas para fraude ou revenda. Além disso, o setor financeiro deve cumprir regulamentos rigorosos de conformidade, o que amplifica as consequências de um incidente de ransomware por meio de penalidades, perda de clientes e danos à reputação.

Infraestrutura crítica

Fornecedores de energia, utilidades, redes de transporte e empresas de telecomunicações formam a espinha dorsal da sociedade. Um ataque de ransomware nesse setor pode causar interrupções de grande alcance, como a paralisação da distribuição de combustível, corte de energia ou desativação de sistemas de comunicação. O ataque ao Colonial Pipeline em 2021, por exemplo, levou a escassez generalizada de combustível nos EUA, destacando como o ransomware pode ter consequências em nível nacional.

Pequenas e médias empresas (PMEs)

As PMEs estão entre as vítimas mais frequentes de ransomware. Muitas não possuem orçamentos para implementar infraestruturas de segurança avançadas, tornando-as “frutas fáceis”. Os atacantes preferem explorá-las como degraus em ataques à cadeia de suprimentos para infiltrar alvos maiores. O impacto financeiro nas PMEs pode ser devastador, pois períodos prolongados de inatividade e demandas de resgate podem ameaçar sua sobrevivência.

Manufatura e varejo

Fábricas, fornecedores de logística e empresas de varejo dependem de sistemas interconectados, como terminais POS (ponto de venda), softwares de cadeia de suprimentos e redes de produção. Um ataque de ransomware pode paralisar linhas de fabricação e congelar transações de comércio eletrônico, levando a enormes perdas de receita. Os atacantes aproveitam essas situações, onde cada hora de inatividade custa dinheiro às empresas.

Avaliação de risco

Para entender o nível de risco dos ataques de ransomware, você precisa avaliar seu impacto potencial, facilidade de execução e probabilidade geral. Aqui está uma discussão sobre cada fator de risco e sua justificativa.

Fator de risco | Nível |

|---|---|

|

Dano potencial |

Crítico

|

|

Facilidade de execução |

Médio a Alto

|

|

Probabilidade |

Alta De acordo com Statista, 72,7% das organizações globalmente relataram ter sido afetadas por ransomware em 2023. |

Como prevenir ataques de ransomware

Para prevenir ataques de ransomware, as empresas devem implementar uma estratégia de defesa que combine controles técnicos robustos, conscientização dos funcionários e planejamento proativo. Nenhuma ferramenta isolada pode impedir um ataque, mas as organizações podem reduzir significativamente sua exposição ao risco ao abordar vulnerabilidades em sistemas, credenciais e comportamento humano.

Sistemas voltados para a internet

Foi observado que atacantes exploram serviços expostos e sistemas sem patches para obter acesso inicial. As organizações devem:

- Aplique patches e atualizações regulares aos sistemas operacionais, aplicações web e firmware para fechar vulnerabilidades conhecidas.

- Desative protocolos desatualizados, como SMBv1, que são explorados na propagação de ransomware.

- Realize varreduras rotineiras de vulnerabilidades e testes de penetração para identificar pontos fracos.

- Limite o acesso público às portas de gerenciamento remoto (como RDP, SSH) e use VPNs ou gateways seguros para conexões remotas.

Credenciais

Credenciais comprometidas servem como um ponto de entrada fácil para operadores de ransomware. As organizações devem:

- Implemente MFA resistente a phishing, especialmente para contas privilegiadas e remotas.

- Adote controles de identity and access management (IAM) para gerenciar permissões de usuários e automatizar o provisionamento/desprovisionamento.

- Use gerenciadores de senhas para gerar e armazenar senhas fortes e exclusivas.

- Os administradores devem usar uma conta comum para tarefas diárias e somente mudar para suas contas de administrador quando realmente precisarem de privilégios de administrador, para limitar o risco de movimentação lateral.

Phishing e engenharia social

Phishing é o método de entrega de ransomware mais utilizado. Para fortalecer suas defesas:

- Treine os funcionários para reconhecer e-mails de phishing, páginas falsas de login e anexos suspeitos.

- Implemente padrões de autenticação de e-mail como DMARC, SPF e DKIM para bloquear domínios falsificados.

- Filtre anexos e links de e-mail usando sandboxing e ferramentas avançadas de proteção contra ameaças.

- Realize exercícios simulados de phishing para testar e reforçar a conscientização.

Proteção de endpoint

Endpoints são alvos principais para cargas de ransomware. Para protegê-los:

- Implemente ferramentas de detecção e resposta de endpoint (EDR) para monitorar o comportamento e bloquear atividades maliciosas em tempo real.

- Implemente listas brancas e listas negras de aplicativos para impedir a execução de executáveis não autorizados.

- Use sistemas de detecção de intrusão (IDS) e configurações do Sysmon para registrar e analisar eventos suspeitos do sistema.

- Gerencie centralmente e atualize regularmente todos os agentes de endpoint.

Backups

Você deve elaborar uma estratégia robusta para fazer backup dos seus sistemas e dados. Isso ajudará você a se recuperar rapidamente de um ataque e minimizar os danos. Como os atacantes tentam excluir os backups, você deve garantir que os backups sejam armazenados com segurança.

- Mantenha backups offline ou imutáveis que não possam ser alterados ou excluídos por atacantes.

- Crie imagens douradas dos sistemas críticos para que possam ser restaurados rapidamente.

- Use soluções de backup cloud-to-cloud para SaaS e cargas de trabalho em nuvem.

- Proteja os sistemas onde seus backups residem usando sistemas de Identity Management e acesso, como MFA e firewalls.

- Teste regularmente os processos de restauração de backup para garantir que funcionem quando necessário.

Endurecimento geral

Fortaleça sua postura geral de segurança para reduzir a superfície de ataque.

- Adote uma arquitetura de confiança zero, onde cada usuário e dispositivo devem ser verificados independentemente da localização.

- Segmente redes para conter a possível propagação de ransomware entre departamentos ou sistemas.

- Mantenha um inventário de ativos para rastrear todos os dispositivos, softwares e serviços conectados ao seu ambiente.

- Limite os privilégios administrativos e aplique o princípio do menor privilégio em todas as contas.

Malware precursor e proteção de endpoint

Muitos ataques de ransomware são precedidos por outros malwares, como TrickBot, Emotet ou QakBot, que preparam os sistemas para a implantação de ransomware. As organizações devem:

- Use soluções de antivírus e EDR gerenciadas centralmente com detecção heurística e comportamental.

- Implemente a lista branca e a lista negra de aplicativos para bloquear scripts e executáveis não aprovados.

- Monitore com sistemas de detecção de intrusão (IDS) e configurações do Sysmon para sinais de alerta precoce.

- Aja rapidamente para remover malware em um estágio inicial e isolar os sistemas afetados para impedir que o ataque se espalhe.

Terceiros e provedores de serviços gerenciados (MSPs)

Os atacantes gostam de visar fornecedores confiáveis e MSPs para alcançar vários clientes ao mesmo tempo.

- Elabore contratos que declarem claramente as obrigações de segurança para qualquer terceiro que manipule seus dados ou infraestrutura.

- Aplique acesso de menor privilégio para fornecedores para limitar a visibilidade da rede para eles.

- Exigir práticas seguras na nuvem (SCPs), como contas dedicadas, criptografia e isolamento multi-inquilino em ambientes de nuvem.

- Monitore continuamente a atividade do fornecedor e os registros de acesso em busca de anomalias.

Preparando-se para incidentes de ransomware

Mesmo com as melhores defesas, as organizações devem estar preparadas para incidentes de ransomware. Sua prontidão determina a rapidez com que você pode se recuperar.

- Desenvolva e teste um plano de resposta a incidentes (IRP) que defina funções, caminhos de escalonamento e procedimentos de contenção.

- Crie um plano de comunicações internas e externas que deve incluir notificações para a mídia e clientes.

- Salve cópias dos contatos críticos e documentos IRP offline. Estes podem incluir executivos, equipe de TI, autoridades policiais (como FBI e CISA) e os respectivos Information Sharing and Analysis Centers (ISACs).

- Entenda os requisitos de notificação de violação de dados sob as leis estaduais, federais e internacionais.

- Defina o papel do seguro cibernético e do assessor jurídico para orientar decisões sobre resgate e recuperação pós-incidente.

Como a Netwrix pode ajudar

Netwrix oferece um conjunto de ferramentas de segurança que fortalecem suas defesas e melhoram a resposta a incidentes contra ransomware. Enquanto o Netwrix Threat Manager atua como a linha de defesa principal, as outras soluções da empresa também protegem contra ransomware ao aumentar a visibilidade, limitar o raio de impacto e possibilitar uma recuperação mais rápida.

Netwrix Threat Manager

Threat Manager oferece detecção de ameaças em tempo real e resposta automatizada.

- Ele monitora continuamente tanto o sistema de arquivos quanto as atividades relacionadas à identidade em tempo real. Detecta comportamentos semelhantes a ransomware (como operações em massa de arquivos, uso suspeito de ferramentas RMM, gravações ou exclusões incomuns e padrões anormais de criptografia) por meio de seus modelos avançados de ameaça. O aplicativo também identifica tentativas de escalonamento de privilégios, anomalias em contas e autenticações suspeitas no Active Directory, e integra-se perfeitamente com Microsoft Entra ID para ambientes híbridos.

- Ele aciona ações automatizadas de contenção, como desativar contas comprometidas, redefinir senhas, encerrar sessões ativas e marcar contas como “comprometidas”.

- Também gera alertas em tempo real que são enviados por e-mail ou notificações móveis.

- Também pode ser integrado e personalizado por meio de scripts PowerShell, webhooks e sistemas SIEM/alertas (Slack, ServiceNow, Teams).

- Threat Manager estende as proteções para Microsoft Entra ID além dos ambientes on-prem AD.

Netwrix Threat Prevention

Threat Prevention adiciona uma camada preventiva ao alertar ou bloquear alterações suspeitas no Active Directory, eventos de autenticação arriscados e alterações críticas de objetos antes que se tornem violações.

Netwrix Endpoint Protector

Endpoint Protector fornece controle de endpoint e previne a perda de dados. Ele monitora e controla a transferência de dados bloqueando dispositivos USB não autorizados e outros dispositivos irregulares, além de controlar transferências de arquivos. Também aplica criptografia e pode até funcionar offline, mitigando o risco de exfiltração de dados.

Netwrix Auditor

Auditor monitora e relata alterações no sistema, atividade do usuário e modificações de arquivos. Ele oferece visibilidade sobre quem fez o quê e quando, o que é útil para detectar sinais iniciais de atividade de ransomware e para investigações pós-incidente.

Detecte e responda a ransomware com Netwrix Threat Manager. Baixe a versão de avaliação gratuita.

Estratégias de detecção, mitigação e resposta

Organizações que detectam e respondem rapidamente a ataques de ransomware podem limitar os danos e o tempo de recuperação.

Detecção

A detecção precoce é importante para impedir a infecção por ransomware antes que ela se espalhe. As equipes de segurança devem monitorar continuamente sistemas e redes em busca de sinais de alerta, como:

- Atividade suspeita de arquivos, incluindo renomeação em massa de arquivos, criptografia ou exclusão de cópias sombra (que são usadas para restauração do sistema).

- Tráfego de rede anormal, como picos inesperados na transferência de dados ou comunicação com servidores conhecidos de comando e controle (C2).

- Tentativas de dumping de credenciais usando ferramentas como Mimikatz ou acesso ao LSASS.

- Atividade incomum de ferramentas de remote monitoring and management (RMM) ou beacons do Cobalt Strike, que podem indicar movimentação lateral ou persistência do invasor.

Soluções EDR, SIEM e Sysmon permitem monitoramento proativo, o que pode ajudar a detectar esses indicadores precocemente e disparar alertas para investigação.

Etapas de mitigação

Ao detectar um incidente de ransomware, as equipes de segurança devem agir rapidamente para conter a ameaça e preservar as evidências. As equipes de TI, jurídica e executiva devem coordenar-se para garantir uma resposta eficaz e em conformidade.

- Isole imediatamente os sistemas infectados (computadores individuais, servidores, etc.) da rede para evitar a propagação.

- Se necessário, desconecte os segmentos de rede afetados para cortá-los da comunicação com dispositivos não comprometidos. Faça isso quando suspeitar que a violação se espalhou por vários dispositivos dentro de um segmento de rede específico, ou quando não puder identificar imediatamente todos os sistemas afetados.

- Após identificar e desconectar os dispositivos infectados, use ferramentas anti-malware para remover o ransomware. Evite retomar as operações normais até que todos os sistemas estejam limpos, pois malwares ocultos podem reaparecer e infectar mais arquivos.

- Quando tiver certeza de que sua rede está livre de ransomware, execute uma varredura completa do sistema para detectar qualquer malware restante que possa causar problemas após a recuperação.

- Tente localizar a origem do ransomware ou malware. Isso facilitará determinar como a infecção se espalha. Pergunte aos funcionários sobre qualquer comportamento incomum que tenham notado em seus computadores ou se clicaram em anexos ou links em e-mails suspeitos.

- Preserve evidências forenses, incluindo imagens do sistema, dumps de memória e arquivos de log, para análise e investigação posteriores.

- Notifique as autoridades apropriadas, como o FBI, CISA ou o Centro de Compartilhamento e Análise de Informações (ISAC) do seu setor.

Resposta

Após conter a ameaça, o foco muda para restaurar os sistemas e prevenir recorrências:

- Redefina todas as senhas e revogue credenciais comprometidas para bloquear o acesso do invasor.

- Corrija as vulnerabilidades exploradas e fortaleça os sistemas para fechar as brechas de segurança.

- Realize uma reconstrução limpa das máquinas afetadas usando imagens douradas (linhas de base do sistema confiáveis verificadas como livres de malware).

- Se os arquivos de backup foram invadidos ou excluídos, procure por possíveis descriptografadores. Várias organizações oferecem suporte com ferramentas e programas gratuitos que podem ajudar a descriptografar dados, conforme discutido na seção Resources and government support.

- Compartilhe indicadores de comprometimento (IOCs) com a comunidade mais ampla por meio de plataformas confiáveis como StopRansomware.gov ou o ISAC do seu setor. Isso pode ajudar outros a se defenderem contra ataques semelhantes.

Você deve pagar o resgate?

O FBI, CISA e NSA recomendam fortemente que as organizações não paguem o resgate. Pagar acarreta riscos sérios.

- Não há garantia de que os dados serão descriptografados ou que os atacantes não atacarão novamente.

- Pagamentos financiam operações criminosas e incentivam novos ataques.

- Alguns grupos de ransomware são entidades sancionadas, o que significa que o pagamento pode violar leis federais e acarretar penalidades.

Em vez de pagar, considere alternativas mais seguras, como:

- Restaurar a partir de backups seguros mantidos offline ou em armazenamento imutável.

- Use descriptografadores gratuitos disponíveis no projeto No More Ransom.

- Envolva as autoridades policiais, que podem ajudar na recuperação ou na negociação com os atacantes sem violar regulamentos.

O governo do Reino Unido chegou a propor uma proibição de pagamentos de resgate, segundo a qual órgãos do setor público e operadores de infraestrutura nacional crítica (incluindo o NHS, conselhos locais e escolas) seriam proibidos de cumprir demandas de resgate.

Recursos e apoio governamental

As organizações não precisam enfrentar ransomware sozinhas. Muitos recursos governamentais e da indústria oferecem assistência, inteligência e ferramentas de recuperação.

|

Agências governamentais dos EUA |

|

|

Recursos públicos gratuitos |

|

|

Estruturas de orientação |

|

|

ISACs setoriais |

Ao ingressar em um ISAC específico do setor, as organizações podem compartilhar inteligência, receber alertas oportunos e coordenar esforços de defesa em seu setor. Você pode explorar a lista completa aqui: National Council of ISACs |

Impacto específico do setor

O ransomware afeta cada setor de forma diferente, mas suas consequências são universalmente graves. Cada indústria enfrenta riscos operacionais, financeiros e regulatórios únicos que podem interromper serviços, prejudicar a reputação e corroer a confiança pública.

Indústria | Impacto |

|---|---|

|

Cuidados de Saúde |

Um ataque de ransomware pode paralisar as operações hospitalares ao criptografar ou bloquear o acesso aos registros eletrônicos de saúde (EHRs), o que pode levar a cirurgias atrasadas e interrupção no atendimento ao paciente. Se informações protegidas de saúde (PHI) forem expostas, isso pode desencadear violações da HIPAA, resultando em multas caras. As organizações também podem sofrer danos reputacionais a longo prazo. |

|

Finanças |

Ataques a instituições financeiras podem resultar no roubo de dados financeiros, transações não autorizadas e interrupções prolongadas no serviço. Esses incidentes levam a perdas financeiras, falhas na conformidade com PCI DSS e erosão da confiança dos clientes.

|

|

Governo |

Ransomware direcionado a agências governamentais pode interromper serviços públicos críticos, como resposta a emergências, transporte e utilidades. Este setor é altamente visado porque interferir em infraestrutura crítica, como eletricidade ou água, pode causar caos generalizado. A exposição de dados de cidadãos e informações classificadas pode representar riscos à segurança nacional e diminuir a confiança pública nas instituições. |

|

Educação |

Escolas, universidades e instituições de pesquisa armazenam grandes quantidades de dados pessoais e de pesquisa. Ataques podem interromper aulas, expor registros de estudantes e funcionários, e criptografar propriedade intelectual valiosa para resgate.

|

|

Manufatura |

Fabricantes dependem de linhas de produção contínuas e sistemas industriais conectados (IoT e SCADA). Um ataque de ransomware pode parar as operações, levando a grandes perdas financeiras. Como o tempo de inatividade é tão custoso, muitas empresas preferem pagar o resgate rapidamente para retomar a produção.

|

|

Tecnologia e serviços de TI |

Empresas de tecnologia e provedores de serviços são alvos atraentes, pois gerenciam dados e infraestrutura para múltiplos clientes. Uma única violação pode se espalhar pela cadeia de suprimentos e afetar centenas de organizações. Os atacantes exploram essa alavancagem para causar uma interrupção maior e exigir resgates mais altos. |

Como o Netwrix Data Classification pode ajudar

Ao classificar e marcar dados sensíveis (registros de saúde, informações financeiras, dados governamentais) em ambientes locais e na nuvem, Netwrix Data Classification permite que as organizações redirecionem os esforços de proteção e backup para o que realmente importa. A solução também pode simplificar as atividades de conformidade. Ela mapeia e marca dados sujeitos a regulamentações (HIPAA, GDPR, PCI DSS), facilitando a geração de relatórios, a resposta a solicitações dos titulares dos dados e a comprovação das políticas de tratamento de dados.

Evolução dos ataques e tendências futuras

Os ataques de ransomware provavelmente se tornarão mais rápidos, mais adaptativos e mais automatizados. Devido ao aumento do uso de IA, à expansão para ambientes em nuvem e ao direcionamento de infraestruturas críticas, será mais difícil para as organizações detectar e conter os ataques. Ao se manter à frente das tendências de ransomware, as organizações podem preparar defesas igualmente fortes para enfrentar a ameaça.

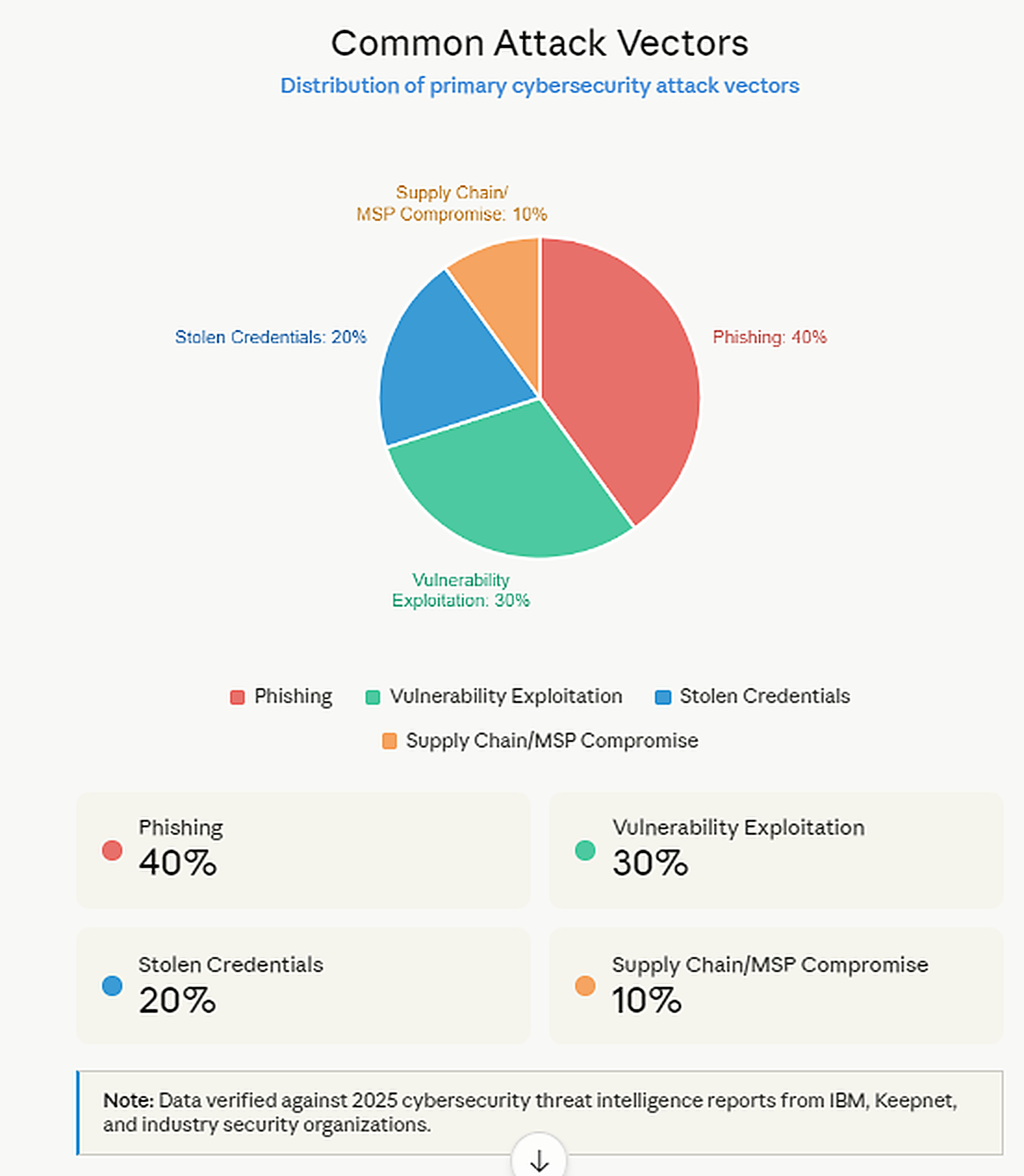

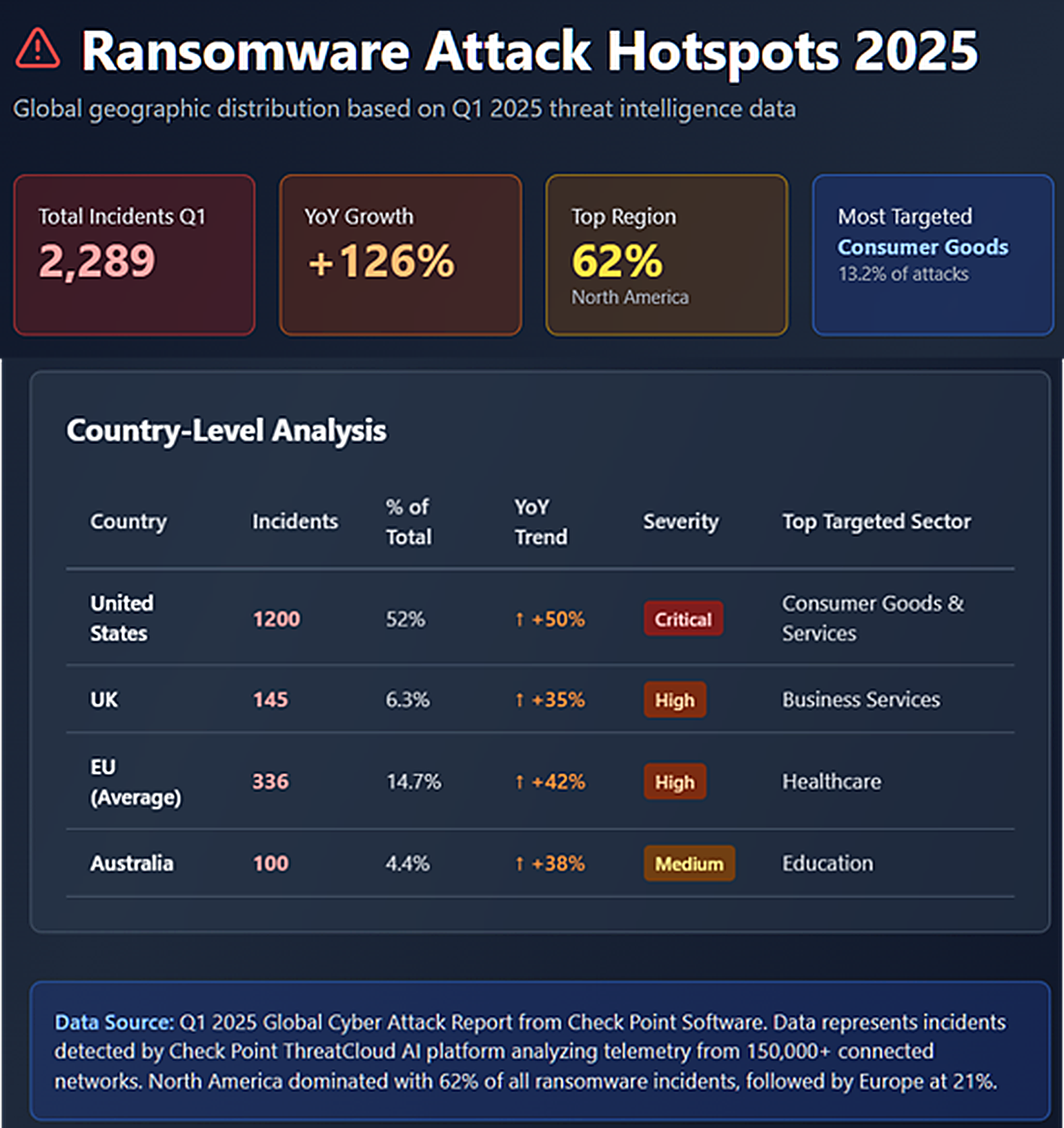

Estatísticas e infográficos principais

O número de ataques de ransomware e as exigências de resgate têm aumentado ano após ano. As principais estatísticas e gráficos a seguir destacam as tendências recentes e os impactos financeiros, oferecendo uma visão baseada em dados sobre por que o ransomware continua sendo uma preocupação principal para organizações em todos os setores.

- Pesquisas mostram que o phishing é de fato um vetor de ataque dominante. O 33 Estatísticas de Ataques de Phishing em 2024 da Guardz afirma que 9 em cada 10 violações de dados em 2023 tiveram origem em ataques de phishing direcionados a funcionários.

- StationX afirma que phishing é o método mais comum para entregar ransomware, responsável por 45% de todos os ataques de ransomware.

- Ransomware foi responsável por mais de 70% dos incidentes cibernéticos relatados em 2023, conforme relatado por Cyberint. No entanto, Bright Defense menciona que em 2024, ransomware representou 32% dos incidentes de malware relatados, mostrando uma queda significativa.

- Os pagamentos médios de resgate aumentaram significativamente em 2024. Por exemplo, Sophos relata que o pagamento médio de resgate subiu de cerca de US$ 400.000 em 2023 para aproximadamente US$ 2 milhões em 2024 para organizações que pagaram, indicando um aumento acentuado em relação aos anos anteriores. No entanto, os pagamentos totais caíram notavelmente em 2024, tanto em valor total quanto na proporção de vítimas que pagaram, mesmo com as exigências de resgate permanecendo altas.

- Os danos globais causados por ransomware estão projetados para custar US$ 265 bilhões anualmente até 2031. Essas estimativas são baseadas em previsões amplamente citadas de que o custo aumentará 30% a cada ano.

- A saúde continua sendo a indústria mais visada, seguida por finanças, governo e educação. De acordo com o Relatório de Crimes na Internet de 2024 do FBI, a saúde teve mais ameaças cibernéticas do que qualquer outra indústria de infraestrutura crítica. Com 444 incidentes relatados, 238 foram ameaças de ransomware. No entanto, a manufatura crítica teve mais incidentes de ransomware, com 258.

Gráfico de pizza mostrando vetores comuns de ataque

Pontos geográficos críticos de ataques de ransomware (EUA, Reino Unido, UE, Austrália)

Considerações finais

Vamos voltar ao que são ataques de ransomware. A definição de um ataque de ransomware não representa apenas suas implicações criminais. Também sugere uma batalha pelo controle em uma era onde os dados definem o poder.

Nenhuma organização está imune à ameaça, independentemente do tamanho ou setor. Embora as estatísticas sejam preocupantes, a boa notícia é que a maioria dos ataques de ransomware pode ser evitada.

A luta contra ransomware não pode ser vencida com uma única solução, mas sim por meio de uma combinação de controles técnicos, conscientização dos funcionários e uma mentalidade de segurança proativa. No final, a sobrevivência dependerá não de quem evita o próximo ataque, mas de quem está preparado para se recuperar dele.

Perguntas Frequentes

Compartilhar em

Ver ataques de cibersegurança relacionados

Abuso de Permissões de Aplicativos Entra ID – Como Funciona e Estratégias de Defesa

Modificação do AdminSDHolder – Como Funciona e Estratégias de Defesa

Ataque AS-REP Roasting - Como Funciona e Estratégias de Defesa

Ataque Hafnium - Como Funciona e Estratégias de Defesa

Ataques DCSync Explicados: Ameaça à Segurança do Active Directory

Ataque Pass the Hash

Entendendo ataques Golden Ticket

Ataques de exploração gMSA e ataques Golden gMSA explicados

Ataque DCShadow – Como Funciona, Exemplos Reais e Estratégias de Defesa

Injeção de Prompt do ChatGPT: Entendendo Riscos, Exemplos e Prevenção

Ataques de extração NTDS.dit explicados

Ataque de Kerberoasting – Como Funciona e Estratégias de Defesa

Ataque Pass-the-Ticket Explicado: Riscos, Exemplos e Estratégias de Defesa

Ataque de Password Spraying

Ataque de Extração de Senha em Texto Simples

Vulnerabilidade Zerologon Explicada: Riscos, Explorações e Mitigação

Um guia completo para ataques Skeleton Key

Ataque Silver Ticket

Movimento Lateral: O que é, Como Funciona e Prevenções

Ataques Man-in-the-Middle (MITM): O que São & Como Preveni-los

Por que o PowerShell é tão popular entre os atacantes?

4 ataques a contas de serviço e como se proteger contra eles

Como Prevenir que Ataques de Malware Afetem o Seu Negócio

O que é Credential Stuffing?

Comprometendo o SQL Server com PowerUpSQL

O que são ataques de Mousejacking e como se defender contra eles

Roubando Credenciais com um Provedor de Suporte de Segurança (SSP)

Ataques de Rainbow Table: Como Funcionam e Como se Defender Contra Eles

Um Olhar Abrangente sobre Ataques de Senha e Como Impedi-los

Reconhecimento LDAP

Bypassando MFA com o ataque Pass-the-Cookie

Guia definitivo para ataques Golden SAML