Guia definitivo para ataques Golden SAML

Golden SAML é um ataque em que hackers usam um certificado de assinatura IdP roubado para forjar tokens SAML, permitindo que se façam passar por usuários enquanto contornam senhas e MFA. Essa técnica ganhou atenção após seu uso na violação da SolarWinds e continua sendo uma ameaça em ambientes de identidade híbrida.

Atributo | Detalhes |

|---|---|

|

Tipo de ataque |

Ataque Golden SAML |

|

Nível de impacto |

Crítico

|

|

Alvo |

Empresas, governo, infraestrutura crítica

|

|

Vetor principal de ataque |

Provedor de identidade comprometido (IdP)/elevação de privilégio

|

|

Motivação |

Espionagem, ganho financeiro, interrupção

|

|

Métodos comuns de prevenção |

Rotação de certificados, fortalecimento do AD FS, monitoramento SIEM |

Fator de risco | Nível |

|---|---|

|

Dano potencial |

Crítico

|

|

Facilidade de execução |

Difícil (mas fácil após comprometimento do domínio ou IdP)

|

|

Probabilidade |

Moderada a alta (dependendo da maturidade da organização alvo) |

Os atacantes não precisam de senhas se puderem forjar confiança.

Converse com nossos especialistas sobre como detectar ataques Golden SAML e proteger seus sistemas de autenticação.

O que é um ataque Golden SAML?

Golden SAML é um ciberataque que tem como alvo sistemas de autenticação federada como Active Directory Federation Services (AD FS). Ocorre quando um atacante rouba a chave privada ou certificado usado por um provedor de identidade (IdP), como o AD FS, para assinar tokens SAML (security assertion markup language). Isso permite que o atacante crie tokens SAML falsos que parecem completamente legítimos para todos os serviços conectados.

Com tokens SAML falsificados, os atacantes podem se passar por qualquer usuário, incluindo administradores, e obter acesso a serviços em nuvem como Microsoft 365. Como os tokens SAML falsificados são criptograficamente válidos, eles contornam métodos tradicionais de autenticação, como autenticação multifator (MFA) e verificações de senha, tornando os controles de segurança convencionais ineficazes. O método é semelhante aos Kerberos Golden Tickets, mas tem como alvo sistemas de identidade federada.

O principal objetivo de um ataque Golden SAML é obter acesso furtivo, de longo prazo e alto nível à rede e aos serviços em nuvem de uma organização sem disparar alarmes. Armados com o poder de se passar por qualquer usuário e contornar a autenticação, os invasores podem visualizar dados sensíveis, modificar configurações e se mover lateralmente pelos sistemas enquanto permanecem despercebidos. Mesmo que a organização force a redefinição de senhas ou a rotação das credenciais dos usuários, o invasor pode manter o acesso enquanto possuir o certificado ou chave de assinatura roubada.

Sistemas de autenticação federada: Como funcionam

A autenticação federada permite que os usuários façam login uma vez e acessem múltiplas aplicações, tanto localmente quanto na nuvem, sem precisar gerenciar senhas separadas. Aqui está o fluxo usual:

- Um usuário tenta acessar um aplicativo em nuvem como Microsoft 365.

- O aplicativo redireciona a solicitação para o provedor de identidade da organização (IdP), como AD FS ou Okta.

- O IdP verifica as credenciais do usuário e emite um token SAML assinado digitalmente confirmando sua identidade e permissões.

- O aplicativo na nuvem verifica a assinatura do token e, se válida, concede acesso ao usuário sem exigir logins adicionais.

Como os atacantes exploram isso?

Os atacantes Golden SAML têm como alvo a etapa de assinatura. Ao roubar o certificado de assinatura de token e a chave privada do IdP, eles podem criar seus próprios tokens SAML que parecem perfeitamente legítimos, permitindo assim o acesso a qualquer aplicativo conectado.

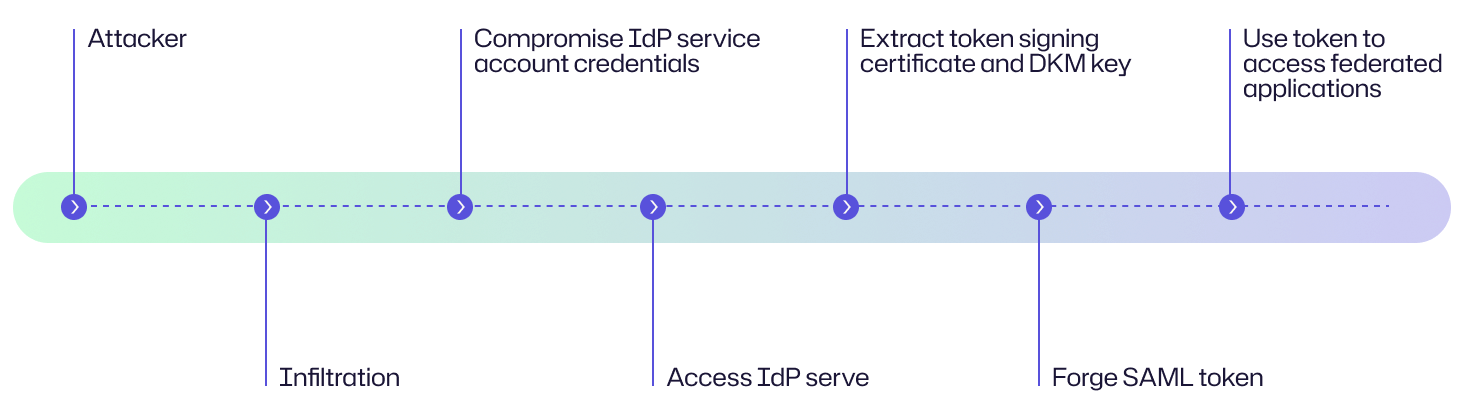

Como funciona um ataque Golden SAML?

Um ataque Golden SAML se desenrola em uma série de etapas, começando com a obtenção de privileged access e terminando com o controle furtivo e de longo prazo dos recursos na nuvem e on-premises. Aqui estão as diferentes fases do ataque:

1. Obtenha privilégios administrativos

Os atacantes começam invadindo a rede para alcançar o AD FS ou qualquer outro servidor de provedor de identidade SAML, e escalam para direitos de administrador local ou de domínio. Eles podem explorar vulnerabilidades não corrigidas, roubar credenciais privilegiadas por meio de phishing ou técnicas de pass-the-hash, ou aproveitar configurações incorretas que permitem a escalada de privilégios.

2. Extraia o certificado de assinatura de token e a chave privada

Com controle de administrador, os atacantes usam ferramentas como ADFSdump, Mimikatz e módulos integrados do PowerShell para extrair o seguinte do banco de dados de configuração do AD FS, do repositório de certificados do Windows ou do Active Directory, dependendo de onde eles estiverem localizados.

- Certificado de assinatura de token e sua chave privada: a “chave mestra” para emissão de tokens SAML

- Chave do Distributed Key Manager (DKM): essencial para descriptografar os dados do certificado armazenados em clusters AD FS com múltiplos servidores

- Lista de partes confiáveis: fornece aos atacantes o roteiro de todas as aplicações e serviços que podem acessar com tokens falsificados

As ferramentas que eles usam podem ler o material da chave privada se não estiver protegido por um módulo de segurança de hardware (HSM).

3. Forjar tokens SAML

Usando a chave privada roubada, o atacante utiliza ferramentas como ADFSpoof para gerar declarações SAML fraudulentas que parecem ter sido emitidas legitimamente pelo IdP. Eles podem definir qualquer nome de usuário ou associação a grupo dentro da declaração. Dessa forma, podem conceder a si mesmos acesso de administrador global ou nível root.

4. Acesse aplicativos federados

O adversário agora só precisa usar o token SAML falsificado para entrar em serviços na nuvem (como Microsoft 365, Microsoft Entra, AWS e Salesforce) ou em aplicações locais que confiam no IdP. Como os tokens são criptograficamente válidos, esses serviços os aceitam sem questionamento, concedendo acesso total ao e-mail, armazenamento e portais administrativos sem solicitações de senha ou MFA.

5. Manter a persistência

Como o ataque depende do certificado de assinatura roubado em vez de senhas, redefinições normais de senha ou alterações de MFA não bloqueiam o acesso do invasor. Você deve substituir o certificado comprometido para impedir que o invasor emita novos tokens falsificados.

Diagrama do fluxo de ataque

O ataque Golden SAML segue uma cadeia previsível de eventos. Vamos analisar um cenário de ataque exemplo e visualizar as etapas do ataque para entender como um invasor pode passar de uma violação inicial para acessar livremente aplicações na nuvem ou locais.

Uma empresa de serviços financeiros de médio porte percebe uma atividade incomum de varredura de rede, mas nada sério. Semanas depois, invasores atraem um administrador de TI privilegiado com um e-mail de phishing e roubam as credenciais da conta de serviço AD FS.

Usando-os, eles acessam remotamente o servidor AD FS, exportam o certificado de assinatura de token e o utilizam para criar suas próprias asserções SAML que se passam por um administrador global. Com esses tokens falsificados, e sem precisar de senhas ou MFA, eles fazem login no Microsoft 365 e AWS, baixando dados sensíveis dos clientes e criando regras ocultas de encaminhamento de e-mail para manter a persistência.

A intrusão permanece invisível até que a empresa perceba o encaminhamento inexplicável de caixas de correio e o correlacione com padrões anormais de emissão de tokens.

Exemplos de ataque Golden SAML

Estes exemplos bem conhecidos ajudam a ilustrar como os ataques Golden SAML acontecem no mundo real.

Caso | Impacto |

|---|---|

|

Violação da cadeia de suprimentos SolarWinds (2020) |

O grupo hacker Nobelium (também conhecido como APT29 ou Cozy Bear) comprometeu as atualizações do software Orion como vetor inicial do ataque, lançando uma grande intrusão na cadeia de suprimentos. Em seguida, usaram Golden SAML para se mover lateralmente por ambientes federados, acessando silenciosamente Microsoft 365, Microsoft Entra ID e outros serviços em nuvem. As vítimas incluíram agências governamentais dos EUA e empresas Fortune 500. |

|

Roubo de certificado de assinatura de token AD FS documentado pela Microsoft (2021–2022) |

Em um incidente documentado, adversários moveram-se lateralmente para um servidor AD FS/federação, exportaram o certificado de assinatura de token local e então forjaram asserções SAML para autenticar no Microsoft 365 e Microsoft Entra sem necessidade de senhas ou MFA. Os intrusos mantiveram o acesso mesmo após redefinições de senha, forçando as vítimas a substituir certificados e remediar o acesso Tier-0 local. As vítimas incluíram clientes corporativos e do setor público da Microsoft, anonimizados. |

Consequências de um ataque Golden SAML

Um ataque Golden SAML bem-sucedido pode ter efeitos abrangentes que se espalham pela organização. Ele não apenas compromete a segurança imediata, mas também ameaça a continuidade operacional, a estabilidade financeira, a conformidade regulatória e a confiança dos stakeholders a longo prazo.

Área de impacto | Descrição |

|---|---|

|

Financeiro |

As organizações enfrentam perdas diretas devido a dados roubados, investigações forenses custosas, multas regulatórias por violações de dados e os altos custos de resposta e recuperação de incidentes. A receita perdida por tempo de inatividade pode agravar os danos, enquanto os prêmios de ciberseguro tendem a aumentar após tal evento.

|

|

Operacional |

Os atacantes podem interromper ou bloquear o acesso a serviços críticos na nuvem, como email, ferramentas de colaboração e aplicações voltadas para clientes, parando processos de negócios diários e atrasando projetos. As equipes de resposta a incidentes podem precisar tirar sistemas do ar, trocar chaves e reconstruir provedores de identidade, aumentando ainda mais as interrupções de serviço, prazos perdidos e cadeias de suprimentos afetadas. |

|

Reputacional |

Uma violação corrói a confiança de clientes e investidores, tensiona relações com parceiros e prejudica a marca da empresa. A perda de clientes, cobertura negativa na mídia e queda no valor das ações podem persistir por meses, enquanto concorrentes podem usar o incidente para ganhar vantagem no mercado.

|

|

Legal/regulatório |

Dados pessoais ou sensíveis comprometidos podem desencadear violações do GDPR, investigações da SEC e outras penalidades de conformidade, expondo a organização a processos judiciais e supervisão a longo prazo. |

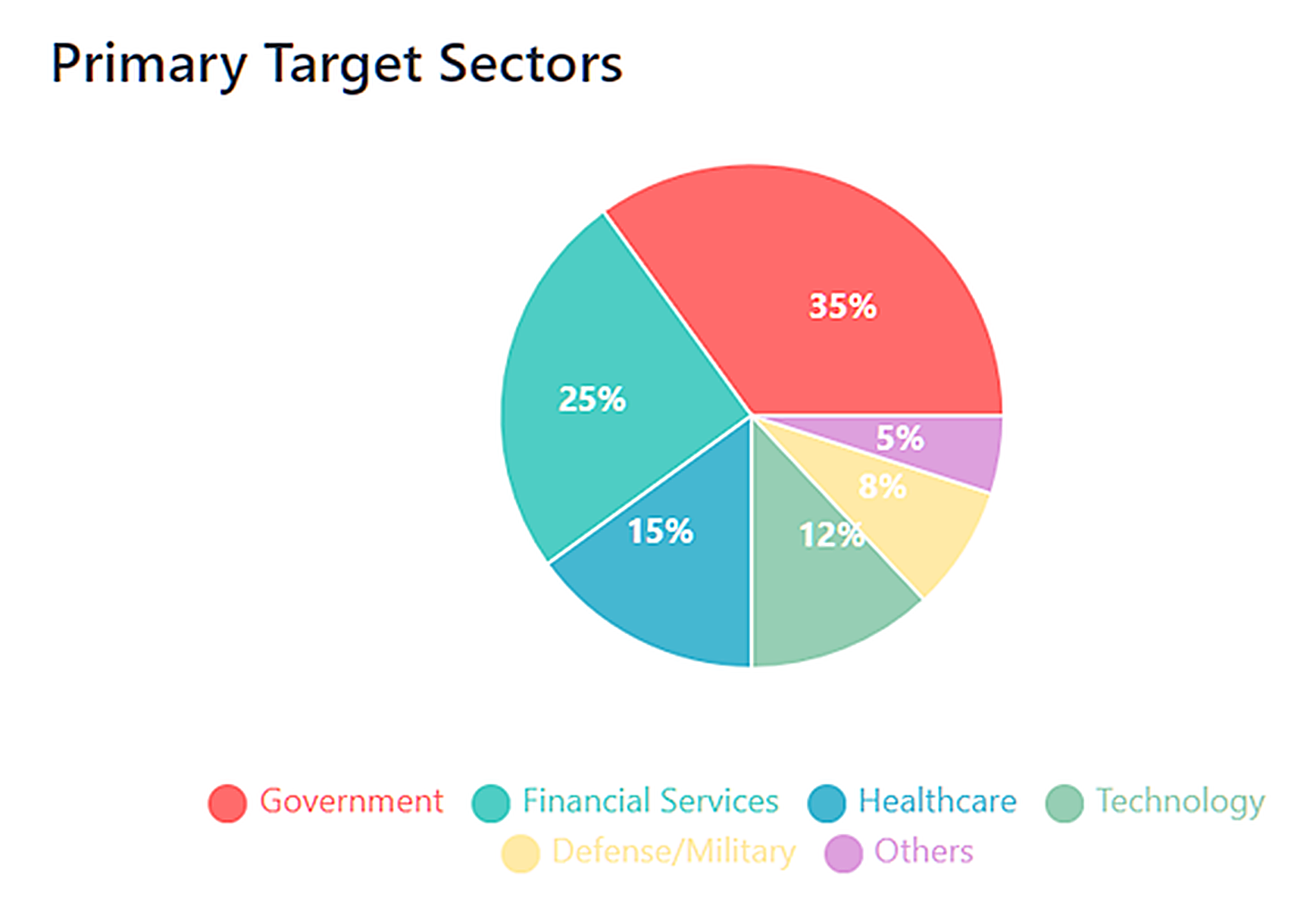

Alvos comuns do ataque Golden SAML: Quem está em risco?

Os ataques Golden SAML visam organizações que usam single sign-on (SSO) e provedores de identidade na nuvem. Eles sabem que roubar um certificado de assinatura de federação pode desbloquear um acesso amplo e de longo prazo. Os seguintes grupos são especialmente atraentes para os atacantes:

Agências governamentais

Governos gerenciam grandes quantidades de dados sensíveis de cidadãos e informações classificadas, tornando-se alvos principais para espionagem e interrupções. Suas infraestruturas complexas de identidade e sistemas interconectados criam oportunidades para atacantes explorarem controles de federação fracos.

Ambientes em nuvem (AWS, Microsoft Entra)

Plataformas em nuvem concentram grandes quantidades de infraestrutura e dados críticos para os negócios. Se um atacante comprometer a chave de assinatura SAML, ele pode se passar por administradores, manipular recursos e exfiltrar dados em implantações na nuvem. O alto valor dos ativos hospedados na nuvem torna ambientes como AWS e Microsoft Entra alvos atraentes.

Aplicações SaaS empresariais

Suites de produtividade e aplicativos empresariais como Microsoft 365, Salesforce e ServiceNow dependem do single sign-on baseado em SAML. Um token SAML forjado pode conceder aos atacantes acesso persistente e privilegiado a e-mails, dados de clientes e propriedade intelectual.

Avaliação de risco

Um ataque Golden SAML representa uma ameaça de alto impacto porque explora o próprio modelo de confiança que suporta SSO e autenticação federada. Ao entender sua probabilidade, dano potencial, complexidade técnica e lacunas de segurança existentes, as organizações podem avaliar a exposição e construir defesas.

Fator de risco | Nível |

|---|---|

|

Probabilidade |

Moderado para organizações com práticas maduras de identity e gerenciamento de chaves. Alto em organizações onde as chaves privadas de AD FS/assinatura são mal protegidas, a rotação de certificados é infrequente e os controles de acesso privilegiado são fracos.

|

|

Gravidade |

Grave para organizações que usam serviços em nuvem (como AWS, Office 365 e Microsoft Entra) e dependem de autenticação federada, pois um token SAML forjado pode conceder aos invasores acesso administrativo persistente a aplicativos e dados críticos.

|

|

Sofisticação do ataque |

Avançado; os adversários precisam de habilidades técnicas especializadas para obter acesso em nível administrativo e extrair certificados de assinatura. Mas uma vez alcançado, permite persistência furtiva e é difícil de detectar e remediar.

|

|

Lacunas atuais |

Os níveis de risco permanecem altos devido a fraquezas como proteção inadequada das chaves privadas do AD FS, falha na rotação de certificados de assinatura, monitoramento limitado de endpoints e correlação insuficiente de logs entre sistemas federados. Essas lacunas dificultam a detecção e a remediação. |

Como prevenir um ataque Golden SAML

Prevenir um ataque Golden SAML envolve proteger as chaves de assinatura, reforçar o acesso privilegiado e reduzir a chance de que invasores possam usar indevidamente a infraestrutura de identidade.

- Gire os certificados de assinatura e as chaves privadas regularmente: Agende a rotação frequente dos certificados de assinatura de token e das chaves privadas associadas. Dessa forma, as credenciais roubadas rapidamente se tornam inúteis para um invasor.

- Armazene as chaves privadas do AD FS com segurança: Mantenha os certificados de assinatura de token e as chaves privadas em locais com controles de acesso rigorosos e criptografia. Isso impedirá que invasores os copiem mesmo que obtenham acesso parcial ao sistema.

- Use módulos de segurança de hardware (HSM) para proteção da chave: Coloque a chave de assinatura dentro de um HSM para que ela nunca saia do hardware seguro. Isso dificulta que invasores exportem ou usem indevidamente o certificado.

- Restringir o acesso administrativo do AD FS: Limite quem pode gerenciar o AD FS, aplique o princípio do menor privilégio e monitore todas as ações administrativas para reduzir as oportunidades de roubo de certificados.

- Aplique correções rigorosas e endurecimento nos provedores de identidade: Mantenha o AD FS e outros servidores de federação totalmente atualizados e remova serviços desnecessários. As organizações também devem implementar as melhores práticas de endurecimento para fechar quaisquer vulnerabilidades que possam permitir a escalada para nível de administrador.

- Ative MFA em todos os lugares: Ative MFA para todas as contas privilegiadas e de usuários, incluindo administradores de sistemas de identidade. Embora isso não impeça um ataque Golden SAML por si só, pelo menos torna a violação inicial e o movimento lateral significativamente mais difíceis.

Ferramentas de segurança recomendadas

As seguintes ferramentas de segurança podem ajudar a detectar e bloquear tentativas de roubo de certificados de assinatura e falsificação de tokens:

- Detecção e resposta de endpoint (EDR): As ferramentas EDR fornecem monitoramento em tempo real de servidores e estações de trabalho, detectando comportamentos suspeitos, como tentativas de extrair credenciais, manipular AD FS ou exfiltrar chaves privadas. A ação rápida do EDR pode impedir um atacante antes que ele alcance a infraestrutura de identidade.

- Privileged Access Management (PAM): As soluções de Privileged Access Management controlam e monitoram rigorosamente as contas administrativas, aplicam o acesso just-in-time e registram sessões privilegiadas. Isso limita as oportunidades para invasores roubarem as credenciais necessárias para extrair um certificado de assinatura de token.

- Gerenciamento de informações e eventos de segurança (SIEM): Uma plataforma SIEM agrega e correlaciona logs de provedores de identidade, serviços em nuvem e endpoints. Ao sinalizar padrões incomuns de autenticação, exportações de certificados e atividades administrativas inesperadas, ela pode revelar o movimento lateral e a escalada de privilégios que precedem um ataque Golden SAML.

Como a Netwrix pode ajudar

Netwrix oferece uma defesa completa focada em identidade para prevenir, detectar e responder a Golden SAML e outras ameaças baseadas em identidade, combinando auditoria contínua, controles de acesso privilegiado, segurança de certificados e chaves, e detecção de anomalias:

Netwrix Privilege Secure

Privilege Secure ajuda a reduzir privilégios permanentes usando acesso just-in-time, monitoramento de sessão e cofres seguros de credenciais. Se os atacantes não podem manter credenciais administrativas persistentes ou acesso, é muito mais difícil roubar um certificado de assinatura.

Netwrix Identity Manager (IGA baseado em SaaS)

Ao automatizar o ciclo de vida da identidade (entrantes, transferências, saídas), exigir que os direitos privilegiados sejam revisados e aplicar o princípio do menor privilégio e a separação de funções, Identity Manager ajuda a garantir que ninguém tenha mais acesso do que o necessário. Ele detecta funções de alto risco e permissões desalinhadas, permitindo que você identifique contas com privilégios excessivos ou não utilizadas que, de outra forma, poderiam dar uma vantagem a um invasor.

Netwrix Auditor

Auditor fornece visibilidade sobre alterações no Active Directory (incluindo configurações relacionadas ao AD FS), mudanças na associação de grupos, modificações em contas privilegiadas e padrões de logon. Com uma boa auditoria, mudanças incomuns ou não autorizadas (por exemplo, exportação de certificados, privilégios modificados) podem ser detectadas mais rapidamente.

Netwrix Identity Threat Detection and Response (ITDR)

Netwrix ITDR ajuda as organizações a detectar e impedir ataques baseados em identidade, como Golden SAML, antes que eles escalem. Ao combinar a detecção de ameaças em tempo real com a redução proativa de riscos e resposta automatizada, o ITDR permite que as equipes de segurança identifiquem rapidamente comportamentos anormais de autenticação, uso indevido de privilégios e abuso de tokens no Active Directory e Entra ID.

Com monitoramento contínuo e análise comportamental, ITDR detecta atividades suspeitas precocemente e aciona ações automáticas de contenção para limitar o movimento do invasor. Ao trabalhar junto com privileged access management e controles de segurança de diretório, reduz a probabilidade de ataques de falsificação de token, minimizando o tempo de permanência do invasor e o impacto geral.

Detecte e responda a ataques Golden SAML com Netwrix Identity Threat Detection & Response (ITDR). Baixe sua avaliação gratuita.

Estratégias de detecção, mitigação e resposta

Ataques Golden SAML são difíceis de detectar. As organizações devem combinar monitoramento cuidadoso, gerenciamento rigoroso de certificados e um plano de resposta rápida para detectá-los, contê-los e preveni-los.

Detecção

Os ataques Golden SAML são difíceis de detectar porque os tokens SAML forjados parecem completamente legítimos. Mas o monitoramento cuidadoso dos servidores de federação e dos logs relacionados pode ajudar você a identificar atividades incomuns.

Monitorar logs de federação e autenticação na nuvem

Quando um usuário faz login em um aplicativo na nuvem através do AD FS, normalmente acontecem duas coisas:

- O AD FS registra uma entrada de log mostrando que emitiu um token SAML para esse usuário.

- O aplicativo na nuvem registra o login bem-sucedido do usuário usando esse token.

Se você vir um login registrado pelo serviço em nuvem sem um evento de autenticação AD FS correspondente, ou se o token não tiver o Correlation ID esperado que vincula os dois logs, isso sugere que o token não veio do seu AD FS. Essa incompatibilidade pode ser um sinal de alerta de que alguém falsificou um token SAML (como em um ataque Golden SAML) e acessou o aplicativo em nuvem.

Rastrear alterações de certificado e confiança

Ative a auditoria detalhada no AD FS e fique atento a tentativas de exportação de certificados ou modificações não autorizadas nas configurações de confiança da federação. Esses IDs de eventos do Windows e do AD FS ajudam você a identificar atividades suspeitas de certificados que podem indicar uma tentativa de Golden SAML:

- ID do Evento 70 (servidor AD FS): Registrado quando um certificado de assinatura ou descriptografia de token do AD FS é exportado ou feito backup. Uma exportação inesperada pode significar que alguém está tentando roubar a chave privada.

- ID do Evento 1007 (servidor AD FS): Indica uma alteração na configuração do AD FS, como adicionar ou remover um certificado de assinatura ou alterar relações de confiança. Alterações não autorizadas podem permitir falsificação de token.

- ID do Evento 4662 (controlador de domínio): Gerado quando um objeto de diretório é acessado com permissões específicas. Se fizer referência à conta de serviço AD FS ou ao armazenamento de certificados, pode indicar tentativas de ler ou copiar a chave privada.

- ID do Evento 18 (servidor AD FS): Disparado quando uma conexão de pipe nomeado ao banco de dados WID ocorre a partir de qualquer processo que não seja o executável do AD FS. Detectá-lo requer que o Sysmon esteja corretamente instalado e configurado.

Detectar emissão incomum de tokens e atividade administrativa

Correlacione os horários de emissão de tokens, endereços IP e geolocalizações com o comportamento normal do usuário para sinalizar anomalias. Também monitore ações suspeitas de administradores, como elevação inesperada de privilégios, uso anormal de service-principal ou logins incomuns em servidores AD FS e a partir da conta de serviço AD FS.

Fique atento a anomalias de sistema em baixo nível

Investigue o acesso inesperado a named-pipe ao banco de dados AD FS (Sysmon Event ID 18) e outras atividades irregulares do sistema.

Named pipes são canais de comunicação especiais que o Windows usa para que os processos conversem entre si. Em condições normais, apenas o AD FS e seus serviços relacionados devem acessar o banco de dados do AD FS através desses pipes. O Sysmon Event ID 18 registra quando um processo se conecta a um named pipe. Se você vir um processo inesperado acessando o pipe do banco de dados do AD FS, isso pode significar que um invasor está tentando ler ou copiar as chaves de assinatura de token armazenadas lá.

Resposta imediata

Quando suspeitar de um comprometimento Golden SAML, aja rapidamente para cortar o acesso do invasor, proteger novas credenciais de assinatura e investigar minuciosamente.

Conter e investigar

- Isole imediatamente os servidores AD FS ou provedores de identidade afetados para evitar mais adulterações.

- Preserve evidências voláteis, como capturas de memória, conexões de rede atuais e processos em execução.

- Inicie uma análise forense detalhada para descobrir como o certificado de assinatura ou a chave privada foram acessados e para identificar qualquer movimento lateral.

Substitua o certificado de assinatura do token

- Invalide o certificado comprometido imediatamente. Esta é a única maneira de impedir a capacidade do invasor de criar tokens.

- Reemita um novo certificado de assinatura e reconfigure cada parte confiável (serviços em nuvem como Microsoft 365, AWS, Salesforce, etc.) para confiar apenas no novo certificado.

- Audite todas as sessões SAML ativas e revogue ou invalide quaisquer tokens suspeitos.

- Gire todas as relações de confiança federadas e chaves.

- Desative ou altere as credenciais para contas de serviço comprometidas.

Comunicar e recuperar

- Notifique os provedores de nuvem/serviço afetados e solicite sua ajuda para revogar ou invalidar quaisquer sessões forjadas ativas.

- Informe as partes interessadas internas, equipes jurídicas/de conformidade e (se necessário) reguladores.

- Alerta sua equipe de resposta a incidentes e inicie os procedimentos de contenção.

- Após a contenção, realize uma análise completa da causa raiz e atualize os planos de resposta a incidentes.

Mitigação a longo prazo

Para reduzir a chance de um ataque Golden SAML e fortalecer a segurança geral de identidade, adote uma estratégia que limite as oportunidades do atacante e melhore a visibilidade.

- Implemente o acesso com menor privilégio e fortaleça os servidores AD FS/IdP, incluindo armazenamento seguro de chaves e atualizações regulares.

- Implemente monitoramento aprimorado em tempo real e alertas para atividades suspeitas de autenticação.

- Ative auditoria abrangente e detalhada em AD FS, serviços de certificado e Sysmon, encaminhando logs para um SIEM.

- Correlacione os logs de autenticação do AD FS e do provedor de nuvem no SIEM e realize exercícios regulares de caça a ameaças.

- Gire regularmente os certificados de assinatura de token e atualize todas as partes confiantes.

As orientações na seção Como prevenir um ataque Golden SAML podem servir como estratégias eficazes de mitigação a longo prazo.

Impacto específico do setor

Os ataques Golden SAML podem atingir qualquer setor que dependa de identidade federada e single sign-on, mas as consequências variam conforme a indústria. Isso pode incluir vazamentos de dados, violações regulatórias e perdas financeiras relacionadas aos riscos únicos de cada setor.

Indústria | Impacto |

|---|---|

|

Cuidados de Saúde |

Uma violação Golden SAML pode permitir que atacantes se passem por clínicos ou administradores para acessar registros eletrônicos de saúde, expondo informações sensíveis dos pacientes e criando graves violações de conformidade com a HIPAA. Esse acesso não autorizado também pode interromper operações clínicas e minar a confiança dos pacientes.

|

|

Finanças |

Com tokens SAML falsificados, atacantes podem se passar por funcionários bancários ou de corretoras, possibilitando transações fraudulentas, roubo de dados financeiros e possível manipulação de contas de clientes. Isso resulta em perdas financeiras diretas, penalidades regulatórias e danos à reputação.

|

|

Varejo |

Credenciais SAML comprometidas permitem que adversários infiltrarem sistemas de ponto de venda e portais de fornecedores, levando ao roubo de dados de cartões de pagamento, interrupção de plataformas de comércio eletrônico e atrasos na cadeia de suprimentos. O resultado pode ser perdas financeiras em grande escala e queda na confiança dos clientes. |

Evolução dos ataques e tendências futuras

À medida que mais organizações migram para configurações híbridas e multi-nuvem, os atacantes estão cada vez mais focados em infraestruturas de federação como AD FS. Eles estão aprimorando suas técnicas e buscando novos alvos, tornando essencial que as organizações compreendam como os ataques Golden SAML estão evoluindo.

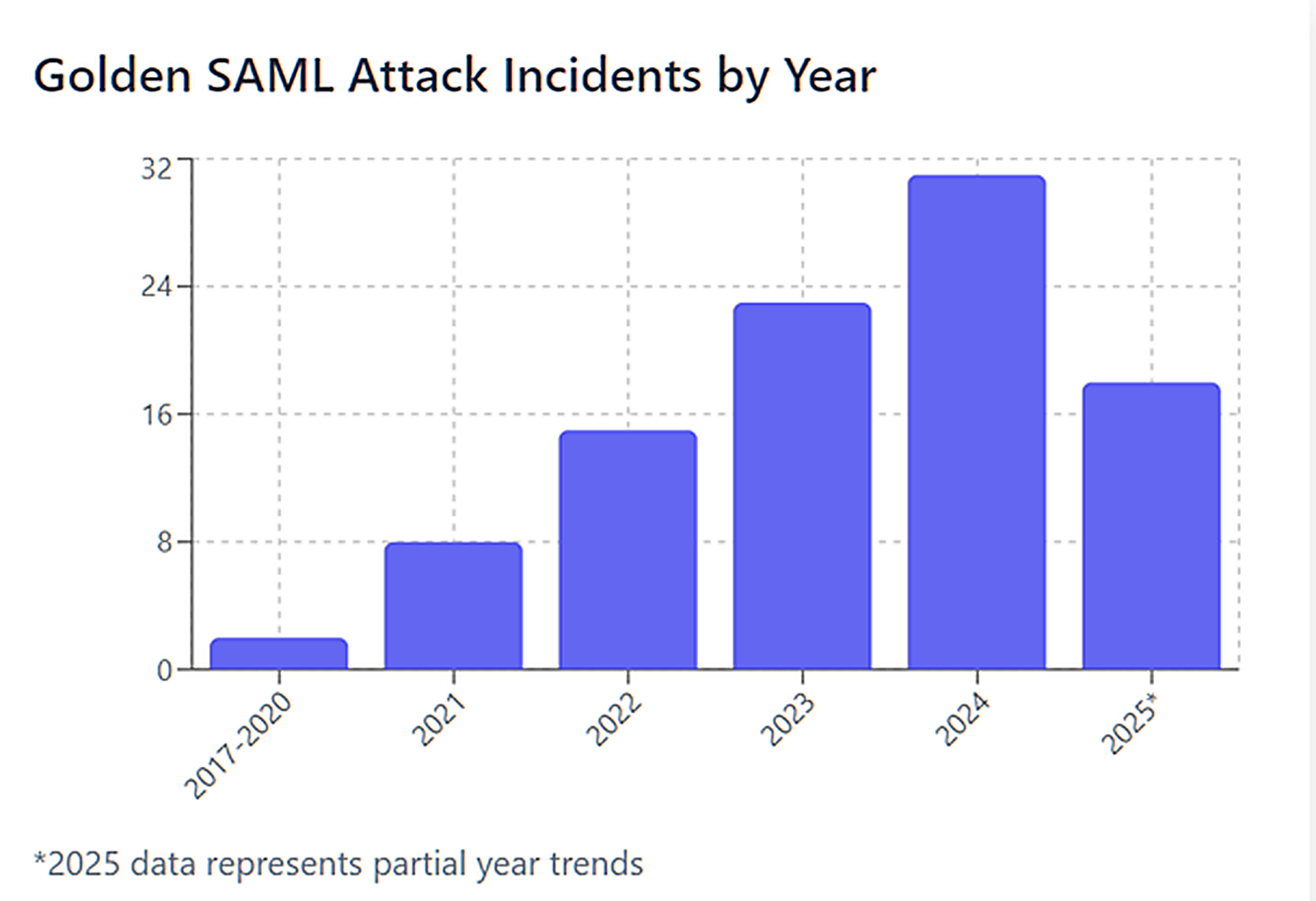

Estatísticas principais e infográficos

Esta seção destaca números essenciais e visuais que capturam a escala e o impacto das ameaças Golden SAML.

- De acordo com o Global Cybersecurity Outlook 2023 report do World Economic Forum, mais de 93% dos especialistas em cibersegurança e 86% dos líderes empresariais acreditam que “um evento cibernético catastrófico e de grande alcance é provável nos próximos dois anos.”

- SolarWinds e relatórios do governo dos EUA afirmam que até 18.000 clientes da SolarWinds baixaram a atualização comprometida do Orion, potencialmente expondo-os (veja o relatório completo aqui). Várias análises e avisos autoritativos observam que Golden SAML é uma das técnicas pós-comprometimento notáveis usadas pelos atores da ameaça no ataque SolarWinds.

Gráfico de barras mostrando incidentes de ataques Golden SAML por ano

A técnica Golden SAML foi relatada pela primeira vez em 2017 pela CyberArk. O incidente SolarWinds marca a primeira vez que se sabe que foi usada na prática.

Gráfico de pizza mostrando os setores mais frequentemente visados

Considerações finais

Os ataques Golden SAML expõem uma vulnerabilidade crítica na segurança empresarial moderna: os próprios sistemas destinados a proteger nossas identidades digitais podem se tornar armas poderosas nas mãos erradas.

À medida que as organizações dependem cada vez mais da autenticação federada para serviços em nuvem e acesso remoto, garantir a segurança das infraestruturas de identidade é imprescindível. As organizações devem implementar defesas sofisticadas, como gerenciamento robusto de certificados, monitoramento contínuo de tokens SAML e fortalecimento da segurança do AD FS ou de outros provedores de identidade.

Em uma era onde a identidade é o novo perímetro, proteger nossos sistemas federados é proteger todo o nosso ecossistema digital.

Perguntas Frequentes

Compartilhar em

Ver ataques de cibersegurança relacionados

Abuso de Permissões de Aplicativos Entra ID – Como Funciona e Estratégias de Defesa

Modificação do AdminSDHolder – Como Funciona e Estratégias de Defesa

Ataque AS-REP Roasting - Como Funciona e Estratégias de Defesa

Ataque Hafnium - Como Funciona e Estratégias de Defesa

Ataques DCSync Explicados: Ameaça à Segurança do Active Directory

Ataque Pass the Hash

Entendendo ataques Golden Ticket

Ataques de exploração gMSA e ataques Golden gMSA explicados

Ataque DCShadow – Como Funciona, Exemplos Reais e Estratégias de Defesa

Injeção de Prompt do ChatGPT: Entendendo Riscos, Exemplos e Prevenção

Ataques de extração NTDS.dit explicados

Ataque de Kerberoasting – Como Funciona e Estratégias de Defesa

Ataque Pass-the-Ticket Explicado: Riscos, Exemplos e Estratégias de Defesa

Ataque de Password Spraying

Ataque de Extração de Senha em Texto Simples

Vulnerabilidade Zerologon Explicada: Riscos, Explorações e Mitigação

Um guia completo para ataques de ransomware

Um guia completo para ataques Skeleton Key

Movimento Lateral: O que é, Como Funciona e Prevenções

Ataques Man-in-the-Middle (MITM): O que São & Como Preveni-los

Por que o PowerShell é tão popular entre os atacantes?

4 ataques a contas de serviço e como se proteger contra eles

Como Prevenir que Ataques de Malware Afetem o Seu Negócio

O que é Credential Stuffing?

Comprometendo o SQL Server com PowerUpSQL

O que são ataques de Mousejacking e como se defender contra eles

Roubando Credenciais com um Provedor de Suporte de Segurança (SSP)

Ataques de Rainbow Table: Como Funcionam e Como se Defender Contra Eles

Um Olhar Abrangente sobre Ataques de Senha e Como Impedi-los

Reconhecimento LDAP

Bypassando MFA com o ataque Pass-the-Cookie

Ataque Silver Ticket