データアクセスガバナンス

機密データを把握し、アクセスを制御し、それを強制することで侵害リスクを減らします。

信頼されている

組織は、敏感なデータに対する継続的でアイデンティティ主導の制御を欠いており、過剰な権限を持つアイデンティティとAIが迅速に露出を拡大し、企業データの損失を加速させることを可能にしています。

機密データへの制御されていないアクセス

組織は、ファイル共有、クラウドプラットフォーム、およびコラボレーションツール全体で、誰が機密データにアクセスできるかについての継続的でアイデンティティを意識した可視性を欠いています。過剰な権限を持つアイデンティティ、ネストされたグループ、および古いアカウントは、攻撃面を静かに拡大します。

動的環境で失敗する静的アクセスレビュー

手動の時点認証は、変化する権限や進化するデータの機密性に追いつくことができません。アクセスがレビューされる頃には、露出はすでに変化したり増加したりしています.

AIと内部リスクがデータ露出を増幅させる

過剰な権限を持つアイデンティティとAIコパイロットの組み合わせにより、機密データが表面化、要約、または流出する速度が劇的に増加し、アクセスと喪失の間の時間が短縮されます。

誰がアクセスしたのか、なぜかを証明できない

規制当局、経営者、またはインシデント対応者が回答を求めると、セキュリティチームはデータの機密性、アイデンティティの権利、および実際の活動を防御可能な証拠に相関させるのに苦労します。

ユースケース

継続的でアイデンティティ中心のデータアクセスガバナンスの実践

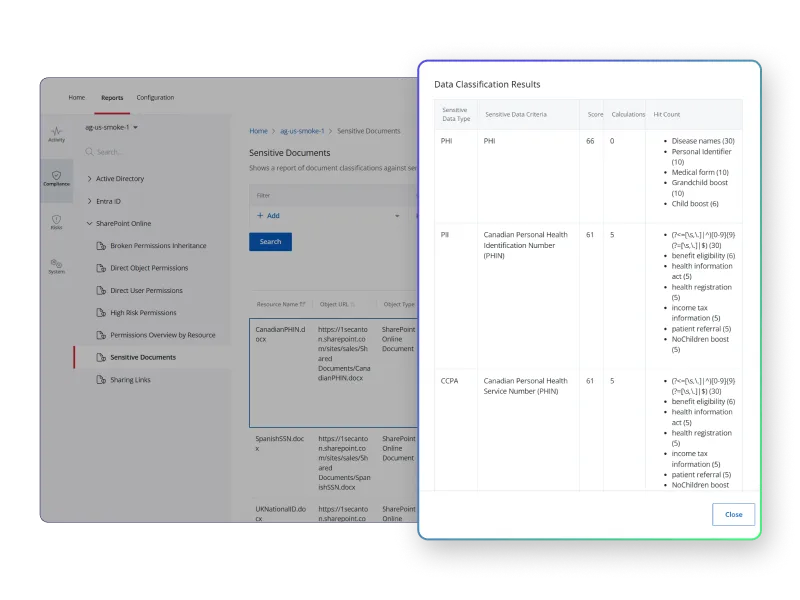

機密データリスクの特定と評価

敏感で規制されているビジネスクリティカルなデータを発見し分類し、その後、アイデンティティ権限と相関させて実際の露出を理解し、影響に基づいて修正の優先順位を付けます。

過剰アクセスを減らす

ファイルサーバーとクラウドリポジトリ全体で古くなった、重複した、過剰な権限を排除して攻撃面を縮小し、機密データが広くアクセス可能にならないようにします.

すべての環境で最小権限を強制する

継承されたり古くなった権限を削除し、侵害されたり誤用されたアイデンティティの爆風半径を制限することで、ビジネスニーズに合わせてアクセスを継続的に調整します.

リスクベースのアクセスレビューを自動化する

データの機密性、アクセスパス、アイデンティティコンテキストを使用して、最もリスクの高い露出が最初にレビューおよび修正されるように認証を優先します。AIツールにアクセス可能なリポジトリを含みます。

異常なアクセスとデータの悪用を検出する

異常なアクセスパターン、大量の読み取り、および無許可の権限変更を監視して、内部の脅威、侵害されたアカウント、およびAIによる加速された情報流出の試みを早期に特定します。

インシデントの対応と回復を加速する

どの機密データが露出したのか、どのアイデンティティが関与したのかを迅速に特定し、企業への影響を減らし、継続的なガバナンスを強化するために封じ込めアクションを自動化します.

ネットリックスのアプローチ