gMSA-Ausnutzungsangriffe und Golden gMSA-Angriffe erklärt

Bei einem gMSA-Ausnutzungsangriff stehlen Bedrohungsakteure die Anmeldeinformationen von gruppenverwalteten Dienstkonten und missbrauchen sie, um sich seitlich zu bewegen und Privilegien innerhalb von Active Directory zu erhöhen. Ein Golden gMSA-Angriff ähnelt einem Golden Ticket-Angriff, bei dem Angreifer unbegrenzt gMSA-Passwörter erstellen können, sobald sie den KDS-Stamm-Schlüssel für den dauerhaften Zugriff auf Dienste im gesamten Domänenbereich besitzen.

Attribut | Details |

|---|---|

|

Angriffstyp |

Gruppenangriff auf Managed Service Account (gMSA) |

|

Auswirkungsgrad |

Hoch |

|

Ziel |

Unternehmen, Regierungen |

|

Primärer Angriffsvektor |

Ausnutzung von Active Directory |

|

Motivation |

Spionage, Privilegienerweiterung, Diebstahl von Zugangsdaten |

|

Übliche Präventionsmethoden |

Least Privilege, Audit-Protokolle, Passwortrotation, KDS Root Key Management, SACL-Überwachung |

Risikofaktor | Stufe |

|---|---|

|

Potentieller Schaden |

Hoch |

|

Ausführungsleichtigkeit |

Mittel bis schwer |

|

Wahrscheinlichkeit |

Mittel |

Setzen Ihre Dienstkonten versteckte Angriffspfade aus?

Erfahren Sie, wie Sie die Ausnutzung von gMSA erkennen und mit Hilfe unserer Experten privilegierten Zugriff schützen.

Was ist ein gMSA-Angriff?

Ein Angriff auf ein gruppenverwaltetes Dienstkonto ist ein Eindringen, bei dem Angreifer gMSA-Anmeldeinformationen kompromittieren oder berechnen, um unbefugten Zugriff auf Dienste zu erhalten und Privilegien in einer Active Directory-Umgebung zu eskalieren.

gMSAs werden für Windows-Dienste, IIS-Anwendungspools, SQL Server-Dienste, geplante Aufgaben, Sicherungsdienste und andere automatisierte Dienstidentitäten verwendet, bei denen ein Dienst eine automatisch verwaltete Domänenanmeldeinformation benötigt. Der Missbrauch von gMSAs bietet eine breite Angriffsfläche, da jedes System oder jeder Dienst, der berechtigt ist, ein gMSA abzurufen oder damit auszuführen, einen potenziellen Einstiegspunkt für Angreifer darstellt. Durch das Auslesen von gMSA-Passwörtern und die Ausnutzung dieser Konten können Angreifer Dienstidentitäten nachahmen, sich lateral innerhalb der Domäne bewegen und eine persistente Präsenz aufrechterhalten, die schwer zu erkennen und zu beheben ist.

Angreifer verwenden hauptsächlich die folgenden Methoden zur Ausnutzung von gMSA:

- Lesen Sie msDS-ManagedPassword: Angreifer kompromittieren einen Host oder ein Konto mit SYSTEM-/autorisierter Zugriffsberechtigung und lesen das Attribut msDS-ManagedPassword für ein gMSA aus Active Directory. Dieses Attribut enthält die aktuellen und vorherigen Passwörter für das gMSA, sodass Angreifer durch das Lesen der Attributwerte tatsächlich die gMSA-Passwörter auslesen.

- Golden gMSA (KDS root key abuse): Angreifer erhalten die KDS (Key Distribution Service) Root-Key-Attribute (gespeichert in CN=Master Root Keys,CN=Group Key Distribution Service,CN=Services,CN=Configuration,DC=domain,DC=com) und verwenden diese, um gMSA-Passwörter offline zu berechnen, ohne einen Domänencontroller zu kontaktieren. Durch das Fälschen gültiger Anmeldeinformationen können Angreifer sich jederzeit als diese Dienstkonten authentifizieren.

Golden gMSA-Angriffe

Hier sind die Hauptmerkmale eines Golden gMSA-Angriffs:

- Der erste Kompromiss erfordert Rechte auf hohem Niveau (zum Beispiel Domain Admin oder SYSTEM-Konto auf einem Domänencontroller), um das KDS-Stammschlüsselmaterial zu lesen oder zu exportieren.

- Sobald die KDS-Stammschlüsselattribute erlangt wurden, können Angreifer:

- Berechnen Sie aktuelle und zukünftige gMSA-Passwörter, ohne einen Domänencontroller zu kontaktieren, sodass keine Authentifizierungsprotokolle auf DCs erzeugt werden.

- Erstellen Sie Anmeldeinformationen für jede gMSA in der Domäne.

- Behalten Sie den dauerhaften Zugriff auch nach der Erkennung der ersten Kompromittierung bei (der Root-Schlüssel ist standardmäßig bis zu 10 Jahre gültig).

- Konzeptionell ist ein Golden gMSA-Angriff analog zu einem Golden Ticket-Angriff, da beide das Erstellen gefälschter oder abgeleiteter Anmeldeinformationen beinhalten.

Werkzeugverwendungen

Die folgenden Tools und Skripte erleichtern die Ausnutzung von Golden gMSA:

- Credential-Dumping-Tools werden verwendet, um Anmeldeinformationen oder Anmeldeinformationen von einem Host zu extrahieren, damit ein Angreifer eskalieren oder sich seitlich bewegen kann. Ziele sind der Speicher, in dem Authentifizierungstoken/NTLM-Hashes gespeichert sind, zwischengespeicherte Anmeldeinformationen und Sicherungskopien von Anmeldeinformationsspeichern.

- AD-Enumerierungstools kartieren Active Directory-Objekte, Berechtigungen und Beziehungen, damit ein Angreifer herausfinden kann, wo sich sensible Schlüssel/Objekte befinden (für gMSA: KDS-Stammschlüssel, msDS-ManagedPassword-Objekte und Dienstbindungen). Sie prüfen Gruppenmitgliedschaften, ACLs und Attribute.

- Proof-of-Concept-Dienstprogramme und benutzerdefinierte Skripte implementieren mathematische/kryptografische Logik, die gMSA-Passwörter aus dem KDS-Stammschlüssel und den Objektmetadaten ableitet.

Wie funktioniert ein gMSA-Angriff?

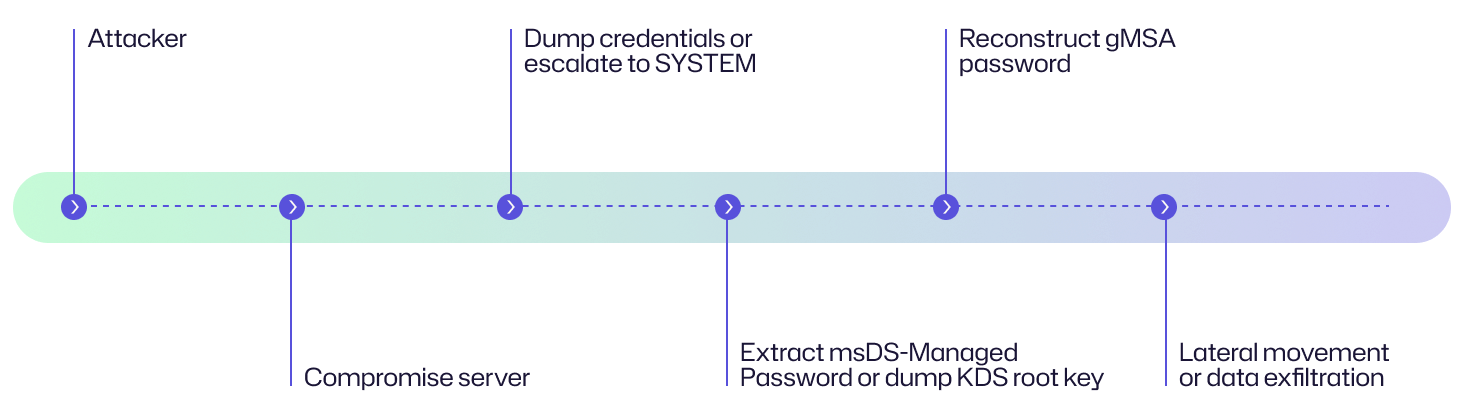

Ein gMSA-Ausnutzungsangriff folgt einem gestuften Pfad: Der Angreifer beginnt damit, herauszufinden, wo gMSAs verwendet werden, und schafft es letztendlich, sich seitlich zu bewegen und Privilegien auf eine persistente, heimliche Weise zu eskalieren. Hier sind die Phasen des Angriffs:

Verwendung von gMSA entdecken

Angreifer beginnen damit, zu kartieren, wo gMSAs in der Umgebung eingesetzt werden. Sie scannen Active Directory und Endpunkte, um Dienste, Anwendungspools, geplante Aufgaben sowie Datenbank- oder Sicherungsprozesse zu identifizieren, die unter gMSA-Identitäten ausgeführt werden. Mit dieser Kartierung untersuchen sie diese Hosts auf ausnutzbare Schwachstellen (wie Webserver-RCE, ungepatchte Dienstfehler und schwache Dienstkonfigurationen), die missbraucht werden können, um Codeausführung zu erlangen oder auf NT AUTHORITY\SYSTEM zu eskalieren.

Zugriff auf gMSA-Passwörter

Auf einem kompromittierten Host mit SYSTEM-Rechten oder über ein Konto mit ausreichenden Active Directory-Berechtigungen verwendet der Angreifer Tools oder APIs (zum Beispiel PowerShell mit DSInternals oder Verzeichnisabfragen), um das Attribut msDS-ManagedPassword abzurufen. Der Angreifer dekodiert dann den Anmeldeinformations-Blob in Klartext (oder einen NTLM-Hash), häufig mit der PowerShell-Funktion ConvertFrom-ADManagedPasswordBlob. Mit diesen Klartext- oder abgeleiteten Anmeldeinformationen kann sich der Angreifer als Dienstkonto anmelden, den Dienst ausführen, auf alle erreichbaren Ressourcen zugreifen und sich mit geringem Aufwand auf andere Systeme bewegen.

Golden-gMSA-Angriff

In einem Golden-gMSA-Szenario extrahiert ein Angreifer die KDS-Stammschlüsselattribute (wie msKds-RootKeyData, msKds-KDFParam und verwandte KDF-Parameter), die Active Directory verwendet, um gMSA-Passwörter abzuleiten. Mit Tools wie GoldenGMSA oder benutzerdefinierten Skripten können sie aktuelle und zukünftige gMSA-Passwörter offline berechnen. Auf diese Weise können sie sich bei jedem Dienst authentifizieren, der auf diese gMSAs angewiesen ist.

Seitliche Bewegung oder Privilegienerweiterung

Sobald gMSA-Anmeldeinformationen (ob direkt gelesen oder aus dem KDS-Schlüssel berechnet) unter der Kontrolle des Angreifers sind, können diese verwendet werden, um:

- Authentifizieren Sie sich bei Datenbanken, Verwaltungsoberflächen, Dateifreigaben oder anderen Diensten, die das gMSA akzeptieren.

- Wechseln Sie zu anderen Hosts, die der Service-Identität vertrauen.

- Kombinieren Sie dies mit Silver Ticket- oder Golden Ticket-Techniken oder Token-Missbrauch, um Privilegien zu eskalieren.

- Sensible Daten exfiltrieren.

- Setzen Sie Persistenz ein oder erstellen Sie neue privilegierte Dienstkonten.

Dienste, die unter gMSAs ausgeführt werden, arbeiten in der Regel mit erhöhten Berechtigungen und umfangreicher Konnektivität, was Angreifern eine breite Angriffsfläche zum Ausnutzen bietet.

Angriffsablaufdiagramm

Hier ist ein Flussdiagramm, das die Ereigniskette bei einem gMSA-Angriff erklärt, sowie eine Beispielgeschichte aus der Perspektive einer Organisation, um Ihnen das Verständnis des Angriffs zu erleichtern.

Ein Angreifer kompromittiert den kundenorientierten Webserver einer Organisation über ein verwundbares Plugin, installiert eine Webshell, eskaliert auf SYSTEM auf diesem Host und extrahiert Anmeldedaten für Dienste. Mit dem ausgelesenen KDS-Stammschlüssel und den KDF-Parametern berechnet er gMSA-Passwörter offline und authentifiziert sich bei Backend-Diensten (Datenbank und Dateifreigaben), ohne eine Verbindung zum Domänencontroller herzustellen. Über 48 Stunden exfiltriert er sensible Kundendaten.

Beispiele für gMSA-Angriffe

Es gibt keine öffentlich zugänglichen Berichte oder Offenlegungen von Sicherheitsverletzungen, die besagen, dass ein Angreifer einen gMSA- oder Golden gMSA-Angriff in der Praxis verwendet hat. Es gibt jedoch umfangreiche Forschungen, Proof of Concepts, Werkzeuge und Herstelleranleitungen, die beweisen, dass die Technik real und praktikabel ist. Im Folgenden eine Zusammenfassung der Beweise aus der Praxis.

|

Öffentliche Forschung/Schriften (PoC) |

Sicherheitsforscher haben den Golden gMSA-Angriff vorgestellt und beschrieben (wie Angreifer KDS-Stammschlüsselattribute auslesen und gMSA-Passwörter offline generieren können), wie von Semperis veröffentlicht.

|

|

Öffentliche Werkzeuge/PoC-Code

|

Semperis hat ein GoldenGMSA-Tool auf GitHub veröffentlicht, das die in der Forschung beschriebenen Angriffstechniken implementiert (nützlich für Red Teams und Verteidiger, die ihre Umgebungen testen). |

|

Golden dMSA/bezogene AD-Primitiven

|

Nachfolgende Forschungen und Hinweise, insbesondere von Semperis, haben ähnliche neue Angriffsprimitiven gegen delegierte Managed Service Accounts (dMSA) und verwandte Funktionen beschrieben (manchmal Golden dMSA/BadSuccessor genannt). Dies zeigt, dass die Angriffsfläche sich weiterentwickelt. |

|

Herstelleranleitung |

Microsoft hat Anleitungen veröffentlicht, wie man von einer Golden gMSA-Kompromittierung wiederherstellen kann und wie man Szenarien für AD-Kompromittierungen plant.

|

|

Erkennungshinweise |

Sicherheitsanbieter und Forschungsteams (SentinelOne, TrustedSec, SpecterOps usw.) haben Erkennungstechniken, Splunk-Abfragen und Anleitungen veröffentlicht, um gMSA- und KDS-bezogene Expositionen und Offline-Angriffe zu erkennen. |

Folgen von gMSA-Angriffen

IT-Teams verwenden gMSAs für automatisierten, hochprivilegierten Zugriff. Ihr Diebstahl kann einen Vorfall verstärken, indem er heimliche laterale Bewegungen, langanhaltenden Zugriff und weitreichende Datenexposition ermöglicht. Dies kann schwerwiegende finanzielle, operative, reputationsbezogene und rechtliche Folgen haben.

Auswirkungsbereich | Beschreibung |

|---|---|

|

Finanziell |

Ein Angriff auf ein group Managed Service Account kann die Kosten erhöhen, indem intensive Incident-Response- und Behebungsmaßnahmen wie forensische Untersuchungen, KDS-Root-Key-Rotation und gMSA-Resets erforderlich werden. Dies kann auch zu Verlusten durch Datendiebstahl, Lösegeldforderungen und höheren Versicherungsprämien führen, was sowohl unmittelbare als auch langfristige finanzielle Auswirkungen hat.

|

|

Operativ |

gMSA-Angriffe können zu Dienstunterbrechungen und unbefugtem Datenzugriff führen. Da viele kritische Dienste und Integrationen von gMSAs abhängen, kann deren Kompromittierung zu absichtlicher Sabotage oder ungeplanten Eindämmungsmaßnahmen führen. Dies kann längere Ausfallzeiten, eine reduzierte Servicequalität für Kunden und kostspielige Behebungsarbeiten zur Wiederherstellung und Neukonfiguration von Systemen auslösen.

|

|

Reputation |

Die öffentliche Bekanntgabe von Datenverlusten oder Dienstunterbrechungen kann das Vertrauen von Kunden und Partnern untergraben. Über den unmittelbaren Reputationsschaden hinaus können solche Vorfälle zu Umsatzeinbußen, verstärkter Prüfung bei Risikoanalysen, negativer Medienberichterstattung und dauerhaften Schäden am Markenwert führen. Die Auswirkungen vervielfachen sich, wenn sensible Informationen offengelegt oder kritische Systeme kompromittiert werden.

|

|

Rechtlich/regulatorisch |

Eine Kompromittierung eines gMSA kann zu Verstößen gegen Vorschriften wie HIPAA, GDPR oder PCI-DSS führen. Die Organisation kann mit Bußgeldern oder Durchsetzungsmaßnahmen konfrontiert werden. Wenn Ermittler unzureichende Sicherheitskontrollen oder verzögerte Meldungen feststellen, kann dies zu Rechtsstreitigkeiten, Sammelklagen und langfristiger Überwachung durch Regulierungsbehörden und Branchenprüfer führen. |

Häufige Ziele von gMSA-Angriffen: Wer ist gefährdet?

Großunternehmen, Regierungsbehörden und Finanzinstitute, die komplexe Active Directory-Umgebungen mit vielen gMSAs für Dienste (SQL, IIS, Exchange, Backups) betreiben, gehören allgemein zu den häufigsten Zielen von gMSA-Angriffen. Aus technischer Sicht sind die folgenden Komponenten in einer IT-Infrastruktur am stärksten gefährdet:

Anwendungsserver

Anwendungsserver sind potenzielle Ziele für Angreifer, insbesondere solche, die Webanwendungen (wie IIS) hosten, die im Kontext NT AUTHORITY\SYSTEM ausgeführt werden. Da gMSAs häufig mit diesen Diensten für nahtlose und passwortlose Authentifizierung verbunden sind, kann eine Kompromittierung Angreifern ermöglichen, sich im gesamten Umfeld zu authentifizieren, beliebigen Code auszuführen und Berechtigungen zu eskalieren.

Datenbankserver

Datenbankplattformen, insbesondere SQL Server-Instanzen, sind ebenfalls Hauptziele. Viele Organisationen konfigurieren gMSAs für Routineaufgaben wie Backups und geplante Jobs. Nach einer Kompromittierung können Angreifer sensible Daten exfiltrieren, Anmeldeinformationen stehlen oder den Server als Sprungbrett für laterale Bewegungen im Netzwerk nutzen.

Backup- und Überwachungssysteme

Backup-Agenten und Überwachungstools sind hochprivilegierte Dienste, die sich oft mit gMSAs authentifizieren. Diese Konten benötigen umfassenden Zugriff auf mehrere Systeme. Aus diesem Grund verschafft ihre Kompromittierung Angreifern erweiterte Netzwerkübersicht und Kontrolle.

Hosts für geplante Aufgaben

Systeme, die mit geplanten Aufgaben konfiguriert sind, verwenden häufig gMSAs, um routinemäßige Skripte oder geplante Jobs mit erhöhten Berechtigungen auszuführen. Angreifer können diese Aufgaben für Persistenz, Privilegieneskalation und Befehlsausführung missbrauchen und so routinemäßige Operationen in Angriffskanäle verwandeln, die sich in legitime Arbeitsabläufe einfügen.

Domänencontroller (indirekte Ziele)

Obwohl Domänencontroller selbst nicht mit gMSAs ausgeführt werden, speichern sie kritische KDS-Stammschlüsselattribute, die zur Ableitung von gMSA-Passwörtern verwendet werden. Wenn Angreifer Zugriff auf diese Attribute erhalten, besitzen sie die Möglichkeit, gültige gMSA-Passwörter offline zu berechnen, ohne einen DC zu kontaktieren.

Mehrschichtige Anwendungen

In komplexen mehrschichtigen Architekturen werden gMSAs verwendet, um Service-zu-Service-Verbindungen über Anwendungsschichten und APIs zu authentifizieren. Durch die Kompromittierung einer Schicht (z. B. eines Front-End-Dienstkontos) können Angreifer weiter in Middleware- oder Back-End-Schichten eskalieren, was letztlich zur vollständigen Übernahme der Anwendung führt.

Hybride Active Directory-Umgebungen

Organisationen mit hybriden oder Multi-Forest-AD-Umgebungen sehen sich einer erweiterten Angriffsfläche und erhöhtem Risiko gegenüber. Angreifer können eine gMSA in einer Domäne kompromittieren und diese nutzen, um lateral in andere Domänen oder synchronisierte Cloud-Dienste zu gelangen.

Risikobewertung

Um das Risiko von gMSA-Angriffen zu bewerten, sollten Sie drei Schlüsselfaktoren berücksichtigen: den potenziellen Schaden durch einen Angriff, wie schwierig die Durchführung des Angriffs ist und die Wahrscheinlichkeit seines Auftretens. Zusammen verdeutlichen sie, warum gMSAs starken Schutz und Überwachung erfordern.

Risikofaktor | Stufe |

|---|---|

|

Potentieller Schaden |

Hoch

|

|

Ausführungsaufwand |

Mittel bis schwer

|

|

Wahrscheinlichkeit |

Mittel |

Wie man gMSA-Angriffe verhindert

Durch die Implementierung starker technischer Kontrollen und solider administrativer Praktiken können Organisationen das Risiko eines gMSA-Ausnutzungsangriffs verringern.

Technische Maßnahmen

Die folgenden technischen Maßnahmen können helfen, gMSA- und Golden-gMSA-Angriffe zu verhindern:

- Konfigurieren Sie Systemzugriffskontrolllisten (SACLs) für KDS-Stammschlüssel, um alle Versuche zu protokollieren, das Attribut msKds-RootKeyData zu lesen. So werden Sicherheitsteams alarmiert, wenn Angreifer versuchen, die Geheimnisse zuzugreifen, die zur Ableitung von gMSA-Passwörtern verwendet werden.

- Setzen Sie das Prinzip der geringsten Rechte bei gMSA-Mitgliedschaften durch. Beschränken Sie dazu, welche Konten und Gruppen im Attribut msDS-GroupMSAMembership eines gMSA aufgeführt sind. Nur Dienste, die tatsächlich das gMSA benötigen, sollten Zugriff haben. Das Entfernen unnötiger Mitgliedschaften hilft, potenzielle Missbrauchspfade zu schließen.

- Überprüfen Sie regelmäßig, wer die Berechtigung hat, gMSAs zu verwalten und zu verwenden. Sicherheitsteams sollten Änderungen an Berechtigungen und Nutzungsmustern prüfen, um verdächtige Aktivitäten zu erkennen, die auf unbefugten Zugriff und Versuche der Privilegieneskalation hinweisen könnten.

- Verringern Sie den Wert der Einstellung ManagedPasswordIntervalInDays, damit gMSA-Passwörter häufiger aktualisiert werden. Dies begrenzt das Zeitfenster, in dem Angreifer kompromittierte Anmeldeinformationen erneut verwenden können.

Administrative Best Practices

Im Rahmen bewährter administrativer Praktiken sollten Organisationen eine strenge Kontrolle über den Lebenszyklus und die Schlüsselverwaltung von gMSA aufrechterhalten.

- Erstellen Sie regelmäßig neue KDS-Stammschlüssel und weisen Sie diese Ihren aktiven gMSAs neu zu. Dies verhindert, dass alte oder möglicherweise kompromittierte Schlüssel verwendet werden, um gültige gMSA-Passwörter abzuleiten.

- Überwachen Sie das Ereignis-ID 4662, das Versuche zur Zugriffsaufnahme auf Verzeichnisobjekte aufzeichnet. Die Überwachung dieses Ereignisses speziell für gMSA-Attribute kann helfen, unbefugten Zugriff oder verdächtige Abfragen zu erkennen.

- Deaktivieren Sie gMSAs, die nicht mehr verwendet werden, proaktiv und entfernen Sie verwaiste Berechtigungen von alten Diensten. Dadurch wird die Anzahl der Konten reduziert, die Angreifer ausnutzen können, und Ihre gesamte Angriffsfläche minimiert.

Wie Netwrix helfen kann

Netwrix’s Identity Threat Detection & Response (ITDR) Suite hilft Organisationen, verdächtige Aktivitäten zu erkennen und ihre Identity-Infrastruktur in lokalen und hybriden Umgebungen zu sichern. Sie bietet Sichtbarkeit, Benachrichtigungen, Reaktions- und Wiederherstellungsfunktionen, die für den Schutz von gMSAs relevant sind.

Hier sind einige seiner Kernfunktionen und wie sie zur Verhinderung oder Minderung von gMSA-bezogenen Risiken beitragen:

Bedrohungserkennung

Netwrix ITDR-Produkte, wie Threat Manager und Threat Prevention, können verdächtige Aktivitäten im Zusammenhang mit der Identity-Infrastruktur erkennen, wie ungewöhnliche oder unautorisierte Änderungen in Active Directory. Sie können Objekt- und Attributänderungen sowie Zugriffe in AD überwachen (wie unautorisierte Lesezugriffe auf die Attribute msDS-ManagedPassword und msKds-RootKeyData) und bei riskanten Konfigurationsänderungen oder Änderungen der Mitgliedschaft privilegierter Gruppen Alarm schlagen.

Echtzeitüberwachung und Alarmierung

Netwrix ITDR bietet Echtzeitwarnungen zu kritischen Active Directory-Ereignissen und anomalen Zugriffsmustern. Dies umfasst die Überwachung von Konten, die keine Domänencontroller sind und versuchen, auf sensible KDS-Attribute zuzugreifen, die Mitgliedschaft in sensiblen Gruppen sowie Änderungen an privilegierten Attributen. Diese Überwachungsfunktionen helfen, Missbrauch von gMSA zu erkennen.

Schnelle Reaktion

Netwrix ITDR unterstützt automatisierte oder halbautomatisierte Maßnahmen zur Vorfallreaktion, falls eine Kompromittierung festgestellt wird, wie z. B. das Deaktivieren von Konten, das Generieren von Warnungen, das Zurücksetzen unerwünschter Änderungen und das Einleiten forensischer Untersuchungen. In einem gMSA-Angriffszenario bedeutet dies, dass Sie schnell reagieren können, wenn verdächtige Aktivitäten erkannt werden, z. B. durch Deaktivieren des gMSA oder Widerrufen von Berechtigungen.

Sicherheitsaudit und Berichterstattung

Netwrix Auditor bietet detaillierte Prüfpfade, „Vorher- und Nachher“-Werte für AD-Änderungen, Risikoanalyseberichte, Dashboards und Compliance-Berichte. Diese sind nützlich, um gMSA-Berechtigungsänderungen, Nutzung im Zeitverlauf und Fehlkonfigurationen zu verfolgen.

Erkennen und reagieren Sie auf gMSA-Ausnutzung mit Netwrix Identity Threat Detection & Response (ITDR). Laden Sie Ihre kostenlose Testversion herunter.

Erkennungs-, Minderungs- und Reaktionsstrategien

Um sich gegen gMSA-bezogene Angriffe zu verteidigen, sollten Organisationen einen proaktiven Ansatz verfolgen, der Früherkennung, präventive Minderung und effektive Reaktion umfasst. Hier sind einige praktische Schritte, um Ihre Verteidigung gegen KDS-Root-Key- und gMSA-Kompromittierungen zu stärken.

Erkennung

Um einen gMSA-Angriff frühzeitig zu erkennen, sollten Teams diese Praktiken befolgen:

Überwachen Sie unautorisierte Lesevorgänge kritischer Attribute wie msDS-ManagedPassword und msKds-RootKeyData

Diese Attribute sind direkt mit der gMSA-Passwortabfrage und der Offline-Passwortgenerierung verbunden und werden außerhalb der normalen Vorgänge des Domänencontrollers selten abgerufen. Ungewöhnliche Abfragen können auf Versuche zum Sammeln von Anmeldeinformationen hinweisen. Um dies zu erkennen, können Administratoren die Verzeichnisdienstüberwachung in Active Directory aktivieren und die Erweiterte Sicherheitsüberwachung so konfigurieren, dass der Zugriff auf den Verzeichnisdienst protokolliert wird (Ereignis-ID 4662).

Überprüfen Sie, ob Nicht-DC-Konten auf sensible KDS-Attribute zugreifen

Nur Domänencontroller sollten mit KDS-Stammschlüsseldaten interagieren. Die Überwachung des Zugriffs durch unerwartete Konten kann Missbrauch von Privilegien oder Versuche seitlicher Bewegungen aufdecken.

Kombinieren Sie Überwachung mit Analytik

Indem Sicherheits-Teams Lesezugriffe auf sensible Attribute filtern und mit dem Kontotyp (wie Nicht-DC-Konten) korrelieren, können sie verdächtige Abfragen erkennen. Noch besser ist es, diese Protokolle in eine SIEM-Plattform zu integrieren, um Ereignisübergreifende Korrelationen, Anomalieerkennung und Echtzeitwarnungen zu ermöglichen.

Grundlegende normale gMSA-Nutzung über Dienste und Server hinweg

Dies ermöglicht die Anomalieerkennung, wenn auf gMSAs außerhalb ihres erwarteten Bereichs zugegriffen wird (zum Beispiel ein SQL gMSA, das auf einem Webserver verwendet wird).

Minderung

IT-Teams sollten die Minderung als eine koordinierte, mehrstufige Maßnahme angehen, die nicht nur den aktuellen Zugriff des Angreifers unterbindet, sondern auch die Verteidigung stärkt, um die Chancen einer zukünftigen Kompromittierung zu minimieren. Einige wichtige Minderungsschritte werden unten erläutert.

Erstellen Sie gMSAs mit einem neuen KDS-Stammschlüssel neu, wenn ein Kompromiss vermutet wird

Das Erzeugen eines neuen Root-Schlüssels unterbindet die Möglichkeit eines Angreifers, Passwörter aus zuvor offengelegten Artefakten abzuleiten, und stellt das Vertrauen in verwaltete Konten wieder her.

Drehen Sie gMSA-Passwörter, indem Sie Test-ADServiceAccount

Das Erzwingen einer Passwortaktualisierung stellt sicher, dass Angreifer auch bei kompromittierten Zugangsdaten keinen Zugriff auf gültige Geheimnisse erhalten.

Segmentierung anwenden und Geltungsbereich durchsetzen

Implementieren Sie Netzwerk- und Dienstsegmentierung, um einzuschränken, wo gMSAs verwendet werden können. So können Angreifer, falls eine Ebene kompromittiert wird, nicht leicht in andere sensible Bereiche vordringen.

Testen Sie regelmäßig Ihre Behebungs-Playbooks

Führen Sie Tischübungen und technische Übungen durch, die die KDS-Schlüsselrotation und die gMSA-Wiederherstellung simulieren, um sicherzustellen, dass Ihre Verfahren effektiv sind und unter Druck funktionieren.

Antwort

Wenn ein gMSA-Angriff vermutet oder bestätigt wird, müssen Organisationen entschlossen handeln, um die Bedrohung einzudämmen, Schäden zu begrenzen und eine Wiederholung zu verhindern.

Betroffene Systeme isolieren

Isolieren Sie kompromittierte Hosts, um zu verhindern, dass Angreifer sich seitlich weiterbewegen oder kompromittierte gMSA-Anmeldeinformationen weiterhin missbrauchen. Sie müssen auch Domänencontroller isolieren, wenn ein verdächtiger Zugriff auf msKds-RootKeyData oder andere kritische Attribute festgestellt wird, um sicherzustellen, dass Angreifer in den Verzeichnisdiensten nicht persistieren können.

Kompromittierte gMSAs deaktivieren

Deaktivieren Sie kompromittierte gMSAs sofort, um zu verhindern, dass Angreifer sie für die Authentifizierung und böswillige Aktivitäten verwenden.

Drehen Sie alle relevanten Anmeldeinformationen und aktualisieren Sie die betroffenen Dienste

Drehen Sie alle relevanten Anmeldeinformationen, einschließlich gMSAs, Dienstkonten und Administratorkonten. Aktualisieren Sie dann die betroffenen Dienste, um eine reibungslose erneute Authentifizierung mit den neu gedrehten gMSAs zu gewährleisten.

Bewahren Sie forensische Artefakte auf und leiten Sie eine forensische Untersuchung ein

Eine forensische Untersuchung hilft dabei, den Umfang und die Ursache des Vorfalls zu bestimmen. Stellen Sie sicher, dass Sie Daten des Domänencontrollers und der Configuration NC erfassen, wie Protokolle und NTDS-Snapshots, bevor Sie irreversible Behebungsmaßnahmen ergreifen. Es ist wichtig, die Dringlichkeit, den Angriff zu stoppen, mit der Notwendigkeit abzuwägen, Beweismaterial für die Analyse zu sichern. Als Nächstes:

- Überprüfen Sie Ereignisprotokolle, SACL-Warnungen und identitätsbezogene Anomalien.

- Erfassen Sie flüchtige Daten (wie Speicherabbilder und Authentifizierungsprotokolle) von betroffenen Systemen zur Analyse nach dem Vorfall.

- Achten Sie auf Persistenzmechanismen wie geplante Aufgaben, geänderte ACLs oder Schatten-Administratorkonten, die während der Kompromittierung eingeführt worden sein könnten.

Diese Schritte können helfen, Angriffsmechanismen zu identifizieren und Sicherheitslücken zu schließen.

Branchenspezifische Auswirkungen

Die Auswirkungen von gMSA-Angriffen sind nicht in allen Branchen gleich. Durch das Verständnis branchenspezifischer Folgen können Organisationen ihre Verteidigungsmaßnahmen basierend auf ihren wertvollsten Vermögenswerten priorisieren.

Branche | Auswirkung |

|---|---|

|

Gesundheitswesen |

Gesundheitsdienstleister verwenden häufig gMSAs, um Anwendungen auszuführen, die elektronische Gesundheitsakten speichern oder verarbeiten. Eine Kompromittierung hier kann sensible Patientendaten offenlegen, was zu Datenschutzverletzungen, Identitätsdiebstahl und Verstößen gegen Vorschriften wie HIPAA führt. Neben rechtlichen Konsequenzen kann ein solcher Vorfall das Vertrauen der Patienten untergraben und wesentliche klinische Dienste stören.

|

|

Finanzen |

Banken und Finanzinstitute verlassen sich auf gMSAs für Datenbanken, Transaktionssysteme und Authentifizierungsdienste. Wenn Angreifer Zugriff erhalten, können sie unautorisierte Transaktionen durchführen, Finanzdaten manipulieren oder sensible Kundendaten preisgeben. Das Ergebnis sind nicht nur finanzielle Verluste, sondern auch langfristige Reputationsschäden und regulatorische Strafen.

|

|

Einzelhandel |

Einzelhandelsumgebungen verwenden gMSAs zur Verwaltung von Point-of-Sale-(POS)-Systemen, E-Commerce-Plattformen und Kundendatenbanken. Angreifer, die gMSAs in diesen Systemen ausnutzen, können POS-Terminals kapern, Zahlungsdaten von Kunden stehlen oder Daten von Treueprogrammen ernten. Die Folgen sind finanzieller Betrug, Rückbuchungen und ein vermindertes Kundenvertrauen in die Marke. |

Entwicklung von Angriffen und zukünftige Trends

Während Organisationen gMSAs übernehmen, um die Sicherheit zu erhöhen und die Passwortverwaltung zu vereinfachen, arbeiten Angreifer daran, ihre Techniken weiterzuentwickeln, um diese Konten auszunutzen. Die folgenden Trends zeigen auf, wie Gegner Schwachstellen von gMSAs ausnutzen und wohin sich die Bedrohungslandschaft entwickelt.

Wichtige Statistiken und Infografiken

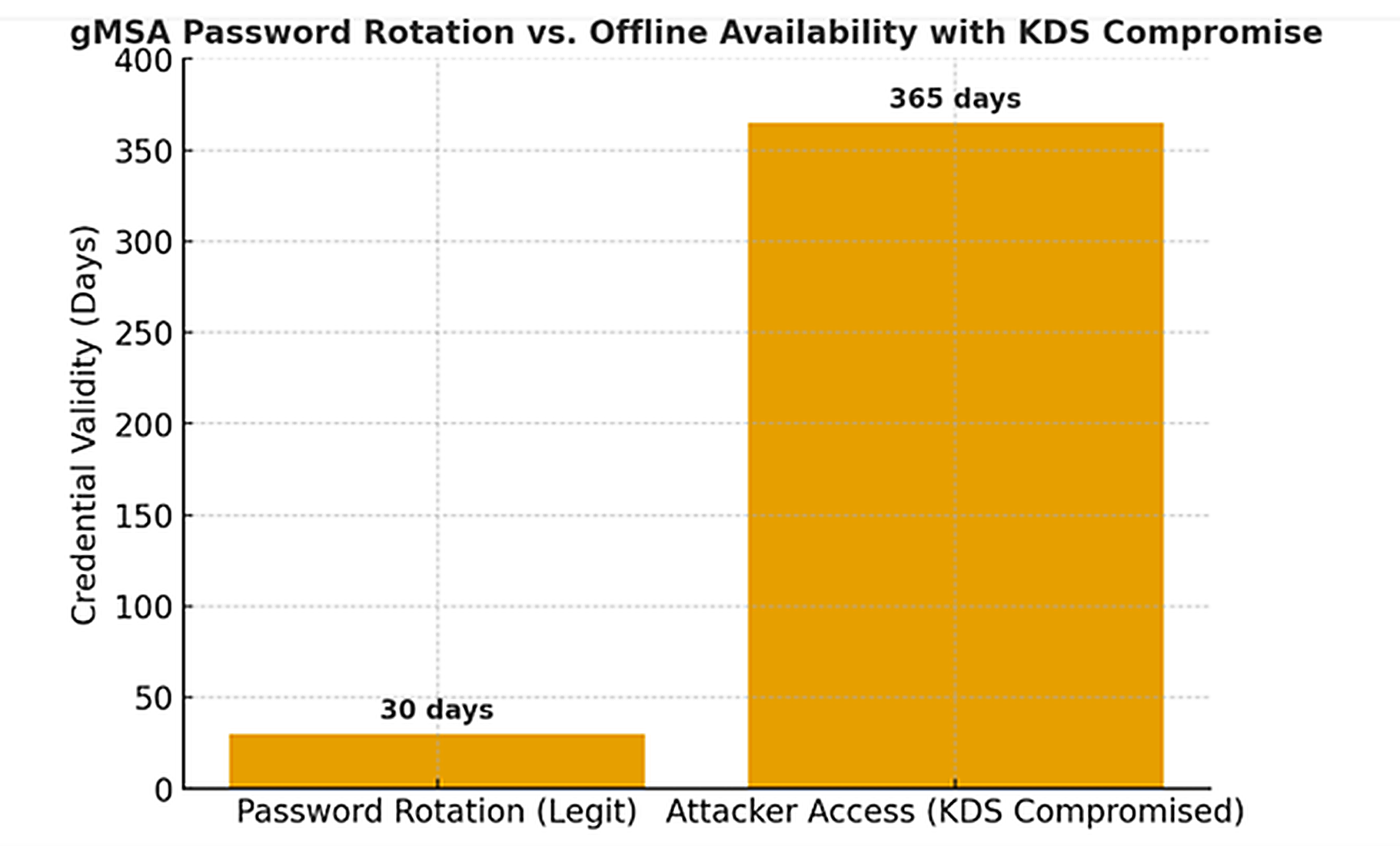

gMSAs sind mit starken Sicherheitsfunktionen ausgestattet, aber Angreifer, die den KDS-Stammschlüssel ins Visier nehmen, können diese Schutzmaßnahmen umgehen. Werfen wir einen Blick auf einige unterstützende Fakten und Statistiken:

- gMSAs ändern ihre Passwörter alle 30 Tage, um die Offenlegung von Anmeldeinformationen zu begrenzen. Aber wenn Angreifer den KDS-Stammschlüssel stehlen, können sie gMSA-Passwörter jederzeit offline berechnen und damit die Schutzmaßnahme der Rotation effektiv außer Kraft setzen.

- Da jedes gMSA in einer Domäne denselben KDS-Stammschlüssel zur Passwortgenerierung verwendet, kann die Kompromittierung dieses einen Stammschlüssels alle gMSAs in der Domäne beeinträchtigen. Dies schafft ein domänenweites Risiko durch einen einzigen Ausfallpunkt.

Das folgende Balkendiagramm vergleicht das vorgesehene Sicherheitsfenster (30-Tage-Rotation) mit dem tatsächlichen Zugriffsfenster des Angreifers (unbegrenzt, wenn KDS kompromittiert ist).

Abschließende Gedanken

Letztendlich sind gMSAs ein zweischneidiges Schwert: Sie vereinfachen die Dienstauthentifizierung und stärken die Sicherheit, wenn sie richtig verwaltet werden, können aber in falschen Händen zum Schlüssel zum Königreich werden. Wenn Angreifer ein Golden gMSA fälschen, stehlen sie nicht nur ein Passwort; sie erben den Generalschlüssel zu Ihrer Infrastruktur, mit der Fähigkeit, sich lautlos über Systeme und Dienste zu bewegen. Die Gefahr liegt in ihrer Unsichtbarkeit: Sie schwelen unbemerkt, bis das gesamte Unternehmen gefährdet ist. Der Schutz Ihrer KDS-Stammschlüssel, die Überwachung verdächtiger gMSA-Aktivitäten und die Implementierung einer starken Sicherheit für Domänencontroller sind wesentliche Schutzmaßnahmen für Ihre Active Directory-Umgebung.

Häufig gestellte Fragen

Teilen auf

Zugehörige Cybersecurity-Angriffe anzeigen

Missbrauch von Entra ID-Anwendungsberechtigungen – Funktionsweise und Verteidigungsstrategien

AdminSDHolder-Modifikation – Funktionsweise und Verteidigungsstrategien

AS-REP Roasting Attack - Funktionsweise und Verteidigungsstrategien

Hafnium-Angriff - Funktionsweise und Verteidigungsstrategien

DCSync-Angriffe erklärt: Bedrohung für die Active Directory Security

Ultimativer Leitfaden zu Golden SAML-Angriffen

Verständnis von Golden Ticket-Angriffen

DCShadow-Angriff – Funktionsweise, Beispiele aus der Praxis & Verteidigungsstrategien

ChatGPT Prompt Injection: Risiken, Beispiele und Prävention verstehen

NTDS.dit-Extraktionsangriffe erklärt

Kerberoasting-Angriff – Funktionsweise und Verteidigungsstrategien

Pass-the-Hash-Angriff

Pass-the-Ticket-Attacke erklärt: Risiken, Beispiele & Verteidigungsstrategien

Password-Spraying-Angriff

Angriff zur Extraktion von Klartext-Passwörtern

Zerologon-Schwachstelle erklärt: Risiken, Exploits und Milderung

Ein vollständiger Leitfaden zu Ransomware-Angriffen

Ein vollständiger Leitfaden zu Skeleton Key-Angriffen

Laterale Bewegungen: Was es ist, wie es funktioniert und Präventionsmaßnahmen

Warum ist PowerShell so beliebt bei Angreifern?

4 Angriffe auf Dienstkonten und wie man sich dagegen schützt

Wie Sie Malware-Angriffe daran hindern, Ihr Geschäft zu beeinträchtigen

Was ist Credential Stuffing?

Kompromittierung von SQL Server mit PowerUpSQL

Was sind Mousejacking-Angriffe und wie kann man sich dagegen verteidigen

Diebstahl von Anmeldeinformationen mit einem Security Support Provider (SSP)

Rainbow-Table-Attacken: Wie sie funktionieren und wie man sich dagegen verteidigt

Ein umfassender Blick auf Passwortangriffe und wie man sie stoppt

LDAP-Aufklärung

Umgehen der MFA mit dem Pass-the-Cookie-Angriff

Silver Ticket Attack