Ultimativer Leitfaden zu Golden SAML-Angriffen

Golden SAML ist ein Angriff, bei dem Hacker ein gestohlenes IdP-Signaturzertifikat verwenden, um SAML-Tokens zu fälschen, wodurch sie Benutzer imitieren können und dabei Passwörter und MFA umgehen. Diese Technik erlangte Aufmerksamkeit nach ihrem Einsatz beim SolarWinds-Verstoß und bleibt eine Bedrohung in hybriden Identitätsumgebungen.

Attribut | Details |

|---|---|

|

Angriffsart |

Golden SAML-Angriff |

|

Auswirkungsgrad |

Kritisch

|

|

Ziel |

Unternehmen, Regierung, kritische Infrastruktur

|

|

Primärer Angriffsvektor |

Kompromittierter Identity Provider (IdP)/Privilegieneskalation

|

|

Motivation |

Spionage, finanzieller Gewinn, Störung

|

|

Übliche Präventionsmethoden |

Zertifikatsrotation, AD FS-Härtung, SIEM-Überwachung |

Risikofaktor | Stufe |

|---|---|

|

Potentieller Schaden |

Kritisch

|

|

Ausführungsaufwand |

Schwierig (aber einfach nach Domain- oder IdP-Kompromittierung)

|

|

Wahrscheinlichkeit |

Mittel bis hoch (abhängig von der Reife der Zielorganisation) |

Angreifer benötigen keine Passwörter, wenn sie Vertrauen vortäuschen können.

Sprechen Sie mit unseren Experten über die Erkennung von Golden SAML-Angriffen und den Schutz Ihrer Authentifizierungssysteme.

Was ist ein Golden SAML-Angriff?

Golden SAML ist ein Cyberangriff, der föderierte Authentifizierungssysteme wie Active Directory Federation Services (AD FS) angreift. Er tritt auf, wenn ein Angreifer den privaten Schlüssel oder das Zertifikat stiehlt, das von einem Identity Provider (IdP), wie AD FS, zum Signieren von SAML (Security Assertion Markup Language)-Token verwendet wird. Dadurch kann der Angreifer gefälschte SAML-Token erstellen, die für alle verbundenen Dienste völlig legitim erscheinen.

Mit gefälschten SAML-Tokens können Angreifer sich als beliebiger Benutzer, einschließlich Administratoren, ausgeben und Zugriff auf Cloud-Dienste wie Microsoft 365 erhalten. Da die gefälschten SAML-Tokens kryptografisch gültig sind, umgehen sie traditionelle Authentifizierungsmethoden wie Multi-Faktor-Authentifizierung (MFA) und Passwortprüfungen, wodurch herkömmliche Sicherheitskontrollen unwirksam werden. Die Methode ähnelt Kerberos Golden Tickets, zielt jedoch auf föderierte Identitätssysteme ab.

Das Hauptziel eines Golden SAML-Angriffs besteht darin, unbemerkt langfristigen, hochrangigen Zugriff auf das Netzwerk und die Cloud-Dienste einer Organisation zu erlangen, ohne Alarm auszulösen. Mit der Fähigkeit, jeden Benutzer zu imitieren und die Authentifizierung zu umgehen, können Angreifer sensible Daten einsehen, Konfigurationen ändern und sich seitlich durch Systeme bewegen, während sie unter dem Radar bleiben. Selbst wenn die Organisation Passwortzurücksetzungen erzwingt oder Benutzeranmeldeinformationen ändert, kann der Angreifer den Zugriff aufrechterhalten, solange er das gestohlene Signaturzertifikat oder den Schlüssel besitzt.

Föderierte Authentifizierungssysteme: Wie funktionieren sie?

Föderierte Authentifizierung ermöglicht es Benutzern, sich einmal anzumelden und auf mehrere Anwendungen sowohl vor Ort als auch in der Cloud zuzugreifen, ohne verschiedene Passwörter verwalten zu müssen. Hier ist der übliche Ablauf:

- Ein Benutzer versucht, auf eine Cloud-App wie Microsoft 365 zuzugreifen.

- Die App leitet die Anfrage an den Identity Provider (IdP) der Organisation weiter, wie z. B. AD FS oder Okta.

- Der IdP überprüft die Anmeldedaten des Benutzers und stellt ein digital signiertes SAML-Token aus, das seine Identität und Berechtigungen bestätigt.

- Die Cloud-App überprüft die Signatur des Tokens und gewährt dem Benutzer bei Gültigkeit Zugriff, ohne weitere Anmeldungen zu verlangen.

Wie nutzen Angreifer es aus?

Golden-SAML-Angreifer zielen auf den Signierungsschritt ab. Indem sie das Token-Signaturzertifikat und den privaten Schlüssel des IdP stehlen, können sie eigene SAML-Tokens erstellen, die vollkommen legitim aussehen, und sich so Zugang zu jeder verbundenen Anwendung verschaffen.

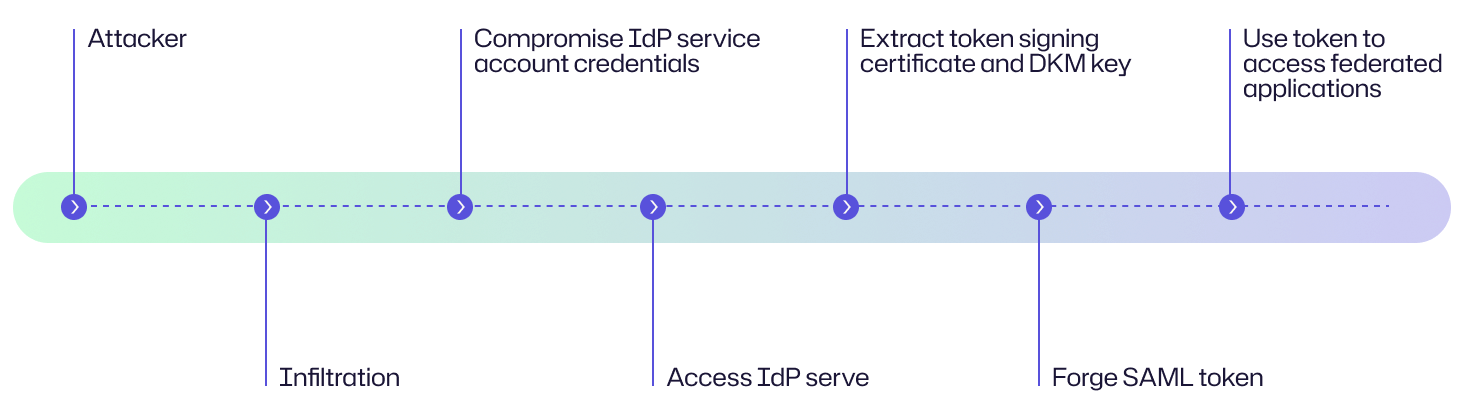

Wie funktioniert ein Golden SAML-Angriff?

Ein Golden SAML-Angriff entfaltet sich in mehreren Schritten, beginnend mit dem Erlangen von Privileged Access und endend mit langfristiger, heimlicher Kontrolle über Cloud- und lokale Ressourcen. Hier sind die verschiedenen Phasen des Angriffs:

1. Erlangen Sie Administratorrechte

Angreifer beginnen damit, das Netzwerk zu durchdringen, um den AD FS oder einen anderen SAML-Identitätsanbieter-Server zu erreichen, und eskalieren zu lokalen oder Domänenadministratorrechten. Sie könnten ungepatchte Schwachstellen ausnutzen, privilegierte Anmeldeinformationen durch Phishing oder Pass-the-Hash-Techniken stehlen oder Fehlkonfigurationen ausnutzen, die eine Privilegieneskalation ermöglichen.

2. Token-Signaturzertifikat und privaten Schlüssel extrahieren

Mit Administratorrechten verwenden Angreifer Tools wie ADFSdump, Mimikatz und integrierte PowerShell-Module, um je nach Standort die folgenden Daten aus der AD FS-Konfigurationsdatenbank, dem Windows-Zertifikatsspeicher oder Active Directory zu extrahieren.

- Token-Signaturzertifikat und dessen privater Schlüssel: der „Hauptschlüssel“ zur Ausstellung von SAML-Tokens

- Distributed Key Manager (DKM)-Schlüssel: unerlässlich zum Entschlüsseln der gespeicherten Zertifikatsdaten in Multi-Server-AD FS-Clustern

- Liste vertrauenswürdiger vertrauender Parteien: gibt Angreifern die Übersicht über alle Anwendungen und Dienste, auf die sie mit gefälschten Tokens zugreifen können

Die von ihnen verwendeten Werkzeuge können das private Schlüsselmaterial lesen, wenn es nicht durch ein Hardware-Sicherheitsmodul (HSM) geschützt ist.

3. SAML-Token erstellen

Using the stolen private key, the attacker uses tools like ADFSpoof to generate fraudulent SAML assertions that appear to be legitimately issued by the IdP. They can set any username or group membership inside the assertion. In this way, they can grant themselves global administrator or root-level access.

4. Zugriff auf föderierte Anwendungen

Der Angreifer muss nun lediglich das gefälschte SAML-Token verwenden, um sich bei Cloud-Diensten (wie Microsoft 365, Microsoft Entra, AWS und Salesforce) oder lokalen Anwendungen anzumelden, die dem IdP vertrauen. Da die Tokens kryptografisch gültig sind, akzeptieren diese Dienste sie ohne Prüfung und gewähren vollen Zugriff auf E-Mails, Speicher und Verwaltungsportale, ohne dass ein Passwort oder MFA-Abfragen erforderlich sind.

5. Persistenz aufrechterhalten

Da der Angriff auf dem gestohlenen Signaturzertifikat und nicht auf Passwörtern basiert, blockieren normale Passwortzurücksetzungen oder Änderungen der MFA nicht den Zugriff des Angreifers. Sie müssen das kompromittierte Zertifikat ersetzen, um zu verhindern, dass der Angreifer neue gefälschte Tokens ausstellt.

Attack flow diagram

Der Golden SAML-Angriff folgt einer vorhersehbaren Ereigniskette. Lassen Sie uns ein Beispiel für ein Angriffsszenario betrachten und die Angriffsphasen visualisieren, um zu verstehen, wie ein Angreifer von einem ersten Eindringen aus frei auf Cloud- oder lokale Anwendungen zugreifen kann.

Ein mittelständisches Finanzdienstleistungsunternehmen bemerkt ungewöhnliche Netzwerk-Scan-Aktivitäten, aber nichts Ernstes. Wochen später locken Angreifer einen privilegierten IT-Administrator mit einer Phishing-E-Mail und stehlen die Anmeldedaten des AD FS-Dienstkontos.

Damit greifen sie aus der Ferne auf den AD FS-Server zu, exportieren das Token-Signaturzertifikat und verwenden es, um eigene SAML-Assertions zu erstellen, die einen globalen Administrator imitieren. Mit diesen gefälschten Tokens und ohne Passwörter oder MFA zu benötigen, melden sie sich bei Microsoft 365 und AWS an, laden sensible Kundendaten herunter und erstellen versteckte Weiterleitungsregeln für E-Mails, um Persistenz aufrechtzuerhalten.

Der Einbruch bleibt unsichtbar, bis das Unternehmen unerklärliche Weiterleitungen von Postfächern bemerkt und diese mit abnormalen Mustern der Token-Ausgabe in Verbindung bringt.

Beispiele für Golden SAML-Angriffe

Diese bekannten Beispiele veranschaulichen, wie Golden SAML-Angriffe in der realen Welt ablaufen.

Fall | Auswirkung |

|---|---|

|

SolarWinds Supply-Chain-Verletzung (2020) |

Die Hackergruppe Nobelium (auch bekannt als APT29 oder Cozy Bear) kompromittierte Orion-Software-Updates als initialen Angriffsvektor und startete eine große Supply-Chain-Intrusion. Anschließend nutzten sie Golden SAML, um sich lateral durch föderierte Umgebungen zu bewegen und unbemerkt auf Microsoft 365, Microsoft Entra ID und andere Cloud-Dienste zuzugreifen. Zu den Opfern gehörten US-Regierungsbehörden und Fortune-500-Unternehmen. |

|

Microsoft-dokumentierter Diebstahl des AD FS Token-Signaturzertifikats (2021–2022) |

In einem dokumentierten Vorfall bewegten sich Angreifer lateral zu einem AD FS/Föderationsserver, exportierten das lokale Token-Signaturzertifikat und fälschten dann SAML-Assertions, um sich ohne Passwörter oder MFA bei Microsoft 365 und Microsoft Entra zu authentifizieren. Die Eindringlinge behielten den Zugriff auch nach Passwortänderungen bei, was die Opfer zwang, das Zertifikat zu ersetzen und den lokalen Tier-0-Zugriff zu beheben. Zu den Opfern gehörten anonymisierte Unternehmens- und öffentliche Microsoft-Kunden. |

Folgen eines Golden SAML-Angriffs

Ein erfolgreicher Golden-SAML-Angriff kann weitreichende Auswirkungen haben, die sich durch die gesamte Organisation ziehen. Er gefährdet nicht nur die unmittelbare Sicherheit, sondern auch die betriebliche Kontinuität, die finanzielle Stabilität, die Einhaltung von Vorschriften und das langfristige Vertrauen der Stakeholder.

Auswirkungsbereich | Beschreibung |

|---|---|

|

Finanziell |

Organisationen sehen sich direkten Verlusten durch gestohlene Daten, kostspielige forensische Untersuchungen, behördliche Geldstrafen bei Datenschutzverletzungen und den hohen Ausgaben für Vorfallreaktion und Wiederherstellung gegenüber. Einnahmeverluste durch Ausfallzeiten können den Schaden verstärken, während die Prämien für Cyber-Versicherungen nach einem solchen Ereignis tendenziell steigen.

|

|

Operativ |

Angreifer können den Zugriff auf kritische Cloud-Dienste wie E-Mail, Kollaborationstools und kundenorientierte Anwendungen stören oder sperren, was die täglichen Geschäftsprozesse zum Stillstand bringt und Projekte verzögert. Die Vorfallreaktionsteams müssen möglicherweise Systeme offline nehmen, Schlüssel austauschen und Identitätsanbieter neu aufbauen, was zu weiteren Ausfällen, verpassten Fristen und unterbrochenen Lieferketten führt. |

|

Reputation |

Eine Sicherheitsverletzung untergräbt das Vertrauen von Kunden und Investoren, belastet die Beziehungen zu Partnern und schädigt die Marke des Unternehmens. Kundenabwanderung, negative Medienberichterstattung und fallende Aktienkurse können Monate andauern, während Wettbewerber den Vorfall nutzen könnten, um sich einen Marktvorteil zu verschaffen.

|

|

Rechtlich/regulatorisch |

Kompromittierte persönliche oder sensible Daten können GDPR-Verstöße, SEC-Anfragen und andere Compliance-Strafen auslösen, wodurch die Organisation Klagen und langfristiger Aufsicht ausgesetzt wird. |

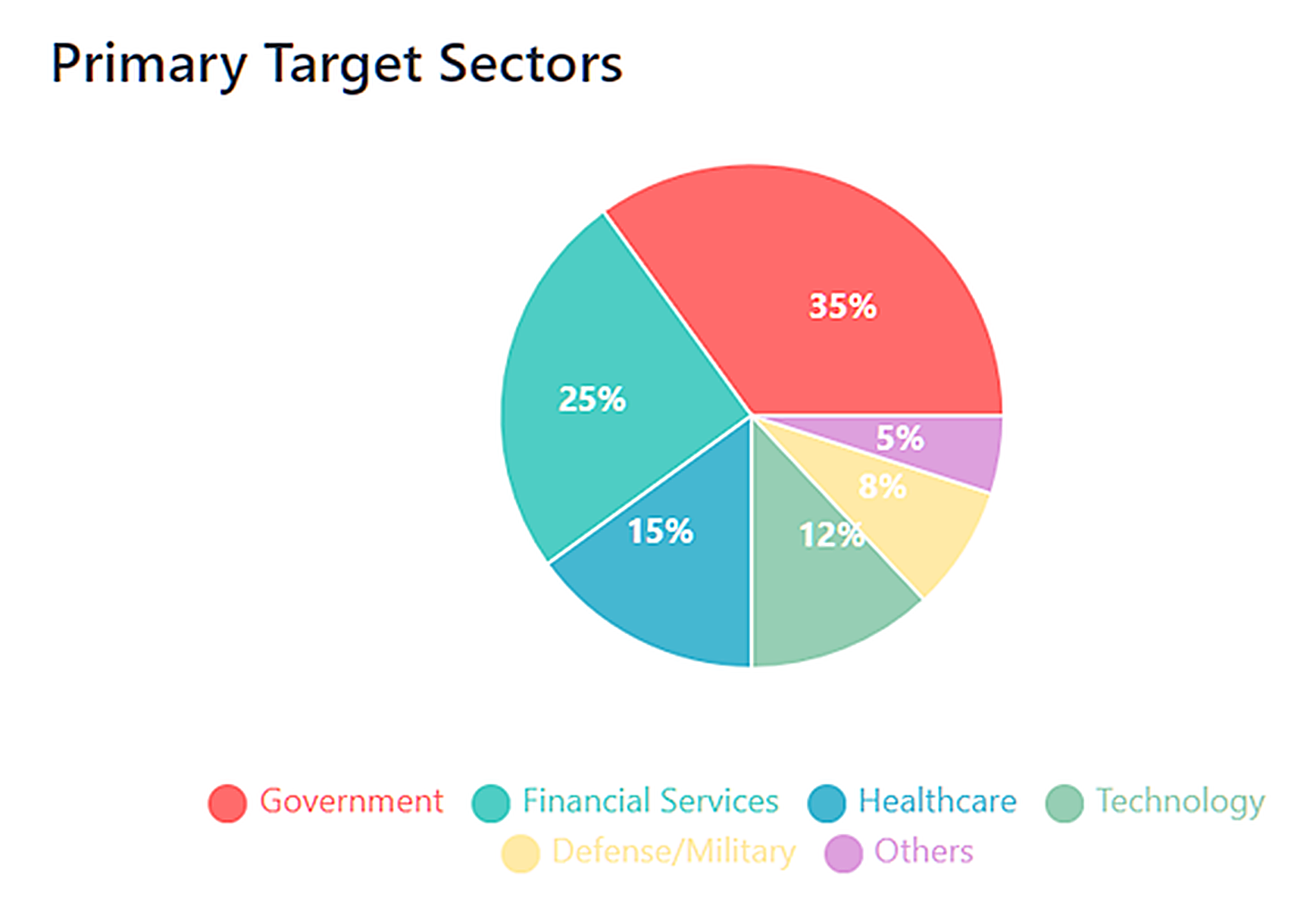

Häufige Ziele eines Golden SAML-Angriffs: Wer ist gefährdet?

Golden-SAML-Angriffe zielen auf Organisationen ab, die Single Sign-On (SSO) und Cloud-Identity-Anbieter verwenden. Sie wissen, dass der Diebstahl eines Federation-Signaturzertifikats weitreichenden, langfristigen Zugriff ermöglichen kann. Die folgenden Gruppen sind für Angreifer besonders attraktiv:

Regierungsbehörden

Regierungen verwalten große Mengen sensibler Bürgerdaten und klassifizierter Informationen, was sie zu Hauptzielen für Spionage und Störungen macht. Ihre komplexen Identity-Infrastrukturen und vernetzten Systeme bieten Angreifern Möglichkeiten, schwache Federation-Kontrollen auszunutzen.

Cloud-Umgebungen (AWS, Microsoft Entra)

Cloud-Plattformen konzentrieren große Mengen geschäftskritischer Infrastruktur und Daten. Wenn ein Angreifer den SAML-Signaturschlüssel kompromittiert, kann er Administratoren imitieren, Ressourcen manipulieren und Daten über Cloud-Bereitstellungen exfiltrieren. Der hohe Wert cloud-gehosteter Assets macht Umgebungen wie AWS und Microsoft Entra zu attraktiven Zielen.

Enterprise SaaS-Anwendungen

Produktivitätssuiten und Geschäftsanwendungen wie Microsoft 365, Salesforce und ServiceNow basieren auf SAML-basiertem Single Sign-On. Ein gefälschter SAML-Token kann Angreifern dauerhaften, privilegierten Zugriff auf E-Mails, Kundendaten und geistiges Eigentum gewähren.

Risikobewertung

Ein Golden-SAML-Angriff stellt eine Bedrohung mit hoher Auswirkung dar, da er das Vertrauensmodell ausnutzt, das SSO und föderierte Authentifizierung unterstützt. Durch das Verständnis seiner Wahrscheinlichkeit, des potenziellen Schadens, der technischen Komplexität und bestehender Sicherheitslücken können Organisationen die Gefährdung bewerten und Schutzmaßnahmen aufbauen.

Risikofaktor | Stufe |

|---|---|

|

Wahrscheinlichkeit |

Mäßig für Organisationen mit ausgereiften Identity- und Schlüsselverwaltungspraktiken. Hoch in Organisationen, in denen AD FS/private Signaturschlüssel schlecht geschützt sind, die Zertifikatsrotation selten erfolgt und die Kontrollen für privilegierten Zugriff schwach sind.

|

|

Schweregrad |

Erheblich für Organisationen, die Cloud-Dienste (wie AWS, Office 365 und Microsoft Entra) nutzen und auf föderierte Authentifizierung angewiesen sind, da ein gefälschter SAML-Token Angreifern dauerhaften administrativen Zugriff auf kritische Apps und Daten gewähren kann.

|

|

Angriffs-Komplexität |

Fortgeschritten; Angreifer benötigen Expertenwissen, um administrativen Zugriff zu erlangen und Signaturzertifikate zu extrahieren. Sobald dies erreicht ist, ermöglicht es eine unauffällige Persistenz und ist schwer zu erkennen und zu beheben.

|

|

Aktuelle Lücken |

Das Risikoniveau bleibt aufgrund von Schwächen wie unzureichendem Schutz der AD FS-Privatschlüssel, fehlender Rotation der Signaturzertifikate, begrenztem Endpoint-Monitoring und unzureichender Protokollkorrelation über föderierte Systeme hinweg hoch. Diese Lücken erschweren die Erkennung und Behebung. |

Wie man einen Golden SAML-Angriff verhindert

Die Verhinderung eines Golden SAML-Angriffs besteht darin, Signaturschlüssel zu schützen, privilegierten Zugriff zu straffen und die Wahrscheinlichkeit zu verringern, dass Angreifer die Identity-Infrastruktur missbrauchen können.

- Signierzertifikate und private Schlüssel regelmäßig austauschen: Planen Sie eine häufige Rotation von Token-Signierzertifikaten und den zugehörigen privaten Schlüsseln ein. So werden gestohlene Zugangsdaten für Angreifer schnell nutzlos.

- Speichern Sie AD FS-Private Keys sicher: Bewahren Sie Token-Signaturzertifikate und Private Keys an Orten mit starken Zugriffskontrollen und Verschlüsselung auf. Dies verhindert, dass Angreifer sie kopieren, selbst wenn sie teilweise Systemzugriff erhalten.

- Verwenden Sie Hardware-Sicherheitsmodule (HSM) zum Schutz von Schlüsseln: Platzieren Sie den Signaturschlüssel in einem HSM, sodass er die sichere Hardware niemals verlässt. Dadurch wird es Angreifern erschwert, das Zertifikat zu exportieren oder missbräuchlich zu verwenden.

- Beschränken Sie den administrativen Zugriff auf AD FS: Begrenzen Sie, wer AD FS verwalten kann, setzen Sie das Prinzip der geringsten Privilegien durch und überwachen Sie alle administrativen Aktionen, um Gelegenheiten für Zertifikatsdiebstahl zu reduzieren.

- Strenge Patch- und Härtungsmaßnahmen bei Identity Providern anwenden: Halten Sie AD FS und andere Föderationsserver vollständig gepatcht und entfernen Sie unnötige Dienste. Organisationen müssen außerdem bewährte Härtungspraktiken umsetzen, um alle Schwachstellen zu schließen, die eine Eskalation auf Administrator-Ebene ermöglichen könnten.

- Aktivieren Sie MFA überall: Aktivieren Sie MFA für alle privilegierten und Benutzerkonten, einschließlich Administratoren von Identity-Systemen. Obwohl es einen Golden SAML-Angriff nicht direkt verhindert, erschwert es zumindest die anfängliche Kompromittierung und seitliche Bewegung erheblich.

Empfohlene Sicherheitstools

Die folgenden Sicherheitstools können dabei helfen, Versuche zu erkennen und zu blockieren, Signaturzertifikate zu stehlen und Token zu fälschen:

- Endpoint Detection and Response (EDR): EDR-Tools bieten eine Echtzeitüberwachung von Servern und Arbeitsstationen und erkennen verdächtige Verhaltensweisen wie Versuche, Anmeldeinformationen zu extrahieren, AD FS zu manipulieren oder private Schlüssel zu exfiltrieren. Schnelles Handeln durch EDR kann einen Angreifer stoppen, bevor er die Identity-Infrastruktur erreicht.

- Privileged Access Management (PAM): PAM-Lösungen kontrollieren und überwachen administrative Konten streng, erzwingen Just-in-Time-Zugriff und zeichnen privilegierte Sitzungen auf. Dies begrenzt die Möglichkeiten für Angreifer, die Anmeldeinformationen zu stehlen, die zum Extrahieren eines Token-Signaturzertifikats benötigt werden.

- Sicherheitsinformations- und Ereignismanagement (SIEM): Eine SIEM-Plattform sammelt und korreliert Protokolle von Identity Providern, Cloud-Diensten und Endpunkten. Durch das Markieren ungewöhnlicher Authentifizierungsmuster, Zertifikatexporte und unerwarteter Administratoraktivitäten kann sie die laterale Bewegung und Privilegienerweiterung aufdecken, die einem Golden SAML-Angriff vorausgehen.

How Netwrix can help

Netwrix bietet eine umfassende, identitätsorientierte Verteidigung, um Golden SAML und andere identitätsbasierte Bedrohungen zu verhindern, zu erkennen und darauf zu reagieren, indem kontinuierliche Prüfungen, Privileged Access Management, Zertifikats- und Schlüsselsicherheit sowie Anomalieerkennung kombiniert werden:

Netwrix Privilege Secure

Privilege Secure hilft, dauerhafte Berechtigungen zu reduzieren, indem Just-in-Time-Zugriff, Sitzungsüberwachung und sichere Anmeldeinformations-Tresore verwendet werden. Wenn Angreifer keine persistierenden Administrator-Anmeldeinformationen oder Zugriffe halten können, ist es viel schwieriger, ein Signaturzertifikat zu stehlen.

Netwrix Identity Manager (SaaS-basierte IGA)

Durch die Automatisierung des Identity-Lifecycles (Eintritte, Wechsel, Austritte), die Verpflichtung zur Überprüfung privilegierter Rechte sowie die Durchsetzung des Prinzips der minimalen Rechte und der Trennung von Aufgaben stellt Identity Manager sicher, dass niemand mehr Zugriff hat als nötig. Es erkennt risikoreiche Rollen und falsch zugeordnete Berechtigungen, sodass Sie überprivilegierte oder ungenutzte Konten identifizieren können, die einem Angreifer sonst einen Zugang verschaffen könnten.

Netwrix Auditor

Auditor bietet Transparenz über Änderungen im Active Directory (einschließlich AD FS-bezogener Konfigurationen), Änderungen der Gruppenmitgliedschaft, Modifikationen privilegierter Konten und Anmeldemuster. Mit einer guten Prüfung können ungewöhnliche oder unautorisierte Änderungen (zum Beispiel Export von Zertifikaten, geänderte Berechtigungen) schneller erkannt werden.

Netwrix Identity Threat Detection and Response (ITDR)

Netwrix ITDR hilft Organisationen, identitätsbasierte Angriffe wie Golden SAML zu erkennen und zu stoppen, bevor sie eskalieren. Durch die Kombination von Echtzeit-Bedrohungserkennung mit proaktiver Risikominderung und automatisierter Reaktion ermöglicht ITDR Sicherheitsteams, abnormales Authentifizierungsverhalten, Missbrauch von Berechtigungen und Token-Missbrauch in Active Directory und Entra ID schnell zu identifizieren.

Mit kontinuierlicher Überwachung und Verhaltensanalysen erkennt Identity threat detection & response (ITDR) verdächtige Aktivitäten frühzeitig und löst automatisierte Eindämmungsmaßnahmen aus, um die Bewegungen von Angreifern einzuschränken. Durch die Zusammenarbeit mit Privileged Access Management und Directory Management Sicherheitskontrollen verringert es die Wahrscheinlichkeit von Token-Fälschungsangriffen und minimiert gleichzeitig die Verweildauer und den Gesamteinfluss des Angreifers.

Erkennen und reagieren Sie auf Golden SAML-Angriffe mit Netwrix Identity Threat Detection & Response (ITDR). Laden Sie Ihre kostenlose Testversion herunter.

Erkennungs-, Minderungs- und Reaktionsstrategien

Golden-SAML-Angriffe sind schwer zu erkennen. Organisationen sollten sorgfältige Überwachung, striktes Zertifikatsmanagement und einen schnellen Reaktionsplan kombinieren, um sie zu erkennen, einzudämmen und zu verhindern.

Erkennung

Golden-SAML-Angriffe sind schwer zu erkennen, da die gefälschten SAML-Tokens völlig legitim aussehen. Aber eine sorgfältige Überwachung der Federation-Server und der zugehörigen Protokolle kann Ihnen helfen, ungewöhnliche Aktivitäten zu erkennen.

Überwachen Sie Federation- und Cloud-Authentifizierungsprotokolle

Wenn sich ein Benutzer über AD FS bei einer Cloud-App anmeldet, passieren normalerweise zwei Dinge:

- AD FS protokolliert einen Eintrag, der zeigt, dass es ein SAML-Token für diesen Benutzer ausgestellt hat.

- Die Cloud-App protokolliert die erfolgreiche Anmeldung des Benutzers mit diesem Token.

Wenn Sie eine Anmeldung sehen, die vom Cloud-Dienst aufgezeichnet wurde, ohne dass ein entsprechendes AD FS-Authentifizierungsereignis vorliegt, oder wenn dem Token die erwartete Correlation ID fehlt, die die beiden Protokolle verbindet, deutet dies darauf hin, dass das Token nicht von Ihrem AD FS stammt. Diese Diskrepanz kann ein Warnsignal dafür sein, dass jemand ein SAML-Token gefälscht hat (wie bei einem Golden SAML-Angriff) und auf die Cloud-App zugegriffen hat.

Verfolgen Sie Zertifikats- und Vertrauensänderungen

Aktivieren Sie die detaillierte Überwachung von AD FS und achten Sie auf Versuche, Zertifikate zu exportieren oder unautorisierte Änderungen an den Federation-Trust-Einstellungen vorzunehmen. Diese Windows- und AD FS-Ereignis-IDs helfen Ihnen, verdächtige Zertifikatsaktivitäten zu erkennen, die auf einen Golden SAML-Versuch hinweisen könnten:

- Ereignis-ID 70 (AD FS Server): Wird protokolliert, wenn ein AD FS Token-Signatur- oder Token-Entschlüsselungszertifikat exportiert oder gesichert wird. Ein unerwarteter Export kann bedeuten, dass jemand versucht, den privaten Schlüssel zu stehlen.

- Ereignis-ID 1007 (AD FS-Server): Zeigt eine Änderung der AD FS-Konfiguration an, wie das Hinzufügen oder Entfernen eines Signaturzertifikats oder das Ändern von Vertrauensstellungen. Unbefugte Änderungen können die Tokenfälschung ermöglichen.

- Ereignis-ID 4662 (Domänencontroller): Wird generiert, wenn auf ein Verzeichnisobjekt mit bestimmten Berechtigungen zugegriffen wird. Wenn es auf das AD FS-Dienstkonto oder den Zertifikatspeicher verweist, kann dies auf Versuche hinweisen, den privaten Schlüssel zu lesen oder zu kopieren.

- Ereignis-ID 18 (AD FS-Server): Wird ausgelöst, wenn eine Named-Pipe-Verbindung zur WID-Datenbank von einem anderen Prozess als der AD FS-Ausführungsdatei hergestellt wird. Die Erkennung erfordert, dass Sysmon ordnungsgemäß installiert und konfiguriert ist.

Ungewöhnliche Token-Ausgabe und Administratoraktivitäten erkennen

Korrigieren Sie Token-Ausstellungszeiten, IP-Adressen und Geostandorte mit dem normalen Benutzerverhalten, um Anomalien zu erkennen. Überwachen Sie außerdem verdächtige Administratoraktionen, wie unerwartete Privilegienerhöhungen, abnormale Verwendung von Service-Principals oder ungewöhnliche Anmeldungen an AD FS-Servern und vom AD FS-Dienstkonto.

Achten Sie auf Systemanomalien auf niedriger Ebene

Untersuchen Sie unerwarteten Named-Pipe-Zugriff auf die AD FS-Datenbank (Sysmon-Ereignis-ID 18) und andere unregelmäßige Systemaktivitäten.

Benannte Pipes sind spezielle Kommunikationskanäle, die Windows verwendet, damit Prozesse miteinander kommunizieren können. Unter normalen Bedingungen sollten nur AD FS und seine zugehörigen Dienste über diese Pipes auf die AD FS-Datenbank zugreifen. Das Sysmon-Ereignis-ID 18 zeichnet auf, wenn ein Prozess eine Verbindung zu einer benannten Pipe herstellt. Wenn Sie einen unerwarteten Prozess sehen, der auf die AD FS-Datenbank-Pipe zugreift, kann dies bedeuten, dass ein Angreifer versucht, die dort gespeicherten Token-Signaturschlüssel zu lesen oder zu kopieren.

Sofortige Reaktion

Wenn Sie einen Golden SAML-Komplex vermuten, handeln Sie schnell, um den Zugriff des Angreifers zu unterbinden, neue Anmeldeinformationen zu sichern und gründlich zu untersuchen.

Eindämmen und untersuchen

- Isolieren Sie sofort die betroffenen AD FS- oder Identity-Provider-Server, um weitere Manipulationen zu verhindern.

- Bewahren Sie flüchtige Beweismittel wie Speicherabbilder, aktuelle Netzwerkverbindungen und laufende Prozesse auf.

- Beginnen Sie eine detaillierte forensische Analyse, um herauszufinden, wie auf das Signaturzertifikat oder den privaten Schlüssel zugegriffen wurde, und um seitliche Bewegungen zu identifizieren.

Ersetzen Sie das Token-Signaturzertifikat

- Widerrufen Sie das kompromittierte Zertifikat sofort. Dies ist der einzige Weg, die Fähigkeit des Angreifers, Tokens zu erstellen, zu unterbrechen.

- Stellen Sie ein neues Signaturzertifikat aus und konfigurieren Sie jede vertrauende Partei (Cloud-Dienste wie Microsoft 365, AWS, Salesforce usw.) so um, dass nur dem neuen Zertifikat vertraut wird.

- Überprüfen Sie alle aktiven SAML-Sitzungen und widerrufen oder ungültig machen Sie verdächtige Token.

- Drehen Sie alle föderierten Vertrauensbeziehungen und Schlüssel.

- Deaktivieren oder rotieren Sie Anmeldeinformationen für kompromittierte Dienstkonten.

Kommunizieren und wiederherstellen

- Benachrichtigen Sie betroffene Cloud-/Dienstanbieter und bitten Sie um deren Unterstützung, um alle aktiven gefälschten Sitzungen zu widerrufen oder ungültig zu machen.

- Informieren Sie interne Stakeholder, Rechts- und Compliance-Teams sowie (falls erforderlich) Aufsichtsbehörden.

- Alarmieren Sie Ihr Incident-Response-Team und beginnen Sie mit Eindämmungsmaßnahmen.

- Nach der Eindämmung führen Sie eine vollständige Ursachenanalyse durch und aktualisieren die Reaktionspläne für Vorfälle.

Langfristige Minderung

Um die Wahrscheinlichkeit eines Golden SAML-Angriffs zu verringern und die allgemeine Identity-Sicherheit zu stärken, verfolgen Sie eine Strategie, die die Möglichkeiten von Angreifern einschränkt und die Sichtbarkeit verbessert.

- Durchsetzen von Least-Privilege-Zugriff und Absicherung von AD FS/IdP-Servern, einschließlich sicherer Schlüsselspeicherung und regelmäßiger Updates.

- Implementieren Sie eine verbesserte Echtzeitüberwachung und Alarmierung bei verdächtigen Authentifizierungsaktivitäten.

- Aktivieren Sie umfassende, detaillierte Prüfungen für AD FS, Zertifikatdienste und Sysmon und leiten Sie Protokolle an ein SIEM weiter.

- Korrelation von AD FS- und Cloud-Anbieter-Authentifizierungsprotokollen im SIEM und regelmäßige Durchführung von Threat-Hunting-Übungen.

- Drehen Sie regelmäßig Token-Signaturzertifikate und aktualisieren Sie alle vertrauenden Parteien.

Die Anleitung im Abschnitt How to prevent a Golden SAML attack kann als effektive langfristige Minderungsstrategie dienen.

Branchenspezifische Auswirkungen

Golden-SAML-Angriffe können jeden Sektor treffen, der auf föderierte Identität und Single Sign-On angewiesen ist, aber die Folgen variieren je nach Branche. Dazu können Datenverletzungen, regulatorische Verstöße und finanzielle Verluste gehören, die mit den einzigartigen Risiken jeder Branche verbunden sind.

Branche | Auswirkung |

|---|---|

|

Gesundheitswesen |

Ein Golden SAML-Verstoß kann Angreifern ermöglichen, sich als Kliniker oder Administratoren auszugeben, um auf elektronische Gesundheitsakten zuzugreifen, wodurch sensible Patientendaten offengelegt und schwerwiegende HIPAA-Konformitätsverletzungen verursacht werden. Ein solcher unautorisierter Zugriff kann auch klinische Abläufe stören und das Vertrauen der Patienten untergraben.

|

|

Finanzen |

Mit gefälschten SAML-Tokens können sich Angreifer als Bank- oder Brokerage-Mitarbeiter ausgeben, was betrügerische Transaktionen, den Diebstahl finanzieller Daten und mögliche Manipulationen von Kundenkonten ermöglicht. Dies führt zu direkten finanziellen Verlusten, behördlichen Strafen und Reputationsschäden.

|

|

Einzelhandel |

Kompromittierte SAML-Anmeldeinformationen ermöglichen es Angreifern, Kassensysteme und Lieferantenportale zu infiltrieren, was zum Diebstahl von Zahlungskartendaten, zur Störung von E-Commerce-Plattformen und zu Verzögerungen in der Lieferkette führt. Das Ergebnis können großflächige finanzielle Verluste und ein Vertrauensverlust der Kunden sein. |

Entwicklung von Angriffen und zukünftige Trends

Da immer mehr Organisationen auf hybride und Multi-Cloud-Umgebungen umsteigen, zielen Angreifer zunehmend auf Föderationsinfrastrukturen wie AD FS ab. Sie verfeinern ihre Techniken und suchen nach neuen Zielen, weshalb es für Organisationen unerlässlich ist, zu verstehen, wie sich Golden SAML-Angriffe entwickeln.

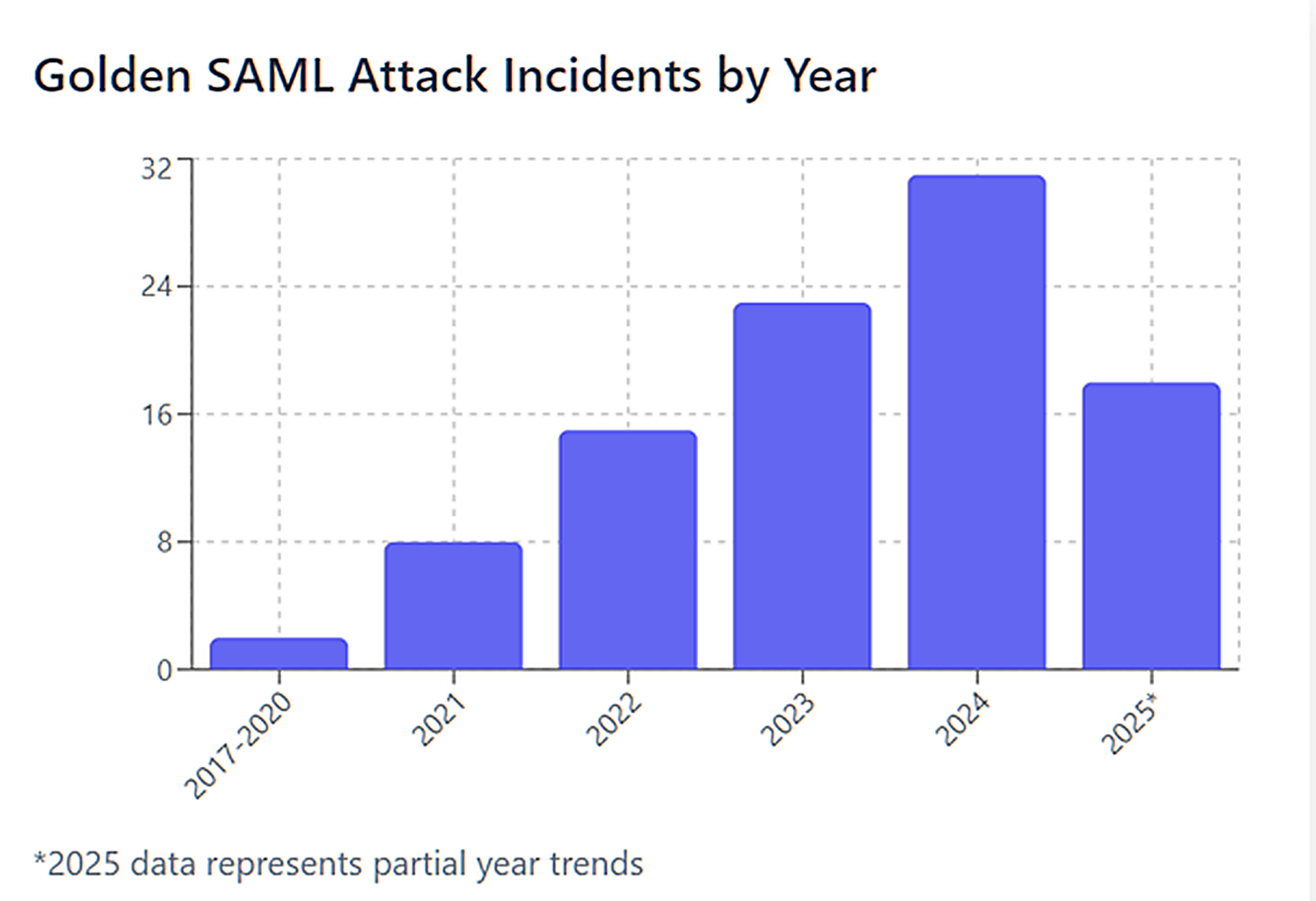

Wichtige Statistiken und Infografiken

Dieser Abschnitt hebt wichtige Zahlen und visuelle Darstellungen hervor, die das Ausmaß und die Auswirkungen von Golden SAML-Bedrohungen erfassen.

- Laut dem Global Cybersecurity Outlook 2023 report des Weltwirtschaftsforums glauben über 93 % der Cybersicherheitsexperten und 86 % der Geschäftsleiter, dass „ein weitreichendes, katastrophales Cyberereignis in den nächsten zwei Jahren wahrscheinlich ist.“

- SolarWinds und Berichte der US-Regierung geben an, dass bis zu 18.000 SolarWinds-Kunden das kompromittierte Orion-Update heruntergeladen haben, was sie potenziell exponiert (siehe den vollständigen Bericht hier). Mehrere autoritative Analysen und Warnungen weisen darauf hin, dass Golden SAML eine der bemerkenswerten Post-Compromise-Techniken ist, die die Bedrohungsakteure beim SolarWinds-Angriff verwendet haben.

Balkendiagramm, das Golden SAML-Angriffsereignisse nach Jahr zeigt

Die Golden SAML-Technik wurde erstmals 2017 von CyberArk berichtet. Der SolarWinds-Vorfall markiert das erste Mal, dass bekannt ist, dass sie in freier Wildbahn verwendet wurde.

Kreisdiagramm, das die am häufigsten angegriffenen Branchen zeigt

Abschließende Gedanken

Golden-SAML-Angriffe offenbaren eine kritische Schwachstelle in der modernen Unternehmenssicherheit: Die Systeme, die unsere digitalen Identitäten schützen sollen, können in den falschen Händen zu mächtigen Waffen werden.

Da Organisationen zunehmend auf föderierte Authentifizierung für Cloud-Dienste und Fernzugriff setzen, ist die Sicherung der Identity-Infrastrukturen unerlässlich. Organisationen müssen ausgeklügelte Schutzmaßnahmen implementieren, wie z. B. robustes Zertifikatsmanagement, kontinuierliche Überwachung von SAML-Tokens und Sicherheitsverstärkung von AD FS oder anderen Identity-Anbietern.

In einer Ära, in der Identity der neue Perimeter ist, bedeutet der Schutz unserer föderierten Systeme den Schutz unseres gesamten digitalen Ökosystems.

FAQs

Teilen auf

Zugehörige Cybersecurity-Angriffe anzeigen

Missbrauch von Entra ID-Anwendungsberechtigungen – Funktionsweise und Verteidigungsstrategien

AdminSDHolder-Modifikation – Funktionsweise und Verteidigungsstrategien

AS-REP Roasting Attack - Funktionsweise und Verteidigungsstrategien

Hafnium-Angriff - Funktionsweise und Verteidigungsstrategien

DCSync-Angriffe erklärt: Bedrohung für die Active Directory Security

Pass-the-Hash-Angriff

Verständnis von Golden Ticket-Angriffen

gMSA-Ausnutzungsangriffe und Golden gMSA-Angriffe erklärt

DCShadow-Angriff – Funktionsweise, Beispiele aus der Praxis & Verteidigungsstrategien

ChatGPT Prompt Injection: Risiken, Beispiele und Prävention verstehen

NTDS.dit-Extraktionsangriffe erklärt

Kerberoasting-Angriff – Funktionsweise und Verteidigungsstrategien

Pass-the-Ticket-Attacke erklärt: Risiken, Beispiele & Verteidigungsstrategien

Password-Spraying-Angriff

Angriff zur Extraktion von Klartext-Passwörtern

Zerologon-Schwachstelle erklärt: Risiken, Exploits und Milderung

Ein vollständiger Leitfaden zu Ransomware-Angriffen

Ein vollständiger Leitfaden zu Skeleton Key-Angriffen

Laterale Bewegungen: Was es ist, wie es funktioniert und Präventionsmaßnahmen

Man-in-the-Middle (MITM)-Angriffe: Was sie sind & Wie man sie verhindert

Warum ist PowerShell so beliebt bei Angreifern?

4 Angriffe auf Dienstkonten und wie man sich dagegen schützt

Wie Sie Malware-Angriffe daran hindern, Ihr Geschäft zu beeinträchtigen

Was ist Credential Stuffing?

Kompromittierung von SQL Server mit PowerUpSQL

Was sind Mousejacking-Angriffe und wie kann man sich dagegen verteidigen

Diebstahl von Anmeldeinformationen mit einem Security Support Provider (SSP)

Rainbow-Table-Attacken: Wie sie funktionieren und wie man sich dagegen verteidigt

Ein umfassender Blick auf Passwortangriffe und wie man sie stoppt

LDAP-Aufklärung

Umgehen der MFA mit dem Pass-the-Cookie-Angriff

Silver Ticket Attack