Ein vollständiger Leitfaden zu Ransomware-Angriffen

Ein Ransomware-Angriff verschlüsselt die Dateien oder Systeme eines Opfers und fordert eine Zahlung, um den Zugriff wiederherzustellen. Er kann den Betrieb stören, Datenverlust verursachen und zu erheblichen finanziellen sowie reputationsbezogenen Schäden führen.

Attribut | Details |

|---|---|

|

Angriffsart |

Ransomware |

|

Auswirkungsgrad |

Kritisch |

|

Ziel |

Unternehmen, Regierungen, Gesundheitswesen, Bildung, kritische Infrastruktur, KMU |

|

Primärer Angriffsvektor |

Phishing-E-Mails, Ausnutzung von Schwachstellen (RDP, VPN, ungepatchte Systeme), gestohlene Anmeldedaten, Vorläufer-Malware, Lieferkette/MSPs |

|

Motivation |

Finanzieller Gewinn, Spionage, Störung, Hacktivismus |

|

Gängige Präventionsmethoden |

Multi-Faktor-Authentifizierung (MFA), Patch-Management, Endpoint Detection and Response (EDR/XDR), Firewalls, Sicherheitsschulungen, Netzwerksegmentierung, unveränderliche Backups |

Risikofaktor | Stufe |

|---|---|

|

Potentieller Schaden |

Kritisch

|

|

Ausführungsleichtigkeit |

Mittel-Hoch

|

|

Wahrscheinlichkeit |

Hoch |

Sind Sie unsicher, wie schnell Sie Ransomware-Aktivitäten erkennen können?

Sprechen Sie mit unseren Experten, um die Erkennung und Reaktion in Ihrer Umgebung zu verbessern.

Was ist ein Ransomware-Angriff?

Ransomware ist eine Art von bösartiger Software, die den Zugriff auf ein Computersystem blockiert oder wertvolle Daten verschlüsselt, bis ein Lösegeld bezahlt wird. Es verbreitet sich im Netzwerk über Phishing-E-Mails, bösartige Downloads und die Ausnutzung ungepatchter Schwachstellen. Sobald es aktiviert ist, sperrt es Dateien oder Systeme und fordert eine Zahlung (meist in Kryptowährung), um den Zugriff wieder freizugeben.

Ransomware ist eine der schädlichsten Formen von Malware, die Organisationen jeder Größe bedroht, da sie die Geschäftskontinuität direkt beeinträchtigt, den Betrieb stört und sowohl finanziellen als auch reputationsbezogenen Schaden verursacht.

Ransomware-Varianten

Ransomware tritt in verschiedenen Formen und Typen auf, die jeweils unterschiedliche Taktiken verwenden, um Opfer zur Zahlung zu drängen. Diese sind:

- Verschlüsselnde Ransomware (Krypto): Verschlüsselt Dateien und verlangt eine Zahlung für den Entschlüsselungsschlüssel.

- Locker-Ransomware: Verweigert den Zugriff auf das gesamte System und sperrt die Benutzer vollständig aus.

- Leakware/Doxware: Droht damit, sensible Daten zu veröffentlichen, wenn kein Lösegeld gezahlt wird.

- Scareware: Zeigt gefälschte Warnungen oder Sicherheitsalarme an, um Benutzer zum Bezahlen zu verleiten.

- Wiper: Zerstört Daten dauerhaft anstatt Lösegeld zu fordern, was zu irreversiblen Verlusten führt.

Ransomware hat sich dramatisch weiterentwickelt, vom AIDS-Trojaner 1989 (der sich über Disketten verbreitete) bis zu WannaCry 2017 (das globale Systeme mit einem wurmartigen Exploit lahmlegte). Bis 2025 haben Angreifer die Dreifach-Erpressung übernommen, die Datenverschlüsselung, Datenlecks und direkte Drohungen gegen die Kunden und Partner der Opfer kombiniert. Das macht moderne Ransomware aggressiver und weitreichender als je zuvor.

Wie funktioniert Ransomware?

Ransomware-Angriffe folgen einem strukturierten Lebenszyklus: eindringen, verschlüsseln und erpressen. Indem Organisationen jede Phase des Ransomware-Ablaufs verstehen, können sie Warnzeichen frühzeitig erkennen und reagieren, bevor weitreichende Schäden entstehen.

Schritt 1: Infektion

Der Angriff beginnt mit einer ersten Kompromittierung. Häufige Einstiegspunkte sind:

- Phishing-E-Mails mit bösartigen Anhängen oder Links

- Drive-by-Downloads von kompromittierten Websites

- Ausnutzung von internetzugänglichen Diensten wie Remote Desktop Protocol (RDP)

- Missbrauch gestohlener oder schwacher Zugangsdaten

- Ungepatchte Schwachstellen in Software, VPNs oder Drittanbieterdiensten

- Einsatz von Vorläufer-Malware/Commodity-Loadern wie Emotet, QakBot, Bumblebee

- Kompromittierung von Managed Service Providern (MSPs) und Lieferkettenpartnern zur weitverbreiteten Verteilung von Ransomware

Einmal eingedrungen, verschafft die Malware sich einen festen Stand im Zielumfeld und setzt seitliche Bewegungen sowie Eskalationen fort.

Schritt 2: Ausführung

Nach der Infiltration führt die Ransomware ihre Nutzlast aus. Sie beginnt damit, lokale und Netzwerk-Laufwerke nach wertvollen Dateien zu durchsuchen, löscht Schattenkopien und Backups, um eine Wiederherstellung zu verhindern, und stiehlt manchmal Anmeldedaten zur Eskalation von Berechtigungen. Einige Varianten verwenden integrierte Tools wie PowerShell oder Windows Management Instrumentation (WMI) für eine unauffällige Ausführung. Moderne Ransomware kann auch zusätzliche Tools oder Skripte einsetzen, um Sicherheitsmaßnahmen wie Antivirus und andere Sicherheitstools zu deaktivieren, bevor sie weiter vorgeht.

Schritt 3: Verschlüsselung und Erpressung

Diese Phase des Angriffs beantwortet die Frage, was Ransomware mit den Dateien macht, die sie kontrolliert. In dieser Phase verwendet die Malware hybride Verschlüsselung, um kritische Dateien und Systeme zu sperren. Hybride Verschlüsselung kombiniert schnelle symmetrische Verschlüsselung zur Sicherung der Daten mit starker asymmetrischer Verschlüsselung zum Schutz der Schlüssel, die von den Angreifern mit einem privaten Schlüssel kontrolliert werden. Vor oder während der Verschlüsselung stehlen die Angreifer sensible Daten, um ihre Hebelwirkung zu verstärken. Anschließend fordern sie eine Zahlung im Austausch für den Entschlüsselungsschlüssel, der zum Entsperren der Dateien benötigt wird. Im Laufe der Zeit haben sich die Taktiken von einfacher Erpressung (Dateiverschlüsselung) zu doppelter Erpressung (Verschlüsselung + Datendiebstahl) und nun zu dreifacher Erpressung entwickelt, die zusätzlichen Druck durch Drohungen wie die gezielte Ansprache der Kunden und Partner des Opfers oder die Durchführung von Distributed-Denial-of-Service-(DDoS)-Angriffen ausübt.

Schritt 4: Lösegeldforderung

Sobald die Verschlüsselung abgeschlossen ist, erscheint auf den infizierten Systemen eine Lösegeldforderung mit Zahlungsanweisungen und Fristen. Angreifer verlangen meist Zahlungen in Kryptowährungen wie Bitcoin oder Monero, um anonym zu bleiben. Um ihre Identität und ihren Standort zu verbergen, leiten sie die Kommunikation über Tor-basierte Portale. Diese Portale werden auch genutzt, um Lösegeldzahlungsseiten oder "Leak-Seiten" zu hosten und nach der Zahlung Entschlüsselungsanweisungen bereitzustellen.

Schritt 5: Erweiterung

Bei fortgeschrittenen Angriffen breitet sich Ransomware seitlich im Netzwerk aus, indem gestohlene Anmeldeinformationen verwendet und Domain-Trust-Beziehungen ausgenutzt werden. Angreifer kompromittieren anschließend weitere Endpunkte, um die Kontrolle zu erweitern und mehr Systeme zu verschlüsseln. Sie können auch Backups, Cloud-Umgebungen und verbundene Lieferketten angreifen oder verschlüsseln, um den Schaden zu maximieren und die Wiederherstellungsoptionen zu verringern. Diese Taktiken erhöhen die Verhandlungsmacht eines Angreifers während Lösegeldverhandlungen.

Schritt 6: Ergebnis

Nachdem der Angriff abgeschlossen ist, zahlt das Opfer entweder (ohne Garantie für die Datenwiederherstellung) oder weigert sich zu zahlen und entscheidet sich für die Wiederherstellung über Backups, Entschlüsselungsprogramme sowie Unterstützung durch Strafverfolgungsbehörden oder Incident-Response-Teams. Jeder Weg bringt Kosten, Risiken und Folgeaktionen mit sich.

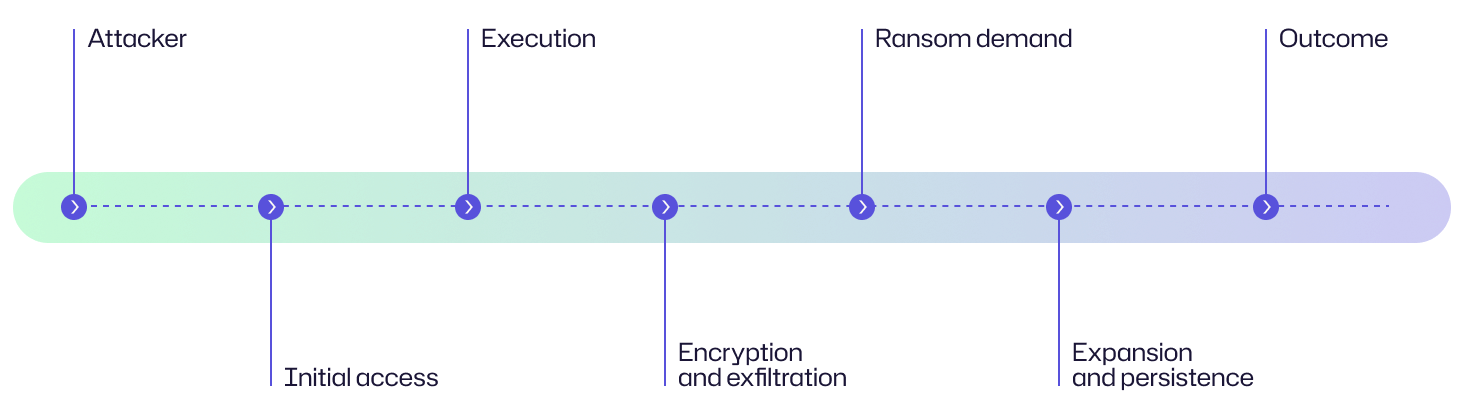

Angriffsablaufdiagramm

Das folgende Diagramm und eine Beispielgeschichte zeigen den Verlauf einer Ransomware-Kampagne vom ersten Eindringen des Angreifers bis zu den letztendlichen Geschäftsergebnissen.

In einem Finanzdienstleistungsunternehmen begann ein Ransomware-Angriff, als ein Mitarbeiter eine Phishing-E-Mail öffnete, die Malware installierte und den Angreifern Zugriff auf das Netzwerk verschaffte. Kurz darauf wurden kritische Dateien verschlüsselt und sensible Daten auf die Server der Angreifer exfiltriert.

Lösegeldforderungen wurden auf den betroffenen Systemen angezeigt, zahlung gefordert und mit der Veröffentlichung gestohlener Daten gedroht. Das IT-Team hat den Angriff eingedämmt, Systeme aus Offline-Backups wiederhergestellt und die Strafverfolgungsbehörden eingeschaltet.

Anstatt das Lösegeld zu zahlen, baute die Organisation die betroffenen Systeme wieder auf und stärkte die Verteidigung mit besseren Backups, MFA und Mitarbeiterschulungen.

Beispiele für Ransomware-Angriffe

Hier sind prominente, reale Beispiele für große Ransomware-Vorfälle, die verschiedene Taktiken, Auswirkungen und Motivationen zeigen.

Fall | Auswirkung |

|---|---|

|

WannaCry (2017) |

Der WannaCry-Angriff (2017) nutzte die EternalBlue-Schwachstelle in ungepatchten Windows-Systemen aus. Er verbreitete sich schnell in mehr als 150 Ländern und infizierte innerhalb weniger Tage über 200.000 Computer, wobei die Angreifer in vielen Fällen ein Lösegeld von 300 bis 600 US-Dollar pro infiziertem Gerät forderten. Angesichts des Ausmaßes der Infektion zahlten jedoch nur wenige Opfer das Lösegeld. Der Angriff störte kritische Sektoren wie das Gesundheitswesen erheblich, wobei der National Health Service (NHS) des Vereinigten Königreichs besonders stark betroffen war. Weltweit wurden die finanziellen Gesamtschäden auf 4 bis 8 Milliarden US-Dollar geschätzt, was WannaCry zu einem der schädlichsten Cyber-Ausbrüche in der Geschichte macht. |

|

NotPetya (2017) |

Der NotPetya-Angriff (2017) folgte kurz nach dem WannaCry-Angriff, war jedoch weitaus zerstörerischer. Es handelte sich um Ransomware, die als Wiper fungierte und darauf ausgelegt war, irreversible Schäden zu verursachen, anstatt Lösegeld zu erpressen. Sie entstand in der Ukraine durch kompromittierte Updates von Buchhaltungssoftware und verbreitete sich schnell weltweit, wobei multinationale Unternehmen wie Maersk, Merck, Mondelez und FedEx’s TNT Express lahmgelegt wurden. Die weltweiten Gesamtschäden überstiegen 10 Milliarden US-Dollar, und Maersk meldete allein etwa 300 Millionen US-Dollar Schäden.

|

|

Colonial Pipeline attack (2021) |

Im Jahr 2021 führte die DarkSide-Ransomware-Gruppe den Angriff auf die Colonial Pipeline durch, der kritische Energieinfrastruktur in den Vereinigten Staaten traf. Dies zwang zur vorübergehenden Stilllegung der größten Kraftstoffpipeline des Landes für mehrere Tage, die fast 45 % des Kraftstoffs an der Ostküste liefert. Dies führte zu Kraftstoffknappheit, Hamsterkäufen und weitreichenden Störungen. Das Unternehmen zahlte 4,4 Millionen US-Dollar Lösegeld, ein Teil davon wurde später vom FBI zurückerlangt.

|

|

Costa Rica government attack (2022) |

Der Angriff auf die Regierung von Costa Rica (2022) zeigte, wie Ransomware eine ganze Nation lahmlegen kann. Die Conti-Gruppe zielte auf 27 Regierungsbehörden ab, darunter die Finanz- und Arbeitsministerien, und störte wirtschaftliche Aktivitäten, Steuererhebung, Export-/Importdienste, Zoll und Gehaltszahlungen. Der Präsident Costa Ricas erklärte den nationalen Notstand, da der Angriff geschätzte Schäden von über 200 Millionen US-Dollar verursachte. |

Folgen von Ransomware-Angriffen

Ransomware-Angriffe haben weitreichende Folgen, die über die Datenverschlüsselung und Lösegeldzahlungen hinausgehen. Ihre Auswirkungen auf die Finanzen, den Betrieb, den Ruf und die rechtliche Stellung einer Organisation können langfristige Herausforderungen schaffen.

Betroffener Bereich | Beschreibung |

|---|---|

|

Finanziell |

Ransomware-Vorfälle verursachen erhebliche finanzielle Belastungen durch direkte Lösegeldzahlungen, Kosten für forensische Untersuchungen, Systemwiederherstellung und verlängerte Ausfallzeiten. Selbst wenn Organisationen kein Lösegeld zahlen, entstehen ihnen Millionen an Ausgaben für Vorfallreaktion, Wiederherstellung, entgangene Einnahmen und rechtliche Strafen. Darüber hinaus können die Opfer mit höheren Cyber-Versicherungsprämien konfrontiert werden.

|

|

Operativ |

Störungen in Geschäftsprozessen und -abläufen sind unmittelbar und schwerwiegend. Kritische Systeme werden unzugänglich, was zum Stillstand von Produktionslinien, Lieferkettenoperationen und wichtigen Dienstleistungen führt. Organisationen müssen möglicherweise auf manuelle Prozesse zurückgreifen, die ineffizient und langsam sind. Wiederherstellungsmaßnahmen können Tage oder Wochen dauern, was Produktivität und Geschäftskontinuität beeinträchtigt.

|

|

Rufschädigung |

Ransomware-Vorfälle können auch den Ruf einer Organisation schädigen. Kunden verlieren das Vertrauen in die Fähigkeit des Unternehmens, ihre Daten zu schützen, und negative Medienberichterstattung kann das öffentliche Vertrauen untergraben. Langfristige Folgen sind Kundenabwanderung, Schwierigkeiten bei der Gewinnung neuer Kunden sowie belastete Beziehungen zu Partnern und Investoren.

|

|

Rechtlich/regulatorisch |

Ransomware-Angriffe können rechtliche und regulatorische Konsequenzen auslösen. Der Diebstahl sensibler Daten kann Verstöße gegen Datenschutzgesetze wie GDPR oder HIPAA zur Folge haben, die Organisationen dazu zwingen, den Verstoß zu melden und sich möglichen Untersuchungen, Klagen und Bußgeldern zu stellen. In regulierten Branchen können solche Verstöße auch zur Aussetzung von Lizenzen, zusätzlichen Compliance-Prüfungen und Sanktionen durch Aufsichtsbehörden führen. |

Häufige Ziele von Ransomware-Angriffen: Wer ist gefährdet?

Seien wir ehrlich: Jede Organisation, die auf digitale Systeme zur Speicherung von Daten oder zur Bereitstellung von Diensten angewiesen ist, kann Opfer eines Ransomware-Angriffs werden. Bestimmte Branchen sind jedoch aufgrund des Werts ihrer Daten, der kritischen Natur ihrer Abläufe oder ihrer begrenzten Cybersicherheitsressourcen einem höheren Risiko ausgesetzt. Hier sind einige der häufigsten Ziele von Ransomware-Angriffen.

Gesundheitsorganisationen

Krankenhäuser, Kliniken und medizinische Forschungseinrichtungen sind Hauptziele für Ransomware-Angreifer. Diese Organisationen verwalten hochsensible Patientendaten wie elektronische Gesundheitsakten (EHRs) und personenbezogene Daten (PII). Da Gesundheitssysteme betriebsbereit bleiben müssen, um die Patientensicherheit zu gewährleisten, nutzen Angreifer diese Dringlichkeit aus, um Opfer zur Zahlung von Lösegeld zu zwingen.

Regierung und öffentlicher Sektor

Gemeinden, Ministerien und staatliche Behörden verwalten wichtige Bürgerdienste wie Steuererhebung, öffentliche Sicherheit und Versorgungsleistungen. Ransomware-Angriffe auf diese Einrichtungen können wesentliche Abläufe lahmlegen, großflächige Störungen verursachen, die ganze Gemeinschaften betreffen, und das öffentliche Vertrauen untergraben. Viele Regierungsstellen arbeiten noch mit Altsystemen und haben geringe Budgets für Cybersicherheit, was sie zu leichten Zielen für Cyberkriminelle macht.

Bildungssektor

Schulen, Universitäten und Forschungseinrichtungen verfügen über große Mengen persönlicher Daten von Schülern, Mitarbeitern und Alumni sowie wertvolle Forschungsdaten, die Cyberkriminelle anziehen können. Der Anstieg von Fern- und Hybridunterricht während der COVID-19-Pandemie hat ihre Angriffsflächen weiter vergrößert. Mit begrenzten IT-Budgets und zunehmender digitaler Abhängigkeit sind viele Bildungseinrichtungen häufige Opfer von Ransomware, was zu kostspieligen Ausfallzeiten, Datenverlust und dem möglichen Verlust wichtiger Forschungsarbeiten führt.

Finanzinstitute

Banken, Versicherungen und Fintech-Unternehmen ziehen Angreifer aufgrund ihres Zugangs zu finanziellen Vermögenswerten und sensiblen Kundendaten an. Ein Sicherheitsverstoß kann ihnen direkten finanziellen Gewinn und wertvolle gestohlene Informationen für Betrug oder Weiterverkauf verschaffen. Zudem muss der Finanzsektor strenge Compliance-Vorschriften einhalten, die die Folgen eines Ransomware-Vorfalls durch Strafen, Kundenverlust und Reputationsschäden verstärken.

Kritische Infrastruktur

Energieversorger, Versorgungsunternehmen, Verkehrsnetze und Telekommunikationsunternehmen bilden das Rückgrat der Gesellschaft. Ein Ransomware-Angriff in diesem Sektor kann weitreichende Störungen verursachen, wie das Stoppen der Kraftstoffverteilung, Stromausfälle oder die Deaktivierung von Kommunikationssystemen. Der Angriff auf die Colonial Pipeline im Jahr 2021 führte beispielsweise zu weit verbreiteten Kraftstoffengpässen in den USA und verdeutlicht, wie Ransomware nationale Konsequenzen haben kann.

Kleine und mittlere Unternehmen (KMU)

KMU gehören zu den häufigsten Opfern von Ransomware. Viele verfügen nicht über die Budgets, um fortschrittliche Sicherheitsinfrastrukturen zu implementieren, was sie zu attraktiven „leichten Zielen“ macht. Angreifer nutzen sie bevorzugt als Sprungbrett bei Lieferkettenangriffen, um größere Ziele zu infiltrieren. Die finanziellen Auswirkungen auf KMU können verheerend sein, da langanhaltende Ausfallzeiten und Lösegeldforderungen ihre Existenz bedrohen können.

Fertigung und Einzelhandel

Fabriken, Logistikanbieter und Einzelhandelsunternehmen sind auf vernetzte Systeme wie POS-Terminals, Lieferketten-Software und Produktionsnetzwerke angewiesen. Ein Ransomware-Angriff kann Produktionslinien stoppen und E-Commerce-Transaktionen einfrieren, was zu massiven Umsatzeinbußen führt. Angreifer nutzen diese Situationen aus, in denen jede Stunde Ausfallzeit Unternehmen Geld kostet.

Risikobewertung

Um das Risikoniveau von Ransomware-Angriffen zu verstehen, müssen Sie deren potenzielle Auswirkungen, Ausführungsleichtigkeit und Gesamteintrittswahrscheinlichkeit bewerten. Hier folgt eine Erläuterung jedes Risikofaktors und dessen Begründung.

Risk factor | Level |

|---|---|

|

Potential damage |

Critical

|

|

Ease of execution |

Medium to High

|

|

Likelihood |

High According to Statista, 72.7% of organizations globally reported being affected by ransomware in 2023. |

Wie man Ransomware-Angriffe verhindert

Um Ransomware-Angriffe zu verhindern, sollten Unternehmen eine Verteidigungsstrategie umsetzen, die starke technische Kontrollen, Mitarbeiterbewusstsein und proaktive Planung kombiniert. Kein einzelnes Werkzeug kann einen Angriff stoppen, aber Organisationen können ihr Risiko erheblich reduzieren, indem sie Schwachstellen in Systemen, Zugangsdaten und menschlichem Verhalten angehen.

Internet-verbundene Systeme

Es wurde beobachtet, dass Angreifer exponierte Dienste und ungepatchte Systeme ausnutzen, um ersten Zugriff zu erlangen. Organisationen sollten:

- Wenden Sie regelmäßig Patches und Updates für Betriebssysteme, Webanwendungen und Firmware an, um bekannte Schwachstellen zu schließen.

- Deaktivieren Sie veraltete Protokolle wie SMBv1, die bei der Verbreitung von Ransomware missbraucht werden.

- Führen Sie routinemäßige Schwachstellenscans und Penetrationstests durch, um Schwachstellen zu identifizieren.

- Begrenzen Sie den öffentlichen Zugriff auf Remote-Management-Ports (wie RDP, SSH) und verwenden Sie VPNs oder sichere Gateways für Remote-Verbindungen.

Anmeldeinformationen

Kompromittierte Zugangsdaten dienen Ransomware-Betreibern als einfacher Einstiegspunkt. Organisationen sollten:

- Setzen Sie phishing-resistente MFA durch, insbesondere für privilegierte und entfernte Konten.

- Übernehmen Sie Identity and Access Management (IAM)-Kontrollen, um Benutzerberechtigungen zu verwalten und die Bereitstellung/Entfernung zu automatisieren.

- Verwenden Sie Passwortmanager, um starke, einzigartige Passwörter zu erstellen und zu speichern.

- Administratoren sollten für tägliche Aufgaben ein reguläres Konto verwenden und nur dann zu ihren Administratorkonten wechseln, wenn sie tatsächlich Administratorrechte benötigen, um das Risiko seitlicher Bewegungen zu begrenzen.

Phishing und Social Engineering

Phishing ist die am weitesten verbreitete Methode zur Verbreitung von Ransomware. Um Ihre Verteidigung aufzubauen:

- Schulen Sie Mitarbeiter darin, Phishing-E-Mails, gefälschte Anmeldeseiten und verdächtige Anhänge zu erkennen.

- Implementieren Sie E-Mail-Authentifizierungsstandards wie DMARC, SPF und DKIM, um gefälschte Domains zu blockieren.

- Filtern Sie E-Mail-Anhänge und Links mithilfe von Sandboxing und fortschrittlichen Bedrohungsschutz-Tools.

- Führen Sie simulierte Phishing-Übungen durch, um das Bewusstsein zu testen und zu stärken.

Endpunktschutz

Endpunkte sind Hauptziele für Ransomware-Nutzlasten. Um sie zu schützen:

- Setzen Sie Endpoint Detection and Response (EDR)-Tools ein, um das Verhalten zu überwachen und bösartige Aktivitäten in Echtzeit zu blockieren.

- Implementieren Sie Anwendungs-Whitelisting und -Blacklisting, um zu verhindern, dass nicht autorisierte ausführbare Dateien ausgeführt werden.

- Verwenden Sie Intrusion-Detection-Systeme (IDS) und Sysmon-Konfigurationen, um verdächtige Systemereignisse zu protokollieren und zu analysieren.

- Verwalten Sie alle Endpoint-Agenten zentral und aktualisieren Sie sie regelmäßig.

Backups

Sie müssen eine robuste Strategie zur Sicherung Ihrer Systeme und Daten entwickeln. Dies hilft Ihnen, sich schnell von einem Angriff zu erholen und Schäden zu minimieren. Da Angreifer versuchen, Backups zu löschen, sollten Sie sicherstellen, dass Backups sicher gespeichert werden.

- Führen Sie Offline- oder unveränderliche Backups, die von Angreifern nicht verändert oder gelöscht werden können.

- Erstellen Sie Gold-Images kritischer Systeme, damit diese schnell wiederhergestellt werden können.

- Verwenden Sie Cloud-zu-Cloud-Backup-Lösungen für SaaS- und Cloud-Arbeitslasten.

- Sichern Sie die Systeme, auf denen Ihre Backups gespeichert sind, mithilfe von Identity and Access Management (IAM)-Systemen wie MFA und Firewalls.

- Testen Sie regelmäßig die Wiederherstellungsprozesse von Backups, um sicherzustellen, dass sie bei Bedarf funktionieren.

Allgemeine Härtung

Stärken Sie Ihre gesamte Sicherheitslage, um die Angriffsfläche zu reduzieren.

- Verwenden Sie eine Zero-Trust-Architektur, bei der jeder Benutzer und jedes Gerät unabhängig vom Standort überprüft werden muss.

- Segmentieren Sie Netzwerke, um die potenzielle Ausbreitung von Ransomware zwischen Abteilungen oder Systemen einzudämmen.

- Führen Sie ein Inventar der Vermögenswerte, um alle Geräte, Software und Dienste zu verfolgen, die mit Ihrer Umgebung verbunden sind.

- Begrenzen Sie administrative Berechtigungen und setzen Sie das Prinzip der geringsten Rechte für alle Konten durch.

Vorläufer-Malware und Endpunktschutz

Viele Ransomware-Angriffe werden von anderer Malware wie TrickBot, Emotet oder QakBot begleitet, die Systeme auf den Einsatz von Ransomware vorbereiten. Organisationen sollten:

- Verwenden Sie zentral verwaltete Antivirus- und EDR-Lösungen mit heuristischer und verhaltensbasierter Erkennung.

- Implementieren Sie Anwendungs-Whitelisting und Blacklisting, um nicht genehmigte Skripte und ausführbare Dateien zu blockieren.

- Überwachen Sie mit Intrusion Detection Systemen (IDS) und Sysmon-Konfigurationen auf Frühwarnzeichen.

- Handeln Sie schnell, um Malware frühzeitig zu entfernen und betroffene Systeme zu isolieren, um die Ausbreitung des Angriffs zu stoppen.

Dritte und Managed Service Provider (MSPs)

Angreifer zielen gerne auf vertrauenswürdige Anbieter und MSPs ab, um mehrere Kunden gleichzeitig zu erreichen.

- Erstellen Sie Verträge, die die Sicherheitsverpflichtungen für Dritte, die Ihre Daten oder Infrastruktur verwalten, klar festlegen.

- Wenden Sie den Grundsatz der geringsten Rechte für Anbieter an, um deren Netzwerkzugriff zu beschränken.

- Erfordern Sie sichere Cloud-Praktiken (SCPs) wie dedizierte Konten, Verschlüsselung und Mandantenisolation in Cloud-Umgebungen.

- Überwachen Sie kontinuierlich die Aktivitäten von Anbietern und Zugriffsprotokolle auf Anomalien.

Vorbereitung auf Ransomware-Vorfälle

Selbst mit den besten Abwehrmaßnahmen müssen Organisationen auf Ransomware-Vorfälle vorbereitet sein. Ihre Bereitschaft bestimmt, wie schnell Sie sich erholen können.

- Entwickeln und testen Sie einen Incident-Response-Plan (IRP), der Rollen, Eskalationswege und Eindämmungsverfahren definiert.

- Erstellen Sie einen internen und externen Kommunikationsplan, der Medien- und Kundenbenachrichtigungen enthalten sollte.

- Speichern Sie Kopien wichtiger Kontakte und IRP-Dokumente offline. Dazu können Führungskräfte, IT-Mitarbeiter, Strafverfolgungsbehörden (wie FBI und CISA) sowie relevante Information Sharing and Analysis Centers (ISACs) gehören.

- Verstehen Sie die Anforderungen an die Benachrichtigung über Datenverletzungen gemäß staatlichen, bundesstaatlichen und internationalen Gesetzen.

- Definieren Sie die Rolle der Cyberversicherung und der Rechtsberatung, um Lösegeldentscheidungen und die Erholung nach Vorfällen zu steuern.

Wie Netwrix helfen kann

Netwrix bietet eine Reihe von Sicherheitstools, die Ihre Abwehr stärken und die Reaktion auf Vorfälle bei Ransomware verbessern. Während Netwrix Threat Manager als erste Verteidigungslinie dient, schützen auch die anderen Lösungen des Unternehmens vor Ransomware, indem sie die Sichtbarkeit erhöhen, den Schadensradius begrenzen und eine schnellere Wiederherstellung ermöglichen.

Netwrix Threat Manager

Threat Manager bietet Echtzeit-Bedrohungserkennung und automatisierte Reaktion.

- Es überwacht kontinuierlich sowohl Dateisystem- als auch identitätsbezogene Aktivitäten in Echtzeit. Es erkennt ransomware-ähnliche Verhaltensweisen (wie massenhafte Dateioperationen, verdächtige Nutzung von RMM-Tools, ungewöhnliche Schreib- oder Löschvorgänge und abnormale Verschlüsselungsmuster) durch seine fortschrittlichen Bedrohungsmodelle. Die Anwendung identifiziert außerdem Versuche der Privilegieneskalation, Kontoanomalien und verdächtige Authentifizierungen in Active Directory und integriert sich nahtlos mit Microsoft Entra ID für hybride Umgebungen.

- Es löst automatisierte Eindämmungsmaßnahmen aus, wie das Deaktivieren kompromittierter Konten, das Zurücksetzen von Passwörtern, das Beenden aktiver Sitzungen und das Kennzeichnen von Konten als „kompromittiert“.

- Es sendet auch Echtzeitwarnungen, die per E-Mail oder mobilen Benachrichtigungen zugestellt werden.

- Es kann auch über PowerShell-Skripte, Webhooks und SIEM-/Alarmierungssysteme (Slack, ServiceNow, Teams) integriert und angepasst werden.

- Threat Manager erweitert den Schutz auf Microsoft Entra ID zusätzlich zu lokalen AD-Umgebungen.

Netwrix Threat Prevention

Threat Prevention fügt eine präventive Ebene hinzu, indem es vor verdächtigen Änderungen in Active Directory, riskanten Authentifizierungsereignissen und kritischen Objektänderungen warnt oder diese blockiert, bevor sie zu Sicherheitsverletzungen eskalieren.

Netwrix Endpoint Protector

Endpoint Protector bietet Endpunktkontrolle und verhindert Datenverluste. Es überwacht und kontrolliert den Datentransfer, indem es nicht autorisierte USB- und andere Geräte blockiert und Dateiübertragungen steuert. Es erzwingt außerdem Verschlüsselung und kann sogar offline arbeiten, um das Risiko von Datenexfiltration zu mindern.

Netwrix Auditor

Auditor verfolgt und berichtet über Systemänderungen, Benutzeraktivitäten und Dateiänderungen. Es bietet Ihnen Einblick darin, wer was wann getan hat, was nützlich ist, um frühe Anzeichen von Ransomware-Aktivitäten zu erkennen und Vorfalluntersuchungen durchzuführen.

Erkennen und reagieren Sie auf Ransomware mit Netwrix Threat Manager. Kostenlose Testversion herunterladen.

Erkennungs-, Minderungs- und Reaktionsstrategien

Organisationen, die Ransomware-Angriffe schnell erkennen und darauf reagieren, können Schäden und Wiederherstellungszeiten begrenzen.

Erkennung

Früherkennung ist wichtig, um eine Ransomware-Infektion zu stoppen, bevor sie sich ausbreitet. Sicherheitsteams sollten Systeme und Netzwerke kontinuierlich auf Warnzeichen überwachen, wie zum Beispiel:

- Verdächtige Dateiaktivitäten, einschließlich massenhafter Umbenennung von Dateien, Verschlüsselung oder Löschung von Schattenkopien (die für die Systemwiederherstellung verwendet werden).

- Abnormer Netzwerkverkehr, wie unerwartete Spitzen im Datentransfer oder Kommunikation mit bekannten Command-and-Control (C2)-Servern.

- Versuche des Credential Dumpings mit Tools wie Mimikatz oder LSASS-Zugriff.

- Ungewöhnliche Aktivitäten von Remote Monitoring and Management (RMM)-Tools oder Cobalt Strike-Beacons, die auf laterale Bewegung oder die Persistenz eines Angreifers hinweisen können.

EDR-, SIEM- und Sysmon-Lösungen ermöglichen eine proaktive Überwachung, die dabei helfen kann, diese Indikatoren frühzeitig zu erkennen und Alarme zur Untersuchung auszulösen.

Abhilfemaßnahmen

Bei der Erkennung eines Ransomware-Vorfalls müssen Sicherheitsteams schnell handeln, um die Bedrohung einzudämmen und Beweise zu sichern. IT-, Rechts- und Führungsteams müssen zusammenarbeiten, um eine effektive und regelkonforme Reaktion sicherzustellen.

- Isolieren Sie infizierte Systeme (einzelne Computer, Server usw.) sofort vom Netzwerk, um eine weitere Ausbreitung zu verhindern.

- Falls nötig, nehmen Sie betroffene Netzwerksegmente offline, um sie von der Kommunikation mit nicht kompromittierten Geräten zu trennen. Tun Sie dies, wenn Sie vermuten, dass die Kompromittierung sich auf mehrere Geräte innerhalb eines bestimmten Netzwerksegments ausgebreitet hat oder wenn Sie nicht sofort alle betroffenen Systeme identifizieren können.

- Nachdem Sie infizierte Geräte identifiziert und getrennt haben, verwenden Sie Anti-Malware-Tools, um die Ransomware zu entfernen. Vermeiden Sie es, den normalen Betrieb wieder aufzunehmen, bis alle Systeme sauber sind, da versteckte Malware erneut auftreten und weitere Dateien infizieren kann.

- Sobald Sie sicher sind, dass Ihr Netzwerk frei von Ransomware ist, führen Sie einen vollständigen Systemscan durch, um verbleibende Malware zu entdecken, die nach der Wiederherstellung Probleme verursachen könnte.

- Versuchen Sie, die Quelle der Ransomware oder Malware zu finden. Dies erleichtert die Bestimmung, wie sich die Infektion ausbreitet. Fragen Sie die Mitarbeiter nach ungewöhnlichem Verhalten, das sie an ihren Computern bemerkt haben, oder ob sie Anhänge oder Links in verdächtigen E-Mails angeklickt haben.

- Bewahren Sie forensische Beweise auf, einschließlich Systemabbilder, Speicherabbilder und Protokolldateien, für eine spätere Analyse und Untersuchung.

- Benachrichtigen Sie die zuständigen Behörden, wie das FBI, CISA oder das Information Sharing and Analysis Center (ISAC) Ihres Sektors.

Antwort

Nachdem die Bedrohung eingedämmt wurde, richtet sich der Fokus auf die Wiederherstellung der Systeme und die Verhinderung eines erneuten Auftretens:

- Setzen Sie alle Passwörter zurück und widerrufen Sie kompromittierte Anmeldeinformationen, um den Zugriff von Angreifern zu blockieren.

- Beheben Sie die ausgenutzten Schwachstellen und härten Sie die Systeme, um Sicherheitslücken zu schließen.

- Führen Sie einen sauberen Neuaufbau der betroffenen Maschinen mit goldenen Images durch (vertrauenswürdige System-Baselines, die als malwarefrei verifiziert wurden).

- Wenn die Sicherungsdateien gehackt oder gelöscht wurden, suchen Sie nach möglichen Entschlüsselungsprogrammen. Mehrere Organisationen bieten Unterstützung mit kostenlosen Tools und Programmen, die bei der Entschlüsselung von Daten helfen können, wie im Abschnitt Ressourcen und staatliche Unterstützung beschrieben.

- Teilen Sie Indikatoren für Kompromittierungen (IOCs) mit der breiteren Gemeinschaft über vertrauenswürdige Plattformen wie StopRansomware.gov oder den ISAC Ihres Sektors. Dies kann anderen helfen, sich gegen ähnliche Angriffe zu verteidigen.

Sollten Sie das Lösegeld zahlen?

Das FBI, CISA und NSA raten Organisationen dringend davon ab, das Lösegeld zu zahlen. Das Zahlen birgt ernsthafte Risiken.

- Es gibt keine Garantie dafür, dass Daten entschlüsselt werden oder dass Angreifer nicht erneut zuschlagen.

- Zahlungen finanzieren kriminelle Operationen und fördern weitere Angriffe.

- Einige Ransomware-Gruppen sind sanktionierte Organisationen, was bedeutet, dass eine Zahlung gegen Bundesgesetze verstoßen und Strafen auslösen könnte.

Statt zu bezahlen, sollten Sie sicherere Alternativen wie folgende in Betracht ziehen:

- Stellen Sie aus sicheren Backups wieder her, die offline oder in unveränderlichem Speicher aufbewahrt werden.

- Verwenden Sie kostenlose Entschlüsseler, die vom No More Ransom-Projekt bereitgestellt werden.

- Beziehen Sie die Strafverfolgungsbehörden ein, die bei der Wiederherstellung oder bei Verhandlungen mit den Angreifern helfen können, ohne Vorschriften zu verletzen.

Die britische Regierung ist so weit gegangen, ein Verbot von Lösegeldzahlungen vorzuschlagen, wonach öffentliche Stellen und Betreiber kritischer nationaler Infrastrukturen (einschließlich des NHS, der lokalen Behörden und Schulen) daran gehindert würden, Lösegeldforderungen nachzukommen.

Ressourcen und staatliche Unterstützung

Organisationen müssen sich Ransomware nicht allein stellen. Viele staatliche und branchenspezifische Ressourcen bieten Unterstützung, Informationen und Wiederherstellungstools.

|

US-Regierungsbehörden |

|

|

Kostenlose öffentliche Ressourcen |

|

|

Leitfaden-Rahmenwerke |

|

|

Sektor-ISACs |

Durch den Beitritt zu einem branchenspezifischen ISAC können Organisationen Informationen austauschen, zeitnahe Warnungen erhalten und Verteidigungsmaßnahmen in ihrem Sektor koordinieren. Die vollständige Liste können Sie hier einsehen: National Council of ISACs |

Branchenspezifische Auswirkungen

Ransomware wirkt sich in jedem Sektor unterschiedlich aus, aber die Folgen sind überall schwerwiegend. Jede Branche steht vor einzigartigen betrieblichen, finanziellen und regulatorischen Risiken, die Dienstleistungen stören, den Ruf schädigen und das öffentliche Vertrauen untergraben können.

Branche | Auswirkung |

|---|---|

|

Gesundheitswesen |

Ein Ransomware-Angriff kann die Krankenhausabläufe lahmlegen, indem er den Zugriff auf elektronische Gesundheitsakten (EHRs) verschlüsselt oder blockiert, was zu verzögerten Operationen und unterbrochener Patientenversorgung führen kann. Wenn geschützte Gesundheitsinformationen (PHI) offengelegt werden, kann dies HIPAA-Verstöße auslösen, die zu kostspieligen Geldstrafen führen. Organisationen können auch langfristigen Reputationsschaden erleiden. |

|

Finanzen |

Angriffe auf Finanzinstitute können zum Diebstahl von Finanzdaten, unautorisierten Transaktionen und langanhaltenden Ausfällen führen. Diese Vorfälle verursachen finanzielle Verluste, PCI DSS-Nichteinhaltung und Vertrauensverlust bei Kunden.

|

|

Regierung |

Ransomware-Angriffe auf Regierungsbehörden können kritische öffentliche Dienste wie Notfallmaßnahmen, Verkehr und Versorgungsleistungen lahmlegen. Dieser Sektor wird stark ins Visier genommen, da die Beeinträchtigung kritischer Infrastrukturen wie Strom oder Wasser weitreichendes Chaos verursachen kann. Die Offenlegung von Bürgerdaten und vertraulichen Informationen kann nationale Sicherheitsrisiken darstellen und das öffentliche Vertrauen in Institutionen mindern. |

|

Bildung |

Schulen, Universitäten und Forschungseinrichtungen speichern große Mengen persönlicher und Forschungsdaten. Angriffe können den Unterricht stören, Schüler- und Mitarbeiterdaten offenlegen und wertvolles geistiges Eigentum zur Erpressung verschlüsseln.

|

|

Fertigung |

Hersteller sind auf kontinuierliche Produktionslinien und vernetzte industrielle Systeme (IoT und SCADA) angewiesen. Ein Ransomware-Angriff kann den Betrieb stoppen und zu erheblichen finanziellen Verlusten führen. Da Ausfallzeiten sehr kostspielig sind, zahlen viele Unternehmen das Lösegeld schnell, um die Produktion wieder aufzunehmen.

|

|

Technologie und IT-Dienstleistungen |

Technologieunternehmen und Dienstleister sind attraktive Ziele, da sie Daten und Infrastruktur für mehrere Kunden verwalten. Eine einzige Kompromittierung kann sich über die Lieferkette ausbreiten und Hunderte von Organisationen betreffen. Angreifer nutzen diesen Hebel, um größere Störungen zu verursachen und höhere Lösegelder zu fordern. |

Wie Netwrix Data Classification helfen kann

Durch die Klassifizierung und Kennzeichnung sensibler Daten (Gesundheitsakten, Finanzinformationen, Regierungsdaten) in lokalen und Cloud-Umgebungen ermöglicht Netwrix Data Classification Organisationen, Schutz- und Sicherungsmaßnahmen auf das Wesentliche zu konzentrieren. Die Lösung kann auch Compliance-Aktivitäten vereinfachen. Sie kartiert und kennzeichnet Daten, die gesetzlichen Vorschriften unterliegen (HIPAA, GDPR, PCI DSS), was die Erstellung von Berichten, die Beantwortung von Anfragen betroffener Personen und den Nachweis von Datenverarbeitungsrichtlinien erleichtert.

Entwicklung von Angriffen und zukünftige Trends

Ransomware-Angriffe werden wahrscheinlich schneller, anpassungsfähiger und automatisierter. Aufgrund des zunehmenden Einsatzes von KI, der Ausweitung auf Cloud-Umgebungen und der gezielten Angriffe auf kritische Infrastrukturen wird es für Organisationen schwieriger, die Angriffe zu erkennen und einzudämmen. Indem sie den Ransomware-Trends einen Schritt voraus sind, können Organisationen ebenso starke Verteidigungen vorbereiten, um der Bedrohung zu begegnen.

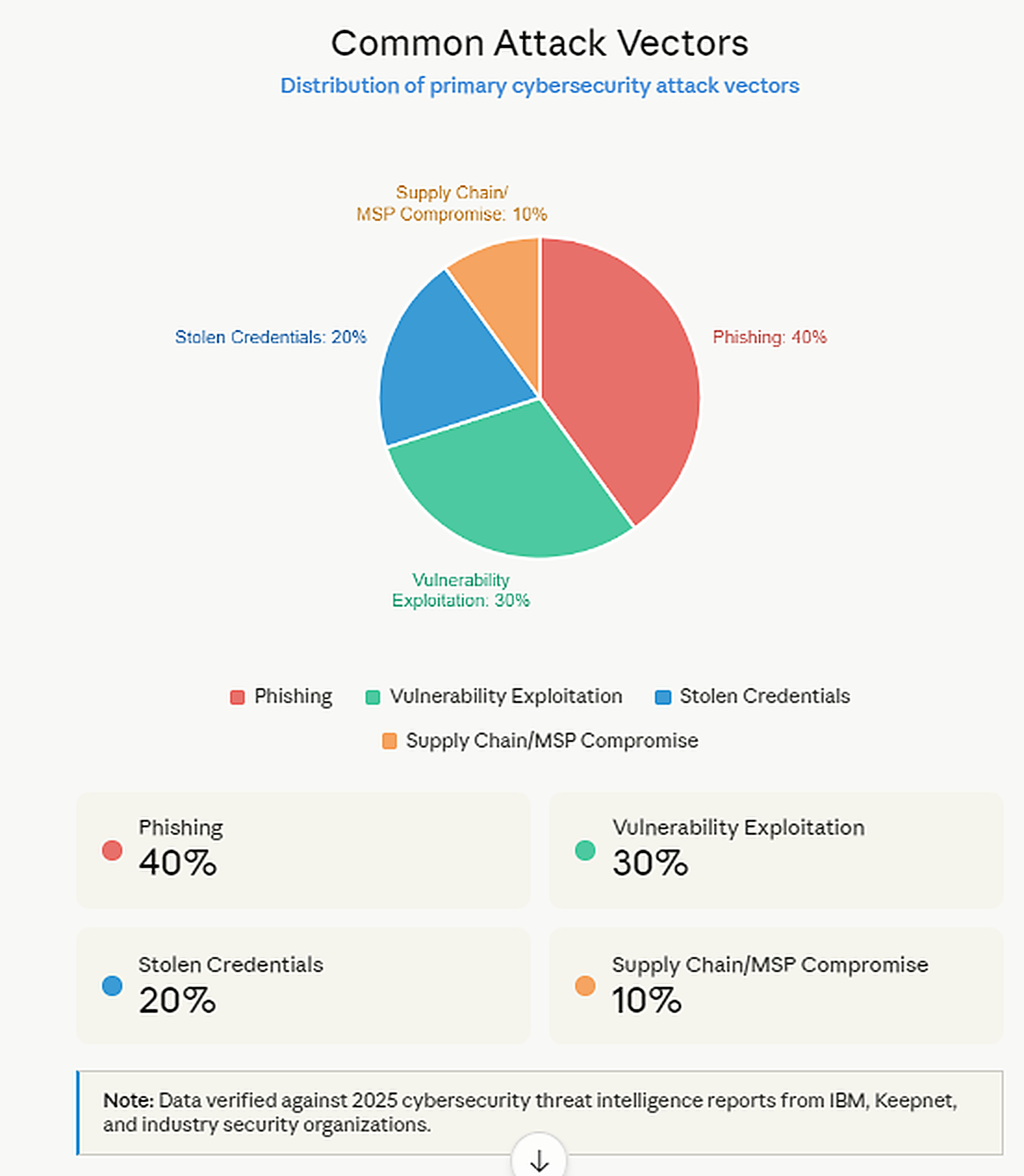

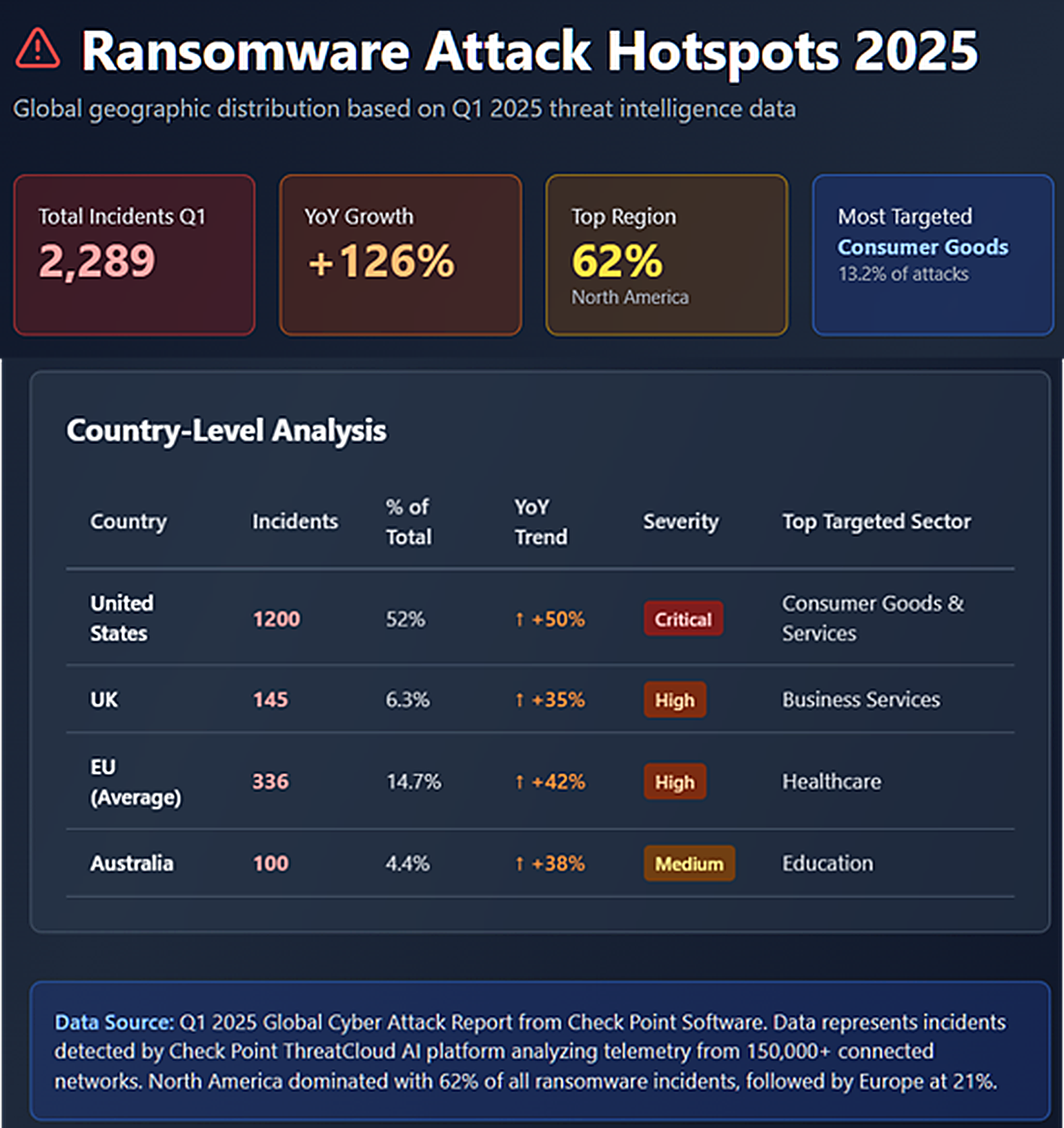

Wichtige Statistiken und Infografiken

Die Anzahl der Ransomware-Angriffe und Lösegeldforderungen steigt von Jahr zu Jahr. Die folgenden wichtigen Statistiken und Grafiken heben aktuelle Trends und finanzielle Auswirkungen hervor und bieten einen datenbasierten Einblick, warum Ransomware für Organisationen in allen Branchen weiterhin eine der größten Sorgen darstellt.

- Forschungen zeigen, dass Phishing tatsächlich ein dominanter Angriffsvektor ist. Guardz’s 33 Phishing-Angriffsstatistiken im Jahr 2024 behauptet, dass 9 von 10 Datenschutzverletzungen im Jahr 2023 durch Phishing-Angriffe auf Mitarbeiter verursacht wurden.

- StationX gibt an, dass Phishing die häufigste Methode zur Verbreitung von Ransomware ist und für 45 % aller Ransomware-Angriffe verantwortlich ist.

- Ransomware war im Jahr 2023 für über 70 % der gemeldeten Cybervorfälle verantwortlich, wie von Cyberint. Allerdings erwähnt Bright Defense, dass Ransomware im Jahr 2024 nur noch 32 % der gemeldeten Malware-Vorfälle ausmachte, was einen deutlichen Rückgang zeigt.

- Die durchschnittlichen Lösegeldzahlungen sind im Jahr 2024 deutlich gestiegen. Zum Beispiel berichtet Sophos, dass die durchschnittliche Lösegeldzahlung für Organisationen, die zahlten, von etwa 400.000 $ im Jahr 2023 auf rund 2 Millionen $ im Jahr 2024 gestiegen ist, was einen starken Anstieg gegenüber den Vorjahren bedeutet. Die Gesamtsumme der Zahlungen ist jedoch im Jahr 2024 deutlich gesunken, sowohl im Gesamtwert als auch im Anteil der Opfer, die zahlten, obwohl die Lösegeldforderungen hoch blieben.

- Die weltweiten Schäden durch Ransomware werden bis 2031 voraussichtlich jährlich 265 Milliarden US-Dollar kosten. Diese Schätzungen basieren auf weit verbreiteten Prognosen, dass die Kosten jedes Jahr um 30 % steigen werden.

- Das Gesundheitswesen bleibt die am meisten angegriffene Branche, gefolgt von Finanzen, Regierung und Bildung. Laut dem FBI's 2024 Internet Crime Report verzeichnete das Gesundheitswesen mehr Cyberbedrohungen als jede andere kritische Infrastrukturbranche. Bei 444 gemeldeten Vorfällen waren 238 Ransomware-Bedrohungen. Die kritische Fertigung hatte jedoch mehr Ransomware-Vorfälle, nämlich 258.

Kreisdiagramm, das häufige Angriffsvektoren zeigt

Geografische Brennpunkte von Ransomware-Angriffen (USA, Großbritannien, EU, Australien)

Abschließende Gedanken

Kommen wir zurück zu dem, was Ransomware-Angriffe sind. Die Definition eines Ransomware-Angriffs beschreibt nicht nur seine kriminellen Implikationen. Sie deutet auch auf einen Kampf um Kontrolle in einem Zeitalter hin, in dem Daten Macht definieren.

Keine Organisation ist vor der Bedrohung sicher, unabhängig von Größe oder Branche. Während die Statistiken ernüchternd sind, ist die gute Nachricht, dass die meisten Ransomware-Angriffe vermeidbar sind.

Der Kampf gegen Ransomware kann nicht mit einer einzigen Lösung gewonnen werden, sondern nur durch eine Kombination aus technischen Kontrollen, Mitarbeiterbewusstsein und einer proaktiven Sicherheitsmentalität. Am Ende hängt das Überleben nicht davon ab, wer den nächsten Angriff vermeidet, sondern wer darauf vorbereitet ist, sich davon zu erholen.

Häufig gestellte Fragen

Teilen auf

Zugehörige Cybersecurity-Angriffe anzeigen

Missbrauch von Entra ID-Anwendungsberechtigungen – Funktionsweise und Verteidigungsstrategien

AdminSDHolder-Modifikation – Funktionsweise und Verteidigungsstrategien

AS-REP Roasting Attack - Funktionsweise und Verteidigungsstrategien

Hafnium-Angriff - Funktionsweise und Verteidigungsstrategien

DCSync-Angriffe erklärt: Bedrohung für die Active Directory Security

Pass-the-Hash-Angriff

Verständnis von Golden Ticket-Angriffen

gMSA-Ausnutzungsangriffe und Golden gMSA-Angriffe erklärt

DCShadow-Angriff – Funktionsweise, Beispiele aus der Praxis & Verteidigungsstrategien

ChatGPT Prompt Injection: Risiken, Beispiele und Prävention verstehen

NTDS.dit-Extraktionsangriffe erklärt

Kerberoasting-Angriff – Funktionsweise und Verteidigungsstrategien

Pass-the-Ticket-Attacke erklärt: Risiken, Beispiele & Verteidigungsstrategien

Password-Spraying-Angriff

Angriff zur Extraktion von Klartext-Passwörtern

Zerologon-Schwachstelle erklärt: Risiken, Exploits und Milderung

Ein vollständiger Leitfaden zu Skeleton Key-Angriffen

Silver Ticket Attack

Laterale Bewegungen: Was es ist, wie es funktioniert und Präventionsmaßnahmen

Man-in-the-Middle (MITM)-Angriffe: Was sie sind & Wie man sie verhindert

Warum ist PowerShell so beliebt bei Angreifern?

4 Angriffe auf Dienstkonten und wie man sich dagegen schützt

Wie Sie Malware-Angriffe daran hindern, Ihr Geschäft zu beeinträchtigen

Was ist Credential Stuffing?

Kompromittierung von SQL Server mit PowerUpSQL

Was sind Mousejacking-Angriffe und wie kann man sich dagegen verteidigen

Diebstahl von Anmeldeinformationen mit einem Security Support Provider (SSP)

Rainbow-Table-Attacken: Wie sie funktionieren und wie man sich dagegen verteidigt

Ein umfassender Blick auf Passwortangriffe und wie man sie stoppt

LDAP-Aufklärung

Umgehen der MFA mit dem Pass-the-Cookie-Angriff

Ultimativer Leitfaden zu Golden SAML-Angriffen