Ein vollständiger Leitfaden zu Skeleton Key-Angriffen

Ein Skeleton Key-Angriff tritt auf, wenn Malware eine im Speicher befindliche „Master“-Anmeldeinformation oder ein Passwort in ein Authentifizierungssystem einpflanzt, sodass ein Angreifer sich mit dieser Anmeldeinformation anmelden kann, während alle AD-Konten intakt bleiben.

Attribute | Details |

|---|---|

|

Attack type

|

Skeleton Key malware: Active Directory authentication bypass |

|

Impact level |

Critical

|

|

Target |

Businesses, government, organizations using Active Directory

|

|

Primary attack vector |

Compromised domain controller or administrative access

|

|

Motivation |

Financial gain, espionage, disruption

|

|

Common prevention methods |

Timely patching, least privilege access, EDR, SIEM, enhanced AD monitoring |

Risk factor | Level |

|---|---|

|

Potential damage |

Critical |

|

Ease of execution |

Medium |

|

Likelihood |

Medium to high |

Was ist Skeleton Key Malware?

Die Skeleton Key-Malware ist eine heimliche, im Arbeitsspeicher befindliche Hintertür, die den Authentifizierungsprozess von Active Directory verändert und einem Angreifer ermöglicht, sich mit einer einzigen „Master“-Anmeldeinformation (Passwort) zu authentifizieren. Sie stiehlt oder ersetzt keine Benutzerpasswörter; sie ändert die Authentifizierungslogik auf einem Domänencontroller, um die gefälschte Master-Anmeldeinformation mit jedem gültigen Benutzernamen zu akzeptieren.

Um den Authentifizierungsprozess zu verändern, injiziert Malware bösartigen Code in LSASS (Local Security Authority Subsystem Service) auf einem kompromittierten Domänencontroller, der die Authentifizierungsroutine patcht oder hookt. Nach der Implantation akzeptiert LSASS die Master-Anmeldeinformationen des Angreifers während der Authentifizierungsanfragen, wodurch der Angreifer sich effektiv als jeder vorhandene Benutzer anmelden kann. Da diese Überprüfung im LSASS-Speicher erfolgt, müssen die Master-Anmeldeinformationen nicht in der Active Directory-Datenbank (NTDS.dit) gespeichert werden. Active Directory bleibt unverändert und normale Anmeldeinformationen funktionieren weiterhin, was das Implantat schwer erkennbar macht.

Es gibt hier jedoch einen Haken. Wenn eine Active Directory-Site mehrere Domänencontroller hat, muss das Skeleton Key Implantat auf jedem DC vorhanden sein, damit das Skeleton Key-Masterpasswort als gültiges Passwort des Benutzers akzeptiert wird. Clients finden einen Domänencontroller mithilfe von DCLocator, das effektiv einen Domänencontroller zufällig auswählt. Wenn sich ein Client also bei einem Domänencontroller authentifiziert, auf dem Skeleton Key nicht installiert ist, schlägt das Masterpasswort fehl.

Der normale Authentifizierungsprozess und wie Skeleton Key ihn umgeht

Skeleton Key umgeht nicht die Überprüfung der Kontoexistenz; es umgeht nur den Schritt der Passwortvalidierung. Wenn sich ein Benutzer anmeldet:

- Der DC prüft zunächst, ob der Benutzername in Active Directory existiert (dieser Schritt wird nicht umgangen).

- Als Nächstes fordert LSASS normalerweise AD (oder das Authentifizierungspaket) auf, das bereitgestellte Passwort anhand gespeicherter Hashes oder Kerberos-Schlüssel zu validieren. Hier greift Skeleton Key ein. Bevor die normale Validierung erfolgt, sucht der bösartige Code nach den Master-Anmeldeinformationen des Angreifers (spezielles Passwort oder Token). Wird dieses vorgelegt, gibt LSASS Erfolg zurück und die Anmeldung wird fortgesetzt (auch wenn solche Anmeldeinformationen nicht in Active Directory existieren).

Kurz gesagt, ermöglicht Skeleton Key, dass das Hauptkennwort für jedes vorhandene Konto als gültig akzeptiert wird. Das Konto selbst muss ein legitimes AD-Benutzerobjekt sein.

Angriffs-Schweregrad

Das Hauptziel eines Skeleton Key-Angriffs ist es, einen persistierenden, unentdeckten, nahezu vollständigen Domänenzugriff auf ein Netzwerk aufrechtzuerhalten, wobei sich der Angreifer lateral bewegt und Privilegien missbraucht, ohne Konten kompromittieren zu müssen. Da die Änderung im Speicher erfolgt, erfordert die Erkennung EDR und Speicherforensik, LSASS-Integritätsprüfungen sowie sorgfältige AD- und Verhaltensüberwachung anstelle von nur Dateiscans oder Passwortänderungsprotokollen.

Wie funktioniert die Malware Skeleton Key?

Hier ist eine Erklärung des Lebenszyklus des Skeleton Key-Angriffs und was jede Phase praktisch bedeutet.

Erstkompromittierung

Der Angriff beginnt, wenn ein Angreifer privilegierten Zugriff auf einen Domänencontroller oder ein Konto mit Berechtigungen zur Installation von Code auf einem Domänencontroller erhält. Häufige Vektoren für einen ersten Einbruch sind Spear-Phishing, gestohlene oder wiederverwendete Anmeldeinformationen, Ausnutzung einer ungepatchten Schwachstelle oder Missbrauch von Remote-Admin-Tools (RDP, VPNs, Remote-Management-Konsolen).

Malware-Bereitstellung

Nachdem der Angreifer Zugriff erlangt hat, lädt er normalerweise die Skeleton Key DLL-Datei in ein Staging-Verzeichnis auf einem Jump-Host im Netzwerk des Opfers hoch. Anschließend verwendet er privilegierte Anmeldedaten, wie Domain Administrator, um die Skeleton Key-Binärdatei auf den Domänencontroller zu kopieren und auszuführen, um sie in den LSASS-Prozess zu injizieren. LSASS verwaltet die Windows-Authentifizierung, sodass durch das Injizieren von Code, der die Authentifizierungsroutine im Speicher patcht oder hookt, die Malware Authentifizierungsanfragen im Speicher abfangen kann. Es werden keine Dateien geändert oder Benutzerpassworthashes in Active Directory verändert; stattdessen ändert es, was der Domänencontroller akzeptiert während der Authentifizierung. Infolgedessen meldet der Domänencontroller weiterhin normales Authentifizierungsverhalten für legitime Anmeldedaten, akzeptiert aber auch das Backdoor-Master-Passwort.

Sobald Skeleton Key erfolgreich bereitgestellt wurde, löschen Angreifer die Skeleton Key DLL-Datei von den Ziel-Domänencontrollern und aus dem Staging-Verzeichnis auf dem Jump-Host.

Authentifizierungsüberschreibung

Mit seinem Code, der innerhalb von LSASS läuft, fängt die Malware Anmeldeversuche ab und implementiert eine Umgehung: Wenn ein eingegebenes Passwort mit dem geheimen „Master“-Passwort des Angreifers übereinstimmt, gibt der Domänencontroller eine erfolgreiche Authentifizierung für jeden angegebenen Benutzernamen zurück. Auf diese Weise kann sich der Angreifer als beliebiges Domänenkonto authentifizieren (einschließlich hoch privilegierter Konten). Da der Angriff die in Active Directory gespeicherten Passwort-Hashes nicht ändert, zeigen Standard-Passwortprüfungen und Verzeichnisinspektionen nichts Auffälliges, was diese Umgehung heimlich und gefährlich macht.

Laterale Bewegung

Mit einem Master-Passwort kann der Angreifer sich als jeder Benutzer ausgeben, Kerberos-Tickets anfordern, auf Dienste zugreifen und per RDP auf Hosts zugreifen. Diese Fähigkeit beschleunigt die Eskalation von Berechtigungen und die seitliche Bewegung im gesamten Umfeld. Aktionen, die sonst zeitaufwändigen Diebstahl oder Kompromittierung von Anmeldeinformationen erfordern, können nun schnell durchgeführt werden, sodass ein Angreifer sensible Systeme erreicht, bevor Verteidiger den Einbruch bemerken.

Persistenz

Ein Skeleton Key-Angriff bleibt aktiv, bis der Domänencontroller oder der LSASS-Prozess neu gestartet wird, da ein Neustart die In-Memory-Hooks entfernt. Dies garantiert jedoch nicht, dass der Angreifer keine Fußfassen mehr hat. Beispielsweise könnten Angreifer bereits gefälschte AD-Konten als Rückfall erstellt oder andere Persistenzmechanismen wie geplante Aufgaben, bösartige Dienste oder registrierungsbasierte Hintertüren installiert haben, die Neustarts überleben. Sie könnten auch den Domänencontroller erneut kompromittieren und Malware erneut einsetzen.

Spuren verwischen

Angreifer konzentrieren sich darauf, ihre Aktivitäten in den normalen Datenverkehr einzubetten, um eine Entdeckung zu vermeiden. Sie verwenden legitime Admin-Tools (Living off the Land), um keine neuen Artefakte einzuführen, nutzen normale Protokolle und Konten, ahmen typische Anmeldemuster nach, manipulieren oder löschen Protokolle und vermeiden auffälliges Verhalten (zum Beispiel begrenzen sie Aktivitäten mit hohem Volumen oder ungewöhnliche Aktivitäten).

Angriffsablaufdiagramm

Hier ist ein visueller Ablauf des Skeleton Key-Angriffs und eine Beispielgeschichte aus der Perspektive einer Organisation, die die typische Ereigniskette zeigt, von einer ersten Kompromittierung bis zur Benutzerimitation, bis Angreifer wertvolle Daten erreichen und exfiltrieren.

Angreifer → Erster Kompromiss → LSASS-Injektion → Authentifizierungsüberschreibung mit Master-Passwort → Laterale Bewegung → Datenexfiltration

Stellen Sie sich Acom Manufacturing vor, das für Identität und Zugriff auf Active Directory angewiesen ist. Ein Angreifer zielt auf einen Helpdesk-Administrator ab, der Anmeldedaten von einer kompromittierten Website wiederverwendet hat. Mit diesen Anmeldedaten meldet sich der Angreifer an einem Verwaltungsarbeitsplatz an, eskaliert den Zugriff auf einen Domänencontroller und setzt die Malware Skeleton Key ein. Mit dem vom Domänencontroller akzeptierten Hauptkennwort fordert der Angreifer Kerberos-Tickets an, greift auf Dateiserver zu, setzt Werkzeuge ein, um sensible IP- und Finanzdaten zu sammeln, und exfiltriert die Daten, ohne AD-Passworthashes zu ändern.

Beispiele für Skeleton Key-Angriffe

Der Skeleton Key-Angriff erscheint in einigen technischen Analysen und Bedrohungsberichten, aber öffentlich verfügbare Offenlegungen mit Opfernamen sind selten. Viele Organisationen und Anbieter behandeln diese Eindringlinge als sensibel und halten Details zurück. Der am weitesten dokumentierte Vorfall ist der Angriff auf die Halbleiterindustrie und die Regierung Taiwans.

Case | Impact |

|---|---|

|

Dell SecureWorks' Counter Threat Unit (CTU) discovery of Skeleton Key (Jan 2015) |

CTU researchers discovered a malware family on a customer network and published the first public technical analysis in January 2015. They named it ‘Skeleton Key’ and described how it patches domain controllers in memory to accept an attacker-chosen password for any account. CTU observed that two 64-bit DLL variants were used in deployments. The malware lacked persistence on disk and was removed after a DC reboot, so attackers redeployed it after reboots. |

|

Operation Skeleton Key: Taiwan semiconductor and government attacks |

Taiwanese cybersecurity firm CyCraft reported a targeted, multi-victim cyber-espionage campaign where APT actors used Skeleton Key-style malware to bypass authentication and maintain persistent access for data exfiltration without triggering password-based alerts, primarily targeting intellectual property. Timeframe: Late 2018 to late 2019 Suspected threat actor: APT Chimera, a suspected China-based threat group Primary targets:

Attack objectives: The main objective was the exfiltration of intellectual property, such as documents on integrated circuits (IC), software development kits (SDKs), IC designs, and source code. Technical details:

|

Folgen von Skeleton Key-Angriffen

Da die Skeleton Key-Malware den Kern des Authentifizierungssystems einer Organisation kompromittiert, reicht ihre Auswirkung über einen einzelnen Vorfall hinaus und hat weitreichende Folgen für die Abläufe, Finanzen und den Ruf der Organisation.

Impact area | Description |

|---|---|

|

Financial

|

Organizations may face direct financial losses from theft or fraudulent transactions facilitated by unauthorized access. Additional costs include forensic investigations, system restoration, security improvements, and potential ransom or extortion payments. |

|

Operational |

By compromising domain controllers, attackers can gain access to nearly every system and user account. This can disrupt authentication services, hinder daily business operations, and require extensive remediation efforts to restore trust in Active Directory infrastructure.

|

|

Reputational |

A breach of this scale can damage customer and partner trust. News of a compromised authentication system, especially in financial or government sectors, can lead to negative publicity and tarnish brand repute. |

|

Legal/regulatory |

Unauthorized access to sensitive data may trigger mandatory breach disclosures and investigations by regulatory bodies. Non-compliance with data protection laws such as GDPR, HIPAA, or other regional regulations can result in significant fines and legal action. |

Häufige Ziele von Skeleton Key-Angriffen: Wer ist gefährdet?

Skeleton Key-Angriffe richten sich hauptsächlich gegen Organisationen, die für die Authentifizierung auf Active Directory angewiesen sind. Diese Angriffe sind besonders effektiv in großen, komplexen IT-Umgebungen, in denen das Erkennen subtiler Authentifizierungsanomalien schwierig sein kann. Hier sind einige der häufigsten Organisationstypen, die gefährdet sind:

|

Large enterprises with AD environments |

Large organizations with extensive Active Directory infrastructures present ideal conditions for Skeleton Key attacks. Multiple domain controllers, distributed sites, and thousands of user accounts create a broad attack surface that cannot be monitored consistently. |

|

Organizations with single-factor authentication |

Skeleton Key exploits weaknesses in password-based authentication. This means that companies that have not implemented MFA and rely solely on passwords for authentication are particularly vulnerable because the malware bypasses standard credential checks.

|

|

Entities with many privileged accounts |

Administrators, service accounts, and IT staff have elevated permissions across systems. Each high-privileged account increases the chance for an attacker to impersonate a high-value identity to access sensitive data, deploy further payloads, and disable security tools. Hence, companies with a greater number of privileged accounts are more attractive targets. |

|

Government agencies and critical infrastructure |

Public-sector networks and critical infrastructure entities (such as energy, defense, and telecommunications) are high-value targets for threat actors, particularly for espionage. By compromising domain controllers in these environments, attackers can gain wide-reaching access to classified data and operational systems.

|

|

Organizations without strong endpoint or memory monitoring |

Skeleton Key operates entirely in memory and does not persist on disk, so antivirus solutions fail to detect it. Networks that do not have advanced endpoint detection and response (EDR) or memory integrity monitoring are less likely to detect the intrusion.

|

|

Companies with outdated Windows Server versions |

Older or unpatched Windows Server installations have weaker defenses and limited logging or visibility into LSASS processes. These weaknesses give attackers more opportunities to inject and maintain the Skeleton Key malware. |

Risikobewertung

Skeleton Key stellt ein erhebliches Risiko für Organisationen dar, da es Active Directory kompromittiert, das die Grundlage der Netzwerkauthentifizierung bildet.

Risk factor | Level |

|---|---|

|

Potential damage

|

Extremely high |

|

Ease of execution |

Medium |

|

Likelihood |

Medium to high |

Wie man Skeleton Key-Angriffe verhindert

Um Skeleton Key-Angriffe zu verhindern, benötigen Organisationen eine Kombination aus starken Zugriffskontrollen, proaktiver Überwachung und Sicherheitsmaßnahmen zum Schutz der Authentifizierungssysteme.

- Wenden Sie die neuesten Patches an: Halten Sie Domänencontroller und Authentifizierungssysteme mit Sicherheitspatches auf dem neuesten Stand, um die Ausnutzung bekannter Schwachstellen zu verhindern. Das Patchen verringert die Angriffsfläche und schließt Einstiegspunkte, die Angreifer für den ersten Zugriff nutzen könnten.

- Prinzip der geringsten Rechte durchsetzen: Beschränken Sie administrative Rechte nur auf diejenigen, die sie wirklich benötigen. Implementieren Sie rollenbasierte Zugriffskontrolle (RBAC), verwenden Sie Privileged Access Management just-in-time und wenden Sie MFA auf alle Administrator-Konten an. Administratoren sollten separate Konten für Routinearbeiten und administrative Aufgaben verwenden und alle privilegierten Operationen von gehärteten, isolierten Arbeitsstationen ausführen.

- Überwachen Sie die LSASS-Aktivität: Beobachten Sie kontinuierlich ungewöhnliches Verhalten in LSASS, wie Speicherzugriffe oder Versuche der Prozesseinschleusung, die Indikatoren für Skeleton Key-Angriffe sind.

- Implementieren Sie fortschrittlichen Endpunktschutz: Setzen Sie eine Endpoint Detection and Response (EDR)-Lösung ein, die In-Memory-Angriffe, verdächtige Systemaufrufe und Manipulationen von Anmeldeinformationen erkennen kann, die von Antivirus möglicherweise übersehen werden.

- Nutzen Sie die SIEM-Korrelation: Verwenden Sie eine Plattform für Security Information and Event Management (SIEM), um verdächtige Authentifizierungsversuche zu korrelieren, insbesondere mehrere erfolgreiche Authentifizierungen mit nicht übereinstimmenden Quell-IP-Adressen oder Anmeldungen außerhalb der Geschäftszeiten.

Wie Netwrix helfen kann

Netwrix bietet Lösungen an, die helfen können, sich gegen anmeldebasierte Angriffe, einschließlich Skeleton Key, durch Erkennung, Zugriffskontrollen und Überwachung zu verteidigen.

Netwrix Threat Manager

Die Anwendung Threat Manager befähigt Organisationen, sich mit den folgenden Funktionen gegen Skeleton Key-Angriffe zu schützen:

- Verwendet Verhaltensanalysen und Heuristiken, um Angriffe im Speicher zu erkennen (einschließlich Skeleton Key und anderer Tools zum Diebstahl von Anmeldeinformationen).

- Setzt täuschungsbasierte Erkennung ein, wie Köder und Honeytoken-Anmeldeinformationen, um Angreifer anzulocken und Warnungen zu erzeugen, wenn diese verwendet werden.

- Korreliert verdächtige Ereignisse und Anomalien (wie ungewöhnliche Anmeldeversuche, laterale Bewegungsmuster, Verwendung von honeytoken-Anmeldeinformationen), um mögliche Credential- oder Speicherangriffe zu kennzeichnen.

Netwrix Threat Prevention

Die Anwendung Threat Prevention umfasst Funktionen, die speziell dafür entwickelt wurden, den LSASS-Prozess zu überwachen und zu schützen (dieser ist ein Hauptziel für Skeleton Key und andere Tools zum Diebstahl von Anmeldeinformationen).

- Die Funktion LSASS Guardian Monitor überwacht unautorisierte Handle-Anfragen (Lesen, Schreiben, Thread-Erstellung), die von nicht auf der Whitelist stehenden Prozessen auf LSASS abzielen, und erzeugt Warnmeldungen, wenn verdächtige Speicherzugriffsoperationen beobachtet werden.

- Wenn ein nicht vertrauenswürdiger Prozess versucht, einen Handle zum LSASS-Prozess mit Lese-, Schreib- oder Thread-Erstellungsrechten zu öffnen, wird die LSASS Guardian Protect-Funktion von Threat Prevention diese Anfrage abfangen und bösartige Angriffe im Arbeitsspeicher blockieren, ohne den Prozess zum Absturz zu bringen.

Netwrix Identity Threat Detection & Response (ITDR)

Die Software Threat Manager und Threat Prevention ist Teil der Netwrix ITDR-Lösung. Insgesamt bietet die ITDR-Plattform eine robuste Funktionalität, die:

- Überwacht das Verhalten privilegierter Identitäten (Administratorkonten, Dienstkonten) auf Anomalien bei Authentifizierungsmustern, ungewöhnlichen Anmeldezeiten, Quell-IP-Adressen und Versuchen der Identitätsübernahme.

- Kennzeichnet Missbrauch von Anmeldeinformationen, Identitätsdiebstahl und verdächtige Nutzungsmuster von Konten in einer Weise, die mit den Taktiken von Skeleton Key übereinstimmt.

- Bietet vollständige Prüfpfade und Sitzungsverläufe zur Unterstützung der Vorfalluntersuchung.

Netwrix Privileged Access Management (PAM)

Die Lösung für Privileged Access Management hilft, das Zeitfenster zu minimieren, in dem Angreifer privilegierte Konten ausnutzen können. Damit können Organisationen:

- Durchsetzung von just-in-time (JIT)-Zugriff, der erhöhte Berechtigungen nur bei Bedarf gewährt und kurz danach widerruft.

- Wenden Sie Zero Standing Privilege an, sodass keine hochprivilegierten Konten ständig verwendet werden.

- Implementieren Sie rollenbasierte Zugriffskontrolle (RBAC), um das Ausmaß zu begrenzen, in dem Konten sich seitlich bewegen oder eskalieren können, sowie den Umfang und das seitliche Bewegungspotenzial von Sitzungen mit hohen Privilegien einzuschränken.

Erkennungs-, Milderungs- und Reaktionsstrategien

Um sich gegen Skeleton Key-Angriffe zu verteidigen, müssen Organisationen Manipulationen im Speicher in den frühesten Phasen erkennen, Kompromittierungen schnell eindämmen und Persistenz beseitigen.

Erkennung

Skeleton Key arbeitet vollständig im Speicher und erzeugt keinen Netzwerkverkehr, weshalb es kaum Spuren in herkömmlichen Protokollen hinterlässt und herkömmliche netzwerkbasierte IDS/IPS-Erkennung umgeht. Daher sind Überwachung und Verhaltensanalysen unerlässlich, um verdächtige Aktivitäten zu erkennen, die auf eine Kompromittierung hinweisen. Organisationen sollten Folgendes in Betracht ziehen:

- Führen Sie eine Speicheranalyse auf Domänencontrollern durch, um LSASS-Codeinjektionen oder nicht autorisierte Module zu erkennen. Tools wie Volatility, Sysinternals RAMMap und EDR-Telemetrie können anomale DLLs oder injizierte Threads identifizieren. Suchen Sie insbesondere nach nicht signierten Modulen, Modulen, die von unerwarteten Dateipfaden (wie temporären Verzeichnissen) geladen wurden, oder Hooks, die auf Authentifizierungsfunktionen platziert wurden. Organisationen sollten eine Basislinie des normalen LSASS-Speicherzustands erstellen, die ihnen helfen kann, Abweichungen zu erkennen, die auf eine mögliche Kompromittierung hinweisen.

- Korrelation von Authentifizierungsanomalien, die die Verwendung der Skeleton Key Master-Anmeldeinformationen erkennen können. Überwachen Sie Sicherheitsereignisprotokolle und Authentifizierungsserver auf Muster wie erfolgreiche Anmeldungen, bei denen falsche Passwörter eingegeben wurden.

- Überwachen Sie Kerberos-Ticketanfragen, die von normalen Mustern abweichen. Zum Beispiel Anfragen für Servicetickets ohne entsprechende Ticket-Granting Ticket (TGT)-Anfragen oder wiederholte TGS-REQs von unerwarteten Hosts.

- Überprüfen Sie Windows-Ereignisprotokolle auf ungewöhnlichen LSASS-Zugriff oder unerwartete Dienstneustarts. Wichtige Ereignis-IDs sind 4624 und 4672 für privilegierte Anmeldesitzungen, 4688 für verdächtige Prozessstarts mit LSASS-Interaktion sowie 7036 und 7034 für Dienststatusänderungen oder unerwartete Beendigungen. Jeder nicht-systemeigene Prozess, der auf den LSASS-Speicher zugreift, ist ein Warnsignal.

- Integration mit SIEM- und ITDR-Tools (zum Beispiel Netwrix Threat Manager und Threat Prevention), um Verhaltensanomalien, Missbrauch von Zugangsdaten und Speicherindikatoren für Kompromittierungen zu korrelieren. Konfigurieren Sie Erkennungsregeln, die mehrere schwache Signale zu vertrauenswürdigen Warnungen zusammenfassen, wie z. B. Aktivitäten privilegierter Konten aus ungewöhnlichen Geolokationen oder außerhalb der Geschäftszeiten, kombiniert mit LSASS-Speicherzugriffswarnungen. Dieser Ansatz filtert Fehlalarme heraus und erkennt gleichzeitig Angriffe, die Einpunkt-Erkennungsmechanismen umgehen.

- SecureWorks CTU beobachtete ein subtil operatives Symptom eines Skeleton Key-Angriffs. Kurz nach der Verbreitung der Malware treten bei Domänencontrollern unerklärliche Active Directory-Replikationsfehler auf. Dies sind Probleme, die der Microsoft-Support nicht erklären oder endgültig lösen konnte, bis die Domänencontroller neu gestartet wurden. Organisationen sollten solche Replikationsanomalien als potenzielles Warnsignal für eine versteckte Kompromittierung betrachten.

- CTU-Forscher haben auch YARA-Signaturen entwickelt, um die Skeleton Key DLL und den spezifischen Code, den sie in den Speicherprozess von LSASS injiziert, zu erkennen. Die Verwendung dieser Signaturen mit Endpoint-Erkennungstools und forensischen Scannern kann helfen, Artefakte im Speicher von Skeleton Key-Infektionen zu identifizieren. Dies ist eine der wenigen zuverlässigen technischen Methoden zur Erkennung.

Schritte zur Minderung

Die Minderung konzentriert sich darauf, die Angriffsfläche zu reduzieren, die Authentifizierungskontrollen zu stärken und Abwehrmaßnahmen einzusetzen, die verhindern, dass Angreifer Code einschleusen oder erhöhte Privilegien erlangen. Organisationen sollten die folgenden Kontrollen implementieren:

- Wenden Sie die neuesten Sicherheitspatches an auf alle Domänencontroller und Authentifizierungssysteme, um bekannte Schwachstellen bei der Privilegieneskalation zu beseitigen. Bevorzugen Sie Updates, die Remote-Code-Ausführung, Privilegieneskalation und LSASS-bezogene Schwachstellen adressieren.

- MFA durchsetzen für alle privilegierten Konten, einschließlich Domain Admins, Enterprise Admins und Dienstkonten mit erweiterten Berechtigungen. Sie sollten die MFA-Anforderungen auch auf administrative Protokolle wie RDP, PowerShell-Remoting und den Zugriff auf die Domänencontroller-Konsole sowie auf alle Fernzugriffslösungen wie VPNs und Webmail ausweiten. MFA blockiert einen Skeleton Key-Angriff nicht vollständig, kann jedoch das Risiko unbefugten Zugriffs und lateraler Bewegungen im Netzwerk verringern.

- Beschränken Sie Domain Admin- und Enterprise Admin-Privilegien nur auf das notwendige Personal und erzwingen Sie Just-in-Time (JIT)-Erhöhungen durch Privileged Access Management-Lösungen. Ermöglichen Sie zeitlich begrenzte Sitzungen, die erhöhte Berechtigungen nach Abschluss der Aufgabe automatisch widerrufen.

- Setzen Sie Tools zur Erkennung von Angriffen im Speicher ein wie Netwrix Threat Prevention (LSASS Guardian) oder EDR-Agenten, um den unbefugten Zugriff auf LSASS in Echtzeit zu überwachen und zu blockieren.

- Härten Sie die Active Directory-Konfigurationen durch die folgenden Maßnahmen:

- Deaktivieren Sie unnötige Dienste auf Domänencontrollern (wie Print Spooler, Server service, wenn nicht benötigt).

- Implementieren Sie Richtlinien zur Dienststeuerung, die unbefugte Neustarts oder Änderungen von Diensten verhindern.

- Deaktivieren Sie Konten, die nicht mehr benötigt werden.

- Überprüfen und beschränken Sie die Delegierungseinstellungen, um zu verhindern, dass Angreifer die Delegierung missbrauchen.

- Aktivieren Sie die erweiterte Audit-Policy-Konfiguration, um detaillierte Ereignisse zur Authentifizierung und zur Verwendung von Berechtigungen zu erfassen.

- Segmentieren Sie administrative Arbeitsstationen mit privileged access Arbeitsstationen (PAWs), um sicherzustellen, dass administrative Sitzungen in isolierten, kontrollierten Umgebungen stattfinden. Erwägen Sie die Implementierung einer Anmeldeinformationen-Hierarchie (Stufe 0 für Domänencontroller, Stufe 1 für Server, Stufe 2 für Arbeitsstationen), um zu verhindern, dass Anmeldeinformationen aus niedrigeren Stufen Systeme mit höheren Privilegien beeinträchtigen.

Antwort

Eine schnelle und gut geplante Reaktion auf Vorfälle ist entscheidend, wenn Sie einen Skeleton Key-Befall vermuten. Das Ziel ist es, die Sicherheitsverletzung einzudämmen, die Integrität des Authentifizierungsmechanismus wiederherzustellen und Persistenz zu entfernen.

- Isolieren Sie den betroffenen Domänencontroller sofort vom Netzwerk, um laterale Bewegungen und weiteren Missbrauch von Anmeldeinformationen zu verhindern. Wenn mehrere Domänencontroller kompromittiert sind, isolieren Sie diese gleichzeitig. Erfassen Sie vor der Isolation einen Speicherauszug des LSASS-Prozesses für die forensische Analyse, da diese Beweise beim Neustart oder Herunterfahren verloren gehen.

- Entfernen Sie die Malware durch eine vertrauenswürdige Systemwiederherstellung oder das Wiederherstellen von verifizierten sauberen Backups. Nach der Entfernung überprüfen Sie, ob LSASS normal funktioniert, indem Sie geladene Module prüfen, das Authentifizierungsverhalten überwachen und bestätigen, dass kein unautorisierter Code im Speicher verbleibt. Dies stellt sicher, dass die Integrität von LSASS und Active Directory wiederhergestellt wird.

- Drehen Sie alle privilegierten Anmeldeinformationen, einschließlich Domain Admin-, Service- und KRBTGT-Passwörter, um gestohlene oder gefälschte Tokens ungültig zu machen.

- Führen Sie eine vollständige Active Directory-Prüfung durch um unautorisierte Gruppenmitgliedschaften, Privilegienänderungen oder persistente Hintertüren (wie Golden Ticket- oder SIDHistory-Missbrauch) zu erkennen. Tools wie Netwrix Auditor können helfen, ungewöhnliche Privilegienbeziehungen und Fehlkonfigurationen zu identifizieren.

- Führen Sie eine forensische Untersuchung durch unter Verwendung von Endpoint-Forensik und Active Directory-Protokollen, um die Ursache und den Umfang der Kompromittierung zu ermitteln. Konzentrieren Sie sich auf Beweise für LSASS-Speicherzugriffe, unautorisierte Anmeldungen und Credential-Dumping-Tools.

- Stärken Sie die langfristige Überwachung nach dem Vorfall mit Identity threat detection & response (ITDR)- und SIEM-Korrelationsregeln, die auf LSASS-Zugriff und abnormale Authentifizierungsmuster abgestimmt sind.

Branchenspezifische Auswirkungen

Skeleton Key-Angriffe können je nach Sensibilität der Daten in verschiedenen Branchen schwerwiegende und vielfältige Folgen haben. Unabhängig von der Branche gewährt der Angriff den Angreifern uneingeschränkten Zugriff auf kritische Systeme, was großflächigen Datendiebstahl und Betriebsstörungen ermöglicht.

Industry | Impact |

|---|---|

|

Healthcare

|

Attackers can gain unauthorized access to patient records, electronic health systems, and prescription data. This can lead to HIPAA violations, identity theft, and loss of patient trust. Compromise of authentication systems may also disrupt medical services and hospital operations. Attackers may also manipulate medical records and alter treatment plans, potentially endangering patient safety. |

|

Finance |

By authenticating as any user, an attacker can alter financial records, make unauthorized fund transfers, launder money, manipulate internal banking systems, and abuse the SWIFT network. This can lead to regulatory and reputational damage. Financial institutions may face severe penalties from regulatory bodies, compounded by volatility in stock prices and long-term customer attrition. Attackers may also exploit trading systems to manipulate markets, making detection and recovery extremely difficult.

|

|

Government |

Skeleton Key infections in government networks can lead to classified data theft, espionage, and sabotage of essential services like power grids and water treatment facilities. Attackers may impersonate privileged users to access restricted systems and exfiltrate sensitive intelligence data. Such breaches have long-term geopolitical implications. |

Entwicklung von Angriffen und zukünftige Trends

Bedrohungsakteure integrieren zunehmend die Skeleton Key-Technik in größere, mehrstufige Angriffskampagnen, um Persistenz aufrechtzuerhalten, Privilegien zu eskalieren und die Kontrolle über die Domäne zu übernehmen. Neue automatisierte Werkzeuge und KI-gestützte Umgehungstechniken machen diese Angriffe schneller einsetzbar, schwerer zu erkennen und leichter verbreitbar. Hier sind einige aktuelle Trends:

Integration mit Ransomware-Nutzlasten

Aktuelle Trends zeigen, dass Skeleton Key mit Ransomware-Operationen kombiniert wird, um die Wirkung zu maximieren. Durch die Aufrechterhaltung eines stillen, domänenweiten Authentifizierungszugangs können Angreifer die Erkennung verzögern, während sie Ransomware auf kritischen Systemen einsetzen. Dieser doppelte Ansatz ermöglicht es ihnen, Daten zu verschlüsseln und gleichzeitig privilegierten Zugriff für sekundäre Erpressung und Datendiebstahl zu behalten.

Übernahme durch Advanced Persistent Threat (APT)-Gruppen

Immer mehr APT-Kampagnen wurden beobachtet, die Skeleton Key-Techniken verwenden, da ihr Ziel eine langfristige Infiltration und kein schneller Profit ist. APT-Akteure nutzen Skeleton Key, um Zugang zu Regierungs-, Verteidigungs- und Unternehmensnetzwerken zu erhalten, ohne Alarm auszulösen.

Automatisierung durch Malware-Frameworks

Emerging malware platforms and offensive frameworks (such as Cobalt Strike and Mimikatz derivatives) now include automated modules that simplify Skeleton Key deployment. This lowers the technical barrier for threat actors and increases the likelihood of mass exploitation across unpatched or poorly monitored Active Directory environments.

Key statistics and infographics

Let’s look at some facts and visuals that capture the scale and impact of Skeleton Key attacks.

- In früheren Skeleton Key-Fällen (etwa 2013 bis 2015) beobachteten Forscher, dass Skeleton Key zusammen mit Backdoor.Winnti verwendet wurde, was darauf hindeutet, dass es Teil eines breiteren Einsatzes von Einbruchs- und Backdoor-Tools war.

- Ein HYPR/Vanson Bourne report aus dem Jahr 2022 ergab, dass Finanzinstitute durchschnittliche jährliche Verluste von 2,19 Millionen US-Dollar durch Verstöße im Zusammenhang mit Authentifizierungsschwächen erlitten.

- Laut dem IBM-Bericht 2024 zu den Kosten einer Datenpanne dauerten Verstöße, die durch gestohlene oder kompromittierte Anmeldeinformationen verursacht wurden, am längsten, um erkannt und eingedämmt zu werden, mit einer durchschnittlichen Dauer von 292 Tagen. Dies ermöglicht Angreifern fast 10 Monate uneingeschränkten Zugriff vor der Entdeckung.

- Experten sind sich einig, dass die Wiederherstellungskosten bei einer Kompromittierung des Domain Controllers aufgrund der Notwendigkeit einer vollständigen Active Directory-Rekonstruktion deutlich höher sind als bei Standardverletzungen.

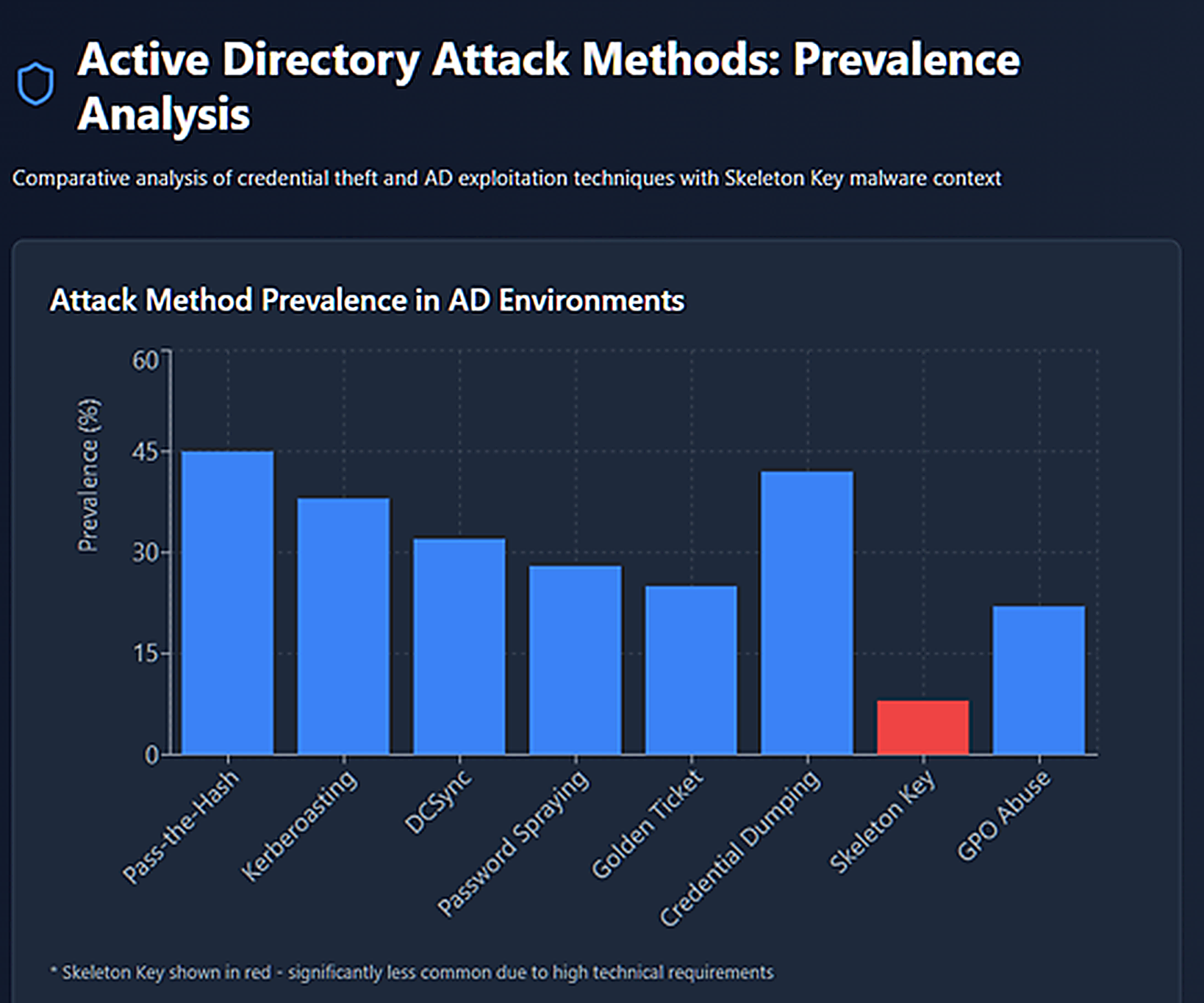

Active Directory-Angriffsmethoden: Prävalenzanalyse

Die folgende Grafik zeigt, dass die Malware Skeleton Key nur eine Verbreitung von 8 % hat, was sie weniger häufig macht als andere Active Directory-Angriffe. Pass-the-Hash (45 %), Credential Dumping (42 %) und Kerberoasting (38 %) sind weitaus häufiger, da sie leichter auszuführen sind und keinen vorherigen Administratorzugang erfordern.

Abschließende Gedanken

Wie die alten Generalschlüssel, die jede Tür in einem Gebäude öffnen konnten, verschafft der Skeleton Key-Angriff Bedrohungsakteuren uneingeschränkten Zugriff auf Ihre gesamte Domain. Einmal in Ihr Active Directory eingefügt, öffnet dieser digitale Generalschlüssel jedes Konto, umgeht jedes Passwort und gewährt unbegrenzten Zugang – still und unsichtbar.

Der Unterschied? In der physischen Welt würden Sie bemerken, wenn jemand Ihre Schlösser knackt. Aber in Ihrem Netzwerk kann ein Skeleton Key monatelang verborgen bleiben und sich leise drehen, während Ihr Sicherheitsteam die Haustür bewacht. Die gute Nachricht ist, dass dieser Angriff Spuren hinterlässt. Mit ordnungsgemäßem Monitoring, Patchen und privileged access Kontrollen können Sie den Angriff erkennen und die Tür zuschlagen, bevor echter Schaden entsteht.

Die Sicherheit Ihrer Domain ist nur so stark wie Ihr schwächstes Authentifizierungsverfahren. Stellen Sie sicher, dass eine Skeleton Key sie nicht öffnen kann.

FAQs

Teilen auf

Zugehörige Cybersecurity-Angriffe anzeigen

Missbrauch von Entra ID-Anwendungsberechtigungen – Funktionsweise und Verteidigungsstrategien

AdminSDHolder-Modifikation – Funktionsweise und Verteidigungsstrategien

AS-REP Roasting Attack - Funktionsweise und Verteidigungsstrategien

Hafnium-Angriff - Funktionsweise und Verteidigungsstrategien

DCSync-Angriffe erklärt: Bedrohung für die Active Directory Security

Pass-the-Hash-Angriff

Verständnis von Golden Ticket-Angriffen

gMSA-Ausnutzungsangriffe und Golden gMSA-Angriffe erklärt

DCShadow-Angriff – Funktionsweise, Beispiele aus der Praxis & Verteidigungsstrategien

ChatGPT Prompt Injection: Risiken, Beispiele und Prävention verstehen

NTDS.dit-Extraktionsangriffe erklärt

Kerberoasting-Angriff – Funktionsweise und Verteidigungsstrategien

Pass-the-Ticket-Attacke erklärt: Risiken, Beispiele & Verteidigungsstrategien

Password-Spraying-Angriff

Angriff zur Extraktion von Klartext-Passwörtern

Zerologon-Schwachstelle erklärt: Risiken, Exploits und Milderung

Ein vollständiger Leitfaden zu Ransomware-Angriffen

Silver Ticket Attack

Laterale Bewegungen: Was es ist, wie es funktioniert und Präventionsmaßnahmen

Man-in-the-Middle (MITM)-Angriffe: Was sie sind & Wie man sie verhindert

Warum ist PowerShell so beliebt bei Angreifern?

4 Angriffe auf Dienstkonten und wie man sich dagegen schützt

Wie Sie Malware-Angriffe daran hindern, Ihr Geschäft zu beeinträchtigen

Was ist Credential Stuffing?

Kompromittierung von SQL Server mit PowerUpSQL

Was sind Mousejacking-Angriffe und wie kann man sich dagegen verteidigen

Diebstahl von Anmeldeinformationen mit einem Security Support Provider (SSP)

Rainbow-Table-Attacken: Wie sie funktionieren und wie man sich dagegen verteidigt

Ein umfassender Blick auf Passwortangriffe und wie man sie stoppt

LDAP-Aufklärung

Umgehen der MFA mit dem Pass-the-Cookie-Angriff

Ultimativer Leitfaden zu Golden SAML-Angriffen