NTDS.dit-Extraktionsangriffe erklärt

Bei einem NTDS.dit-Extraktionsangriff exfiltrieren Angreifer die Active Directory-Datenbankdatei von einem Domänencontroller und dumpen Anmeldeinformationen. Anschließend knacken sie die Anmeldeinformationen und verwenden sie für weitreichenden und dauerhaften Zugriff im gesamten Netzwerk wieder.

Attribut | Details |

|---|---|

|

Angriffsart |

Zugangsdatenzugriff (NTDS.dit-Extraktion) |

|

Auswirkungsgrad |

Kritisch, vollständige AD-Komplettübernahme möglich |

|

Ziel |

Domänencontroller (AD DS) |

|

Primärer Angriffsvektor |

Privileged access + NTDS.dit-Exfiltration |

|

Motivation |

Spionage, Ransomware, Persistenz |

|

Übliche Präventionsmethoden |

Admin-Tiering, MFA für privilegierte Konten, krbtgt-Rotation, verschlüsselte Backups, Überwachung von Schattenkopienaktivitäten |

Risikofaktor | Stufe |

|---|---|

|

Potentieller Schaden |

Kritisch |

|

Ausführungsaufwand |

Mittel |

|

Wahrscheinlichkeit |

Mittel-Hoch |

Sind sensible Verzeichnisdaten in Ihrer Umgebung gefährdet?

Sprechen Sie mit unseren Experten, um zu erfahren, wie Sie den Zugriff auf NTDS.dit erkennen und kritische Identitätsdaten schützen können.

Was ist NTDS.dit und welche Rolle spielt es in Active Directory?

Die NTDS.dit-Datei ist die primäre Datenbank von Active Directory (AD), die kritische Informationen über alle AD-Objekte speichert, wie Benutzer, Anmeldeinformationen, Computer, Gruppen und deren Mitgliedschaften sowie Passwort-Hashes. Diese Daten ermöglichen Authentifizierung, Autorisierung und Verzeichnisdienste in einer Windows-Domäne, weshalb Angreifer diese Datei häufig in Kampagnen zum Diebstahl von Anmeldeinformationen ins Visier nehmen.

Hier sind einige interessante Fakten über die NTDS.dit-Datei:

- Standardmäßig befindet sich die NTDS.dit-Datei unter: C:\Windows\NTDS\ntds.dit.

- Technisch basiert NTDS.dit auf der Extensible Storage Engine (ESE), einer leichtgewichtigen Datenbank-Engine, die ihre Inhalte in Tabellen, Indizes und Transaktionsprotokolle für schnelle Abfragen und zuverlässige Wiederherstellung organisiert.

- Die Datei selbst kann nicht isoliert gelesen werden. Sie ist abhängig von den SYSTEM- und SECURITY-Registrierungszweigen, da der Boot-Schlüssel (syskey) aus diesen Zweigen benötigt wird, um sensible Felder wie Passwort-Hashes zu entschlüsseln.

- Die Dateigröße hängt von der Umgebung ab. In kleinen Organisationen kann sie nur wenige Megabyte betragen, während in großen Unternehmen mit Tausenden von Konten und Objekten die Datenbank auf Gigabyte anwachsen kann.

Wie die NTDS.dit-Extraktion funktioniert

Dieser Abschnitt beschreibt die schrittweise Durchführung des NTDS.dit-Extraktionsangriffs, erläutert gängige Angriffsverfahren und erklärt, warum die NTDS.dit-Passwortextraktion ein Hauptziel für Angreifer ist, die domänenweite Anmeldeinformationen für einen dauerhaften, wirkungsvollen Zugriff im gesamten Unternehmen suchen.

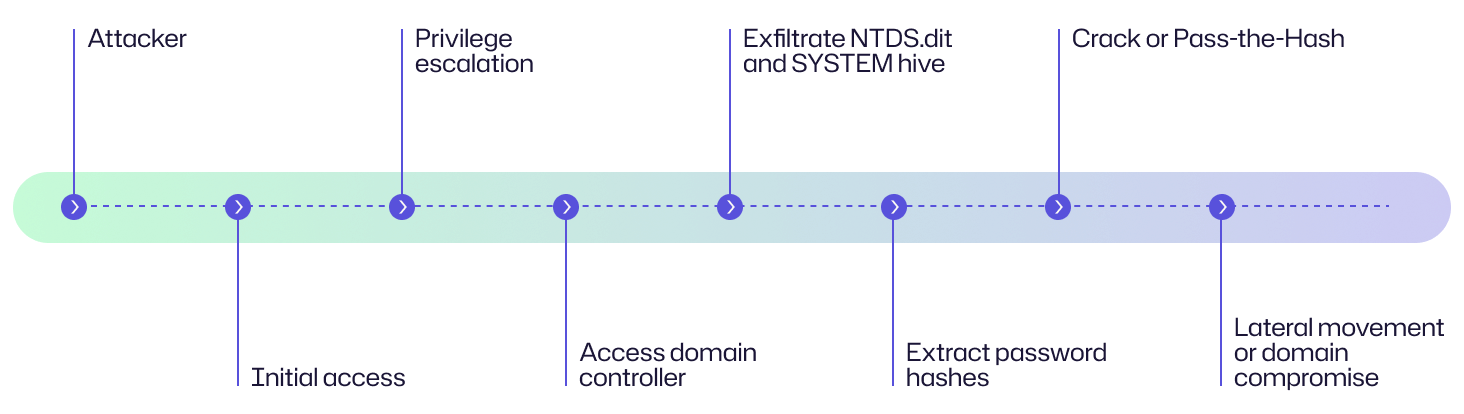

Schritt-für-Schritt-Ausführung

Ein NTDS.dit-Extraktionsangriff verläuft in mehreren Schritten. Der Angriff beginnt mit einer ersten Sicherheitsverletzung, stiehlt die NTDS.dit-Datei (und den SYSTEM-Hive), indem eine Kopie davon von einem Domänencontroller erstellt wird, stellt Passwort-Hashes wieder her und entschlüsselt sie, knackt oder verwendet diese Anmeldeinformationen erneut und erreicht schließlich eine kompromittierte Domäne.

- Erster Zugriff: Angreifer erhalten ersten Zugriff auf das Zielnetzwerk durch Methoden wie Phishing-Kampagnen, Ausnutzung von Software-Schwachstellen, Verwendung gestohlener Zugangsdaten und Ausnutzung von Fehlkonfigurationen.

- Privilegienerwerb: Der Angreifer erhält dann hohe Privilegien (Domain Admin oder lokaler SYSTEM auf einem Domänencontroller).

- Zugriff auf den Domänencontroller: Mit erhöhten Rechten erhält der Akteur Zugriff auf das Dateisystem und die Registrierungshives des Domänencontrollers, entweder auf einem aktiven Host, einem Snapshot oder einem Backup-Image.

- NTDS.dit-Erfassung: Der Angreifer erhält eine Kopie der NTDS.dit-Datei (oder einen logischen Auszug ihres Inhalts) über Snapshot-/Backup-Mechanismen, Verwaltungswerkzeuge oder durch Diebstahl eines virtuellen Festplattenabbilds. Das Ziel ist eine Offline-Kopie, die außerhalb der aktiven DC-Umgebung analysiert werden kann.

- SYSTEM-Hive-Abruf: Der Angreifer erlangt außerdem die SYSTEM- (und manchmal SECURITY-) Registry-Hive, da diese das Boot-Schlüsselmaterial enthalten, das benötigt wird, um bestimmte geschützte Felder in NTDS.dit zu interpretieren oder zu entschlüsseln.

- Analyse/Entschlüsselung außerhalb des Hosts: Mithilfe der kopierten Dateien und Schlüsselmaterialien analysiert der Angreifer die Datenbank und extrahiert Passwort-Hashes und Anmeldeinformationen. Werkzeuge wie

secretsdump.py(Impacket) undDSInternalswerden häufig für diesen Zweck verwendet. Der SYSTEM-Hive enthält den Boot-Schlüssel (SYSKEY), den Angreifer verwenden, um den in NTDS.dit gespeicherten Password Encryption Key (PEK) zu entschlüsseln. Dieser PEK wird dann verwendet, um NTLM-Hashes, Kerberos-Schlüssel und andere geschützte Anmeldeinformationen aus der Datenbank zu entschlüsseln. - Ausnutzung von Anmeldeinformationen: Nachdem Angreifer Passwort-Hashes extrahiert haben, knacken sie entweder die NTLM-Hashes mit Tools wie Hashcat oder John the Ripper, um Klartextpasswörter zu erhalten, oder sie nutzen Pass-the-Hash (PtH)-Techniken, um sich direkt mit den Hashes zu authentifizieren, ohne sie zu knacken, was eine schnellere seitliche Bewegung im Netzwerk ermöglicht.

- Ziele nach der Ausnutzung: Mit Anmeldeinformationen bewegen sich Angreifer lateral innerhalb der AD-Umgebung, greifen auf sensible Ressourcen zu, bleiben bestehen und können auf Cloud-Identitäten und externe Systeme umschwenken.

Angriffsmethoden

Angreifer verwenden heimtückische und legitim wirkende Techniken, um NTDS.dit und zugehörige Verzeichnisdaten zu erhalten. Sie wählen eine Methode, die am besten die Balance zwischen Tarnung, Einfachheit und Wirkung für die Zielumgebung hält.

Methode | Beschreibung |

|---|---|

|

Direkte Offline-Kopie (riskant) |

Angreifer können AD-Dienste stoppen und die Datenbank direkt kopieren. Diese Methode liefert eine saubere Kopie, ist jedoch störend und leicht zu erkennen. Angreifer wählen diese Methode selten, es sei denn, sie kontrollieren den DC. |

|

Volume Shadow Copy Service (VSS) / Snapshot-Missbrauch |

Bedrohungsakteure nutzen Snapshot- und Backup-Mechanismen (wie vssadmin, ntdsutil), um eine Kopie von gesperrten Dateien wie NTDS.dit und dem SYSTEM-Hive zu erhalten, ohne Dienste zu stoppen. Alternativ können Angreifer mit ausreichenden Berechtigungen DCSync verwenden, um Anmeldeinformationen zu extrahieren und so die Notwendigkeit der Datei-Exfiltration umgehen. Diese Methoden sind weniger störend und entgehen naiver Erkennung. |

|

Missbrauch von PowerShell und administrativen Tools |

Angreifer nutzen legitime Admin-Tools wie PowerShell-Module (einschließlich PowerSploit’s |

|

Virtualisierungs-Kompromittierung / Diebstahl von Festplatten-Images |

Angreifer können eine VMDK/VHD oder einen Snapshot eines DC von Hypervisoren oder Backup-Systemen stehlen, um ein Offline-Image außerhalb der Produktionsumgebung zu analysieren. |

|

Backup-Kompromittierung |

Backups enthalten AD-Artefakte wie NTDS.dit und Registry-Hives. Wenn Angreifer Zugriff auf diese Backups erhalten, haben sie eine risikoarme Möglichkeit, eine Kopie der Datenbank zu ziehen. |

Persistenz

Extrahierte NTDS.dit-Daten sind für Angreifer lange nach dem Einbruch nutzbar, da sie Anmeldeinformationen wiederverwenden, Tickets fälschen und den Zugriff auf die gesamte Umgebung aufrechterhalten können.

- Langfristiger Wert: Extrahiertes NTDS.dit-Material bleibt lange nach einer ersten Kompromittierung nützlich. Angreifer können Passwörter offline knacken und jederzeit Angriffe wie Pass-the-Hash ausführen.

- Backups als Zeitkapseln: Alte Backups können über lange Zeiträume Anmeldeinformationen und die krbtgt-Schlüssel enthalten. Da viele Organisationen den Schlüssel nicht häufig wechseln, können selbst veraltete Kopien eine langfristige Kompromittierung erleichtern.

- Folgen für die gesamte Domäne: Mit Hashes für Konten mit hohen Berechtigungen oder das krbtgt-Konto können Angreifer Kerberos-Tickets fälschen, Konten imitieren und einen dauerhaften, domänenweiten Zugriff aufrechterhalten.

- Umgebungübergreifendes Pivoting: Von AD gestohlene Anmeldeinformationen funktionieren auch außerhalb des Firmennetzwerks (für SSO, Cloud-Föderationen und VPNs), wodurch Angreifer auf andere Systeme zugreifen und Daten stehlen können.

Angriffsablaufdiagramm

Um Ihnen den NTDS.dit-Extraktionsangriff zu erklären, finden Sie hier ein Flussdiagramm, das die Ereigniskette erläutert, begleitet von einem Beispiel aus der Perspektive einer Organisation.

In einer Produktionsstätte klickt ein Mitarbeiter auf einen bösartigen Link, und der Angreifer erhält ersten Zugriff auf einen Benutzerarbeitsplatz. Der Angreifer erhöht seine Rechte und bewegt sich seitlich, bis er Administratorrechte auf einem Server erhält, der einen Domänencontroller erreichen kann. Mithilfe des Backup-Zugriffs des Servers kopiert er unbemerkt eine Volume Shadow-Kopie, die NTDS.dit und den SYSTEM-Hive enthält. Außerhalb des Standorts extrahieren sie Passwort-Hashes und stellen Anmeldeinformationen für mehrere Konten mit hohen Privilegien wieder her. Mit diesen Anmeldeinformationen verschaffen sie sich Zugang zu cloudverbundenen Diensten und bewegen sich seitlich im Unternehmensnetzwerk, um sensible geistige Eigentumsrechte zu exfiltrieren.

Beispiele für die Extraktion von NTDS.dit

Echte Vorfälle zeigen, dass ein NTDS.dit-Dump ein wirkungsvoller Weg zu langfristiger Persistenz, lateraler Bewegung und Datendiebstahl ist.

Fall | Auswirkung |

|---|---|

|

Akira Ransomware (2024) |

Die Akira Ransomware tauchte im März 2023 auf und hatte bis Januar 2024 über 250 Organisationen in Nordamerika, Europa und Australien betroffen, wobei sie etwa 42 Millionen US-Dollar an Lösegeld einbrachte. Die Akteure versuchten häufig, den SYSTEM-Registry-Hive und die NTDS.dit-Datei von Domänencontrollern zu kopieren, um Benutzerkonten und deren Passwort-Hashes zu erhalten. In einem bemerkenswerten Vorfall im Jahr 2024 zielten die Betreiber der Akira Ransomware auf die AD-Datenbank ab, indem sie die virtuelle Maschine des Domänencontrollers herunterfuhren, die VMDK-Dateien auf eine andere VM kopierten und die NTDS.dit- und SYSTEM-Hive-Dateien extrahierten. Mit gestohlenen Anmeldeinformationen eskalierten sie ihre Rechte zu einem Domänenadministrator und kompromittierten innerhalb weniger Stunden weitere Systeme. |

|

Mustang Panda (2023) |

Mustang Panda (auch bekannt als Stately Taurus) ist eine chinesische APT-Gruppe, die von mindestens dem 2. Quartal 2021 bis zum 3. Quartal 2023 eine mehrjährige Cyber-Spionagekampagne gegen eine Regierung in Südostasien durchführte. Die Bedrohungsakteure nutzten das Tool vssadmin, um eine Volume Shadow Copy des C:\-Laufwerks auf dem DC zu erstellen, und holten dann die NTDS.dit-Datei aus der Schattenkopie zusammen mit der SYSTEM-Datei, die den Boot-Schlüssel enthält, um NTDS.dit zu entschlüsseln. Die Angreifer sammelten und exfiltrierten sensible Dokumente aus kompromittierten Netzwerken. Sie konzentrierten sich darauf, langfristigen Zugriff zu erhalten, um kontinuierlich Informationen von zielgerichteten Regierungsbeamten und Mitarbeitern zu sammeln. |

|

Volt Typhoon (2023) |

Volt Typhoon, eine von China unterstützte Bedrohungsgruppe, führte eine Cyber-Spionagekampagne durch, die sich von mindestens 2021 bis 2023 gegen Organisationen der kritischen Infrastruktur in den Vereinigten Staaten richtete. Es gibt Hinweise darauf, dass sie in einigen Opferumgebungen mindestens fünf Jahre lang persistierenden Zugriff hatten. Die Kampagne konzentrierte sich auf die Kommunikations-, Energie-, Transport- sowie Wasser- und Abwassersektoren in den USA und US-Territorien einschließlich Guam. Um eine vollständige Kompromittierung der Domäne zu erreichen, bewegten sich die Volt Typhoon-Akteure lateral zu den Domänencontrollern und führten dann den Windows-eigenen vssadmin-Befehl aus, um Volume Shadow Copies zu erstellen. Sie kopierten NTDS.dit und den SYSTEM-Registry-Hive aus den Volume Shadow Copies und exfiltrierten diese Dateien, um Passwörter offline zu knacken. |

|

RA World (2024) |

RA World, früher bekannt als RA Group, beeinträchtigte ab März 2024 Organisationen in den Bereichen Fertigung und Gesundheitswesen in den Vereinigten Staaten, Europa und Südostasien. Nach einer ersten Kompromittierung nutzte RA World das Impacket-Tool, um Remote-Befehle auszuführen, die die NTDS-Datenbank von Domänencontrollern kopierten und die SYSTEM- und SAM-Hives exportierten. Diese Dateien ermöglichten es RA World, Anmeldeinformationen offline zu knacken und Domänenadministratorrechte zu erlangen, was ihre Multi-Erpressungs-Ransomware-Operationen unterstützte, bei denen sie sensible Daten stahlen, Systeme verschlüsselten und damit drohten, gestohlene Informationen auf ihrer Leak-Seite zu veröffentlichen, falls Lösegeldforderungen nicht erfüllt würden. |

Folgen der NTDS.dit-Extraktion

Die NTDS.dit-Datei fungiert als Schlüssel zum Authentifizierungssystem einer Organisation. Mit jedem Passwort-Hash und Kerberos-Ticket, das einem Angreifer zur Verfügung steht, können die Auswirkungen sich auf Finanzen, Betrieb, Reputation und regulatorische Risiken ausweiten.

Betroffenes Gebiet | Beschreibung |

|---|---|

|

Finanziell |

Die Extraktion von NTDS.dit kann zu erheblichen finanziellen Verlusten durch direkte und indirekte Kosten führen. Organisationen sehen sich sofortigen Ausgaben für Incident Response, forensische Untersuchungen und Systemwiederherstellung gegenüber. Außerdem entstehen indirekte Kosten durch potenziellen Betrug und verlängerte Ausfallzeiten, die den Geschäftsbetrieb stören. Bei Ransomware können Lösegeldzahlungen, Datendiebstahl oder der Weiterverkauf von Zugangsdaten die Verluste zusätzlich verstärken. |

|

Ein kompromittiertes Active Directory-Umfeld mit gestohlenen Zugangsdaten und Passwort-Hashes kann zentrale Authentifizierungs- und Zugriffsprozesse sowie andere Domänencontroller-Funktionen lahmlegen, was Benutzeranmeldungen, Gruppenrichtlinien und domänengebundene Anwendungen stört. Dieser betriebliche Ausfall kann automatisierte Dienste, kritische Arbeitsabläufe und sogar ganze Geschäftsbereiche, die auf identitätsbasierten Zugriff angewiesen sind, zum Stillstand bringen. |

|

|

Reputationsbezogen |

Die Offenlegung von Zugangsdaten und unautorisierter Zugriff auf sensible Systeme können den Ruf einer Organisation schwer beschädigen. Kunden, Partner und Stakeholder könnten das Vertrauen in die Fähigkeit des Unternehmens verlieren, ihre Daten zu schützen, was zu verlorenen Verträgen, negativer Publicity und langfristiger Markenerschütterung führt. |

|

Rechtlich/regulatorisch |

Der Diebstahl von Active Directory-Zugangsdaten kann Datenschutzgesetze wie GDPR, HIPAA oder andere regionale Datenschutzbestimmungen auslösen. In solchen Fällen müssen Organisationen die Behörden und betroffene Nutzer innerhalb eines bestimmten Zeitrahmens informieren. Neben möglichen Geldstrafen oder Klagen drohen auch Reputationsverluste und verstärkte Aufsicht durch Regulierungsbehörden. |

Häufige Ziele der NTDS.dit-Extraktion: Wer ist gefährdet?

Jede Organisation, die Active Directory betreibt, ist ein potenzielles Ziel für einen NTDS.dit-Extraktionsangriff, und das betrifft fast jeden. Schauen wir uns an, wer am meisten gefährdet ist.

Unternehmen mit Active Directory

Fast jedes große Unternehmen verlässt sich auf Active Directory, um Benutzer, Geräte und Zugriffe zu verwalten. Tatsächlich tun dies 99 % der Fortune-500-Unternehmen. Da AD so tief in die täglichen Abläufe integriert ist, wissen Angreifer, dass eine Kompromittierung sofortige und umfassende Kontrolle bedeutet. Sobald sie Zugriff auf NTDS.dit haben, können sie sich mit minimalem Widerstand lateral im gesamten Netzwerk bewegen.

Organisationen mit hybriden AD- und Entra ID-Konfigurationen

Hybride Umgebungen, in denen das lokale AD mit Microsoft Entra ID synchronisiert wird, vergrößern die Angriffsfläche. Durch die Kompromittierung der lokalen NTDS.dit-Datei erhalten Angreifer nicht nur lokalen Zugriff, sondern können auch in Ihre Cloud-Ressourcen pivotieren. Passwort-Hash-Synchronisierung, föderierte Authentifizierung und Pass-Through-Authentifizierung schaffen alle Wege. Bis verdächtiges Cloud-Verhalten sichtbar wird, haben Angreifer bereits Passwörter geknackt, Privilegien eskaliert und Persistenz in beiden Umgebungen etabliert.

Sektoren mit hohem Wert

Die Gesundheits-, Regierungs-, Finanz-, Verteidigungs- und Bildungssektoren verfügen über große Mengen sensibler Daten (Patientendaten, Finanzinformationen, geistiges Eigentum und klassifizierte Vermögenswerte), was sie zu Hauptzielen für Spionage und Ransomware macht. Angreifer wissen auch, dass Ausfallzeiten in diesen Branchen teuer sind, was ihnen mehr Macht gibt, Opfer zur Zahlung zu zwingen.

Spezifische Ziele: Domänencontroller, Sicherungsarchive und virtualisierte DCs

Domänencontroller sind immer der Hauptpreis, aber Angreifer suchen auch nach indirekten Wegen, um NTDS.dit zu erlangen. Backups, Systemsnapshots und virtualisierte Domänencontroller-Images (wie VMDKs oder Hyper-V-Dateien) enthalten exakte Kopien von AD-Datenbanken. Wenn diese Backups nicht verschlüsselt oder isoliert sind, werden sie zum einfachsten Weg für einen vollständigen Diebstahl von Anmeldeinformationen.

Risikobewertung

Um das Risiko eines NTDS.dit-Extraktionsangriffs zu bewerten, sollten drei Schlüsselfaktoren berücksichtigt werden: die potenziellen Auswirkungen, wenn Angreifer Ihre Active Directory-Datenbank erlangen, wie schwierig es für sie ist, die Extraktion durchzuführen, und wie wahrscheinlich ein solcher Versuch in Ihrer Umgebung ist. Zusammen unterstreichen diese Faktoren die Bedeutung des Schutzes und der Überwachung von Domänencontrollern und AD-Artefakten für die Sicherheit des Unternehmens.

Risikofaktor | Stufe |

|---|---|

|

Potentieller Schaden |

Kritisch |

|

Ausführungsaufwand |

Mittel |

|

Wahrscheinlichkeit |

Mittel–Hoch |

Wie man die Extraktion von NTDS.dit verhindert

Der Schutz der Active Directory-Datenbank erfordert eine mehrschichtige Verteidigung, die die Offenlegung von Privilegien begrenzt, eine starke Authentifizierung durchsetzt und kontinuierlich auf verdächtiges Verhalten überwacht. Die folgenden Maßnahmen können das Risiko einer NTDS.dit-Extraktion erheblich reduzieren.

Begrenzen Sie den privilegierten Zugriff

Angreifer können NTDS.dit nur extrahieren, wenn sie administrative oder SYSTEM-Rechte erhalten, daher ist es entscheidend, die Privilegienexposition zu minimieren.

- Beschränken Sie die Mitgliedschaft in Domain Admins, Enterprise Admins und anderen hoch privilegierten Gruppen nur auf das notwendige Personal.

- Wenden Sie ein gestuftes Administrationsmodell (Stufe 0–2) an, um kritische Konten und Server zu isolieren.

Diese Maßnahmen verhindern laterale Bewegungen und stellen sicher, dass eine Kompromittierung einer niedrigeren Ebene (wie eines Arbeitsplatzes) nicht direkt zu einem Domänencontroller führt.

Starke Authentifizierung durchsetzen

Schwache oder wiederverwendete Anmeldedaten bleiben einer der einfachsten Einstiegspunkte für Angreifer. Sie sollten:

- Erzwingen Sie Multi-Faktor-Authentifizierung (MFA) für alle privilegierten Konten und Service-Administratoren, um Credential-Replay- und Brute-Force-Angriffe zu blockieren.

- Deaktivieren oder blockieren Sie Legacy-Authentifizierungsprotokolle wie NTLM und Basic Authentication, die Angreifer ausnutzen können, um Sicherheitskontrollen zu umgehen.

Domänencontroller absichern

Die beste Verteidigung gegen die Extraktion von NTDS.dit beginnt damit, Domänencontroller so schwer wie möglich kompromittierbar zu machen. Berücksichtigen Sie Folgendes:

- Betreiben Sie Domänencontroller auf dedizierten, gesicherten Servern, die in einem eigenen Netzwerksegment isoliert sind, keine Dateifreigaben, keine Webdienste, nichts, das dem Internet ausgesetzt ist.

- Wenden Sie regelmäßig Betriebssystem- und Active Directory-Patches an, um bekannte Schwachstellen zu schließen.

- Deaktivieren Sie jeden unnötigen Dienst und Port, beginnend mit dem Print Spooler, der wiederholt ausgenutzt wurde, um SYSTEM-Zugriff zu erlangen. Verwenden Sie strenge Firewall-Regeln, die nur den wesentlichen AD-Verkehr zulassen. Jeder zusätzliche Dienst, offene Port und administrative Freigabe auf einem Domänencontroller kann NTDS.dit für unbefugten Zugriff öffnen.

Überwachen Sie verdächtige Aktivitäten

Früherkennung kann den Unterschied zwischen einem Eindringen und einer vollständigen Kompromittierung der Domäne ausmachen.

- Aktivieren Sie die Protokollierung und Prüfung der Befehlszeile für Tools wie ntdsutil.exe, vssadmin.exe, wmic.exe und andere Snapshot-Dienstprogramme, die häufig verwendet werden, um auf NTDS.dit zuzugreifen oder es zu kopieren.

- Überwachen Sie Windows-Ereignis-IDs wie 325, 327 und 4104, die verdächtige Versuche aufdecken können, auf NTDS.dit zuzugreifen oder es zu kopieren.

- Ereignis-ID 325: Von ESENT protokolliert, wenn eine Datenbank wie ntds.dit angehängt oder darauf zugegriffen wird. Dies kann auf einen unautorisierten Zugriff auf die AD-Datenbank hinweisen.

- Ereignis-ID 327: ESENT-Ereignis, das das Trennen oder Herunterfahren der Datenbank anzeigt. Es ist nützlich, um Aktivitäten wie das Kopieren oder Auslesen von NTDS.dit zu erkennen.

- Ereignis-ID 4104: PowerShell-Skriptblock-Protokollierungsereignis. Es zeigt die Ausführung verdächtiger Skripte oder Befehle (wie ntdsutil, vssadmin), die für die Extraktion von NTDS.dit verwendet werden.

- Verwenden Sie EDR- und SIEM-Lösungen, um ungewöhnliche Zugriffsmuster auf Dateien oder Registrierungshives zu erkennen und zu melden.

Backups schützen

Da NTDS.dit- und SYSTEM-Hive-Dateien häufig in Backups enthalten sind, ist der Schutz dieser Backups genauso wichtig wie der Schutz des Domänencontrollers selbst.

- Verschlüsseln Sie AD-Backups stets, beschränken Sie den Zugriff auf Backup-Speicherorte und stellen Sie sicher, dass Ihre Backup-Infrastruktur gegen Manipulation gehärtet ist.

- Drehen Sie regelmäßig das Passwort des krbtgt-Kontos, um gestohlene Kerberos-Tickets ungültig zu machen, die für Persistenz verwendet werden könnten.

Sicherheitsrahmenwerke übernehmen

Frameworks wie Zero Trust und Microsofts Enterprise Access Model bieten strukturierte Möglichkeiten zur Stärkung der AD-Sicherheit.

- Implementieren Sie Zero-Trust-Prinzipien, um jede Zugriffsanfrage zu überprüfen, auch von innerhalb des Netzwerks.

- Verwenden Sie Microsoft LAPS (Local Administrator Password Solution) oder ähnliche Tools, um sicherzustellen, dass lokale Administratorpasswörter einzigartig sind und automatisch rotiert werden. Dies kann seitliche Bewegungen einschränken, wenn ein Host kompromittiert wird.

Regelmäßige Prüfung und Tests

Auch mit vorhandenen Kontrollen ist eine kontinuierliche Validierung unerlässlich. Sie müssen:

- Führen Sie regelmäßige Active Directory-Audits durch, um unautorisierte Privilegienerhöhungen, Änderungen der Gruppenmitgliedschaft und Fehlkonfigurationen zu erkennen.

- Planen Sie Penetrationstests oder Red-Team-Übungen, die sich auf AD- und Anmeldediebstahlszenarien konzentrieren, um die Verteidigungen zu überprüfen und eventuelle Erkennungslücken aufzudecken.

Wie Netwrix helfen kann

Netwrix bietet mehrere Produkte und Funktionen, die helfen können, die Bedingungen zu mindern oder zu erkennen, die zu NTDS.dit-Extraktionsangriffen führen. Der Fokus liegt auf Erkennung und Reaktion, Prüfpfad, Access Governance, Risikosichtbarkeit und Alarmierung, um Lücken zu schließen, die traditionelle Werkzeuge möglicherweise übersehen. Die folgende Tabelle zeigt, wie Netwrix-Angebote Ihre Verteidigung gegen den Diebstahl von NTDS.dit unterstützen können:

Netwrix Produkt / Lösung | Wie es hilft, die Extraktion von NTDS.dit zu verhindern oder zu erkennen |

|---|---|

|

Dieses Produkt bietet Audit-Protokollierung von Konfigurationsänderungen, AD-Objektänderungen und Benutzeraktivitäten in Active Directory, Windows Server und anderen IT-Systemen. Es kann unnormale Änderungen an Domänencontrollern, Gruppenmitgliedschaften und unbefugten Zugriff auf kritische Dateien und die Registry erkennen. Es kann auch unbefugte Zugriffsversuche auf Domänencontroller erkennen und Aktivitäten des Volume Shadow Copy-Dienstes (häufig bei der NTDS.dit-Extraktion verwendet) markieren. |

|

|

Dieses Produkt bietet just-in-time privilegierten Zugriff, verwaltet und erzwingt die Nutzung privilegierter Konten und eliminiert dauerhaft bestehende privilegierte Konten. Es beschränkt, wer privilegierte Sitzungen auf Domänencontrollern starten kann und erzwingt Genehmigungsworkflows für den Zugriff auf DCs. Durch die Begrenzung, welche Konten auf DCs agieren können (und wie lange), kontrolliert es direkt die Art des Zugriffs, den ein Angreifer benötigt, um NTDS.dit zu extrahieren. |

|

|

Dieses Produkt bewertet das Risiko von Zugriffsberechtigungen, hilft bei der Identifizierung überprivilegierter Konten und riskanter Zugriffswege. Es ist nützlich, um zu verschärfen, wer was zugreifen kann, und die Anzahl der Konten zu reduzieren, die einen DC erreichen könnten. |

|

|

Dieses Produkt automatisiert und kontrolliert Verzeichnisänderungen (Benutzer, Gruppen, Berechtigungen). Es kann helfen, Best Practices bezüglich Gruppenmitgliedschaften durchzusetzen und Privilegienausweitung zu verhindern, sodass weniger Konten in risikoreichen Rollen sind. |

|

|

Die ITDR-Lösung überwacht Identitätspfade, Eskalationen und ungewöhnliches identitätsbasiertes Verhalten in Echtzeit. Abnormale Muster bei Anmeldeinformationen oder AD-Missbrauch können hier besonders in Kombination mit anderen Erkennungskontrollen aufleuchten. Die Lösung blockiert riskante Änderungen und bietet automatisierte Reaktionsmaßnahmen für sowohl lokale als auch hybride Active Directory-Umgebungen. |

Schützen Sie sensible Active Directory-Daten und erkennen Sie unbefugten Zugriff mit Netwrix Identity Threat Detection & Response (ITDR). Laden Sie Ihre kostenlose Testversion herunter.

Erkennungs-, Minderungs- und Reaktionsstrategien

Um sich gegen die Extraktion von NTDS.dit und damit verbundene Kompromittierungsversuche von Active Directory zu schützen, benötigen Organisationen eine umfassende Strategie, die Erkennung, Minderung und Reaktion abdeckt. Hier sind einige praktische Maßnahmen.

Erkennung

Durch die frühzeitige Erkennung verdächtiger Aktivitäten, die auf die NTDS.dit-Datei abzielen, können Sicherheitsteams eine vollständige Kompromittierung der Domäne verhindern. Zu den Maßnahmen zur Früherkennung gehören:

- Überwachung verdächtiger Tool-Nutzung: Verfolgen Sie ungewöhnliche Ausführungen von ntdsutil.exe, esentutl.exe, vssadmin.exe und Backup-Utilities. Angreifer neigen dazu, diese Tools zu missbrauchen, um AD-Datenbanksnapshots zu erstellen oder zu kopieren.

- Überprüfen Sie Ereignisse zur Erstellung von Schattenkopien: Achten Sie auf Ereignis-IDs 7036 (Dienststart/-stopp) und 8222 (VSS-Schattenkopieerstellung), insbesondere wenn diese außerhalb von Wartungsfenstern oder durch nicht administrative Benutzer initiiert werden.

- Verfolgen Sie Zugriffsversuche auf die NTDS.dit-Datei: Konfigurieren Sie die Überwachung auf Domänencontrollern, um direkte Lesezugriffe, Kopien oder Verschiebungen der NTDS.dit-Datei und des SYSTEM-Registrierungs-Hives zu erkennen.

- Erkennen Sie Replikationsmissbrauch (DCSync): Überwachen Sie Verzeichnisreplikationsanfragen von Nicht-DC-Systemen. Warnungen sollten ausgelöst werden, wenn DRSUAPI- oder DS-Replikations-APIs von nicht autorisierten Hosts oder Konten aufgerufen werden.

- Ungewöhnliches Admin-Verhalten korrelieren: Untersuchen Sie Anomalien wie plötzliche Privilegienerhöhungen, neue Schattenkopieraufgaben oder Domänenreplikationen von unerwarteten Endpunkten.

Minderung

Minderungsmaßnahmen verringern die Wahrscheinlichkeit, dass Angreifer Daten des Domänencontrollers erhalten oder ausnutzen. Wichtige Schritte umfassen:

- Durchsetzung eines administrativen Schichtmodells: Implementieren Sie die Microsoft-Tier-0/1/2-Struktur, um hochprivilegierte Konten (wie DC-Administratoren) von Systemen mit geringerer Vertrauenswürdigkeit zu isolieren. Dies verhindert, dass eine Kompromittierung in niedrigeren Ebenen höhere Ebenen erreicht.

- Verwenden Sie just-in-time (JIT) privilegierten Zugriff: Gewähren Sie Administratoren oder bestimmten Konten nur bei Bedarf vorübergehend erhöhte Rechte, beispielsweise durch Lösungen wie Netwrix Privilege Secure. Dies minimiert dauerhafte Berechtigungen, begrenzt die Expositionszeit für Zugriffe mit hohen Rechten und reduziert das Risiko von Diebstahl oder Missbrauch von Anmeldeinformationen.

- Drehen Sie das krbtgt-Passwort regelmäßig zweimal: Drehen Sie das Passwort des krbtgt-Kontos zweimal hintereinander, um gefälschte oder zwischengespeicherte Kerberos-Tickets ungültig zu machen, wie sie bei Golden Ticket-Angriffen erstellt werden. Dies stellt sicher, dass zuvor ausgestellte Tickets unbrauchbar werden.

- Multi-Faktor-Authentifizierung (MFA) erforderlich: Erzwingen Sie MFA für alle privilegierten und administrativen Anmeldungen, einschließlich RDP, PowerShell-Remoting und AD-Verwaltungskonsolen.

- Sichere Backups: Verschlüsseln Sie AD-Backups und beschränken Sie den Zugriff darauf. Dies verhindert, dass Angreifer NTDS.dit über Backup-Daten abrufen.

- Deaktivieren Sie veraltete Authentifizierungsmethoden: Schalten Sie veraltete Protokolle wie NTLM, LM oder Basic Authentication nach Möglichkeit aus, um Vektoren für Anmeldeinformationsdiebstahl zu reduzieren. Erzwingen Sie stattdessen Kerberos oder moderne Authentifizierungsmechanismen (OAuth, SAML oder zertifikatbasiert).

- Netzwerksegmentierung anwenden: Isolieren Sie Domänencontroller in einem dedizierten, eingeschränkten Netzwerksegment. Nur autorisierte administrative Jump-Server oder Tier-0-Systeme sollten Netzwerkzugriff auf DCs haben.

Antwort

Wenn eine NTDS.dit-Extraktion oder eine Kompromittierung der Domain erkannt wird, ergreifen Sie schnelle und strukturierte Gegenmaßnahmen.

- Isolieren Sie kompromittierte Domänencontroller: Trennen Sie betroffene Systeme sofort vom Netzwerk, um den Vorfall einzudämmen und weitere laterale Bewegungen oder Datenexfiltration zu verhindern. Deaktivieren Sie deren Replikationsverbindungen und blockieren Sie die Kommunikation mit anderen DCs.

- Drehen Sie privilegierte Anmeldeinformationen: Setzen Sie alle administrativen, Service- und gemeinsamen Konten zurück, beginnend mit Tier-0-Identitäten wie Domain Admins, Enterprise Admins und Servicekonten, die mit Domänencontrollern verknüpft sind. Nach der Eindämmung sollten Sie in Erwägung ziehen, den krbtgt-Schlüssel erneut zu drehen, um alle verbleibenden Kerberos-Tickets oder unbefugten Token vollständig ungültig zu machen.

- Kompromittierte Infrastruktur wiederherstellen: Wenn Persistenzmechanismen oder DC-Manipulationen bestätigt werden, bauen Sie die betroffenen Domänencontroller aus sauberen, vertrauenswürdigen Quellen neu auf, anstatt sie aus potenziell infizierten Backups wiederherzustellen. Nach dem Wiederaufbau wenden Sie die Sicherheitsgrundlagen erneut an und patchen alle Systeme, bevor Sie sie wieder online bringen.

- Führen Sie eine forensische Analyse durch: Untersuchen Sie Schattenkopien, Sicherungsdaten, Ereignisprotokolle und Speicherabbilder, um Angreiferaktivitäten nachzuverfolgen, Persistenzmechanismen zu identifizieren und Versuche der Datenexfiltration zu erkennen. Konzentrieren Sie sich auf die Analyse des Zugriffs auf NTDS.dit, Replikationsereignisse sowie die Nutzung von PowerShell oder Verwaltungstools auf Anzeichen von Anmeldeinformationsdiebstahl. Korrigieren Sie die Ergebnisse mit Bedrohungsinformationen.

- Benachrichtigen Sie die Aufsichtsbehörden, wenn eine Datenpanne aufgetreten ist: Wenn sensible Zugangsdaten oder Benutzerdaten offengelegt wurden, befolgen Sie die Vorfallreaktions- und rechtlichen Meldeverfahren Ihrer Organisation. Einige Vorschriften, wie die GDPR (72 Stunden) und HIPAA (60 Tage), verlangen die Meldung einer bestätigten Panne innerhalb bestimmter Fristen. Benachrichtigen Sie die zuständigen Aufsichtsbehörden, betroffene Kunden und Partner gemäß den Anforderungen.

Branchenspezifische Auswirkungen

Cyberangriffe, die NTDS in Windows und anderen Identity-Systemen ins Visier nehmen, können in verschiedenen Branchen verheerende Folgen haben. Die Auswirkungen variieren je nach Sektor, umfassen jedoch häufig Verstöße gegen Vorschriften, finanzielle Verluste und langfristige Reputationsschäden.

Branche | Auswirkung |

|---|---|

|

Gesundheitswesen |

Ein Verstoß in Gesundheitsumgebungen verletzt die HIPAA-Konformität, setzt Protected Health Information (PHI) frei und ermöglicht Angreifern, Patientendaten durch Ransomware zu stehlen, zu manipulieren oder zu verschlüsseln. Angreifer können auch kompromittierte AD-Anmeldeinformationen verwenden, um Krankenhausysteme zu stören, die Patientenversorgung zu verzögern und auf medizinische Geräte zuzugreifen, was potenziell Leben gefährdet. |

|

Finanzen |

Finanzinstitute sehen sich PCI-DSS-Verstößen, unautorisierten Geldtransfers und Diebstahl von Kundenbankdaten oder Handelsinformationen gegenüber. Angreifer können Privilegien in Zahlungssystemen eskalieren, was zu groß angelegtem Betrug, Identitätsdiebstahl und regulatorischen Strafen führt. Längere Ausfallzeiten oder Datenlecks können zudem die Glaubwürdigkeit und das Vertrauen der Kunden erheblich schädigen. |

|

Regierung |

Im öffentlichen Sektor können AD-Kompromittierungen zu Spionage, Datendiebstahl und Sabotage kritischer Infrastrukturen führen. Angreifer können dauerhaften Zugriff auf sensible Aufzeichnungen erlangen, wesentliche Dienste stören und sogar Authentifizierungssysteme über Abteilungen hinweg manipulieren. Insgesamt können solche Verstöße ernsthafte Bedrohungen für die nationale Sicherheit darstellen. |

Entwicklung von Angriffen und zukünftige Trends

Verteidiger sehen sich jetzt einer weitaus komplexeren Bedrohungslandschaft durch NTDS.dit gegenüber. Angriffe, die früher lokalen Zugriff und spezialisierte Werkzeuge erforderten, können nun über Cloud- und Hybridumgebungen erfolgen. Moderne Angreifer integrieren die Extraktion von NTDS.dit in Ransomware-Abläufe und nutzen legitime Windows-Dienstprogramme, um ihre Aktivitäten zu verschleiern, was diese Angriffe schneller, heimlicher und schwerer zu erkennen macht.

Wichtige Statistiken und Infografiken

Die folgenden Zahlen zeigen deutlich, wie zentral Active Directory in modernen Angriffen bleibt und warum die Extraktion von NTDS.dit weiterhin eine so wirkungsvolle Technik ist.

- Verizon’s DBIR (2024) zeigt, dass die Verwendung gestohlener Anmeldedaten in etwa 24 % aller Verstöße die initiale Handlung war. Im DBIR 2024-Muster „Basic Web Application Attacks“ machten gestohlene Anmeldedaten etwa 77 % der Hacking-Aktionen aus. Dies unterstreicht, wie wertvoll AD-Anmeldeinformationen für Angreifer sind.

- Microsoft Telemetriedaten zeigen, dass mehr als 99,9 % der Konten, bei denen ihre Systeme eine Kompromittierung festgestellt haben, keine MFA aktiviert hatten. Dies ist ein eindrucksvoller Hinweis darauf, wie effektiv MFA automatisierte und auf Anmeldeinformationen basierende Angriffe blockiert.

- Die Vorfalldaten von Coveware zeigen, dass Ransomware-Vorfälle, die Active Directory betreffen, durchschnittlich etwa 21 Tage Betriebsunterbrechung verursachten (Coveware Q4 2020 Analyse), was verdeutlicht, wie stark eine Kompromittierung der Identität den Betrieb und die Wiederherstellung stört.

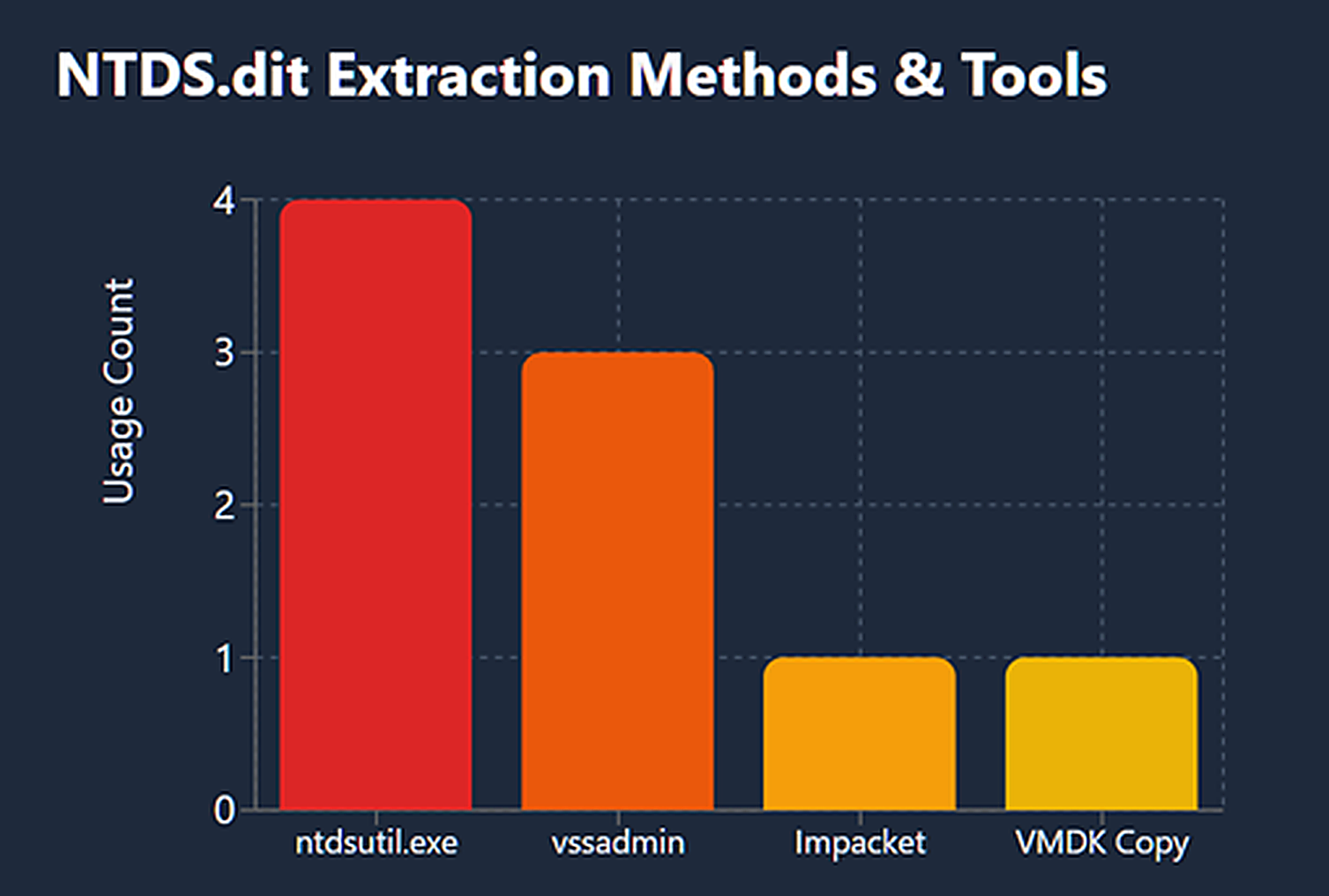

Balkendiagramm der Extraktionsmethoden

Das folgende Balkendiagramm zeigt die am häufigsten verwendeten Werkzeuge bei NTDS.dit-Extraktionsangriffen, basierend auf dokumentierten Vorfällen von 2022 bis 2024.

Beachten Sie, dass diese Daten nur auf öffentlich dokumentierten Vorfällen basieren. Die tatsächliche Häufigkeit dieser Methoden in der Praxis ist wahrscheinlich viel höher.

Abschließende Gedanken

Die NTDS Active Directory-Datenbank (NTDS.dit) speichert alle Verzeichnisinformationen, einschließlich Benutzerkonten, Passwörter und Domänenkonfigurationen, was sie zu einer kritischen Komponente der Windows Server-Sicherheit macht.

Die Extraktion von NTDS.dit ist eine schnelle, wirkungsvolle Methode für Angreifer, gestohlene Identitäten in eine vollständige Übernahme der Domäne umzuwandeln. In den heutigen hybriden Umgebungen wächst dieses Risiko nur weiter. Um Ihre Identity-Infrastruktur zu schützen, setzen Sie MFA durch, sichern und überwachen Microsoft Entra Connect und Synchronisationsvorgänge, erkennen Sie Living off the Land (LOTL)-Aktivitäten und ungewöhnlichen SYSTEM/NTDS-Zugriff und integrieren Sie AD-Forensik in Ihre Incident-Response-Pläne. Dies wird die Wahrscheinlichkeit, dass ein einzelner Anmeldeinformationsdiebstahl zu einem vollständigen Ausfall führt, drastisch reduzieren.

FAQs

Teilen auf

Zugehörige Cybersecurity-Angriffe anzeigen

Missbrauch von Entra ID-Anwendungsberechtigungen – Funktionsweise und Verteidigungsstrategien

AdminSDHolder-Modifikation – Funktionsweise und Verteidigungsstrategien

AS-REP Roasting Attack - Funktionsweise und Verteidigungsstrategien

Hafnium-Angriff - Funktionsweise und Verteidigungsstrategien

DCSync-Angriffe erklärt: Bedrohung für die Active Directory Security

gMSA-Ausnutzungsangriffe und Golden gMSA-Angriffe erklärt

Ultimativer Leitfaden zu Golden SAML-Angriffen

Verständnis von Golden Ticket-Angriffen

DCShadow-Angriff – Funktionsweise, Beispiele aus der Praxis & Verteidigungsstrategien

ChatGPT Prompt Injection: Risiken, Beispiele und Prävention verstehen

Kerberoasting-Angriff – Funktionsweise und Verteidigungsstrategien

Pass-the-Hash-Angriff

Pass-the-Ticket-Attacke erklärt: Risiken, Beispiele & Verteidigungsstrategien

Password-Spraying-Angriff

Angriff zur Extraktion von Klartext-Passwörtern

Zerologon-Schwachstelle erklärt: Risiken, Exploits und Milderung

Ein vollständiger Leitfaden zu Ransomware-Angriffen

Ein vollständiger Leitfaden zu Skeleton Key-Angriffen

Laterale Bewegungen: Was es ist, wie es funktioniert und Präventionsmaßnahmen

Man-in-the-Middle (MITM)-Angriffe: Was sie sind & Wie man sie verhindert

Warum ist PowerShell so beliebt bei Angreifern?

4 Angriffe auf Dienstkonten und wie man sich dagegen schützt

Wie Sie Malware-Angriffe daran hindern, Ihr Geschäft zu beeinträchtigen

Was ist Credential Stuffing?

Kompromittierung von SQL Server mit PowerUpSQL

Was sind Mousejacking-Angriffe und wie kann man sich dagegen verteidigen

Diebstahl von Anmeldeinformationen mit einem Security Support Provider (SSP)

Rainbow-Table-Attacken: Wie sie funktionieren und wie man sich dagegen verteidigt

LDAP-Aufklärung

Umgehen der MFA mit dem Pass-the-Cookie-Angriff

Silver Ticket Attack