Explicación de los ataques de explotación gMSA y ataques Golden gMSA

En un ataque de explotación de gMSA, los actores maliciosos roban las credenciales de las cuentas de servicio administradas en grupo y las usan indebidamente para moverse lateralmente y escalar privilegios dentro de Active Directory. Un ataque Golden gMSA es similar a un ataque Golden Ticket, donde los atacantes pueden crear contraseñas gMSA indefinidamente una vez que tienen la clave raíz KDS para un acceso persistente a los servicios en todo el dominio.

Atributo | Detalles |

|---|---|

|

Tipo de ataque |

ataque group Managed Service Account (gMSA) |

|

Nivel de impacto |

Alto |

|

Objetivo |

Empresas, gobiernos |

|

Vector principal de ataque |

Explotación de Active Directory |

|

Motivación |

Espionaje, escalada de privilegios, robo de credenciales |

|

Métodos comunes de prevención |

Principio de menor privilegio, registros de auditoría, rotación de contraseñas, gestión de clave raíz KDS, monitoreo de SACL |

Factor de riesgo | Nivel |

|---|---|

|

Daño potencial |

Alto |

|

Facilidad de ejecución |

De medio a difícil |

|

Probabilidad |

Medio |

¿Sus cuentas de servicio están exponiendo rutas de ataque ocultas?

Aprenda cómo detectar la explotación de gMSA y proteger el acceso privilegiado con la ayuda de nuestros expertos.

¿Qué es un ataque gMSA?

Un ataque a una cuenta de servicio administrada de grupo es una intrusión donde los atacantes comprometen o calculan las credenciales gMSA para obtener acceso no autorizado a servicios y escalar privilegios en todo un entorno de Active Directory.

Los gMSA se utilizan para servicios de Windows, grupos de aplicaciones IIS, servicios de SQL Server, tareas programadas, servicios de respaldo y otras identidades de servicio automatizadas donde un servicio necesita una credencial de dominio gestionada automáticamente. El abuso de gMSA ofrece una amplia superficie de ataque porque cada sistema o servicio autorizado para recuperar o ejecutar con un gMSA se convierte en un posible punto de entrada para los atacantes. Al leer las contraseñas de gMSA y explotar estas cuentas, los atacantes pueden suplantar identidades de servicio, moverse lateralmente dentro del dominio y mantener una presencia persistente que es difícil de detectar y remediar.

Los atacantes utilizan principalmente los siguientes métodos para la explotación de gMSA:

- Leer msDS-ManagedPassword: Los atacantes comprometen un host o cuenta con acceso SYSTEM/autorizado y leen el atributo msDS-ManagedPassword de un gMSA desde Active Directory. Este atributo contiene las contraseñas actuales y anteriores del gMSA, por lo que al leer los valores del atributo, los atacantes realmente leen las contraseñas del gMSA.

- Golden gMSA (abuso de clave raíz KDS): Los adversarios obtienen los atributos de la clave raíz KDS (Key Distribution Service) (almacenados en CN=Master Root Keys,CN=Group Key Distribution Service,CN=Services,CN=Configuration,DC=domain,DC=com) y los usan para calcular las contraseñas gMSA sin conexión, sin contactar a un controlador de dominio. Al falsificar credenciales válidas, los atacantes pueden autenticarse como esas cuentas de servicio en cualquier momento.

Ataques Golden gMSA

Aquí están las características clave de un ataque Golden gMSA:

- La compromisión inicial requiere derechos de alto nivel (por ejemplo, cuenta Domain Admin o SYSTEM en un controlador de dominio) para leer o exportar el material de la clave raíz KDS.

- Una vez que se obtienen los atributos clave raíz de KDS, los atacantes pueden:

- Calcule las contraseñas actuales y futuras de gMSA sin contactar a un controlador de dominio, para que no genere registros de autenticación en los DC.

- Crear credenciales para cualquier gMSA en el dominio.

- Mantenga el acceso persistente incluso después de detectar la compromisión inicial (la clave raíz es válida por defecto hasta 10 años).

- Conceptualmente, un ataque Golden gMSA es análogo a un ataque Golden Ticket, ya que ambos implican la creación de credenciales falsificadas o derivadas.

Usos de la herramienta

Las siguientes herramientas y scripts facilitan la explotación de Golden gMSA:

- Las utilidades de volcado de credenciales se utilizan para extraer credenciales o material de credenciales de un host para que un atacante pueda escalar privilegios o moverse lateralmente. Los objetivos incluyen la memoria donde residen los tokens de autenticación/hashes NTLM, las credenciales en caché y las copias de seguridad de los almacenes de credenciales.

- Las utilidades de enumeración AD mapean objetos, permisos y relaciones de Active Directory para que un atacante pueda encontrar dónde se encuentran claves/objetos sensibles (para gMSA: claves raíz KDS, objetos msDS-ManagedPassword y enlaces de servicio). Inspeccionan la membresía de grupos, ACLs y atributos.

- Las utilidades de prueba de concepto y los scripts personalizados implementan lógica matemática/criptográfica que deriva las contraseñas gMSA a partir de la clave raíz KDS y los metadatos del objeto.

¿Cómo funciona un ataque gMSA?

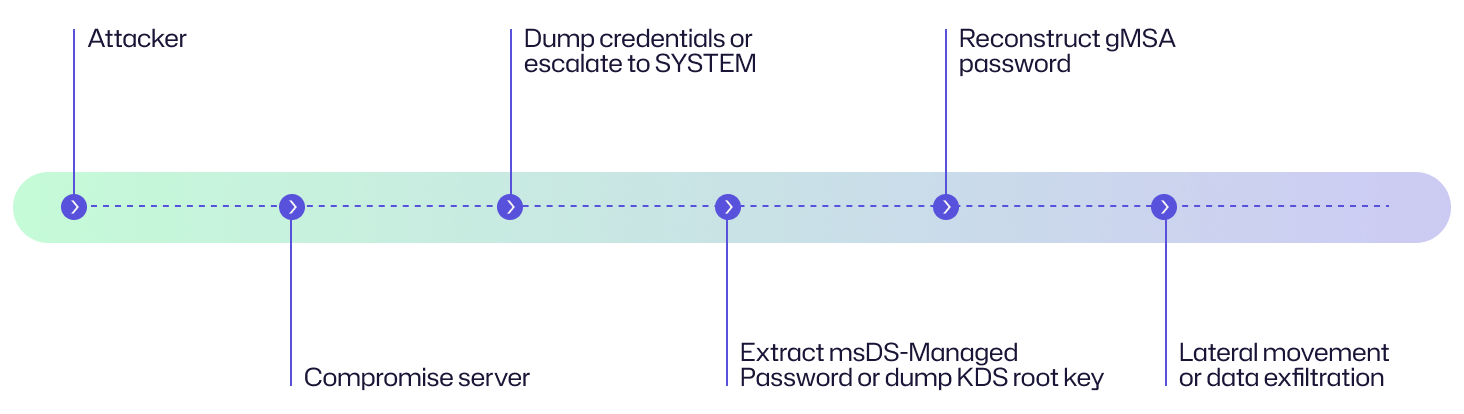

Un ataque de explotación de gMSA sigue un camino escalonado: el atacante comienza descubriendo dónde se usan los gMSA y finalmente logra moverse lateralmente y escalar privilegios de manera persistente y sigilosa. Aquí están las fases del ataque:

Descubra el uso de gMSA

Los atacantes comienzan mapeando dónde se despliegan los gMSA en todo el entorno. Escanean Active Directory y los endpoints para identificar servicios, grupos de aplicaciones, tareas programadas y procesos de base de datos o respaldo que se ejecutan bajo identidades gMSA. Con ese mapeo, examinan esos hosts en busca de vulnerabilidades explotables (como RCE en servidores web, fallas de servicio sin parchear y configuraciones de servicio débiles) que pueden ser abusadas para obtener ejecución de código o escalar a NT AUTHORITY\SYSTEM.

Acceder a las contraseñas gMSA

En un host comprometido con privilegios SYSTEM o mediante una cuenta con permisos suficientes en Active Directory, el atacante utiliza herramientas o APIs (por ejemplo, PowerShell con DSInternals o lecturas de directorio) para recuperar el atributo msDS-ManagedPassword. Luego, el atacante decodifica el blob de credenciales en texto plano (o un hash NTLM), a menudo usando la función de PowerShell ConvertFrom-ADManagedPasswordBlob. Con esas credenciales en texto plano o derivadas, el atacante puede iniciar sesión como la cuenta de servicio, ejecutar el servicio, acceder a cualquier recurso al que pueda llegar y moverse a otros sistemas con poco esfuerzo.

Ataque Golden gMSA

En un escenario de Golden gMSA, un adversario extrae los atributos de la clave raíz KDS (como msKds-RootKeyData, msKds-KDFParam y parámetros KDF relacionados) que Active Directory utiliza para derivar las contraseñas gMSA. Usando herramientas como GoldenGMSA o scripts personalizados, pueden calcular las contraseñas gMSA actuales y futuras sin conexión. De esta manera, pueden autenticarse en cualquier servicio que dependa de esos gMSA.

Movimiento lateral o escalada de privilegios

Una vez que las credenciales gMSA (ya sea leídas directamente o calculadas a partir de la clave KDS) están bajo el control del atacante, pueden usarlas para:

- Autentíquese en bases de datos, interfaces de gestión, recursos compartidos de archivos u otros servicios que acepten el gMSA.

- Pivotar a otros hosts que confían en la identidad del servicio.

- Combine con técnicas Silver Ticket o Golden Ticket, o abuso de tokens para escalar privilegios.

- Exfiltrar datos sensibles.

- Implemente persistencia o cree nuevas cuentas de servicio privilegiadas.

Los servicios que se ejecutan bajo gMSAs suelen operar con privilegios elevados y una conectividad extensa, lo que brinda a los atacantes una amplia superficie de ataque para explotar.

Diagrama del flujo de ataque

Aquí hay un diagrama de flujo que explica la cadena de eventos en un ataque gMSA y un ejemplo de historia desde la perspectiva de una organización para ayudarte a entender el ataque.

Un atacante compromete el servidor web orientado al cliente de una organización a través de un plugin vulnerable, instala un web shell, escala a SYSTEM en ese host y extrae material de credenciales de servicio. Usando la clave raíz KDS volcada y los parámetros KDF, calculan contraseñas gMSA sin conexión y se autentican en servicios backend (base de datos y recursos compartidos de archivos) sin conectarse al controlador de dominio. Durante 48 horas, exfiltran registros sensibles de clientes.

Ejemplos de ataques gMSA

No existen informes públicos ni divulgaciones de brechas que indiquen que un atacante haya utilizado un ataque gMSA o Golden gMSA en entornos reales. Pero hay una extensa investigación, pruebas de concepto, herramientas y guías de proveedores que demuestran que la técnica es real y práctica. A continuación, se presenta un resumen de evidencia del mundo real.

|

Investigaciones públicas/informes (PoC) |

Investigadores de seguridad introdujeron y describieron el ataque Golden gMSA (cómo los atacantes pueden extraer atributos clave raíz KDS y generar contraseñas gMSA sin conexión), como fue publicado por Semperis.

|

|

Herramientas públicas/código PoC

|

Semperis ha publicado una herramienta GoldenGMSA en GitHub que implementa las técnicas de ataque descritas en la investigación (útil para equipos rojos y defensores que prueban sus entornos). |

|

Golden dMSA/primitivas relacionadas con AD

|

Investigaciones y avisos posteriores, particularmente los de Semperis, han descrito primitivas de ataque nuevas similares contra Managed Service Accounts delegadas (dMSA) y características relacionadas (a veces llamadas Golden dMSA/BadSuccessor). Esto muestra que la superficie de ataque está evolucionando. |

|

Guía del proveedor |

Microsoft ha publicado guías sobre cómo recuperarse de una compromisión Golden gMSA y cómo planificar escenarios de compromiso de AD.

|

|

Consejos de detección |

Proveedores de seguridad y equipos de investigación (SentinelOne, TrustedSec, SpecterOps, etc.) han publicado técnicas de detección, consultas Splunk y guías para identificar exposiciones y ataques offline relacionados con gMSA y KDS. |

Consecuencias de los ataques gMSA

Los equipos de TI utilizan gMSA para acceso automatizado y de alto privilegio. Su robo puede amplificar un incidente, permitiendo movimientos laterales sigilosos, acceso prolongado y una amplia exposición de datos. Esto puede significar consecuencias financieras, operativas, reputacionales y legales graves.

Área de impacto | Descripción |

|---|---|

|

Financiero |

Un ataque a una cuenta de servicio administrada en grupo puede aumentar los costos al generar esfuerzos intensivos de respuesta a incidentes y remediación, como investigaciones forenses, rotación de la clave raíz KDS y restablecimientos de gMSA. También puede causar pérdidas relacionadas con el robo de datos, demandas de rescate y primas de seguro más altas, resultando en un impacto financiero tanto inmediato como a largo plazo.

|

|

Operativo |

Los ataques a gMSA pueden provocar interrupciones en el servicio y acceso no autorizado a datos. Dado que muchos servicios críticos e integraciones dependen de gMSA, su compromiso puede resultar en sabotaje intencional o esfuerzos de contención no planificados. Esto puede desencadenar tiempos de inactividad prolongados, reducción de la calidad del servicio para los clientes y costosos trabajos de remediación para restaurar y reconfigurar los sistemas.

|

|

Reputacional |

La divulgación pública de pérdida de datos o interrupciones del servicio puede erosionar la confianza de clientes y socios. Más allá del daño reputacional inmediato, tales incidentes pueden conducir a una reducción de ingresos, mayor escrutinio durante evaluaciones de riesgo, cobertura mediática negativa y daño duradero al valor de la marca. El impacto se multiplica si se expone información sensible o se comprometen sistemas críticos.

|

|

Legal/regulatorio |

El compromiso de una gMSA puede resultar en violaciones de regulaciones como HIPAA, GDPR o PCI-DSS. La organización puede enfrentar multas regulatorias o acciones de cumplimiento. Si los investigadores encuentran controles de seguridad inadecuados o reportes tardíos, puede resultar en litigios, demandas colectivas y un escrutinio prolongado por parte de reguladores y auditores de la industria. |

Objetivos comunes de los ataques gMSA: ¿Quién está en riesgo?

En términos generales, las grandes empresas, agencias gubernamentales e instituciones financieras que operan entornos complejos de Active Directory con muchos gMSA para servicios (SQL, IIS, Exchange, copias de seguridad) están entre los objetivos más comunes de los ataques gMSA. Desde una perspectiva técnica, los siguientes componentes en una infraestructura de TI son los más en riesgo:

Servidores de aplicaciones

Los servidores de aplicaciones son objetivos potenciales para los atacantes, especialmente aquellos que alojan aplicaciones web (como IIS) que se ejecutan bajo el contexto NT AUTHORITY\SYSTEM. Dado que los gMSAs están frecuentemente vinculados a estos servicios para una autenticación fluida y sin contraseña, una vulneración puede permitir a los atacantes autenticarse en todo el entorno, ejecutar código arbitrario y escalar privilegios.

Servidores de bases de datos

Las plataformas de bases de datos, particularmente las instancias de SQL Server, también son objetivos principales. Muchas organizaciones configuran gMSAs para tareas rutinarias como copias de seguridad y trabajos programados. Una vez comprometidos, los atacantes pueden extraer datos sensibles, robar credenciales o usar el servidor como trampolín para movimientos laterales a través de la red.

Sistemas de respaldo y monitoreo

Los agentes de respaldo y las herramientas de monitoreo son servicios con altos privilegios que a menudo se autentican usando gMSAs. Estas cuentas requieren acceso amplio a múltiples sistemas. Por esta razón, su compromiso otorga a los atacantes una mayor visibilidad y control de la red.

Hosts de tareas programadas

Los sistemas configurados con tareas programadas frecuentemente usan gMSAs para ejecutar scripts rutinarios o trabajos programados con permisos elevados. Los atacantes pueden abusar de estas tareas para persistencia, escalada de privilegios y ejecución de comandos, convirtiendo operaciones rutinarias en canales de ataque que se mezclan con flujos de trabajo legítimos.

Controladores de dominio (objetivos indirectos)

Aunque los controladores de dominio no se ejecutan con gMSAs, almacenan atributos críticos de la clave raíz KDS usados para derivar las contraseñas de gMSA. Si los atacantes acceden a estos atributos, poseen el poder de calcular contraseñas válidas de gMSA sin conexión, sin contactar a un DC.

Aplicaciones multinivel

En arquitecturas multinivel complejas, los gMSAs se usan para autenticar conexiones servicio a servicio a través de capas de aplicaciones y APIs. Al comprometer un nivel (por ejemplo, una cuenta de servicio front-end), los atacantes pueden escalar aún más a capas middleware o back-end, conduciendo finalmente a la toma total de la aplicación.

Entornos híbridos de Active Directory

Las organizaciones con entornos AD híbridos o multi-bosque enfrentan una superficie de ataque ampliada y un riesgo incrementado. Los atacantes pueden comprometer un gMSA en un dominio y aprovecharlo para moverse lateralmente a otros dominios o servicios en la nube sincronizados.

Evaluación de riesgos

Para evaluar el riesgo de ataques gMSA, debe considerar tres factores clave: el daño potencial de un ataque, la dificultad para ejecutarlo y la probabilidad de que ocurra. En conjunto, resaltan por qué los gMSA requieren una protección y monitoreo fuertes.

Factor de riesgo | Nivel |

|---|---|

|

Daño potencial |

Alto

|

|

Facilidad de ejecución |

De medio a difícil

|

|

Probabilidad |

Medio |

Cómo prevenir ataques gMSA

Al implementar controles técnicos sólidos y prácticas administrativas adecuadas, las organizaciones pueden reducir el riesgo de un ataque de explotación de gMSA.

Medidas técnicas

Las siguientes medidas técnicas pueden ayudar a prevenir ataques de gMSA y Golden gMSA:

- Configure listas de control de acceso del sistema (SACLs) en las claves raíz KDS para registrar cualquier intento de leer el atributo msKds-RootKeyData. De esta manera, los equipos de seguridad son alertados si los atacantes intentan acceder a los secretos usados para derivar las contraseñas gMSA.

- Implemente el principio de menor privilegio en las membresías gMSA. Para ello, limite qué cuentas y grupos están listados en el atributo msDS-GroupMSAMembership de un gMSA. Solo los servicios que realmente requieren el gMSA deben tener acceso. Eliminar membresías innecesarias ayuda a cerrar posibles vías de abuso.

- Revise regularmente quién tiene permiso para administrar y usar gMSAs. Los equipos de seguridad deben auditar los cambios en los permisos y los patrones de uso para detectar actividades sospechosas que puedan indicar accesos no autorizados e intentos de escalada de privilegios.

- Reduzca el valor de la configuración ManagedPasswordIntervalInDays para que las contraseñas gMSA se actualicen con mayor frecuencia. Esto limita la ventana de oportunidad para que los atacantes reutilicen credenciales comprometidas.

Mejores prácticas administrativas

Como parte de las mejores prácticas administrativas, las organizaciones deben mantener un control estricto sobre el ciclo de vida y la gestión de claves de gMSA.

- Cree periódicamente nuevas claves raíz KDS y reasígnelas a sus gMSA activos. Esto evita que se utilicen claves antiguas o potencialmente comprometidas para derivar contraseñas válidas de gMSA.

- Monitoree el Evento ID 4662, que registra intentos de acceso a objetos del directorio. Monitorear este evento específicamente para atributos gMSA puede ayudar a detectar accesos no autorizados o consultas sospechosas.

- Desactive proactivamente las gMSA que ya no estén en uso y elimine los permisos huérfanos de servicios antiguos. Esto reduce el número de cuentas disponibles para que los atacantes las exploten, minimizando su superficie de ataque total.

Cómo Netwrix puede ayudar

La suite Netwrix Identity Threat Detection & Response (ITDR) ayuda a las organizaciones a identificar actividades sospechosas y asegurar su infraestructura de identidad en entornos locales e híbridos. Ofrece capacidades de visibilidad, alertas, respuesta y recuperación relevantes para la defensa de gMSAs.

Aquí están algunas de sus capacidades principales y cómo se relacionan con la prevención o mitigación de riesgos relacionados con gMSA:

Detección de amenazas

Los productos Netwrix ITDR, como Threat Manager y Threat Prevention, pueden detectar actividades sospechosas relacionadas con la infraestructura de identidad, como cambios inusuales o no autorizados en Active Directory. Pueden monitorear cambios y accesos a nivel de objetos y atributos en AD (como lecturas no autorizadas de los atributos msDS-ManagedPassword y msKds-RootKeyData), y pueden alertar sobre cambios de configuración riesgosos o cambios en la membresía de grupos privilegiados.

Monitoreo y alertas en tiempo real

Netwrix ITDR proporciona alertas en tiempo real sobre eventos críticos de Active Directory y patrones de acceso anómalos. Esto incluye la supervisión de cuentas que no son controladores de dominio que intentan acceder a atributos sensibles de KDS, la membresía de grupos sensibles y las modificaciones a atributos privilegiados. Estas funciones de supervisión ayudan a detectar el uso indebido de gMSA.

Respuesta rápida

Netwrix ITDR admite acciones de respuesta a incidentes automatizadas o semiautomatizadas en caso de que se detecte una vulneración, como deshabilitar cuentas, generar alertas, revertir cambios no deseados e iniciar investigaciones forenses. En un escenario de ataque gMSA, esto significa que puede responder rápidamente cuando se detecta actividad sospechosa, como deshabilitar el gMSA o revocar permisos.

Auditoría y generación de informes de seguridad

Netwrix Auditor proporciona registros detallados de auditoría, valores “antes y después” para cambios en AD, informes de evaluación de riesgos, paneles de control e informes de cumplimiento. Estos son útiles para rastrear cambios en permisos gMSA, uso a lo largo del tiempo e identificar configuraciones incorrectas.

Detecte y responda a la explotación de gMSA con Netwrix Identity Threat Detection & Response (ITDR). Descargue su prueba gratuita.

Estrategias de detección, mitigación y respuesta

Para defenderse contra ataques relacionados con gMSA, las organizaciones deben adoptar un enfoque proactivo que abarque la detección temprana, la mitigación preventiva y una respuesta efectiva. Aquí hay algunos pasos prácticos para fortalecer sus defensas contra compromisos de la clave raíz KDS y gMSA.

Detección

Para detectar un ataque gMSA temprano, los equipos deben seguir estas prácticas:

Monitoree lecturas no autorizadas de atributos críticos como msDS-ManagedPassword y msKds-RootKeyData

Estos atributos están directamente vinculados a la recuperación de contraseñas gMSA y a la generación de contraseñas sin conexión, y rara vez se accede a ellos fuera de las operaciones normales del controlador de dominio. Consultas inusuales contra ellos pueden indicar intentos de recolección de credenciales. Para detectar esto, los administradores pueden habilitar la auditoría del servicio de directorio en Active Directory y configurar la Auditoría Avanzada de Seguridad para registrar el Acceso al Servicio de Directorio (ID de evento 4662).

Verifique las cuentas que no son DC que acceden a atributos sensibles de KDS

Solo los controladores de dominio deben interactuar con los datos de la clave raíz KDS. Monitorear el acceso por cuentas inesperadas puede revelar un uso indebido de privilegios o intentos de movimiento lateral.

Combine la supervisión con el análisis

Al filtrar las lecturas de atributos sensibles y correlacionarlas con el tipo de cuenta (como cuentas no-DC), los equipos de seguridad pueden detectar consultas sospechosas. Mejor aún, integre estos registros en una plataforma SIEM para la correlación entre eventos, detección de anomalías y alertas en tiempo real.

Uso normal básico de gMSA en servicios y servidores

Esto permite la detección de anomalías cuando se accede a gMSAs fuera de su ámbito esperado (por ejemplo, un gMSA de SQL utilizado en un servidor web).

Mitigación

Los equipos de TI deben abordar la mitigación como un esfuerzo coordinado y por capas que no solo corte el acceso actual del atacante, sino que también fortalezca las defensas para minimizar las posibilidades de compromisos futuros. A continuación se discuten algunos pasos importantes de mitigación.

Recrear gMSAs con una nueva clave raíz KDS cuando se sospeche una vulneración

Generar una nueva clave raíz corta la capacidad de un atacante para derivar contraseñas de artefactos previamente expuestos, restaurando la confianza en las cuentas gestionadas.

Renueve las contraseñas gMSA ejecutando Test-ADServiceAccount

Forzar una actualización de contraseña garantiza que, incluso si las credenciales son comprometidas, los atacantes pierdan el acceso a secretos válidos.

Aplicar segmentación y hacer cumplir el alcance

Implemente segmentación de red y servicios para limitar dónde se pueden usar los gMSAs. De esta manera, si un nivel es comprometido, los atacantes no pueden moverse fácilmente a otras áreas sensibles.

Pruebe regularmente sus guiones de remediación

Realice ejercicios de mesa y técnicos que simulen la rotación de claves KDS y la recuperación de gMSA para asegurarse de que sus procedimientos sean efectivos y funcionen bajo presión.

Respuesta

Cuando se sospecha o confirma un ataque gMSA, las organizaciones deben actuar de manera decisiva para contener la amenaza, limitar los daños y prevenir recurrencias.

Poner en cuarentena los sistemas afectados

Aísle los hosts comprometidos para evitar que los atacantes realicen movimientos laterales adicionales o continúen el uso indebido de credenciales gMSA comprometidas. También debe aislar los controladores de dominio si se detecta un acceso sospechoso a msKds-RootKeyData u otros atributos críticos, asegurando que los atacantes no puedan persistir en los servicios de directorio.

Deshabilitar gMSAs comprometidos

Desactive inmediatamente los gMSA comprometidos para impedir que los adversarios los utilicen para la autenticación y actividades maliciosas.

Rotee todas las credenciales relevantes y actualice los servicios afectados

Rote todas las credenciales relevantes, incluidas las gMSAs, cuentas de servicio y cuentas administrativas. Luego, actualice los servicios afectados para garantizar una reautenticación fluida con las gMSAs recién rotadas.

Preserve artefactos forenses e inicie una investigación forense

Una investigación forense ayuda a determinar el alcance y la causa raíz del incidente. Asegúrese de capturar datos del controlador de dominio y del Configuration NC, como registros y snapshots de NTDS, antes de realizar cambios de remediación irreversibles. Es importante equilibrar la urgencia de detener el ataque con la necesidad de conservar evidencia para el análisis. A continuación:

- Revise los registros de eventos, alertas SACL y anomalías relacionadas con la identidad.

- Capture datos volátiles (como volcados de memoria y registros de autenticación) de los sistemas afectados para análisis posteriores al incidente.

- Esté atento a mecanismos de persistencia como tareas programadas, ACLs modificados o cuentas de administrador ocultas que puedan haber sido introducidas durante la violación.

Estos pasos pueden ayudar a identificar mecanismos de ataque y cerrar brechas de seguridad.

Impacto específico de la industria

El impacto de los ataques gMSA no es el mismo para todas las industrias. Al comprender las consecuencias específicas de cada sector, las organizaciones pueden priorizar las defensas basándose en sus activos más valiosos.

Industria | Impacto |

|---|---|

|

Salud |

Los proveedores de salud a menudo usan gMSAs para ejecutar aplicaciones que almacenan o procesan registros electrónicos de salud. Una vulneración aquí puede exponer información sensible de los pacientes, lo que conduce a violaciones de privacidad, robo de identidad y incumplimientos de regulaciones como HIPAA. Además de las consecuencias legales, tal incidente puede erosionar la confianza de los pacientes y afectar servicios clínicos esenciales.

|

|

Finanzas |

Los bancos e instituciones financieras dependen de gMSAs para bases de datos, sistemas de transacciones y servicios de autenticación. Si los atacantes obtienen acceso, pueden realizar transacciones no autorizadas, manipular registros financieros o filtrar datos sensibles de clientes. El resultado no es solo una pérdida financiera, sino también un daño reputacional duradero y sanciones regulatorias.

|

|

Comercio minorista |

Los entornos de comercio minorista usan gMSAs para gestionar sistemas de punto de venta (POS), plataformas de comercio electrónico y bases de datos de clientes. Los atacantes que explotan gMSAs en estos sistemas pueden secuestrar terminales POS, robar detalles de tarjetas de pago de clientes o recolectar datos de programas de lealtad. Las consecuencias incluyen fraude financiero, contracargos y disminución de la confianza del cliente en la marca. |

Evolución del ataque y tendencias futuras

A medida que las organizaciones adoptan gMSAs para mejorar la seguridad y simplificar la gestión de contraseñas, los atacantes están avanzando en sus técnicas para explotar estas cuentas. Las siguientes tendencias destacan cómo los adversarios están explotando las debilidades de gMSA y hacia dónde se dirige el panorama de amenazas.

Estadísticas clave e infografías

Los gMSA están diseñados con características de seguridad robustas, pero los atacantes que apuntan a la clave raíz KDS pueden eludir estas protecciones. Veamos algunos datos y estadísticas que lo respaldan:

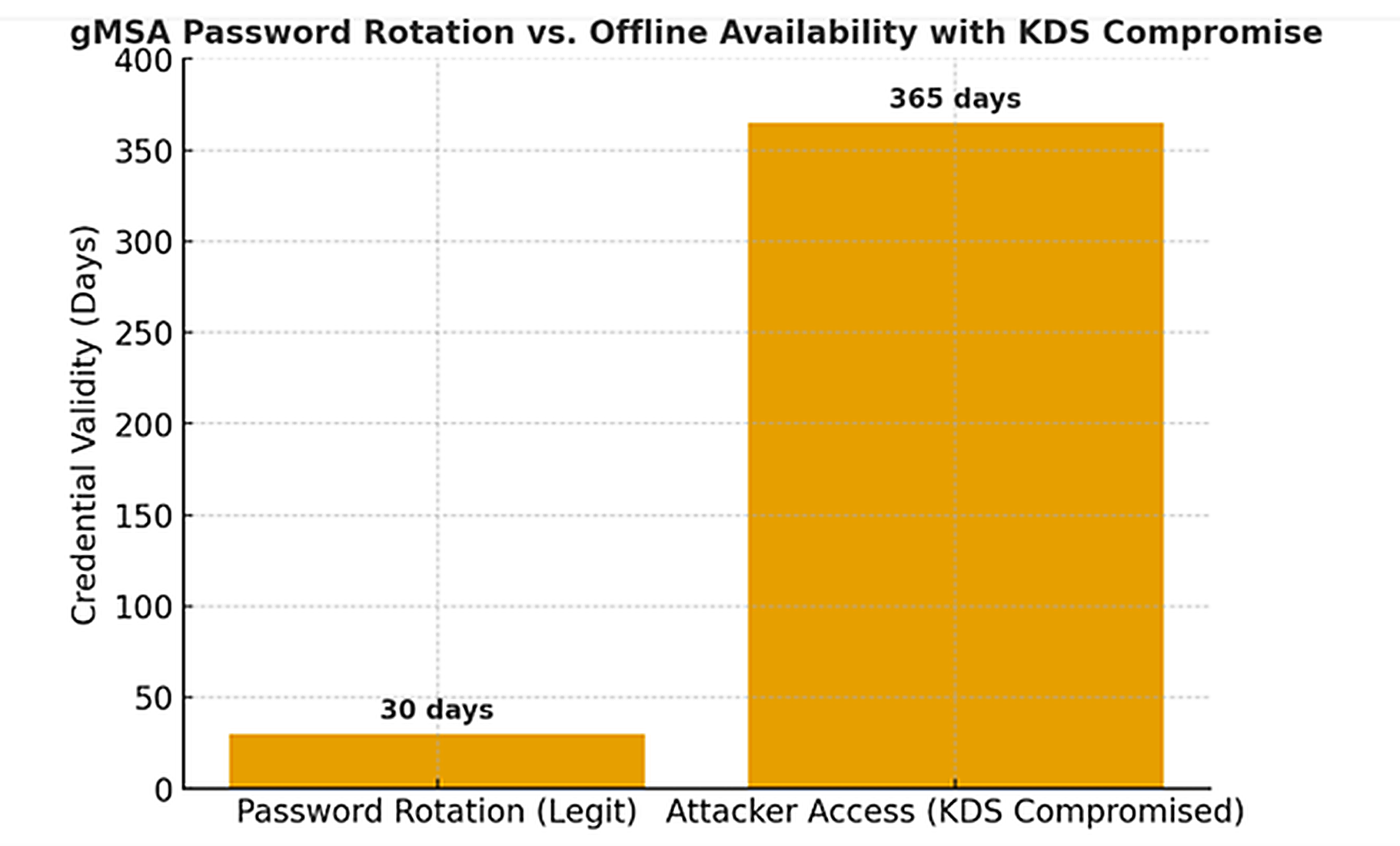

- Los gMSA cambian sus contraseñas cada 30 días para limitar la exposición de credenciales. Pero si los atacantes roban la clave raíz KDS, pueden calcular las contraseñas de gMSA sin conexión en cualquier momento, anulando efectivamente la protección de la rotación.

- Debido a que cada gMSA en un dominio depende de la misma clave raíz KDS para la generación de contraseñas, comprometer esta única clave raíz puede afectar a todos los gMSA en el dominio. Esto crea un riesgo a nivel de dominio a partir de un único punto de falla.

El siguiente gráfico de barras compara la ventana de seguridad prevista (rotación de 30 días) con la ventana real de acceso del atacante (indefinida si KDS está comprometido).

Reflexiones finales

Al final, los gMSA son un arma de doble filo, simplifican la autenticación de servicios y fortalecen la seguridad cuando se gestionan correctamente, pero en las manos equivocadas pueden convertirse en las llaves del reino. Cuando los atacantes falsifican un Golden gMSA, no solo roban una contraseña; heredan la llave maestra de su infraestructura, con el poder de moverse silenciosamente a través de sistemas y servicios. El peligro radica en su invisibilidad: permanecen latentes sin ser detectados hasta que toda la empresa está en riesgo. Proteger sus claves raíz KDS, monitorear la actividad sospechosa de gMSA e implementar una seguridad robusta en los controladores de dominio son salvaguardas esenciales para su entorno de Active Directory.

Preguntas frecuentes

Compartir en

Ver ataques de ciberseguridad relacionados

Abuso de permisos de aplicaciones Entra ID – Cómo funciona y estrategias de defensa

Modificación de AdminSDHolder – Cómo funciona y estrategias de defensa

Ataque AS-REP Roasting - Cómo funciona y estrategias de defensa

Ataque Hafnium - Cómo funciona y estrategias de defensa

Ataques DCSync explicados: Amenaza a la seguridad de Active Directory

Guía definitiva sobre ataques Golden SAML

Entendiendo los ataques de Golden Ticket

Ataque DCShadow – Cómo funciona, ejemplos del mundo real y estrategias de defensa

ChatGPT Prompt Injection: Comprensión de riesgos, ejemplos y prevención

Explicación de los ataques de extracción NTDS.dit

Ataque de Kerberoasting – Cómo funciona y estrategias de defensa

Ataque de Pass the Hash

Explicación del ataque Pass-the-Ticket: Riesgos, ejemplos y estrategias de defensa

Ataque de Password Spraying

Ataque de extracción de contraseñas en texto plano

Explicación de la vulnerabilidad Zerologon: Riesgos, Explotaciones y Mitigación

Una guía completa sobre ataques de ransomware

Una guía completa sobre ataques Skeleton Key

Movimiento lateral: Qué es, cómo funciona y prevenciones

¿Por qué es PowerShell tan popular entre los atacantes?

4 ataques a cuentas de servicio y cómo protegerse contra ellos

Cómo prevenir que los ataques de malware afecten a su negocio

¿Qué es Credential Stuffing?

Comprometiendo SQL Server con PowerUpSQL

¿Qué son los ataques de Mousejacking y cómo defenderse de ellos?

Robo de credenciales con un Proveedor de Soporte de Seguridad (SSP)

Ataques de Rainbow Table: Cómo funcionan y cómo defenderse de ellos

Una mirada exhaustiva a los ataques de contraseñas y cómo detenerlos

Reconocimiento LDAP

Eludir MFA con el ataque Pass-the-Cookie

Ataque de Silver Ticket