Una guía completa sobre ataques de ransomware

Un ataque de ransomware cifra los archivos o sistemas de una víctima y exige un pago para restaurar el acceso. Puede interrumpir las operaciones, causar pérdida de datos y provocar daños financieros y reputacionales significativos.

Atributo | Detalles |

|---|---|

|

Tipo de ataque |

Ransomware |

|

Nivel de impacto |

Crítico |

|

Objetivo |

Empresas, gobiernos, salud, educación, infraestructura crítica, SMBs |

|

Vector de ataque principal |

Correos de phishing, explotación de vulnerabilidades (RDP, VPN, sistemas sin parches), credenciales robadas, malware precursor, cadena de suministro/MSPs |

|

Motivación |

Ganancia financiera, espionaje, interrupción, hacktivismo |

|

Métodos comunes de prevención |

Autenticación multifactor (MFA), gestión de parches, endpoint detection and response (EDR/XDR), firewalls, formación en concienciación de seguridad, segmentación de red, copias de seguridad inmutables |

Factor de riesgo | Nivel |

|---|---|

|

Daño potencial |

Crítico

|

|

Facilidad de ejecución |

Medio-Alto

|

|

Probabilidad |

Alta |

¿No está seguro de qué tan rápido puede detectar la actividad de ransomware?

Hable con nuestros expertos para fortalecer la detección y respuesta en todo su entorno.

¿Qué es un ataque de ransomware?

El ransomware es un tipo de software malicioso que bloquea el acceso a un sistema informático o cifra datos valiosos hasta que se paga un rescate. Se propaga a través de la red mediante correos electrónicos de phishing, descargas maliciosas y la explotación de vulnerabilidades sin parchear. Una vez activado, bloquea archivos o sistemas y exige un pago (principalmente en criptomonedas) para desbloquear el acceso.

El ransomware es una de las formas de malware más dañinas que amenaza a organizaciones de todos los tamaños porque impacta directamente la continuidad del negocio, interrumpe las operaciones y causa daños tanto financieros como reputacionales.

Variantes de ransomware

El ransomware se presenta en varias formas y tipos, cada uno utilizando diferentes tácticas para presionar a las víctimas a pagar. Estos son:

- Ransomware de cifrado (crypto): Cifra archivos y exige un pago para obtener la clave de descifrado.

- Ransomware Locker: Niega el acceso a todo el sistema, bloqueando completamente a los usuarios.

- Leakware/doxware: Amenaza con publicar datos sensibles si no se paga un rescate.

- Scareware: Muestra advertencias o alertas de seguridad falsas para engañar a los usuarios y que paguen.

- Limpiadores: Destruye datos permanentemente en lugar de exigir un rescate, causando una pérdida irreversible.

El ransomware ha evolucionado drásticamente, desde el troyano AIDS en 1989 (que se propagaba a través de disquetes) hasta WannaCry en 2017 (que paralizó sistemas globales utilizando una vulnerabilidad propagable). Para 2025, los atacantes han adoptado la extorsión triple, que combina cifrado de datos, filtraciones de datos y amenazas directas a los clientes y socios de las víctimas. Esto hace que el ransomware moderno sea más agresivo y de mayor alcance que nunca.

¿Cómo funciona el ransomware?

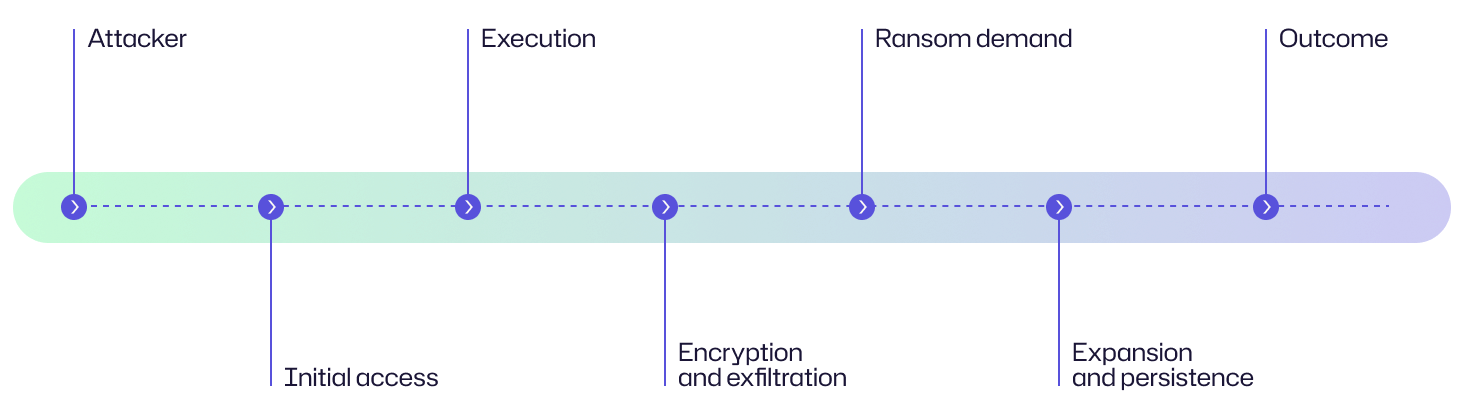

Los ataques de ransomware siguen un ciclo de vida estructurado: infiltrarse, cifrar y extorsionar. Al comprender cada etapa de cómo funciona el ransomware, las organizaciones pueden reconocer las señales de advertencia temprano y responder antes de que ocurra un daño generalizado.

Paso 1: Infección

El ataque comienza con una compromisión inicial. Los puntos de entrada comunes incluyen:

- Correos electrónicos de phishing con archivos adjuntos o enlaces maliciosos

- Descargas automáticas desde sitios web comprometidos

- Explotación de servicios expuestos a internet como Remote Desktop Protocol (RDP)

- Abuso de credenciales robadas o débiles

- Vulnerabilidades sin parchear en software, VPN o servicios de terceros

- Despliegue de malware precursor/cargadores de productos básicos, como Emotet, QakBot, Bumblebee

- Comprometer a los proveedores de servicios gestionados (MSPs) y socios de la cadena de suministro para distribuir ransomware ampliamente

Una vez dentro, el malware establece una base en el entorno objetivo y procede con el movimiento lateral y la escalada.

Paso 2: Ejecución

Después de la infiltración, el ransomware ejecuta su carga útil. Comienza escaneando las unidades locales y de red en busca de archivos valiosos, eliminando copias sombra y respaldos para evitar la recuperación, y a veces robando credenciales para la escalada de privilegios. Algunas variantes usan herramientas integradas como PowerShell o Windows Management Instrumentation (WMI) para una ejecución sigilosa. El ransomware moderno también puede desplegar herramientas o scripts adicionales para desactivar las defensas de seguridad, como antivirus y otras herramientas de seguridad, antes de continuar.

Paso 3: Cifrado y extorsión

Esta fase del ataque responde a la pregunta: ¿qué hace el ransomware con los archivos que controla? En esta fase, el malware utiliza cifrado híbrido para bloquear archivos y sistemas críticos. El cifrado híbrido combina cifrado simétrico rápido para asegurar los datos con cifrado asimétrico fuerte para proteger las claves, que son controladas por los atacantes mediante una clave privada. Antes o durante el cifrado, los atacantes roban datos sensibles para fortalecer su influencia. Luego exigen un pago a cambio de la clave de descifrado necesaria para desbloquear los archivos. Con el tiempo, las tácticas han evolucionado desde la extorsión simple (cifrado de archivos) a la extorsión doble (cifrado + robo de datos) y ahora a la extorsión triple, que añade presión mediante amenazas como atacar a los clientes y socios de la víctima o lanzar ataques distribuidos de denegación de servicio (DDoS).

Paso 4: Demanda de rescate

Una vez que se completa el cifrado, aparece una nota de rescate en los sistemas infectados con instrucciones de pago y plazos. Los atacantes suelen exigir el pago en criptomonedas como Bitcoin o Monero para mantener el anonimato. Para ocultar su identidad y ubicación, enrutan la comunicación a través de portales basados en Tor. Estos portales también se utilizan para alojar sitios de pago de rescate o "sitios de filtración" y proporcionar instrucciones de descifrado después del pago.

Paso 5: Expansión

En ataques avanzados, el ransomware se propaga lateralmente a través de la red utilizando credenciales robadas y explotando relaciones de confianza de dominio. Los atacantes luego comprometen puntos finales adicionales para ampliar el control y cifrar más sistemas. También pueden apuntar o cifrar copias de seguridad, entornos en la nube y cadenas de suministro conectadas para maximizar el daño y reducir las opciones de recuperación. Estas tácticas aumentan el poder de negociación del atacante durante las negociaciones de rescate.

Paso 6: Resultado

Después de que el ataque se completa, la víctima o bien paga (sin garantía de recuperación de datos) o se niega a pagar, optando por la recuperación mediante copias de seguridad, desencriptadores y el apoyo de las fuerzas del orden o de respuesta a incidentes. Cada camino conlleva costos, riesgos y acciones posteriores.

Diagrama del flujo de ataque

El siguiente diagrama y una historia de ejemplo muestran la progresión de una campaña de ransomware desde la intrusión inicial del atacante hasta los resultados comerciales finales.

En una empresa de servicios financieros, un ataque de ransomware comenzó cuando un empleado abrió un correo electrónico de phishing que instaló malware y dio a los atacantes acceso a la red. Poco después, archivos críticos fueron encriptados y datos sensibles fueron exfiltrados a los servidores de los atacantes.

Se mostraron notas de rescate en los sistemas afectados, exigiendo un pago y amenazando con filtrar datos robados. El equipo de TI contuvo el ataque, restauró los sistemas desde copias de seguridad sin conexión e involucró a las autoridades.

En lugar de pagar el rescate, la organización reconstruyó los sistemas afectados y fortaleció las defensas con mejores copias de seguridad, MFA y capacitación del personal.

Ejemplos de ataques de ransomware

Aquí hay ejemplos destacados y reales de incidentes importantes de ransomware que demuestran diferentes tácticas, impactos y motivaciones.

Caso | Impacto |

|---|---|

|

WannaCry (2017) |

El ataque WannaCry (2017) explotó la vulnerabilidad EternalBlue en sistemas Windows sin parchear. Se propagó rápidamente por más de 150 países e infectó más de 200,000 computadoras en pocos días, con los atacantes exigiendo entre $300 y $600 por máquina infectada como rescate en muchos casos. Pero considerando la escala de la infección, pocas víctimas pagaron el rescate. El ataque interrumpió gravemente sectores críticos como el de la salud, siendo el Servicio Nacional de Salud (NHS) del Reino Unido uno de los más afectados. A nivel mundial, el impacto financiero total se estimó entre 4 y 8 mil millones de dólares estadounidenses, convirtiendo a WannaCry en uno de los brotes cibernéticos más dañinos de la historia. |

|

NotPetya (2017) |

El ataque NotPetya (2017) siguió poco después del ataque WannaCry, pero fue mucho más destructivo. Fue un ransomware que funcionaba como un borrador, diseñado para causar daños irreversibles en lugar de cobrar rescate. Se originó en Ucrania a través de actualizaciones comprometidas de software contable y se propagó rápidamente por todo el mundo, paralizando empresas multinacionales como Maersk, Merck, Mondelez y TNT Express de FedEx. Las pérdidas globales totales superaron los 10 mil millones de dólares estadounidenses, y solo Maersk reportó daños por aproximadamente 300 millones de dólares.

|

|

Ataque a Colonial Pipeline (2021) |

En 2021, el grupo de ransomware DarkSide lideró el ataque a Colonial Pipeline que afectó la infraestructura energética crítica en Estados Unidos. Forzó el cierre del oleoducto de combustible más grande del país durante varios días, que suministra casi el 45% del combustible de la Costa Este. Esto provocó escasez de combustible, compras de pánico y una interrupción generalizada. La empresa pagó 4.4 millones de dólares en rescate, parte del cual fue recuperado posteriormente por el FBI.

|

|

Ataque al gobierno de Costa Rica (2022) |

El ataque al gobierno de Costa Rica (2022) mostró cómo un ransomware puede paralizar toda una nación. El grupo Conti atacó 27 agencias gubernamentales, incluidos los Ministerios de Finanzas y Trabajo, interrumpiendo la actividad económica, la recaudación de impuestos, los servicios de exportación/importación, la aduana y el pago de salarios. El presidente de Costa Rica declaró un estado nacional de emergencia ya que el ataque causó daños estimados superiores a los 200 millones de dólares estadounidenses. |

Consecuencias de los ataques de ransomware

Los ataques de ransomware tienen consecuencias de gran alcance que van más allá del cifrado de datos y los pagos de rescate. Su efecto en las finanzas, operaciones, reputación y situación legal de una organización puede generar desafíos a largo plazo.

Área de impacto | Descripción |

|---|---|

|

Financiero |

Los incidentes de ransomware causan una tensión financiera significativa a través de pagos directos de rescate, costos de investigación forense, restauración del sistema y tiempo de inactividad prolongado. Incluso si las organizaciones no pagan el rescate, enfrentan millones en gastos de respuesta a incidentes, recuperación, ingresos perdidos y sanciones legales. Además, las víctimas pueden enfrentar primas más altas de seguros cibernéticos.

|

|

Operativo |

La interrupción en los procesos y operaciones comerciales es inmediata y severa. Los sistemas críticos se vuelven inaccesibles, lo que resulta en la detención de líneas de producción, operaciones de la cadena de suministro y servicios esenciales. Las organizaciones pueden tener que recurrir a procesos manuales, que son ineficientes y lentos. Los esfuerzos de recuperación pueden tomar días o semanas, afectando la productividad y la continuidad del negocio.

|

|

Reputacional |

Los incidentes de ransomware también pueden dañar la reputación de una organización. Los clientes pierden confianza en la capacidad de la empresa para proteger sus datos, y la cobertura negativa en los medios puede erosionar la confianza pública. Los efectos a largo plazo incluyen la pérdida de clientes, dificultad para atraer nuevos clientes y relaciones tensas con socios e inversores.

|

|

Legal/regulatorio |

Los ataques de ransomware pueden desencadenar consecuencias legales y regulatorias. El robo de datos sensibles puede resultar en violaciones de leyes de protección de datos como GDPR o HIPAA, obligando a la organización a reportar la brecha y enfrentar posibles investigaciones, demandas y multas regulatorias. En industrias reguladas, tales brechas también pueden llevar a la suspensión de licencias, auditorías adicionales de cumplimiento y sanciones de los organismos de supervisión. |

Objetivos comunes de los ataques de ransomware: ¿Quién está en riesgo?

Seamos sinceros, cualquier organización que dependa de sistemas digitales para almacenar datos o prestar servicios puede sucumbir a un ataque de ransomware. Sin embargo, ciertas industrias enfrentan mayores riesgos debido al valor de sus datos, la naturaleza crítica de sus operaciones o sus limitados recursos de ciberseguridad. Aquí están algunos de los objetivos más comunes de los ataques de ransomware.

Organizaciones de salud

Los hospitales, clínicas e instituciones de investigación médica son objetivos principales para los atacantes de ransomware. Estas organizaciones manejan datos altamente sensibles de pacientes, como registros electrónicos de salud (EHRs) e información personal identificable (PII). Debido a que los sistemas de salud deben permanecer operativos para garantizar la seguridad del paciente, los atacantes explotan esta urgencia para forzar a las víctimas a pagar el rescate.

Gobierno y sector público

Municipalidades, ministerios y agencias estatales gestionan servicios críticos para los ciudadanos como la recaudación de impuestos, la seguridad pública y los servicios públicos. Los ataques de ransomware a estas entidades pueden paralizar operaciones esenciales, provocar interrupciones a gran escala que afectan a comunidades enteras y erosionar la confianza pública. Muchos organismos gubernamentales aún operan con sistemas heredados y cuentan con presupuestos limitados para ciberseguridad, lo que los convierte en objetivos fáciles para los ciberdelincuentes.

Sector educativo

Escuelas, universidades e instalaciones de investigación poseen grandes cantidades de datos personales de estudiantes, personal y exalumnos, así como valiosa información de investigación que puede atraer a los ciberdelincuentes. El aumento del aprendizaje remoto e híbrido durante la pandemia de COVID-19 ha ampliado aún más sus superficies de ataque. Con presupuestos de TI limitados y una creciente dependencia digital, muchas instituciones educativas se han convertido en víctimas frecuentes de ransomware, enfrentando costosos tiempos de inactividad, robo de datos y la posible pérdida de trabajos de investigación críticos.

Instituciones financieras

Bancos, compañías de seguros y empresas fintech atraen a los atacantes debido a su acceso a activos financieros y datos sensibles de clientes. Una brecha puede beneficiarlos con ganancias monetarias directas e información valiosa robada para fraude o reventa. Además, el sector financiero debe cumplir con estrictas regulaciones de cumplimiento, lo que amplifica las consecuencias de un incidente de ransomware mediante multas, pérdida de clientes y daño reputacional.

Infraestructura crítica

Proveedores de energía, servicios públicos, redes de transporte y compañías de telecomunicaciones forman la columna vertebral de la sociedad. Un ataque de ransomware en este sector puede causar interrupciones de gran alcance, como detener la distribución de combustible, cortar la energía o deshabilitar sistemas de comunicación. El ataque a Colonial Pipeline en 2021, por ejemplo, provocó escasez generalizada de combustible en EE. UU., destacando cómo el ransomware puede tener consecuencias a nivel nacional.

Pequeñas y medianas empresas (PYMEs)

Las PYMEs están entre las víctimas más frecuentes de ransomware. Muchas carecen de presupuestos para implementar infraestructuras de seguridad avanzadas, lo que las convierte en “fruta fácil”. Los atacantes prefieren explotarlas como escalones en ataques a la cadena de suministro para infiltrarse en objetivos más grandes. El impacto financiero en las PYMEs puede ser devastador, ya que el tiempo prolongado de inactividad y las demandas de rescate pueden amenazar su supervivencia.

Manufactura y comercio minorista

Fábricas, proveedores logísticos y empresas minoristas dependen de sistemas interconectados como terminales POS (punto de venta), software de cadena de suministro y redes de producción. Un ataque de ransomware puede detener las líneas de fabricación y congelar las transacciones de comercio electrónico, lo que conduce a pérdidas masivas de ingresos. Los atacantes aprovechan estas situaciones, donde cada hora de inactividad cuesta dinero a las empresas.

Evaluación de riesgos

Para entender el nivel de riesgo de los ataques de ransomware, es necesario evaluar su impacto potencial, facilidad de ejecución y probabilidad general. Aquí se presenta una discusión de cada factor de riesgo y su justificación.

Factor de riesgo | Nivel |

|---|---|

|

Daño potencial |

Crítico

|

|

Facilidad de ejecución |

Medio a Alto

|

|

Probabilidad |

Alta Según Statista, el 72.7% de las organizaciones a nivel mundial reportaron haber sido afectadas por ransomware en 2023. |

Cómo prevenir ataques de ransomware

Para prevenir ataques de ransomware, las empresas deben implementar una estrategia de defensa que combine controles técnicos sólidos, concienciación de los empleados y planificación proactiva. Ninguna herramienta por sí sola puede detener un ataque, pero las organizaciones pueden reducir considerablemente su exposición al riesgo abordando las vulnerabilidades en sistemas, credenciales y comportamiento humano.

Sistemas expuestos a Internet

Se ha observado que los atacantes explotan servicios expuestos y sistemas sin parchear para obtener acceso inicial. Las organizaciones deberían:

- Aplique parches y actualizaciones regulares a los sistemas operativos, aplicaciones web y firmware para cerrar vulnerabilidades conocidas.

- Desactive protocolos obsoletos como SMBv1, que son abusados en la propagación de ransomware.

- Realice escaneos rutinarios de vulnerabilidades y pruebas de penetración para identificar puntos débiles.

- Limite el acceso público a los puertos de gestión remota (como RDP, SSH) y utilice VPNs o pasarelas seguras para las conexiones remotas.

Credenciales

Las credenciales comprometidas sirven como un punto de entrada fácil para los operadores de ransomware. Las organizaciones deberían:

- Implemente MFA resistente al phishing, especialmente para cuentas privilegiadas y remotas.

- Adopte controles de identity and access management (IAM) para gestionar los permisos de usuario y automatizar la provisión y desprovisión.

- Utilice gestores de contraseñas para generar y almacenar contraseñas fuertes y únicas.

- Los administradores deben usar una cuenta regular para las tareas diarias y solo cambiar a sus cuentas de administrador cuando realmente necesiten privilegios de administrador, para limitar el riesgo de movimiento lateral.

Phishing y ingeniería social

El phishing es el método de entrega de ransomware más utilizado. Para fortalecer tus defensas:

- Capacite a los empleados para reconocer correos electrónicos de phishing, páginas de inicio de sesión falsas y archivos adjuntos sospechosos.

- Implemente estándares de autenticación de correo electrónico como DMARC, SPF y DKIM para bloquear dominios falsificados.

- Filtre los archivos adjuntos y enlaces de correo electrónico utilizando herramientas de sandboxing y protección avanzada contra amenazas.

- Realice ejercicios simulados de phishing para probar y reforzar la concienciación.

Protección Endpoint

Los endpoints son objetivos principales para las cargas útiles de ransomware. Para protegerlos:

- Implemente herramientas de detección y respuesta en endpoint (EDR) para monitorear el comportamiento y bloquear actividades maliciosas en tiempo real.

- Implemente listas blancas y negras de aplicaciones para evitar que se ejecuten archivos no autorizados.

- Utilice sistemas de detección de intrusiones (IDS) y configuraciones de Sysmon para registrar y analizar eventos sospechosos del sistema.

- Administre de forma centralizada y actualice regularmente todos los agentes de endpoint.

Copias de seguridad

Debe idear una estrategia sólida para respaldar sus sistemas y datos. Esto le ayudará a recuperarse rápidamente de un ataque y minimizar los daños. Debido a que los atacantes intentan eliminar las copias de seguridad, debe asegurarse de que las copias estén almacenadas de forma segura.

- Mantenga copias de seguridad fuera de línea o inmutables que no puedan ser alteradas o eliminadas por atacantes.

- Cree imágenes maestras de sistemas críticos para que puedan restaurarse rápidamente.

- Utilice soluciones de respaldo cloud-to-cloud para SaaS y cargas de trabajo en la nube.

- Asegure los sistemas donde residen sus copias de seguridad utilizando sistemas de Identity Management y control de acceso como MFA y firewalls.

- Pruebe regularmente los procesos de restauración de copias de seguridad para asegurarse de que funcionen cuando sea necesario.

Endurecimiento general

Fortalezca su postura general de seguridad para reducir la superficie de ataque.

- Adopte una arquitectura de confianza cero, donde cada usuario y dispositivo debe ser verificado sin importar la ubicación.

- Segmenta las redes para contener la posible propagación de ransomware entre departamentos o sistemas.

- Mantenga un inventario de activos para rastrear todos los dispositivos, software y servicios conectados a su entorno.

- Limite los privilegios administrativos y aplique el principio de menor privilegio en todas las cuentas.

Malware precursor y protección de endpoint

Muchos ataques de ransomware son precedidos por otro malware, como TrickBot, Emotet o QakBot, que preparan los sistemas para el despliegue de ransomware. Las organizaciones deberían:

- Utilice soluciones antivirus y EDR gestionadas de forma centralizada con detección heurística y comportamental.

- Implemente listas blancas y negras de aplicaciones para bloquear scripts y ejecutables no aprobados.

- Monitoree con sistemas de detección de intrusiones (IDS) y configuraciones de Sysmon para señales de advertencia temprana.

- Actúe rápidamente para eliminar el malware en una etapa temprana y aislar los sistemas afectados para detener la propagación del ataque.

Terceros y proveedores de servicios gestionados (MSPs)

A los atacantes les gusta dirigirse a proveedores de confianza y MSPs para alcanzar a múltiples clientes a la vez.

- Redacte contratos que establezcan claramente las obligaciones de seguridad para cualquier tercero que maneje sus datos o infraestructura.

- Aplique acceso de menor privilegio para los proveedores para limitar la visibilidad de la red para ellos.

- Requerir prácticas seguras en la nube (SCPs) como cuentas dedicadas, cifrado y aislamiento multiinquilino en entornos en la nube.

- Monitoree continuamente la actividad del proveedor y los registros de acceso en busca de anomalías.

Preparándose para incidentes de ransomware

Incluso con las mejores defensas, las organizaciones deben estar preparadas para incidentes de ransomware. Su preparación determina qué tan rápido puede recuperarse.

- Desarrolle y pruebe un plan de respuesta a incidentes (IRP) que defina roles, rutas de escalamiento y procedimientos de contención.

- Cree un plan de comunicaciones internas y externas que incluya notificaciones a los medios y a los clientes.

- Guarde copias de contactos críticos y documentos IRP sin conexión. Estos pueden incluir ejecutivos, personal de TI, fuerzas del orden (como FBI y CISA) y los Centros de Intercambio y Análisis de Información (ISACs) relevantes.

- Comprenda los requisitos de notificación de violaciones de datos según las leyes estatales, federales e internacionales.

- Defina el papel del seguro cibernético y del asesor legal para guiar las decisiones sobre rescates y la recuperación posterior al incidente.

Cómo puede ayudar Netwrix

Netwrix ofrece una suite de herramientas de seguridad que fortalecen tus defensas y mejoran la respuesta ante incidentes de ransomware. Mientras que Netwrix Threat Manager actúa como la defensa principal, las otras soluciones de la empresa también protegen contra ransomware al fortalecer la visibilidad, limitar el radio de impacto y permitir una recuperación más rápida.

Netwrix Threat Manager

Threat Manager ofrece detección de amenazas en tiempo real y respuesta automatizada.

- Supervisa continuamente tanto las actividades relacionadas con el sistema de archivos como las relacionadas con la identidad en tiempo real. Detecta comportamientos similares a ransomware (como operaciones masivas de archivos, uso sospechoso de herramientas RMM, escrituras o eliminaciones inusuales y patrones anormales de cifrado) mediante sus avanzados modelos de amenazas. La aplicación también identifica intentos de escalada de privilegios, anomalías en cuentas y autenticaciones sospechosas en Active Directory, e integra perfectamente con Microsoft Entra ID para entornos híbridos.

- Activa acciones automatizadas de contención, como deshabilitar cuentas comprometidas, restablecer contraseñas, finalizar sesiones activas y marcar cuentas como “comprometidas”.

- También genera alertas en tiempo real que se entregan por correo electrónico o notificaciones móviles.

- También se puede integrar y personalizar mediante scripts de PowerShell, webhooks y sistemas SIEM/de alertas (Slack, ServiceNow, Teams).

- Threat Manager extiende las protecciones a Microsoft Entra ID además de los entornos AD locales.

Netwrix Threat Prevention

Netwrix Threat Prevention añade una capa preventiva alertando o bloqueando cambios sospechosos en Active Directory, eventos de autenticación riesgosos y cambios críticos en objetos antes de que escalen a brechas.

Netwrix Endpoint Protector

Endpoint Protector proporciona control de endpoints y previene la pérdida de datos. Supervisa y controla la transferencia de datos bloqueando USB no autorizados y otros dispositivos no autorizados, y controlando las transferencias de archivos. También aplica cifrado y puede incluso funcionar sin conexión, mitigando el riesgo de exfiltración de datos.

Netwrix Auditor

Auditor realiza un seguimiento y genera informes sobre cambios en el sistema, actividad de usuarios y modificaciones de archivos. Te brinda visibilidad sobre quién hizo qué y cuándo, lo cual es útil para detectar signos tempranos de actividad de ransomware y para la investigación posterior a incidentes.

Detecte y responda al ransomware con Netwrix Threat Manager. Descargue la prueba gratuita.

Estrategias de detección, mitigación y respuesta

Las organizaciones que detectan y responden rápidamente a los ataques de ransomware pueden limitar el daño y el tiempo de recuperación.

Detección

La detección temprana es importante para detener la infección de ransomware antes de que se propague. Los equipos de seguridad deben monitorear continuamente los sistemas y redes en busca de señales de advertencia como:

- Actividad sospechosa de archivos, incluyendo el cambio masivo de nombres de archivos, cifrado o eliminación de copias sombra (que se utilizan para la restauración del sistema).

- Tráfico de red anormal, como picos inesperados en la transferencia de datos o comunicación con servidores conocidos de command-and-control (C2).

- Intentos de volcado de credenciales utilizando herramientas como Mimikatz o acceso a LSASS.

- Actividad inusual de herramientas de remote monitoring and management (RMM) o señales de Cobalt Strike, que pueden indicar movimiento lateral o persistencia del atacante.

Las soluciones EDR, SIEM y Sysmon permiten una monitorización proactiva, que puede ayudar a detectar estos indicadores temprano y activar alertas para su investigación.

Pasos de mitigación

Al detectar un incidente de ransomware, los equipos de seguridad deben actuar rápidamente para contener la amenaza y preservar las pruebas. Los equipos de IT, legales y ejecutivos deben coordinarse para garantizar una respuesta efectiva y conforme.

- Aísle los sistemas infectados (computadoras individuales, servidores, etc.) inmediatamente de la red para evitar una mayor propagación.

- Si es necesario, desconecte los segmentos de red afectados para cortar su comunicación con dispositivos no comprometidos. Haga esto cuando sospeche que la vulneración se ha propagado a múltiples dispositivos dentro de un segmento de red en particular, o cuando no pueda identificar inmediatamente todos los sistemas afectados.

- Después de identificar y desconectar los dispositivos infectados, utilice herramientas antimalware para eliminar el ransomware. Evite reanudar las operaciones normales hasta que todos los sistemas estén limpios, ya que el malware oculto puede reaparecer e infectar más archivos.

- Una vez que esté seguro de que su red está libre de ransomware, ejecute un escaneo completo del sistema para descubrir cualquier malware restante que pueda causar problemas después de la recuperación.

- Intente localizar la fuente del ransomware o malware. Esto facilitará determinar cómo se propaga la infección. Pregunte a los empleados sobre cualquier comportamiento inusual que hayan notado en sus computadoras o si han hecho clic en algún archivo adjunto o enlace en correos electrónicos sospechosos.

- Preserve la evidencia forense, incluidas las imágenes del sistema, volcados de memoria y archivos de registro, para análisis e investigación posteriores.

- Notifique a las autoridades correspondientes, como el FBI, CISA o el Centro de Análisis e Intercambio de Información (ISAC) de su sector.

Respuesta

Después de contener la amenaza, el enfoque se desplaza a restaurar los sistemas y prevenir recurrencias:

- Restablezca todas las contraseñas y revoque las credenciales comprometidas para bloquear el acceso de atacantes.

- Parchea las vulnerabilidades explotadas y fortalece los sistemas para cerrar las brechas de seguridad.

- Realice una reconstrucción limpia de las máquinas afectadas utilizando imágenes doradas (líneas base del sistema confiables verificadas como libres de malware).

- Si los archivos de respaldo han sido hackeados o eliminados, busque posibles desencriptadores. Varias organizaciones ofrecen soporte con herramientas y programas gratuitos que pueden ayudar a desencriptar datos, como se explica en la sección de Resources and government support.

- Comparte indicadores de compromiso (IOCs) con la comunidad en general a través de plataformas confiables como StopRansomware.gov o el ISAC de tu sector. Esto puede ayudar a otros a defenderse contra ataques similares.

¿Debería pagar el rescate?

El FBI, CISA y NSA aconsejan encarecidamente a las organizaciones que no paguen el rescate. Pagar conlleva riesgos graves.

- No hay garantía de que los datos serán descifrados o que los atacantes no volverán a atacar.

- Los pagos financian operaciones criminales y fomentan más ataques.

- Algunos grupos de ransomware son entidades sancionadas, lo que significa que el pago podría violar leyes federales y desencadenar sanciones.

En lugar de pagar, considere alternativas más seguras como:

- Restaurar desde copias de seguridad seguras mantenidas fuera de línea o en almacenamiento inmutable.

- Utilice desencriptadores gratuitos disponibles en el proyecto No More Ransom.

- Involucre a las fuerzas del orden, que pueden ayudar en la recuperación o en la negociación con los atacantes sin violar las normativas.

El gobierno del Reino Unido ha llegado a proponer una prohibición de los pagos de rescate, según la cual los organismos del sector público y los operadores de infraestructuras nacionales críticas (incluyendo el NHS, los ayuntamientos locales y las escuelas) estarían prohibidos de cumplir con las demandas de rescate.

Recursos y apoyo gubernamental

Las organizaciones no tienen que enfrentarse al ransomware solas. Muchos recursos gubernamentales e industriales ofrecen asistencia, inteligencia y herramientas de recuperación.

|

Agencias gubernamentales de EE. UU. |

|

|

Recursos públicos gratuitos |

|

|

Marcos de orientación |

|

|

Sector ISACs |

Al unirse a un ISAC específico de la industria, las organizaciones pueden compartir inteligencia, recibir alertas oportunas y coordinar esfuerzos de defensa en su sector. Puede explorar la lista completa aquí: National Council of ISACs |

Impacto específico de la industria

El ransomware afecta a cada sector de manera diferente, pero sus consecuencias son universalmente graves. Cada industria enfrenta riesgos operativos, financieros y regulatorios únicos que pueden interrumpir servicios, dañar la reputación y erosionar la confianza pública.

Industria | Impacto |

|---|---|

|

Salud |

Un ataque de ransomware puede paralizar las operaciones hospitalarias al cifrar o bloquear el acceso a los registros electrónicos de salud (EHR), lo que puede provocar cirugías retrasadas y atención al paciente interrumpida. Si se expone información protegida de salud (PHI), puede desencadenar violaciones de HIPAA, lo que lleva a multas costosas. Las organizaciones también pueden sufrir daños reputacionales a largo plazo. |

|

Finanzas |

Los ataques a instituciones financieras pueden resultar en el robo de datos financieros, transacciones no autorizadas y prolongadas interrupciones del servicio. Estos incidentes conducen a pérdidas financieras, incumplimientos de PCI DSS y erosión de la confianza del cliente.

|

|

Gobierno |

El ransomware dirigido a agencias gubernamentales puede detener servicios públicos críticos como respuesta a emergencias, transporte y servicios públicos. Este sector es altamente atacado porque interferir con infraestructuras críticas, como electricidad o agua, puede causar caos generalizado. La exposición de datos ciudadanos e información clasificada puede representar riesgos para la seguridad nacional y disminuir la confianza pública en las instituciones. |

|

Educación |

Escuelas, universidades e instituciones de investigación almacenan grandes cantidades de datos personales y de investigación. Los ataques pueden interrumpir las clases, exponer registros de estudiantes y personal, y cifrar propiedad intelectual valiosa para pedir rescate.

|

|

Manufactura |

Los fabricantes dependen de líneas de producción continuas y sistemas industriales conectados (IoT y SCADA). Un ataque de ransomware puede detener las operaciones, causando grandes pérdidas financieras. Debido al alto costo del tiempo de inactividad, muchas empresas prefieren pagar el rescate rápidamente para reanudar la producción.

|

|

Tecnología y servicios de TI |

Las empresas tecnológicas y proveedores de servicios son objetivos atractivos ya que gestionan datos e infraestructura para múltiples clientes. Una sola vulneración puede propagarse a través de la cadena de suministro y afectar a cientos de organizaciones. Los atacantes explotan esta influencia para causar una interrupción más amplia y exigir un rescate mayor. |

Cómo puede ayudar Netwrix Data Classification

Al clasificar y etiquetar datos sensibles (registros médicos, información financiera, datos gubernamentales) en entornos locales y en la nube, Netwrix Data Classification permite a las organizaciones redirigir los esfuerzos de protección y respaldo hacia lo que más importa. La solución también puede simplificar las actividades de cumplimiento. Mapea y etiqueta los datos sujetos a regulaciones (HIPAA, GDPR, PCI DSS), facilitando la generación de informes, la respuesta a solicitudes de los interesados y la demostración de las políticas de manejo de datos.

Evolución del ataque y tendencias futuras

Es probable que los ataques de ransomware se vuelvan más rápidos, adaptativos y automatizados. Debido al aumento del uso de IA, la expansión hacia entornos en la nube y el enfoque en infraestructuras críticas, será más difícil para las organizaciones detectar y contener los ataques. Al anticiparse a las tendencias del ransomware, las organizaciones pueden preparar defensas igualmente fuertes para enfrentar la amenaza.

Estadísticas clave e infografías

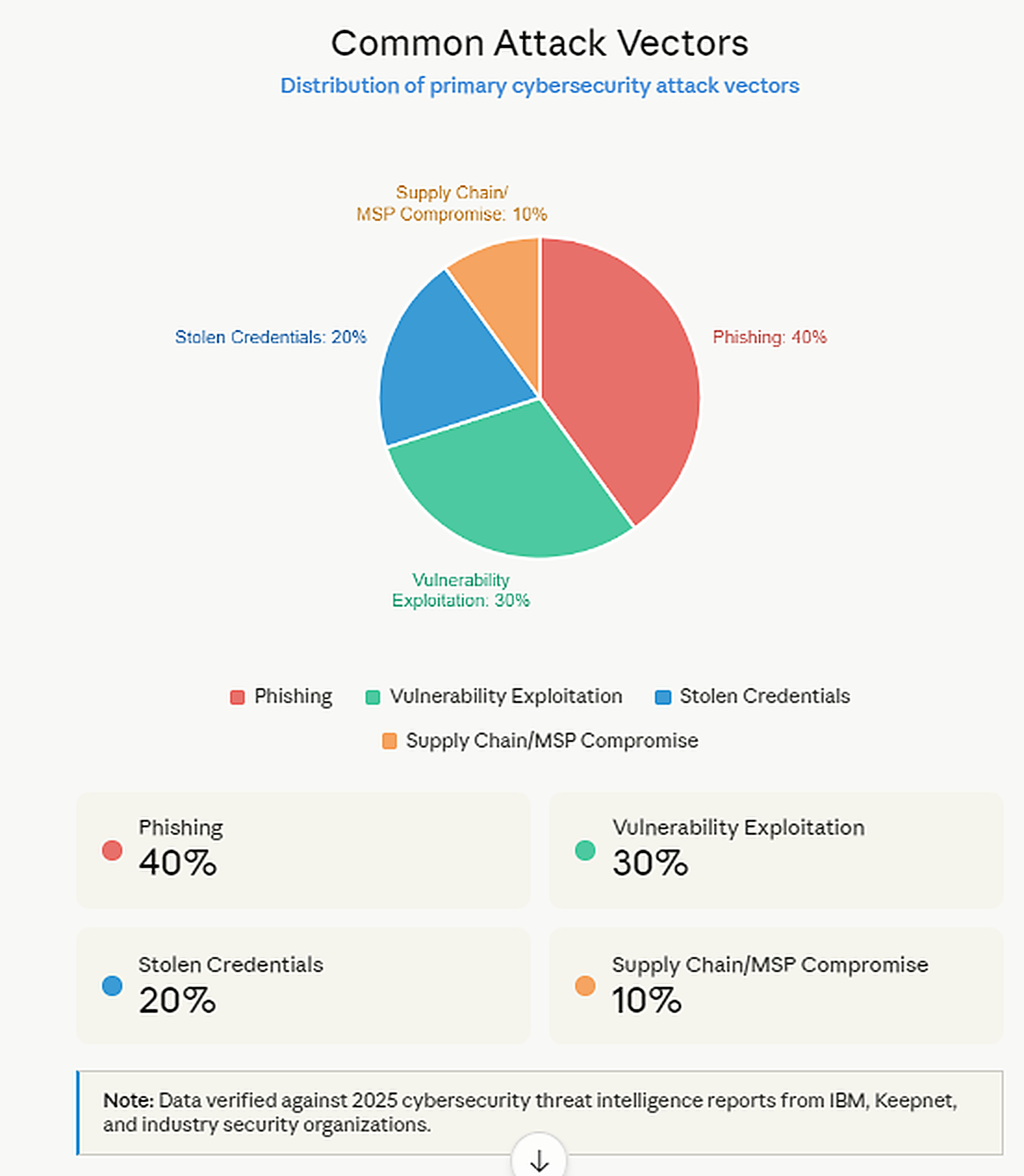

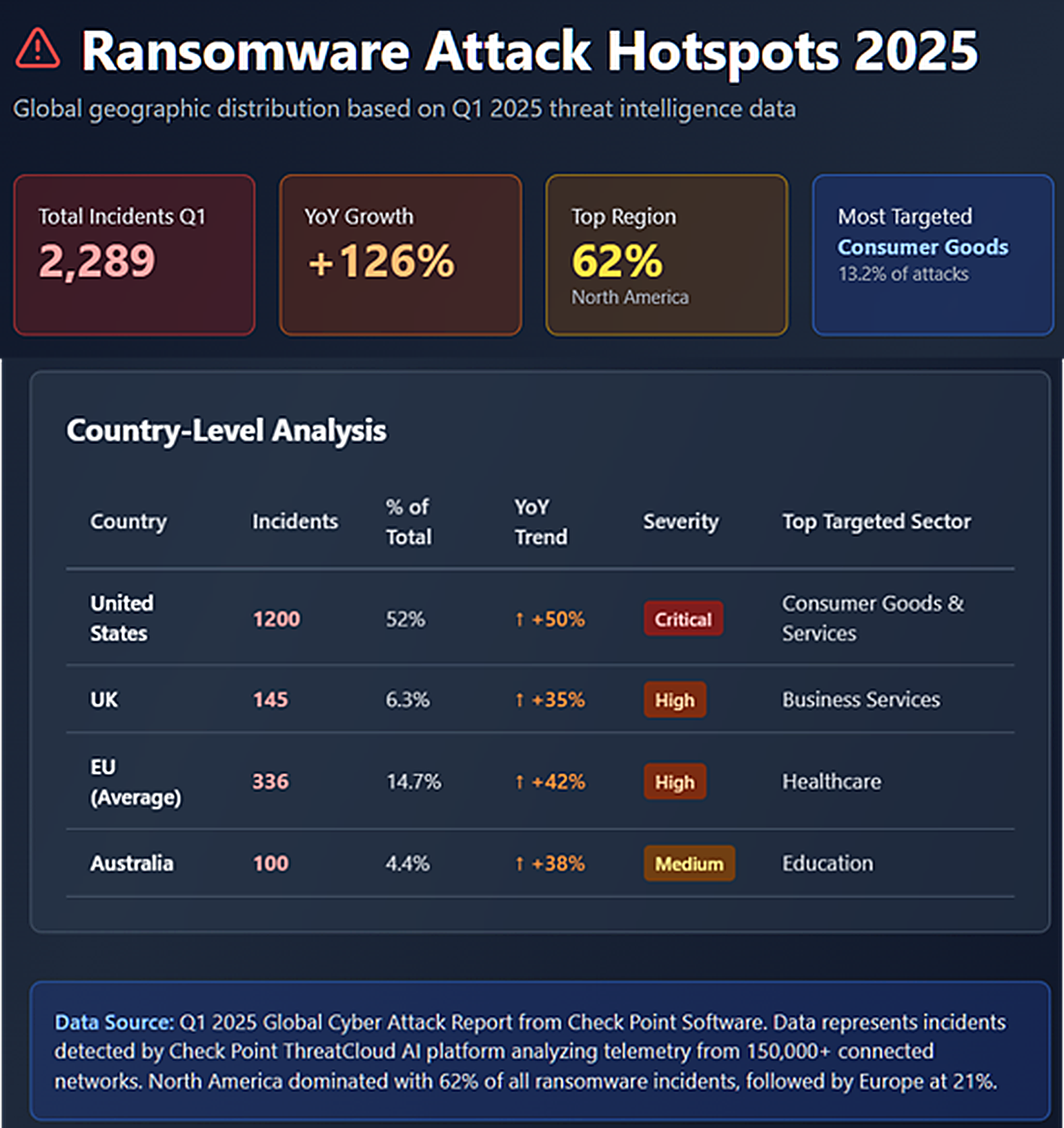

El número de ataques de ransomware y las demandas de rescate han ido aumentando año tras año. Las siguientes estadísticas clave y gráficos destacan las tendencias recientes y los impactos financieros, ofreciendo una visión basada en datos sobre por qué el ransomware sigue siendo una preocupación principal para las organizaciones en todos los sectores.

- Las investigaciones muestran que el phishing es, de hecho, un vector de ataque dominante. 33 estadísticas de ataques de phishing en 2024 afirma que 9 de cada 10 brechas de datos en 2023 se originaron a partir de ataques de phishing dirigidos a empleados.

- StationX afirma que el phishing es el método más común para entregar ransomware, responsable del 45 % de todos los ataques de ransomware.

- El ransomware fue responsable de más del 70 % de los incidentes cibernéticos reportados en 2023, según informó Cyberint. Sin embargo, Bright Defense menciona que en 2024, el ransomware representó el 32 % de los incidentes de malware reportados, mostrando una caída significativa.

- Los pagos promedio de rescate aumentaron significativamente en 2024. Por ejemplo, Sophos informa que el pago promedio de rescate subió de aproximadamente $400,000 en 2023 a cerca de $2 millones en 2024 para las organizaciones que pagaron, lo que indica un aumento pronunciado respecto a años anteriores. Sin embargo, los pagos totales disminuyeron notablemente en 2024, tanto en valor total como en la proporción de víctimas que pagaron, a pesar de que las demandas de rescate se mantuvieron altas.

- Se proyecta que los daños globales por ransomware costarán 265 mil millones de dólares anuales para 2031. Estas estimaciones se basan en predicciones ampliamente citadas que indican que el costo aumentará un 30 % cada año.

- El sector sanitario sigue siendo la industria más atacada, seguida por las finanzas, el gobierno y la educación. Según el Informe de Crimen en Internet 2024 del FBI, el sector sanitario tuvo más ciberamenazas que cualquier otra industria de infraestructura crítica. Con 444 incidentes reportados, 238 fueron amenazas de ransomware. Sin embargo, la manufactura crítica tuvo más incidentes de ransomware, con 258.

Gráfico circular que muestra vectores de ataque comunes

Puntos geográficos críticos de ataques de ransomware (EE.UU., Reino Unido, UE, Australia)

Reflexiones finales

Volvamos a qué son los ataques de ransomware. La definición de un ataque de ransomware no solo representa sus implicaciones criminales. También insinúa una batalla por el control en una era donde los datos definen el poder.

Ninguna organización está a salvo de la amenaza, sin importar su tamaño o industria. Aunque las estadísticas son preocupantes, la buena noticia es que la mayoría de los ataques de ransomware son prevenibles.

La lucha contra el ransomware no puede ganarse con una única solución, sino mediante una combinación de controles técnicos, concienciación de los empleados y una mentalidad de seguridad proactiva. Al final, la supervivencia dependerá no de quién evite el próximo ataque, sino de quién esté preparado para recuperarse de él.

Preguntas frecuentes

Compartir en

Ver ataques de ciberseguridad relacionados

Abuso de permisos de aplicaciones Entra ID – Cómo funciona y estrategias de defensa

Modificación de AdminSDHolder – Cómo funciona y estrategias de defensa

Ataque AS-REP Roasting - Cómo funciona y estrategias de defensa

Ataque Hafnium - Cómo funciona y estrategias de defensa

Ataques DCSync explicados: Amenaza a la seguridad de Active Directory

Ataque de Pass the Hash

Entendiendo los ataques de Golden Ticket

Explicación de los ataques de explotación gMSA y ataques Golden gMSA

Ataque DCShadow – Cómo funciona, ejemplos del mundo real y estrategias de defensa

ChatGPT Prompt Injection: Comprensión de riesgos, ejemplos y prevención

Explicación de los ataques de extracción NTDS.dit

Ataque de Kerberoasting – Cómo funciona y estrategias de defensa

Explicación del ataque Pass-the-Ticket: Riesgos, ejemplos y estrategias de defensa

Ataque de Password Spraying

Ataque de extracción de contraseñas en texto plano

Explicación de la vulnerabilidad Zerologon: Riesgos, Explotaciones y Mitigación

Una guía completa sobre ataques Skeleton Key

Ataque de Silver Ticket

Movimiento lateral: Qué es, cómo funciona y prevenciones

Ataques de Hombre en el Medio (MITM): Qué son y cómo prevenirlos

¿Por qué es PowerShell tan popular entre los atacantes?

4 ataques a cuentas de servicio y cómo protegerse contra ellos

Cómo prevenir que los ataques de malware afecten a su negocio

¿Qué es Credential Stuffing?

Comprometiendo SQL Server con PowerUpSQL

¿Qué son los ataques de Mousejacking y cómo defenderse de ellos?

Robo de credenciales con un Proveedor de Soporte de Seguridad (SSP)

Ataques de Rainbow Table: Cómo funcionan y cómo defenderse de ellos

Una mirada exhaustiva a los ataques de contraseñas y cómo detenerlos

Reconocimiento LDAP

Eludir MFA con el ataque Pass-the-Cookie

Guía definitiva sobre ataques Golden SAML