Una guía completa sobre ataques Skeleton Key

Un ataque Skeleton Key ocurre cuando un malware implanta una credencial "maestra" en memoria, o contraseña, en un sistema de autenticación para que un atacante pueda iniciar sesión con esa credencial dejando intactas todas las cuentas de AD.

Attribute | Details |

|---|---|

|

Attack type

|

Skeleton Key malware: Active Directory authentication bypass |

|

Impact level |

Critical

|

|

Target |

Businesses, government, organizations using Active Directory

|

|

Primary attack vector |

Compromised domain controller or administrative access

|

|

Motivation |

Financial gain, espionage, disruption

|

|

Common prevention methods |

Timely patching, least privilege access, EDR, SIEM, enhanced AD monitoring |

Risk factor | Level |

|---|---|

|

Potential damage |

Critical |

|

Ease of execution |

Medium |

|

Likelihood |

Medium to high |

¿Qué es el malware Skeleton Key?

El malware Skeleton Key es una puerta trasera sigilosa en memoria que altera el proceso de autenticación de Active Directory, permitiendo a un atacante autenticarse usando una única credencial “maestra” (contraseña). No roba ni reemplaza las contraseñas de los usuarios; cambia la lógica de autenticación en un controlador de dominio para aceptar la credencial maestra falsificada con cualquier nombre de usuario válido.

Para alterar el proceso de autenticación, el malware inyecta código malicioso en LSASS (Local Security Authority Subsystem Service) en un controlador de dominio comprometido, que parchea o engancha la rutina de autenticación. Una vez implantado, LSASS aceptará la credencial maestra del atacante durante las solicitudes de autenticación, permitiendo efectivamente que el atacante inicie sesión como cualquier usuario existente. Debido a que esta verificación ocurre en la memoria de LSASS, la credencial maestra no necesita ser registrada en la base de datos de Active Directory (NTDS.dit). Active Directory permanece sin cambios y las credenciales normales continúan funcionando, lo que hace que el implante sea difícil de detectar.

Sin embargo, hay una trampa. Si un sitio de Active Directory tiene varios controladores de dominio, el implante Skeleton Key debe estar presente en cada DC para asegurar que la contraseña maestra de Skeleton Key sea aceptada como la contraseña válida del usuario. Los clientes descubren un controlador de dominio usando DCLocator, que efectivamente selecciona un controlador de dominio al azar. Por lo tanto, si un cliente se autentica en un controlador de dominio que no tiene instalado Skeleton Key, la contraseña maestra fallará.

El proceso normal de autenticación y cómo Skeleton Key lo elude

Skeleton Key no omite la verificación de existencia de la cuenta; solo omite el paso de validación de la contraseña. Cuando un usuario inicia sesión:

- El DC primero verifica si el nombre de usuario existe en Active Directory (este paso no se omite).

- A continuación, LSASS normalmente solicita a AD (o al paquete de autenticación) que valide la contraseña proporcionada contra los hashes almacenados o las claves Kerberos. Aquí es donde interviene Skeleton Key. Antes de que ocurra la validación normal, el código malicioso busca la credencial maestra del atacante (contraseña especial o token). Si se presenta, LSASS devuelve éxito y el inicio de sesión continúa (aunque dicha credencial no exista en Active Directory).

En resumen, Skeleton Key permite que la contraseña maestra sea aceptada como válida para cualquier cuenta existente. La cuenta en sí debe ser un objeto de usuario AD legítimo.

Gravedad del ataque

El objetivo principal de un ataque Skeleton Key es mantener un acceso persistente, no detectado y casi total al dominio de una red, con el atacante moviéndose lateralmente y haciendo un uso indebido de los privilegios sin tener que comprometer cuentas. Debido a que la modificación está en la memoria, la detección requiere EDR y análisis forense de memoria, verificaciones de integridad de LSASS y una supervisión cuidadosa de AD y del comportamiento, en lugar de solo escaneos de archivos o registros de cambio de contraseñas.

¿Cómo funciona el malware Skeleton Key?

Aquí hay una explicación del ciclo de vida del ataque Skeleton Key y lo que significa prácticamente cada etapa.

Compromiso inicial

El ataque comienza cuando un atacante obtiene acceso privilegiado a un controlador de dominio o a una cuenta con permisos para instalar código en un controlador de dominio. Los vectores comunes de una brecha inicial incluyen spear-phishing, credenciales robadas o reutilizadas, explotación de una vulnerabilidad sin parchear o el uso indebido de herramientas de administración remota (RDP, VPNs, consolas de administración remota).

Despliegue de malware

Después de obtener acceso, el atacante normalmente carga el archivo DLL Skeleton Key en un directorio de preparación en un host de salto dentro de la red de la víctima. Luego, utilizan credenciales privilegiadas, como Domain Administrator, para copiar el binario Skeleton Key al controlador de dominio y ejecutarlo para inyectarlo en el proceso LSASS. LSASS gestiona la autenticación de Windows, por lo que al inyectar código que parchea o engancha la rutina de autenticación en memoria, el malware puede interceptar las solicitudes de autenticación en memoria. No modifica archivos ni cambia los hashes de contraseñas de usuario en Active Directory; en cambio, cambia lo que el controlador de dominio acepta durante la autenticación. Como resultado, el controlador de dominio seguirá reportando un comportamiento de autenticación normal para credenciales legítimas, mientras también acepta la contraseña maestra de puerta trasera.

Una vez que Skeleton Key se despliega con éxito, los atacantes eliminan el archivo DLL de Skeleton Key de los controladores de dominio objetivo y del directorio de preparación en el host de salto.

Anulación de autenticación

Con su código ejecutándose dentro de LSASS, el malware intercepta los intentos de inicio de sesión e implementa una omisión: si una contraseña presentada coincide con la contraseña “maestra” secreta del atacante, el controlador de dominio devuelve una autenticación exitosa para cualquier nombre de usuario proporcionado. De esta manera, el atacante puede autenticarse como cualquier cuenta de dominio (incluidas las cuentas con privilegios elevados). Debido a que el ataque no modifica los hashes de contraseña almacenados en Active Directory, las auditorías estándar de contraseñas y las inspecciones del directorio no mostrarán ningún problema, haciendo que esta omisión sea sigilosa y peligrosa.

Movimiento lateral

Con una contraseña maestra, el atacante puede hacerse pasar por cualquier usuario y solicitar tickets Kerberos, acceder a servicios y usar RDP en hosts. Esta capacidad acelera la escalada de privilegios y el movimiento lateral en todo el entorno. Acciones que normalmente requieren el robo o compromiso de credenciales que consume mucho tiempo ahora pueden realizarse rápidamente, permitiendo que un atacante alcance sistemas sensibles antes de que los defensores detecten la brecha.

Persistencia

Un ataque Skeleton Key permanece activo hasta que se reinicia el controlador de dominio o el proceso LSASS, ya que un reinicio elimina los hooks en memoria. Sin embargo, eso no garantiza que el atacante ya no tenga puntos de apoyo. Por ejemplo, los atacantes pueden haber creado cuentas AD falsas como respaldo o instalado otros mecanismos de persistencia como tareas programadas, servicios maliciosos o puertas traseras basadas en el registro que sobreviven a los reinicios. También pueden volver a comprometer el controlador de dominio y volver a desplegar malware.

Borrando huellas

Los atacantes se centran en mezclar su actividad con el tráfico normal para evitar la detección. Utilizan herramientas administrativas legítimas (Living off the Land) para evitar introducir nuevos artefactos, usan protocolos y cuentas normales, imitan patrones típicos de inicio de sesión, manipulan o eliminan registros y evitan comportamientos ruidosos (por ejemplo, limitan actividades de alto volumen o inusuales).

Diagrama de flujo de ataque

Aquí hay un flujo visual del ataque Skeleton Key y una historia de ejemplo desde la perspectiva de una organización que muestra la cadena típica de eventos, desde una compromisión inicial hasta la suplantación de usuario, hasta que los atacantes alcanzan datos valiosos y los exfiltran.

Atacante → Compromiso inicial → Inyección LSASS → Anulación de autenticación con contraseña maestra → Movimiento lateral → Exfiltración de datos

Imagine Acom Manufacturing, que depende de Active Directory para la identidad y el acceso. Un atacante apunta a un administrador de helpdesk que reutilizó credenciales de un sitio comprometido. Usando esas credenciales, el atacante inicia sesión en una estación de trabajo de gestión, escala el acceso a un controlador de dominio y despliega malware Skeleton Key. Con la contraseña maestra aceptada por el controlador de dominio, el atacante solicita tickets Kerberos, accede a servidores de archivos, despliega herramientas para recopilar registros sensibles de propiedad intelectual y financieros, y exfiltra los datos sin cambiar ningún hash de contraseña de AD.

Ejemplos de ataques Skeleton Key

El ataque Skeleton Key aparece en algunos análisis técnicos e informes de inteligencia sobre amenazas, pero las divulgaciones públicas con nombres de víctimas son raras. Muchas organizaciones y proveedores consideran estas intrusiones como sensibles y retienen los detalles. El incidente más documentado ampliamente es el ataque a la industria de semiconductores y al gobierno de Taiwán.

Case | Impact |

|---|---|

|

Dell SecureWorks' Counter Threat Unit (CTU) discovery of Skeleton Key (Jan 2015) |

CTU researchers discovered a malware family on a customer network and published the first public technical analysis in January 2015. They named it ‘Skeleton Key’ and described how it patches domain controllers in memory to accept an attacker-chosen password for any account. CTU observed that two 64-bit DLL variants were used in deployments. The malware lacked persistence on disk and was removed after a DC reboot, so attackers redeployed it after reboots. |

|

Operation Skeleton Key: Taiwan semiconductor and government attacks |

Taiwanese cybersecurity firm CyCraft reported a targeted, multi-victim cyber-espionage campaign where APT actors used Skeleton Key-style malware to bypass authentication and maintain persistent access for data exfiltration without triggering password-based alerts, primarily targeting intellectual property. Timeframe: Late 2018 to late 2019 Suspected threat actor: APT Chimera, a suspected China-based threat group Primary targets:

Attack objectives: The main objective was the exfiltration of intellectual property, such as documents on integrated circuits (IC), software development kits (SDKs), IC designs, and source code. Technical details:

|

Consecuencias de los ataques Skeleton Key

Dado que el malware Skeleton Key compromete el núcleo del sistema de autenticación de una organización, su impacto va más allá de un solo incidente, con consecuencias de gran alcance que afectan las operaciones, las finanzas y la reputación de la organización.

Impact area | Description |

|---|---|

|

Financial

|

Organizations may face direct financial losses from theft or fraudulent transactions facilitated by unauthorized access. Additional costs include forensic investigations, system restoration, security improvements, and potential ransom or extortion payments. |

|

Operational |

By compromising domain controllers, attackers can gain access to nearly every system and user account. This can disrupt authentication services, hinder daily business operations, and require extensive remediation efforts to restore trust in Active Directory infrastructure.

|

|

Reputational |

A breach of this scale can damage customer and partner trust. News of a compromised authentication system, especially in financial or government sectors, can lead to negative publicity and tarnish brand repute. |

|

Legal/regulatory |

Unauthorized access to sensitive data may trigger mandatory breach disclosures and investigations by regulatory bodies. Non-compliance with data protection laws such as GDPR, HIPAA, or other regional regulations can result in significant fines and legal action. |

Objetivos comunes de los ataques Skeleton Key: ¿Quién está en riesgo?

Los ataques Skeleton Key se dirigen principalmente a organizaciones que dependen de Active Directory para la autenticación. Estos ataques son especialmente efectivos contra entornos de TI grandes y complejos donde detectar anomalías sutiles en la autenticación puede ser difícil. Aquí están algunos de los tipos de organizaciones más comunes en riesgo:

|

Large enterprises with AD environments |

Large organizations with extensive Active Directory infrastructures present ideal conditions for Skeleton Key attacks. Multiple domain controllers, distributed sites, and thousands of user accounts create a broad attack surface that cannot be monitored consistently. |

|

Organizations with single-factor authentication |

Skeleton Key exploits weaknesses in password-based authentication. This means that companies that have not implemented MFA and rely solely on passwords for authentication are particularly vulnerable because the malware bypasses standard credential checks.

|

|

Entities with many privileged accounts |

Administrators, service accounts, and IT staff have elevated permissions across systems. Each high-privileged account increases the chance for an attacker to impersonate a high-value identity to access sensitive data, deploy further payloads, and disable security tools. Hence, companies with a greater number of privileged accounts are more attractive targets. |

|

Government agencies and critical infrastructure |

Public-sector networks and critical infrastructure entities (such as energy, defense, and telecommunications) are high-value targets for threat actors, particularly for espionage. By compromising domain controllers in these environments, attackers can gain wide-reaching access to classified data and operational systems.

|

|

Organizations without strong endpoint or memory monitoring |

Skeleton Key operates entirely in memory and does not persist on disk, so antivirus solutions fail to detect it. Networks that do not have advanced endpoint detection and response (EDR) or memory integrity monitoring are less likely to detect the intrusion.

|

|

Companies with outdated Windows Server versions |

Older or unpatched Windows Server installations have weaker defenses and limited logging or visibility into LSASS processes. These weaknesses give attackers more opportunities to inject and maintain the Skeleton Key malware. |

Evaluación de riesgos

Skeleton Key representa un riesgo significativo para las organizaciones porque compromete Active Directory, que es la base misma de la autenticación de la red.

Risk factor | Level |

|---|---|

|

Potential damage

|

Extremely high |

|

Ease of execution |

Medium |

|

Likelihood |

Medium to high |

Cómo prevenir ataques Skeleton Key

Para prevenir ataques de Skeleton Key, las organizaciones necesitan una combinación de controles de acceso sólidos, monitoreo proactivo y medidas de seguridad para proteger los sistemas de autenticación.

- Aplica los últimos parches: Mantén los controladores de dominio y los sistemas de autenticación actualizados con parches de seguridad para evitar la explotación de vulnerabilidades conocidas. Aplicar parches reduce la superficie de ataque y cierra los puntos de entrada que los atacantes podrían usar para obtener un punto de apoyo inicial.

- Aplicar el principio de menor privilegio: Limite los derechos administrativos solo a quienes realmente los necesitan. Implemente el control de acceso basado en roles (RBAC), utilice Privileged Access Management justo a tiempo y aplique MFA a todas las cuentas de administrador. Los administradores deben usar cuentas separadas para el trabajo rutinario y las tareas administrativas, y realizar todas las operaciones privilegiadas desde estaciones de trabajo reforzadas y aisladas.

- Monitorear la actividad de LSASS: Vigile continuamente comportamientos inusuales en LSASS, como accesos a memoria o intentos de inyección de procesos, que son indicadores de ataques Skeleton Key.

- Implemente protección avanzada en el endpoint: Despliegue una solución de detección y respuesta en el endpoint (EDR) que pueda detectar ataques en memoria, syscalls sospechosos y manipulación de credenciales que el antivirus podría pasar por alto.

- Aproveche la correlación de SIEM: Utilice una plataforma de gestión de información y eventos de seguridad (SIEM) para correlacionar intentos de autenticación sospechosos, especialmente múltiples autenticaciones exitosas con IPs de origen no coincidentes o inicios de sesión fuera del horario laboral.

Cómo Netwrix puede ayudar

Netwrix ofrece soluciones que pueden ayudar a defenderse contra ataques basados en credenciales, incluido Skeleton Key, mediante detección, controles de acceso y monitoreo.

Netwrix Threat Manager

La aplicación Threat Manager permite a las organizaciones protegerse contra ataques Skeleton Key con las siguientes capacidades:

- Utiliza análisis de comportamiento y heurísticas para detectar ataques en memoria (incluyendo Skeleton Key y otras herramientas de robo de credenciales).

- Implementa detección basada en engaños, como señuelos y credenciales honeytoken, para atraer a los atacantes y generar alertas cuando se utilizan.

- Correlaciona eventos y anomalías sospechosas (como intentos inusuales de inicio de sesión, patrones de movimiento lateral, uso de credenciales honeytoken) para señalar posibles ataques de credenciales o memoria.

Netwrix Threat Prevention

La aplicación Threat Prevention incluye capacidades diseñadas específicamente para monitorear y proteger el proceso LSASS (que es un objetivo principal para Skeleton Key y otras herramientas de robo de credenciales).

- La función LSASS Guardian Monitor supervisa las solicitudes de manejo no autorizadas (lectura, escritura, creación de hilos) que provienen de procesos no autorizados dirigidos a LSASS y genera alertas cuando se detectan operaciones sospechosas de acceso a la memoria.

- Cuando un proceso no confiable intenta abrir un handle al proceso LSASS con permisos de lectura, escritura o creación de hilos, la función LSASS Guardian Protect de Threat Prevention interceptará esa solicitud y bloqueará ataques maliciosos en memoria sin que el proceso se bloquee.

Netwrix Identity Threat Detection & Response (ITDR)

El software Threat Manager y Threat Prevention forma parte de la solución Netwrix ITDR. En general, la plataforma ITDR ofrece una funcionalidad sólida que:

- Monitorea el comportamiento de identidad privilegiada (cuentas administrativas, cuentas de servicio) para detectar anomalías en los patrones de autenticación, horarios de inicio de sesión inusuales, IPs de origen y intentos de suplantación.

- Señala el abuso de credenciales, la suplantación de credenciales y patrones sospechosos de uso de cuentas de manera coherente con las tácticas de Skeleton Key.

- Proporciona registros completos de auditoría e historiales de sesión para apoyar la investigación de incidentes.

Netwrix Privileged Access Management (PAM)

La solución de Privileged Access Management ayuda a minimizar la ventana en la que los atacantes pueden explotar cuentas privilegiadas. Usándola, las organizaciones pueden:

- Aplicar acceso just-in-time (JIT), otorgando privilegios elevados solo cuando se necesitan y revocándolos poco después.

- Aplica privilegios de cero permanencia, para que ninguna cuenta de alto nivel esté en uso constante.

- Implemente el control de acceso basado en roles (RBAC) para limitar el grado en que las cuentas pueden moverse lateralmente o escalar privilegios, así como para limitar el alcance y el potencial de movimiento lateral de las sesiones con altos privilegios.

Estrategias de detección, mitigación y respuesta

Para defenderse contra ataques Skeleton Key, las organizaciones deben detectar la manipulación en memoria en las etapas más tempranas, contener rápidamente cualquier compromiso y eliminar la persistencia.

Detección

Skeleton Key funciona completamente en memoria y no genera tráfico de red, por lo que apenas deja rastros en los registros convencionales y evade la detección convencional basada en IDS/IPS de red. Por lo tanto, la supervisión y el análisis del comportamiento son esenciales para identificar actividades sospechosas que indiquen una posible violación. Las organizaciones deberían considerar lo siguiente:

- Realice un análisis de memoria en los controladores de dominio para detectar inyección de código LSASS o módulos no autorizados. Herramientas como Volatility, Sysinternals RAMMap y la telemetría EDR pueden identificar DLL anómalas o hilos inyectados. En particular, busque módulos sin firmar, módulos cargados desde rutas de archivos inesperadas (como directorios temporales) o hooks colocados en funciones de autenticación. Las organizaciones deben establecer una línea base del estado normal de la memoria LSASS, lo que puede ayudarles a identificar desviaciones que indiquen un posible compromiso.

- Correlacione anomalías de autenticación, que pueden detectar el uso de la credencial maestra Skeleton Key. Supervise los registros de eventos de seguridad y los servidores de autenticación en busca de patrones como inicios de sesión exitosos donde se ingresaron contraseñas incorrectas.

- Monitorear solicitudes de tickets Kerberos que se desvían de los patrones normales. Por ejemplo, solicitudes de tickets de servicio sin las correspondientes solicitudes de Ticket-Granting Ticket (TGT) o solicitudes TGS-REQ repetidas desde hosts inesperados.

- Inspeccione los registros de eventos de Windows en busca de accesos inusuales a LSASS o reinicios inesperados del servicio. Los ID de eventos clave incluyen 4624 y 4672 para sesiones de inicio de sesión privilegiadas, 4688 para creación sospechosa de procesos con interacción con LSASS, y 7036 y 7034 para cambios de estado del servicio o terminaciones inesperadas. Cualquier proceso que no sea del sistema que acceda a la memoria de LSASS es una señal de alerta.

- Integrarse con herramientas SIEM e ITDR (por ejemplo, Netwrix Threat Manager y Threat Prevention) para correlacionar anomalías de comportamiento, uso indebido de credenciales e indicadores de compromiso a nivel de memoria. Configure reglas de detección que correlacionen múltiples señales débiles en alertas de alta confianza, como actividad de cuentas privilegiadas desde geolocalizaciones inusuales o fuera del horario laboral combinadas con alertas de acceso a la memoria LSASS. Este enfoque filtra falsos positivos mientras detecta ataques que evaden mecanismos de detección puntuales.

- SecureWorks CTU observó un sutil síntoma operativo de un ataque Skeleton Key. Poco después del despliegue del malware, los controladores de dominio experimentan fallos inexplicables en la replicación de Active Directory. Estos son problemas que el soporte de Microsoft no pudo explicar ni resolver de forma definitiva hasta que se reiniciaron los controladores de dominio. Las organizaciones deberían considerar tales anomalías de replicación como una posible señal de alerta de una compromisión oculta.

- Los investigadores de CTU también desarrollaron firmas YARA para ayudar a detectar el Skeleton Key DLL y el código específico que inyecta en la memoria del proceso LSASS. Usar estas firmas con herramientas de detección en endpoints y escáneres forenses puede ayudar a identificar artefactos en memoria de infecciones de Skeleton Key. Este es uno de los pocos métodos técnicos confiables para la detección.

Pasos de mitigación

La mitigación se centra en reducir la superficie de ataque, fortalecer los controles de autenticación y desplegar defensas que eviten que los atacantes inyecten código u obtengan privilegios elevados. Las organizaciones deben implementar los siguientes controles:

- Aplique los últimos parches de seguridad a todos los controladores de dominio y sistemas de autenticación para eliminar vulnerabilidades conocidas de escalada de privilegios. Dé preferencia a las actualizaciones que aborden la ejecución remota de código, la escalada de privilegios y las vulnerabilidades relacionadas con LSASS.

- Aplicar MFA para todas las cuentas privilegiadas, incluidos Domain Admins, Enterprise Admins y cuentas de servicio con permisos elevados. También deben extender los requisitos de MFA a protocolos administrativos como RDP, PowerShell remoting y acceso a la consola del controlador de dominio, así como a todas las soluciones de acceso remoto como VPN y webmail. MFA no bloquea completamente un ataque Skeleton Key, pero puede reducir el riesgo de acceso no autorizado y movimiento lateral a través de la red.

- Restringir los privilegios de Domain Admin y Enterprise Admin solo al personal esencial y aplicar la elevación just-in-time (JIT) mediante soluciones de Privileged Access Management. Permitir sesiones con tiempo limitado que revoquen automáticamente los permisos elevados tras completar la tarea.

- Implemente herramientas de detección de ataques en memoria como Netwrix Threat Prevention (LSASS Guardian) o agentes EDR para monitorear y bloquear el acceso no autorizado a LSASS en tiempo real.

- Endurezca las configuraciones de Active Directory mediante las siguientes medidas:

- Desactive los servicios innecesarios en los controladores de dominio (como Print Spooler, Server service si no son necesarios).

- Implemente políticas de control de servicios que eviten reinicios o modificaciones no autorizadas del servicio.

- Desactive las cuentas que ya no se necesitan.

- Audite y restrinja la configuración de delegación para evitar que los atacantes abusen de la delegación.

- Habilite la Configuración Avanzada de Políticas de Auditoría para capturar eventos detallados de autenticación y uso de privilegios.

- Segmente las estaciones de trabajo administrativas usando estaciones de trabajo de privileged access (PAWs) para garantizar que las sesiones administrativas ocurran en entornos aislados y controlados. Considere implementar la jerarquización de credenciales (nivel 0 para controladores de dominio, nivel 1 para servidores, nivel 2 para estaciones de trabajo) para evitar que el robo de credenciales de niveles inferiores afecte a sistemas con privilegios más altos.

Respuesta

Una respuesta rápida y bien planificada ante incidentes es fundamental si sospecha una infección de Skeleton Key. El objetivo es contener la brecha, restaurar la integridad del mecanismo de autenticación y eliminar la persistencia.

- Aísle el controlador de dominio afectado de la red inmediatamente para evitar movimientos laterales y un uso indebido adicional de credenciales. Si se sospecha que varios controladores de dominio están comprometidos, aíselos simultáneamente. Antes de aislarlos, capture un volcado de memoria del proceso LSASS para análisis forense, ya que esta evidencia se perderá al reiniciar o apagar.

- Elimine el malware realizando una reconstrucción confiable del sistema o restaurando desde copias de seguridad limpias verificadas. Después de la eliminación, verifique que LSASS funcione normalmente comprobando los módulos cargados, monitoreando el comportamiento de autenticación y confirmando que no quede código no autorizado en la memoria. Esto garantiza que se restaure la integridad de LSASS y Active Directory.

- Rotee todas las credenciales privilegiadas, incluidas las contraseñas de Domain Admin, servicio y KRBTGT, para invalidar cualquier token robado o falsificado.

- Realice una auditoría completa de Active Directory para detectar membresías de grupo no autorizadas, cambios de privilegios o puertas traseras persistentes (como abuso de Golden Ticket o SIDHistory). Herramientas como Netwrix Auditor pueden ayudar a identificar relaciones de privilegios inusuales y configuraciones incorrectas.

- Realice una investigación forense utilizando análisis forense de endpoint y registros de Active Directory para identificar la causa raíz y el alcance de la compromisión. Concéntrese en evidencias de acceso a la memoria LSASS, inicios de sesión no autorizados y herramientas de volcado de credenciales.

- Refuerce la monitorización a largo plazo posterior al incidente con reglas de correlación de Identity threat detection & response (ITDR) y SIEM ajustadas para el acceso a LSASS y patrones anómalos de autenticación.

Impacto específico de la industria

Los ataques Skeleton Key pueden tener consecuencias graves y variadas en diferentes industrias, dependiendo de la sensibilidad de sus datos. Sea cual sea la industria, el ataque otorga a los atacantes acceso sin restricciones a sistemas críticos, permitiendo el robo masivo de datos y la interrupción de las operaciones.

Industry | Impact |

|---|---|

|

Healthcare

|

Attackers can gain unauthorized access to patient records, electronic health systems, and prescription data. This can lead to HIPAA violations, identity theft, and loss of patient trust. Compromise of authentication systems may also disrupt medical services and hospital operations. Attackers may also manipulate medical records and alter treatment plans, potentially endangering patient safety. |

|

Finance |

By authenticating as any user, an attacker can alter financial records, make unauthorized fund transfers, launder money, manipulate internal banking systems, and abuse the SWIFT network. This can lead to regulatory and reputational damage. Financial institutions may face severe penalties from regulatory bodies, compounded by volatility in stock prices and long-term customer attrition. Attackers may also exploit trading systems to manipulate markets, making detection and recovery extremely difficult.

|

|

Government |

Skeleton Key infections in government networks can lead to classified data theft, espionage, and sabotage of essential services like power grids and water treatment facilities. Attackers may impersonate privileged users to access restricted systems and exfiltrate sensitive intelligence data. Such breaches have long-term geopolitical implications. |

Evolución del ataque y tendencias futuras

Los actores de amenazas están integrando cada vez más la técnica Skeleton Key en campañas de ataque más grandes y de múltiples etapas para mantener la persistencia, escalar privilegios y tomar el control del dominio. Nuevas herramientas automatizadas y técnicas de evasión impulsadas por IA están haciendo que estos ataques sean más rápidos de desplegar, más difíciles de detectar y más fáciles de propagar. Aquí hay algunas tendencias recientes:

Integración con cargas útiles de ransomware

Las tendencias recientes muestran que Skeleton Key se está combinando con operaciones de ransomware para maximizar el impacto. Al mantener un acceso silencioso de autenticación en todo el dominio, los atacantes pueden retrasar la detección mientras despliegan ransomware en sistemas críticos. Este enfoque dual les permite cifrar datos mientras conservan el acceso privilegiado para extorsión secundaria y robo de datos.

Adopción por grupos de amenazas persistentes avanzadas (APT)

Se ha observado que cada vez más campañas APT utilizan técnicas de Skeleton Key, ya que su objetivo es la infiltración a largo plazo en lugar de obtener ganancias rápidas. Los actores APT aprovechan Skeleton Key para mantener el acceso a redes gubernamentales, de defensa y empresariales sin activar alarmas.

Automatización a través de frameworks de malware

Emerging malware platforms and offensive frameworks (such as Cobalt Strike and Mimikatz derivatives) now include automated modules that simplify Skeleton Key deployment. This lowers the technical barrier for threat actors and increases the likelihood of mass exploitation across unpatched or poorly monitored Active Directory environments.

Key statistics and infographics

Let’s look at some facts and visuals that capture the scale and impact of Skeleton Key attacks.

- En casos anteriores de Skeleton Key (alrededor de 2013 a 2015), los investigadores observaron que Skeleton Key se usaba junto con Backdoor.Winnti, lo que sugiere que formaba parte de un uso más amplio de herramientas de intrusión y puertas traseras.

- Un HYPR/Vanson Bourne report de 2022 encontró que las instituciones financieras sufrieron pérdidas anuales promedio de 2,19 millones de dólares debido a brechas relacionadas con debilidades en la autenticación.

- Según el Informe sobre el costo de una violación de datos 2024 de IBM, las brechas derivadas de credenciales robadas o comprometidas fueron las que más tiempo tardaron en identificarse y contenerse, con una duración promedio de 292 días. Esto permite a los atacantes casi 10 meses de acceso sin restricciones antes de ser descubiertos.

- Los expertos coinciden firmemente en que los costos de recuperación por la compromisión del controlador de dominio son significativamente más altos que las brechas estándar debido a la necesidad de una reconstrucción completa de Active Directory.

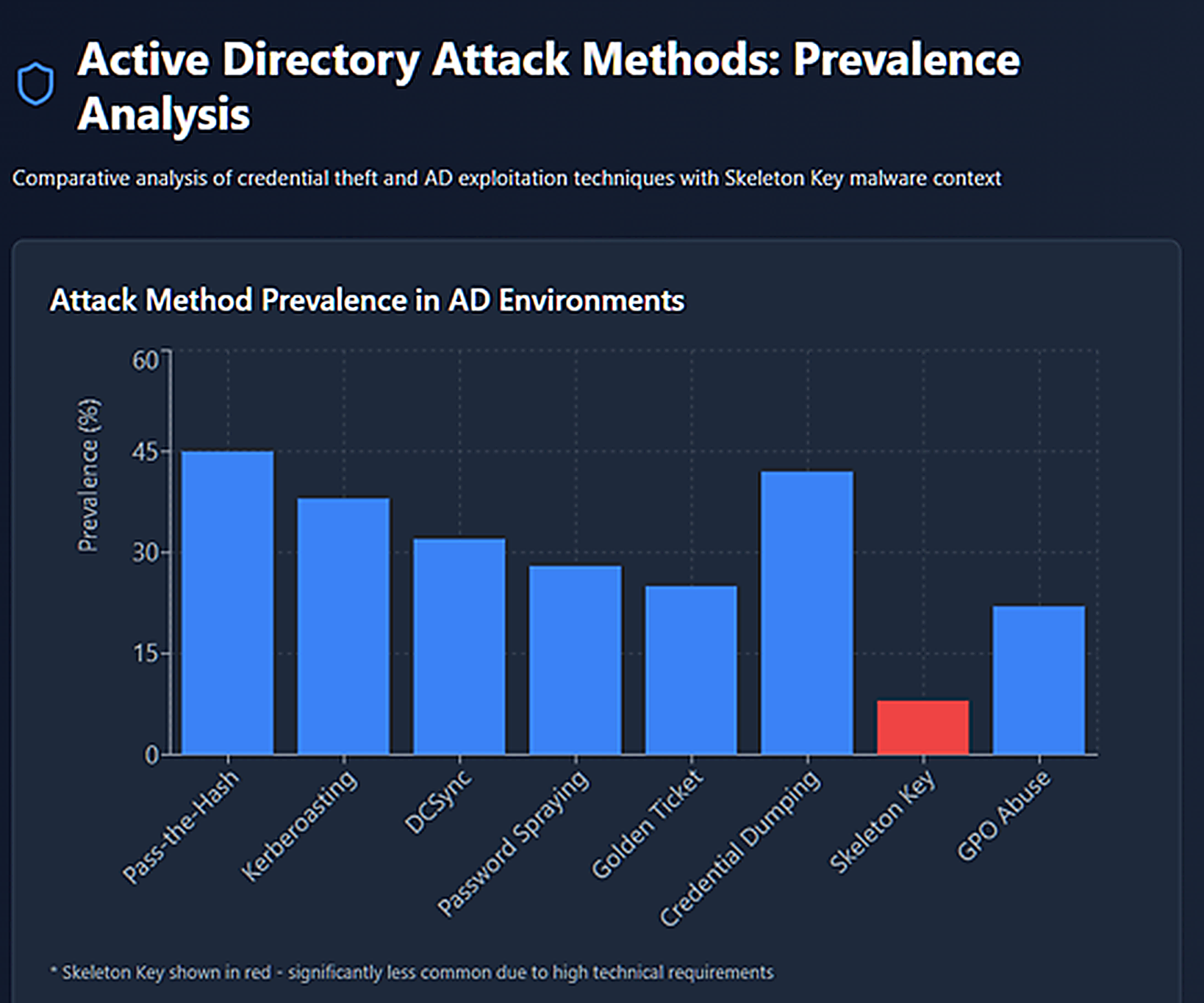

Métodos de ataque a Active Directory: análisis de prevalencia

El siguiente gráfico muestra que el malware Skeleton Key tiene solo un 8 % de prevalencia, lo que lo hace menos común que otros ataques a Active Directory. Pass-the-Hash (45 %), credential dumping (42 %) y Kerberoasting (38 %) son mucho más prevalentes porque son más fáciles de ejecutar y no requieren acceso administrativo previo.

Reflexiones finales

Como las llaves maestras antiguas que podían abrir cualquier puerta de un edificio, el ataque Skeleton Key otorga a los actores de amenazas acceso ilimitado a todo tu dominio. Una vez insertada en tu Active Directory, esta llave maestra digital abre todas las cuentas, evita todas las contraseñas y concede entrada ilimitada, de forma silenciosa e invisible.

¿La diferencia? En el mundo físico, notarías si alguien estuviera forzando tus cerraduras. Pero en tu red, una Skeleton Key puede permanecer oculta durante meses, girando silenciosamente mientras tu equipo de seguridad vigila la puerta principal. La buena noticia es que este ataque deja rastros. Con una supervisión adecuada, parcheo y controles de privileged access, puedes detectar el ataque y cerrar la puerta antes de que ocurra un daño real.

La seguridad de su dominio es tan fuerte como su punto de autenticación más débil. Asegúrese de que una Skeleton Key no pueda abrirlo.

Preguntas frecuentes

Compartir en

Ver ataques de ciberseguridad relacionados

Abuso de permisos de aplicaciones Entra ID – Cómo funciona y estrategias de defensa

Modificación de AdminSDHolder – Cómo funciona y estrategias de defensa

Ataque AS-REP Roasting - Cómo funciona y estrategias de defensa

Ataque Hafnium - Cómo funciona y estrategias de defensa

Ataques DCSync explicados: Amenaza a la seguridad de Active Directory

Ataque de Pass the Hash

Entendiendo los ataques de Golden Ticket

Explicación de los ataques de explotación gMSA y ataques Golden gMSA

Ataque DCShadow – Cómo funciona, ejemplos del mundo real y estrategias de defensa

ChatGPT Prompt Injection: Comprensión de riesgos, ejemplos y prevención

Explicación de los ataques de extracción NTDS.dit

Ataque de Kerberoasting – Cómo funciona y estrategias de defensa

Explicación del ataque Pass-the-Ticket: Riesgos, ejemplos y estrategias de defensa

Ataque de Password Spraying

Ataque de extracción de contraseñas en texto plano

Explicación de la vulnerabilidad Zerologon: Riesgos, Explotaciones y Mitigación

Una guía completa sobre ataques de ransomware

Ataque de Silver Ticket

Movimiento lateral: Qué es, cómo funciona y prevenciones

Ataques de Hombre en el Medio (MITM): Qué son y cómo prevenirlos

¿Por qué es PowerShell tan popular entre los atacantes?

4 ataques a cuentas de servicio y cómo protegerse contra ellos

Cómo prevenir que los ataques de malware afecten a su negocio

¿Qué es Credential Stuffing?

Comprometiendo SQL Server con PowerUpSQL

¿Qué son los ataques de Mousejacking y cómo defenderse de ellos?

Robo de credenciales con un Proveedor de Soporte de Seguridad (SSP)

Ataques de Rainbow Table: Cómo funcionan y cómo defenderse de ellos

Una mirada exhaustiva a los ataques de contraseñas y cómo detenerlos

Reconocimiento LDAP

Eludir MFA con el ataque Pass-the-Cookie

Guía definitiva sobre ataques Golden SAML