Explicación de los ataques de extracción NTDS.dit

En un ataque de extracción NTDS.dit, los adversarios exfiltran el archivo de base de datos de Active Directory desde un controlador de dominio y extraen material de credenciales. Luego descifran y reutilizan las credenciales para un acceso generalizado y persistente en toda la red.

Atributo | Detalles |

|---|---|

|

Tipo de ataque |

Acceso a credenciales (extracción de NTDS.dit) |

|

Nivel de impacto |

Crítico, posible compromiso total de AD |

|

Objetivo |

Controladores de dominio (AD DS) |

|

Vector de ataque principal |

Privileged access + exfiltración de NTDS.dit |

|

Motivación |

Espionaje, ransomware, persistencia |

|

Métodos comunes de prevención |

Admin tiering, MFA para cuentas privilegiadas, rotación de krbtgt, copias de seguridad cifradas, monitoreo de actividad de shadow copy |

Factor de riesgo | Nivel |

|---|---|

|

Daño potencial |

Crítico |

|

Facilidad de ejecución |

Medio |

|

Probabilidad |

Medio-Alto |

¿Datos sensibles del directorio en riesgo en su entorno?

Hable con nuestros expertos para aprender cómo detectar el acceso a NTDS.dit y proteger datos críticos de identidad.

¿Qué es NTDS.dit y cuál es su papel en Active Directory?

El archivo NTDS.dit es la base de datos principal de Active Directory (AD) que almacena información crítica sobre todos los objetos de AD, como usuarios, credenciales, computadoras, grupos y sus membresías, y hashes de contraseñas. Estos datos permiten la autenticación, autorización y servicios de directorio en un dominio de Windows, por lo que los atacantes suelen apuntar a este archivo en campañas de robo de credenciales.

Aquí hay algunos datos interesantes sobre el archivo NTDS.dit:

- Por defecto, el archivo NTDS.dit se encuentra en: C:\Windows\NTDS\ntds.dit.

- Técnicamente, NTDS.dit está construido sobre Extensible Storage Engine (ESE), un motor de base de datos ligero que organiza su contenido en tablas, índices y registros de transacciones para consultas rápidas y recuperación confiable.

- El archivo en sí no puede leerse de forma aislada. Depende de las colmenas del registro SYSTEM y SECURITY, ya que la Boot Key (syskey) de estas colmenas es necesaria para descifrar campos sensibles como los hashes de contraseñas.

- El tamaño del archivo depende del entorno. En organizaciones pequeñas, puede ser solo unos pocos megabytes, mientras que en grandes empresas con miles de cuentas y objetos, la base de datos puede crecer hasta gigabytes.

Cómo funciona la extracción de NTDS.dit

Esta sección describe la ejecución paso a paso del ataque de extracción de NTDS.dit, analiza los métodos de ataque comunes y explica por qué la extracción de contraseñas de NTDS.dit es un objetivo principal para los atacantes que buscan credenciales a nivel de dominio para un acceso persistente y de alto impacto en toda la empresa.

Ejecución paso a paso

Un ataque de extracción de NTDS.dit se desarrolla en una serie de pasos. El ataque comienza con una brecha inicial, roba el archivo NTDS.dit (y la colmena SYSTEM) haciendo una copia de estos desde un controlador de dominio, recupera y descifra los hashes de contraseñas, descifra o reutiliza esas credenciales y finalmente logra una compromisión a nivel de dominio.

- Acceso inicial: Los atacantes obtienen acceso inicial a la red objetivo mediante métodos como campañas de phishing, explotación de vulnerabilidades de software, uso de credenciales robadas y aprovechamiento de configuraciones erróneas.

- Adquisición de privilegios: El atacante luego obtiene privilegios elevados (Domain Admin o local SYSTEM en un controlador de dominio).

- Acceso al controlador de dominio: Con derechos elevados, el actor obtiene acceso al sistema de archivos y a las colmenas del registro del controlador de dominio, ya sea en un host en vivo, una instantánea o una imagen de respaldo.

- Adquisición de NTDS.dit: El adversario obtiene una copia del archivo NTDS.dit (o un extracto lógico de su contenido) mediante mecanismos de instantáneas/copias de seguridad, utilidades administrativas o robando una imagen de disco virtual. El objetivo es obtener una copia offline que pueda ser analizada fuera del entorno activo del DC.

- Recuperación del hive SYSTEM: El atacante también adquiere el hive del registro SYSTEM (y a veces SECURITY) porque contienen el material de la clave de arranque necesario para interpretar o descifrar ciertos campos protegidos en NTDS.dit.

- Análisis / descifrado fuera del host: Usando los archivos copiados y el material clave, el adversario analiza la base de datos y extrae hashes de contraseñas y blobs de credenciales. Herramientas como

secretsdump.py(Impacket) yDSInternalsse usan comúnmente para este propósito. La colmena SYSTEM contiene la Boot Key (SYSKEY), que los atacantes usan para descifrar la Password Encryption Key (PEK) almacenada en NTDS.dit. Esta PEK se usa luego para descifrar hashes NTLM, claves Kerberos y otros datos de credenciales protegidas de la base de datos. - Explotación de credenciales: Después de extraer los hashes de contraseñas, los atacantes o bien descifran los hashes NTLM usando herramientas como Hashcat o John the Ripper para obtener las contraseñas en texto plano, o aprovechan técnicas Pass-the-Hash (PtH) para autenticarse directamente usando los hashes sin descifrarlos, lo que permite un movimiento lateral más rápido a través de la red.

- Objetivos post-explotación: Con credenciales, los atacantes se mueven lateralmente dentro del entorno AD, acceden a recursos sensibles, persisten y pueden pivotar hacia identidades en la nube y sistemas externos.

Métodos de ataque

Los atacantes utilizan técnicas sigilosas y que parecen legítimas para obtener NTDS.dit y datos relacionados del directorio. Eligen un método que mejor equilibre el sigilo, la facilidad y el impacto para el entorno objetivo.

Método | Descripción |

|---|---|

|

Copia directa sin conexión (arriesgada) |

Los adversarios pueden detener los servicios de AD y copiar directamente la base de datos. Este método produce una copia limpia pero es disruptivo y fácilmente detectable. Los adversarios rara vez eligen este método a menos que controlen el DC. |

|

Abuso del Servicio de Copia de Volumen en Sombra (VSS) / instantáneas |

Los actores de amenazas aprovechan los mecanismos de instantáneas y copias de seguridad (como vssadmin, ntdsutil) para obtener una copia de archivos bloqueados como NTDS.dit y la colmena SYSTEM sin detener los servicios. Alternativamente, los atacantes con privilegios suficientes pueden usar DCSync para extraer credenciales, evitando la necesidad de exfiltrar archivos. Estos métodos son menos disruptivos y evaden detecciones ingenuas. |

|

Abuso de PowerShell y herramientas administrativas |

Los atacantes convierten herramientas administrativas legítimas, como módulos de PowerShell (incluyendo |

|

Compromiso de virtualización / robo de imagen de disco |

Los atacantes pueden robar un VMDK/VHD o una instantánea de un DC desde hipervisores o sistemas de respaldo, para analizar una imagen sin conexión fuera del entorno de producción. |

|

Compromiso de respaldo |

Las copias de seguridad contienen artefactos de AD como NTDS.dit y colmenas del registro. Si los atacantes pueden acceder a estas copias, tienen una forma de bajo riesgo para obtener una copia de la base de datos. |

Persistencia

Los datos extraídos de NTDS.dit funcionan para los atacantes mucho después de la brecha, permitiéndoles reutilizar credenciales, falsificar tickets y mantener el acceso en todo el entorno.

- Durabilidad del valor: El material extraído de NTDS.dit sigue siendo útil mucho tiempo después de una compromisión inicial. Los atacantes pueden descifrar contraseñas sin conexión y ejecutar ataques como pass-the-hash en cualquier momento.

- Copias de seguridad como cápsulas del tiempo: Las copias de seguridad antiguas pueden incluir credenciales y las claves krbtgt durante largos períodos. Como muchas organizaciones no rotan la clave con frecuencia, incluso las copias obsoletas pueden facilitar un compromiso a largo plazo.

- Consecuencias a nivel de dominio: Con hashes para cuentas de alto privilegio o la cuenta krbtgt, los atacantes pueden falsificar tickets Kerberos, suplantar cuentas y mantener acceso persistente a nivel de dominio.

- Pivotar entre entornos: Las credenciales robadas de AD pueden funcionar fuera de la red corporativa (para SSO, federaciones en la nube y VPNs), permitiendo a los atacantes saltar a otros sistemas y robar datos.

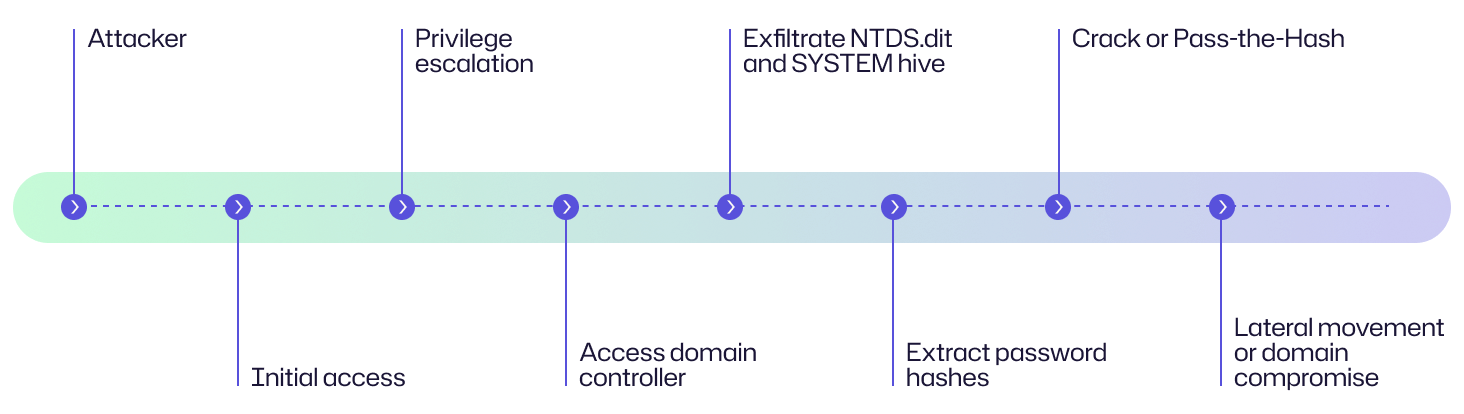

Diagrama del flujo de ataque

Para ayudarle a comprender el ataque de extracción NTDS.dit, aquí hay un diagrama de flujo que explica la cadena de eventos, acompañado de un ejemplo desde la perspectiva de una organización.

En una planta de fabricación, un empleado hace clic en un enlace malicioso y el atacante obtiene acceso inicial a una estación de trabajo de usuario. El atacante escala privilegios y se mueve lateralmente hasta obtener derechos de administrador en un servidor que puede acceder a un controlador de dominio. Usando el acceso de respaldo del servidor, copian silenciosamente una instantánea de Volume Shadow que contiene NTDS.dit y la colmena SYSTEM. Fuera del sitio, extraen hashes de contraseñas y recuperan credenciales de varias cuentas de alto privilegio. Con esas credenciales, forjan acceso a servicios vinculados a la nube y se mueven lateralmente a través de la red corporativa, exfiltrando propiedad intelectual sensible.

Ejemplos de extracción de NTDS.dit

Los incidentes reales demuestran que el volcado NTDS.dit es una vía de alto impacto para la persistencia a largo plazo, el movimiento lateral y el robo de datos.

Caso | Impacto |

|---|---|

|

Akira ransomware (2024) |

El ransomware Akira surgió en marzo de 2023 y para enero de 2024 había afectado a más de 250 organizaciones en Norteamérica, Europa y Australia, reclamando aproximadamente 42 millones de dólares en ingresos por ransomware. Los actores intentaban frecuentemente copiar el hive del registro SYSTEM y el archivo NTDS.dit de los controladores de dominio para obtener cuentas de usuario y sus hashes de contraseña. En un incidente notable de 2024, los operadores del ransomware Akira atacaron la base de datos AD apagando la máquina virtual del controlador de dominio, copiando los archivos VMDK a otra VM y extrayendo los archivos NTDS.dit y SYSTEM hive. Usando credenciales robadas, escalaron privilegios a administrador de dominio y comprometieron sistemas adicionales en cuestión de horas. |

|

Mustang Panda (2023) |

Mustang Panda (también conocido como Stately Taurus) es un grupo APT chino que llevó a cabo una campaña de ciberespionaje de varios años desde al menos el segundo trimestre de 2021 hasta el tercer trimestre de 2023, dirigida a un gobierno del sudeste asiático. Los actores de amenaza usaron la herramienta vssadmin para crear una copia sombra del volumen de la unidad C:\ en el DC, luego recuperaron el archivo NTDS.dit de la copia sombra junto con el archivo SYSTEM que contiene la clave de arranque para descifrar NTDS.dit. Los atacantes recopilaron y exfiltraron documentos sensibles de las redes comprometidas. Se enfocaron en mantener acceso a largo plazo para la recopilación continua de inteligencia de funcionarios y empleados gubernamentales objetivo. |

|

Volt Typhoon (2023) |

Volt Typhoon, un grupo de amenaza patrocinado por el estado chino, llevó a cabo una campaña de ciberespionaje dirigida a organizaciones de infraestructura crítica en Estados Unidos desde al menos 2021 hasta 2023, con evidencias que indican que mantuvieron acceso persistente en algunos entornos víctimas durante al menos cinco años. La campaña se centró en los sectores de comunicaciones, energía, transporte y agua y aguas residuales en Estados Unidos y territorios estadounidenses, incluyendo Guam. Para lograr la compromisión total del dominio, los actores de Volt Typhoon se movieron lateralmente hacia los controladores de dominio, luego ejecutaron el comando nativo de Windows vssadmin para crear copias sombra de volumen. Copiaron NTDS.dit y el hive del registro SYSTEM de las copias sombra de volumen, luego exfiltraron estos archivos para descifrar contraseñas fuera de línea. |

|

RA World (2024) |

RA World, anteriormente conocido como RA Group, afectó a organizaciones en los sectores de manufactura y salud en Estados Unidos, Europa y el sudeste asiático desde marzo de 2024 en adelante. Después de una compromisión inicial, RA World usó la herramienta Impacket para ejecutar comandos remotos que copiaron la base de datos NTDS de los controladores de dominio y exportaron los hives SYSTEM y SAM. Estos archivos permitieron a RA World descifrar credenciales fuera de línea y obtener privilegios de administrador de dominio, apoyando sus operaciones de ransomware de extorsión múltiple donde robaron datos sensibles, cifraron sistemas y amenazaron con publicar información robada en su sitio de filtraciones si no se cumplían las demandas de rescate. |

Consecuencias de la extracción de NTDS.dit

El archivo NTDS.dit actúa como la clave del sistema de autenticación de una organización. Con cada hash de contraseña y ticket Kerberos a disposición de un atacante, los efectos pueden propagarse a finanzas, operaciones, reputación y exposición regulatoria.

Área de impacto | Descripción |

|---|---|

|

Financiero |

La extracción de NTDS.dit puede provocar pérdidas financieras significativas tanto por costos directos como indirectos. Las organizaciones enfrentan gastos inmediatos por respuesta a incidentes, investigaciones forenses y restauración del sistema. También incurren en costos indirectos por posibles fraudes y tiempos de inactividad prolongados que interrumpen las operaciones comerciales. Si hay ransomware involucrado, los pagos de rescate, el robo de datos o la reventa de credenciales pueden aumentar aún más las pérdidas. |

|

Operativo |

Un entorno de Active Directory comprometido con credenciales robadas y hashes de contraseñas puede paralizar los procesos centrales de autenticación y acceso, así como otras operaciones del controlador de dominio, interrumpiendo los inicios de sesión de usuarios, las políticas de grupo y las aplicaciones unidas al dominio. Esta falla operativa puede detener servicios automatizados, flujos de trabajo críticos e incluso unidades de negocio completas que dependen del acceso basado en identidad. |

|

Reputacional |

La exposición de credenciales y el acceso no autorizado a sistemas sensibles pueden dañar gravemente la reputación de una organización. Clientes, socios y partes interesadas pueden perder la confianza en la capacidad de la empresa para proteger sus datos, lo que conduce a la pérdida de contratos, publicidad negativa y erosión a largo plazo de la marca. |

|

Legal/regulatorio |

El robo de datos de credenciales de Active Directory puede activar leyes de violación de datos como GDPR, HIPAA u otras regulaciones regionales de privacidad. Cuando esto sucede, las organizaciones pueden estar obligadas a informar a las autoridades y a los usuarios afectados dentro de un plazo específico. Más allá de posibles multas o demandas, también pueden enfrentar consecuencias reputacionales y un escrutinio más riguroso por parte de los reguladores. |

Objetivos comunes de la extracción de NTDS.dit: ¿Quién está en riesgo?

Cualquier organización que utilice Active Directory es un objetivo potencial para un ataque de extracción de NTDS.dit, y eso es casi todo el mundo. Veamos quiénes están más en riesgo.

Empresas con Active Directory

Casi todas las grandes empresas dependen de Active Directory para gestionar usuarios, dispositivos y accesos. De hecho, el 99 % de las empresas Fortune 500 lo hacen. Debido a que AD está tan profundamente integrado en las operaciones diarias, los atacantes saben que comprometerlo significa un control instantáneo y amplio. Una vez que obtienen el archivo NTDS.dit, pueden moverse lateralmente por toda la red con mínima resistencia.

Organizaciones con configuraciones híbridas de AD y Entra ID

Los entornos híbridos, donde AD local se sincroniza con Microsoft Entra ID, amplían la superficie de ataque. Al comprometer el archivo NTDS.dit local, los atacantes no solo obtienen acceso local; pueden pivotar hacia sus recursos en la nube. La sincronización de hashes de contraseñas, la autenticación federada y la autenticación directa crean vías de acceso. Para cuando aparecen comportamientos sospechosos en la nube, los atacantes ya han descifrado contraseñas, escalado privilegios y establecido persistencia en ambos entornos.

Sectores de alto valor

Los sectores de salud, gobierno, finanzas, defensa y educación poseen grandes cantidades de datos sensibles (registros de pacientes, información financiera, propiedad intelectual y activos clasificados), lo que los convierte en objetivos principales de espionaje y ransomware. Los atacantes también saben que el tiempo de inactividad en estas industrias es costoso, lo que les da más poder para obligar a las víctimas a pagar.

Objetivos específicos: controladores de dominio, repositorios de respaldo y DC virtualizados

Los controladores de dominio siempre son el premio principal, pero los atacantes también buscan formas indirectas de obtener NTDS.dit. Las copias de seguridad, las instantáneas del sistema y las imágenes virtualizadas de controladores de dominio (como archivos VMDK o Hyper-V) contienen copias exactas de las bases de datos de AD. Si esas copias no están cifradas o aisladas, se convierten en el camino más fácil para un robo completo de credenciales.

Evaluación de riesgos

Para evaluar el riesgo de un ataque de extracción de NTDS.dit, considere tres factores clave: el impacto potencial si los atacantes obtienen su base de datos de Active Directory, la dificultad que tienen para realizar la extracción y la probabilidad de que tal intento ocurra en su entorno. En conjunto, estos factores resaltan la importancia de proteger y monitorear los controladores de dominio y los artefactos de AD para la seguridad empresarial.

Factor de riesgo | Nivel |

|---|---|

|

Daño potencial |

Crítico |

|

Facilidad de ejecución |

Medio |

|

Probabilidad |

Media–Alta |

Cómo prevenir la extracción de NTDS.dit

Proteger la base de datos de Active Directory requiere una defensa en capas que limite la exposición de privilegios, aplique una autenticación fuerte y monitoree continuamente comportamientos sospechosos. Las siguientes medidas pueden reducir significativamente el riesgo de extracción de NTDS.dit.

Limitar el acceso privilegiado

Los atacantes solo pueden extraer NTDS.dit si obtienen derechos administrativos o a nivel SYSTEM, por lo que minimizar la exposición de privilegios es fundamental.

- Limite la membresía en Domain Admins, Enterprise Admins y otros grupos de alto privilegio solo al personal esencial.

- Aplique un modelo de administración escalonado (Nivel 0–2) para aislar cuentas y servidores críticos.

Estas medidas previenen el movimiento lateral y aseguran que la compromisión de un nivel inferior (como una estación de trabajo) no conduzca directamente a un controlador de dominio.

Aplicar autenticación fuerte

Las credenciales débiles o reutilizadas siguen siendo uno de los puntos de entrada más fáciles para los adversarios. Usted debería:

- Implemente la autenticación multifactor (MFA) para todas las cuentas privilegiadas y administradores de servicios para bloquear la repetición de credenciales y ataques de fuerza bruta.

- Deshabilite o bloquee los protocolos de autenticación heredados como NTLM y la autenticación básica que los atacantes pueden abusar para eludir los controles de seguridad.

Fortalecer los controladores de dominio

La mejor defensa contra la extracción de NTDS.dit comienza por hacer que los controladores de dominio sean lo más difíciles posible de comprometer. Considere lo siguiente:

- Ejecute los controladores de dominio en servidores dedicados y seguros aislados en su propio segmento de red, sin recursos compartidos, sin servicios web, sin nada expuesto a Internet.

- Aplique parches regulares del sistema operativo y Active Directory para cerrar vulnerabilidades conocidas.

- Desactive todos los servicios y puertos innecesarios, comenzando con Print Spooler, que ha sido explotado repetidamente para obtener acceso SYSTEM. Utilice reglas estrictas de firewall que solo permitan el tráfico esencial de AD. Cada servicio extra, puerto abierto y recurso compartido administrativo en un controlador de dominio puede exponer NTDS.dit a accesos no autorizados.

Monitorear actividad sospechosa

La detección temprana puede marcar la diferencia entre una intrusión y un compromiso total del dominio.

- Habilite el registro y la auditoría desde la línea de comandos para herramientas como ntdsutil.exe, vssadmin.exe, wmic.exe y otras utilidades de instantáneas que se usan frecuentemente para acceder o copiar NTDS.dit.

- Monitoree los ID de eventos de Windows como 325, 327 y 4104, que pueden revelar intentos sospechosos de acceder o copiar NTDS.dit.

- ID de evento 325: Registrado por ESENT cuando se adjunta o accede a una base de datos como ntds.dit. Puede indicar acceso no autorizado a la base de datos de AD.

- ID de evento 327: evento ESENT que muestra la desconexión o apagado de la base de datos. Es útil para detectar actividad de copia o volcado de NTDS.dit.

- ID de evento 4104: evento de registro de bloque de script de PowerShell. Revela la ejecución de scripts o comandos sospechosos (como ntdsutil, vssadmin) utilizados para la extracción de NTDS.dit.

- Utilice soluciones EDR y SIEM para detectar y alertar sobre patrones inusuales de acceso a archivos o colmenas del registro.

Proteger copias de seguridad

Debido a que los archivos NTDS.dit y SYSTEM hive suelen incluirse en las copias de seguridad, proteger esas copias es tan importante como proteger el propio controlador de dominio.

- Siempre encripte las copias de seguridad de AD, restrinja el acceso a las ubicaciones de almacenamiento de copias de seguridad y asegúrese de que su infraestructura de respaldo esté reforzada contra manipulaciones.

- Rotee regularmente la contraseña de la cuenta krbtgt para invalidar cualquier ticket Kerberos robado que podría ser usado para persistencia.

Adopte marcos de seguridad

Los marcos como zero trust y el Enterprise Access Model de Microsoft proporcionan formas estructuradas de fortalecer la seguridad de AD.

- Implemente principios de confianza cero para verificar cada solicitud de acceso, incluso desde dentro de la red.

- Utilice Microsoft LAPS (Local Administrator Password Solution) u otras herramientas similares para garantizar que las contraseñas de los administradores locales sean únicas y se roten automáticamente. Esto puede limitar el movimiento lateral si un equipo es comprometido.

Auditorías y pruebas regulares

Incluso con controles implementados, la validación continua es esencial. Debe:

- Realice auditorías regulares de Active Directory para identificar escaladas de privilegios no autorizadas, cambios en la membresía de grupos y configuraciones incorrectas.

- Programe pruebas de penetración o ejercicios de red team centrados en escenarios de AD y robo de credenciales para verificar las defensas y descubrir cualquier brecha de detección.

Cómo puede ayudar Netwrix

Netwrix ofrece varios productos y capacidades que pueden ayudar a mitigar o detectar las condiciones que conducen a ataques de extracción de NTDS.dit. Se centra en la detección y respuesta, la auditoría, la gobernanza de acceso, la visibilidad del riesgo y las alertas, cubriendo las lagunas que las herramientas tradicionales pueden pasar por alto. La siguiente tabla muestra cómo las ofertas de Netwrix pueden apoyar su defensa contra el robo de NTDS.dit:

Netwrix product / solution | Cómo ayuda a prevenir o detectar la extracción de NTDS.dit |

|---|---|

|

Este producto proporciona registro de auditoría de cambios de configuración, cambios en objetos de AD y actividad de usuarios en Active Directory, Windows Server y otros sistemas de TI. Puede detectar cambios anómalos en controladores de dominio, membresías de grupos y accesos no autorizados a archivos críticos y al registro. También puede detectar intentos no autorizados de acceso a controladores de dominio y señalar la actividad del servicio Volume Shadow Copy (comúnmente usado en la extracción de NTDS.dit). |

|

|

Este producto ofrece acceso privilegiado justo a tiempo, gestiona y aplica el uso de cuentas privilegiadas y elimina cuentas privilegiadas permanentes. Restringe quién puede iniciar sesiones privilegiadas en controladores de dominio y aplica flujos de aprobación para el acceso a DC. Al limitar qué cuentas pueden actuar en DC (y por cuánto tiempo), controla directamente el tipo de acceso que un atacante necesita para extraer NTDS.dit. |

|

|

Este producto evalúa el riesgo de permisos de acceso, ayuda a identificar cuentas con privilegios excesivos y rutas de acceso riesgosas. Es útil para restringir quién puede acceder a qué y reducir el número de cuentas que podrían alcanzar un DC. |

|

|

Este producto automatiza y controla los cambios en directorios (usuarios, grupos, permisos). Puede ayudar a aplicar buenas prácticas en la membresía de grupos y prevenir la escalada de privilegios, de modo que menos cuentas estén en roles de alto riesgo. |

|

|

La solución ITDR monitorea rutas de identidad, escalaciones y comportamientos inusuales basados en identidad en tiempo real. Aquí pueden detectarse patrones anómalos de abuso de credenciales o AD, especialmente cuando se combinan con otros controles de detección. La solución bloquea cambios riesgosos y proporciona acciones automáticas de respuesta tanto para entornos de Active Directory on-premises como híbridos. |

Proteja datos sensibles de Active Directory y detecte accesos no autorizados con Netwrix Identity Threat Detection & Response (ITDR). Descargue su prueba gratuita.

Estrategias de detección, mitigación y respuesta

Para defenderse contra la extracción de NTDS.dit y los intentos relacionados de compromiso de Active Directory, las organizaciones necesitan una estrategia integral que cubra la detección, mitigación y respuesta. Aquí hay algunas medidas prácticas.

Detección

Al detectar actividad sospechosa dirigida al archivo NTDS.dit de forma temprana, los equipos de seguridad pueden prevenir la compromisión total del dominio. Las medidas de detección temprana incluyen:

- Monitoree el uso sospechoso de herramientas: Rastree ejecuciones inusuales de ntdsutil.exe, esentutl.exe, vssadmin.exe y utilidades de respaldo. Los atacantes suelen abusar de estas herramientas para crear o copiar instantáneas de la base de datos de AD.

- Revise los eventos de creación de copias sombra: Busque los ID de evento 7036 (inicio/parada de servicio) y 8222 (creación de copia sombra VSS), especialmente cuando se inician fuera de las ventanas de mantenimiento o por usuarios no administrativos.

- Rastree intentos de acceso al archivo NTDS.dit: Configure la auditoría en los controladores de dominio para detectar lecturas directas, copias o movimientos del archivo NTDS.dit y la colmena del registro SYSTEM.

- Detectar abuso de replicación (DCSync): Supervise las solicitudes de replicación del directorio desde sistemas que no son DC. Se deben activar alertas si DRSUAPI o las API de replicación DS son invocadas por hosts o cuentas no autorizadas.

- Correlacionar comportamientos inusuales de administradores: Investigar anomalías como escaladas de privilegios repentinas, nuevas tareas de shadow copy o replicación de dominio desde puntos finales inesperados.

Mitigación

Los controles de mitigación reducen la probabilidad de que los atacantes obtengan o exploten datos del controlador de dominio. Los pasos clave incluyen:

- Implemente un modelo de niveles administrativos: Utilice la estructura de niveles 0/1/2 de Microsoft para aislar cuentas de alto privilegio (como los administradores de DC) de sistemas de menor confianza. Esto evita que una vulneración en niveles inferiores alcance los niveles superiores.

- Utilice el acceso privilegiado just-in-time (JIT): Proporcione derechos elevados temporales a administradores o cuentas específicas solo cuando sea necesario, a través de soluciones como Netwrix Privilege Secure. Esto minimiza los privilegios permanentes, limita el tiempo de exposición para el acceso de alto nivel y reduce el riesgo de robo o uso indebido de credenciales.

- Rote regularmente la contraseña krbtgt dos veces: Cambie la contraseña de la cuenta krbtgt dos veces consecutivas para invalidar cualquier ticket Kerberos falsificado o almacenado en caché, como los creados en ataques Golden Ticket. Esto asegura que los tickets emitidos previamente se vuelvan inutilizables.

- Requerir autenticación multifactor (MFA): Imponer MFA para todos los inicios de sesión privilegiados y administrativos, incluyendo RDP, PowerShell remoting y consolas de administración de AD.

- Copias de seguridad seguras: Cifre las copias de seguridad de AD y restrinja el acceso a ellas. Esto evita que los atacantes recuperen NTDS.dit a través de los datos de la copia de seguridad.

- Deshabilite los métodos de autenticación heredados: Apague los protocolos obsoletos como NTLM, LM o Basic Authentication cuando sea posible para reducir los vectores de robo de credenciales. En su lugar, aplique Kerberos o mecanismos de autenticación modernos (OAuth, SAML o basados en certificados).

- Aplicar segmentación de red: Aísle los controladores de dominio en un segmento de red dedicado y restringido. Solo los servidores de salto administrativos autorizados o los sistemas Tier 0 deben tener acceso de red a los DC.

Respuesta

Si se detecta una extracción de NTDS.dit o una violación del dominio, tome acciones de respuesta rápidas y estructuradas.

- Aislar los controladores de dominio comprometidos: Desconecte inmediatamente los sistemas afectados de la red para contener la brecha y evitar movimientos laterales adicionales o la exfiltración de datos. Desactive sus conexiones de replicación y bloquee la comunicación con otros DC.

- Rote las credenciales privilegiadas: Restablezca todas las cuentas administrativas, de servicio y compartidas, comenzando con las identidades de Nivel 0 como Domain Admins, Enterprise Admins y las cuentas de servicio vinculadas a los controladores de dominio. Después de la contención, considere rotar nuevamente la clave krbtgt para invalidar completamente cualquier ticket Kerberos o token no autorizado que permanezca.

- Reconstruya la infraestructura comprometida: Si se confirman mecanismos de persistencia o manipulación de DC, reconstruya los controladores de dominio afectados a partir de fuentes limpias y confiables en lugar de restaurar desde copias de seguridad potencialmente infectadas. Después de la reconstrucción, vuelva a aplicar las líneas base de seguridad y parche todos los sistemas antes de ponerlos en línea nuevamente.

- Realice un análisis forense: Examine copias sombra, datos de respaldo, registros de eventos y volcados de memoria para rastrear la actividad del atacante, identificar mecanismos de persistencia y detectar cualquier intento de exfiltración de datos. Enfóquese en analizar el acceso a NTDS.dit, eventos de replicación y el uso de PowerShell o herramientas administrativas en busca de señales de robo de credenciales. Correlacione los hallazgos con inteligencia de amenazas.

- Notifique a los reguladores si ocurrió una violación de datos: Si se expusieron credenciales sensibles o datos de usuarios, siga los procedimientos de respuesta a incidentes y notificación legal de su organización. Algunas regulaciones, como el GDPR (72 horas) y HIPAA (60 días), requieren reportar una violación confirmada dentro de plazos específicos. Notifique a las autoridades regulatorias pertinentes, a los clientes afectados y a los socios según sea necesario.

Impacto específico de la industria

Los ciberataques dirigidos a NTDS en Windows y otros sistemas de identidad pueden tener consecuencias devastadoras en diversas industrias. El impacto varía según el sector, pero comúnmente incluye violaciones regulatorias, pérdidas financieras y daños reputacionales a largo plazo.

Industria | Impacto |

|---|---|

|

Salud |

Una brecha en entornos de salud viola el cumplimiento de HIPAA, expone Información de Salud Protegida (PHI) y permite a los atacantes robar, manipular o cifrar datos de pacientes mediante ransomware. Los atacantes también pueden usar credenciales comprometidas de AD para interrumpir sistemas hospitalarios, retrasar la atención al paciente y acceder a dispositivos médicos, poniendo potencialmente en peligro vidas. |

|

Finanzas |

Las instituciones financieras enfrentan violaciones de PCI-DSS, transferencias no autorizadas de fondos y robo de credenciales bancarias de clientes o información de comercio. Los atacantes pueden escalar privilegios en sistemas de pago, lo que conduce a fraudes a gran escala, robo de identidad y sanciones regulatorias. El tiempo de inactividad prolongado o la exposición de datos también pueden dañar gravemente la credibilidad y la confianza del cliente. |

|

Gobierno |

En el sector público, las compromisos de AD pueden conducir a espionaje, robo de datos y sabotaje de infraestructuras críticas. Los atacantes pueden obtener acceso persistente a registros sensibles, interrumpir servicios esenciales e incluso manipular sistemas de autenticación en diferentes departamentos. En general, tales brechas pueden representar serias amenazas a la seguridad nacional. |

Evolución del ataque y tendencias futuras

Los defensores ahora enfrentan un panorama de amenazas NTDS.dit mucho más complejo. Los ataques que antes requerían acceso local y herramientas especializadas ahora pueden ocurrir a través de entornos en la nube e híbridos. Los atacantes modernos integran la extracción de NTDS.dit en los planes de ransomware y utilizan utilidades legítimas de Windows para ocultar su actividad, haciendo que estos ataques sean más rápidos, sigilosos y difíciles de detectar.

Estadísticas clave e infografías

Los siguientes números muestran claramente cuán central sigue siendo Active Directory en los ataques modernos y por qué la extracción de NTDS.dit continúa siendo una técnica de gran impacto.

- Verizon’s DBIR (2024) muestra que el uso de credenciales robadas fue la acción inicial en aproximadamente el 24 % de las brechas en general. En el patrón “Basic Web Application Attacks” del DBIR 2024, las credenciales robadas representaron aproximadamente el 77 % de las acciones de hacking. Esto destaca lo valiosos que son los almacenes de credenciales de AD para los atacantes.

- Microsoft la telemetría muestra que más del 99,9 % de las cuentas que sus sistemas observaron comprometidas no tenían MFA habilitado. Esto es un indicador sorprendente de cuán eficazmente MFA bloquea los ataques automatizados y basados en credenciales.

- Los datos de incidentes de Coveware muestran que los incidentes de ransomware que involucran Active Directory causaron un promedio de aproximadamente 21 días de interrupción del negocio (Análisis de Coveware Q4 2020), destacando cuán profundamente la compromisión de la identidad interrumpe las operaciones y la recuperación.

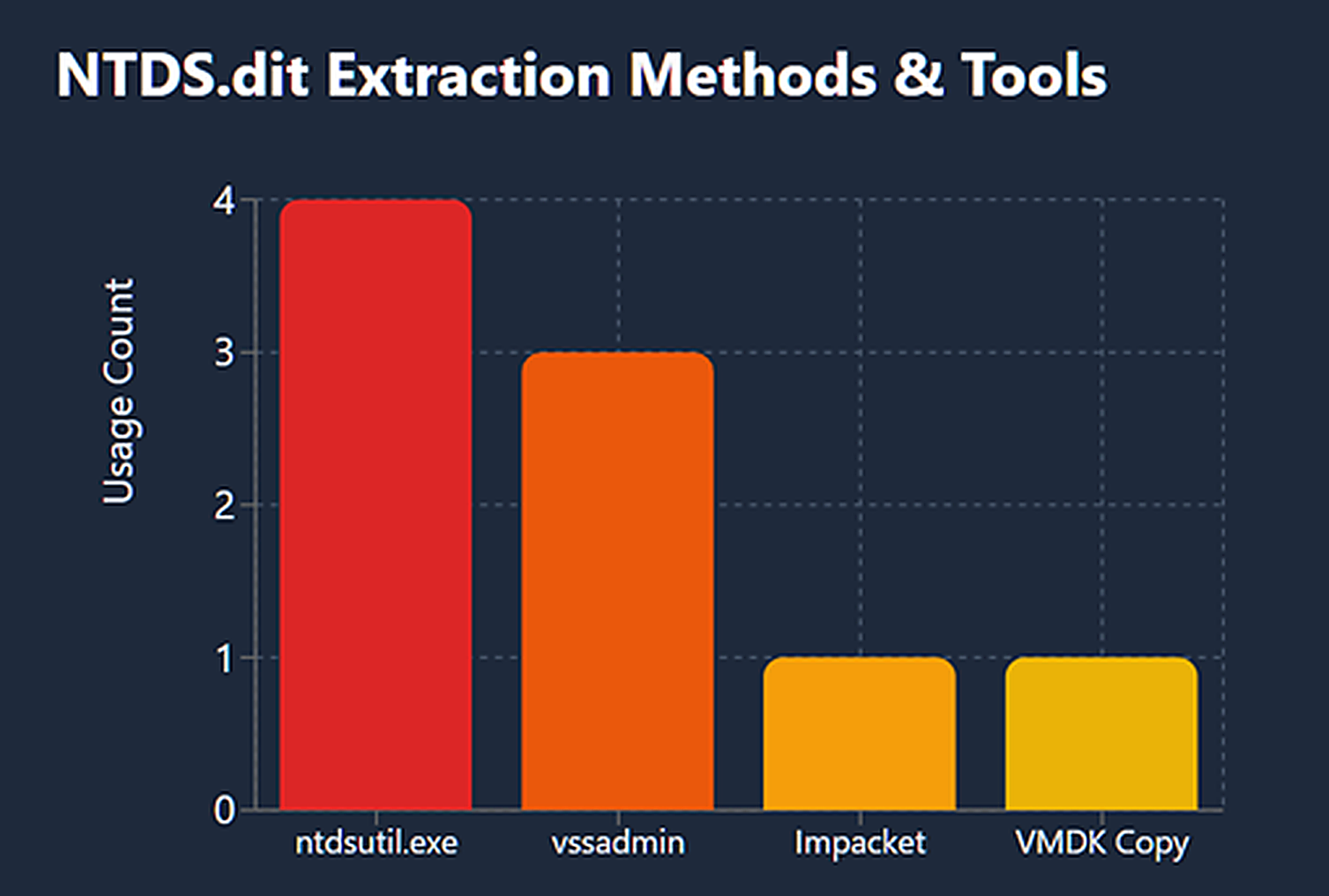

Gráfico de barras de métodos de extracción

El siguiente gráfico de barras muestra las herramientas más comunes utilizadas en ataques de extracción de NTDS.dit, basándose en incidentes documentados desde 2022 hasta 2024.

Tenga en cuenta que estos datos se basan únicamente en incidentes documentados públicamente. La frecuencia real de estos métodos en la naturaleza probablemente sea mucho mayor.

Reflexiones finales

La base de datos NTDS Active Directory (NTDS.dit) almacena toda la información del directorio, incluidas las cuentas de usuario, las contraseñas y las configuraciones de dominio, lo que la convierte en un componente crítico de la seguridad de Windows Server.

La extracción de NTDS.dit es una forma rápida y de alto impacto para que los atacantes conviertan identidades robadas en una toma total del dominio. En los entornos híbridos actuales, ese riesgo solo crece. Para proteger su infraestructura de identidad, aplique MFA, asegure y supervise Microsoft Entra Connect y las operaciones de sincronización, detecte la actividad Living off the Land (LOTL) y accesos inusuales a SYSTEM/NTDS, e integre la informática forense de AD en sus planes de respuesta a incidentes. Esto reducirá drásticamente las probabilidades de que el robo de una sola credencial se convierta en una interrupción total.

Preguntas frecuentes

Compartir en

Ver ataques de ciberseguridad relacionados

Abuso de permisos de aplicaciones Entra ID – Cómo funciona y estrategias de defensa

Modificación de AdminSDHolder – Cómo funciona y estrategias de defensa

Ataque AS-REP Roasting - Cómo funciona y estrategias de defensa

Ataque Hafnium - Cómo funciona y estrategias de defensa

Ataques DCSync explicados: Amenaza a la seguridad de Active Directory

Explicación de los ataques de explotación gMSA y ataques Golden gMSA

Guía definitiva sobre ataques Golden SAML

Entendiendo los ataques de Golden Ticket

Ataque DCShadow – Cómo funciona, ejemplos del mundo real y estrategias de defensa

ChatGPT Prompt Injection: Comprensión de riesgos, ejemplos y prevención

Ataque de Kerberoasting – Cómo funciona y estrategias de defensa

Ataque de Pass the Hash

Explicación del ataque Pass-the-Ticket: Riesgos, ejemplos y estrategias de defensa

Ataque de Password Spraying

Ataque de extracción de contraseñas en texto plano

Explicación de la vulnerabilidad Zerologon: Riesgos, Explotaciones y Mitigación

Una guía completa sobre ataques de ransomware

Una guía completa sobre ataques Skeleton Key

Movimiento lateral: Qué es, cómo funciona y prevenciones

Ataques de Hombre en el Medio (MITM): Qué son y cómo prevenirlos

¿Por qué es PowerShell tan popular entre los atacantes?

4 ataques a cuentas de servicio y cómo protegerse contra ellos

Cómo prevenir que los ataques de malware afecten a su negocio

¿Qué es Credential Stuffing?

Comprometiendo SQL Server con PowerUpSQL

¿Qué son los ataques de Mousejacking y cómo defenderse de ellos?

Robo de credenciales con un Proveedor de Soporte de Seguridad (SSP)

Ataques de Rainbow Table: Cómo funcionan y cómo defenderse de ellos

Reconocimiento LDAP

Eludir MFA con el ataque Pass-the-Cookie

Ataque de Silver Ticket