Guía definitiva sobre ataques Golden SAML

Golden SAML es un ataque en el que los hackers usan un certificado de firma IdP robado para falsificar tokens SAML, lo que les permite suplantar a usuarios mientras evitan las contraseñas y MFA. Esta técnica ganó atención tras su uso en la brecha de SolarWinds y sigue siendo una amenaza en entornos de identidad híbrida.

Atributo | Detalles |

|---|---|

|

Tipo de ataque |

Ataque Golden SAML |

|

Nivel de impacto |

Crítico

|

|

Objetivo |

Empresas, gobierno, infraestructura crítica

|

|

Vector principal de ataque |

Proveedor de identidad (IdP) comprometido/escalada de privilegios

|

|

Motivación |

Espionaje, ganancia financiera, interrupción

|

|

Métodos comunes de prevención |

Rotación de certificados, endurecimiento de AD FS, monitoreo SIEM |

Factor de riesgo | Nivel |

|---|---|

|

Daño potencial |

Crítico

|

|

Facilidad de ejecución |

Difícil (pero fácil después de comprometer el dominio o IdP)

|

|

Probabilidad |

Moderada a alta (dependiendo de la madurez de la organización objetivo) |

Los atacantes no necesitan contraseñas si pueden falsificar la confianza.

Hable con nuestros expertos sobre cómo detectar ataques Golden SAML y proteger sus sistemas de autenticación.

¿Qué es un ataque Golden SAML?

Golden SAML es un ciberataque que apunta a sistemas de autenticación federada como Active Directory Federation Services (AD FS). Ocurre cuando un atacante roba la clave privada o el certificado utilizado por un proveedor de identidad (IdP), como AD FS, para firmar tokens SAML (security assertion markup language). Esto permite al atacante crear tokens SAML falsos que parecen completamente legítimos para todos los servicios conectados.

Con tokens SAML falsificados, los atacantes pueden hacerse pasar por cualquier usuario, incluidos los administradores, y obtener acceso a servicios en la nube como Microsoft 365. Debido a que los tokens SAML falsificados son criptográficamente válidos, evaden los métodos tradicionales de autenticación como la autenticación multifactor (MFA) y las verificaciones de contraseña, haciendo que los controles de seguridad convencionales sean ineficaces. El método es similar a los Kerberos Golden Tickets pero apunta a sistemas de identidad federada.

El objetivo principal de un ataque Golden SAML es obtener acceso sigiloso, a largo plazo y de alto nivel a la red y servicios en la nube de una organización sin generar alertas. Armados con el poder de suplantar a cualquier usuario y eludir la autenticación, los atacantes pueden ver datos sensibles, modificar configuraciones y moverse lateralmente a través de los sistemas mientras permanecen bajo el radar. Incluso si la organización obliga a restablecer contraseñas o rota las credenciales de usuario, el atacante puede mantener el acceso mientras posea el certificado o clave de firma robados.

Sistemas de autenticación federada: cómo funcionan

La autenticación federada permite a los usuarios iniciar sesión una vez y acceder a múltiples aplicaciones, tanto locales como en la nube, sin tener que gestionar contraseñas separadas. Aquí está el flujo habitual:

- Un usuario intenta acceder a una aplicación en la nube como Microsoft 365.

- La aplicación redirige la solicitud al proveedor de identidad (IdP) de la organización, como AD FS u Okta.

- El IdP verifica las credenciales del usuario y emite un token SAML firmado digitalmente que confirma su identidad y permisos.

- La aplicación en la nube verifica la firma del token y, si es válida, concede acceso al usuario sin requerir inicios de sesión adicionales.

¿Cómo lo explotan los atacantes?

Los atacantes de Golden SAML apuntan al paso de la firma. Al robar el certificado y la clave privada de firma de tokens del IdP, pueden crear sus propios tokens SAML que parecen perfectamente legítimos, lo que les permite acceder a cualquier aplicación conectada.

¿Cómo funciona un ataque Golden SAML?

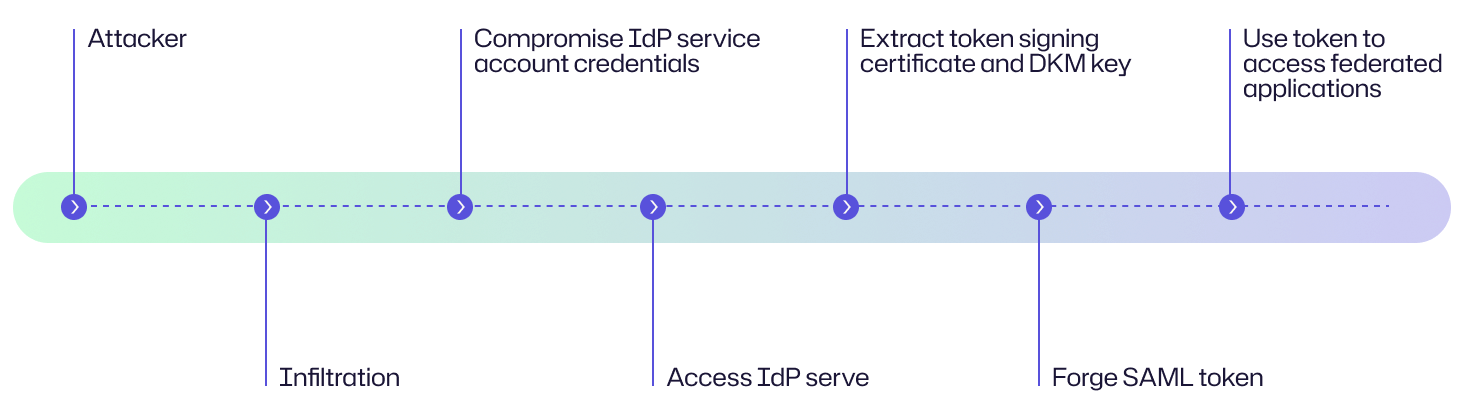

Un ataque Golden SAML se desarrolla en una serie de pasos, comenzando con la obtención de privileged access y terminando con el control sigiloso y a largo plazo de recursos en la nube y locales. Aquí están las diferentes fases del ataque:

1. Obtener privilegios administrativos

Los atacantes comienzan violando la red para alcanzar el servidor AD FS o cualquier otro proveedor de identidad SAML, y escalan a derechos de administrador local o de dominio. Pueden explotar vulnerabilidades sin parchear, robar credenciales privilegiadas mediante phishing o técnicas de pass-the-hash, o aprovechar configuraciones erróneas que permiten la escalada de privilegios.

2. Extraer certificado de firma de token y clave privada

Con control de administrador, los atacantes utilizan herramientas como ADFSdump, Mimikatz y módulos integrados de PowerShell para extraer lo siguiente de la base de datos de configuración de AD FS, el almacén de certificados de Windows o Active Directory, según dónde se encuentren.

- Certificado de firma de token y su clave privada: la “clave maestra” para emitir tokens SAML

- Clave del Distributed Key Manager (DKM): esencial para descifrar los datos de certificados almacenados en clústeres AD FS de múltiples servidores

- Lista de partes confiables: proporciona a los atacantes el mapa de todas las aplicaciones y servicios a los que pueden acceder con tokens falsificados

Las herramientas que utilizan pueden leer el material de la clave privada si no está protegido por un módulo de seguridad de hardware (HSM).

3. Forjar tokens SAML

Usando la clave privada robada, el atacante utiliza herramientas como ADFSpoof para generar aserciones SAML fraudulentas que parecen ser emitidas legítimamente por el IdP. Pueden establecer cualquier nombre de usuario o membresía de grupo dentro de la aserción. De esta manera, pueden otorgarse acceso de administrador global o de nivel root.

4. Acceder a aplicaciones federadas

El adversario ahora solo tiene que usar el token SAML falsificado para iniciar sesión en servicios en la nube (como Microsoft 365, Microsoft Entra, AWS y Salesforce) o en aplicaciones locales que confían en el IdP. Debido a que los tokens son criptográficamente válidos, estos servicios los aceptan sin cuestionamientos, otorgando acceso completo al correo electrónico, almacenamiento y portales administrativos sin solicitudes de contraseña o MFA.

5. Mantener la persistencia

Since the attack relies on the stolen signing certificate rather than passwords, normal password resets or MFA changes do not block the attacker’s access. You must replace the compromised certificate to stop the attacker from issuing new forged tokens.

Diagrama del flujo de ataque

El ataque Golden SAML sigue una cadena de eventos predecible. Veamos un ejemplo de escenario de ataque y visualicemos las etapas del ataque para entender cómo un atacante puede pasar de una brecha inicial a acceder libremente a aplicaciones en la nube o locales.

Una empresa de servicios financieros de tamaño mediano detecta una actividad inusual de escaneo de red, pero nada grave. Semanas después, los atacantes atraen a un administrador de TI con privilegios mediante un correo electrónico de phishing y roban las credenciales de la cuenta de servicio AD FS.

Usándolos, acceden de forma remota al servidor AD FS, exportan el certificado de firma de tokens y lo utilizan para crear sus propias aserciones SAML que suplantan a un administrador global. Con estos tokens falsificados, y sin necesidad de contraseñas ni MFA, inician sesión en Microsoft 365 y AWS, descargando datos sensibles de clientes y creando reglas ocultas de reenvío de correo para mantener la persistencia.

La intrusión permanece invisible hasta que la empresa detecta un reenvío de buzón inexplicable y lo correlaciona con patrones anormales de emisión de tokens.

Ejemplos de ataque Golden SAML

Estos ejemplos bien conocidos ayudan a ilustrar cómo se desarrollan los ataques Golden SAML en el mundo real.

Caso | Impacto |

|---|---|

|

Violación de la cadena de suministro de SolarWinds (2020) |

El grupo de hackers Nobelium (también conocido como APT29 o Cozy Bear) comprometió las actualizaciones del software Orion como vector inicial de ataque, lanzando una intrusión importante en la cadena de suministro. Luego usaron Golden SAML para moverse lateralmente a través de entornos federados, accediendo silenciosamente a Microsoft 365, Microsoft Entra ID y otros servicios en la nube. Las víctimas incluyeron agencias gubernamentales de EE. UU. y empresas Fortune 500. |

|

Robo documentado del certificado de firma de tokens AD FS por Microsoft (2021–2022) |

En un incidente documentado, los adversarios se movieron lateralmente a un servidor AD FS/federación, exportaron el certificado de firma de tokens local y luego falsificaron aserciones SAML para autenticarse en Microsoft 365 y Microsoft Entra sin necesidad de contraseñas ni MFA. Los intrusos mantuvieron el acceso incluso después de los restablecimientos de contraseña, obligando a las víctimas a reemplazar certificados y remediar el acceso local de Nivel 0. Las víctimas incluyeron clientes empresariales y del sector público de Microsoft anonimizados. |

Consecuencias de un ataque Golden SAML

Un ataque exitoso de Golden SAML puede tener efectos de gran alcance que se extienden por toda la organización. No solo compromete la seguridad inmediata, sino que también amenaza la continuidad operativa, la estabilidad financiera, el cumplimiento normativo y la confianza a largo plazo de los interesados.

Área de impacto | Descripción |

|---|---|

|

Financiero |

Las organizaciones enfrentan pérdidas directas por datos robados, costosas investigaciones forenses, multas regulatorias por violaciones de datos y los altos gastos de respuesta y recuperación ante incidentes. Los ingresos perdidos por tiempo de inactividad pueden agravar el daño, mientras que las primas de ciberseguro tienden a aumentar después de tal evento.

|

|

Operativo |

Los atacantes pueden interrumpir o bloquear el acceso a servicios críticos en la nube, como correo electrónico, herramientas de colaboración y aplicaciones para clientes, deteniendo los procesos comerciales diarios y retrasando proyectos. Luego, los equipos de respuesta a incidentes podrían necesitar desconectar sistemas, rotar claves y reconstruir proveedores de identidad, aumentando aún más las interrupciones del servicio, los plazos incumplidos y las cadenas de suministro afectadas. |

|

Reputacional |

Una brecha erosiona la confianza de clientes e inversores, tensa las relaciones con socios y daña la marca de la empresa. La pérdida de clientes, la cobertura mediática negativa y la caída del valor de las acciones pueden persistir durante meses, mientras que los competidores pueden usar el incidente para ganar ventaja en el mercado.

|

|

Legal/regulatorio |

Los datos personales o sensibles comprometidos pueden desencadenar violaciones del GDPR, investigaciones de la SEC y otras sanciones de cumplimiento, exponiendo a la organización a demandas y supervisión a largo plazo. |

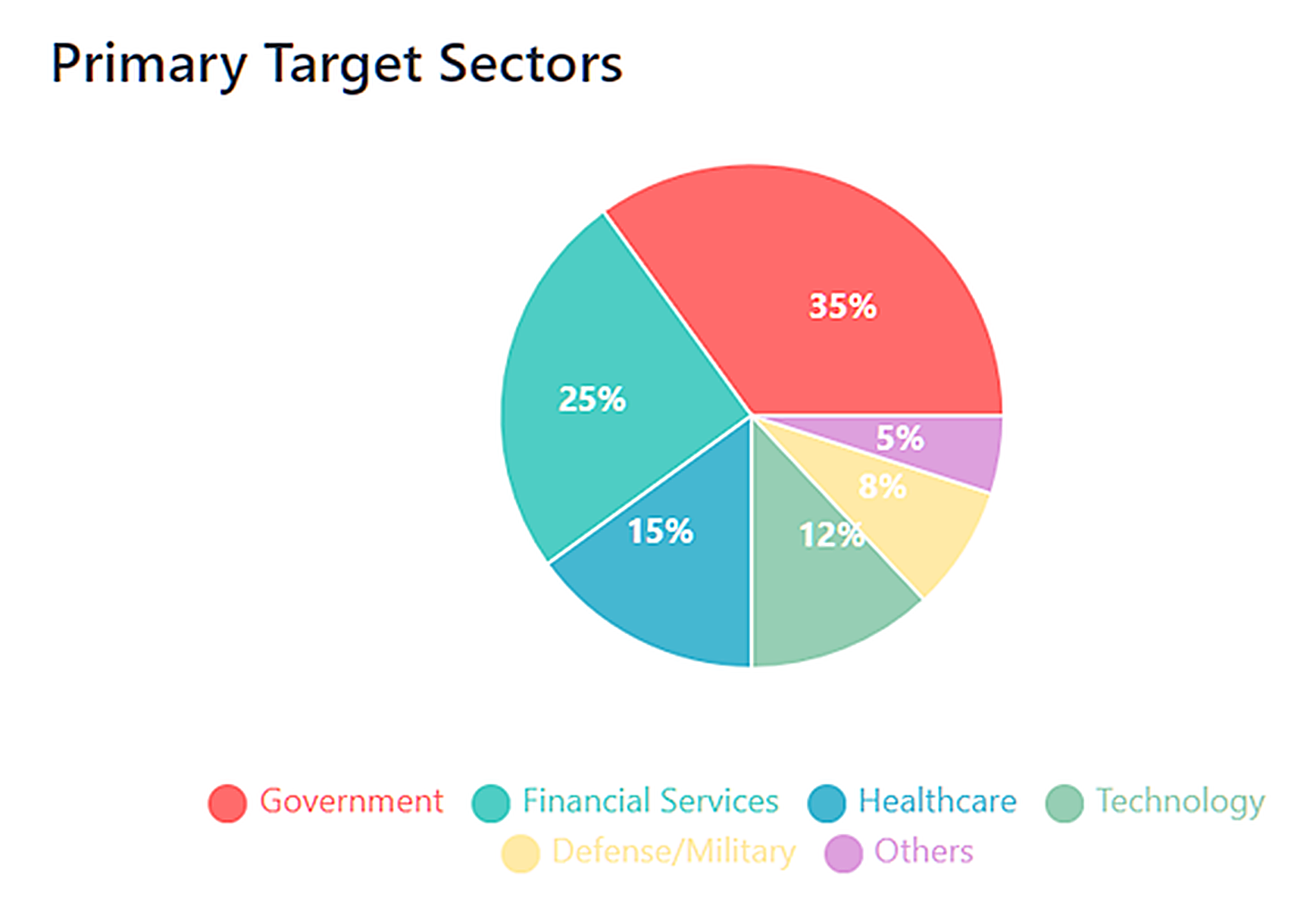

Objetivos comunes del ataque Golden SAML: ¿Quién está en riesgo?

Los ataques Golden SAML están dirigidos a organizaciones que utilizan single sign-on (SSO) y proveedores de identidad en la nube. Saben que robar un certificado de firma de federación puede desbloquear un acceso amplio y a largo plazo. Los siguientes grupos son especialmente atractivos para los atacantes:

Agencias gubernamentales

Los gobiernos gestionan grandes cantidades de datos sensibles de ciudadanos e información clasificada, lo que los convierte en objetivos principales para el espionaje y la interrupción. Sus complejas infraestructuras de identidad y sistemas interconectados crean oportunidades para que los atacantes exploten controles de federación débiles.

Entornos en la nube (AWS, Microsoft Entra)

Las plataformas en la nube concentran grandes cantidades de infraestructura y datos críticos para el negocio. Si un atacante compromete la clave de firma SAML, puede hacerse pasar por administradores, manipular recursos y exfiltrar datos en despliegues en la nube. El alto valor de los activos alojados en la nube hace que entornos como AWS y Microsoft Entra sean objetivos atractivos.

Aplicaciones SaaS empresariales

Los paquetes de productividad y aplicaciones empresariales como Microsoft 365, Salesforce y ServiceNow dependen del inicio de sesión único basado en SAML. Un token SAML falsificado puede otorgar a los atacantes acceso persistente y privilegiado al correo electrónico, datos de clientes y propiedad intelectual.

Evaluación de riesgos

Un ataque Golden SAML representa una amenaza de alto impacto porque explota el modelo de confianza que sostiene SSO y la autenticación federada. Al comprender su probabilidad, daño potencial, complejidad técnica y las brechas de seguridad existentes, las organizaciones pueden evaluar la exposición y construir defensas.

Factor de riesgo | Nivel |

|---|---|

|

Probabilidad |

Moderado para organizaciones con prácticas maduras de gestión de identidad y claves. Alto en organizaciones donde las claves privadas de AD FS/firma están mal protegidas, la rotación de certificados es infrecuente y los controles de acceso privilegiado son débiles.

|

|

Gravedad |

Grave para organizaciones que usan servicios en la nube (como AWS, Office 365 y Microsoft Entra) y dependen de la autenticación federada, ya que un token SAML falsificado puede otorgar a los atacantes acceso administrativo persistente a aplicaciones y datos críticos.

|

|

Sofisticación del ataque |

Avanzado; los adversarios necesitan habilidades técnicas expertas para obtener acceso a nivel administrativo y extraer certificados de firma. Pero una vez logrado, permite una persistencia sigilosa y es difícil de detectar y remediar.

|

|

Brechas actuales |

Los niveles de riesgo siguen siendo altos debido a debilidades como la protección inadecuada de las claves privadas de AD FS, la falta de rotación de certificados de firma, la monitorización limitada de endpoints y la correlación insuficiente de registros en sistemas federados. Estas brechas dificultan la detección y remediación. |

Cómo prevenir un ataque Golden SAML

Prevenir un ataque Golden SAML consiste en proteger las claves de firma, restringir el acceso privilegiado y reducir la posibilidad de que los atacantes puedan hacer un uso indebido de la infraestructura de identidad.

- Rotee regularmente los certificados de firma y las claves privadas: Programe la rotación frecuente de certificados de firma de tokens y las claves privadas asociadas. De esta manera, las credenciales robadas se vuelven rápidamente inútiles para un atacante.

- Almacene las claves privadas de AD FS de forma segura: Mantenga los certificados de firma de tokens y las claves privadas en ubicaciones con controles de acceso estrictos y cifrado. Esto evitará que los atacantes los copien incluso si obtienen acceso parcial al sistema.

- Utilice módulos de seguridad de hardware (HSM) para la protección de claves: Coloque la clave de firma dentro de un HSM para que nunca salga del hardware seguro. Esto dificulta que los atacantes exporten o hagan un uso indebido del certificado.

- Restringir el acceso administrativo a AD FS: Limite quién puede administrar AD FS, aplique el principio de menor privilegio y supervise todas las acciones administrativas para reducir las oportunidades de robo de certificados.

- Aplique parches estrictos y endurecimiento en los proveedores de identidad: Mantenga AD FS y otros servidores de federación completamente parcheados y elimine los servicios innecesarios. Las organizaciones también deben implementar las mejores prácticas de endurecimiento para cerrar cualquier vulnerabilidad que pueda permitir la escalada a nivel de administrador.

- Habilite MFA en todas partes: Habilite MFA para todas las cuentas privilegiadas y de usuario, incluidos los administradores de sistemas de identidad. Aunque no previene por sí mismo un ataque Golden SAML, al menos dificulta significativamente la compromisión inicial y el movimiento lateral.

Herramientas de seguridad recomendadas

Las siguientes herramientas de seguridad pueden ayudar a detectar y bloquear intentos de robar certificados de firma y falsificar tokens:

- Detección y respuesta en endpoints (EDR): Las herramientas EDR proporcionan monitoreo en tiempo real de servidores y estaciones de trabajo, detectando comportamientos sospechosos como intentos de volcar credenciales, manipular AD FS o exfiltrar claves privadas. Una acción rápida desde EDR puede detener a un atacante antes de que alcance la infraestructura de identidad.

- Privileged access management (PAM): Las soluciones de PAM controlan y monitorean estrictamente las cuentas administrativas, aplican el acceso justo a tiempo y registran las sesiones privilegiadas. Esto limita las oportunidades para que los atacantes roben las credenciales necesarias para extraer un certificado de firma de tokens.

- Gestión de información y eventos de seguridad (SIEM): Una plataforma SIEM agrega y correlaciona registros de proveedores de identidad, servicios en la nube y endpoints. Al señalar patrones inusuales de autenticación, exportaciones de certificados y actividad administrativa inesperada, puede revelar el movimiento lateral y la escalada de privilegios que preceden a un ataque Golden SAML.

Cómo puede ayudar Netwrix

Netwrix ofrece una defensa completa centrada en la identidad para prevenir, detectar y responder a Golden SAML y otras amenazas basadas en la identidad combinando auditoría continua, controles de acceso privilegiado, seguridad de certificados y claves, y detección de anomalías:

Netwrix Privilege Secure

Privilege Secure ayuda a reducir los privilegios permanentes mediante el uso de acceso justo a tiempo, monitoreo de sesiones y bóvedas seguras de credenciales. Si los atacantes no pueden mantener credenciales o accesos administrativos persistentes, es mucho más difícil robar un certificado de firma.

Netwrix Identity Manager (IGA basado en SaaS)

Al automatizar el ciclo de vida de la identidad (nuevos ingresos, movimientos, bajas), exigir que se revisen los derechos privilegiados y aplicar el principio de menor privilegio y la separación de funciones, Identity Manager ayuda a garantizar que nadie tenga más acceso del necesario. Detecta roles de alto riesgo y permisos desalineados, lo que le permite identificar cuentas con privilegios excesivos o no utilizadas que podrían dar a un atacante una base de entrada.

Netwrix Auditor

Auditor proporciona visibilidad sobre los cambios en Active Directory (incluidas las configuraciones relacionadas con AD FS), cambios en la membresía de grupos, modificaciones en cuentas privilegiadas y patrones de inicio de sesión. Con una buena auditoría, los cambios inusuales o no autorizados (por ejemplo, exportación de certificados, privilegios modificados) pueden detectarse más rápido.

Netwrix Identity Threat Detection and Response (ITDR)

Netwrix ITDR ayuda a las organizaciones a detectar y detener ataques basados en identidad como Golden SAML antes de que escalen. Al combinar la detección de amenazas en tiempo real con la reducción proactiva de riesgos y la respuesta automatizada, ITDR permite a los equipos de seguridad identificar rápidamente comportamientos anómalos de autenticación, uso indebido de privilegios y abuso de tokens en Active Directory y Entra ID.

Con monitoreo continuo y análisis de comportamiento, ITDR detecta actividad sospechosa temprano y activa acciones automatizadas de contención para limitar el movimiento del atacante. Al trabajar junto con Privileged Access Management y controles de seguridad de directorio, reduce la probabilidad de ataques de falsificación de tokens mientras minimiza el tiempo de permanencia del atacante y el impacto general.

Detecte y responda a ataques Golden SAML con Netwrix Identity Threat Detection & Response (ITDR). Descargue su prueba gratuita.

Estrategias de detección, mitigación y respuesta

Los ataques Golden SAML son difíciles de detectar. Las organizaciones deben combinar una supervisión cuidadosa, una gestión estricta de certificados y un plan de respuesta rápida para detectarlos, contenerlos y prevenirlos.

Detección

Los ataques Golden SAML son difíciles de detectar porque los tokens SAML falsificados parecen completamente legítimos. Pero una monitorización cuidadosa de los servidores de federación y los registros relacionados puede ayudarte a detectar actividad inusual.

Supervisar los registros de federación y autenticación en la nube

Cuando un usuario inicia sesión en una aplicación en la nube a través de AD FS, normalmente ocurren dos cosas:

- AD FS registra una entrada en el registro que muestra que emitió un token SAML para ese usuario.

- La aplicación en la nube registra el inicio de sesión exitoso del usuario utilizando ese token.

Si ve un inicio de sesión registrado por el servicio en la nube sin un evento de autenticación AD FS correspondiente, o si el token carece del ID de correlación esperado que vincula ambos registros, esto sugiere que el token no provino de su AD FS. Esta discrepancia puede ser una señal de alerta de que alguien falsificó un token SAML (como en un ataque Golden SAML) y accedió a la aplicación en la nube.

Rastree cambios en certificados y confianza

Habilite la auditoría detallada en AD FS y vigile los intentos de exportación de certificados o modificaciones no autorizadas en la configuración de confianza de federación. Estos IDs de eventos de Windows y AD FS le ayudan a detectar actividad sospechosa de certificados que podría indicar un intento de Golden SAML:

- ID de evento 70 (servidor AD FS): Se registra cuando se exporta o respalda un certificado de firma o descifrado de tokens de AD FS. Una exportación inesperada puede significar que alguien está intentando robar la clave privada.

- ID de evento 1007 (servidor AD FS): Indica un cambio en la configuración de AD FS, como agregar o eliminar un certificado de firma o modificar relaciones de confianza. Los cambios no autorizados pueden permitir la falsificación de tokens.

- ID de evento 4662 (controlador de dominio): Se genera cuando se accede a un objeto de directorio con permisos específicos. Si hace referencia a la cuenta de servicio AD FS o al almacén de certificados, puede indicar intentos de leer o copiar la clave privada.

- ID de evento 18 (servidor AD FS): Se activa cuando una conexión de tubería con nombre a la base de datos WID ocurre desde cualquier proceso que no sea el ejecutable AD FS. Detectarlo requiere que Sysmon esté correctamente instalado y configurado.

Detectar emisión inusual de tokens y actividad administrativa

Correlacione los tiempos de emisión de tokens, direcciones IP y geolocalizaciones con el comportamiento normal del usuario para detectar anomalías. También supervise acciones sospechosas de administradores, como elevación inesperada de privilegios, uso anormal de service-principal o inicios de sesión inusuales en servidores AD FS y desde la cuenta de servicio AD FS.

Vigile las anomalías del sistema a bajo nivel

Investigue el acceso inesperado a named-pipe a la base de datos AD FS (Sysmon Event ID 18) y otras actividades irregulares del sistema.

Las tuberías con nombre son canales de comunicación especiales que Windows utiliza para que los procesos se comuniquen entre sí. En condiciones normales, solo AD FS y sus servicios relacionados deberían acceder a la base de datos de AD FS a través de estas tuberías. El Evento ID 18 de Sysmon registra cuando un proceso se conecta a una tubería con nombre. Si observa un proceso inesperado accediendo a la tubería de la base de datos de AD FS, puede significar que un atacante está intentando leer o copiar las claves de firma de tokens almacenadas allí.

Respuesta inmediata

Cuando sospeche de una compromisión de Golden SAML, actúe rápido para cortar el acceso del atacante, asegurar nuevas credenciales de firma e investigar a fondo.

Contener e investigar

- Aísle inmediatamente los servidores afectados de AD FS o del proveedor de identidad para evitar manipulaciones adicionales.

- Preserve evidencia volátil como capturas de memoria, conexiones de red actuales y procesos en ejecución.

- Inicie un análisis forense detallado para saber cómo se accedió al certificado de firma o a la clave privada y para identificar cualquier movimiento lateral.

Reemplazar el certificado de firma de token

- Anule el certificado comprometido inmediatamente. Esta es la única forma de impedir que el atacante pueda emitir tokens.

- Vuelva a emitir un nuevo certificado de firma y reconfigure cada parte confiable (servicios en la nube como Microsoft 365, AWS, Salesforce, etc.) para que confíen únicamente en el nuevo certificado.

- Audite todas las sesiones SAML activas y revoque o invalide cualquier token sospechoso.

- Rote todas las relaciones de confianza federadas y las claves.

- Deshabilite o rote las credenciales de las cuentas de servicio comprometidas.

Comunicar y recuperar

- Notifique a los proveedores de servicios/cloud afectados y solicite su ayuda para revocar o invalidar cualquier sesión activa falsificada.

- Informe a las partes interesadas internas, a los equipos legales/de cumplimiento y, si es necesario, a los reguladores.

- Alerta a tu equipo de respuesta a incidentes y comienza los procedimientos de contención.

- Después de la contención, realice un análisis completo de la causa raíz y actualice los planes de respuesta a incidentes.

Mitigación a largo plazo

Para reducir la posibilidad de un ataque Golden SAML y fortalecer la seguridad general de la identidad, adopte una estrategia que limite las oportunidades del atacante y mejore la visibilidad.

- Implemente el acceso con el menor privilegio y refuerce los servidores AD FS/IdP, incluyendo el almacenamiento seguro de claves y el parcheo regular.

- Implemente una supervisión y alertas mejoradas en tiempo real para actividades sospechosas de autenticación.

- Habilite auditorías completas y detalladas en AD FS, servicios de certificados y Sysmon, enviando los registros a un SIEM.

- Correlacione los registros de autenticación de AD FS y del proveedor de la nube en el SIEM y realice ejercicios regulares de búsqueda de amenazas.

- Rote regularmente los certificados de firma de tokens y actualice todas las partes confiables.

La guía en la sección Cómo prevenir un ataque Golden SAML puede servir como estrategias efectivas de mitigación a largo plazo.

Impacto específico de la industria

Los ataques Golden SAML pueden afectar a cualquier sector que dependa de la identidad federada y el inicio de sesión único, pero las consecuencias varían según la industria. Estas pueden incluir brechas de datos, violaciones regulatorias y pérdidas financieras vinculadas a los riesgos únicos de cada industria.

Industria | Impacto |

|---|---|

|

Salud |

Una brecha Golden SAML puede permitir a los atacantes hacerse pasar por clínicos o administradores para acceder a registros electrónicos de salud, exponiendo información sensible de pacientes y creando graves violaciones de cumplimiento HIPAA. Este acceso no autorizado también puede interrumpir las operaciones clínicas y erosionar la confianza de los pacientes.

|

|

Finanzas |

Con tokens SAML falsificados, los atacantes pueden hacerse pasar por personal bancario o de corretaje, permitiendo transacciones fraudulentas, robo de datos financieros y posible manipulación de cuentas de clientes. Esto resulta en pérdidas financieras directas, sanciones regulatorias y daño reputacional.

|

|

Comercio minorista |

Las credenciales SAML comprometidas permiten a los adversarios infiltrarse en sistemas de punto de venta y portales de proveedores, lo que conduce al robo de datos de tarjetas de pago, interrupción de plataformas de comercio electrónico y retrasos en la cadena de suministro. El resultado puede ser pérdidas financieras a gran escala y una disminución en la confianza de los clientes. |

Evolución del ataque y tendencias futuras

A medida que más organizaciones migran a configuraciones híbridas y multi-nube, los atacantes apuntan cada vez más a la infraestructura de federación como AD FS. Están perfeccionando sus técnicas y buscando nuevos objetivos, por lo que es esencial que las organizaciones comprendan cómo están evolucionando los ataques Golden SAML.

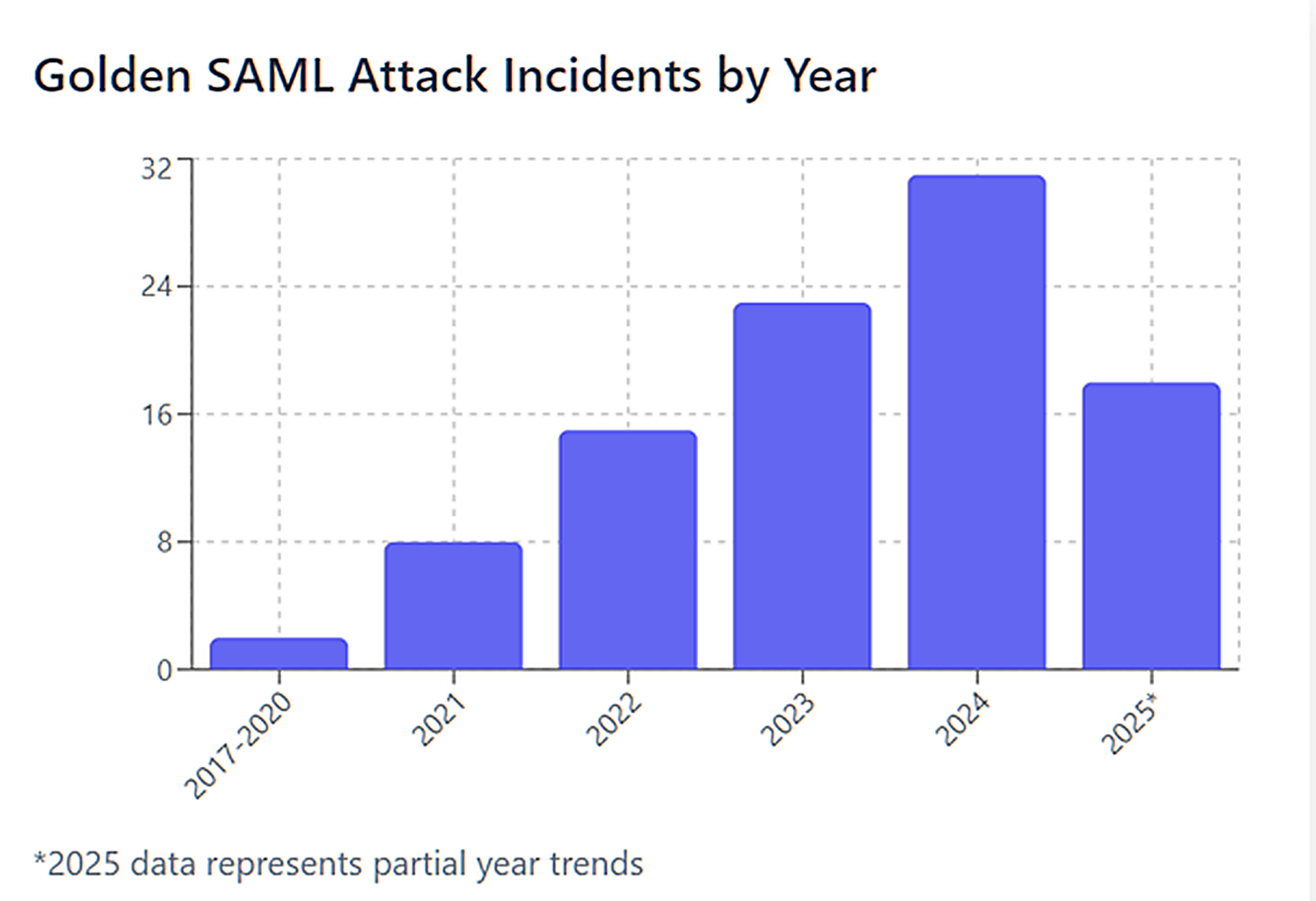

Estadísticas clave e infografías

Esta sección destaca números esenciales y elementos visuales que capturan la escala e impacto de las amenazas Golden SAML.

- Según el informe Global Cybersecurity Outlook 2023 del Foro Económico Mundial, más del 93 % de los expertos en ciberseguridad y el 86 % de los líderes empresariales creen que “es probable que ocurra un evento cibernético catastrófico y de gran alcance en los próximos dos años.”

- SolarWinds y los informes del gobierno de EE. UU. indican que hasta 18,000 clientes de SolarWinds descargaron la actualización comprometida de Orion, exponiéndolos potencialmente (vea el informe completo aquí). Varios análisis y avisos autorizados señalan que Golden SAML es una de las técnicas destacadas posteriores a la compromisión que los actores de amenazas utilizaron en el ataque a SolarWinds.

Gráfico de barras que muestra los incidentes de ataque Golden SAML por año

La técnica Golden SAML fue reportada por primera vez en 2017 por CyberArk. El incidente de SolarWinds marca la primera vez que se sabe que se ha utilizado en el entorno real.

Gráfico circular que muestra las industrias más frecuentemente atacadas

Reflexiones finales

Los ataques Golden SAML exponen una vulnerabilidad crítica en la seguridad empresarial moderna: los mismos sistemas diseñados para proteger nuestras identidades digitales pueden convertirse en armas poderosas en las manos equivocadas.

A medida que las organizaciones dependen cada vez más de la autenticación federada para servicios en la nube y acceso remoto, es imprescindible asegurar las infraestructuras de identidad. Las organizaciones deben implementar defensas sofisticadas, como una gestión robusta de certificados, monitoreo continuo de tokens SAML y fortalecimiento de la seguridad de AD FS u otros proveedores de identidad.

En una era donde la identidad es el nuevo perímetro, proteger nuestros sistemas federados es proteger todo nuestro ecosistema digital.

Preguntas frecuentes

Compartir en

Ver ataques de ciberseguridad relacionados

Abuso de permisos de aplicaciones Entra ID – Cómo funciona y estrategias de defensa

Modificación de AdminSDHolder – Cómo funciona y estrategias de defensa

Ataque AS-REP Roasting - Cómo funciona y estrategias de defensa

Ataque Hafnium - Cómo funciona y estrategias de defensa

Ataques DCSync explicados: Amenaza a la seguridad de Active Directory

Ataque de Pass the Hash

Entendiendo los ataques de Golden Ticket

Explicación de los ataques de explotación gMSA y ataques Golden gMSA

Ataque DCShadow – Cómo funciona, ejemplos del mundo real y estrategias de defensa

ChatGPT Prompt Injection: Comprensión de riesgos, ejemplos y prevención

Explicación de los ataques de extracción NTDS.dit

Ataque de Kerberoasting – Cómo funciona y estrategias de defensa

Explicación del ataque Pass-the-Ticket: Riesgos, ejemplos y estrategias de defensa

Ataque de Password Spraying

Ataque de extracción de contraseñas en texto plano

Explicación de la vulnerabilidad Zerologon: Riesgos, Explotaciones y Mitigación

Una guía completa sobre ataques de ransomware

Una guía completa sobre ataques Skeleton Key

Movimiento lateral: Qué es, cómo funciona y prevenciones

Ataques de Hombre en el Medio (MITM): Qué son y cómo prevenirlos

¿Por qué es PowerShell tan popular entre los atacantes?

4 ataques a cuentas de servicio y cómo protegerse contra ellos

Cómo prevenir que los ataques de malware afecten a su negocio

¿Qué es Credential Stuffing?

Comprometiendo SQL Server con PowerUpSQL

¿Qué son los ataques de Mousejacking y cómo defenderse de ellos?

Robo de credenciales con un Proveedor de Soporte de Seguridad (SSP)

Ataques de Rainbow Table: Cómo funcionan y cómo defenderse de ellos

Una mirada exhaustiva a los ataques de contraseñas y cómo detenerlos

Reconocimiento LDAP

Eludir MFA con el ataque Pass-the-Cookie

Ataque de Silver Ticket